破解无线网络密码-BT3如何使用3

BT3 虚拟机 SNOOPWEP2 破解无线网络WEP密钥图解

1.下载BT3 光盘映像文件(ISO格式),比如:bt3-final.iso;

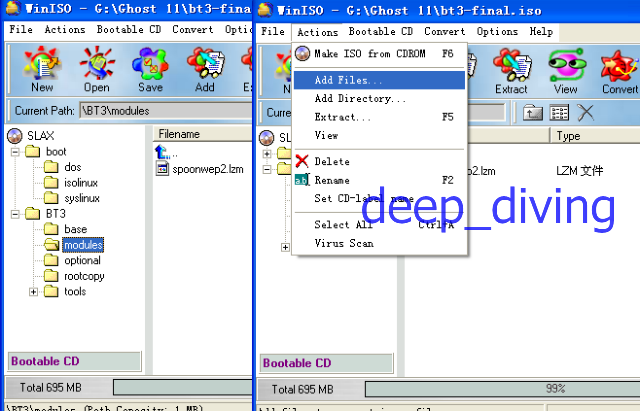

用WinISO 或 UltraISO(这个还支持DVD 映像文件)工具软件,打开这个文件,检查BT3目录的modules子目录下,是否含有SNOOPWEP.lzm 或snoopwep2.lzm 这两个工具,如图1左边所示;

如果没有,从网上下载,用WinISO添加文件,(Add Files… → 浏览 → 找到并选中spoonwep.lzm或spoonwep2.lzm →打开)导入到ISO镜像文件里面,如图1右边所示;

注意,不要用WinRAR等压缩工具修改ISO文件,否则可能导致ISO文件丢失引导信息而变成非启动盘。未注册版的WinISO 不能保存;如果ISO文件里面已经有spoonwep.lzm或spoonwep2.lzm ,就不需要修改这个映像文件。

图1

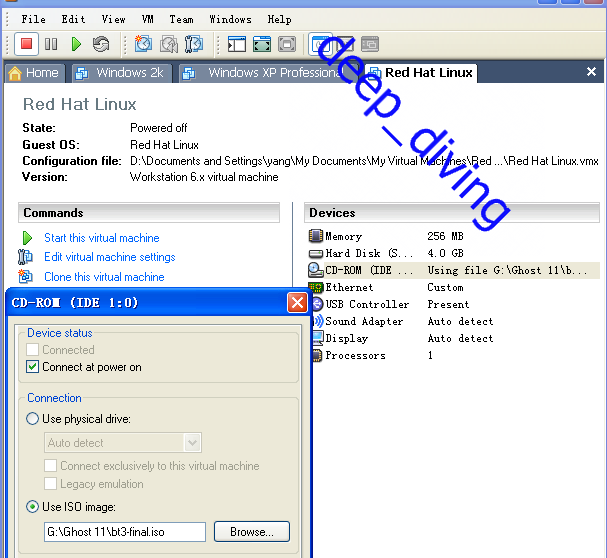

2. 安装VMWARE虚拟机,新建虚拟机,安装和设置都非常简单,一路按"下一步"即可,但是光驱需要选择ISO镜像文件,就是下载的ISO文件,比如:bt3-final.iso(至于虚拟机的软驱floppy,最后删掉);

虚拟机的硬盘空间设置为4G或更多,内存设置为128M或更多,根据物理内存情况决定。(如果内存是1G,而且是WindowsXP系统,虚拟机可以设置为512M内存。)

图0

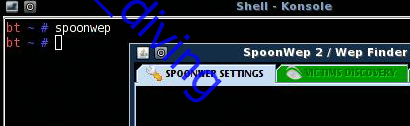

3. 点击start this virtual machine 启动虚拟机,启动到Linux BT3虚拟机界面,点击左下角第二个图标,进入Shell - Konsole 窗口,输入spoonwep ,回车(确定),稍等片刻,弹出spoonwep界面;

如图2,图3所示:

图2

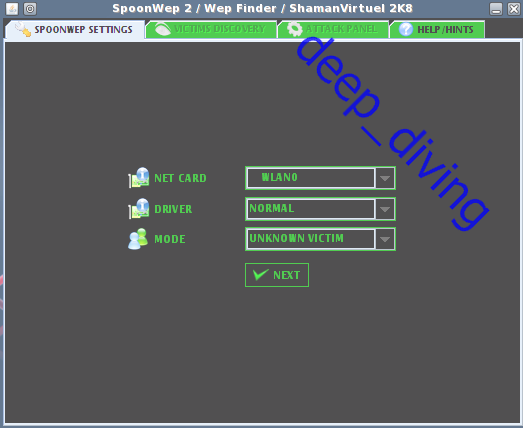

图3

4. 设置spoonwep选项

netcard 设置为WLAN0 ,

driver 设置为 NORMAL,

mode 设置为 UNKNOW VICTIM 。

注意:如果netcard 没有WLAN0这个选项,说明虚拟机没有加载无线网卡,或者无线网卡不支持BT3 ,

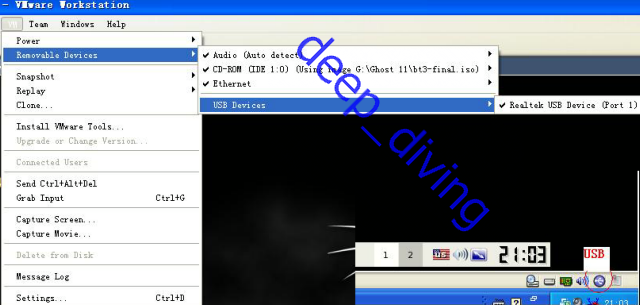

返回到虚拟机设置界面,添加无线网卡,如果是USB无线网卡,设置好后,如图4所示:

图4

USB devices 右边有无线网卡的名称(比如√ Realtek USB Ddvice) 和端口号(port 1) ,虚拟机桌面右下角有USB图标。

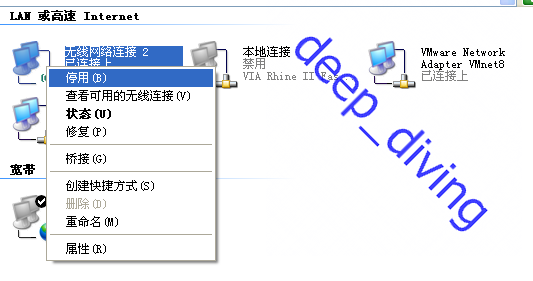

如果反复出现出错提示,就在Windows的网络连接管理界面,禁用无线网卡,然后再添加虚拟机无线网卡;

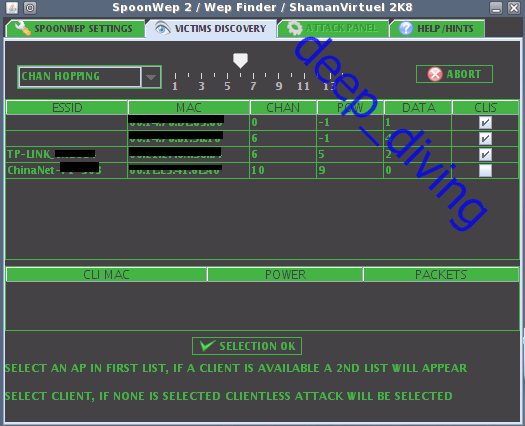

5. 点击图3界面的NEXT按钮,进入图5所示界面,点击launch按钮(点击之后变成ABORT按钮),开始自动扫描无线网络数据包;

DATA 一栏有数据,而且CLIS一栏打钩√的无线网络,破解难度最低,选择ESSID一栏里面相应的无线网络,比如图中的TP-LINK-xxxxx ,点击 √ SELECTION OK 按钮,进入图6所示的破解密钥界面;

图5

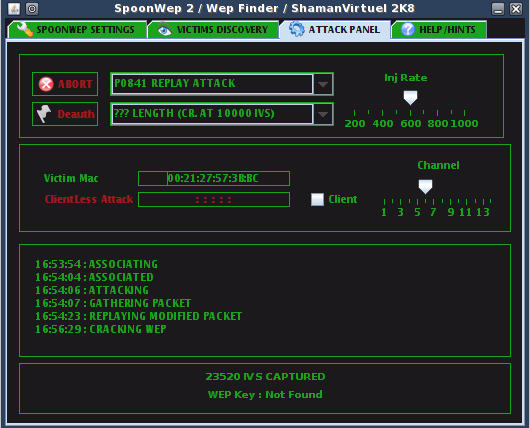

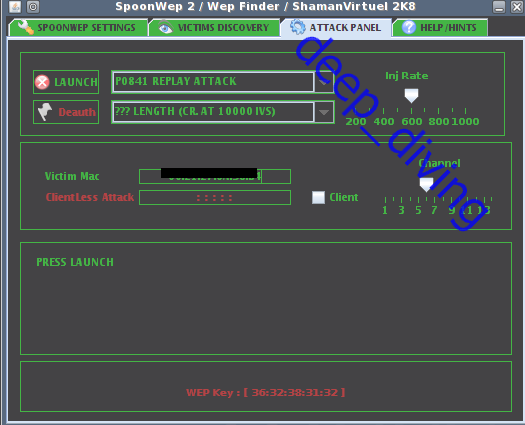

6.选择 P0841 REPLAY ATTACK 和 ????LENGTH(CT.AT 10000 IVS)两个选项,其他不变;

点击LAUNCH 按钮,如图6-2所示:

图6-1

图6

7. 接下来就是等待破解结果,

如果图6-1界面很快进入到CRACKING WEP 步骤,并且最下面窗口里面的 XXXXX IVS CAPTURED 数字在不断增加,破解成功的几率就比较大;

如果一直在尝试ASSOCIATING,或者IVS 数字基本不动,还是放弃,等下次再说吧!

如果图6-2界面下面的窗口中出现红色的 WEP key :[ xx:xx:xx:xx:xx] ,

说明破解成功,用笔记下 [ ] 里面的密钥,注意,把[ ] 号和 : 号去掉。

同时记下这个无线网络的网络名,即ESSID一栏里面对应的字符,如TP-LINK-xxxxx 等;

8. 再接下来就可以用这个密钥通过这个无线网络上网了,但是,如果对方启用了MAC地址过滤等其他安全措施的话,光破解密钥还是不能蹭网的。

BT3分光盘版、U盘版、虚拟机镜像版,网上都有下载,ISO光盘镜像可以用于虚拟机,也可以用来刻盘,使用方法都差不多,特别是进入Linux BT3 桌面后的操作方法是一样的。

但是,BT3光盘需要电脑有光驱,而且有可能需要DVD光驱;

BT3 U盘版需要电脑支持USB-HDD启动方式;

没有光驱又不支持USB启动的电脑,只有用虚拟机了!

实际上,破解无线WEP密钥后,还可以进一步破解无线路由器登陆口令,可以入侵使用这个无线网络上网的电脑。

笔者发现,很多无线路由器甚至连默认的管理员账户和密码都没有更改,用户名:admin ;口令 admin 或空口令。防范意识之差,让邻居蹭网也就难免了!

9. 建议(使用无线路由器的用户):

网络名SSID 不要启用广播功能;

不要启用DHCP服务器;

路由器登陆口令尽量复杂并修改管理员账户名;

使用WPA或其他更强的加密方式,密钥尽量复杂一点,不要用纯数字的密钥;

启用路由器的MAC地址过滤功能;

关闭Windows系统的server 服务项,取消共享。

破解无线网络密码-BT3如何使用3的更多相关文章

- 破解无线网络密码-BT3如何使用2

本教程只作学习和交流使用,任何其它商用与本人无关, 在开始教程之前, 首先需要用到几个软件,感兴趣的朋友看完贴子后可以去百度搜一下下载地址, 虚拟机: VMware Workstation 6.5 正 ...

- 破解无线网络密码-BT3如何使用1

一分钟制作 BT3 U盘版 方便,快捷简单 光盘版BT3, 大概694MB,直接刻盘,然后用光盘引导,即可进入bt3,连接为: http://ftp.heanet.ie/mirrors/backtra ...

- Final——无线网络密码破解——WPA/WPA2

Final--无线网络密码破解--WPA/WPA2 20154305 齐帅 ↓ ↓ ↓ * # % & 郑 重 声 明 & % # * ↓ ↓ ↓ 本实验教程用于探索无线路由安全漏洞, ...

- Kali-linux使用Wifite破解无线网络

一些破解无线网络程序是使用Aircrack-ng工具集,并添加了一个图形界面或使用文本菜单的形式来破解无线网络.这使得用户使用它们更容易,而且不需要记住任何命令.本节将介绍使用命令行工具Wifite, ...

- Kali-linux Gerix Wifi Cracker破解无线网络

Gerix Wifi Cracker是另一个aircrack图形用户界面的无线网络破解工具.本节将介绍使用该工具破解无线网络及创建假的接入点. 9.3.1 Gerix破解WEP加密的无线网络 在前面介 ...

- Kali-linux使用Aircrack-ng工具破解无线网络

Aircrack-ng是一款基于破解无线802.11协议的WEP及WPA-PSK加密的工具.该工具主要用了两种攻击方式进行WEP破解.一种是FMS攻击,该攻击方式是以发现该WEP漏洞的研究人员名字(S ...

- kali 系列学习12-使用Wifite破解无线网络

一些破解无线网络程序是使用Aircrack-ng工具集,并添加了一个图形界面或使用文本菜单的形式来破解无线网络.这使得用户使用它们更容易,而且不需要记住任何命令.本节将介绍使用命令行工具Wifite, ...

- 跑PIN码破解无线网络WIFI密码的原理分析(转)

你们家用的无线路由器安全吗?有人蹭网吗?无线路由器的漏洞在哪里?这么避免蹭网? 想要了解这些,必须要了解加密以及破解原理. 工具/原料 电脑 足够多足够好的wifi信号源 usb无线网卡(非必需) 一 ...

- WPA-PSK无线网络密码破解原理

1.基于WPA2的加密标准还是能够被破解,一个弊端是他无法避开时候双方验证的模式来认证取得合法性的连接,当我们抓取足够多得双反认证的数据包之后就可以破解密码.之前很多片的博客写了如何破解这种加密的秘钥 ...

随机推荐

- wikioi 1068 乌龟棋

四维dp表示分别用了多少张卡后可以获得的最大分数 #include <cstdio> #include <cmath> #include <cstring> #in ...

- 读书笔记_Effective_C++_条款三十四:区分接口继承和实现继承

这个条款书上内容说的篇幅比较多,但其实思想并不复杂.只要能理解三句话即可,第一句话是:纯虚函数只继承接口:第二句话是:虚函数既继承接口,也提供了一份默认实现:第三句话是:普通函数既继承接口,也强制继承 ...

- [Windows核心编程]32bit程序在64bit操作系统下处理重定向细节[1]

这段时间,都在做Ring3层的普通32bit程序兼容64bit操作系统的代码修改,在此记录修改和学习心德.编程领域太广, 任何人经历有限,本人不是专家,所以我一贯原则是: 用到的时候,才去研究,在去记 ...

- Android MMC/EMMC/MTD Partition Layout

Android devices have a couple of partitions to store different data. The common ones are the recover ...

- nginx做TCP代理实现群集

nginx做TCP代理实现群集 nginx从版本1.9开始,既能做HTTP代理,又能做TCP代理,这就非常完美了. 配置nginx.conf. 为了简单起见,笔者故意去掉了HTTP代理配置部分,只保留 ...

- no scheme 问题

用xcode4打开xcode3建立的工程,有时候,不能自动转换版本,就会显示no scheme. 这个是由于XXX..xcodeproj包中xcuserdata文件夹中user.xcuserdatad ...

- 【笨木头Lua专栏】基础补充05:迭代器番外篇

关于迭代器的内容, 另一点点,只是已经无关紧要了.应该算是一种扩展吧.就一起来开开眼界好了~ 笨木头花心贡献.哈?花心?不.是用心~ 转载请注明,原文地址: http://www.benmutou.c ...

- ndk 开发

5.用NDK来编译程序 1. 现在我们用安装好的NDK来编译一个简单的程序吧,我们选择ndk自带的例子hello-jni,我的位于E:/android-ndk-r5/samples/hello-jn ...

- 通过@Value注解读取.properties配置内容

@Controller @RequestMapping("/value") public class ValuePropertyController extends Applica ...

- JDBC连接oracle RAC数据库配置

RAC的配置如下: node1:ip地址192.168.60.132,实例名:rac1,主机名:rac1 node2:ip地址192.168.60.144,实例名:rac2,主机名:rac2 RAC服 ...