2018-2019 20165226 Exp7 网络欺诈防范

2018-2019 20165226 Exp7 网络欺诈防范

目录

一、实验内容说明及基础问题回答

1、实验内容

本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法。具体实践有

(1)简单应用SET工具建立冒名网站 (1分)

(2)ettercap DNS spoof (1分)

(3)结合应用两种技术,用DNS spoof引导特定访问到冒名网站。(1.5分)

(4)请勿使用外部网站做实验

2、基础问题回答

(1)通常在什么场景下容易受到DNS spoof攻击

击机和靶机在同一子网

连接免费、无密码WiFi也易遭受攻击

(2)在日常生活工作中如何防范以上两攻击方法

谨慎连WiFi

不乱点网站

二、实验过程

1.简单应用SET工具建立冒名网站

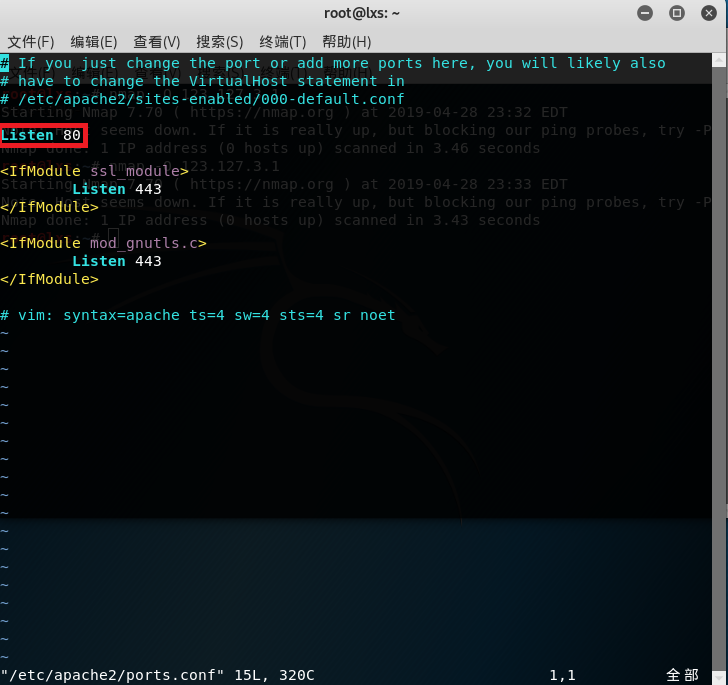

由于要将钓鱼网站挂在本机的http服务下,所以需要将SET工具的访问端口改为默认的80端口。使用

sudo vi /etc/apache2/ports.conf命令修改Apache的端口文件,将端口改为80,如下图所示

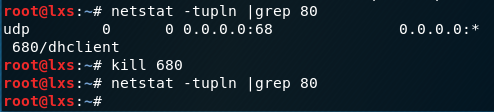

在kali中使用

netstat -tupln |grep 80命令查看80端口是否被占用。如果有,使用kill+进程号杀死该进程。

使用

apachectl start开启Apache服务

输入

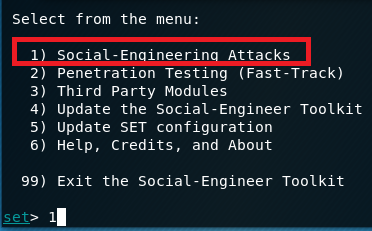

setoolkit打开SET工具

选择1进行社会工程学攻击

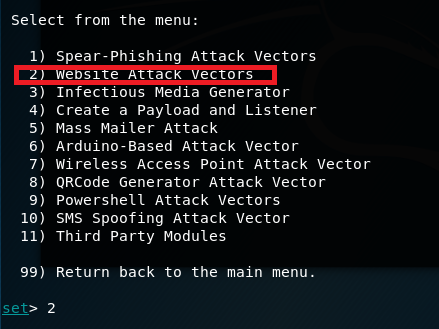

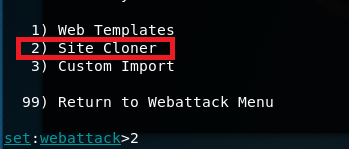

选择2即钓鱼网站攻击向量

选择3即登录密码截取攻击

选择2进行克隆网站

输入攻击机的IP地址,也就是kali的IP地址

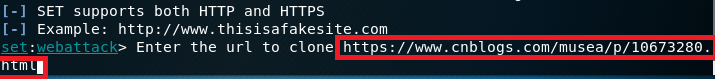

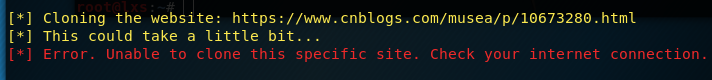

输入被克隆的url:

https://www.cnblogs.com/musea/p/10673280.html,我选的是自己的实验博客

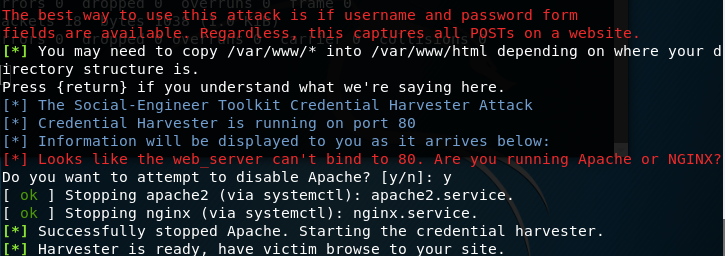

提示

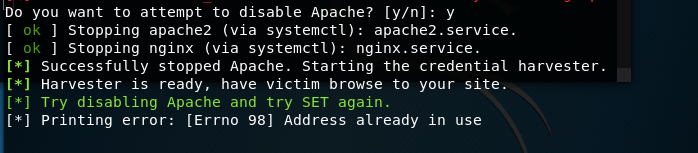

Do you want to attempt to disable Apache?,选择y

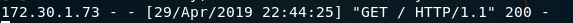

在靶机上输入攻击机IP,按下回车后跳转到被克隆的网页

攻击机上可以看到如下提示

若克隆一个登陆网页,按

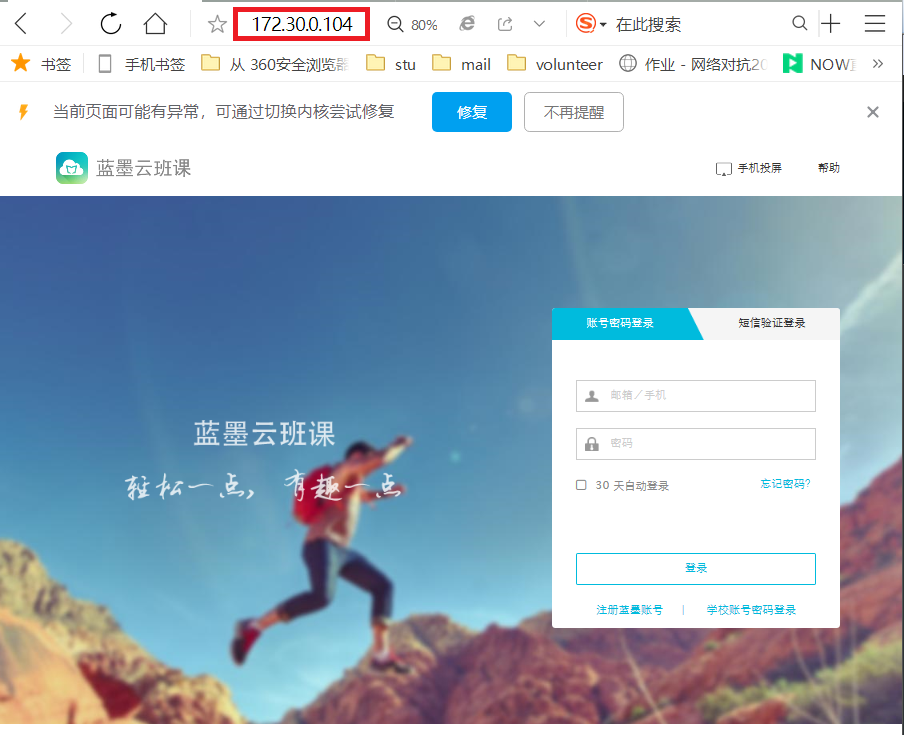

return返回上层,然后依次选择选项,设置IP和克隆网址,这次选择蓝墨云登陆网址https://www.mosoteach.cn/web/index.php?c=passport&m=index,出现以下界面,说明80端被占用

输入

netstat -tupln |grep 80,果然被占用,将其清除,然后再设置运行,成功显示蓝墨云界面

2.ettercap DNS spoof

- 使用

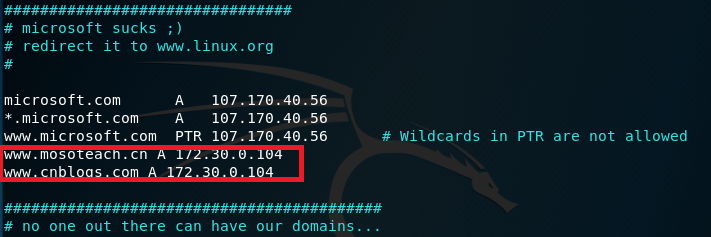

ifconfig eth0 promisc将kali网卡改为混杂模式 输入命令

vi /etc/ettercap/etter.dns对DNS缓存表进行修改

- 使用

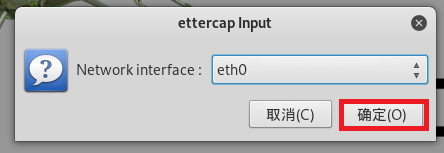

ettercap -G开启ettercap 点击工具栏中的

Sniff——>unified sniffing

在弹出的界面中选择

eth0——>ok,即监听eth0网卡

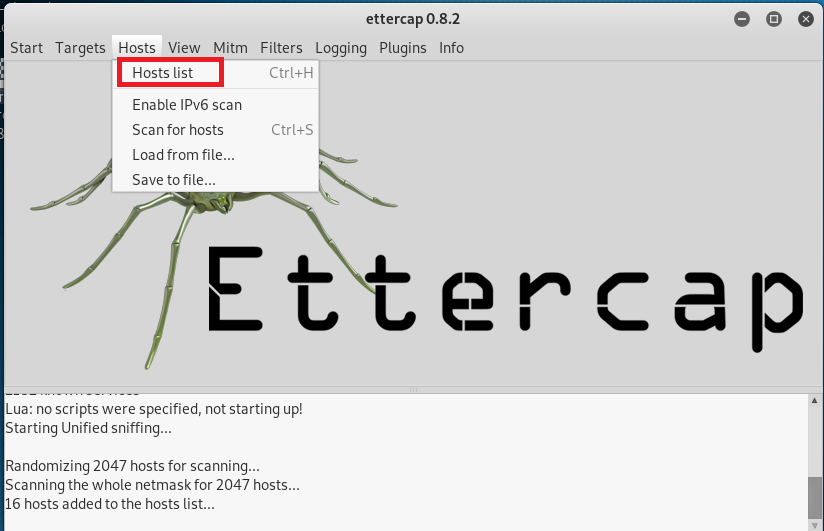

点击工具栏中的

Hosts——>Scan for hosts扫描子网

点击工具栏中的

Hosts——>Hosts list查看存活主机

无法搜索到网关,尝试用第一个设置为target进行操作,结果失败

因为是图书馆的网,可能会屏蔽啥的,但换网再重启,解决了!

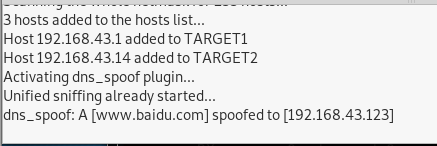

网关查询,将kali网关的IP添加到target1,靶机IP添加到target2

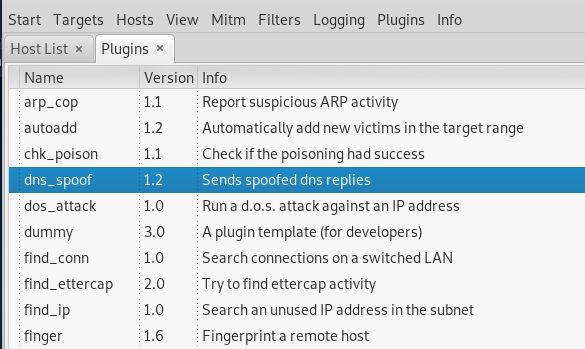

选择

Plugins—>Manage the plugins,双击dns_spoof选择DNS欺骗的插件

双击后提示

- 点击左上角的start选项开始嗅探,此时在靶机中用命令行

ping www.baidu.com会发现解析的地址是攻击机的IP地址

- 此时在ettercap上也成功捕获一条访问记录

3.结合应用两种技术,用DNS spoof引导特定访问到冒名网站

- 进入SET工具箱,选择之前的Web攻击向量

然后在靶机访问,并输入账号信息并提交

然后SET工具就会截取这个请求,我们从参数中可以看到账号和口令

三、问题与思考

问题1:在克隆URL时出错

问题1解决方案:根据提示,表明这是虚拟机网络配置问题,查看虚拟机设置,确认桥接无误,然后重启,成功联网,克隆成功

四、实验总结

本次实验学会了如何利用各种工具克隆网页。在整个过程中,dns欺骗没有想象中的难,相反,通过简单伪装便能获取个人信息。

2018-2019 20165226 Exp7 网络欺诈防范的更多相关文章

- NetSec2019 20165327 Exp7 网络欺诈防范

NetSec2019 Exp7 网络欺诈防范 一.本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网站 (1分) (2)ette ...

- 20155312 张竞予 Exp7 网络欺诈防范

Exp7 网络欺诈防范 目录 基础问题回答 (1)通常在什么场景下容易受到DNS spoof攻击 (2)在日常生活工作中如何防范以上两攻击方法 实验总结与体会 实践过程记录 (1)简单应用SET工具建 ...

- Exp7 网络欺诈防范

Exp7 网络欺诈防范 20154305 齐帅 一.实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网站 (2)ett ...

- 20155205 郝博雅 Exp7 网络欺诈防范

20155205 郝博雅 Exp7 网络欺诈防范 一.实践内容 (1)简单应用SET工具建立冒名网站 (1分) (2)ettercap DNS spoof (1分) (3)结合应用两种技术,用DNS ...

- 2017-2018-2 20155314《网络对抗技术》Exp7 网络欺诈防范

2017-2018-2 20155314<网络对抗技术>Exp7 网络欺诈防范 目录 实验目标 实验内容 实验环境 基础问题回答 预备知识 实验步骤 1 利用setoolkit建立冒名网站 ...

- 20155204《网络对抗》Exp7 网络欺诈防范

20155204<网络对抗>Exp7 网络欺诈防范 一.基础问题回答 1.通常在什么场景下容易受到DNS spoof攻击 在不安全的网络环境下访问网站. 2.在日常生活工作中如何防范以上两 ...

- 20155209林虹宇 Exp7 网络欺诈防范

Exp7 网络欺诈防范 简单应用SET工具建立冒名网站 kali要作为web服务器让靶机访问冒名网站,所以要使用阿帕奇web服务器软件. 要阿帕奇使用80端口.进入配置文件/etc/apache2/p ...

- 20155210 Exp7 网络欺诈防范

Exp7 网络欺诈防范 SET工具建立冒名网站 首先利用lsof -i:80或者netstat -tupln |grep 80查询80端口的使用情况(我的电脑80端口没有被占用,如果被占用,则用kil ...

- 20155211 网络攻防技术 Exp7 网络欺诈防范

20155211 网络攻防技术 Exp7 网络欺诈防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网站 (2)e ...

随机推荐

- Excel中保留有效数字的问题

在工作表界面中按 <alt>+<F11>,进入代码页面,然后再 WORKBOOK中插入模块,把以下代码COPY入模块中.就可以在工作表中使用 =YXSZ(数值,保留位数). 如 ...

- [Selenium]对于某些对话框即有可能弹出来,也有可能不弹出来,这种应该怎么处理呢?

界面上如果有一个对话框可能弹出来,也可能不弹出,我们都要认为是正常,应该怎么处理呢? /** * check if release notes dialog present * @author j * ...

- 莫队算法详解和c实现

解析和实现 摘要: 莫队算法是一个对于区间.树或其他结构离线(在线)维护的算法,此算法基于一些基本算法,例如暴力维护,树状数组,分块,最小曼哈顿距离生成树,对其进行揉合从而产生的一个简单 ...

- 线上服务 CPU 100%?一键定位 so easy!

转自: https://my.oschina.net/leejun2005/blog/1524687 摘要: 本文主要针对 Java 服务而言 0.背景 经常做后端服务开发的同学,或多或少都 ...

- spring注解@Value取不到值【转】

spring注解@Value取不到值 今天在一个项目中发现一个情况,在Service中取不到name值,直接输出了{name}字符串,找了好久,最后在一篇文章中找到解决方案. 解决这个问题的一篇文章( ...

- Navicet Mysql数据库电脑本地备份

Navicet Mysql数据库电脑本地备份 1.打开navicat客户端,连上mysql后,双击左边你想要备份的数据库.点击"计划",再点击"新建批处理作业" ...

- 用 pyqt4 编写的一个翻译小工具

有时候我们在开发时遇到一些陌生的英文单词或者不容易看出某些长句的中文意思时该怎么办呢?打开桌面上的翻译软件?打开浏览器里收藏着的翻译网址或者直接贴上百度的搜索框去查?这些方法固然可以,还很常见,但如果 ...

- [label][phalcon] How to install Phalcon extension for Zend Server 6.3.0 for windows 7 64bit

At first , you should download Phalcon DLL file. You can download from this link under. http://stati ...

- Python入门基础学习 二

Python入门基础学习 二 猜数字小游戏进阶版 修改建议: 猜错的时候程序可以给出提示,告诉用户猜测的数字偏大还是偏小: 没运行一次程序只能猜测一次,应该提供多次机会给用户猜测: 每次运行程序,答案 ...

- Postgres 主从配置(四)

Postgres 主从切换 数据库主从结构中由从库升级为主库较为容易些,但是主库恢复后重新加入到主从结构中就不那么容易了.以往的做法是当成一个全新的从库加入进来,数据需要重新从现有的主库中使用pg_b ...