20155216 Exp7 网络欺诈技术防范

Exp7 网络欺诈技术防范

基础问题回答

1、通常在什么场景下容易受到DNS spoof攻击?

- 1.在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名服务器,来发送伪造的数据包,从而修改目标主机的DNS缓存表,达到DNS欺骗的目的。

- 2.连公共场合的免费WiFi也容易受到攻击。

2、在日常生活工作中如何防范以上两攻击方法?

- 1.很多时候DNS欺骗攻击是以ARP欺骗为开端的,所以将网关的IP地址和MAC地址静态绑定在一起,可以防范ARP欺骗,进而放止DNS spoof攻击。

- 2.对于冒名网站,要做到不随便点来路不明的链接,或者在点之前可以先观察一下域名,查看其是否存在异常。

实践内容

应用SET工具建立冒名网站

先在kali中使用 netstat -tupln |grep 80 指令查看80端口是否被占用,如果有其他服务在运行的话,用 kill+进程ID 杀死该进程。

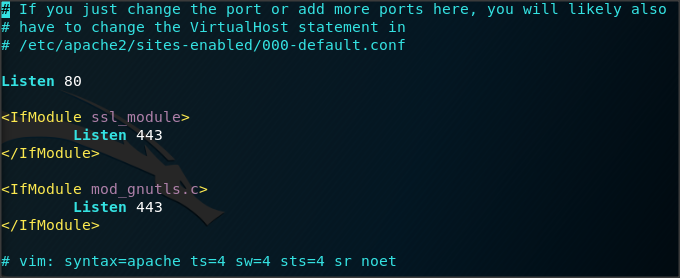

使用 sudo vi /etc/apache2/ports.conf 指令修改Apache的端口配置文件,如图所示,将端口改为80:

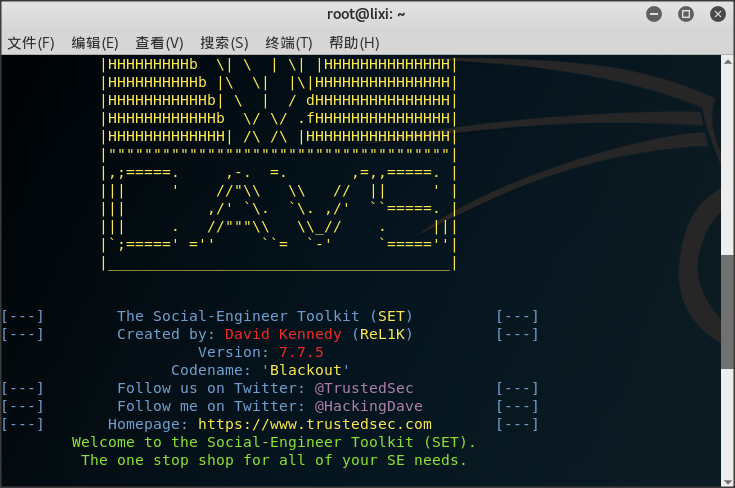

打开apache服务: service apache2 start ,执行指令打开set: setoolkit :

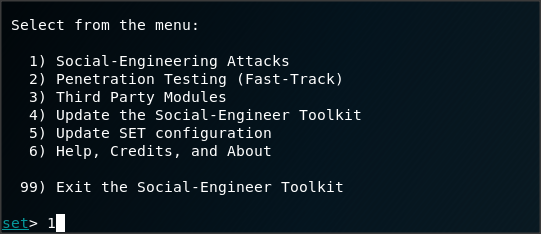

选择1:社会工程学攻击:

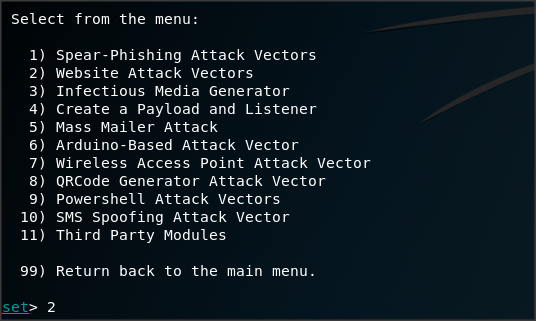

选择2:网页攻击媒介:

选择3:钓鱼网站攻击:

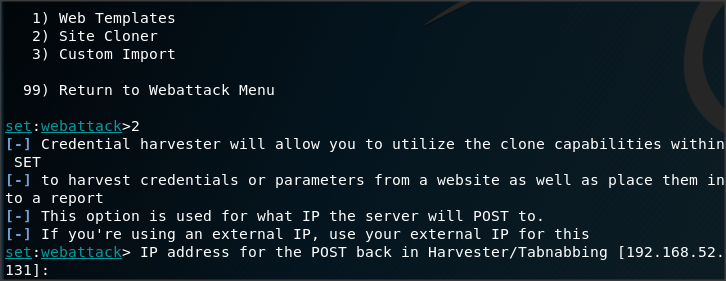

选择2:克隆网站 Site clone :

接着输入攻击机的IP地址,也就是kali的IP地址,可以在kali攻击机下输入网址: 127.0.0.1 查看钓鱼网站是否设置成功,如果没有,考虑重启SET工具,再次观察即可:

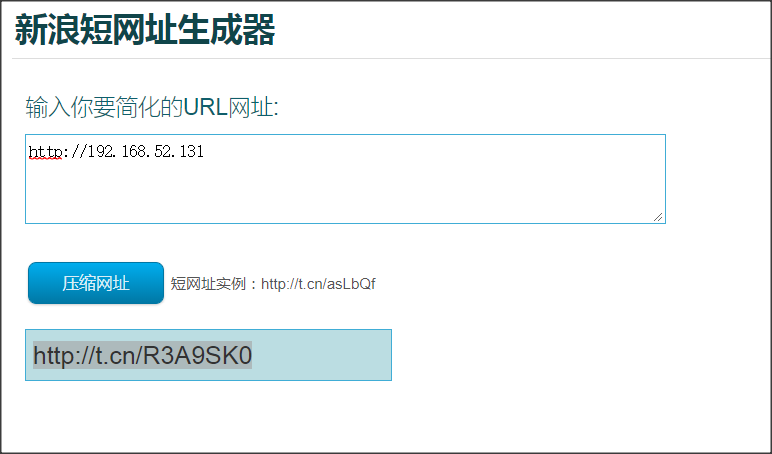

当然,为了能够更好的迷惑别人,我们不能直接将IP地址发给对方,需要对其进行一定的伪装,可以找一个短网址生成器,将我们的IP地址变成一串短网址:

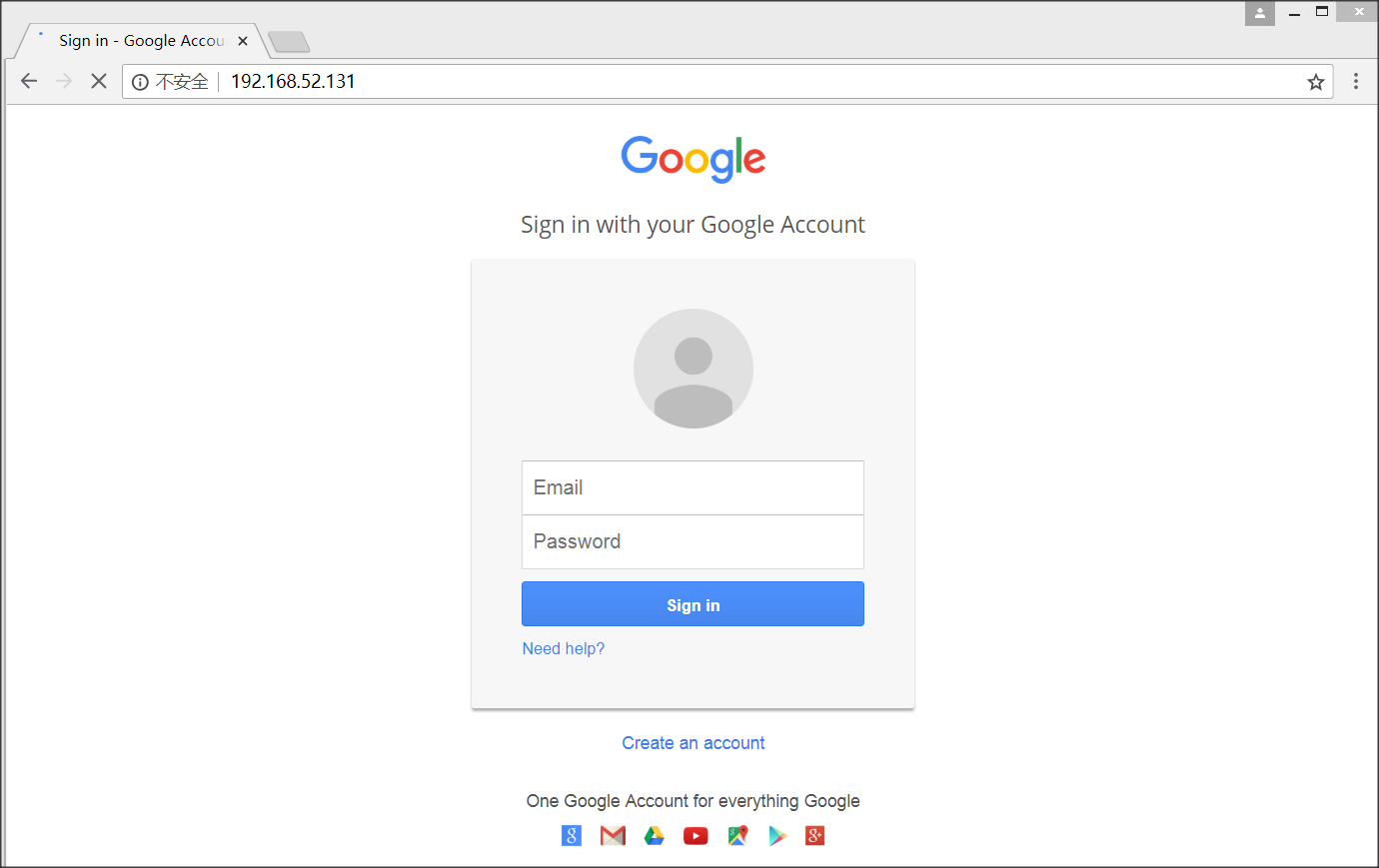

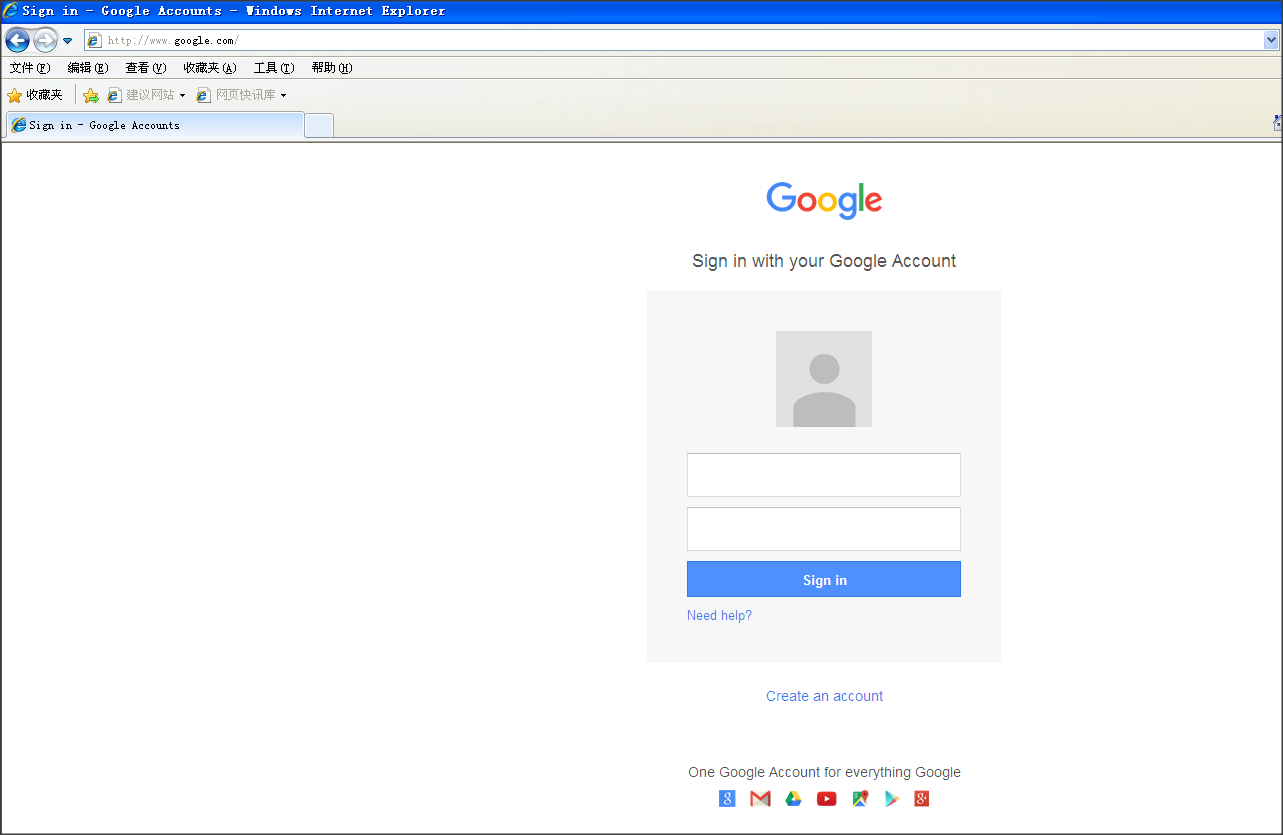

将得到的伪装地址在浏览器中打开,最后会出现谷歌的登录页面:

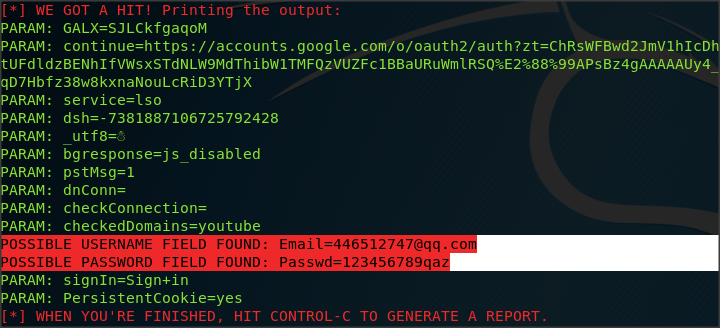

当输入相应的用户名和密码后,在set工具下成功捕捉到了相关数据:

dns欺骗攻击与SET结合

更改DNS缓存:

先使用指令 ifconfig eth0 promisc 将kali网卡改为混杂模式;

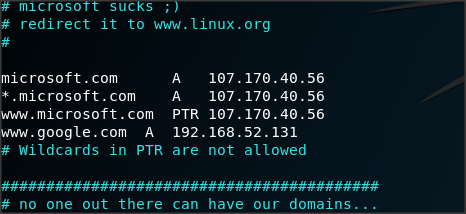

输入命令vi /etc/ettercap/etter.dns对DNS缓存表进行修改,添加了一条对google的DNS记录,IP地址是kali主机的IP:

开启调试ettercap:

输入 ettercap -G ,开启ettercap,会自动弹出来一个ettercap的可视化界面:

点击工具栏中的 Sniff—>unified sniffing ;

之后会弹出界面,选择eth0->ok:

在工具栏中的 Hosts 下点击扫描子网,并查看存活主机,先后执行指令:

Scan for hosts

Hosts list

将kali网关的IP添加到target1,靶机IP添加到target2:

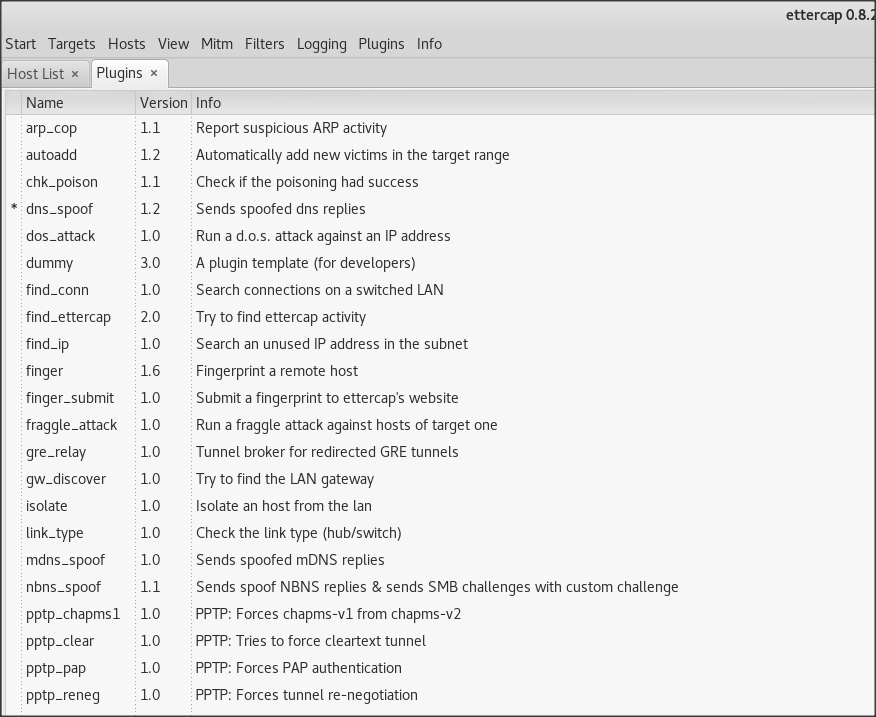

之后选择 Plugins—>Manage the plugins ,在众多插件中选择DNS欺骗的插件:

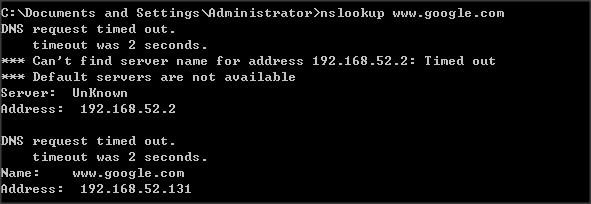

然后点击左上角的start选项开始嗅探,此时在靶机中用命令行 nslookup www.google.com 会发现解析的地址是我们kali的IP地址:

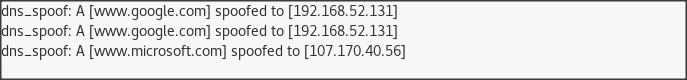

此时在ettercap上也成功捕获了访问记录:

接着在靶机上输入博客园的网址 www.google.com ,可以发现成功登录了我们的冒名网站:

当用户输入用户名和密码后,我们也能记录下来:

实验总结与体会

在日常生活中,一些莫名其妙的、极具诱惑性的链接不要轻易点击。在网页上输入账号和密码时,一定注意分辨是否为假冒网站,尤其注意网页网址是否为https头,如果不是,基友可能是钓鱼网站。

在公共场合不要随意连接wifi,毕竟在同一局域网下实现攻击要方便得多,并且也能监听到个人的网络数据包,其中可能包括账户、密码等信息。

总体上说,需在平时生活中提高自身防范意识,并给他人科普相应的信息安全保护知识。

20155216 Exp7 网络欺诈技术防范的更多相关文章

- 20145236《网络对抗》Exp7 网络欺诈技术防范

20145236<网络对抗>Exp7 网络欺诈技术防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 随便连接没有设置密码的wifi的情况下比较容易受攻击,因为这样就 ...

- 20145215《网络对抗》Exp7 网络欺诈技术防范

20145215<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名 ...

- 20145208 蔡野 《网络对抗》Exp7 网络欺诈技术防范

20145208 蔡野 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- 20155202张旭 Exp7 网络欺诈技术防范

20155202张旭 Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名服务器,来发送伪造 ...

- 20155207 EXP7 网络欺诈技术防范

20155207 EXP7 网络欺诈技术防范 实验内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 具体有 (1)简单应用SET工具建立冒名网站 (2)etterca ...

- 2017-2018 Exp7 网络欺诈技术防范 20155214

目录 Exp7 网络欺诈技术防范 实验内容 信息收集 知识点 Exp7 网络欺诈技术防范 实验内容 实验环境 主机 Kali 靶机 Windows 10 实验工具 平台 Metaploit 信息收集 ...

- Exp7 网络欺诈技术防范

Exp7 网络欺诈技术防范 基础问题回答 1.通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名服务器,来发送伪造的数据包,从而修改 ...

- 20155304《网络对抗》Exp7 网络欺诈技术防范

20155304<网络对抗>Exp7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网 ...

- 20155306 白皎 《网络攻防》 EXP7 网络欺诈技术防范

20155306 白皎 <网络攻防> EXP7 网络欺诈技术防范 问题回答 (1)通常在什么场景下容易受到DNS spoof攻击 局域网内的攻击以及连接公众场所的共享wifi (2)在日常 ...

随机推荐

- MariaDB MariaDB、MySQL存储过程、游标基础应用举例说明

MariaDB.MySQL存储过程.游标基础应用举例说明 by:授客 QQ:1033553122 测试环境: MariaDB-10.0.19-centos7-x86_64 实践操作: # 创建测试数据 ...

- iOS 开发之环形倒计时进度条(虚线/实线)

代码很简单,一看便知.这里为顺时针,若想要逆时针,clockwise改为0,还需更改起始角度和终点角度. 源码地址:https://github.com/LfyDragon/CountDown 直接上 ...

- Java为什么不支持多继承

类定义属性和方法 描述某一类事物的抽象 而接口定义的是行为 并不限于任何具体意向 按照逻辑上来说 单继承更明确 一个子类就应该是其父类代表的事物中的某个更具体的类别 不应该即是这种东西又是那种东西 而 ...

- Azure 中 Windows 虚拟机的大小

本文介绍可用于运行 Windows 应用和工作负荷的 Azure 虚拟机的可用大小和选项. 此外,还提供在计划使用这些资源时要考虑的部署注意事项. 本文也适用于 Linux 虚拟机. 类型 大小 说明 ...

- SQL Server 合并复制的Article可以指定单个对象的更新方向

如下所示,这是SQL Server中一个合并复制发布端的Article: 我们可以在Article中选择一个对象,比如这里我们选择MD.Car表,点击鼠标右键,选择"Set Properti ...

- Hadoop 高可用(HA)的自动容灾配置

参考链接 Hadoop 完全分布式安装 ZooKeeper 集群的安装部署 0. 说明 在 Hadoop 完全分布式安装 & ZooKeeper 集群的安装部署的基础之上进行 Hadoop 高 ...

- springmvc 笔记一

Springmvc 处理流程 所需的包 前端配置器 在web.xml中配置 <!-- 配置前端控制器 --> <servlet> <servlet-name>spr ...

- MySQL基础之 视图

视图 视图就是从一个表或多个表导出来的一张虚拟的表.通过这个窗口可以看到系统专门提供的数据,方便用户操作的同时增加了安全性. 视图的特点: 1.视图的列可以来自于不同的表. 2.视图是由实际存在的表创 ...

- BZOJ5102:[POI2018]Prawnicy(贪心,堆)

Description 定义一个区间(l,r)的长度为r-l,空区间的长度为0. 给定数轴上n个区间,请选择其中恰好k个区间,使得交集的长度最大. Input 第一行包含两个正整数n,k(1<= ...

- BZOJ2893:征服王(费用流)

Description 虽然春希将信息传递给了雪菜,但是雪菜却好像完全不认得春希了.心急如焚的春希打开了第二世代机能,对雪菜的脑内芯片进行了直连-hack. 进入到雪菜内部的春希发现(这什么玩意..) ...