Kali linux 2016.2(Rolling)中的Metasploit如何更新与目录结构初步认识

如何更新MSF

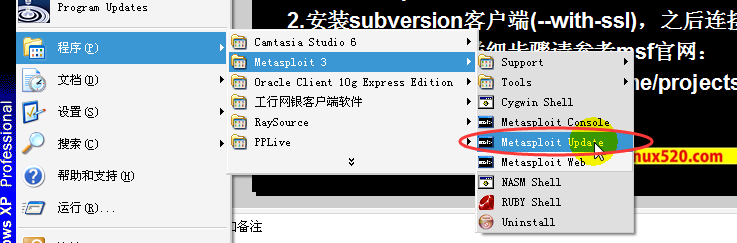

1、Windows平台

方法1:

运行msfupdate.bat

在msfconsole里执行命令svn update

或者

方法2:

2、unix/linux平台

方法1:

运行msfupdate

即可。

方法2:(比较麻烦)

安装subversion客户端(--with-ssl),之后连接CVS server进行MSF的更新。

https://github.com/rapid7/metasploit-framework/wiki

Metasploit目录结构初步认识

注意:也许。你前期看了网上很多其他的资料,包括如BT5这种,其实,在Kali linux 2016.2(Rolling)里,叫法为

metasploit-framework。

root@kali:~# cd /usr/share/metasploit-framework/

root@kali:/usr/share/metasploit-framework# pwd

/usr/share/metasploit-framework

root@kali:/usr/share/metasploit-framework# ls

app Gemfile modules msfrpc plugins tools

config Gemfile.lock msfconsole msfrpcd Rakefile vendor

data lib msfd msfupdate ruby

db metasploit-framework.gemspec msfdb msfvenom scripts

root@kali:/usr/share/metasploit-framework#

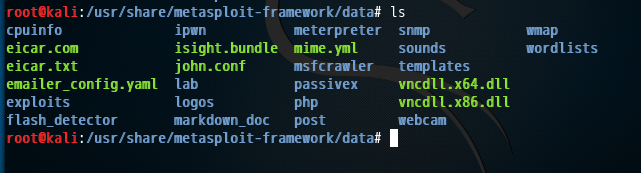

data目录:包含meterpreter, PassiveX , VNC DLLs ,还有一些用户接口的代码如msfweb,和一些插件用到的数据文件。

documentiation目录:包含msf的文档, ruby脚本样例和msf利用的API

external目录 : 包含meterpreter , vnc 和 passiveX payloads的源码

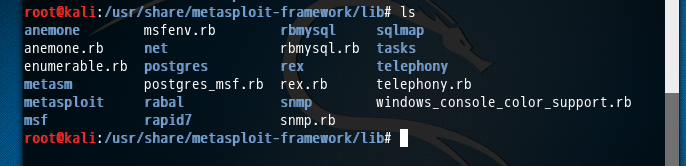

lib目录: 包含 msf使用的ruby库

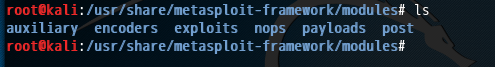

modules目录 : 包含 exploits , payloads ,nops ,encoders

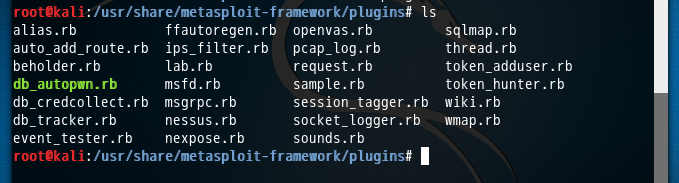

plugins : 包含数据库连接插件, IPS过滤代码和其他一些插件代码

scripts : 包含meterpreter的可通过rubyshell利用的脚本,目前包含杀死目标系统AntiVirus和把meterpreter server 实例移到其他进程的脚本

.svn :包含subversion客户端连接到CVS服务器使用的文件和数据

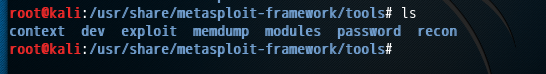

tools:包含一些有用的脚本和零散工具

Kali linux 2016.2(Rolling)中的Metasploit如何更新与目录结构初步认识的更多相关文章

- MetaSploit攻击实例讲解------社会工程学set攻击(kali linux 2016.2(rolling))(详细)

不多说,直接上干货! 首先,如果你是用的BT5,则set的配置文件是在 /pentest/exploits/set/set_config下. APACHE_SERVER=ONSELF_SIGNED_A ...

- MetaSploit攻击实例讲解------Metasploit自动化攻击(包括kali linux 2016.2(rolling) 和 BT5)

不多说,直接上干货! 前期博客 Kali linux 2016.2(Rolling)里Metasploit连接(包括默认和自定义)的PostgreSQL数据库 Kali linux 2016.2(Ro ...

- MetaSploit攻击实例讲解------终端下PostgreSQL数据库的使用(包括kali linux 2016.2(rolling) 和 BT5)

不多说,直接上干货! 配置msf连接postgresql数据库 我这里是使用kali linux 2016.2(rolling) 用过的博友们都知道,已经预安装好了PostgreSQL. 1. p ...

- MetaSploit攻击实例讲解------工具Meterpreter常用功能介绍(kali linux 2016.2(rolling))(详细)

不多说,直接上干货! 说在前面的话 注意啦:Meterpreter的命令非常之多,本篇博客下面给出了所有,大家可以去看看.给出了详细的中文 由于篇幅原因,我只使用如下较常用的命令. 这篇博客,利用下面 ...

- MetaSploit攻击实例讲解------攻击445端口漏洞(kali linux 2016.2(rolling))(详细)

不多说,直接上干货! 大家,相信最近的这个事件,对于445端口已经是非常的小心了.勒索病毒 445端口是一个毁誉参半的端口,有了它我们可以在局域网中轻松访问各种共享文件夹或共享打印机,但也正是因为有了 ...

- Kali linux 2016.2 的 plyload模块之meterpreter plyload详解

不多说,直接上干货! 前期博客 Kali linux 2016.2(Rolling)中的payloads模块详解 当利用成功后尝试运行一个进程,它将在系统进程列表里显示,即使在木马中尝试执行系统命令, ...

- Kali linux 2016.2(Rolling)中的payloads模块详解

不多说,直接上干货! 前期博客 Kali linux 2016.2(Rolling)中的Exploits模块详解 payloads模块,也就是shellcode,就是在漏洞利用成功后所要做的事情.在M ...

- Kali linux 2016.2(Rolling)里Metasploit连接(包括默认和自定义)的PostgreSQL数据库之后的切换到指定的工作空间

不多说,直接上干货! 为什么要这么做? 答: 方便我们将扫描不同的目标或目标的不同段,进行归类.为了更好的后续工作! 前期博客 Kali linux 2016.2(Rolling)里Metasploi ...

- Kali linux 2016.2(Rolling)里Metasploit的数据库

为什么要在Metasploit里提及到数据库? 大家都知道,这么多信息,我怎样才能把它们整理好并保存起来?怎么展现给老大看,最后怎么体现在要提交的渗透测试报告中呢? 你的担忧真的很有必要,因为啊, ...

随机推荐

- JavaScript中数组的迭代方法:forEach、map、filter、reduce、every、some、for in、for of

JavaScript中有非常多数组迭代方法,这里基本上吧所有的都介绍全了,我项目中比较喜欢的是forEach. 7.for in (for-in循环实际是为循环对象而设计的,for in也可以循环数组 ...

- 读书笔记之《HTML5 与 CSS3 基础教程》

1· 读前预期 考虑到对于 Web 开发零基础,凡涉足一件未知的任务,最好先理清任务的逻辑结构,然后有目的地逐步学习.为实现我们的需求和设计,必须要学习前端.后端.服务器等一系列暂时陌生的知识,在此, ...

- mysql case when then 使用

建表:create table hank (id int,name varchar(20)); 插入数据:insert into hank values(1,'A');insert into hank ...

- mysql update join优化update in查询效率

数据库版本:5.6.16 update in 修改数据,结果执行时间过慢,一直不出结果. SQL语句及执行计划如下: UPDATE erp_order_extra SET last_time=1231 ...

- JS iframe给父类传值

父类页面 <html><head> <script type="text/javascript"> function Ge ...

- (2)pyspark建立RDD以及读取文件成dataframe

别人的相关代码文件:https://github.com/bryanyang0528/hellobi/tree/master/pyspark 1.启动spark (1)SparkSession 是 S ...

- 使用命令:ssh-add 时,出现 “Could not open a connection to your authentication agent.”

为 GitHub 账号设置 SSH Key时, 使用命令:ssh-add,出现“Could not open a connection to your authentication agent”,解决 ...

- Python 爬虫练习: 爬取百度贴吧中的图片

背景:最近开始看一些Python爬虫相关的知识,就在网上找了一些简单已与练习的一些爬虫脚本 实现功能:1,读取用户想要爬取的贴吧 2,读取用户先要爬取某个贴吧的页数范围 3,爬取每个贴吧中用户输入的页 ...

- hive用mysql作元数据代替默认derby的hive-site.xml配置

<property> <name>javax.jdo.option.ConnectionURL</name> <value>jdbc:mysql://s ...

- SpringBoot2.0中使用自定义properties文件

一.在resources目录下添加自定义的test.properties文件 test.properties内容如下: host=127.0.0.1 port=8080 二.编写一个读取配置文件内容的 ...