XSS防跨站脚本攻击-AntiSamy的基本使用

XSS:跨站脚本攻击(Cross Site Scripting),为不和 CSS混淆,故将跨站脚本攻击缩写为XSS。XSS是指恶意攻击者往Web页面里插入恶意Script代码,当用户浏览该页时,嵌入其中Web里面的Script代码会被执行,从而达到恶意攻击用户的目的。有点类似于sql注入。

XSS攻击原理:

HTML是一种超文本标记语言,通过将一些字符特殊地对待来区别文本和标记,例如,小于符号(<)被看作是HTML标签的开始,<title>与</title>之间的字符是页面的标题等等。当动态页面中插入的内容含有这些特殊字符时,用户浏览器会将其误认为是插入了HTML标签,当这些HTML标签引入了一段JavaScript脚本时,这些脚本程序就将会在用户浏览器中执行。所以,当这些特殊字符不能被动态页面检查或检查出现失误时,就将会产生XSS漏洞。

AntiSamy是OWASP的一个开源项目,通过对用户输入的 HTML / CSS / JavaScript 等内容进行检验和清理,确保输入符合应用规范。AntiSamy被广泛应用于Web服务对存储型和反射型XSS的防御中。

在学习之前先了解以下Antisamy的策略文件:

antisamy.xml

默认规则,允许大部分HTML通过

antisamy-slashdot.xml

用户只能提交下列的html标签:<b>, <u>, <i>, <a>, <blockquote>。

antisamy-ebay.xml

用户可以输入一系列的HTML的内容,不包含JavaScript。

antisamy-myspace.xml

更多的HTML和CSS,只要不包含JavaScript。

antisamy-anythinggoes.xml

更多的HTML和CSS元素输入,但不包含JavaScript。

antisamy-tinymce.xml

只允许文本格式通过,相对较安全

接下来让我们以入门案例展开学习:

pom.xml依赖

<?xml version="1.0" encoding="UTF-8"?><project xmlns="http://maven.apache.org/POM/4.0.0"xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"xsi:schemaLocation="http://maven.apache.org/POM/4.0.0 http://maven.apache.org/xsd/maven-4.0.0.xsd"><modelVersion>4.0.0</modelVersion><!--springBoot依赖--><parent><groupId>org.springframework.boot</groupId><artifactId>spring-boot-starter-parent</artifactId><version>2.2.2.RELEASE</version><relativePath/></parent><groupId>com.xiaoteng</groupId><artifactId>antiSamy-demo</artifactId><version>1.0-SNAPSHOT</version><dependencies><dependency><groupId>org.springframework.boot</groupId><artifactId>spring-boot-starter-web</artifactId></dependency><!--antisamy--><dependency><groupId>org.owasp.antisamy</groupId><artifactId>antisamy</artifactId><version>1.5.7</version></dependency><!--lombok--><dependency><groupId>org.projectlombok</groupId><artifactId>lombok</artifactId></dependency></dependencies></project>

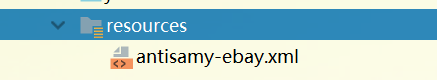

第二步:创建策略文件,文件内容可以从antisamy的jar包中获取

复制了一份

复制了一份

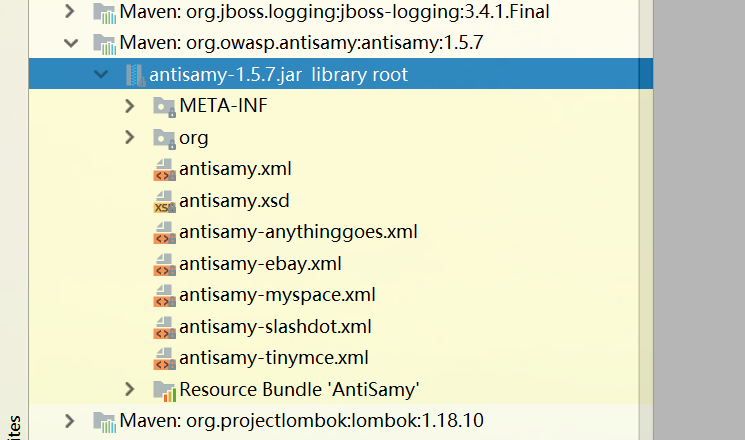

注:AntiSamy对“恶意代码”的过滤依赖于策略文件。策略文件规定了AntiSamy对各个标签、属性的处理方法,策略文件定义的严格与否,决定了AntiSamy对XSS漏洞的防御效果。在AntiSamy的jar包中,包含了几个常用的策略文件

xml里有对各种标签的处理:比如下图 对script是remove(删除处理)

三:创建实体类与Controller

package com;import org.springframework.boot.SpringApplication;import org.springframework.boot.autoconfigure.SpringBootApplication;/*** @author xiaozhuang* @date 2022年03月01日 22:25*/@SpringBootApplicationpublic class AntiSamyApp {public static void main(String[] args) {SpringApplication.run(AntiSamyApp.class,args);}}

package com.controller;import com.entity.User;import org.springframework.web.bind.annotation.RequestMapping;import org.springframework.web.bind.annotation.RestController;/*** @author xiaozhuang* @date 2022年03月01日 22:23*/@RestController@RequestMapping("/user")public class UserController {@RequestMapping("/save")public String save(User user){System.out.println("传入的对象属性输出.... " + user);return user.getName();}}

再来一个html页面

<!DOCTYPE html><html lang="en"><head><meta charset="UTF-8"><title>Title</title></head><body><form method="post" action="/user/save">id:<input type="text" name="id"><br>name:<input type="text" name="name"><br>age:<input type="text" name="age"><br><input type="submit" value="submit"></form></body></html>

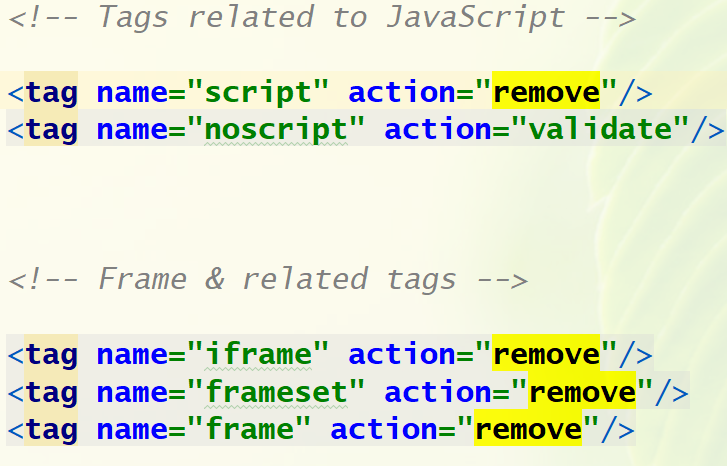

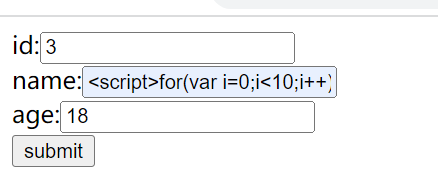

此时我们启动服务并打开静态页面:此时我们还没有用到Antisamy的防XSS攻击,先看一下没用前是怎样的。

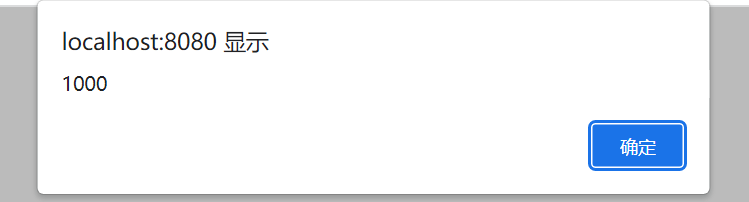

首先我输入第一个:

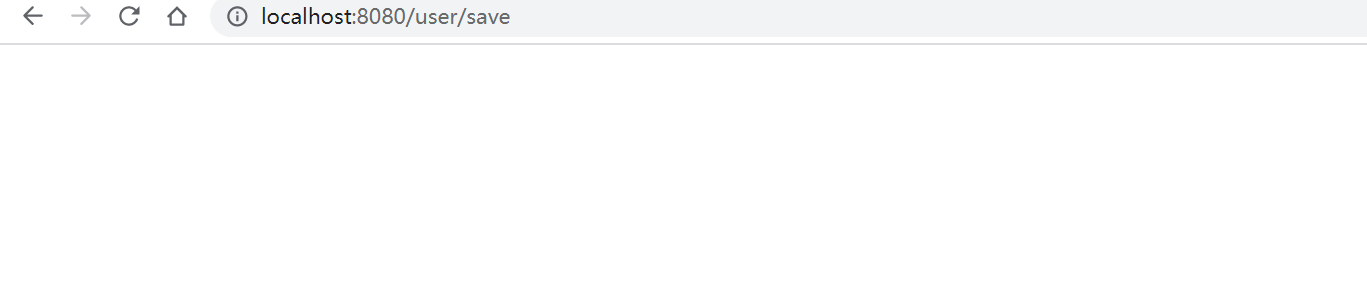

点击提交后:

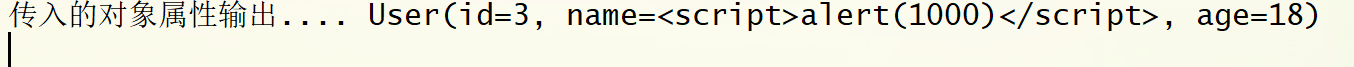

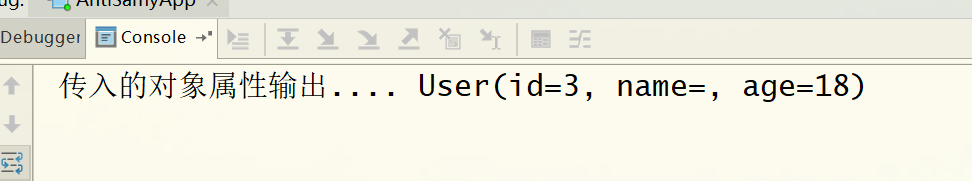

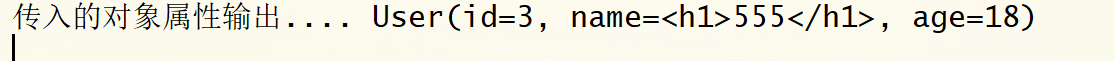

后台输出:

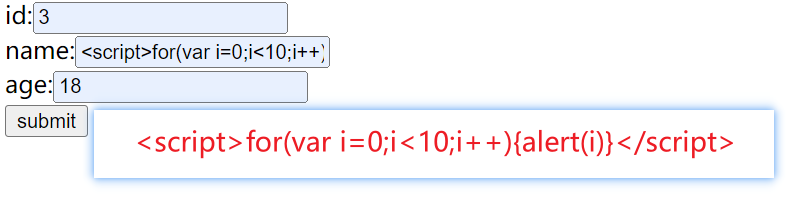

当我们用script写一个for循环时:

页面会跳十次alert

这些就是XSS攻击!

此时我们启动的项目并进行访问,但是还没有进行参数的过滤,所以如果我们输入任意参数都可以正常传递到Controller中,这在实际项目中是非常不安全的。为了对我们输入的数据进行过滤清理,需要通过过滤器来实现。

创建过滤器,用于过滤所有提交到服务器的请求参数

package com.filter;import com.entity.XssRequestWrapper;import javax.servlet.*;import javax.servlet.http.HttpServletRequest;import java.io.IOException;/**过滤所有提交到服务器的请求参数*/public class XssFilter implements Filter {@Overridepublic void doFilter(ServletRequest servletRequest, ServletResponse servletResponse,FilterChain filterChain) throws IOException, ServletException {HttpServletRequest request = (HttpServletRequest)servletRequest;//传入重写后的RequestfilterChain.doFilter(new XssRequestWrapper(request),servletResponse);}}

注意:通过上面的过滤器可以发现我们并没有在过滤器中直接进行请求参数的过滤清理,而是直接放行了,那么我们还怎么进行请求参数的过滤清理呢?其实过滤清理的工作是在另外一个类XssRequestWrapper中进行的,当上面的过滤器放行时需要调用filterChain.doFilter()方法,此方法需要传入请求Request对象,此时我们可以将当前的request对象进行包装,而XssRequestWrapper就是Request对象的包装类,在过滤器放行时会自动调用包装类的getParameterValues方法,我们可以在包装类的getParameterValues方法中进行统一的请求参数过滤清理。

package com.entity;import org.owasp.validator.html.*;import javax.servlet.http.HttpServletRequest;import javax.servlet.http.HttpServletRequestWrapper;import java.util.Map;import java.util.Objects;/*** @author xiaozhuang* @date 2022年03月02日 22:57*/public class XssRequestWrapper extends HttpServletRequestWrapper {/*** 策略文件 需要将要使用的策略文件放到项目资源文件路径下* */private static String antiSamyPath = Objects.requireNonNull(XssRequestWrapper.class.getClassLoader().getResource("antisamy-ebay.xml")).getFile();private static Policy policy = null;static {// 指定策略文件try {policy = Policy.getInstance(antiSamyPath);} catch (PolicyException e) {e.printStackTrace();}}/*** AntiSamy过滤数据* @param taintedHTML 需要进行过滤的数据* @return 返回过滤后的数据* */private String xssClean( String taintedHTML){try{// 使用AntiSamy进行过滤AntiSamy antiSamy = new AntiSamy();CleanResults cr = antiSamy.scan( taintedHTML, policy);taintedHTML = cr.getCleanHTML();}catch( ScanException | PolicyException e) {e.printStackTrace();}return taintedHTML;}public XssRequestWrapper(HttpServletRequest request) {super(request);}@Overridepublic String[] getParameterValues(String name){String[] values = super.getParameterValues(name);if ( values == null){return null;}int len = values.length;String[] newArray = new String[len];for (int j = 0; j < len; j++){// 过滤清理newArray[j] = xssClean(values[j]);}return newArray;}@Overridepublic String getParameter(String paramString) {String str = super.getParameter(paramString);if (str == null) {return null;}return xssClean(str);}@Overridepublic String getHeader(String paramString) {String str = super.getHeader(paramString);if (str == null) {return null;}return xssClean(str);}@Overridepublic Map<String, String[]> getParameterMap() {Map<String, String[]> requestMap = super.getParameterMap();for (Map.Entry<String, String[]> me : requestMap.entrySet()) {String[] values = me.getValue();for (int i = 0; i < values.length; i++) {values[i] = xssClean(values[i]);}}return requestMap;}}

为了使上面定义的过滤器生效,需要创建配置类,用于初始化过滤器对象

package com.config;import com.filter.XssFilter;import org.springframework.boot.web.servlet.FilterRegistrationBean;import org.springframework.context.annotation.Bean;import org.springframework.context.annotation.Configuration;/*** @author xiaozhuang* @date 2022年03月02日 23:03*/@Configurationpublic class AntiSamyConfiguration {/*** 配置跨站攻击过滤器*/@Beanpublic FilterRegistrationBean filterRegistrationBean() {FilterRegistrationBean filterRegistration =new FilterRegistrationBean(new XssFilter());filterRegistration.addUrlPatterns("/*");filterRegistration.setOrder(1);return filterRegistration;}}

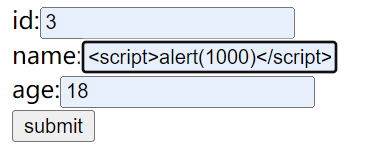

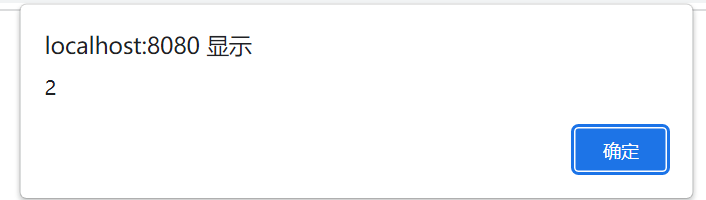

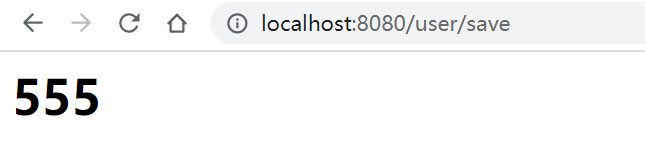

启动项目,页面输入非法数据,可以看到非法数据被清理掉了。

注意:当前我们在进行请求参数过滤时只是在包装类的getParameterValues方法中进行了处理,真实项目中可能用户提交的数据在请求头中,也可能用户提交的是json数据,所以如果考虑所有情况,我们可以在包装类中的多个方法中都进行清理处理即可

我们来看一下效果:

可以看到name属性传过来的script标签被过滤掉了!

紧接着我又输入了h1的标签 ,看看情况:

这时h1的

就如同上面接收策略文件时所说,不会过滤此些标签!

XSS防跨站脚本攻击-AntiSamy的基本使用的更多相关文章

- Anti XSS 防跨站脚本攻击库

https://wpl.codeplex.com/ Before understanding Anti-Cross Site Scripting Library (AntiXSS), let us u ...

- web 安全 & web 攻防: XSS(跨站脚本攻击)和 CSRF(跨站请求伪造)

web 安全 & web 攻防: XSS(跨站脚本攻击)和 CSRF(跨站请求伪造) XSS(跨站脚本攻击)和CSRF(跨站请求伪造) Cross-site Scripting (XSS) h ...

- thinkphp 防止XSS(跨站脚本攻击)

XSS(跨站脚本攻击)可以用于窃取其他用户的Cookie信息,要避免此类问题,可以采用如下解决方案: 直接过滤所有的JavaScript脚本: 转义Html元字符,使用htmlentities.htm ...

- xss(跨站脚本攻击)

xss(跨站脚本攻击) 原理:攻击者可以通过在页面中注入恶意链接或者脚本代码,当受害者访问时,脚本代码会在其浏览器中执行,这个时候,我们可以获取当前用户的cookie或者进行重定向等操作. xss造成 ...

- 聊两句XSS(跨站脚本攻击)

XSS(跨站脚本攻击),聊两句,五毛的. XSS的危害: 窃取Cookie,盗用用户身份信息 这玩意儿是大多数XSS的目标,也好解决,可以先治个标,直接设置HttpOnly=true ,即不允许客户端 ...

- XSS(跨站脚本攻击)的最全总结

从OWASP的官网意译过来,加上自己的理解,算是比较全面的介绍.有兴趣的可私下交流. XSS 跨站脚本攻击 ============================================== ...

- 关于XSS(跨站脚本攻击)和CSRF(跨站请求伪造)

我们常说的网络安全其实应该包括以下三方面的安全: 1.机密性,比如用户的隐私被窃取,帐号被盗,常见的方式是木马. 2.完整性,比如数据的完整,举个例子,康熙传位十四子,被当时四阿哥篡改遗诏:传位于四子 ...

- Magicodes.WeiChat——使用AntiXssAttribute阻止XSS(跨站脚本攻击)攻击

跨站脚本攻击(Cross Site Scripting),为不和层叠样式表(Cascading Style Sheets, CSS)的缩写混淆,故将跨站脚本攻击缩写为XSS.恶意攻击者往Web页面里插 ...

- Web安全测试之XSS(跨站脚本攻击)

XSS 全称(Cross Site Scripting) 跨站脚本攻击, 是Web程序中最常见的漏洞.指攻击者在网页中嵌入客户端脚本(例如JavaScript), 当用户浏览此网页时,脚本就会在用户的 ...

随机推荐

- 「实践篇」解决微前端 single-spa 项目中 Vue 和 React 路由跳转问题

前言 本文介绍的是在做微前端 single-spa 项目过程中,遇到的 Vue 子应用和 React 子应用互相跳转路由时遇到的问题. 项目情况:single-spa 项目,基座用的是 React,目 ...

- 使用nmtui命令解决network-scripts目录下无网卡对应配置文件问题

//网卡通过命令ifconfig可以识别到,但是在配置文件目录下,没有该文件,一旦重启等配置了该地址的应用则可能会出现问题所以需要重新生成对应配置文件,我首先想到的就是用 nmtui 这个程序来重新生 ...

- Android 环境搭建记录

Android 环境搭建记录 官网 https://developer.android.com/ studio 下载地址 官方下载 jikexueyuanwiki 国内镜像 studio历史版本 安装 ...

- Solon 1.6.36 发布,更现代感的应用开发框架

相对于 Spring Boot 和 Spring Cloud 的项目 启动快 5 - 10 倍 qps 高 2- 3 倍 运行时内存节省 1/3 ~ 1/2 打包可以缩小到 1/2 ~ 1/10(比如 ...

- gh-ost使用问题记录

因为 pt-osc 对数据库性能影响较大,且容易造成死锁问题,目前我们在线更改表结构都使用 gh-ost 工具进行修改,这里记录一下使用 gh-ost 过程中的问题,以作记录:首先先复习一下gh-os ...

- 【论文阅读】ConvNeXt:A ConvNet for the 2020s 新时代卷积网络

一.ConvNext Highlight 核心宗旨:基于ResNet-50的结构,参考Swin-Transformer的思想进行现代化改造,知道卷机模型超过trans-based方法的SOTA效果. ...

- react 可拖拽改变位置和大小的弹窗

一 目标 最近,项目上需要一个可以弹出一个可以移动位置和改变大小的窗口,来显示一下对当前页面的一个辅助内容 二 思路 1.之前写过一个antd modal的可移动弹窗但是毕竟不如自己写的更定制化,比如 ...

- php 迭代器的学习

在PHP中有一些预定义的类,比如迭代器类,有SPL提供.常用的几个类: Iterator------最基本的迭代器 IteratorAggregate --------可以提供一个迭代器的对象,但它本 ...

- 做SaaS的程序员们,是时候关注企业架构了

SaaS赛道是一个超大赛道,足够容纳上万家服务商,不太可能有哪个服务商能满足所有场景,大部分SaaS服务商在某个垂直领域,提供差异化的产品和服务.SaaS产品大部分都是面向B端客户,少部分面向C端客户 ...

- Spring配置及依赖注入

入门 <dependency> <groupId>org.springframework</groupId> <artifactId>spring-we ...