Wireshark嗅探软件

# Wireshark的基本使用方法

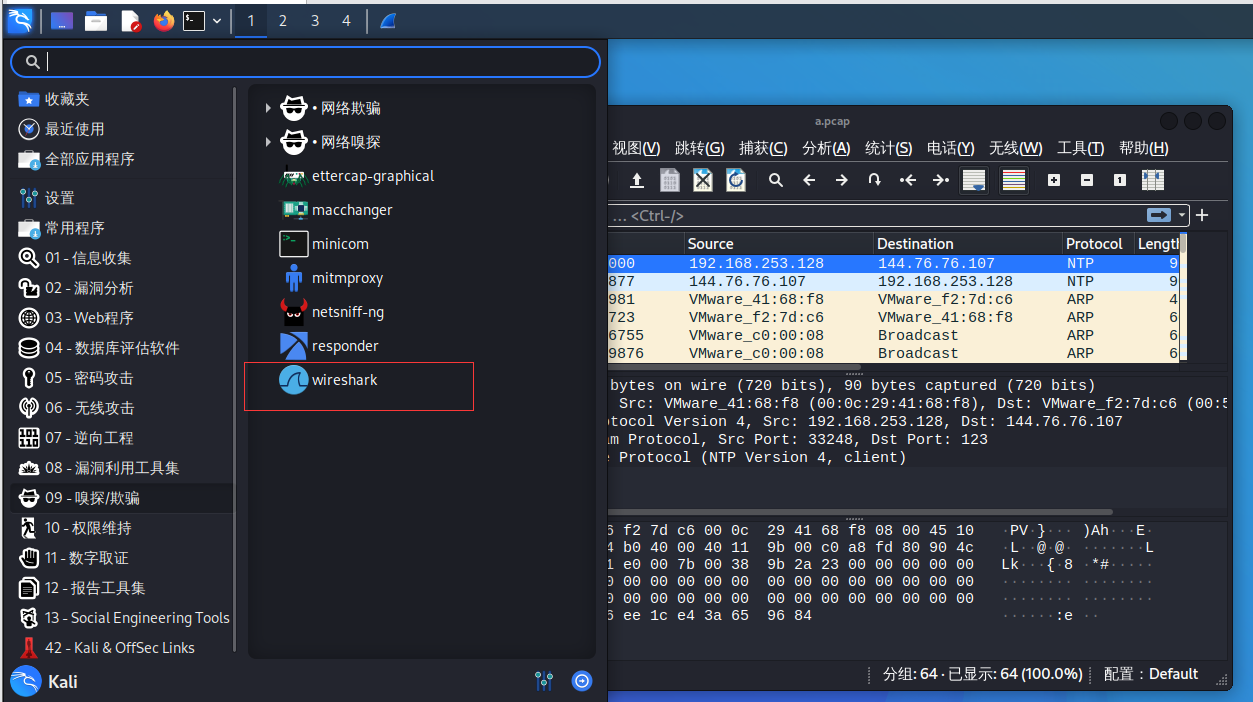

1.1 打开wireshark

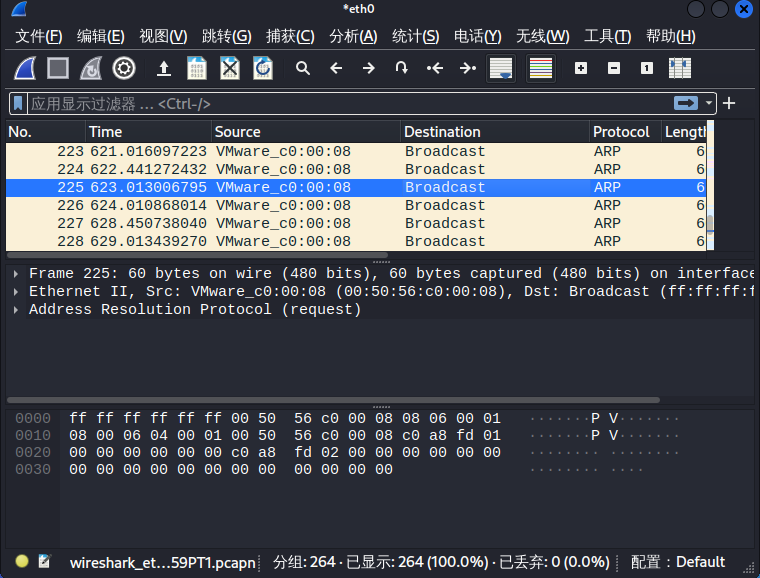

1.2 查看eth0

1.3 混杂模式

混杂模式 :任何经过这台主机的数据报都会被捕获。

停止捕获 -> 捕获 -> 选项 -> 取消勾选在所有接口上使用混杂模式。

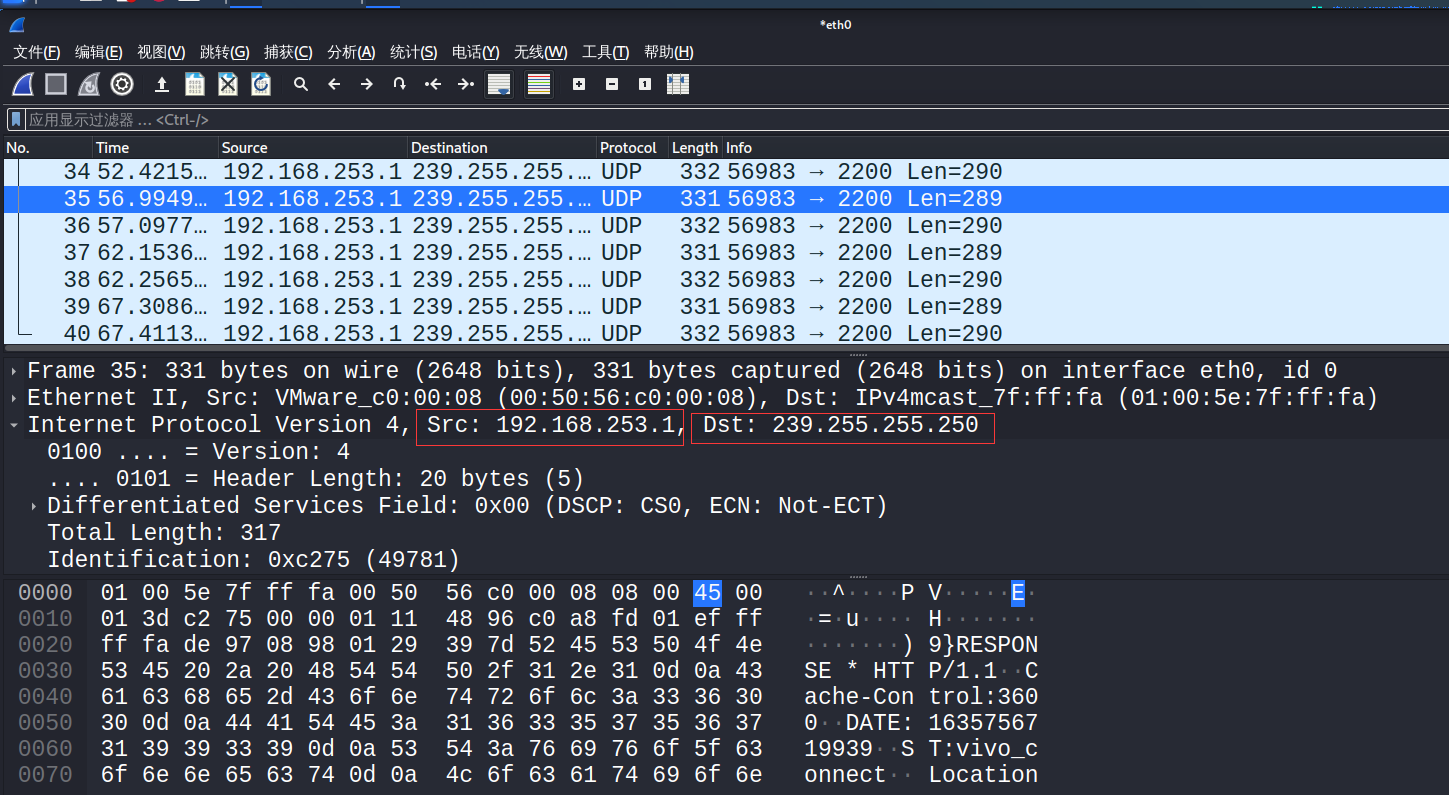

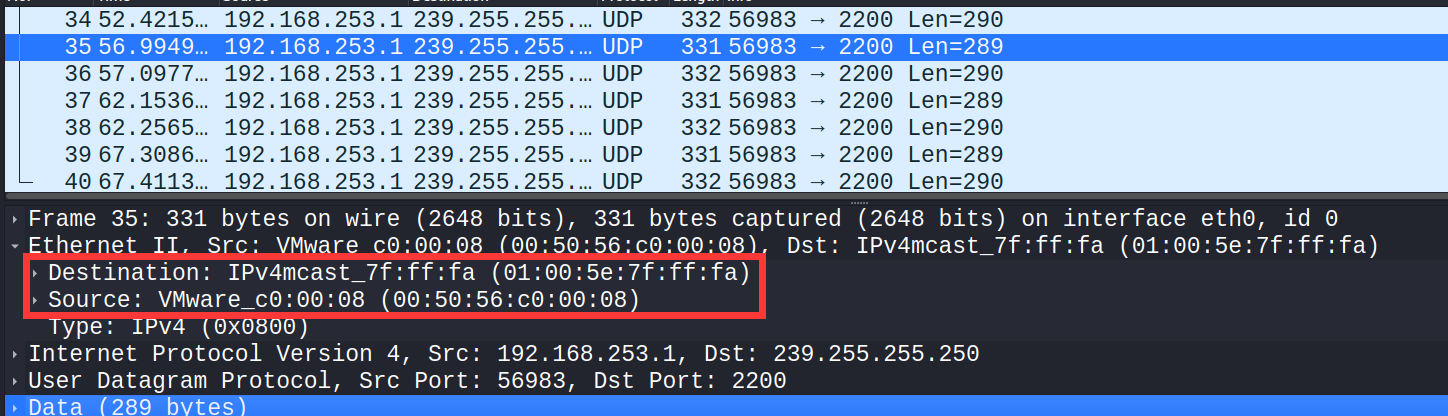

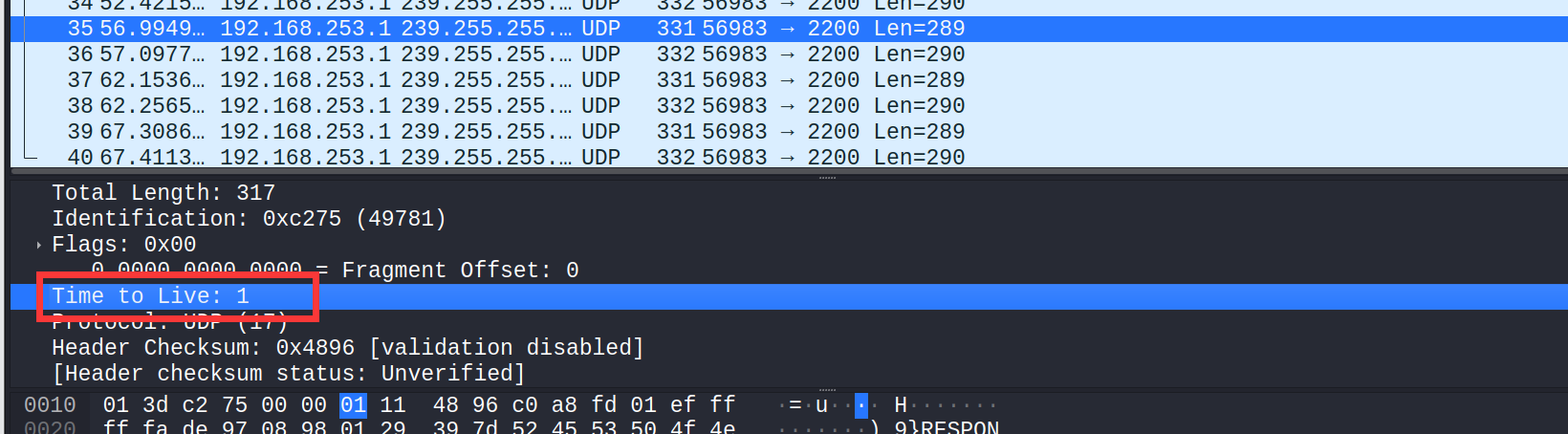

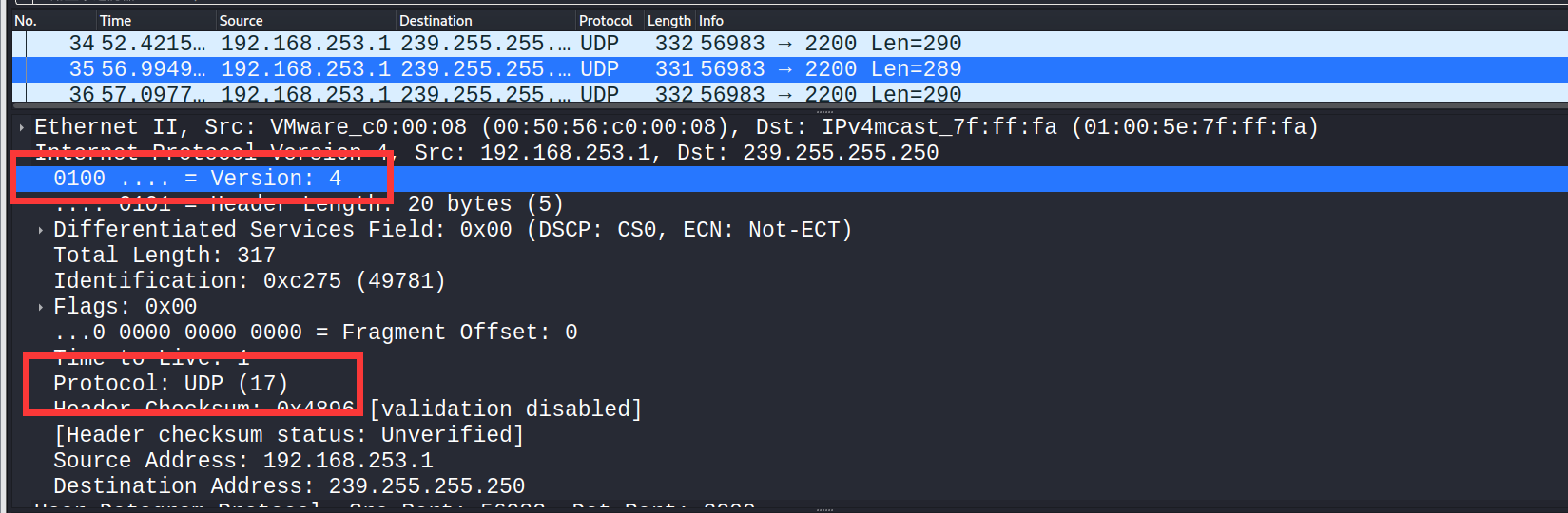

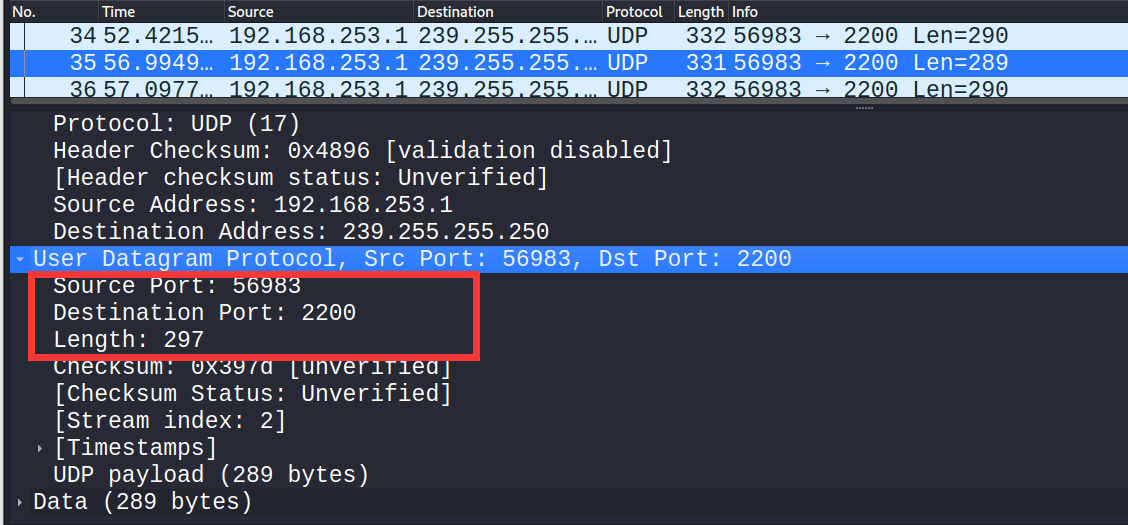

2对抓到的任一个IP包,分析其IP包的起始地址与终止地址,以及对应的MAC帧的起始地址与终止地址,TTL的值、协议字段内容,并分析其意义。

分析捕获到的这个35号udp包,起始地址是192.168.253.1,终止地址是239.255.255.250

源MAC地址是00:50:56:c0:00:08

目的MAC地址是01:00:5e:7f:ff:fa

TTL=1

IP协议版本是4,UDP协议号是17

源端口是56986 目的端口号是2200 长度是297

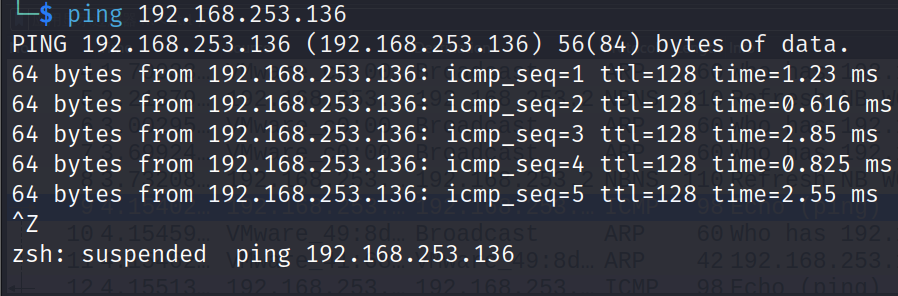

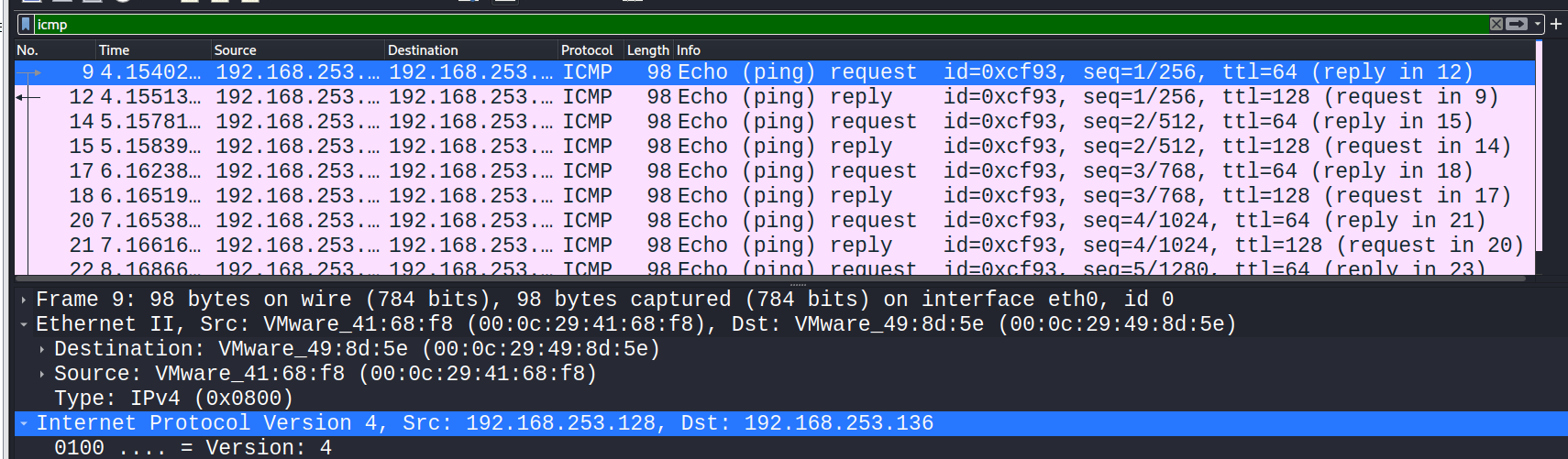

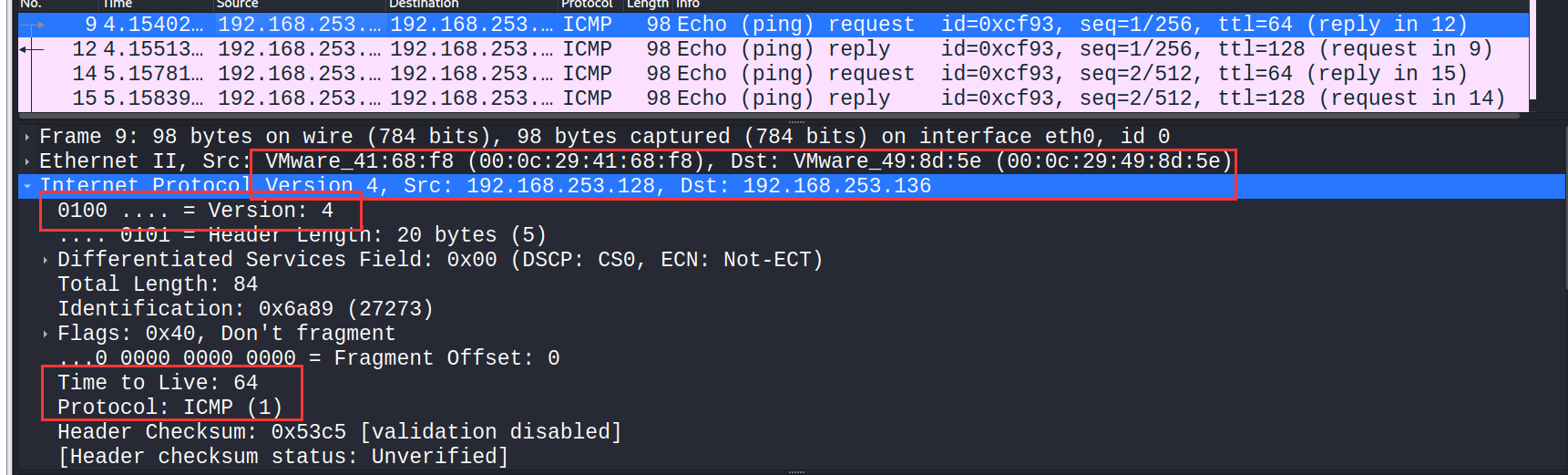

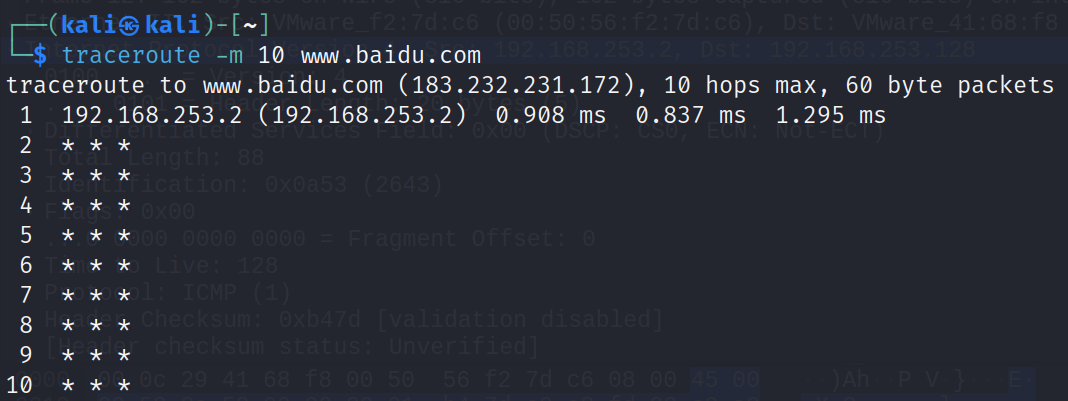

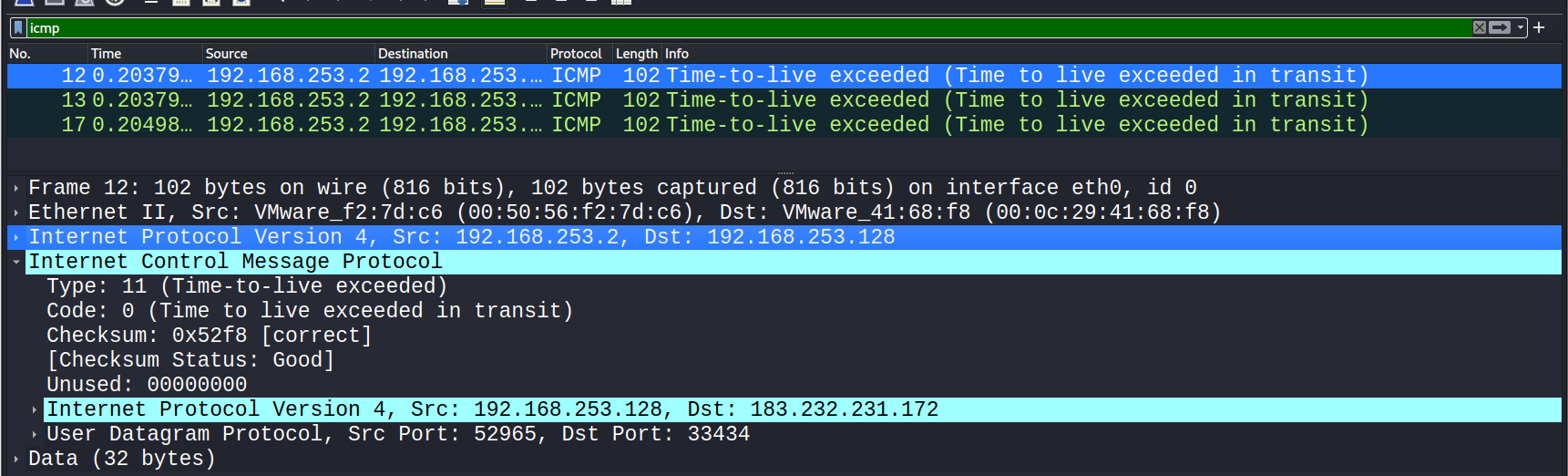

3利用Wireshark监听ICMP包,分析ping程序和tracert程序的主要功能。对抓到的任一个ICMP包,分析其MAC帧、IP包、ICMP包间的相互关系。

ping程序主要测试网络的连通性;tracert程序主要跟踪路由,测试与目的地址的跳数。

报文先依据ICMP协议(协议号为1)封装成ICMP报文之后,交予网络层,依据IP协议的IPV4封装成IP数据包,再交予数据链路层协议封装成MAC帧。

pingWindow2008的IP地址

每次ping操作都有两个包,一个请求包,一个相应包。

选择序号9的ICMP包进行分析

源IP:192.168.253.128 目的IP:192.168.253.136

源MAC:00:0c:29:41:68:f8 目的MAC:00:0c:29:49:8d:5e

IP版本4,TTL=64,ICMP协议号是1.

使用tracert,全部超时。

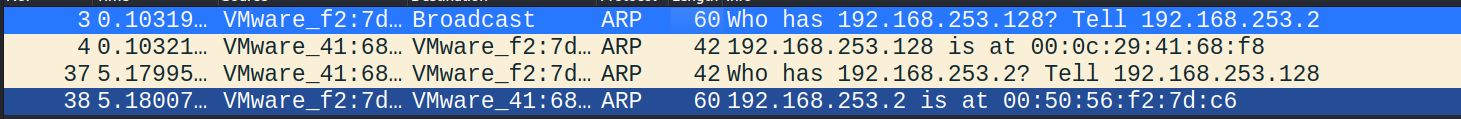

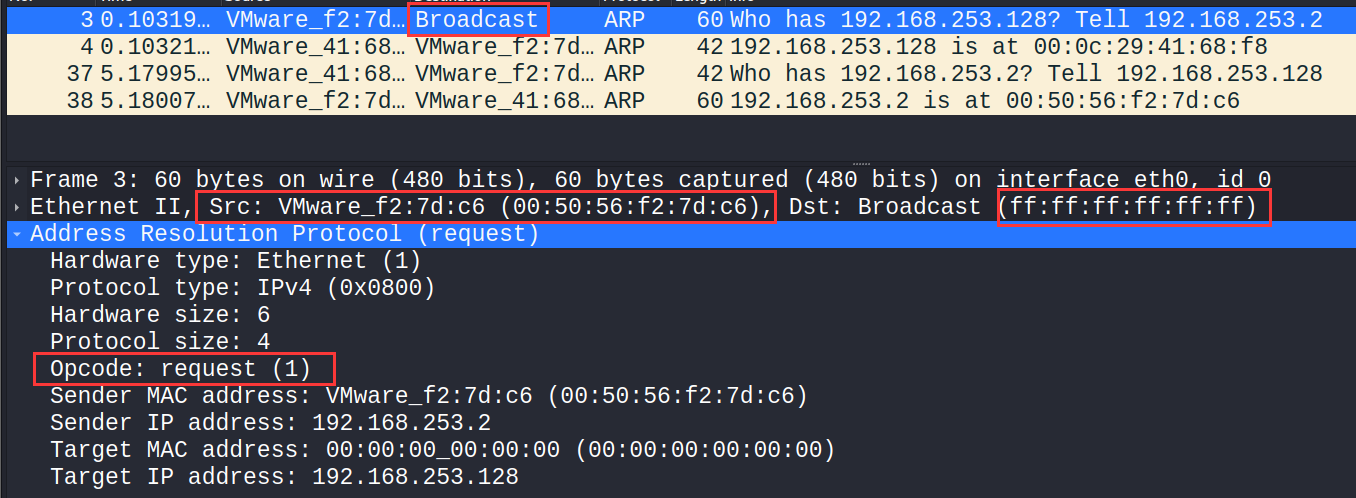

4利用Wireshark监听arp包,分析arp请求包与应答包的内容。

第3个arp包是源主机向本网段发送广播包询问192.168.253.128的MAC地址;

第4个arp包是192.168.253收到了arp请求,把自己的MAC地址写入arp响应包发回给源主机。

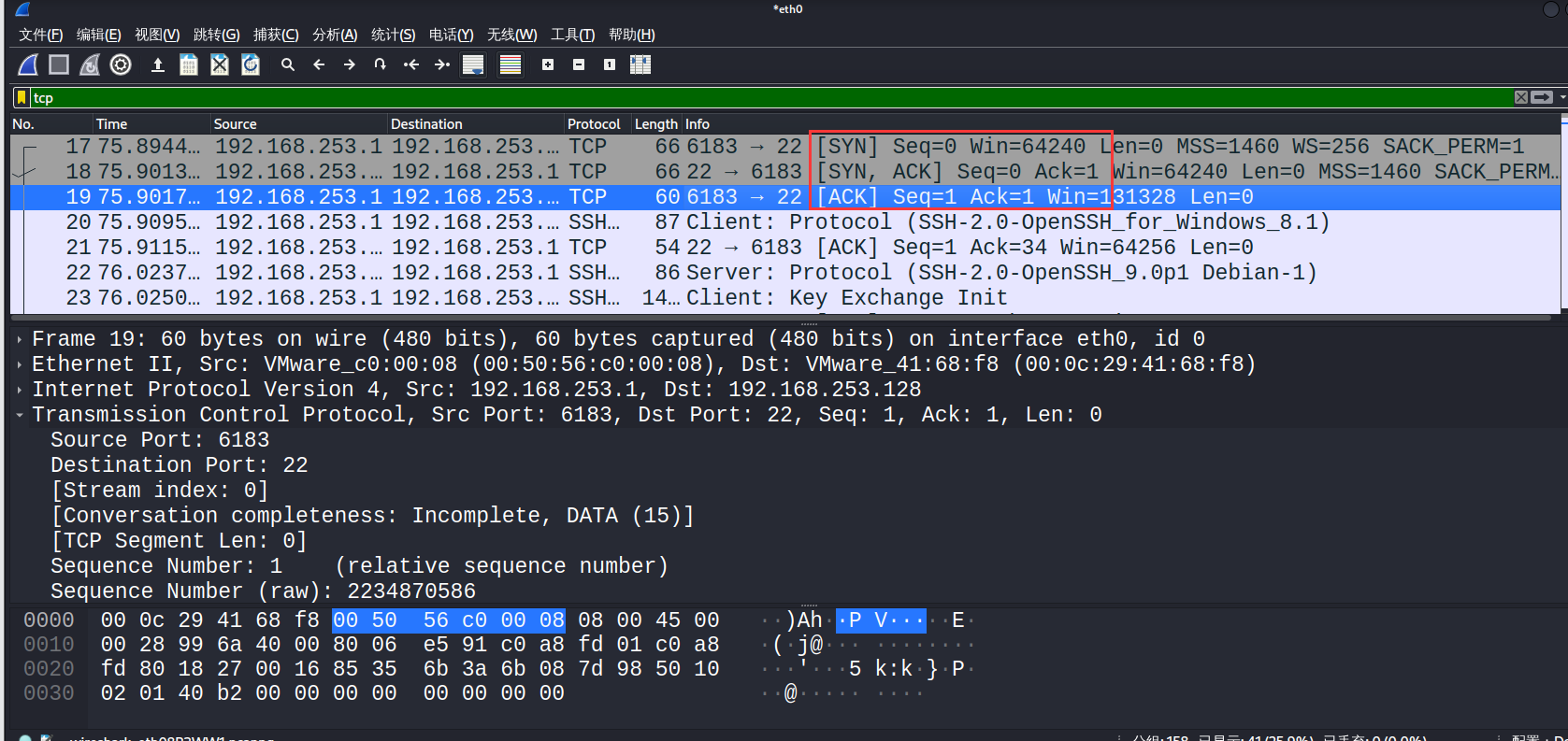

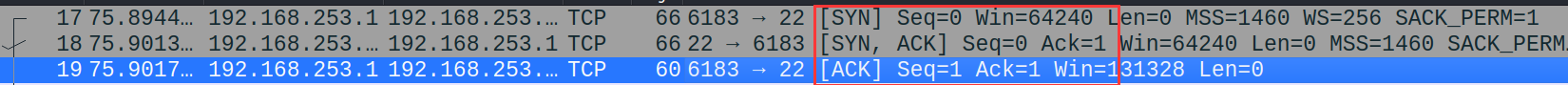

1.利用Wireshark监听HTTP的访问过程,找出TCP建立连接的三次握手的相关IP数据报文,并解析TCP建立连接的三次握手的过程,及IP数据报文的变化情况。

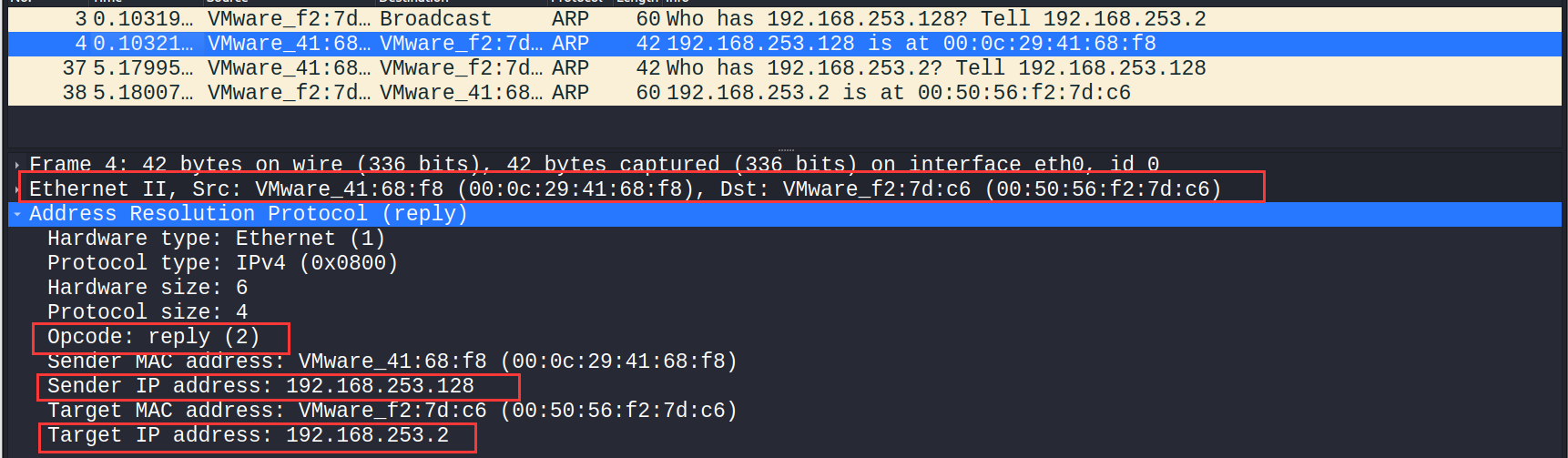

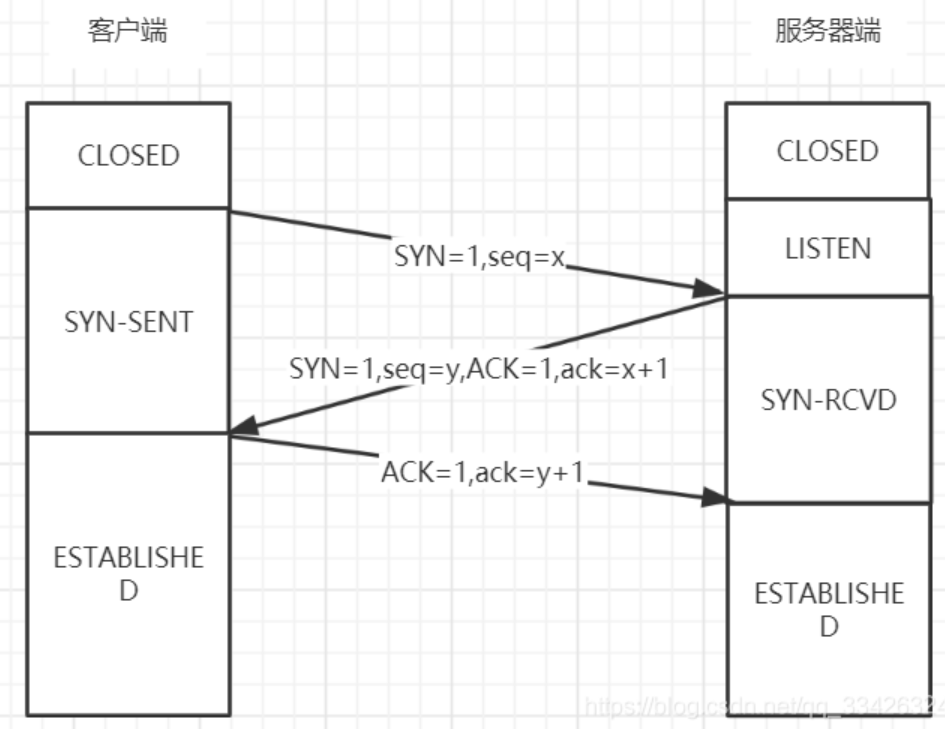

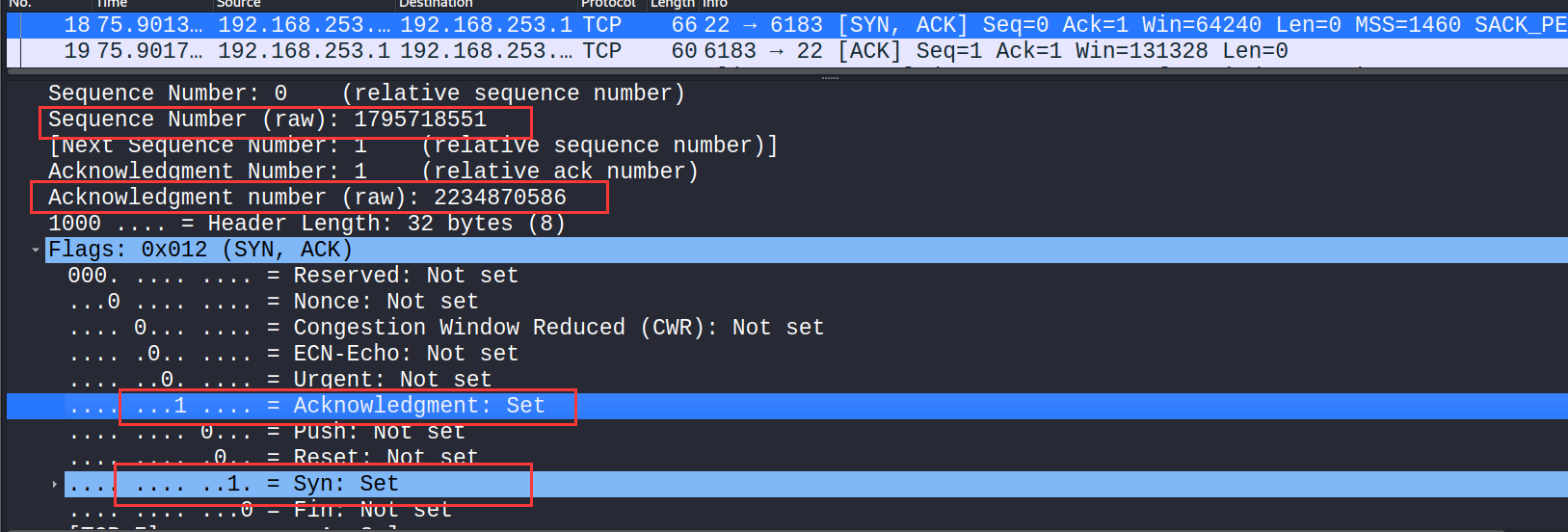

答:三次握手的过程:

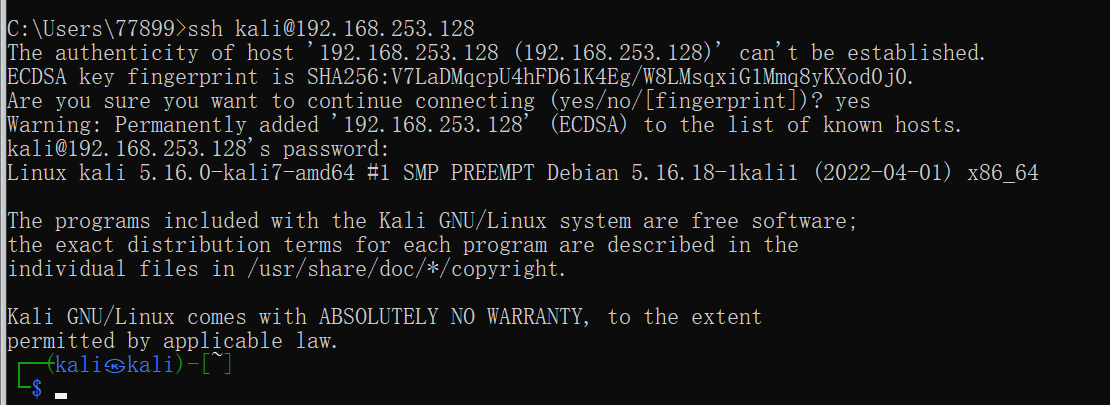

建立tcp连接

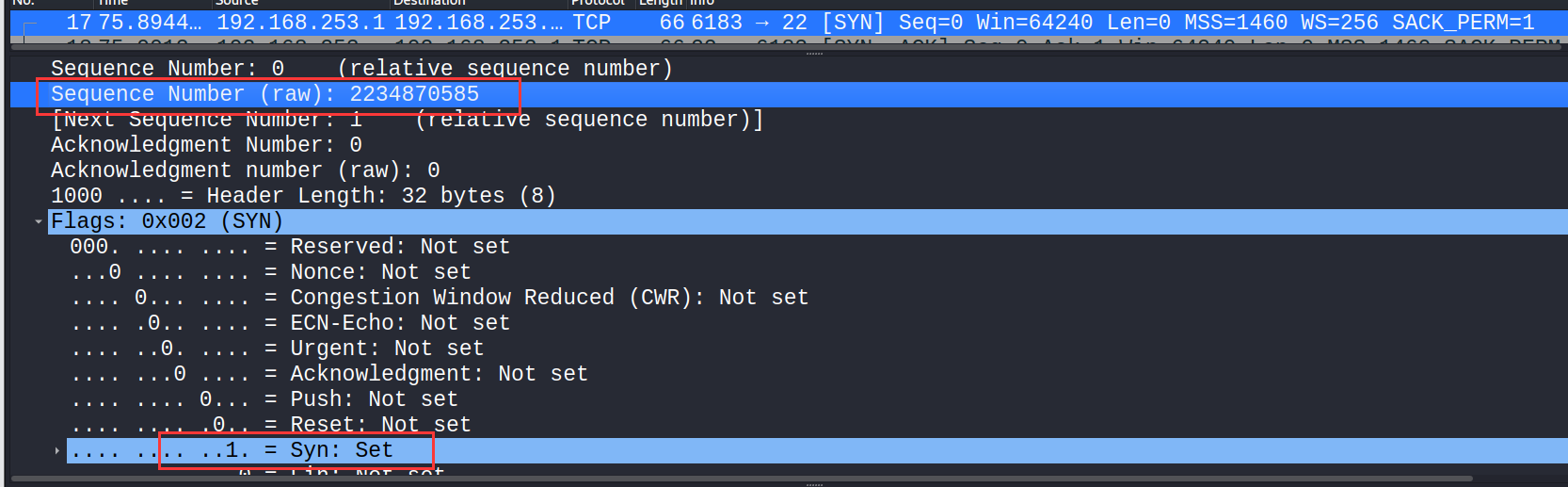

第一次握手

Seq=2234870585=x,SYN=1

第二次握手

Seq=1795718551=y,ack=2234870586=x+1,SYN=1,ACK=1。

第三次握手

Ack=1795718552=y+1,ACK=1。

2.尝试抓一下目标地址是隔壁同学主机的TCP数据包,能抓到吗?能抓到哪些类型的包?为什么?

答:不能,因为一个网络中在正常情况下每台电脑的IP地址以及MAC地址都是不同的,报文只会送到对应的地址,如果包的目的地不是本机本网段的地址,网卡会拒绝接受,而且Wireshark也只能抓本机网卡的包,所以隔壁同学主机的包时抓不到的。

3.登陆到网上的一些系统,尝试获取用户名和口令,观察这些系统的口令是明文还是密文形式的?

答:大部分为明文。

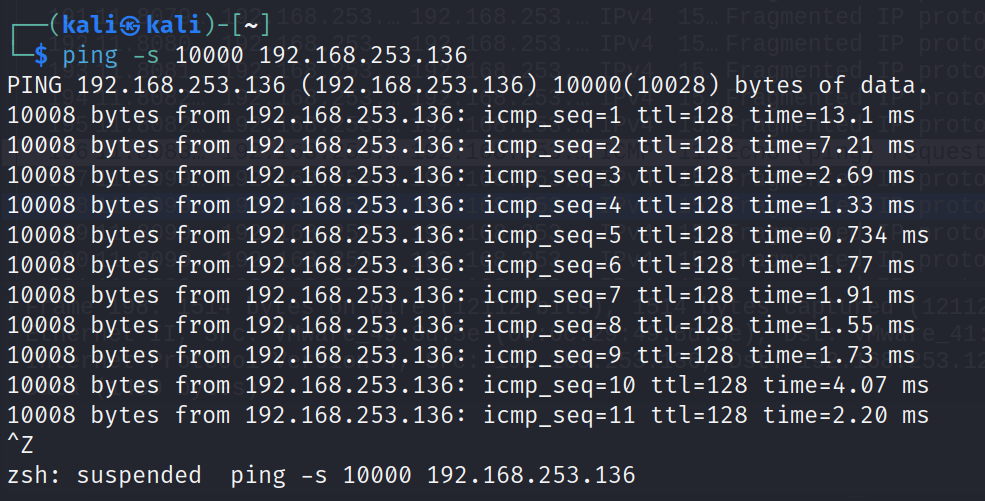

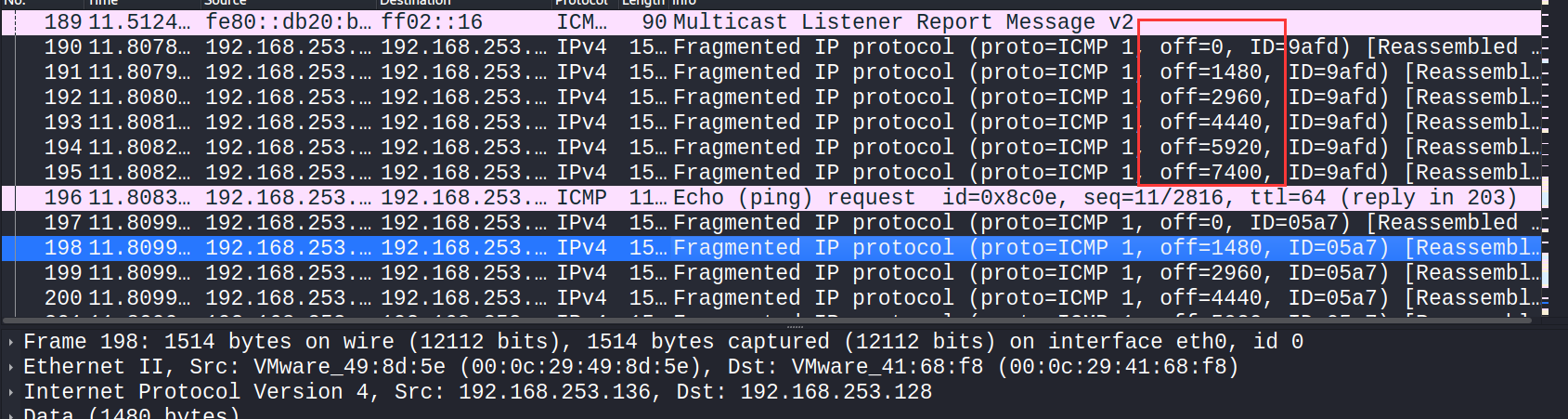

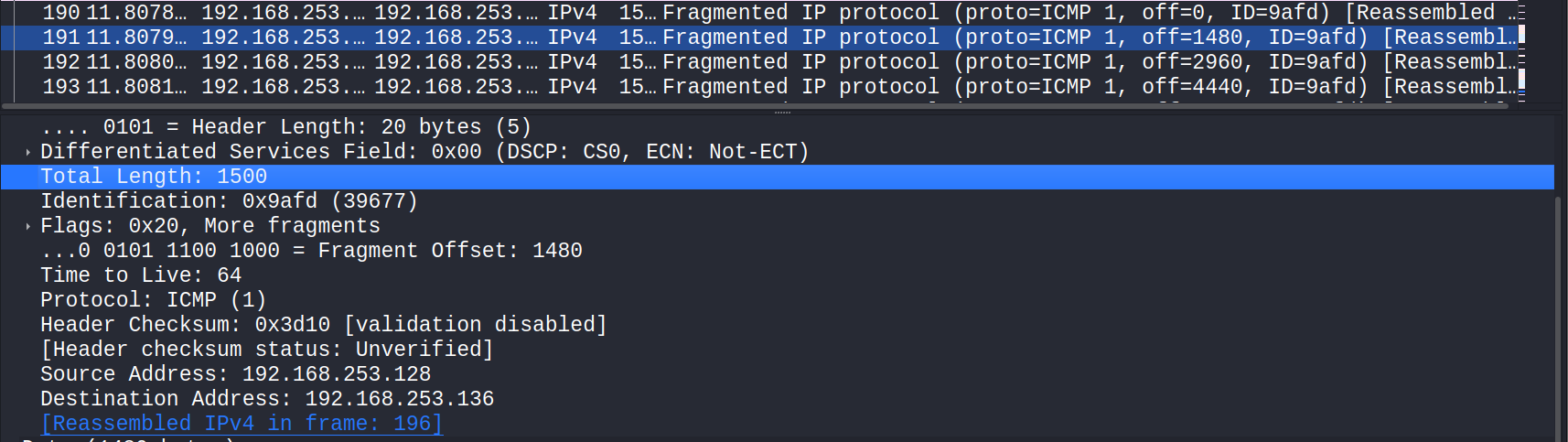

4.使用Ping大包命令,考察包的分片情况,分析与分片有关的字段。

5.在目前您虚拟机的网络环境下,如何能抓到所有的包?

答:可以使用ARP欺骗伪装成路由。

Wireshark嗅探软件的更多相关文章

- 六款主流免费网络嗅探软件wireshark,tcpdump,dsniff,Ettercap,NetStumbler

1.WireShark WireShark是一个开源免费的高性能网络协议分析软件,它的前身就是非常著名的网络分析软 件Ethereal.你可以使用它来解决网络疑难问题,进行网络协议分析,以及作为软件或 ...

- Wireshark嗅探抓取telnet明文账户密码

0x00 Wireshark(前称Ethereal)是一个网络封包分析软件.网络封包分析软件的功能是撷取网络封包,并尽可能显示出最为详细的网络封包资料.Wireshark使用WinPCAP作为接口,直 ...

- IM通信协议逆向分析、Wireshark自定义数据包格式解析插件编程学习

相关学习资料 http://hi.baidu.com/hucyuansheng/item/bf2bfddefd1ee70ad68ed04d http://en.wikipedia.org/wiki/I ...

- [转]使用Wireshark来检测一次HTTP连接过程

Wireshark是一个类似tcpdump的嗅探软件,界面更人性化一些,今天我用它来检测一次HTTP连接过程. 安装好之后,先配置一下,选择Capture->Options,先设定你要嗅探的网络 ...

- 搭建免费wifi,嗅探接入该wifi的所有网络信息

环境: 1: create_ap , 搭建免费wifi. 2: wireshark , 嗅探网络信息. 搭建热点 搭建热点: git clone https://github.com/oblique/ ...

- C118+OSMCOMBB嗅探短信

ubuntu系统:12.04.4, 下载地址:http://cdimage.ubuntu.com/releases/12.04.4/release/ 编译环境下载 : http://pan.baidu ...

- CentOS源码安装Wireshark

(2019年2月19日注:这篇文章原先发在自己github那边的博客,时间是2016年8月25日) Wireshark为网络管理员常用的一个网络管理工具,通过使用这个软件,我们可以对本机网卡上的经过的 ...

- 分享自己平时使用的socket多客户端通信的代码技术点和软件使用

前言 说到linux下多进程通信,有好几种,之前也在喵哥的公众号回复过,这里再拿出来,重新写一遍:多进程通信有管道,而管道分为匿名和命名管道 ,后者比前者优势在于可以进行无亲缘进程通信:此外信号也是进 ...

- 【读书笔记】iOS网络-测试与操纵网络流量

一,观测网络流量. 观测网络流量的行为叫做嗅探或数据包分析. 1,嗅探硬件. 从iOS模拟器捕获数据包不需要做特别的硬件或网络配置.如果需要捕获这些数据包,那么可以使用嗅探软件来监听回送设备或是用于连 ...

- 《灰帽Python-黑客和逆向工程师的Python编程》学习记录

ctypes是Python语言的一个外部库,提供和C语言兼容的数据类型,可以很方便的调用C DLL中的函数. 操作环境:CentOS6.5 Python版本:2.66 ctypes是强大的,强大到本书 ...

随机推荐

- 后端框架的学习----mybatis框架(5、分页)

七.分页 简单使用 1.在要使用Log4j的类中,导入包import org.apache.log4j.Logger; 2.日志对象,参数为当前类的class static Logger logger ...

- 齐博X1数据表之系统参数

https://v.youku.com/v_show/id_XMzg0MTEzMzEyOA== 不会插入视频 直接发 优酷地址吧= =!

- 你真的会使用Typora吗?

你真的会使用Typora吗? 标题 一级标题:# 空格+内容 二级标题:## 空格+内容 字体 加粗:内容两边各加两个*号 你真美! 斜体:内容两边各加一个*号 你真帅! 删除线:两边各加两个~号(波 ...

- Selenium4.0+Python3系列(四) - 常见元素操作(含鼠标键盘事件)

一.写在前面 上篇文章介绍的是关于浏览器的常见操作,接下来,我们将继续分享关于元素的常见操作,建议收藏.转发! 二.元素的状态 在操作元素之前,我们需要了解元素的常见状态. 1.常见元素状态判断,傻傻 ...

- Jquery中Trigger()方法

1. $(selector).trigger(event,[param1,param2,...]) 方法触发被选元素标签的指定事件类型 为元素边赋值为true,并触发元素标签的change方法 $(' ...

- glusterfs安装配置

目标: 原有的k8s的集群磁盘容量不够,数据迁移无法完成,数据迁移是物理机无法由于采购磁盘流程过程,申请虚拟机搭建glusterfs做分布式存储 磁盘规划: # 查看盘符 $ lsblk # 然后创建 ...

- Python基础部分:3、 pycharm的下载与使用

目录 pycharm下载与使用 一.软件说明 二.版本说明 三.如何免费使用正式版软件 四.pycharm运行空间 五.文件后缀名 六.安装pycharm工具 七.pycharm的基本配置和PY文件的 ...

- 学习ASP.NET Core Blazor编程系列十——路由(上)

学习ASP.NET Core Blazor编程系列一--综述 学习ASP.NET Core Blazor编程系列二--第一个Blazor应用程序(上) 学习ASP.NET Core Blazor编程系 ...

- 解决vue中对象属性改变视图不更新的问题

在使用VUE的过程中,会遇到这样一种情况, vue data 中的数据更新后,视图没有自动更新. 这个情况一般分为两种, 一种是数组的值改变,在改变数组的值的是时候使用索引值去更改某一项,这样视图不会 ...

- 基于python的数学建模---高阶样条插值

为了满足对函数光滑性的需要,我们可以使用一种有弹性的长条(称之为样条),强迫它弯曲通过样本点. import numpy as npimport matplotlib.pylab as plfrom ...