BUUCTF CRYPTO部分题目wp

对密码学了解不多,做一下熟悉熟悉

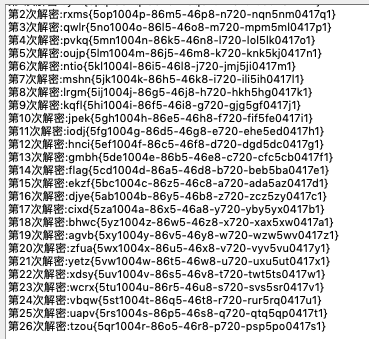

1,看我回旋踢

给的密文synt{5pq1004q-86n5-46q8-o720-oro5on0417r1}

简单的凯撒密码,用http://www.zjslove.com/3.decode/kaisa/index.html

得到flag

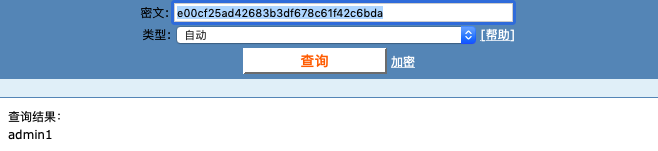

2,md5

密文:e00cf25ad42683b3df678c61f42c6bda

md5解密:https://www.cmd5.com

得到flag

3,url编码

密文:%66%6c%61%67%7b%61%6e%64%20%31%3d%31%7d

用http://tool.chinaz.com/tools/urlencode.aspx

得到flag

4,摩丝

密文:.. .-.. --- ...- . -.-- --- ..-

大写得到flag

5,变异凯撒

密文:afZ_r9VYfScOeO_UL^RWUc

格式:flag{}

根据格式,密文前五位ascii与格式相差为5,6,7,8,9,写脚本

m='afZ_r9VYfScOeO_UL^RWUc'

a=5

for i in range(0,len(m)):

print(chr(ord(m[i])+a),end='')

a+=1

6,Quoted-printable

密文:=E9=82=A3=E4=BD=A0=E4=B9=9F=E5=BE=88=E6=A3=92=E5=93=A6

用http://web.chacuo.net/charsetquotedprintable

解密得flag

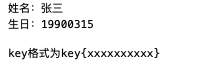

7,password

打开文件

flag{zs19900315}

8,一眼就解密

密文:ZmxhZ3tUSEVfRkxBR19PRl9USElTX1NUUklOR30=

base64:http://tool.chinaz.com/Tools/Base64.aspx

解密得flag

9,丢失的MD5

送分题,给了一段python

import hashlib

for i in range(32,127):

for j in range(32,127):

for k in range(32,127):

m=hashlib.md5()

m.update('TASC'+chr(i)+'O3RJMV'+chr(j)+'WDJKX'+chr(k)+'ZM')

des=m.hexdigest()

if 'e9032' in des and 'da' in des and '' in des:

print des

跑一遍得flag,大概是展示md5爆破

10,rabbit

密文:U2FsdGVkX1/+ydnDPowGbjjJXhZxm2MP2AgI

rabbit密码:http://tool.chinaz.com/Tools/TextEncrypt.aspx

解密得flag

11,还原大师

md5爆破,写脚本

import hashlib

c='ABCDEFGHIJKLMNOPQRSTUVWXYZ'

a='e903???4dab????08?????51?80??8a?'

flag=0

def f(mds):

for i in range(0,len(a)):

if a[i]=='?':

continue

elif a[i]!=mds[i]:

return 0

return 1

for i in range(0,len(c)):

if flag==1:

break

for j in range(0,len(c)):

for k in range(0,len(c)):

b='TASC'+c[i]+'O3RJMV'+c[j]+'WDJKX'+c[k]+'ZM'

md=hashlib.md5(b.encode('utf8'))

mds=md.hexdigest()

flag=f(mds)

if flag==1:

print(mds)

得到flag

12,权限获得第一步

给的文件:Administrator:500:806EDC27AA52E314AAD3B435B51404EE:F4AD50F57683D4260DFD48AA351A17A8:::

这好像是Linux的shadow文件,密码是F4AD50F57683D4260DFD48AA351A17A8

得到flag

13,异性相吸

异或,给了两个文件,写脚本

with open('密文.txt' )as a:

a=a.read()

with open('key.txt' )as b:

b=b.read()

d=''

for i in range(0,len(b)):

c=chr(ord(a[i])^ord(b[i]))

d+=c

print(d)

得到flag

14,window系统密码

给文件:

Administrator:500:aad3b435b51404eeaad3b435b51404ee:31d6cfe0d16ae931b73c59d7e0c089c0:::

ctf:1002:06af9108f2e1fecf144e2e8adef09efd:a7fcb22a88038f35a8f39d503e7f0062:::

Guest:501:aad3b435b51404eeaad3b435b51404ee:31d6cfe0d16ae931b73c59d7e0c089c0:::

SUPPORT_388945a0:1001:aad3b435b51404eeaad3b435b51404ee:bef14eee40dffbc345eeb3f58e290d56:::

和上面权限那题一样,密码:a7fcb22a88038f35a8f39d503e7f0062

解密得flag

BUUCTF CRYPTO部分题目wp的更多相关文章

- BUUCTF MISC部分题目wp

MISC这里是平台上比较简单的misc,都放在一起,难一些的会单独写1,二维码图片里藏了一个压缩包,用binwalk -e分离,提示密码为4个数字,fcrackzip -b -c1 -l 4 -u 得 ...

- BUUCTF RE部分题目wp

RE 1,easyre拖进ida,得到flag 2,helloworld 将文件拖入apk改之理,得到flag 3,xor拖进ida,就是简单异或,写脚本 glo=[0x66,0x0a,0x6b,0x ...

- BUUCTF PWN部分题目wp

pwn好难啊 PWN 1,连上就有flag的pwnnc buuoj.cn 6000得到flag 2,RIP覆盖一下用ida分析一下,发现已有了system,只需覆盖RIP为fun()的地址,用peda ...

- BUUCTF Crypto

BUUCTF 几道crypto WP [AFCTF2018]Morse 简单的莫尔斯密码,最直观的莫尔斯密码是直接采用空格分割的点和划线,这题稍微绕了一下使用的是斜杠来划分 所以首先将斜杠全部替换为空 ...

- 2019“嘉韦思”杯RSA256题目wp

首先我们从网站下载了一个压缩包,解压出来一看里面有2个文件 首先我们先打开fllllllag康康,结果发现是一串乱码,这时候第一反应就是,文件被加密了,再看fllllllag下面的gy.key文件,更 ...

- (buuctf) - pwn入门部分wp - rip -- pwn1_sctf_2016

[buuctf]pwn入门 pwn学习之路引入 栈溢出引入 test_your_nc [题目链接] 注意到 Ubuntu 18, Linux系统 . nc 靶场 nc node3.buuoj.cn 2 ...

- 安恒西湖论剑线下上午CTF部分题目WP

简单的做了两个题,一道逆向,一道misc,其他题目,因为博主上课,时间不太够,复现时间也只有一天,后面的会慢慢补上 先说RE1,一道很简单的win32逆向,跟踪主函数,R或者TAB按几下, 根据esp ...

- BUUCTF 部分wp

目录 Buuctf crypto 0x01传感器 提示是曼联,猜测为曼彻斯特密码 wp:https://www.xmsec.cc/manchester-encode/ cipher: 55555555 ...

- BUUCTF Crypto_WP(2)

BUUCTF Crypto WP 几道密码学wp [GXYCTF2019]CheckIn 知识点:Base64,rot47 下载文件后,发现一个txt文件,打开发现一串base64,界面之后出现一串乱 ...

随机推荐

- IDEA中添加自定义的方法快捷方式

IDEA中快速添加自己自定义的方法方法,想要什么快捷方法都行 作为一个从MyEclipse转IDEA的程序员,原来写main就能补全main方法,写syso就能补全System.out.println ...

- 用vbs脚本简易实现 番茄工作法

番茄工作法: 专注于某一段时间,减少打断,提高时间的感知和掌控. 25min工作+5min休息 周期:4x(25+5)+20 VBS代码实现如下: Dim fso,f,count,time,shell ...

- ini配置文件内如果有更新参数

ini配置文件内如果有更新参数 执行更新 更新参数 自动去下载执行????

- count(1)、count(*)、count(字段)的区别

count(1)和count(*): 都为统计所有记录数,包括null 执行效率上:当数据量1W+时count(*)用时较少,1w以内count(1)用时较少 count(字段): 统计字段列的行数, ...

- C++ 从txt文本中读取map

由于存入文本文件的内容都为文本格式,所以在读取内容时需要将文本格式的内容遍历到map内存中,因此在读取时需要将文本进行切分(切分成key和value) 环境gcc #include<iostre ...

- JAVA 利用 jmc或jvisualvm 监控 本地或者远程JVM

本地检测之间到$JAVA_HOME/bin 下的目录点击jmc 或者jvisualvm,然后选择你要监控的app 可是一般我们生产环境项目都是部署在远程,这个时候想要监控怎么办 1.监控tomcat ...

- spring boot 热部署devtools实现(成功,主要是添加依赖后配置setting)

1.devtools spring为开发者提供了一个名为spring-boot-devtools的模块来使Spring Boot应用支持热部署,提高开发者的开发效率,无需手动重启Spring Boot ...

- vfs之mount()

首先明确一点,mount是vfs层的操作. 它的核心是从设备(可能是一个分区)上读出一个super block,把这个分区对应的文件系统的vfs函数表注册到super block的sb_opearti ...

- shell脚本学习 (8) fmt 格式化段落

1 获取系统中的字典文件 -n隐藏查找过程 -e 匹配多次,只打印带p的行(不能写成-e -n) ,100p /usr/share/dict/words 会显示1-100行的字母 2 fmt 按默认 ...

- zoj3229 Shoot the Bullet (有源汇最大流)

题目大意:文文要给幻想乡的女♂孩子们拍照,一共n天,m个女♂孩子,每天文文至多拍D[i]张照片,每个女♂孩子总共要被文文至少拍G[i]次.在第i天,文文可以拍c[i]个女♂孩子,c[i]个女♂孩子中每 ...