YII2中使用RBAC对模块,控制器,方法的权限控制以及规则的使用

在使用YII2中自带的RBAC时,需要先配置config/web.php:

return [

// ...

'components' => [

'authManager' => [

'class' => 'yii\rbac\DbManager',

],

// ...

],

];

如果你需要运行yii migrate来创建表,那么config/console.php也需要同上面一样配置一下。

cmd进入项目目录,运行如下命令:

yii migrate --migrationPath=@yii/rbac/migrations

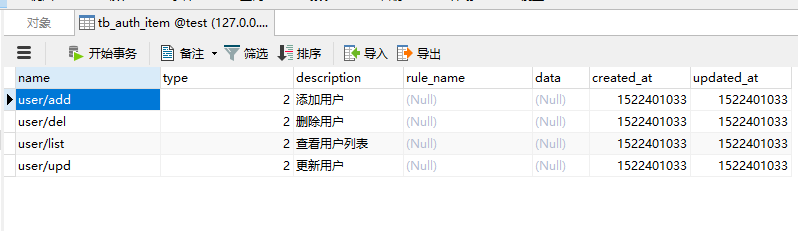

你会发现在数据库中创建了四张表

auth_assignment 角色与用户的关联表

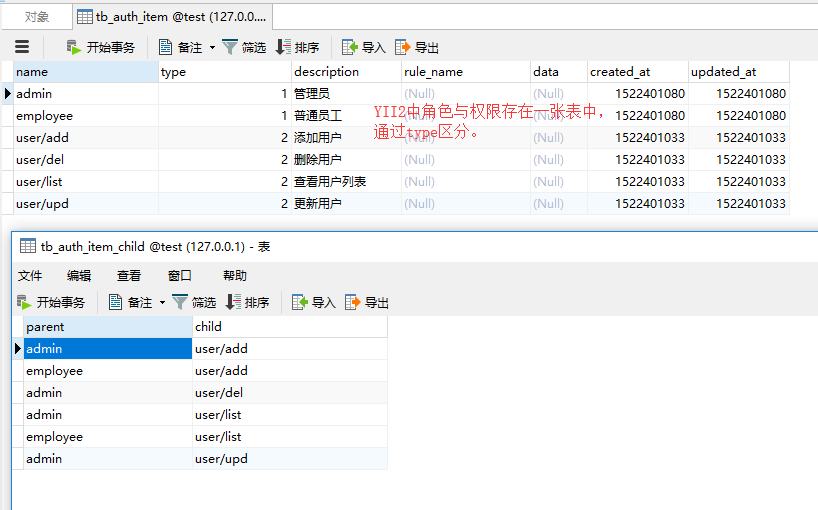

auth_item 存放角色与权限,通过type字段区分

auth_item_child 存放角色与权限的上下级关系

auth_rule 规则表,用于扩展权限功能

为了演示,我们在控制器下分别写四个方法,分别用来创建权限,创建角色,指派角色,使用规则。

IndexController.php代码如下:

<?php namespace app\controllers; use YII;

use app\models\MyUserLogin;

use app\rbac\UserUpdSelfRule;

use app\controllers\BaseController; class IndexController extends BaseController

{ //首页

public function actionIndex()

{

$this->renderPartial('index');

} //登陆

public function actionLogin()

{

if (YII::$app->request->isPost) {

$user = new MyUserLogin();

$user->load(YII::$app->request->post(), ''); if ($user->login()) {

echo '登陆成功';

} else {

echo '登陆失败';

} } else {

return $this->renderPartial('login');

}

} //为了演示,这里我们添加几条权限

public function actionPer()

{

$auth = YII::$app->authManager;

//创建用户删除权限

$per = $auth->createPermission('user/del');

$per->description = '删除用户';

$auth->add($per);

//创建用户更新权限

$per = $auth->createPermission('user/upd');

$per->description = '更新用户';

$auth->add($per);

//创建用户添加权限

$per = $auth->createPermission('user/add');

$per->description = '添加用户';

$auth->add($per);

//创建用户查看权限

$per = $auth->createPermission('user/list');

$per->description = '查看用户列表';

$auth->add($per);

} //添加角色

public function actionRole()

{

$auth = YII::$app->authManager; //添加管理员角色

$admin = $auth->createRole('admin');

$admin->description = '管理员';

$auth->add($admin);

//给管理员赋予权限

$auth->addChild($admin, $auth->getPermission('user/del'));

$auth->addChild($admin, $auth->getPermission('user/upd'));

$auth->addChild($admin, $auth->getPermission('user/add'));

$auth->addChild($admin, $auth->getPermission('user/list')); //添加普通员工角色

$employee = $auth->createRole('employee');

$employee->description = '普通员工';

$auth->add($employee);

$auth->addChild($employee, $auth->getPermission('user/list'));

$auth->addChild($employee, $auth->getPermission('user/add'));

} //给用户指派角色

public function actionAssign()

{

$auth = YII::$app->authManager; //注意这里的2是用户的ID,即你用户表user里的ID

//也可通过YII::$app->user->id获取

$auth->assign($auth->getRole('admin'), 1); $auth->assign($auth->getRole('employee'), 2);

} //添加规则

public function actionRule()

{

$auth = YII::$app->authManager;

$rule = new UserUpdSelfRule();

$auth->add($rule); //创建权限,与规则关联

$per = $auth->createPermission('user/upd/updSelf');

$per->description = '用户只能修改自已';

$per->ruleName = $rule->name;

$auth->add($per); //这里,要注意,要把user/upd/updSelf权限设为user/upd的父级

//要不然,普通员工访问user/upd这个方法会被拦住

$auth->addChild($per, $auth->getPermission('user/upd'));

//给普通员工赋予user/upd/updSelf权限,注意我们这里并没有给员工赋予user/upd权限

$auth->addChild($auth->getRole('employee'), $per);

}

}

我们在项目目录下创建rbac目录,并创建UserUpdSelfRule.php,来实现用户只能修改自已信息的规则。

<?php //注意命名空间要跟你的目录对应

namespace app\rbac; use yii\rbac\Rule; //必须继承自yii\rbac\Rule

class UserUpdSelfRule extends Rule

{

public $name = 'userUpdSelf'; //必须要实现execute方法

//$user表示用户ID

//$item规则相关的角色或者权限

//$params传递过来的参数

public function execute($user, $item, $params)

{

//如果没有设置参数ID,直接返回true

if (!isset($params['id'])) {

return true;

}

//判断id是否是当前用户ID

return ($params['id'] == $user) ? true : false;

}

}

我们访问index/per查看数据表中的变化。

访问index/role结果如下:

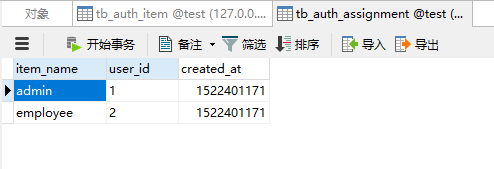

访问index/assign结果如下:

访问index/rule结果如下:

为了能够对我们的模块,控制器,方法进行权限控制,我们需要创建一个基类来统一处理,上面的控制器就是继承自基类。

BaseController.php代码如下:

<?php namespace app\controllers; use YII;

use yii\web\Controller; class BaseController extends Controller

{

//不需要验证的

protected $noCheckAccess = [

'index/index',

'index/per',

'index/role',

'index/assign',

'index/rule',

'index/login',

]; //不需要登陆的

protected $noLogin = [

'index/login',

]; //验证权限

//注意,不要把获取模块名,控制器名,方法名写到init()函数里,那样是获取不到的

//这个坑我已经踩了,大家就不用再去踩了

public function beforeAction($action)

{

$mid = !empty($this->module->id) ? $this->module->id : '';

$cid = !empty($this->id) ? $this->id : '';

$aid = !empty($action->id) ? $action->id : ''; //如果模块为basic,我们只验证控制器/方法

if ($mid == 'basic') {

$per = "{$cid}/{$aid}";

} else {

$per = "{$mid}/{$cid}/{$aid}";

} if (!in_array($per, $this->noLogin)) {

if (!$this->checkOnline()) {

$this->redirect('index/login');

}

} if (!in_array($per, $this->noCheckAccess)) {

if (!YII::$app->user->can($per)) {

die('你没有权限');

}

} return parent::beforeAction($action);

} //检查是否在线

public function checkOnline()

{

return !empty(YII::$app->user->id) ? true : false;

}

}

为了演示,我们创建一个UserController.php,代码如下:

<?php namespace app\controllers; use YII;

use app\controllers\BaseController; class UserController extends BaseController

{

public function actionUpd()

{

$id = YII::$app->request->get('id', 0); echo 'user id : ', YII::$app->user->id, '<br>'; //先判断用户有没有只能修改自已的权限

if (YII::$app->user->can('user/upd/updSelf')) {

//然后再判断修改ID是否与自已的ID一样,在UserUpdSelfRule里进行判断

if (YII::$app->user->can('user/upd/updSelf', ['id' => $id])) {

echo '有权修改自已';

} else {

echo '不能修改除自已以外的';

}

} else {

echo '修改所有';

}

} public function actionDel()

{

echo 'user id : ', YII::$app->user->id, '<br>';

echo 'user del';

} public function actionList()

{

echo 'user id : ', YII::$app->user->id, '<br>';

echo 'user list';

} public function actionAdd()

{

echo 'user id : ', YII::$app->user->id, '<br>';

echo 'user add';

}

}

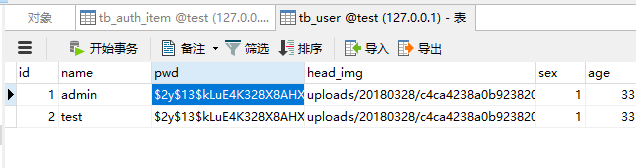

我的用户表里有两个用户

分别登陆这两个用户,然后让他们访问user/add,user/del,user/list,user/upd,结果如下:

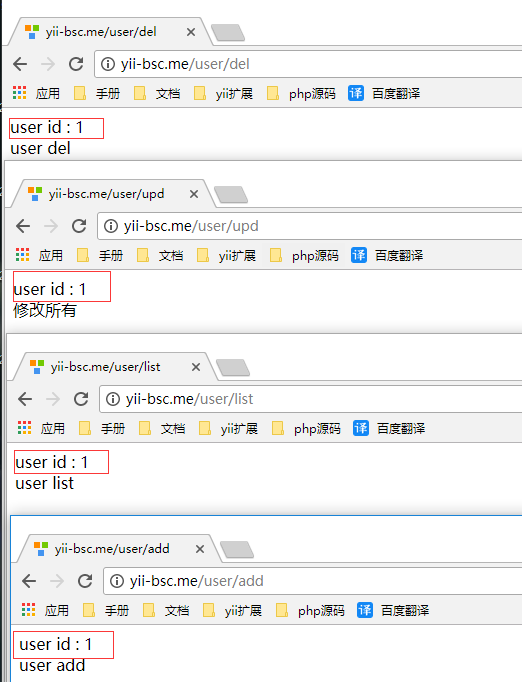

admin用户状态如下:

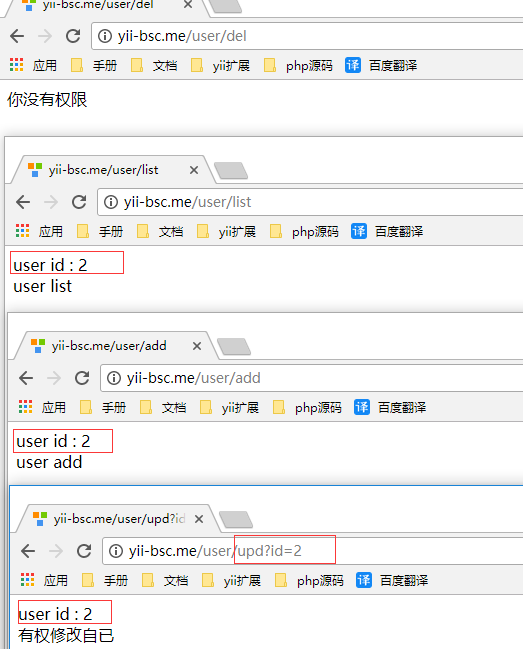

test用户状态如下:

test之所以能够访问user/upd是因为我们把user/upd/updSelf设为了user/upd的父级,如果没有设置,这里是会被拦住的。

YII2中使用RBAC对模块,控制器,方法的权限控制以及规则的使用的更多相关文章

- Python中os和shutil模块实用方法集…

Python中os和shutil模块实用方法集锦 类型:转载 时间:2014-05-13 这篇文章主要介绍了Python中os和shutil模块实用方法集锦,需要的朋友可以参考下 复制代码代码如下: ...

- Python中os和shutil模块实用方法集锦

Python中os和shutil模块实用方法集锦 类型:转载 时间:2014-05-13 这篇文章主要介绍了Python中os和shutil模块实用方法集锦,需要的朋友可以参考下 复制代码代码如下: ...

- Python中xlrd和xlwt模块使用方法 (python对excel文件的操作)

本文主要介绍可操作excel文件的xlrd.xlwt模块.其中xlrd模块实现对excel文件内容读取,xlwt模块实现对excel文件的写入. 安装xlrd和xlwt模块 xlrd和xlwt模块不是 ...

- 在struts2.3.4.1中使用注解、反射、拦截器实现基于方法的权限控制

权限控制是每一个系统都应该有的一个功能,有些只需要简单控制一下就可以了,然而有些却需要进行更加深入和细致的权限控制,尤其是对于一些MIS类系统,基于方法的权限控制就更加重要了. 用反射和自定义注解来实 ...

- JAVAEE——BOS物流项目11:在realm中授权、shiro的方法注解权限控制、shiro的标签权限控制、总结shiro的权限控制方式、权限管理

1 学习计划 1.在realm中进行授权 2.使用shiro的方法注解方式权限控制 n 在spring文件中配置开启shiro注解支持 n 在Action方法上使用注解 3.★使用shiro的标签进行 ...

- Spring Security(17)——基于方法的权限控制

目录 1.1 intercept-methods定义方法权限控制 1.2 使用pointcut定义方法权限控制 1.3 使用注解定义方法权限控制 1.3.1 JSR-25 ...

- 后端基于方法的权限控制--Spirng-Security

后端基于方法的权限控制--Spirng-Security 默认情况下, Spring Security 并不启用方法级的安全管控. 启用方法级的管控后, 可以针对不同的方法通过注解设置不同的访问条件: ...

- Spring Security教程之基于方法的权限控制(十二)

目录 1.1 intercept-methods定义方法权限控制 1.2 使用pointcut定义方法权限控制 1.3 使用注解定义方法权限控制 1.3.1 JSR-25 ...

- c/c++再学习:C++中public、protect、private的访问权限控制

C++中public.protect.private的访问权限控制 访问权限 一个类的public成员变量.成员函数,可以通过类的成员函数.类的实例变量进行访问 一个类的protected成员变量.成 ...

随机推荐

- 关于GC.Collect在不同机器上表现不一致问题

2019.1.17,昨天项目更新后策划反应: 游戏卡,表现为:每走几步就卡一下.前天还没有. 但在我本机测试中,却没有任何卡顿感. QC同学的机器也卡.我去看了下,打开Profiler,没开deep, ...

- 【357】sorted 函数高级用法

参考:Python 内置函数sorted()在高级用法 - Brad1994 - 博客园 sorted 函数主要实现的就是对于可迭代对象进行排序,对于一维数据排序很好理解与实现,直接调用即可,本文主要 ...

- pytest 单元测试

pytest简介 pytest 是python的一种单元测试框架,它非常的简洁.清晰. pytest 安装 pip install -U pytest 查看pytest版本 pytest --vers ...

- ArcGIS案例学习笔记-中国2000坐标转换实例

ArcGIS案例学习笔记-中国2000坐标转换实例 联系方式:谢老师,135-4855-4328,xiexiaokui#qq.com 目的:西安1980.中国2000.WGS84(GPS)等任意坐标系 ...

- Unity3D之Lightmap详解

作者:李志健 Unity 完全集成了光照贴图,可以通过编辑器创建完整的光照贴图,你完全不用担心,所有材质会自动获得光照贴图.光照贴图的意思是,所有灯光的特性将被直接映射到Beast lightmapp ...

- Uni2D入门

转载 http://blog.csdn.net/kakashi8841/article/details/17558059 开始 Uni2D增加了一些新的便利的特性给Unity,它们用于推动你2D工作流 ...

- MySQL 安装mysql数据库

原地址: https://www.cnblogs.com/jamespan23/p/5953133.html https://www.cnblogs.com/gbwpyq/p/6104786.html ...

- Eclipse里的代码光标变成一个黑色块

以前经常在编写程序是不知到碰到键盘上的那个键了,或是那几个组合键了,使得Eclipse里的代码光标变成一个黑色块:在这个状态下,光标不在活动自如,只能一直往后写代码,就不想平时的 " | & ...

- 《xss跨站脚本剖析与防御》实验笔记

1.书籍<xss跨站脚本剖析与防御>上介绍的xss测试代码 <img src="javascrpt:alert('xss');">, <table b ...

- 解决VMware下CentOS连不上网络问题

https://blog.csdn.net/wangmx1993328/article/details/80897533