20145333茹翔 Exp7 网络欺诈技术防范

20145333茹翔 Exp7 网络欺诈技术防范

1.实验后回答问题

(1)通常在什么场景下容易受到DNS spoof攻击

局域网内的攻击,arp入侵攻击和DNS欺骗攻击

公共wifi点上的攻击。

(2)在日常生活工作中如何防范以上两攻击方法

- 输入个人信息前先检查域名地址是否正确

- 访问一些重要的网站时,尽量避免使用DNS,直接使用IP地址登录。

3.实践过程记录

简单应用SET工具建立冒名网站

- 确保kali和靶机能ping通;

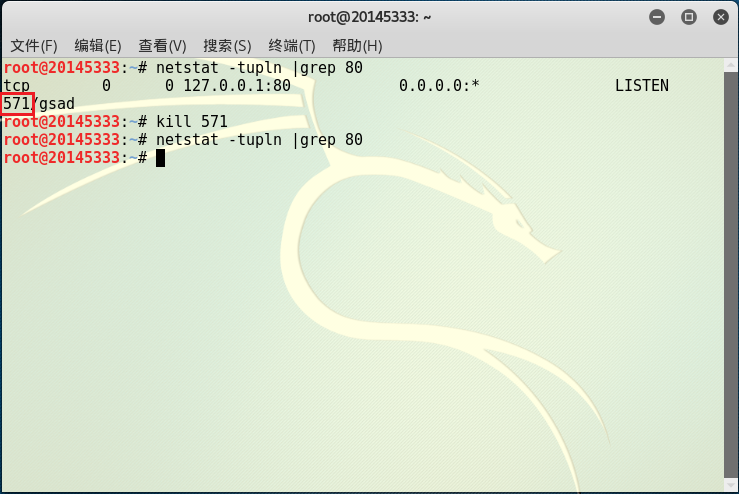

为了使得apache开启后,靶机通过ip地址可以直接访问到网页,apache的监听端口号应该为80,于是进行查看与修改。查看80端口是否被占用,我的被PID=571的进程占用了,kill这个进程。

- 在终端中输入命令:

sudo vi /etc/apache2/ports.conf 修改apache的配置文件中的监听端口为80

- 在终端中输入命令:

apachectl start打开apache2. - 新开一个终端窗口输入:

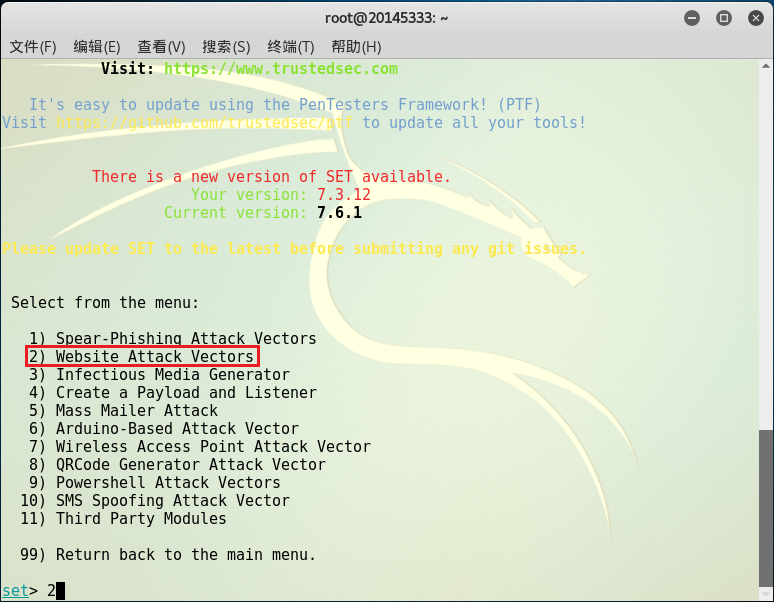

setoolkit,出现如下开启界面。 选择1(社会工程学攻击)

选择2,网页攻击

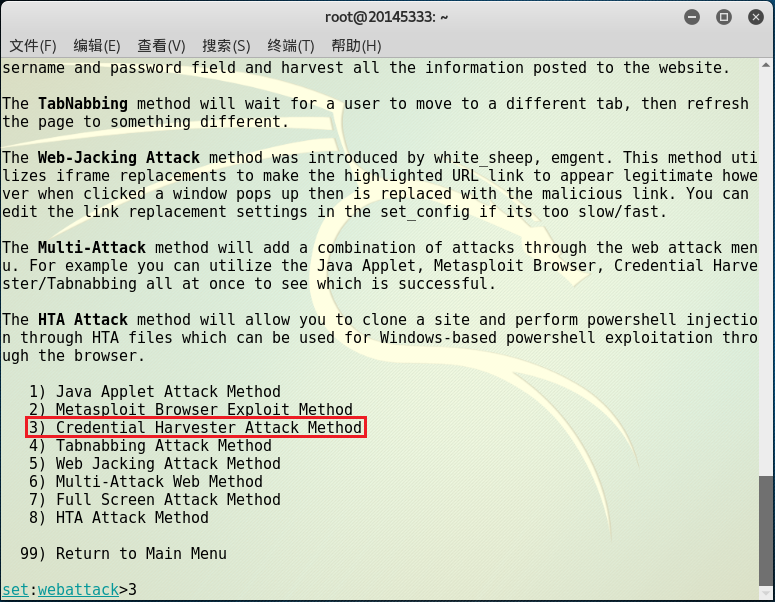

选择3,钓鱼网站攻击

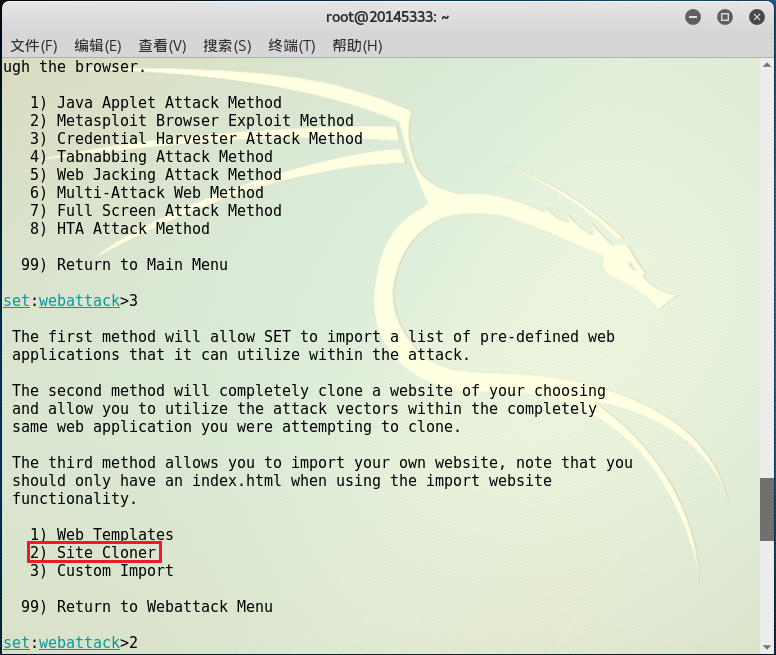

选择2,克隆网站

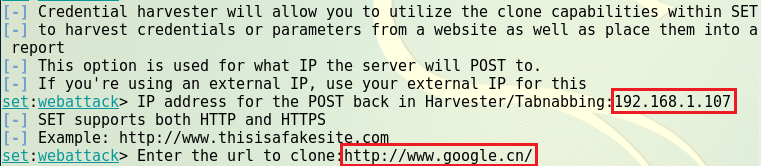

输入kali的IP,克隆的网页:

http://www.google.cn/,开始监听

克隆好的钓鱼网站不能直接发送IP地址,需要对网页域名进行伪装,以诱骗收信人的点击。登入:

http://short.php5developer.com/,如下图所示输入kali的ip后,点击short,得到伪装地址

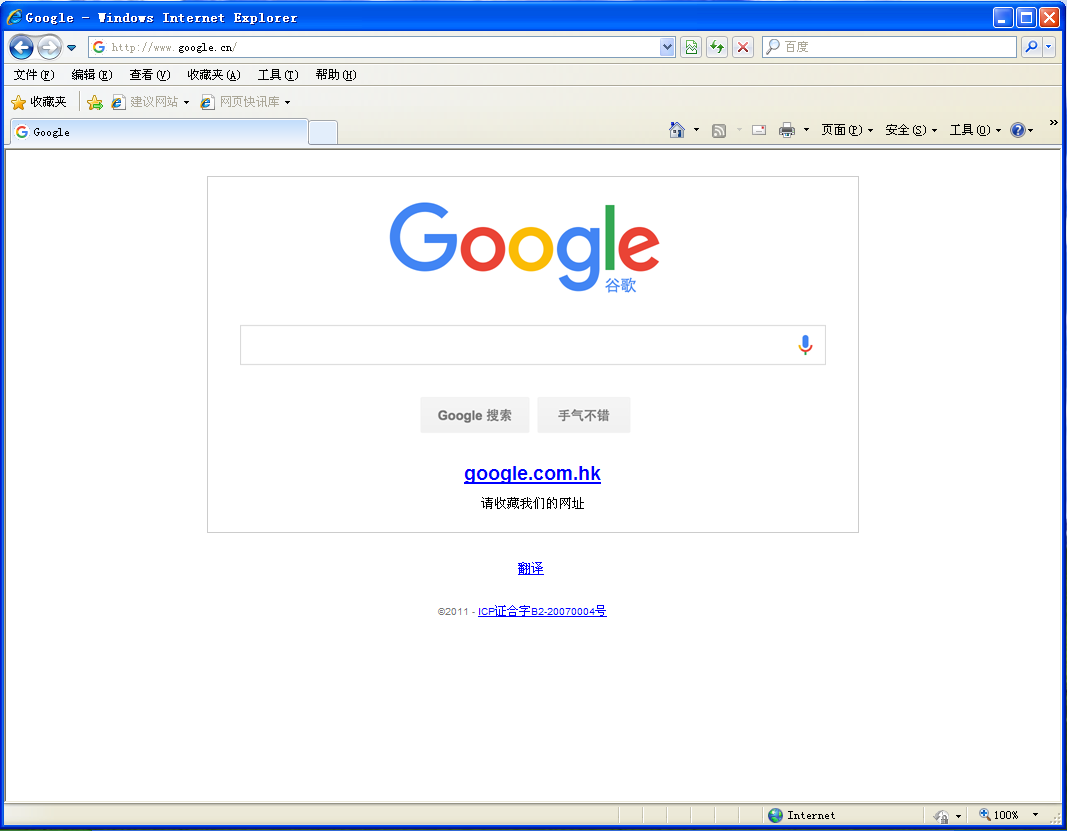

将得到伪装地址在靶机的浏览器中打开,会先出现如下图示的界面:

10秒后会跳转到一个google登录界面,输入账号登录:

在kali端的/var/www/html的文件夹下,会自动生成一个以攻击时间命名的文件,打开后会看到相关登录信息

做这个实验时,我第一次选了QQ邮箱mail.qq.com,结果最后出不了预期的结果,抓不到信息,然后选了Google的登录网站才成功。

ettercap DNS spoof

- 输入命令:

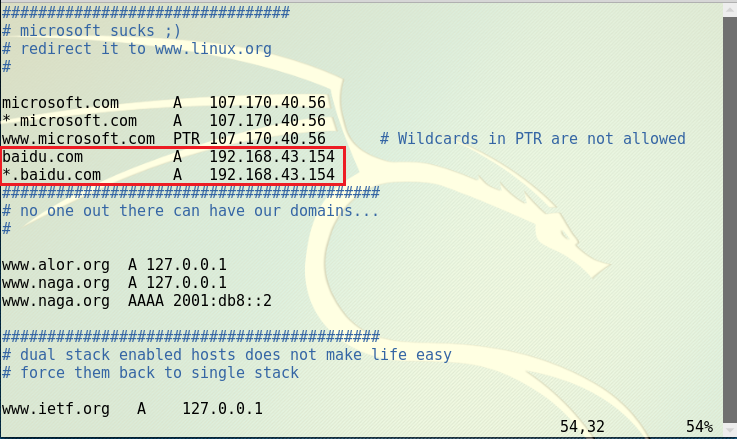

ifconfig eth0 promisc改kali网卡为混杂模式 对ettercap的dns文件进行编辑。输入命令

vi /etc/ettercap/etter.dns,在如下图示的位置添加两条指令:

- 查看主机的IP与网关。

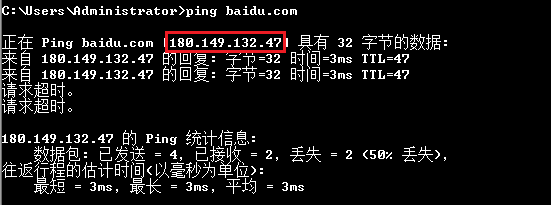

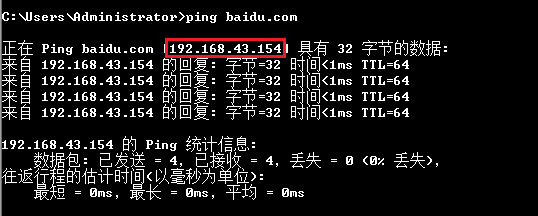

在cmd中输入ping baidu.com,查看百度的ip地址。

开始在kali中攻击,输入

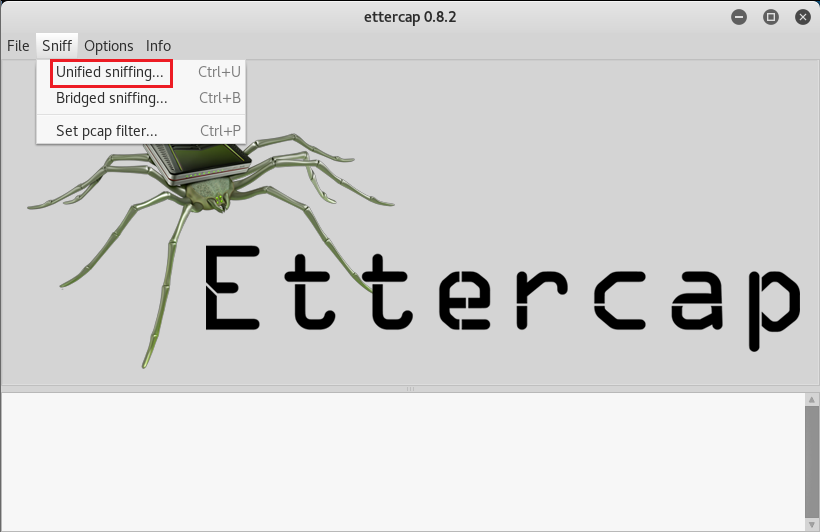

ettercap -G,开启ettercap,会自动弹出来一个ettercap的可视化界面,点击工具栏中的Sniff——>unified sniffing.

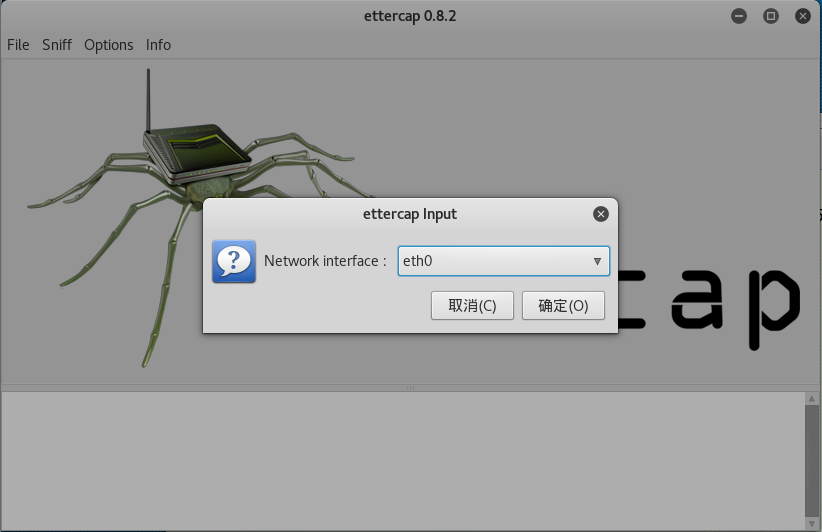

选择eth0——>ok

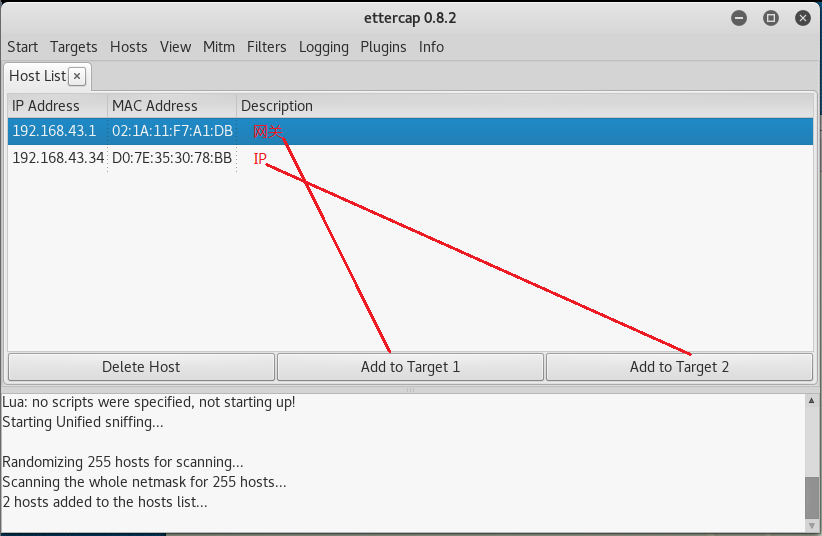

- 在工具栏中的host下点击扫描子网,并查看存活主机

然后将网关和主机IP分别添加到Target 1 和 Target 2。

点击Mitm选项,选择远程连接

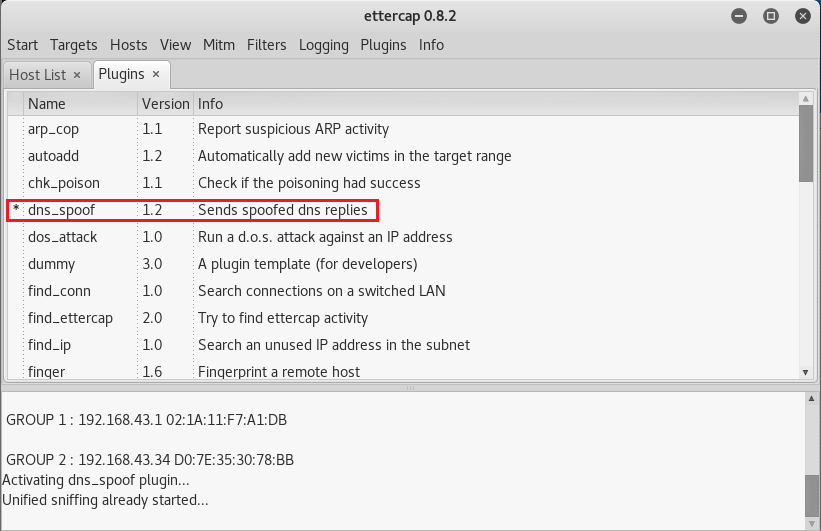

点击plugins——>manage plugins选项。选择DNS_Spoof,点击右上角的start开始sniffing

在windows系统下cmd中输入

ping baidu.com,可以发现,已经成功连接到kali上了。

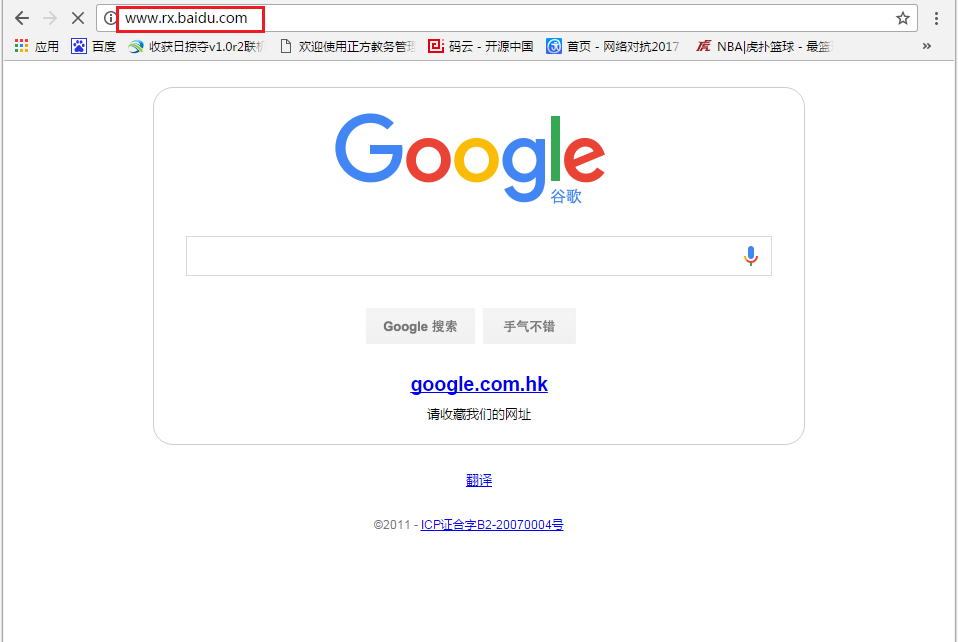

在浏览器中访问www.rx.baidu.com,就会跳转到之前克隆的网页

20145333茹翔 Exp7 网络欺诈技术防范的更多相关文章

- 20145236《网络对抗》Exp7 网络欺诈技术防范

20145236<网络对抗>Exp7 网络欺诈技术防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 随便连接没有设置密码的wifi的情况下比较容易受攻击,因为这样就 ...

- 20145215《网络对抗》Exp7 网络欺诈技术防范

20145215<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名 ...

- 20145208 蔡野 《网络对抗》Exp7 网络欺诈技术防范

20145208 蔡野 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- 20155202张旭 Exp7 网络欺诈技术防范

20155202张旭 Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名服务器,来发送伪造 ...

- 20155207 EXP7 网络欺诈技术防范

20155207 EXP7 网络欺诈技术防范 实验内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 具体有 (1)简单应用SET工具建立冒名网站 (2)etterca ...

- 2017-2018 Exp7 网络欺诈技术防范 20155214

目录 Exp7 网络欺诈技术防范 实验内容 信息收集 知识点 Exp7 网络欺诈技术防范 实验内容 实验环境 主机 Kali 靶机 Windows 10 实验工具 平台 Metaploit 信息收集 ...

- 20155216 Exp7 网络欺诈技术防范

Exp7 网络欺诈技术防范 基础问题回答 1.通常在什么场景下容易受到DNS spoof攻击? 1.在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名服务器,来发送伪造的数据包,从而 ...

- Exp7 网络欺诈技术防范

Exp7 网络欺诈技术防范 基础问题回答 1.通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名服务器,来发送伪造的数据包,从而修改 ...

- 20155304《网络对抗》Exp7 网络欺诈技术防范

20155304<网络对抗>Exp7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网 ...

随机推荐

- Oracle管理监控之检查数据库和日常维护数据库

linux系统的系统日志一般位于/var/log目录下.linux的系统日志由一个叫syslog的进程管理的,如下日志都是由syslog服务驱动的. /var/log/ messages:记录linu ...

- MySQL在linux上的rpm包方式安装方法

1.下载上传mysql server和client rpm包: [root@faspdev mnt]# ls MySQL-client-5.5.53-1.el6.x86_64.rpm MySQL-se ...

- redis 事务 even when a command fails, all the other commands in the queue are processed

even when a command fails, all the other commands in the queue are processed 单个 Redis 命令的执行是原子性的,但 R ...

- Alpine Linux

Alpine Linux Docker镜像基于Alpine Linux操作系统,后者是一个面向安全的轻型Linux发行版.不同于通常Linux发行版,Alpine Linux采用了musl libc和 ...

- 2018/03/23 每日一个Linux命令 之 sed

官方定义: Linux sed命令是利用script来处理文本文件. sed可依照script的指令,来处理.编辑文本文件. Sed主要用来自动编辑一个或多个文件:简化对文件的反复操作:编写转换程序等 ...

- wxWidgets与其他工具库的比较(下)

2009-07-25 12:37:51 GTK+ ● GTK+的网站:www.gtk.org: ● GTK+原本是Gimp的一个工具库,是在LGPL协议下发布的Unix系统GU ...

- 泛型T和通配符?的区别

这里如果是泛型T的话,那么创建该类的时候就需要指定类型,而通配符不需要.

- 鼠标滑动到指定位置时div固定在头部

$(function(){ $(window).scroll(function () { if ($(window).scrollTop() > 253) { ...

- js-jquery-Validate校验【一】

一.导入 js 库 <script src="http://static.runoob.com/assets/jquery-validation-1.14.0/lib/jquery.j ...

- leadJS初构建

目录: 1. 面向对象篇 2. 数据结构篇 3. 全局函数篇 4. APICloud篇 1. 面向对象篇 JS原本无法进行程序员世界的面向对象编程,故此对JS封装成一种具有面向对象编程能力的JS. / ...