host头攻击

一、问题源起

HTTP1.1规范中在增加了HOST头信息,用于存储服务端与客户端的路由信息。

例如:

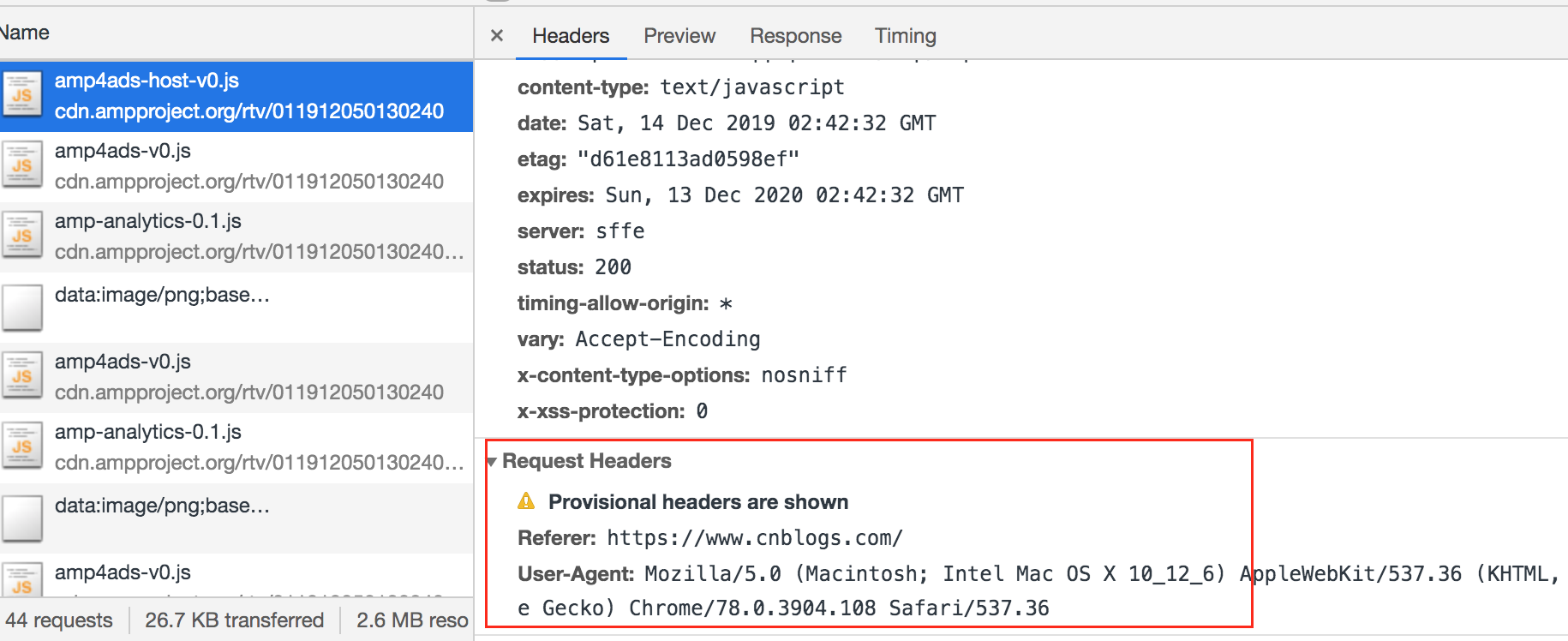

Request的Header里就有一个标名请求,它是用来记录服务端网站域名的。

如果前端或者后台正好用到这个值,比如jsp的

String basePath = request.getScheme()+"://"+request.getServerName()+":"+request.getServerPort();

那么黑客就可以通过修改HOST里域名值以达到攻击的目的。

比如request.getServerName()改成:www.baidu1.com,这样页面内引用后请求就会被转接了。

二、解决思路

主要解决方案主要分为两个:

1、不用HOST头的东西

2、防止“敌方”篡改这部分信息

3、使用加密等手段,使得篡改成本高到无以复加

三、解决方案

1、nginx代理强制指定header内容,例如:

// nginx修改ngnix.conf文件

server {

...

server_name www.abc.com;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header REMOTE-HOST $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

...

}

2、Apache,修改httpd.conf文件,指定ServerName,并开启UseCanonicalName选项。

3、Tomcat,修改server.xml文件,配置Host的name属性。

参考来源:

https://blog.csdn.net/u012903926/article/details/81702224

https://www.jianshu.com/p/690acbf9f321

host头攻击的更多相关文章

- Java Web项目漏洞:检测到目标URL存在http host头攻击漏洞解决办法

检测到目标URL存在http host头攻击漏洞 详细描述 为了方便的获得网站域名,开发人员一般依赖于HTTP Host header.例如,在php里用_SERVER["HTTP_HOST ...

- 目标URL存在跨站漏洞和目标URL存在http host头攻击漏洞处理方案

若需要学习技术文档共享(请关注群公告的内容)/讨论问题 请入QQ群:668345923 :若无法入群,请在您浏览文章下方留言,至于答复,这个看情况了 目录 HTTP协议详解 引言 一.HTTP协议详解 ...

- 检测到目标URL存在http host头攻击漏洞

检测到目标URL存在http host头攻击漏洞 1.引发安全问题的原因 为了方便的获得网站域名,开发人员一般依赖于HTTP Host header.例如,在php里用_SERVER["HT ...

- URL存在http host头攻击漏洞-修复方案

URL存在http host头攻击漏洞-修复方案 spring boot使用注解的方式 -- 第一步:在自定义filter类上添加如下注释 package com.cmcc.hy.mobile.con ...

- (三)Host头攻击

01 漏洞描述 为了方便获取网站域名,开发人员一般依赖于请求包中的Host首部字段.例如,在php里用_SERVER["HTTP_HOST"].但是这个Host字段值是不可信赖的( ...

- 【漏洞一】检测到目标URL存在http host头攻击漏洞

[漏洞] 检测到目标URL存在http host头攻击漏洞 [原因] 在项目中使用了 request.getServerName 导致漏洞的出现 不要使用request中的serverName,也就是 ...

- 【由浅入深_打牢基础】HOST头攻击

[由浅入深_打牢基础]HOST头攻击 前几天一直准备别的事情,然后用了2/3天时间去挖了补天某厂的SRC,还是太菜了,最后提交了一个低危(还没出结果,还有点敏感信息泄露,感觉略鸡肋也没交),不过偶然发 ...

- URL存在跨站漏洞http host头攻击漏洞解决方案

最近项目部署的时候客户使用的绿盟扫描出一些漏洞,老大让我处理,经过看大神的博客等方式,分享一些简单的解决方法. 一 跨网站脚本 跨网站脚本(Cross-site scripting,通常简称为XSS或 ...

- 【漏洞学习】HOST 头攻击漏洞

日期:2018-03-06 14:32:51 作者:Bay0net 0x01. 前言 在一般情况下,几个网站可能会放在同一个服务器上,或者几个 web 系统共享一个服务器,host 头来指定应该由哪个 ...

- http host头攻击漏洞

原文地址: https://www.zhuyilong.fun/tech/handel_httphost_attack.html 漏洞描述 为了方便的获得网站域名,开发人员一般依赖于HTTP Host ...

随机推荐

- .NET CORE-IIS发布.netcore项目时报错:HTTP错误500.19-Internal Server Error

最近IIS发布Core3.1项目的时候遇到下面问题,发现是缺少ASP.NET Core Runtime 解决方法:安装.netcore host 版本

- ENGG1310 Electricity and electronics P1.2 Electronic Communication

课程内容笔记,自用,不涉及任何 assignment,exam 答案 Notes for self use, not included any assignments or exams 一个 3h 的 ...

- rtsp协议转换m3u8

目前项目中使用海康的摄像头,但需要提供实时预览.目前通过转换协议实现预览.同时能够尽量减少服务器的压力,比如生成的ts文件个数. 思路 通过ffmpeg 将rtsp协议转换成hls协议 具体步骤 1. ...

- react native 中 fetch获取请求头header 的token信息

首先说一句,所有请求,都要带一个token信息,很难受啊,我目前直接将token信息放在global下自定的属性里面.(本地存储Storage和AsyncStorage,取一下,好麻烦) global ...

- WPF datagrid双击一整行而不是选中单元格

WPF开发一个工具 需要双击datagrid的某一行显示详细数据并编辑,之前双击行(DatagridRow)每次都跳转到单元格上(DatagridCell) 经验证,需要修改datagrid样式的某几 ...

- MassTransit - .NET Core 的分布式应用程序框架

简介 MassTransit 是一个免费的.开源的.NET 分布式应用程序框架.MassTransit 使创建应用程序和服务变得容易,这些应用程序和服务利用基于消息的松散耦合异步通信来实现更高的可用性 ...

- js防止表单重复方法

用flag标识,下面的代码设置checkSubmitFlg标志: <script language=""javascript""> var chec ...

- sentinel监控数据持久化&本地测试

官方文档 https://sentinelguard.io/zh-cn/ wiki: 在生产环境中使用-Sentinel 推荐方案:持久化到 时序数据库InfluxDB : 结合Grafana 可 ...

- 掌控安全学院SQL注入靶场-布尔盲注(三)

测试了username参数,没有发现注入 123456' or '1'='1 123456' or '1'='2 第二种注入方法

- VKM4 批准功能对应 bapi

追踪代码发现function都在这里, SD_ORDER_CREDIT_RELEASE RVALVFORMS CALL FUNCTION 'MESSAGE_TEXT_BUILD' EXPORTI ...