Jenkins配置基于角色的项目权限管理

转自: http://www.cnblogs.com/gao241/archive/2013/03/20/2971416.html, 版权归原作者。

本文将介绍如何配置jenkins,使其可以支持基于角色的项目权限管理。

由于jenkins默认的权限管理体系不支持用户组或角色的配置,因此需要安装第三发插件来支持角色的配置,本文将使用Role Strategy Plugin,介绍页面:https://wiki.jenkins-ci.org/display/JENKINS/Role+Strategy+Plugin

一、配置插件

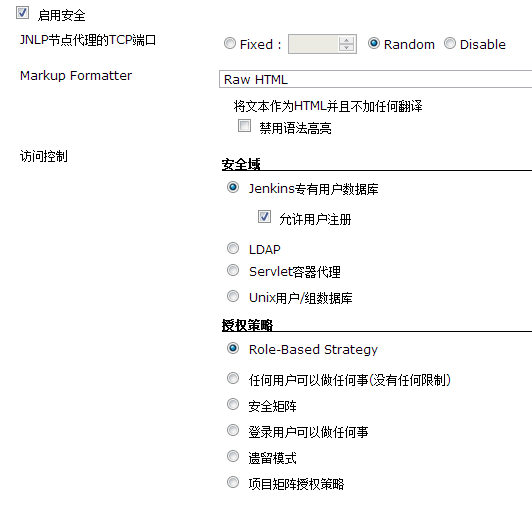

安装插件后,进入系统设置页面,配置如下:

官网上安全域设置为Servlet容器代理,实际操作发现Jenkins专有用户数据库也是可以的。

二、配置权限

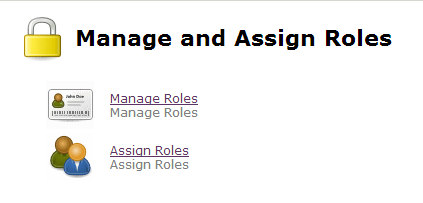

在系统管理页面点击Manage and Assign Roles进入角色管理页面:

1、管理角色(Manage Roles)

选择该项可以创建全局角色、项目角色,并可以为角色分配权限。

如上图,分别创建了admin、anonymous两个全局角色,Online Program、test两个项目角色。

项目角色与全局角色的区别就是,项目角色只能管理项目,没有管理jenkins的权限配置。

添加项目角色时,需要制定匹配项目的模式,如上图中的Pattern,官方文档介绍该选项支持正则表达式,如“Roger-.”表示所有以Roger-开头的项目,“(?i)roger-.*”表示以roger-开头的项目并且不区分大小写,如以ABC开头的项目可以配置为“ABC|ABC.*”,也可以使用“abc|bcd|efg”直接匹配多个项目。

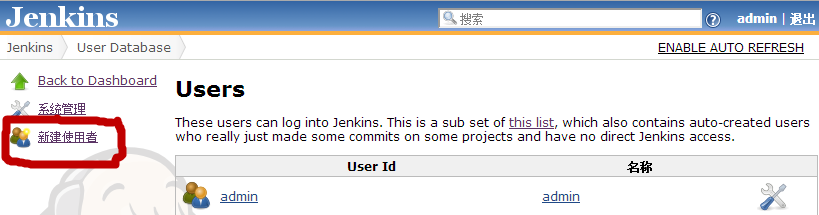

2、创建用户

在分配角色之前需要先创建用户。

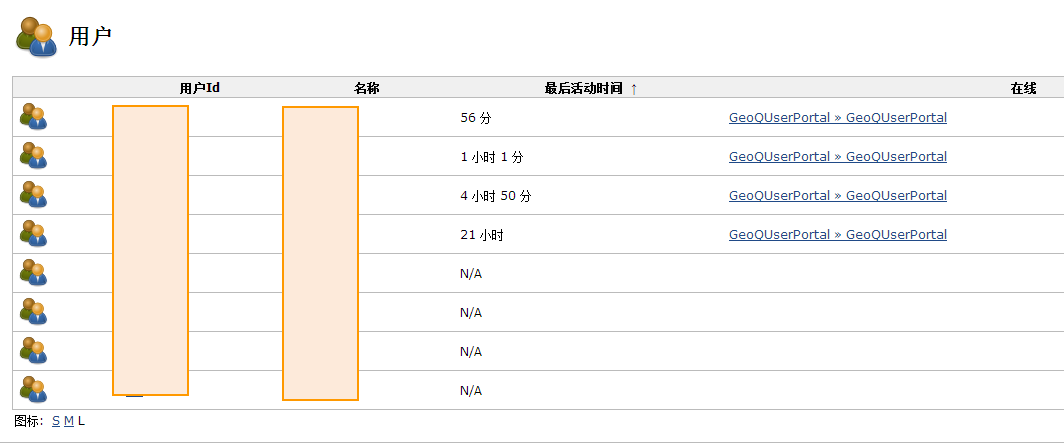

在系统管理页面,点击管理用户:

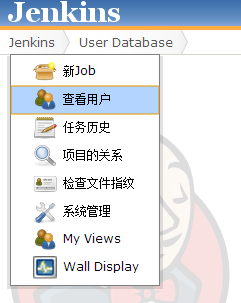

点击新建使用者可以创建新用户,如果之前有项目与scm版本管理系统(如svn、git等)连接并获取源码构建过,jenkins会从svn中读取到一些用户信息,可以在查看用户菜单中看到这些用户:

点击用户id或名称都可以修改用户信息。

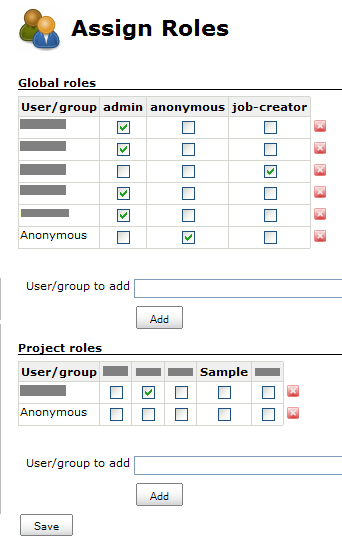

3、分配角色(Assign Roles)

选择Assign Roles可以为用户分配所属角色,可以分配全局角色和项目角色。

如上图,将不同的用户分别分配给不同的角色,这样用户就可以具有角色所拥有的权限。

三、深入了解

该插件从2011年10月发布1.1.2版本后就不再维护了,因此会有一些小问题,但不影响使用,比如在分配角色后点击保存按钮时有可能会发生异常,浏览器点击后退按钮后重新提交就可以操作成功。

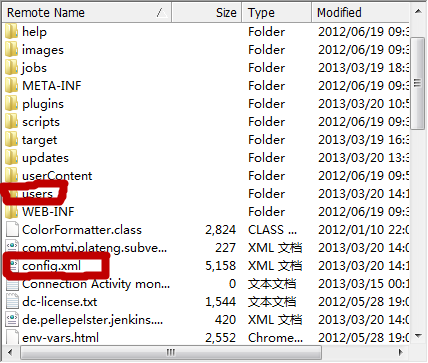

另外如果配置失败导致不能登录,可以通过修改配置文件恢复初始设置。

首先了解一下配置文件。

进入jenkins安装目录,用户配置信息和角色配置信息都以配置文件的形式存储。

上图中users目录存放了各个用户的配置信息,每个用户都会创建与用户名相同的文件夹,文件夹中包含config.xml文件,配置示例如下:

<?xml version='1.0' encoding='UTF-8'?>

<user>

<fullName>admin</fullName>

<properties>

<jenkins.security.ApiTokenProperty>

<apiToken>EfowsOP9H5arYxMmuFrbPjjITgu/fjtvHib5okFJ9DmPTu/088cvHxlE9RHwVv+S</apiToken>

</jenkins.security.ApiTokenProperty>

<hudson.model.MyViewsProperty>

<views>

<hudson.model.AllView>

<owner class="hudson.model.MyViewsProperty" reference="http://www.cnblogs.com/.."/>

<name>All</name>

<filterExecutors>false</filterExecutors>

<filterQueue>false</filterQueue>

<properties class="hudson.model.View$PropertyList"/>

</hudson.model.AllView>

</views>

</hudson.model.MyViewsProperty>

<hudson.search.UserSearchProperty>

<insensitiveSearch>false</insensitiveSearch>

</hudson.search.UserSearchProperty>

<hudson.security.HudsonPrivateSecurityRealm_-Details>

<passwordHash>uAEYii:02e0cd0d78abf90e42b28e7d3d4fe64776ae8fa9500e379f2598cc65e1b0fb70</passwordHash>

</hudson.security.HudsonPrivateSecurityRealm_-Details>

<hudson.tasks.Mailer_-UserProperty>

<emailAddress>gaoliang@esrichina.com.cn</emailAddress>

</hudson.tasks.Mailer_-UserProperty>

</properties> </user>

角色配置在$Jenkins_home/config.xml文件中,示例如下:

<useSecurity>true</useSecurity>

<authorizationStrategy class="com.michelin.cio.hudson.plugins.rolestrategy.RoleBasedAuthorizationStrategy">

<roleMap type="globalRoles">

<role name="admin" pattern=".*">

<permissions>

<permission>hudson.model.Hudson.Read</permission>

<permission>hudson.model.Hudson.Administer</permission>

<permission>hudson.model.View.Delete</permission>

<permission>hudson.model.Computer.Create</permission>

<permission>hudson.model.Computer.Delete</permission>

<permission>hudson.model.Hudson.RunScripts</permission>

<permission>hudson.model.View.Read</permission>

<permission>hudson.model.Run.Update</permission>

<permission>hudson.model.Item.Workspace</permission>

<permission>hudson.model.Computer.Connect</permission>

<permission>hudson.model.Computer.Configure</permission>

<permission>hudson.model.Item.Cancel</permission>

<permission>hudson.model.Item.Configure</permission>

<permission>hudson.model.Item.Discover</permission>

<permission>hudson.model.Item.Create</permission>

<permission>hudson.model.View.Configure</permission>

<permission>hudson.model.Computer.Disconnect</permission>

<permission>hudson.model.Item.Delete</permission>

<permission>hudson.model.Item.Read</permission>

<permission>hudson.model.Item.Build</permission>

<permission>hudson.model.Run.Delete</permission>

<permission>hudson.model.View.Create</permission>

<permission>hudson.scm.SCM.Tag</permission>

</permissions>

<assignedSIDs>

<sid>admin</sid>

</assignedSIDs>

</role>

<role name="anonymous" pattern=".*">

<permissions>

<permission>hudson.model.Hudson.Read</permission>

</permissions>

<assignedSIDs>

<sid>anonymous</sid>

</assignedSIDs>

</role>

</roleMap>

<roleMap type="projectRoles">

<role name="Online Program" pattern="GeoQPortal|GeoQUserPortal">

<permissions>

<permission>hudson.model.Item.Read</permission>

<permission>hudson.model.Item.Build</permission>

<permission>hudson.model.Run.Delete</permission>

<permission>hudson.model.Item.Workspace</permission>

<permission>hudson.model.Run.Update</permission>

<permission>hudson.scm.SCM.Tag</permission>

<permission>hudson.model.Item.Cancel</permission>

<permission>hudson.model.Item.Discover</permission>

</permissions>

<assignedSIDs>

<sid>caox</sid>

<sid>wangwh</sid>

<sid>yuh</sid>

<sid>chenjj</sid>

<sid>lim</sid>

<sid>zhangy</sid>

</assignedSIDs>

</role>

<role name="test" pattern="Compress">

<permissions>

<permission>hudson.model.Item.Delete</permission>

<permission>hudson.model.Item.Read</permission>

<permission>hudson.model.Item.Build</permission>

<permission>hudson.model.Run.Delete</permission>

<permission>hudson.model.Item.Workspace</permission>

<permission>hudson.model.Run.Update</permission>

<permission>hudson.scm.SCM.Tag</permission>

<permission>hudson.model.Item.Cancel</permission>

<permission>hudson.model.Item.Configure</permission>

<permission>hudson.model.Item.Discover</permission>

</permissions>

<assignedSIDs>

<sid>wangwh</sid>

</assignedSIDs>

</role>

</roleMap>

</authorizationStrategy>

<securityRealm class="hudson.security.HudsonPrivateSecurityRealm">

<disableSignup>false</disableSignup>

<enableCaptcha>false</enableCaptcha>

</securityRealm>

如果发生用户不能登录的情况,可以尝试以下几种方法解决

1、方法1

- 删除用户相关的目录

- 修改$Jenkins_home/config.xml文件:<useSecurity>false</useSecurity>

- 删除authorizationStrategy、securityRealm节点

- 重新启动Jenkins

使用该方法将删除Jenkins的权限管理,恢复成为初始状态。

2、方法2

- 修改$Jenkins_home/config.xml文件,修改授权方式为系统自带的安全矩阵方式

authorizationStrategy节点class属性修改为hudson.security.GlobalMatrixAuthorizationStrategy

- 配置示例如下,该示例是分配给admin用户所有权限

<useSecurity>true</useSecurity>

<authorizationStrategy class="hudson.security.GlobalMatrixAuthorizationStrategy">

<permission>hudson.model.Computer.Configure:admin</permission>

<permission>hudson.model.Computer.Connect:admin</permission>

<permission>hudson.model.Computer.Create:admin</permission>

<permission>hudson.model.Computer.Delete:admin</permission>

<permission>hudson.model.Computer.Disconnect:admin</permission>

<permission>hudson.model.Hudson.Administer:admin</permission>

<permission>hudson.model.Hudson.Read:admin</permission>

<permission>hudson.model.Hudson.Read:anonymous</permission>

<permission>hudson.model.Hudson.RunScripts:admin</permission>

<permission>hudson.model.Item.Build:admin</permission>

<permission>hudson.model.Item.Cancel:admin</permission>

<permission>hudson.model.Item.Configure:admin</permission>

<permission>hudson.model.Item.Create:admin</permission>

<permission>hudson.model.Item.Delete:admin</permission>

<permission>hudson.model.Item.Discover:admin</permission>

<permission>hudson.model.Item.Read:admin</permission>

<permission>hudson.model.Item.Workspace:admin</permission>

<permission>hudson.model.Run.Delete:admin</permission>

<permission>hudson.model.Run.Update:admin</permission>

<permission>hudson.model.View.Configure:admin</permission>

<permission>hudson.model.View.Create:admin</permission>

<permission>hudson.model.View.Delete:admin</permission>

<permission>hudson.model.View.Read:admin</permission>

<permission>hudson.scm.SCM.Tag:admin</permission>

</authorizationStrategy>

<securityRealm class="hudson.security.HudsonPrivateSecurityRealm">

<disableSignup>false</disableSignup>

<enableCaptcha>false</enableCaptcha>

</securityRealm>

- 重新启动Jenkins

使用该方法Jenkins将恢复为安全矩阵方式授权。

Jenkins配置基于角色的项目权限管理的更多相关文章

- jenkins配置基于角色的项目权限管理设置步骤

jenkins配置基于角色的项目权限管理设置步骤 本文链接:https://blog.csdn.net/russ44/article/details/52276222 由于jenkins默认的权限管理 ...

- Jenkins配置基于角色的项目权限管理--转

本文将介绍如何配置jenkins,使其可以支持基于角色的项目权限管理. 由于jenkins默认的权限管理体系不支持用户组或角色的配置,因此需要安装第三发插件来支持角色的配置,本文将使用Role Str ...

- Jenkins基于角色的项目权限管理

参考博客:http://www.cnblogs.com/davidwang456/p/3701972.html 一.简介 由于jenkins默认的权限管理体系不支持用户组或角色的配置,因此需要安装第三 ...

- vue基于d2-admin的RBAC权限管理解决方案

前两篇关于vue权限路由文章的填坑,说了一堆理论,是时候操作一波了. vue权限路由实现方式总结 vue权限路由实现方式总结二 选择d2-admin是因为element-ui的相关开源项目里,d2-a ...

- 自学Aruba5.1-Aruba 基于角色(role)的策略管理(重点)

点击返回:自学Aruba之路 自学Aruba5.1-Aruba 基于角色(role)的策略管理(重点) 1. 角色Role介绍 在ArubaOS中,用户(User)指的是已经完成连接,并获取到IP地址 ...

- 基于EasyUI Treegrid的权限管理资源列表

1. 前言 最近在开发系统权限管理相关的功能,主要包含用户管理,资源管理,角色管理,组类别管理等小的模块.之前的Web开发中也用过jQueryEasyUI插件,感觉这款插件简单易用,上手很快.以前用到 ...

- 基于RBAC模式的权限管理系统设计概要

很多人都知道以角色为基础的权限管理设计(RBAC),但是大部分人似懂非懂,不知道完整的权限管理系统都包括哪些内容. 在此以权限管理的使用场景来说明一下完整的权限管理内容. 一是鉴权管理,即权 ...

- 基于角色访问控制RBAC权限模型的动态资源访问权限管理实现

RBAC权限模型(Role-Based Access Control) 前面主要介绍了元数据管理和业务数据的处理,通常一个系统都会有多个用户,不同用户具有不同的权限,本文主要介绍基于RBAC动态权限管 ...

- jenkins配置01--用户添加及权限配置

原文出自:https://www.cnblogs.com/kevingrace/p/6019707.html 下面重点记录下jenkins安装后的一些配置: (1)添加用户权限 jenkins初次登陆 ...

随机推荐

- Eclipse开发时出现HTTP 403 错误(禁止访问)的解决方法

1. 打开项目的页面如下: 可以从tomcat log中发现Connection has been abandoned PooledConnection和Too many connections. 2 ...

- pandas使用lambda判断元素是否为空或者None

df2a_tp2 = df2a[df2a['combineIdentifyCode'].map(lambda x: len(str(x).strip())>0)].copy() #识别出合单的订 ...

- JavaScript对象之深度克隆

也不知道从什么时候开始,前端圈冒出了个新词:对象深度克隆.看起来好像很高大上的样子,实际上并不新鲜,在我们的实际项目开发中,你可能早已用到,只不过由于汉字的博大精深,有些原本很简单的事物被一些看似专业 ...

- exe4j中"this executable was created with an evaluation version exe4j"的解决

在使用exe4j时,如果您的exe4j没有注册,在运行有exe4j转换的*.jar为*.exe的可执行文件时,会提示:"this executable was created with an ...

- Laravel 返回数据库中的随机一行数据

最佳方式 $total = Book::count() - 1; $skip = mt_rand(0, $total); $item = Book::select('name', 'author_id ...

- cf932d 树上倍增

题解链接 https://blog.csdn.net/my_sunshine26/article/details/79338601 感觉能做,但是倍增还不是很熟悉,回头再补

- 获取修改CSS

获取CSS使用方法css("CSS属性名称"), 示例css("color") 设置CSS使用方法css("CSS属性名称","属 ...

- VMvare虚拟机如何删除安装的ubuntu操作系统

VMvare虚拟机如何删除安装的ubuntu操作系统呢??? 这个问题其实在我刚开始接触虚拟机和ubuntu操作系统的时候对于如何删除操作系统是一件很苦恼的事情,因为按照书本的步骤,根本看不懂如何操作 ...

- POJ 3181 Dollar Dayz 【完全背包】

题意: 给出两个数,n,m,问m以内的整数有多少种组成n的方法完全背包+大数划分 思路: dp[i][j] := 用i种价格配出金额j的方案数. 那么dp[i][0] = 1,使用任何价格配出金额0的 ...

- C#编码、解码

1.HttpUtility.UrlEncode 方法: 对 URL 字符串进行编码,以便实现从 Web 服务器到客户端的可靠的 HTTP 传输.重载列表: [1]将字节数组转换为已编码的 URL 字符 ...