frida的简单实用

一.环境

1.环境

1.手机运行服务端

2. 电脑端运行客户端

3.进行端口转发

adb forward tcp:27042 tcp:27042

adb forward tcp:27043 tcp:27043

2. 测试

λ frida-ps -R 成功的标志:

PID Name

---- ------------------------

717 android.process.acore

9080 cat

1301 com.android.defcontainer

882 com.android.download

557 com.android.ime

647 com.android.launcher2

941 com.android.market

597 com.android.phone

523 com.android.systemui

823 com.android.tools

二.使用

得到android手机当前最前端Activity所在的进程

λ python37 C:\Users\1003441\Desktop\get_front_app.py.py

Application(identifier="com.microvirt.launcher2", name="逍遥桌面", pid=647)

get_front_app.py.py

import frida

rdev = frida.get_remote_device()

front_app = rdev.get_frontmost_application()

print (front_app)

枚举android手机所有的进程

λ python37 C:\Users\1003441\Desktop\enum_process.py

Process(pid=1, name="init")

Process(pid=62, name="ueventd")

Process(pid=72, name="flush-8:2")

Process(pid=73, name="flush-8:3")

Process(pid=74, name="logd")

Process(pid=75, name="healthd")

Process(pid=76, name="lmkd")

Process(pid=77, name="servicemanager")

Process(pid=78, name="vold")

Process(pid=79, name="surfaceflinger")

Process(pid=80, name="flush-8:0")

Process(pid=81, name="flush-8:4")

Process(pid=82, name="netd")

Process(pid=83, name="debuggerd")

Process(pid=84, name="rild")

Process(pid=85, name="drmserver")

Process(pid=86, name="mediaserver")

Process(pid=87, name="installd")

Process(pid=88, name="keystore")

enum_process.py内容如下:

import frida

rdev = frida.get_remote_device()

processes = rdev.enumerate_processes()

for process in processes:

print (process)

枚举某个进程加载的所有模块以及模块中的导出函数

import frida

rdev = frida.get_remote_device()

session = rdev.attach("com.tencent.mm") #如果存在两个一样的进程名可以采用rdev.attach(pid)的方式

modules = session.enumerate_modules()

for module in modules:

print (module)

export_funcs = module.enumerate_exports()

print ("\tfunc_name\tRVA")

for export_func in export_funcs:

print ("\t%s\t%s"%(export_func.name,hex(export_func.relative_address)))

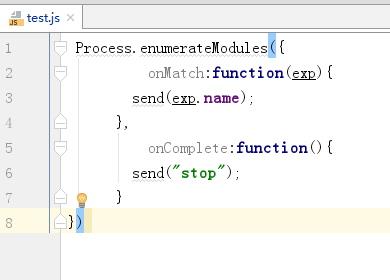

这边的这个版本不知道为啥调用不了enumerate_modules,所以换了js的接口

from __future__ import print_function

import frida, sys def on_message(message, data):

print(message) jscode = """

Process.enumerateModules({

onMatch:function(exp){

send(exp.name);

},

onComplete:function(){

send("stop");

}

})

""" process = frida.get_usb_device().attach('com.yinghuan.aiyou')

script = process.create_script(jscode)

script.on('message', on_message)

script.load()

sys.stdin.read()

这边更好的做法是把js代码写成一个js文件,js文件可以利用编辑器写,然后读取

from __future__ import print_function

import frida, sys def on_message(message, data):

print(message) jscode = """

Process.enumerateModules({

onMatch:function(exp){

send(exp.name);

},

onComplete:function(){

send("stop");

}

})

""" process = frida.get_usb_device().attach('com.yinghuan.aiyou')

file=open('test.js')

jscode=file.read()

script = process.create_script(jscode)

script.on('message', on_message)

script.load()

sys.stdin.read()

hook android的native函数

import frida

import sys

rdev = frida.get_remote_device()

session = rdev.attach("com.tencent.mm")

scr = """

Interceptor.attach(Module.findExportByName("libc.so" , "open"), {

onEnter: function(args) {

send("open("+Memory.readCString(args[0])+","+args[1]+")");

},

onLeave:function(retval){ }

});

"""

script = session.create_script(scr)

def on_message(message ,data):

print (message)

script.on("message" , on_message)

script.load()

sys.stdin.read()

hook android的java层函数

如下代码为hook微信(测试版本为6.3.13,不同版本由于混淆名字的随机生成的原因或者代码改动导致类名不一样)

com.tencent.mm.sdk.platformtools.ay类的随机数生成函数,让微信猜拳随机(type=2),而摇色子总是为6点(type=5)

import frida

import sys

rdev = frida.get_remote_device()

session = rdev.attach("com.tencent.mm") scr = """

Java.perform(function () {

var ay = Java.use("com.tencent.mm.sdk.platformtools.ay");

ay.pu.implementation = function(){

var type = arguments[0];

send("type="+type);

if (type == 2)

{

return this.pu(type);

}

else

{

return 5;

}

}; });

""" script = session.create_script(scr)

def on_message(message ,data):

print message

script.on("message" , on_message)

script.load()

sys.stdin.read()

通过frida向android进程注入dex

import frida, sys, optparse, re

def on_message(message, data):

if message['type'] == 'send':

print("[*] {0}".format(message['payload']))

else:

print(message) jscode = """

Java.perform(function () {

var currentApplication = Java.use("android.app.ActivityThread").currentApplication();

var context = currentApplication.getApplicationContext();

var pkgName = context.getPackageName();

var dexPath = "%s";

var entryClass = "%s";

Java.openClassFile(dexPath).load();

console.log("inject " + dexPath +" to " + pkgName + " successfully!")

Java.use(entryClass).%s("%s");

console.log("call entry successfully!")

});

""" def checkRequiredArguments(opts, parser):

missing_options = []

for option in parser.option_list:

if re.match(r'^\[REQUIRED\]', option.help) and eval('opts.' + option.dest) == None:

missing_options.extend(option._long_opts)

if len(missing_options) > 0:

parser.error('Missing REQUIRED parameters: ' + str(missing_options)) if __name__ == "__main__":

usage = "usage: python %prog [options] arg\n\n" \

"example: python %prog -p com.android.launcher " \

"-f /data/local/tmp/test.apk " \

"-e com.parker.test.DexMain/main " \

"\"hello fridex!\""

parser = optparse.OptionParser(usage)

parser.add_option("-p", "--package", dest="pkg", type="string",

help="[REQUIRED]package name of the app to be injected.")

parser.add_option("-f", "--file", dest="dexPath", type="string",

help="[REQUIRED]path of the dex")

parser.add_option("-e", "--entry", dest="entry", type="string",

help="[REQUIRED]the entry function Name.") (options, args) = parser.parse_args()

checkRequiredArguments(options, parser)

if len(args) == 0:

arg = ""

else:

arg = args[0] pkgName = options.pkg

dexPath = options.dexPath

entry = options.entry.split("/")

if len(entry) > 1:

entryClass = entry[0]

entryFunction = entry[1]

else:

entryClass = entry[0]

entryFunction = "main" process = frida.get_usb_device(1).attach(pkgName)

jscode = jscode%(dexPath, entryClass, entryFunction, arg)

script = process.create_script(jscode)

script.on('message', on_message)

print('[*] Running fridex')

script.load()

sys.stdin.read()

通过注入抛出异常代码实现跟踪程序调用栈

在<<Android 软件安全与逆向分析>>这本书中第八章有介绍通过重打包写入异常代码进行栈跟踪,但是这样比较麻烦,使用frida注入更方便。

frida的相关资源

frida的简单实用的更多相关文章

- hook框架frida的安装以及简单实用案例

1.下载地址 https://github.co/frida/frida/releases 2.另外两种安装方法 1.Install from prebuilt binaries This is th ...

- jQuery的几种简单实用效果

许久未分享博客,或许已生疏. 闲来无事, 分享几个jQuery简单实用的效果案例 不喜勿喷... 1.页面常用的返回顶部 <!DOCTYPE html> <html lang=&qu ...

- 经验分享:10个简单实用的 jQuery 代码片段

尽管各种 JavaScirpt 框架和库层出不穷,jQuery 仍然是 Web 前端开发中最常用的工具库.今天,向大家分享我觉得在网站开发中10个简单实用的 jQuery 代码片段. 您可能感兴趣的相 ...

- 简单实用的PHP防注入类实例

这篇文章主要介绍了简单实用的PHP防注入类实例,以两个简单的防注入类为例介绍了PHP防注入的原理与技巧,对网站安全建设来说非常具有实用价值,需要的朋友可以参考下 本文实例讲述了简单实用的PHP防注 ...

- php简单实用的操作文件工具类(创建、移动、复制、删除)

php简单实用好用的文件及文件夹复制函数和工具类(创建.移动.复制.删除) function recurse_copy($src,$dst) { // 原目录,复制到的目录 $dir = opend ...

- 基于Bootstrap简单实用的tags标签插件

http://www.htmleaf.com/jQuery/ jQuery之家 自由分享jQuery.html5和css3的插件库 基于Bootstrap简单实用的tags标签插件

- C#_简单实用的翻页

简单实用的生成翻页HTML辅助类 C# using System.Text; namespace ClassLibrary { /// <summary> /// /// </sum ...

- 简单实用的Windows命令(一)

前几天新买了一台笔记本电脑,使用了一下几个简单的查看电脑配置的命令,觉得非常的不错,在此记录一下 一:运行命令的方式有两种 1:使用快捷键WIN+R,然后在弹出的“运行”对话框中输入对应的命令 2:在 ...

- 简单实用的Windows命令(二)

昨天简单的记录了几个非常简单实用的Windows命令,不过我又想起来还有两个我在实际的工作中也是经常用到的命令——PING和IPCONFIG,不过我在工作中的使用都是非常简单的,用PING命令检测对应 ...

随机推荐

- vue-cli3初始化项目

1 npm install -g @vue/cli 创建配置 创建 1 vue create vue-app 选择配置 1234 ? Please pick a preset: (Use arrow ...

- JavaScript小数转百分比

在浏览器的控制台操作0.28*100会得到28.000000000000004这样一个不太精确的值 进行转换 toPercent(point){ let str = Number(point * 10 ...

- MyBatis学习笔记二:MyBatis生产中使用环境搭建

这里是在上一个环境的基础上修改的,这里就不在给出所有的配置,只给出哪里修改的配置 1.修改POJO对象为注解方式 2.创建Dao层接口 package com.orange.dao; import c ...

- Jmeter之正则表达式提取

一.正则表达式提取器: 1.比如需要提取如下响应文本中的 “<title> 孤舟点点 - 博客园找找看</title>” 里面的 “孤舟点点 - 博客园找找看”: 2.设置正则 ...

- Java 去掉字符串中的重复数据

有一组字符串比如 北京,北京,上海,上海,上海,武汉-------->要得到 北京,上海,武汉 怎么去掉里面重复的字符串? function DelRepetStr(String ...

- Docker Linux下安装

下载脚本并运行安装: sudo wget -qO- https://get.docker.com/ | sh wget:下载文件工具, -q:不显示指令执行过程, -O-:-O-以'-'作为file参 ...

- Janet Wu price

上次也是第一次参加百公里是2012的时候,那年的主题是一路有你,和一群同事从深圳湾走到福田,最后累了就回家了,那晚应该是睡得很好吧. 今年是提前报名了,虽然还不确定是否参加.因为说实话,我不喜欢拥堵的 ...

- 《软件自动化测试开发-Java和Python测试开发指南》第6次印刷

2017年1月 第1次印刷 2017年5月 第2次印刷 2017年9月 第3次印刷 2017年11月 第4次印刷 2018年4月 第5次印刷 2018年6月 第6次印刷 欢迎留言,点赞前2名,可获2折 ...

- Linux USB 鼠标驱动程序详解(转)

Linux USB 鼠标驱动程序详解 USB 总线引出两个重要的链表!一个 USB 总线引出两个重要的链表,一个为 USB 设备链表,一个为 USB 驱动链表.设备链表包含各种系统中的 USB 设备以 ...

- Hexo搭建个人博客(一)— 前期准备

最近几个月自学python的过程中,搜索爬虫资料的时候关注了xlzd的博客,为我开启了一片新世界,之后慢慢收藏了各方高人的博客.搭建一个自己博客的萌芽也悄然种下,也许是命运使然,在逛知乎的时候偶然间看 ...