Shiro -- (三) 自定义Realm

简介:

Realm:域,Shiro 从从 Realm 获取安全数据(如用户、角色、权限),就是说 SecurityManager 要验证用户身份,那么它需要从 Realm 获取相应的用户进行比较以确定用户身份是否合法;也需要从 Realm 得到用户相应的角色 / 权限进行验证用户是否能进行操作;可以把 Realm 看成 DataSource,即安全数据源。如我们之前的 ini 配置方式将使用 org.apache.shiro.realm.text.IniRealm。

Realm源码:

public interface Realm {

String getName(); //返回一个唯一的Realm名字

boolean supports(AuthenticationToken var1); //判断此Realm是否支持此Token

AuthenticationInfo getAuthenticationInfo(AuthenticationToken var1) throws AuthenticationException; //根据Token获取认证信息

}

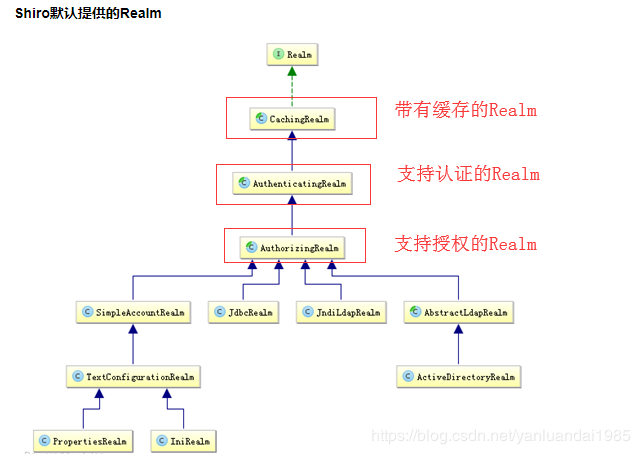

一般继承 AuthorizingRealm(授权)即可;其继承了 AuthenticatingRealm(即身份验证),而且也间接继承了 CachingRealm(带有缓存实现)。其中主要默认实现如下:

org.apache.shiro.realm.text.IniRealm:[users] 部分指定用户名 / 密码及其角色;[roles] 部分指定角色即权限信息;

org.apache.shiro.realm.text.PropertiesRealm: user.username=password,role1,role2 指定用户名 / 密码及其角色;role.role1=permission1,permission2 指定角色及权限信息;

org.apache.shiro.realm.jdbc.JdbcRealm:通过 sql 查询相应的信息,如 “select password from users where username = ?” 获取用户密码,“select password,password_salt from users where username = ?” 获取用户密码及盐;“select role_name from user_roles where username = ?” 获取用户角色;“select permission from roles_permissions where role_name = ?” 获取角色对应的权限信息;也可以调用相应的 api 进行自定义 sql;

单Realm:

自己写一个类实现Realm接口

public class MyRealm implements Realm {

@Override

public String getName() {

return "myrealm";

}

@Override

public boolean supports(AuthenticationToken authenticationToken) {

//仅支持UsernamePasswordToken类型的Token

return authenticationToken instanceof UsernamePasswordToken;

}

@Override

public AuthenticationInfo getAuthenticationInfo(AuthenticationToken authenticationToken) throws AuthenticationException {

String username = (String)authenticationToken.getPrincipal(); //得到用户名

String password = new String((char[])authenticationToken.getCredentials()); //得到密码

if (!"lc".equals(username)){

throw new UnknownAccountException();

}

if (!"123".equals(password)){

throw new IncorrectCredentialsException();

}

return new SimpleAuthenticationInfo(username,password,getName());

}

}

shiro-realm.ini

myrealm=com.lc.demo.MyRealm

securityManager.realms=$myrealm

测试:

@org.junit.Test

public void t2(){

Factory<SecurityManager> factory=new IniSecurityManagerFactory("classpath:shiro-realm.ini");

SecurityManager securityManager = factory.getInstance();

SecurityUtils.setSecurityManager(securityManager);

Subject subject = SecurityUtils.getSubject();

UsernamePasswordToken token=new UsernamePasswordToken("lcc","123"); //账户不正确,验证异常

try {

subject.login(token);

}catch (AuthenticationException e){

System.out.println("验证失败");

}

subject.logout();

}

多 Realm 配置

与上面的类似:两个myrealm

public class MyRealm2 implements Realm {

@Override

public String getName() {

return "myrealm2";

}

@Override

public boolean supports(AuthenticationToken authenticationToken) {

return authenticationToken instanceof UsernamePasswordToken;

}

@Override

public AuthenticationInfo getAuthenticationInfo(AuthenticationToken authenticationToken) throws AuthenticationException {

String username = (String)authenticationToken.getPrincipal(); //得到用户名

String password = new String((char[])authenticationToken.getCredentials()); //得到密码

if (!"admin".equals(username)){

throw new UnknownAccountException();

}

if (!"123".equals(password)){

throw new IncorrectCredentialsException();

}

return new SimpleAuthenticationInfo(username,password,getName());

}

}

shiro-multi-realm.ini:

securityManager 会按照 realms 指定的顺序进行身份认证。此处我们使用显示指定顺序的方式指定了 Realm 的顺序,如果删“securityManager.realms=$myRealm,$myRealm2”,那么securityManager 会按照 realm 声明的顺序进行使用(即无需设置 realms 属性,其会自动发现),当我们显示指定 realm 后,其他没有指定 realm 将被忽略,如 “securityManager.realms=$myRealm”,那么 myRealm2 不会被自动设置进去。

myrealm=com.lc.demo.MyRealm

myrealm2=com.lc.demo.MyRealm2

securityManager.realms=$myrealm,$myrealm2

测试:

@org.junit.Test

public void t3(){

Factory<SecurityManager> factory=new IniSecurityManagerFactory("classpath:shiro-multi-realm.ini");

SecurityManager securityManager = factory.getInstance();

SecurityUtils.setSecurityManager(securityManager);

Subject subject = SecurityUtils.getSubject();

UsernamePasswordToken token=new UsernamePasswordToken("lc","123");

UsernamePasswordToken token2=new UsernamePasswordToken("admin","123");

try {

subject.login(token);

subject.login(token2);

}catch (AuthenticationException e){

System.out.println("nonono!");

}

subject.logout();

}

Shiro -- (三) 自定义Realm的更多相关文章

- shiro中自定义realm实现md5散列算法加密的模拟

shiro中自定义realm实现md5散列算法加密的模拟.首先:我这里是做了一下shiro 自定义realm散列模拟,并没有真正链接数据库,因为那样东西就更多了,相信学到shiro的人对连接数据库的一 ...

- shiro(二)自定义realm,模拟数据库查询验证

自定义一个realm类,实现realm接口 package com; import org.apache.shiro.authc.*; import org.apache.shiro.realm.Re ...

- shiro之自定义realm

Shiro认证过程 创建SecurityManager--->主体提交认证--->SecurityManager认证--->Authenticsto认证--->Realm验证 ...

- 6、Shiro之自定义realm

1.创建一个包存放我们自定义的realm文件: 创建一个类名为CustomRealm继承AuthorizingRealm并实现父类AuthorizingRealm的方法,最后重写: CustomRea ...

- 使用Spring配置shiro时,自定义Realm中属性无法使用注解注入解决办法

先来看问题 纠结了几个小时终于找到了问题所在,因为shiro的realm属于Filter,简单说就是初始化realm时,spring还未加载相关业务Bean,那么解决办法就是将springmvc ...

- (十)shiro之自定义Realm以及自定义Realm在web的应用demo

数据库设计 pom.xml <project xmlns="http://maven.apache.org/POM/4.0.0" xmlns:xsi="http:/ ...

- Shiro第二篇【介绍Shiro、认证流程、自定义realm、自定义realm支持md5】

什么是Shiro shiro是apache的一个开源框架,是一个权限管理的框架,实现 用户认证.用户授权. spring中有spring security (原名Acegi),是一个权限框架,它和sp ...

- shiro授权及自定义realm授权(七)

1.授权流程

- shiro自定义realm支持MD5算法认证(六)

1.1 散列算法 通常需要对密码 进行散列,常用的有md5.sha, 对md5密码,如果知道散列后的值可以通过穷举算法,得到md5密码对应的明文. 建议对md5进行散列时加salt(盐),进行 ...

随机推荐

- cors中间件

class MiddlewareMixin(object): def __init__(self, get_response=None): self.get_response = get_respon ...

- Java入门 - 语言基础 - 22.异常处理

原文地址:http://www.work100.net/training/java-exception.html 更多教程:光束云 - 免费课程 异常处理 序号 文内章节 视频 1 概述 2 Exce ...

- [bzoj4567] [loj#2012] [SCOI2016] 背单词

Description \(Lweb\) 面对如山的英语单词,陷入了深深的沉思,「我怎么样才能快点学完,然后去玩三国杀呢?」.这时候睿智的凤老师从远处飘来,他送给了 \(Lweb\) 一本计划册和一大 ...

- 通过指针突破C++类的访问权限

看如下代码 #include "pch.h" #include <iostream> using namespace std; class A { public: A( ...

- 基于HTTPS的接口测试——nginx配置SSL

目录 基于HTTPS的接口测试--nginx配置SSL 1. 背景 2. 所需环境与域名备案解析 2.1 云服务器 2.2 域名 2.3 SSL证书 2.4 网站备案 2.5 域名解析 3.nginx ...

- Dubbox 环境搭建

第一章:Dubbox简介 Dubbox是一个开源的RPC(Remote ProcedureCall Protocol)远程调用框架,是由dangdang对阿里的Dubbo的升级,可以被视为Dubbo的 ...

- java核心技术----Object类

package java.lang; /** * Class {@code Object} is the root of the class hierarchy. * Every class has ...

- SpringMVC 进阶

请求限制 一些情况下我们可能需要对请求进行限制,比如仅允许POST,GET等... RequestMapping注解中提供了多个参数用于添加请求的限制条件 value 请求地址 path 请求地址 m ...

- P2571 [SCOI2010]传送带——hyl天梦

P2571 [SCOI2010]传送带题解----天梦 如写的不好,请多见谅. 对于这道题,我首先想说,确实困惑了我好久,看网上的各种题解,却都不尽人意,思路早已明白,却不会操作.最后想想,还是觉得自 ...

- MySQL学习笔记——基础与进阶篇

目录 一.###MySQL登录和退出 二.###MySQL常用命令 三.###MySQL语法规范 四.###基础查询 五.###条件查询 六.###排序查询 七.###常见函数的学习 八.###分组查 ...