Exp4 恶意代码分析 ——20164325王晓蕊

1.实践目标

- 监控你自己系统的运行状态,看有没有可疑的程序在运行。

- 分析一个恶意软件,就分析Exp2或Exp3中生成后门软件;分析工具尽量使用原生指令或sysinternals,systracer套件。

- 假定将来工作中你觉得自己的主机有问题,就可以用实验中的这个思路,先整个系统监控看能不能找到可疑对象,再对可疑对象进行进一步分析,好确认其具体的行为与性质。

2.实践内容

2.1系统运行监控

使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,连接的外部IP是哪里。运行一段时间并分析该文件,综述一下分析结果。目标就是找出所有连网的程序,连了哪里,大约干了什么(不抓包的情况下只能猜),你觉得它这么干合适不。如果想进一步分析的,可以有针对性的抓包

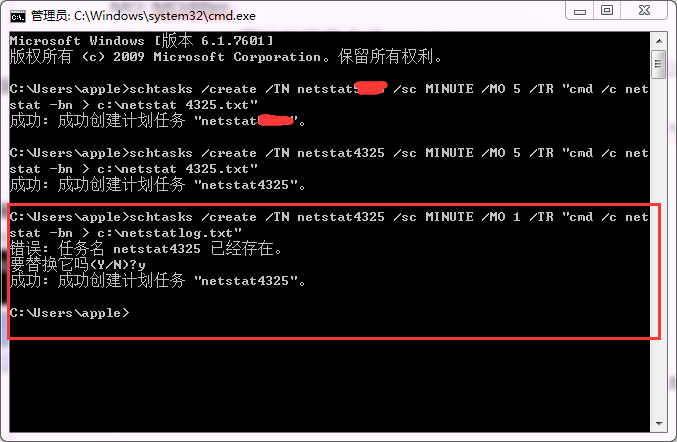

2.1.1使用计划任务监控系统

- 通过:以下命令,创建计划任务

netstat4325schtasks /create /TN netstat4325 /sc MINUTE /MO /TR "cmd /c netstat -bn > c:\netstat 4325.txt"

- 在桌面建立一个netstatlog.txt文件,内容为:

date /t >> c:\ netstatlog.txt

time /t >> c:\ netstatlog.txt

netstat -bn >> c:\ netstatlog.txt

修改为.bat脚本文件(我的方法:创建txt文本文件,使用记事本写入后通过修改文件名来修改文件格式,我好像是直接在下一步的操作中改变的文件名,把txt改为了bat。)

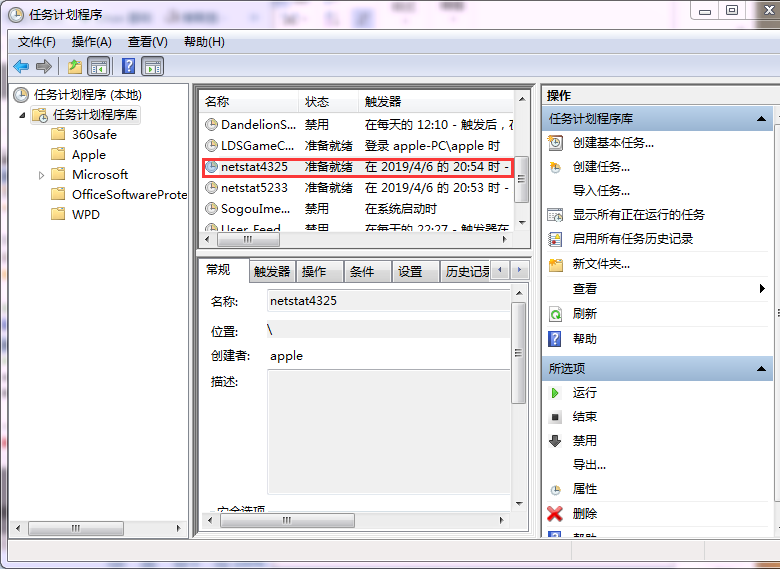

- 打开任务计划程序,可以看到我们新创建的这个任务:

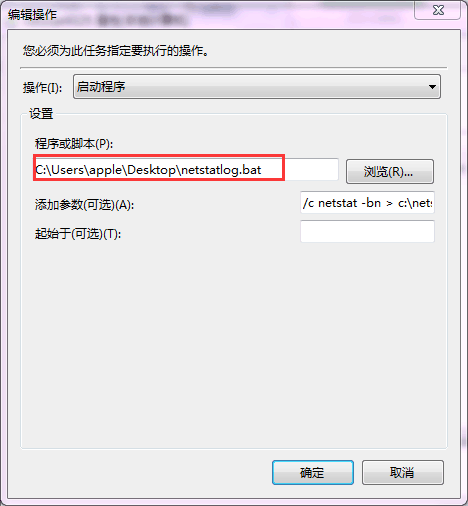

- 双击打开这个任务,点击"操作",再进行编辑。

- 在执行此批处理文件很长时间后,我打开netstatlog.txt进行查看,发现已经记录了一段时间的联网记录。我觉得数据足够多的时候,就开始了下一步的分析。

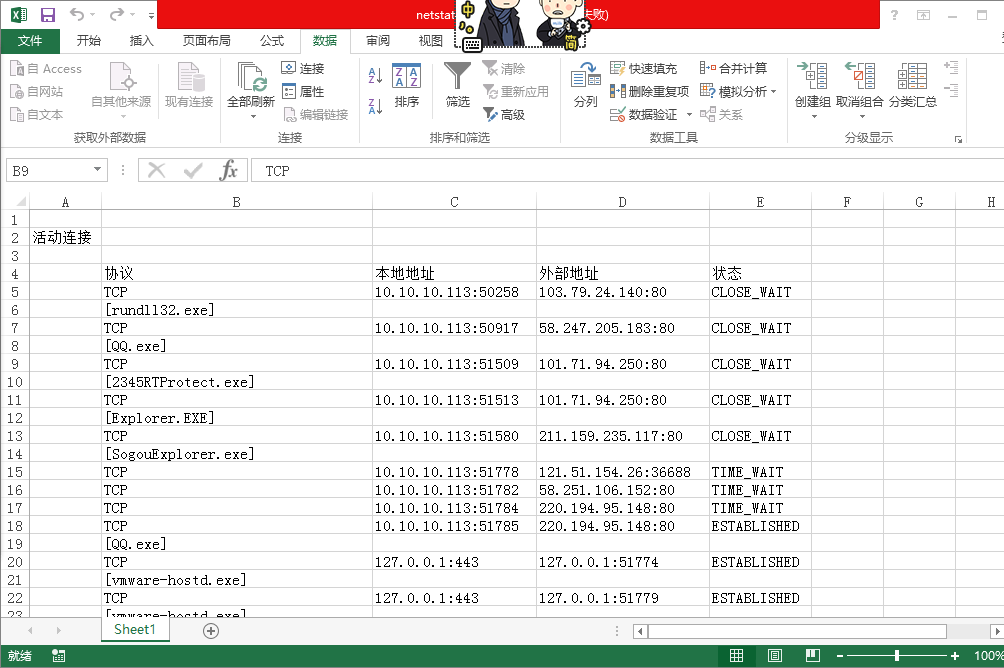

- 用excel分析数据。(学习了学长学姐的方法)

.导入文本数据:新建excel文件->选择上方“数据”->选择“获取外部数据”->选择“自文本” .选择记录连接情况的文本netstatlog.txt,点击“导入” .进入文件导入向导第一步,选中“分隔符号”,点击“下一步” .进入文件导入向导第二步,选中全部分隔符号,点击“下一步” .进入文件导入向导第三步,列数据格式选择常规,点击“完成”。

- 对数据进行统计学分析:

.首先查看所有联网程序的联网次数,具体excel操作如下:

①首先选中我们要分析的列:

②其次点击上方“插入”->“数据透视表”->“数据透视图”

③默认选择在一个新工作表中生成

②将该字段拖动到下方的“轴字段”和“数值”两个区域中

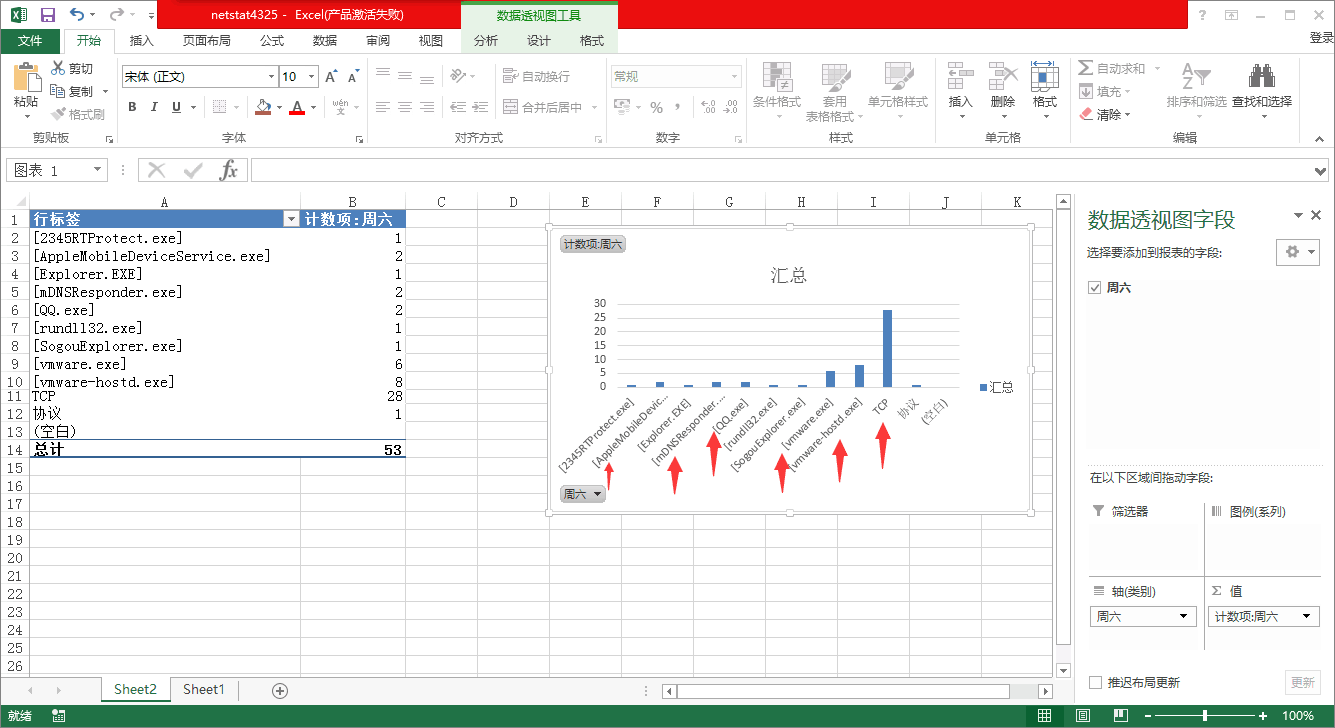

分析:

首先可以看到TCP是最多的。

其次是“[vmware-hostd.exe]”和“[vmware.exe]”也就是我的虚拟机,因为我在运行着我的虚拟机没有关。

再是[mDNSResponder.exe]他不是病毒或恶意程序,一般会在安装 Adobe CS3 Photoshop 或 Apple Safari 后出现,他是一个名为 Bonjour 的服务,是 Apple 公司的产品。安装后以 Windows 服务形式存在,可以在 Services.msc 里看到。

[QQ.exe]运行的QQ软件。

[AppleMobileDeviceService.exe] 是用于苹果移动设备包括(Iphone,ipad,ipod,itouch)的相关程序。这个进程正是iTunes软件对苹果移动设备提供支持的服务,无危险。

其他的都是些windows管理进程,我装的2345的软件,以及浏览器之类的进程。

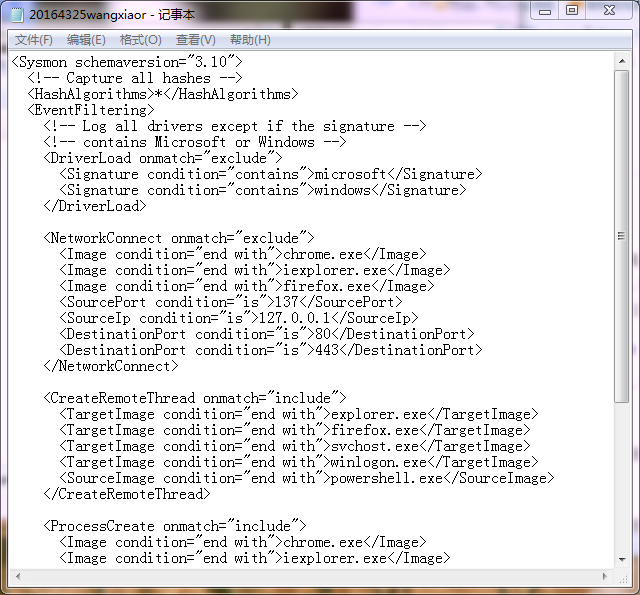

2.1.2使用sysmon工具

- 创建配置文件20164325wangxiaor.xml,文件中包含指令(使用老师的代码)

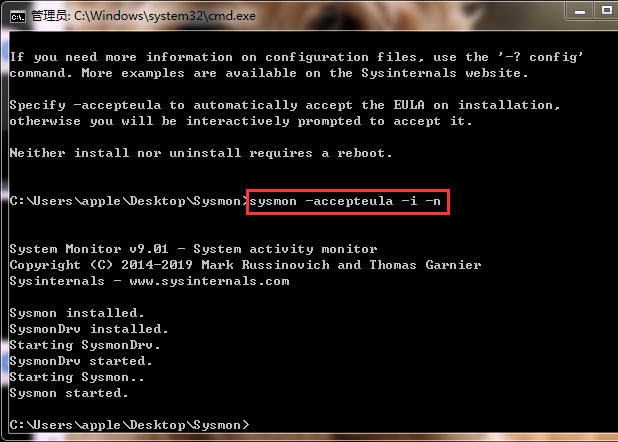

- 在官网上下载了sysmon工具,超级简单,而且很快没有很长时间下载。

一键安装命令: sysmon -accepteula -i -n

- 在任务管理器中看到sysmon.exe已经在运行了

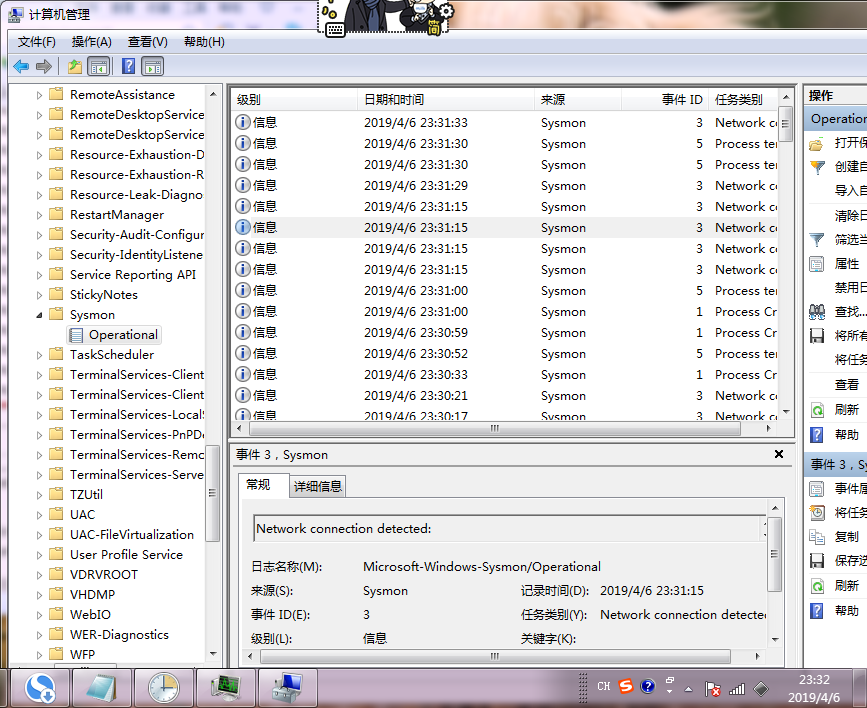

- 在事件查看器里查看日志

图标“计算机”右键,点击打开“管理”。点击左侧“系统工具”->“事件查看器”->应用程序和服务日志/Microsoft/Windows/Sysmon/Operational

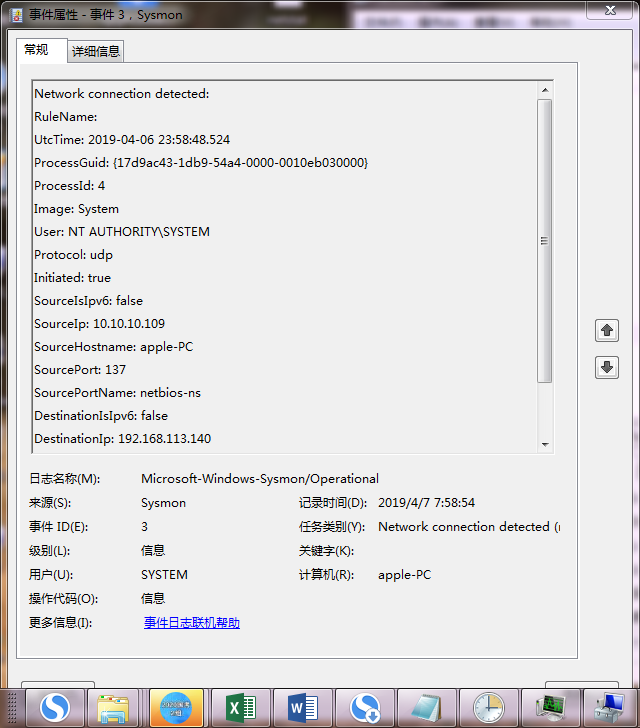

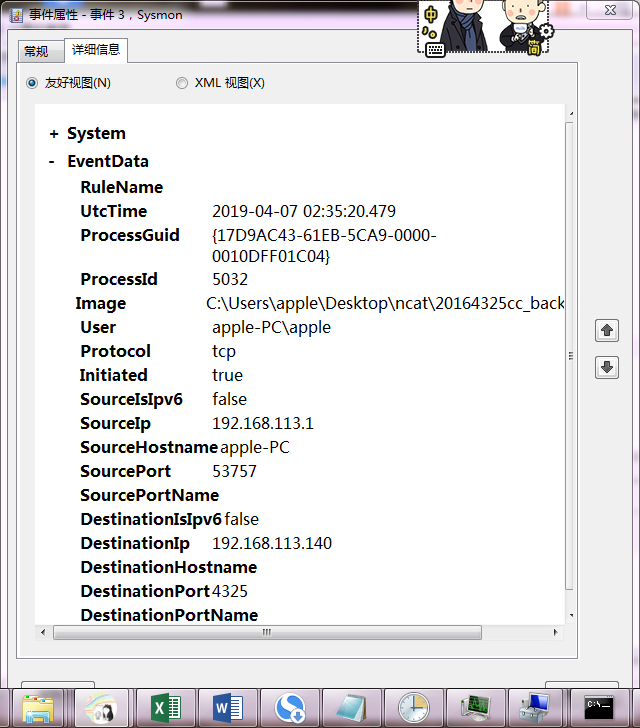

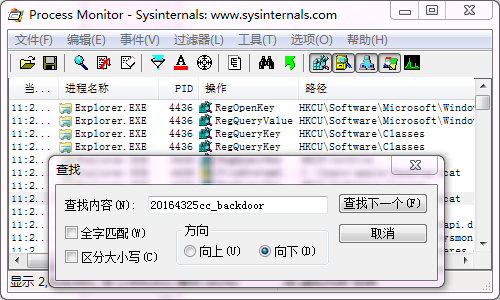

- 利用Sysmon具体分析日志

这里我选择了自己实验二中生成的后门进行分析(命名为20164325cc_backdoor.exe)

启动回连、安装到目标主机。

进行分析:

如上图可看出可以看到目的地为kali的ip,发出的为主机的ip,还有显示出后门的来源和端口、网关等详细信息

我还看了其他的信息,我的电脑访问了很多不同地区的联通,我也不知道这是为什么。还有一些是自己主机的,我的电脑还访问了vmware的服务器,还有网络连接不通的时候访问的服务器,还有qq,2345啥的程序,浏览器上都可以找到这些ip的内容,也有人分析是不是病毒,所以我觉得还是很好的。

也可以查找筛选,来找到自己需要的内容。

2.2恶意软件分析(1.5分)

(静态分析)

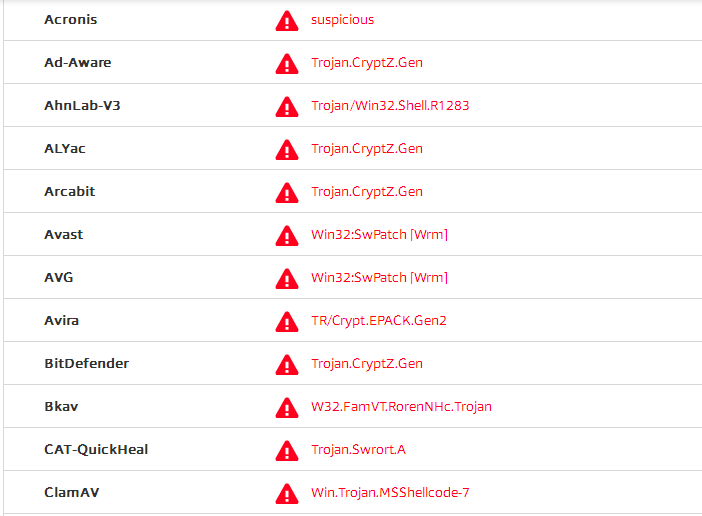

2.2.1使用VirusTotal分析恶意软件

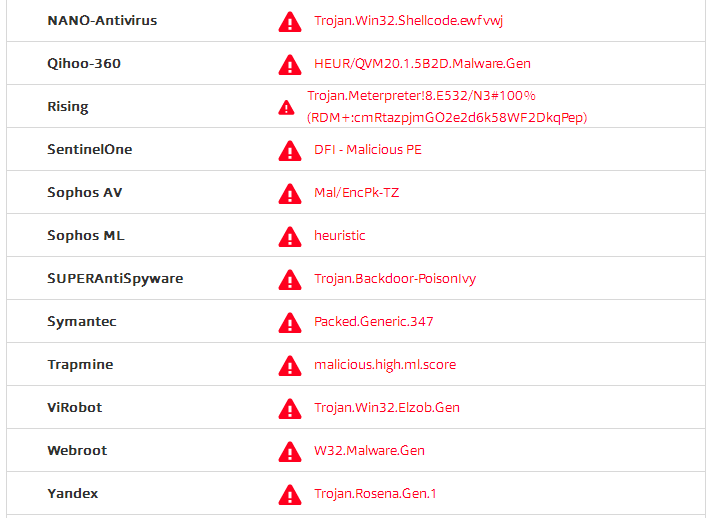

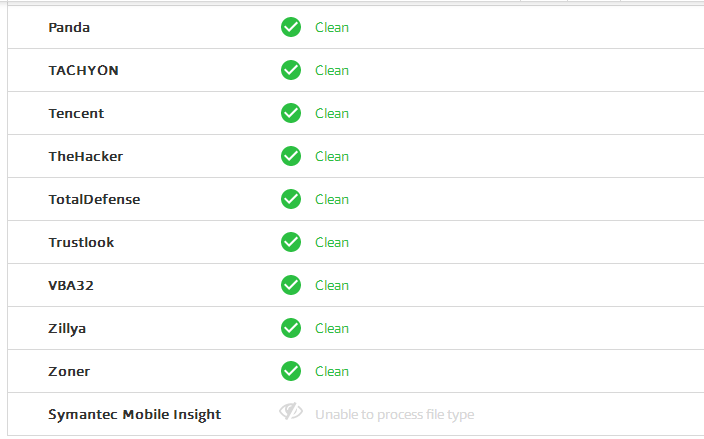

- 将生成的后门程序上传到VirusTotal中(也可以使用VirusScan工具),毒率还是挺高。

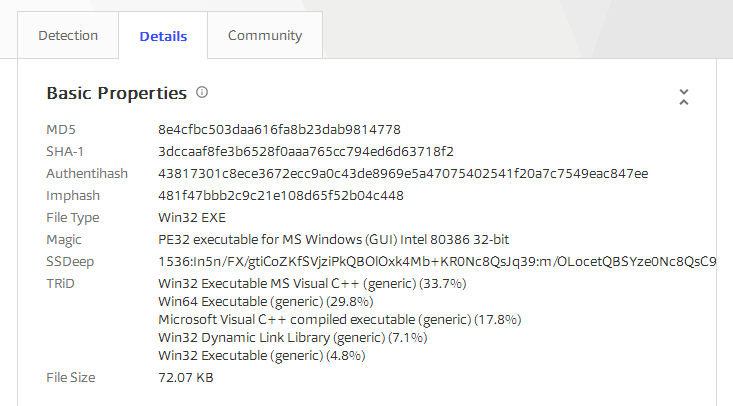

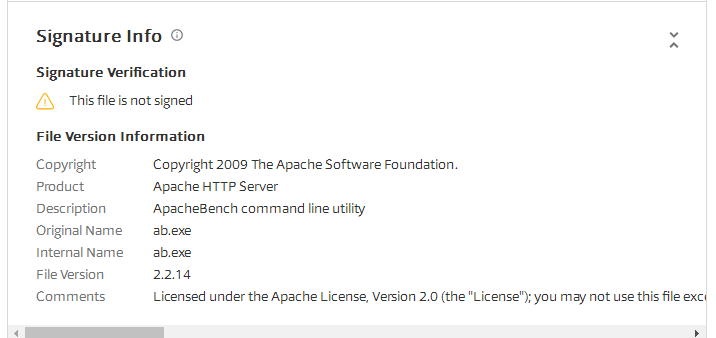

- 查看这个恶意代码的基本属性

可以看出它的SHA-1、MD5摘要值、文件类型、文件大小,以及TRiD文件类型识别结果。(注:TRiD通过读取文件头,根据特征码进行文件类型匹配。)

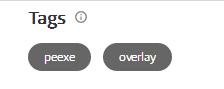

- 还可以看到加壳情况

- 以及该恶意代码的算法库支持情况

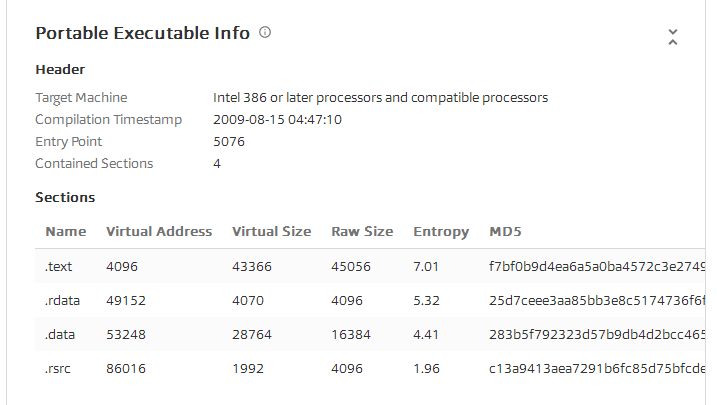

2.2.2使用PEiD分析恶意软件

- 安装好PEiD后,先检测先前未加壳的后门程序:

- 再检测加壳后的后门程序,PEiD成功检测出了加壳的相关信息:

(动态分析)

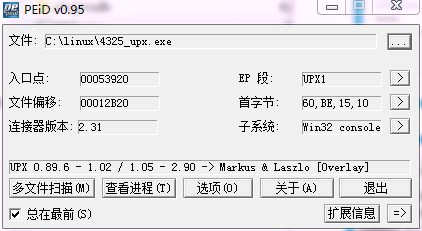

2.2.3使用Process Monitor分析恶意软件

- 汉化版下载网址http://www.pc6.com/softview/SoftView_15853.html

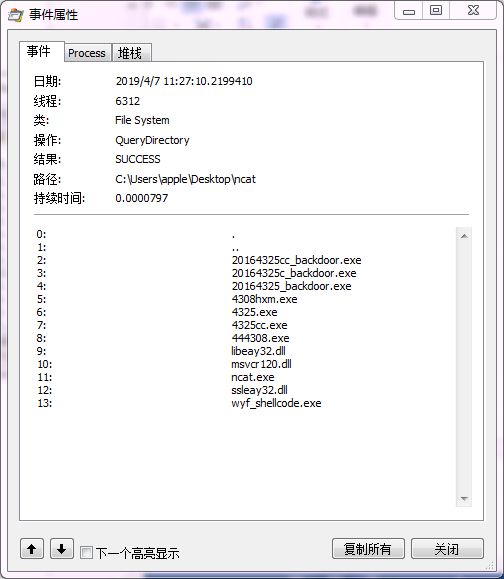

- 打开后查找后门进程

- 可以看到进程的详细信息

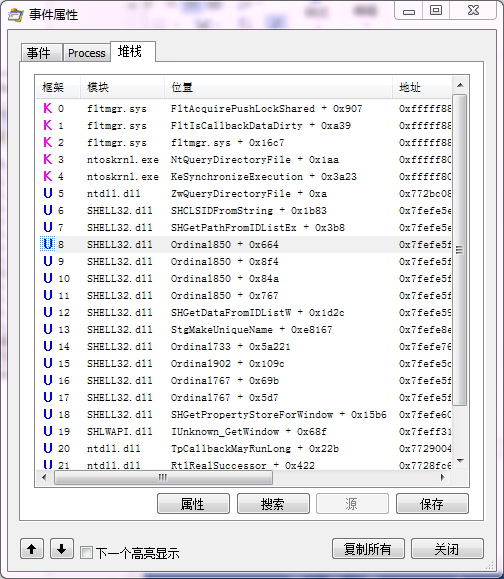

- 还可以查看堆栈

2.2.4使用Process Explorer分析恶意软件

直接搜索下载Process Explorer

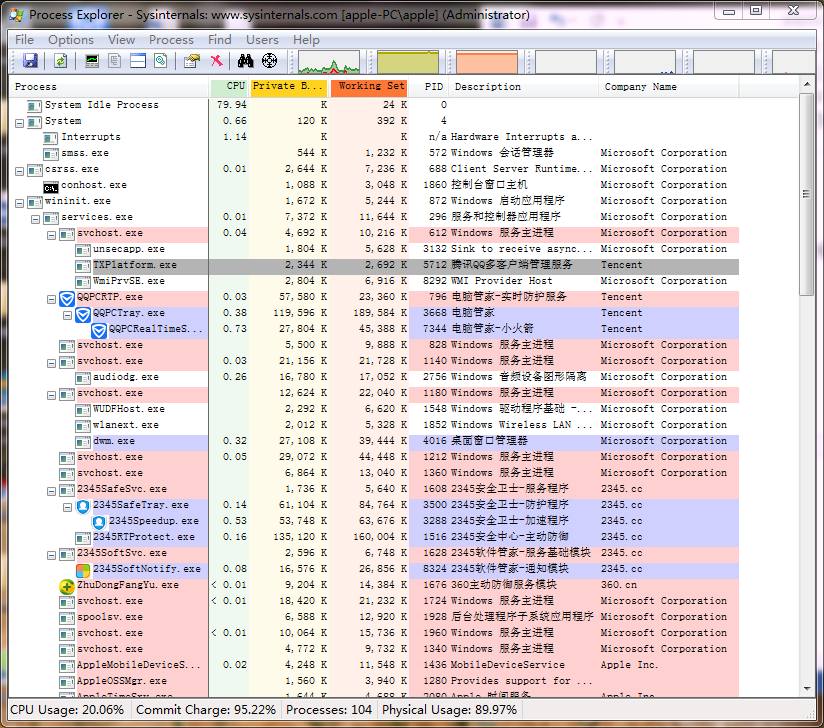

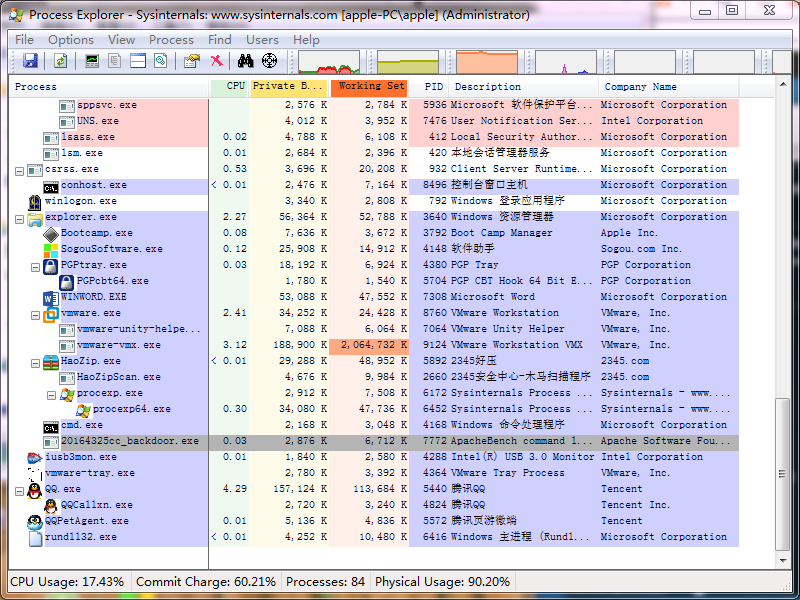

- 靶机运行后门程序进行回连时,在 Process Explorer工具中查看到其记录。

- 回连的时候找到后门进程

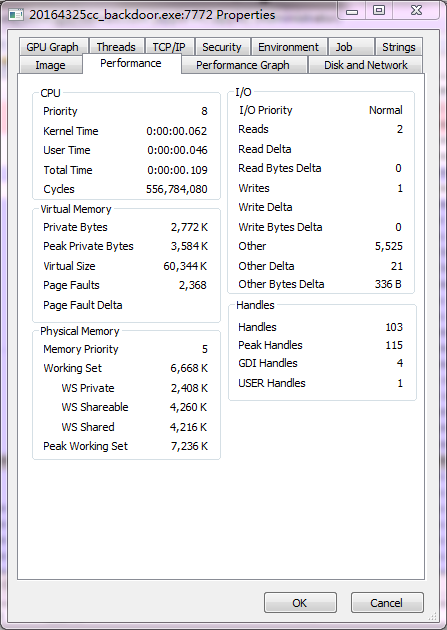

- 也可以详细查看该进程使用的CPU,虚拟内存空间、物理内存空间、I/O等

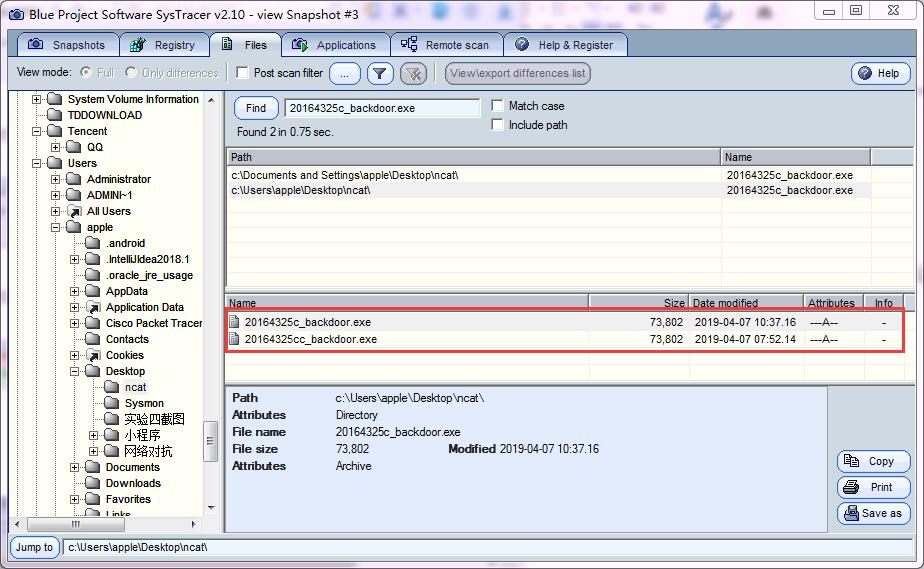

2.2.5使用systracer分析恶意软件

Systracer下载网址http://www.onlinedown.net/soft/397250.htm

要抓了以下状态: 打开未植入后门的win7保存快照,命名为Snapshot # 将木马植入win7,对win7注册表、文件等进行快照,保存为Snapshot # 打开kali的msfconsle,win7运行木马,回连kali,win7下再次快照,保存为Snapshot # 在kali中对靶机进行查看文件操作ls,win7下再次快照,保存为Snapshot #

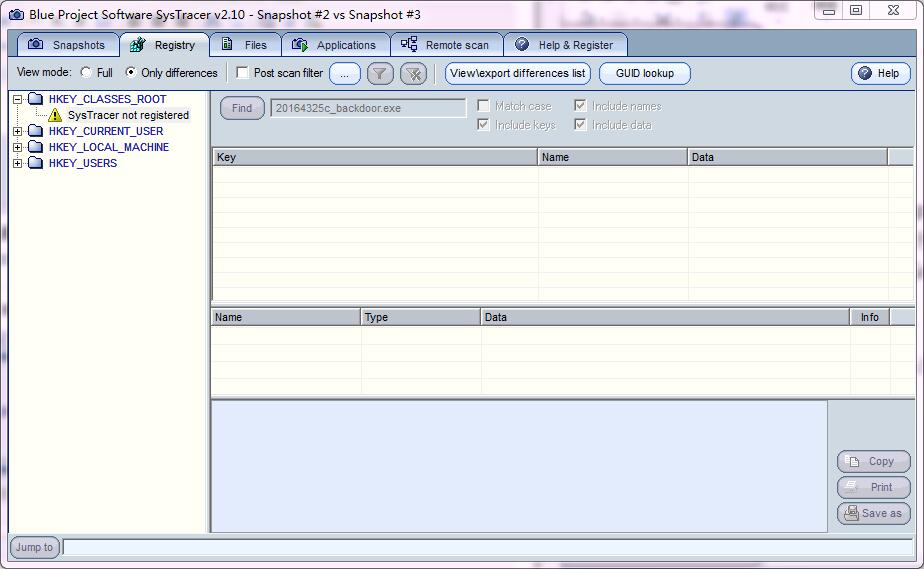

(读取、添加、删除了哪些注册表项)

下面是将snapshot#2与snapshot#3进行比较:可以通过注册表发生了修改,有些内容是不是还不可查看,这样增加的减少的改变的都可以很明显的显示出来,还是有些不可见的内容。

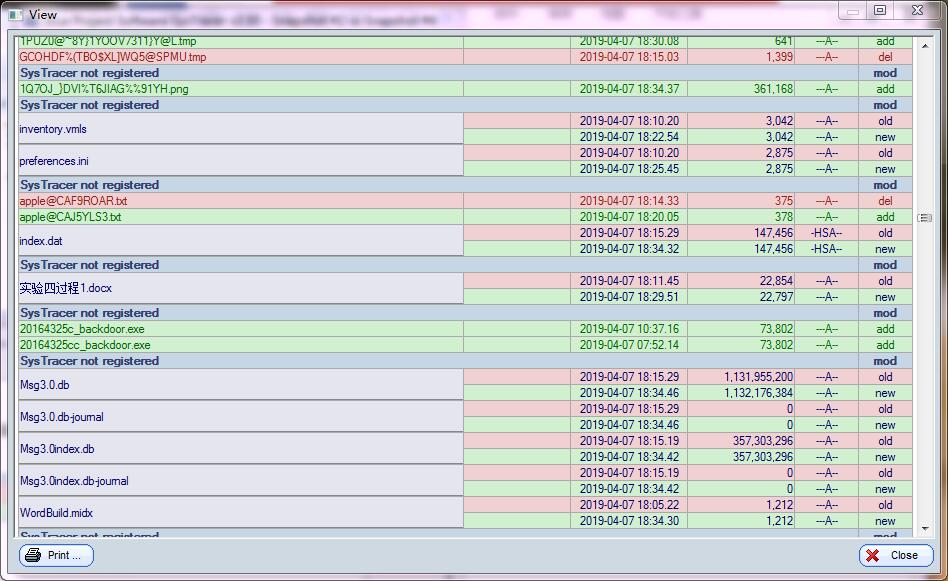

(读取、添加、删除了哪些文件)

下面是Snapshot #2和Snapshot #4的对比,后门回连kali的变化:

绿色就是新增,蓝色就是改变

3.实践后问题回答

1问

- 用windows自带的schtasks,设置计划任务,对主机的进程进行记录等。

- 用sysmon工具,配置好想要监控的端口、注册表信息、网络连接等信息,通过其生成的日志文件进行查看。

- 用Process Explorer工具,监视进程执行情况和调用的程序库。

2问

- 同样采用以上工具

- 用wireshark查看数据包,分析地址内容;

- systracer进行快照的对比;

- peid查看有没有壳。

4.实践总结与体会

此次实验很要分析很多东西,但是我的分析并没有很完善,因为有些东西我掌握的还不是那么的扎实,知道的还不是那么的全面,但是经过此次实验学到了很多能捕捉进程的工具和方式方法,我就更能了解到自己电脑都干了什么,就像老师说的一样,在我们休息的时候电脑就会满世界的跑,真的对之后的种种很有帮助。

这次实验我并没有错误分析,因为我做的比较顺利,系统和工具没有出现很大问题;就只有在一开始改文件名的时候出现了小问题,但是我也都比较轻松地解决了。我觉得我的问题主要出现在最后使用systracer分析恶意软件的部分,感觉到了systracer的复杂和全面,能很清楚的分析读取、添加、删除了哪些注册表项,读取、添加、删除了哪些文件!

Exp4 恶意代码分析 ——20164325王晓蕊的更多相关文章

- 2018-2019-2 网络对抗技术 20165232 Exp4 恶意代码分析

2018-2019-2 网络对抗技术 20165232 Exp4 恶意代码分析 1.实践目标 监控你自己系统的运行状态,看有没有可疑的程序在运行. 分析一个恶意软件,就分析Exp2或Exp3中生成后门 ...

- 2018-2019 20165237网络对抗 Exp4 恶意代码分析

2018-2019 20165237网络对抗 Exp4 恶意代码分析 实验目标 1.1是监控你自己系统的运行状态,看有没有可疑的程序在运行. 1.2是分析一个恶意软件,就分析Exp2或Exp3中生成后 ...

- 2018-2019-2 20165325 网络对抗技术 Exp4 恶意代码分析

2018-2019-2 20165325 网络对抗技术 Exp4 恶意代码分析 实验内容(概要) 一.系统(联网)运行监控 1. 使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,逐步排查并且 ...

- 2018-2019-2 网络对抗技术 20165206 Exp4 恶意代码分析

- 2018-2019-2 网络对抗技术 20165206 Exp4 恶意代码分析 - 实验任务 1系统运行监控(2分) (1)使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,连接的外部IP ...

- 2018-2019-2 20165239《网络对抗技术》Exp4 恶意代码分析

Exp4 恶意代码分析 实验内容 一.基础问题 1.如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么.请设计下你想监控的操作有哪些,用什么方法来监控. •使用w ...

- 2018-2019 20165235 网络对抗 Exp4 恶意代码分析

2018-2019 20165235 网络对抗 Exp4 恶意代码分析 实验内容 系统运行监控 使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,连接的外部IP是哪里.运行一段时间并分析该文件 ...

- 2018-2019-2 网络对抗技术 20162329 Exp4 恶意代码分析

目录 Exp4 恶意代码分析 一.基础问题 问题1: 问题2: 二.系统监控 1. 系统命令监控 2. 使用Windows系统工具集sysmon监控系统状态 三.恶意软件分析 1. virustota ...

- 20155312 张竞予 Exp4 恶意代码分析

Exp4 恶意代码分析 目录 基础问题回答 (1)如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么.请设计下你想监控的操作有哪些,用什么方法来监控. (2)如果 ...

- 2018-2019-2 《网络对抗技术》Exp4 恶意代码分析 Week6 20165311

2018-2019 20165311 网络对抗 Exp4 恶意代码分析 2018-2019 20165311 网络对抗 Exp4 恶意代码分析 实验内容 系统运行监控(2分) 恶意软件分析(1.5分) ...

随机推荐

- 字节、字、bit、Byte、byte的关系区分

1.位(bit) 来自英文bit,音译为"比特", 表示二进制位.位是计算机内部数据存储最小单位,11010100是一个8位二进制数.一个二进制位只可以表示 ...

- 获取select下拉框选中的的值

有一id=test的下拉框,怎么获取选中的那个值呢? 分别使用javascript方法和jquery方法 <select id="test" name="&quo ...

- Python·——进程1

1.进程背景知识 顾名思义,进程即正在执行的一个过程.进程是对正在运行程序(的一个抽象). 进程的概念起源于操作系统,是操作系统最核心的概念,也是操作系统提供的最古老也是最重要的抽象概念之一.操作系统 ...

- python 获取随机字母

Python2 #-*- coding:utf- -*- import string #导入string这个模块 print string.digits #输出包含数字0~9的字符串 print st ...

- excel 上传读写到数据库

<HTML> <div class="input-group"> <form id="abc" action="http ...

- mysql学习3:mysql之my.cnf详解

mysql之my.cnf详解 本文转自:https://www.cnblogs.com/panwenbin-logs/p/8360703.html 以下是 my.cnf 配置文件参数解释: #*** ...

- Linux服务器文件和windows本机文件互传方法(本地文件上传Linux,Linux文件下载到本机)

1.windows系统中下载XShell安装文件.下载地址:https://www.newasp.net/soft/384562.html 2.安装之后,新建会话输入远程linux的账号和密码. 3. ...

- 《AlwaysRun!团队》第二次作业:团队项目选题报告

第二次作业:团队项目选题报告 项目 内容 这个作业属于哪个课程 https://www.cnblogs.com/nwnu-daizh/ 这个作业的要求在哪里 https://www.cnblog ...

- PHP整理--PHP语法

PHP是一门动态交互的计算机语言,动态交互都需要服务器; 我们所了解过的静态交互都有:html,css,js: 1.我们学习PHP需要服务器,当我们没有服务器的条件时,PHPstudy给我们提供了一个 ...

- ERRORS !MySQL 和 Javaweb 的报错合集

ERROR:1175. You are using safe update mode and you tried to update a table without a WHERE that uses ...