Exp6 信息搜集与漏洞扫描

Exp6 信息搜集与漏洞扫描

1.实践目标

掌握信息搜集的最基础技能与常用工具的使用方法。

2.实践内容

(1)各种搜索技巧的应用

(2)DNS IP注册信息的查询

(3)基本的扫描技术:主机发现、端口扫描、OS及服务版本探测、具体服务的查点(以自己主机为目标)

(4)漏洞扫描:会扫,会看报告,会查漏洞说明,会修补漏洞

实验过程

(1)各种搜索技巧的应用

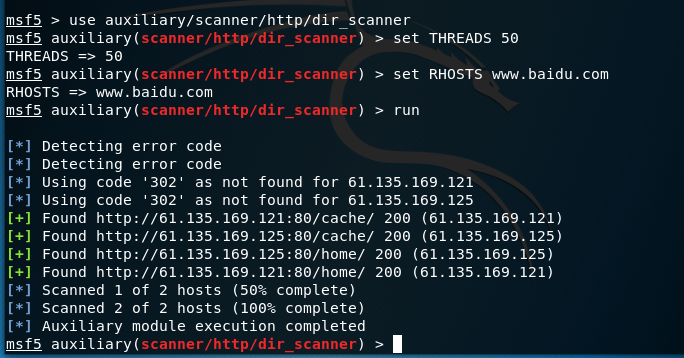

搜索网址目录结构

利用metasploit的dir_scanner辅助模块,暴力猜解,获取网站目录结构

msfconsole

msf > use auxiliary/scanner/http/dir_scanner

msf auxiliary(scanner/http/dir_scanner) > set THREADS 50

msf auxiliary(scanner/http/dir_scanner) > set RHOSTS www.baidu.com

msf auxiliary(scanner/http/dir_scanner) > exploit

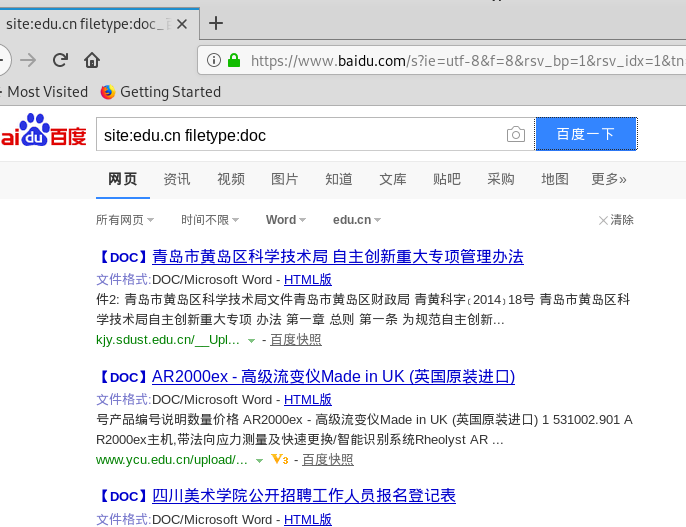

检测特定类型的文件

有些网站会链接通讯录,订单等敏感的文件,可以进行针对性的查找

百度site:edu.cn filetype:doc,会出现一堆文件格式为DOC的网址

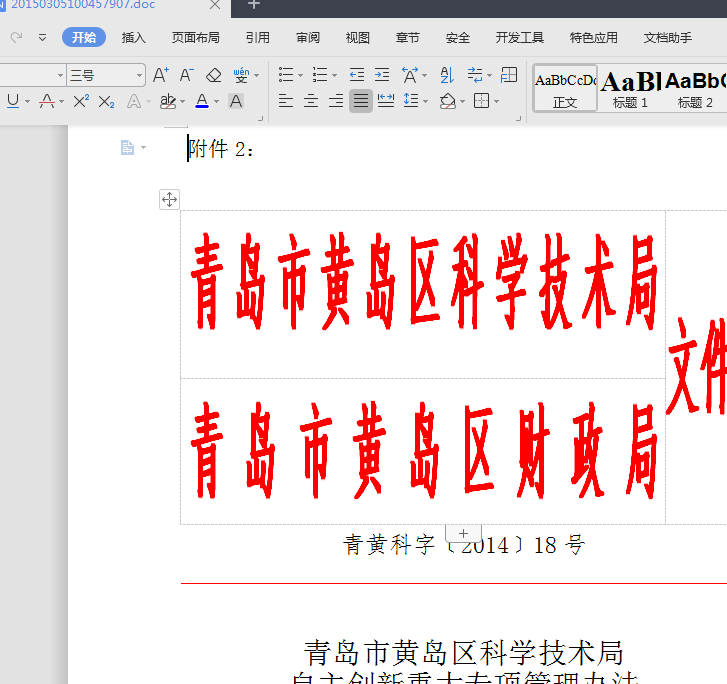

下载该文件可以获得某些信息了

另外还可以在格式搜索的基础上加关键字

获得doc文件信息

(2)DNS IP注册信息的查询

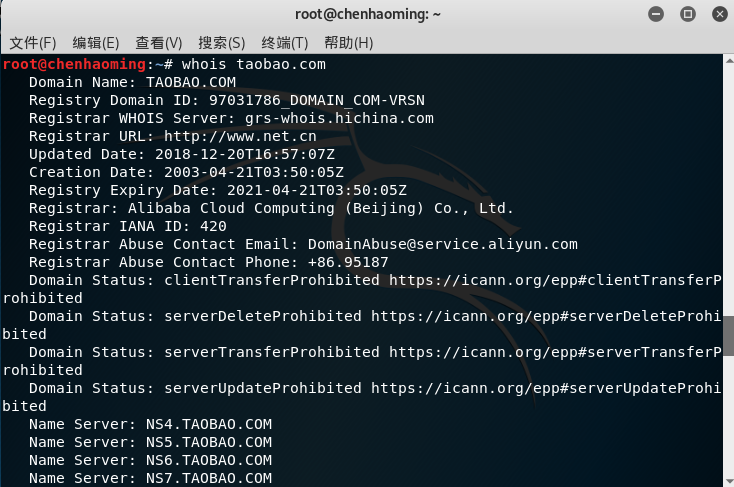

whois查询

whois用来进行域名注册信息查询,通过whois命令可查询到3R注册信息。

输入whois taobao.com

nslookup&dig查询

nslookup可以得到DNS解析服务器保存的Cache的结果。

在终端输入nslookup taobao.com

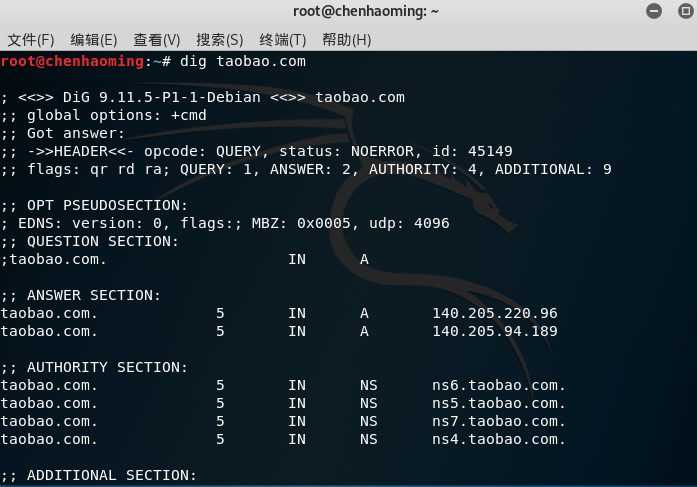

dig可以从官方DNS服务器上查询精确的结果。

在终端输入dig taobao.com

IP2反域名查询

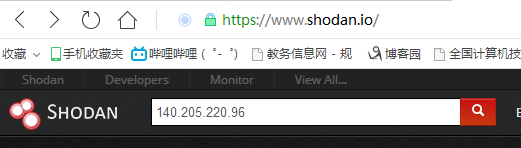

利用shodan可以进行反域名查询,可以搜索到该IP的地理位置、服务占用端口号,以及提供的服务类型.

输入查询到的ip地址140.205.220.96

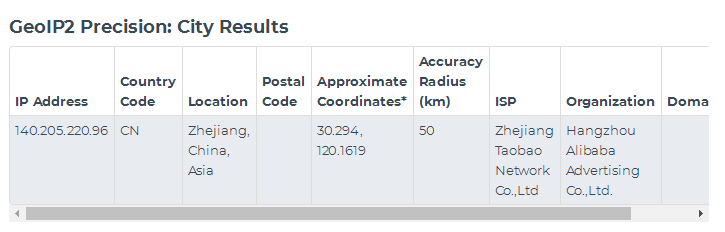

利用www.maxmind.com网站可以根据IP查询地理位置。

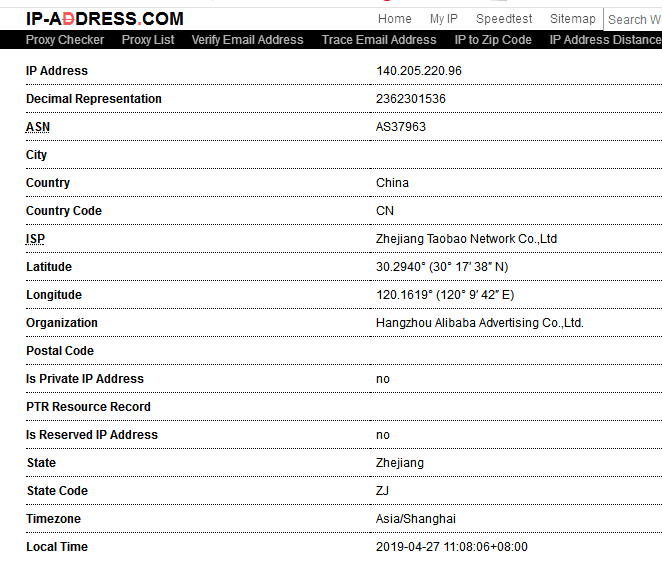

利用www.ip-adress.com,IP-ADDRESS这个网站可以查询到更详细的关于IP的信息

输入140.205.220.96淘宝IP查询

(3)基本的扫描技术

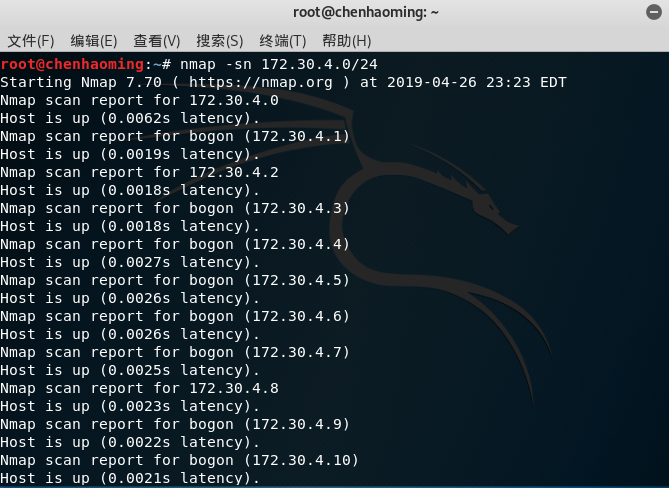

1.主机发现

nmap -sn

nmap -sn参数可以用来探测某网段的活跃主机

输入命令nmap -sn 172.30.4.0/24

2.端口扫描

nmap -PU

nmap -PU参数是对UDP端口进行探测,与udp_sweep模块功能相同。

输入命令nmap -PU 172.30.4.0/24

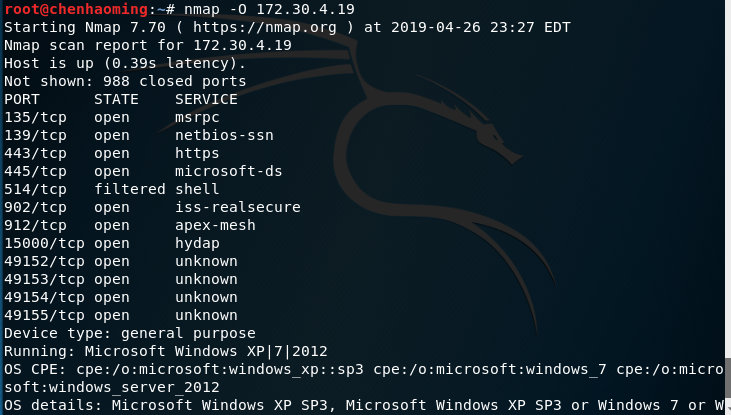

3.OS及服务版本探测

nmap -O

nmap -O选项让Nmap对目标的操作系统进行识别,获取目标机的操作系统和服务版本等信息

输入命令nmap -O 172.30.4.0/24

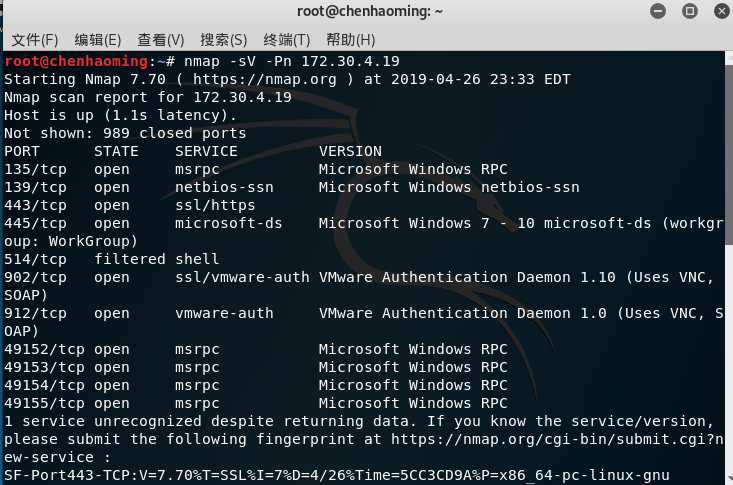

nmap -sV

nmap -sV查看目标主机的详细服务信息

输入命令nmap -sV 172.30.4.0/24

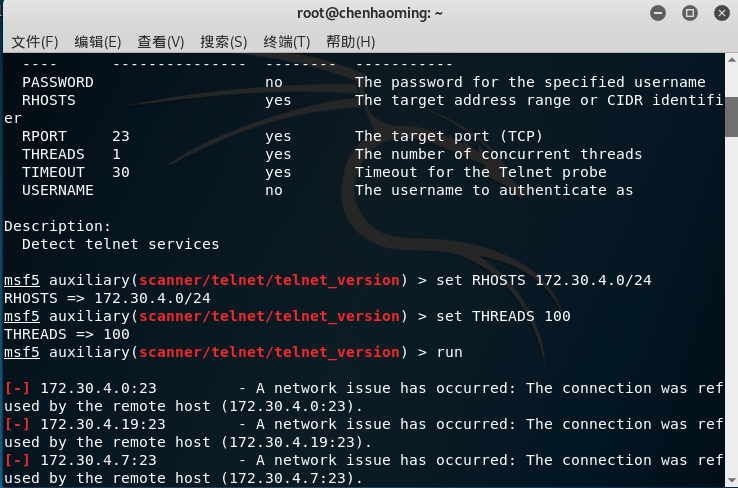

4.具体服务的查点

Telnet服务扫描

telnet命令用于登录远程主机,对远程主机进行管理。

msfconsole

msf > use auxiliary/scanner/telnet/telnet_version

msf auxiliary(telnet_version) > set RHOSTS 172.30.4.0/24

msf auxiliary(telnet_version) > set THREADS 100 //提高查询速度

msf auxiliary(telnet_version) > run

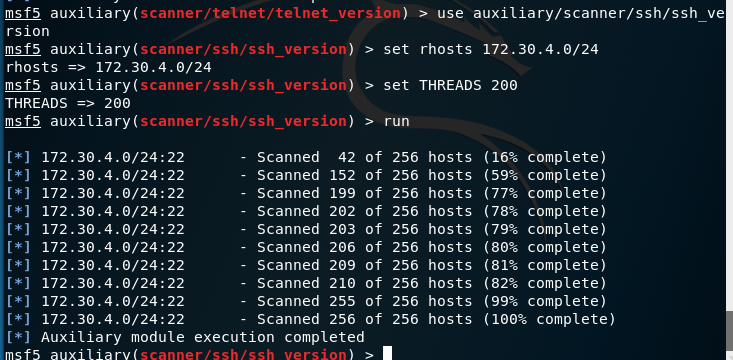

SSH服务扫描

msfconsole

msf > use auxiliary/scanner/ssh/ssh_version

msf auxiliary(ssh_version) > set RHOSTS 172.30.4.0/24

msf auxiliary(ssh_version) > set THREADS 200

msf auxiliary(ssh_version) > run

Oracle数据库服务查点

msfconsole

msf > use auxiliary/scanner/oracle/tnslsnr_version

msf auxiliary(scanner/oracle/tnslsnr_version) > set RHOSTS 172.30.4.0/24

msf auxiliary(scanner/oracle/tnslsnr_version) > set THREADS 200

msf auxiliary(scanner/oracle/tnslsnr_version) > run

(4)漏洞扫描:会扫,会看报告,会查漏洞说明,会修补漏洞

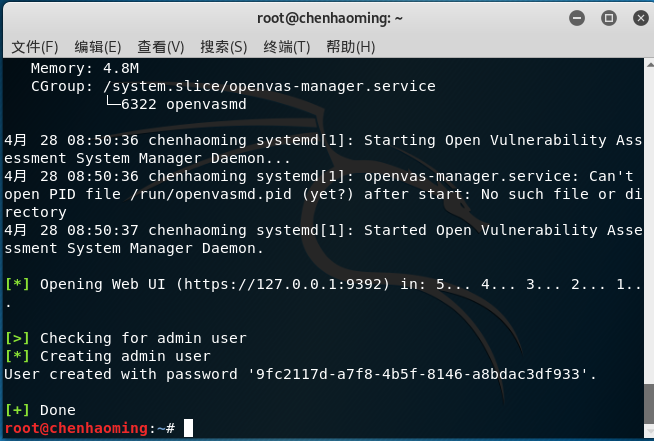

依次输入apt-get update;apt-get dist-upgrade;apt-get install openvas;openvas-setup安装openvas

安装完成后会自动生成管理员账号和密码(如图),自动弹出登录页面

输入生成的账户、密码

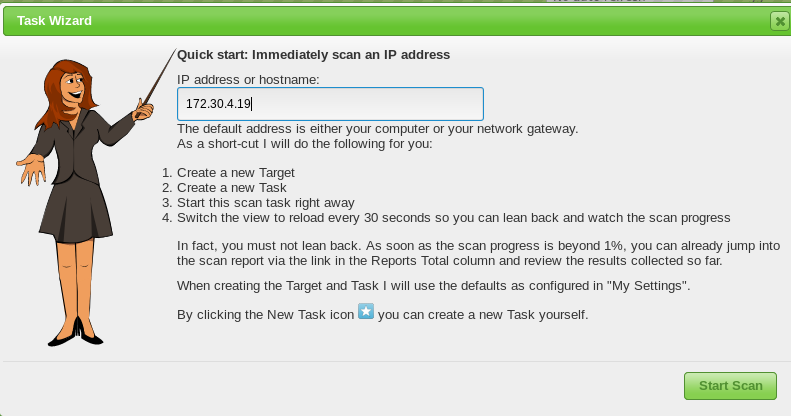

扫描,进入Task Wizard,输入待扫描主机的IP地址172.30.4.19,Start Scans确认,开始扫描

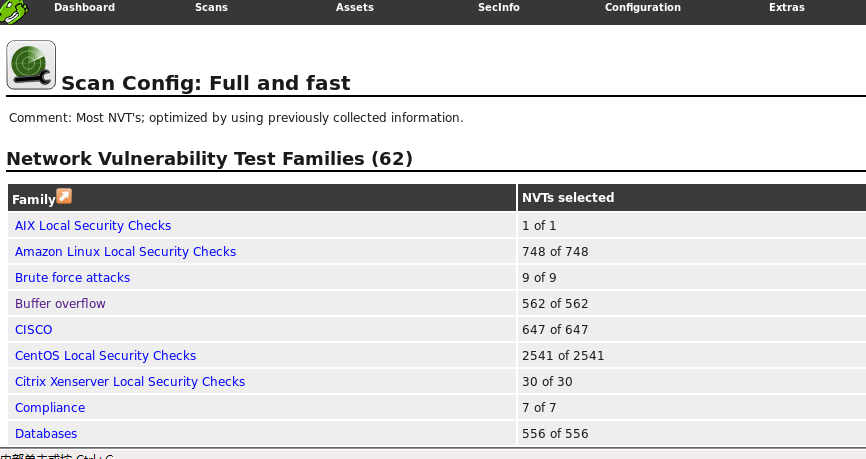

查看并分析扫描结果,打开该扫描结果的详细信息,点击Full and fast

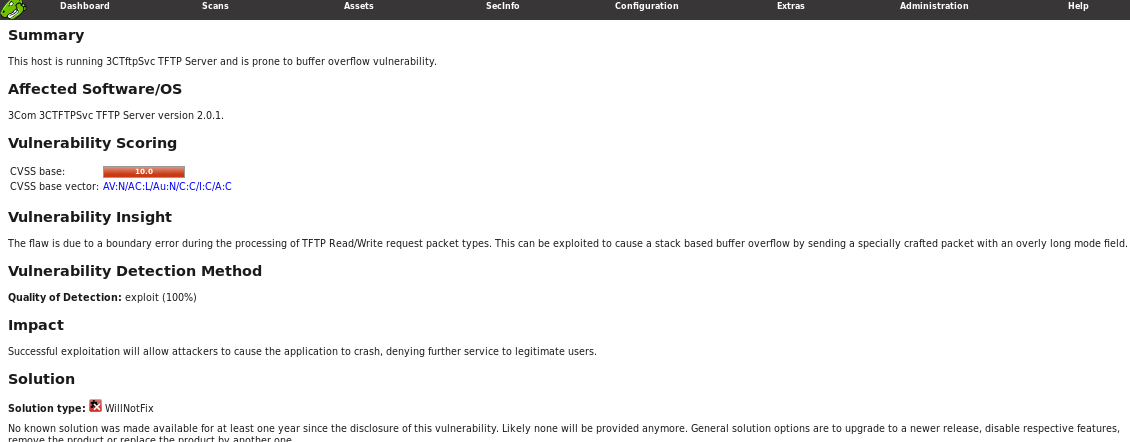

点击进入Buffer overflow查看详细结果

Summary表述该主机运行的3CTFTPSVC TFTP服务器,容易出现缓冲区溢出漏洞。

翻译 Solution得知该漏洞至少一年内没有解决方案或修补程序。这个网站可能不会再提供解决方案了。一般解决方案是升级到一个较新的版本,禁用各自的功能,删除产品或更换产品的另一个。

3.1实验后回答问题

(1)哪些组织负责DNS,IP的管理。

1. 全球根服务器均由美国政府授权的ICANN统一管理,负责全球的域名根服务器、DNS和IP地址管理。

2.全球一共有5个地区性注册机构:ARIN主要负责北美地区业务,RIPE主要负责欧洲地区业务,APNIC主要负责亚太地区业务,LACNIC主要负责拉丁美洲美洲业务,AfriNIC负责非洲地区业务。

(2)什么是3R信息。

注册人(Registrant), 注册商(Registrar) ,官方注册局(Registry)

3.2实验总结与体会

通过本次实验,我学会了各种搜索技巧,利用工具对信息查询,主机、端口、OS及服务版本、具体服务的扫描技术以及漏洞扫描和报告分析的基本知识,收获很多。

Exp6 信息搜集与漏洞扫描的更多相关文章

- 2018-2019-2 20165232 《网络对抗技术》 Exp6 信息搜集与漏洞扫描

2018-2019-2 20165232 <网络对抗技术> Exp6 信息搜集与漏洞扫描 一.实践目标 掌握信息搜集的最基础技能与常用工具的使用方法. 二.实践内容. 各种搜索技巧的应 D ...

- 2018-2019-2 网络对抗技术 20165237 Exp6 信息搜集与漏洞扫描

2018-2019-2 网络对抗技术 20165237 Exp6 信息搜集与漏洞扫描 实验目标 1 各种搜索技巧的应用: 2 DNS IP注册信息的查询: 3 基本的扫描技术: 主机发现.端口扫描.O ...

- 2018-2019-2 20165221 【网络对抗技术】-- Exp6 信息搜集与漏洞扫描

2018-2019-2 20165221 [网络对抗技术]-- Exp6 信息搜集与漏洞扫描 目录 1. 实践目标 2. 实践内容 3. 各种搜索技巧的应用 a. 搜索网址的目录结构 b.使用IP路由 ...

- 2018-2019-2 20165325 《网络对抗技术》 Exp6 信息搜集与漏洞扫描

2018-2019-2 20165325 <网络对抗技术> Exp6 信息搜集与漏洞扫描 实验内容(概要) 1 各种搜索技巧的应用: 2 DNS IP注册信息的查询: 3 基本的扫描技术 ...

- 2018-2019-2 网络对抗技术 20165206 Exp6 信息搜集与漏洞扫描

- 2018-2019-2 网络对抗技术 20165206 Exp6 信息搜集与漏洞扫描 - 实验任务 (1)各种搜索技巧的应用 (2)DNS IP注册信息的查询 (3)基本的扫描技术:主机发现.端口 ...

- 2018-2019-2 20165235 《网络对抗技术》 Exp6 信息搜集与漏洞扫描

2018-2019-2 20165235 <网络对抗技术> Exp6 信息搜集与漏洞扫描 1.实践目标 掌握信息搜集的最基础技能与常用工具的使用方法. 2.实践内容 (1)各种搜索技巧的应 ...

- 网络对抗技术 20165220 Exp6 信息搜集与漏洞扫描

网络对抗技术 20165220 Exp6 信息搜集与漏洞扫描 实验任务 (1)各种搜索技巧的应用 (2)DNS IP注册信息的查询 (3)基本的扫描技术:主机发现.端口扫描.OS及服务版本探测.具体服 ...

- 2018-2019-2 网络对抗技术 20162329 Exp6 信息搜集与漏洞扫描

目录 Exp6 信息搜集与漏洞扫描 一.实践原理 1. 间接收集 2. 直接收集 3. 社会工程学 二.间接收集 1. Zoomeye 2. FOFA 3. GHDB 4. whois 5. dig ...

- Exp6 信息搜集与漏洞扫描 20165110

Exp6 信息搜集与漏洞扫描 20165110 一.实践目标 掌握信息搜集的最基础技能与常用工具的使用方法. 二.实践内容 (1)各种搜索技巧的应用 (2)DNS IP注册信息的查询 (3)基本的扫描 ...

- 2018-2019-2 网络对抗技术 20165311 Exp6 信息搜集与漏洞扫描

20165311 Exp6 信息搜集与漏洞扫描 1.实验内容 2.实验过程 任务一:各种搜索技巧的应用 通过搜索引擎进行信息搜集 使用FOFA.SO 搜索特定类型的文件 任务二:DNS IP注册信息的 ...

随机推荐

- 【webpack学习笔记】a08-缓存

一般要优化网站的加载速度可以从缓存入手,利用缓存可以降低网络流量,减少访问请求,从而可以达到加快访问速度的目的. 但是,如果一旦将文件缓存,那么有更新的时候就不能及时更新,若要看到最新内容,那么就需要 ...

- 关于WCF服务 http://XXXXXX/XXX/xxx.svc不支持内容类型 application/sop+xml;charset=utf-8 错误解决方法

有时候用IIS部署一个WCF服务时,无论是在客户端还是在服务端通过地址都能正常访问. 但是当你在客户端添加服务引用时, 怎么也添加不上, 会碰到了如下错误: 好啦. 现在说说怎么解决吧. 其实很简单. ...

- C++11 相关教程

C++11 中文wiki: https://zh.wikipedia.org/zh-cn/C%2B%2B11 C++11 新特性介绍: https://www.kancloud.cn/wangshub ...

- 前端面试题总结(js、html、小程序、React、ES6、Vue、算法、全栈热门视频资源)

写在前面 参考答案及资源在看云平台发布,如果大家想领取资源以及查看答案,可直接前去购买.一次购买永久可看,文档长期更新!有什么意见与建议欢迎您及时联系作者或留言回复! 文档描述 本文是关注微信小程序的 ...

- 第二章01:Hello world 案例

java程序开发 = 三部曲 源文件+编译器+字节码文件+解释器=结果 源文件:编写Java源文件(我们也称之为源代码文件),它的扩展名为.java: 编译:然后通过编译器把源文件编译成字节码文件,字 ...

- 最近工作再弄基于bootstrap的定制sass

封装各种组件如 button table 当然..我只才做完两个. 比如table 抽出很多类以后可以配置的值 还有button 目录结构大致是 scss主要css文件 base和components ...

- 【转】forbids in-class initialization of non-const static member不能在类内初始化非const static成员

转自:forbids in-class initialization of non-const static member不能在类内初始化非const static成员 今天写程序,出现一个新错误,好 ...

- "HTML编码规范" 笔记

转自学习网站(百度原创):https://github.com/ecomfe/spec/blob/master/html-style-guide.md 本文是百度培训网站上关于HTML编码规范的笔记, ...

- cocso引擎整体流程

任何程序都有入口,mian.cpp; Cocos2d也不免俗,在win32平台下,有一个mian.cpp 入口,从这里进入cocos的世界. #ifndef __MAIN_H__ #define __ ...

- QT之setting注册表项

1.头文件 #include <QSettings> 2.read注册表项 void MainWindow::readSettings() // 读取窗口设置 { QSettings se ...