网络对抗技术 20165220 Exp7 网络欺诈防范

网络对抗技术 20165220 Exp7 网络欺诈防范

实验任务

(1)简单应用SET工具建立冒名网站 (1分)

(2)ettercap DNS spoof (1分)

(3)结合应用两种技术,用DNS spoof引导特定访问到冒名网站。(1.5分)

(4)请勿使用外部网站做实验

基础问题回答

(1)通常在什么场景下容易受到DNS spoof攻击

答:在外面连接了一些不需要密码的公共WiFi等等。

(2)在日常生活工作中如何防范以上两攻击方法

答:a.在公共环境下不连一些免费的WiFi

b.在进入一些网站时,通过正规途径进入并且注意检查网址是否被篡改

c.安装预防软件检测

实验过程

1.简单应用SET工具建立冒名网站

输入指令:

sudo vi /etc/apache2/ports.conf

将Apache的端口改为80;

输入指令:

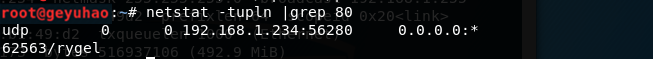

netstat -tupln |grep

查看80端口是否被占用;

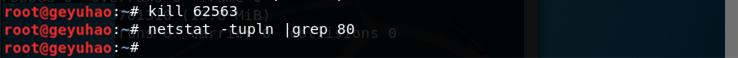

输入kill 62563指令,杀死该进程;

输入指令:

apachectl start

启动Apache服务;

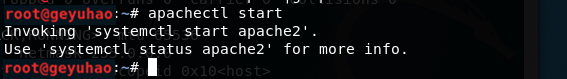

输入setoolkit指令,打开SET工具;

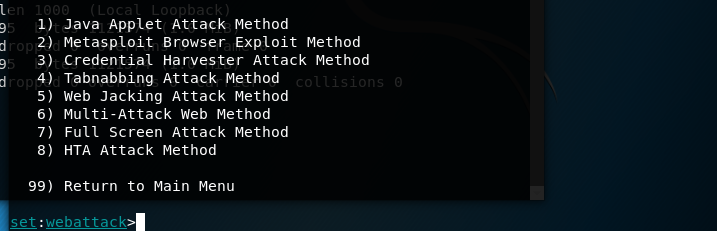

选择1,进行社会工程学攻击;

选择2,网站攻击向量;

选择3,登录密码截取攻击;

选择2,进行克隆网站;

输入kali的IP地址192.168.1.234

输入要克隆的网址https://www.mosoteach.cn/web/index.php?c=passport&m=index

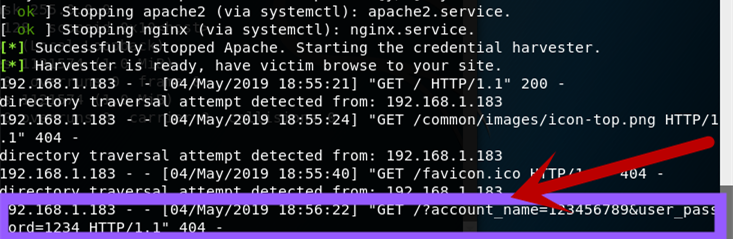

访问kali的IP地址192.168.1.234,打开的是和克隆网站界面一样的网站

当输入用户名和密码时,可以在kali中截取到用户的用户名和密码!!!

2.ettercap DNS spoof

输入指令:

入ifconfig eth0 promisc

将kali网卡改为混杂模式;

然后输入指令:

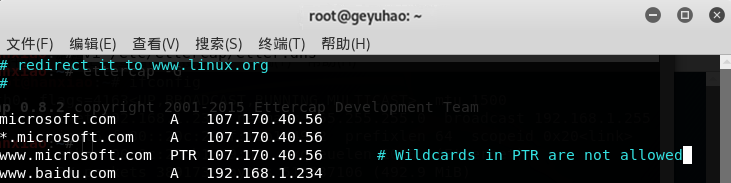

vi /etc/ettercap/etter.dns

对DNS缓存表进行修改。加入一个域名,对应的IP地址为kali的IP 192.168.1.234;

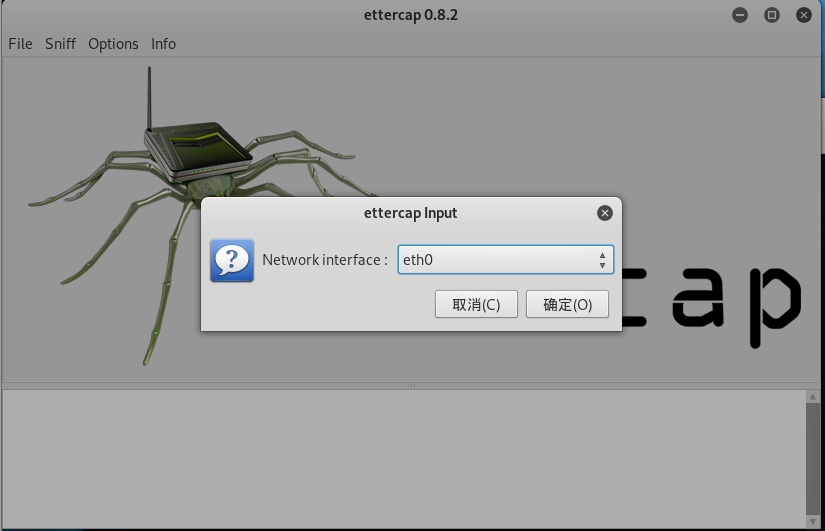

输入ettercap -G指令,打开ettercap工具;

点击工具栏中的sniff -> unified sniffing,在弹出的界面中选择eth0,使其监听eth0网卡;

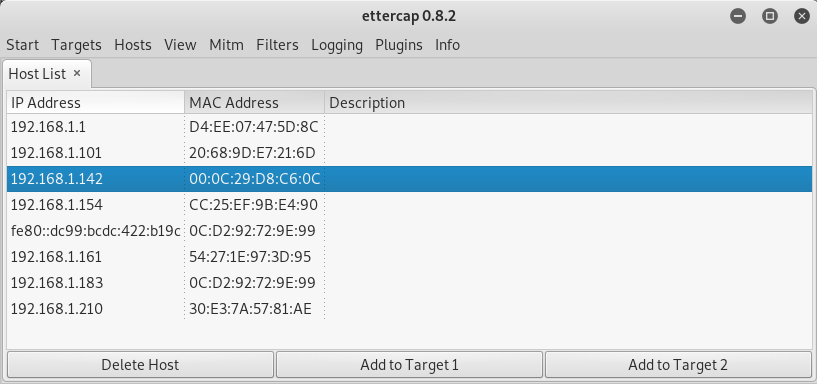

点击工具栏中的Hosts -> Scan for hosts,等待扫描完成后点击Hosts -> Hosts list查看存活的主机;

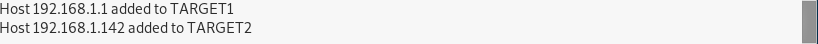

将kali的网关地址192.168.1.1设置为TARGET1

将靶机的IP地址192.168.1.142设置为TARGET2;

如图所示:

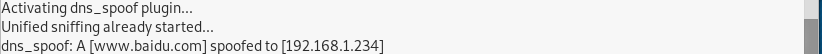

然后点击工具栏中的Plugins -> Manage the plugins,双击dns_spoof选中DNS欺骗的插件;

点击工具栏中的Start -> start sniffing,开始嗅探;

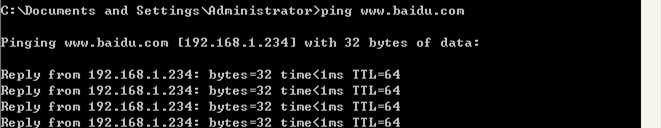

在靶机的命令行中,输入ping www.baidu.com指令,

可以看到连接到的IP地址就是kali的IP地址;

控制台也能看到一个到kali的IP地址的连接

如图所示:

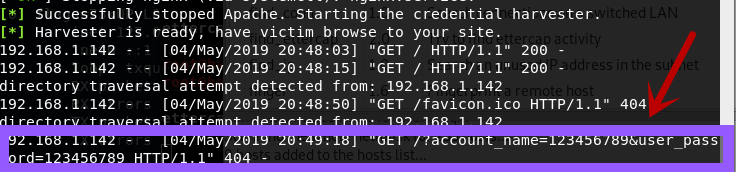

3、结合应用两种技术,用DNS spoof引导特定访问到冒名网站

参照任务1,输入克隆网址www.mosoteach.cn/web/index.php?c=passport&m=index与kali的IP 192.168.1.234;

参照实验2,设置DNS表,加入www.baidu.com与其kali的IP 192.168.1.234,打开ettercap,设置并开始嗅探;

靶机打开www.baidu.com,显示的界面为克隆网址的界面;

进行用户登录,输入用户名和密码时,在kali中可以看到输入的用户名、密码!!

实践总结与体会

本次实验通过自己亲手搭建网站, 设置域名欺骗,实现了在局域网下获取用户名密码的目的。

通过本次实验让我们体会到了,在不可信的网络下上网可能存在的隐患,提高了我们的网络安全防范意识。

今后一定要认真学习更多知识,绝对不能随便连接公共WiFi~

网络对抗技术 20165220 Exp7 网络欺诈防范的更多相关文章

- 2017-2018-2 20155314《网络对抗技术》Exp7 网络欺诈防范

2017-2018-2 20155314<网络对抗技术>Exp7 网络欺诈防范 目录 实验目标 实验内容 实验环境 基础问题回答 预备知识 实验步骤 1 利用setoolkit建立冒名网站 ...

- 20165101刘天野 2018-2019-2《网络对抗技术》Exp7 网络欺诈防范

目录 20165101刘天野 2018-2019-2<网络对抗技术>Exp7 网络欺诈防范 1.实验内容 1.1 简单应用SET工具建立冒名网站 1.2 ettercap DNS spoo ...

- 2018-2019-2 网络对抗技术 20165318 Exp7 网络欺诈防范

2018-2019-2 网络对抗技术 20165318 Exp7 网络欺诈防范 原理与实践说明 实践目标 实践内容概述 基础问题回答 实践过程记录 简单应用SET工具建立冒名网站 ettercap D ...

- 20165214 2018-2019-2 《网络对抗技术》Exp7 网络欺诈防范 Week10

<网络对抗技术>Exp7 网络欺诈防范 Week10 一.实验目标与内容 1.实践目标 理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法 2.实践内容 (1)简单应用SET工 ...

- 2018-2019-2 20165315《网络对抗技术》Exp7 网络欺诈防范

2018-2019-2 20165315<网络对抗技术>Exp7 网络欺诈防范 一.实验内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 简单应 ...

- 2018-2019-2 网络对抗技术 20165322 Exp7 网络欺诈防范

2018-2019-2 网络对抗技术 20165322 Exp7 网络欺诈防范 目录 实验原理 实验内容与步骤 简单应用SET工具建立冒名网站 ettercap DNS spoof 结合应用两种技术, ...

- 2018-2019-2 网络对抗技术 20165212 Exp7 网络欺诈防范

2018-2019-2 网络对抗技术 20165212 Exp7 网络欺诈防范 原理与实践说明 1.实践目标 理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 2.实践内容概述 简单应 ...

- 2018-2019-2 20165210《网络对抗技术》Exp7 网络欺诈防范

2018-2019-2 20165210<网络对抗技术>Exp7 网络欺诈防范 一.实验目标:本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 二.实验内容: ...

- 2018-2019-2 网络对抗技术 20165232 Exp7 网络欺诈防范

2018-2019-2 网络对抗技术 20165232 Exp7 网络欺诈防范 原理与实践说明 1.实践目标 理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 2.实践内容概述 简单应 ...

随机推荐

- [WPF]鼠标位置捕捉

private void StackPanel_MouseMove(object sender, MouseEventArgs e) { Debug.WriteLine("Move& ...

- 定义一个外部类Father,有成员变量name并赋一个初值。

1.内部类的使用:(1)定义一个外部类Father,有成员变量name并赋一个初值.(2)定义一个内部类Child,并定义一个getValue()方法,在方法中调用外部类Father的name变量.( ...

- springboot项目抓数据后优化配置及四个补充

昨天搞了一个抓取某某平台信息的抓取功能,其中有一个地址url,昨天是写死的,之前也进行配置过,印象有些模糊,今天想配置一下,在properties文件中,由此引发了下面的一系列总结操作: 1.原始模式 ...

- AIX中文件系统管理

1.文件系统类型 AIX主要支持的文件系统有: JFS(Journaled File Systems) 日志型文件系统 JFS2(Enhanced Journaled File S ...

- oracle sql 高级编程 历史笔记整理

20130909 周一 oracle sql 开发指南 第7章 高级查询 1.层次化查询select level,ttt.*,sys_connect_by_path(ttt.col1,',') fro ...

- python3 + Tensorflow + Faster R-CNN训练自己的数据

之前实现过faster rcnn, 但是因为各种原因,有需要实现一次,而且发现许多博客都不全面.现在发现了一个比较全面的博客.自己根据这篇博客实现的也比较顺利.在此记录一下(照搬). 原博客:http ...

- 【react学习一】首先先create-react-app 配置less、sass

1.安装初始化 npm create-react-app react-demo 2.安装初始化 npm run eject 3.配置sass / less cnpm i sass-loader nod ...

- npm 全局安装和局部安装的区别

上图是从网上找的webpack 安装的步骤,我们看到除了要全局安装之外,还需要本地安装,那么这两者有什么区别呢? 本文以Windows平台上做测试,以webpack为示例做教程 什么是全局安装? 安装 ...

- win2008 ad域控搭建

一.前言 1.1 AD 域服务 什么是目录(directory)呢? 日常生活中使用的电话薄内记录着亲朋好友的姓名.电话与地址等数据,它就是 telephone directory(电话目录):计算机 ...

- MyEclipse更改项目名web发布名字不改问题

步骤: 右键项目-->选择propertis-->MyEclipse-->Project Facets-->Web-->右侧更改Web Context-root 如下图: