19、Firewalld防火墙

安全的考虑方向:

安全框架 OSI七层模型

硬件 机架上锁(机柜) 温度 硬件检查

网络 iptables/firewalld 仅允许公司的IP地址能连接服务器的22端口 公有云使用 安全组

系统 没有公网IP、修改ssh端口、禁止root直接登陆、使用密钥登陆

服务 mysql、redis、及时更新服务,防止漏洞被人攻击

网站 漏洞注入 sql注入 ddos waf防火墙 SSL证书 保证网站的传输安全

安全狗

知道创宇

牛盾云

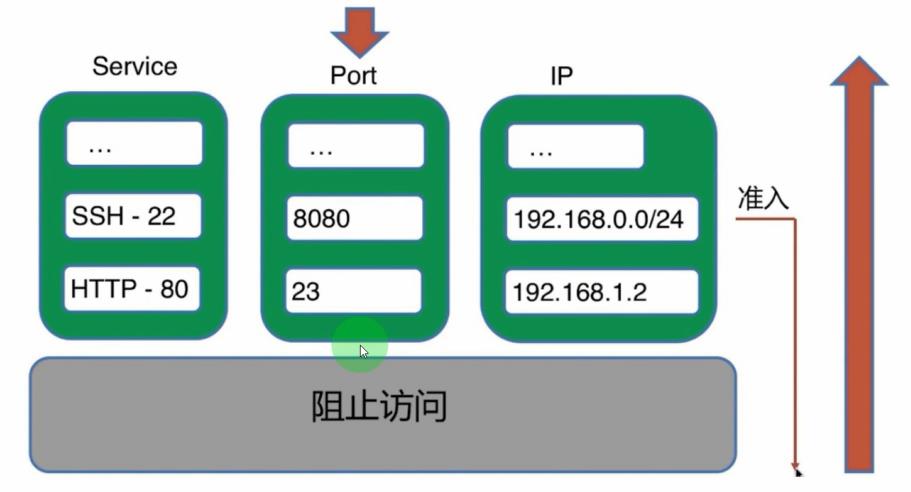

firewalld 只能做和IP/Rort相关的限制,web相关的限制无法实现。

1、防火墙安全基本概述

在CentOS7系统中集成了多款防火墙管理工具,默认启用的是firewalld(动态防火墙管理器)防火墙管理工具,Firewalld支持CLI(命令行)以及GUI (图形)的两种管理方式。

对于接触Linux较早的人员对iptables比较的熟悉,但由于Iptables的规则比较的麻烦,并网络有一定要求,所以学习成本较高。但Firewaild的学习对网络并没有那么高的要求,相对iptables来说要简单不少。就好比如(手动挡汽车VS自动挡汽车),所以建议刚接触CentOS7系统的人员直接学习Firewalld。

需要注意的是: 如果开启防火墙工具,并且没有配置任何允许的规则,那么从外部访问防火墙这台主机默认会被阻止,但如果直接从防火墙这台主机往外部流出的流量默认会被允许。

2、防火墙使用区域管理

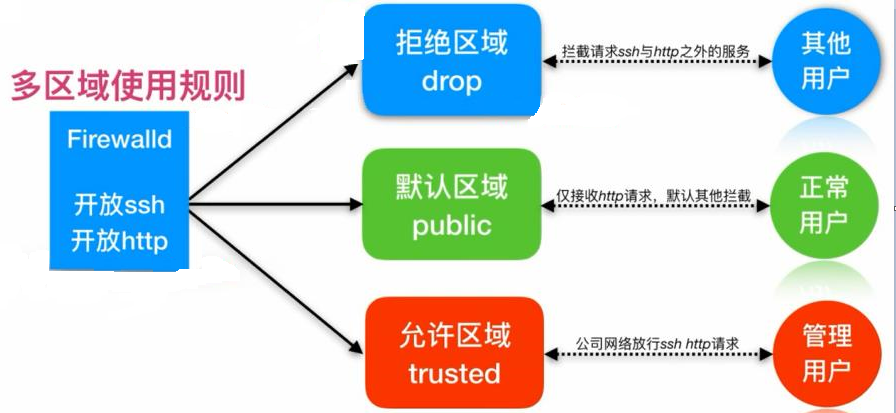

那么相较于传统的Iptables防火墙,firewalld支持动态更新,并加入了区域zone的概念。

简单来说,区域就是firewalld预先准备了几套防火墙策略集合(策略模板),用户可以根据不同的场景而选择不同的策略模板,从而实现防火墙策略之间的快速切换。

需要注意的是Firewalld中的区域与接口

一个网卡仅能绑定一个区域, eth0 -->A区域

但一个区域可以绑定多个网卡 A区域-->eth0 eth1 eth2

还可以根据来源的地址设定不同的规则。比如:所有人能访问80端口,但只有公司的IP才允许访问22端口。

3、主要区域:

trusted 白名单

public 默认

drop 黑名单

4、防火墙区域配置策略

4.1、firewalld的规则分两种状态

为了能正常使用firewalld服务和相关工具去管理防火墙,必须启动firewalld服务,同时关闭以前旧防火墙相关服务。

需要注意firewalld的规则分两种状态:

runtime运行时: 修改规则马上生效,但如果重启服务则马上失效,测试建议。

permanent持久配置: 修改规则后需要reload重载服务才会生效,生产建议。

1.关闭旧版本防火墙服务[root@m01 ~]# systemctl mask iptables[root@m01 ~]# systemctl mask ip6tables2.启动firewalld防火墙,并加入开机自启动[root@m01 ~]# systemctl start firewalld[root@m01 ~]# systemctl enable firewalld3.了解我们使用的是哪个区域[root@m01 ~]# firewall-cmd --get-default-zonepublic4.使用--list-all 获取当前默认区域的规则[root@m01 ~]# firewall-cmd --list-allpublic (active)target: defaulticmp-block-inversion: nointerfaces: eth0 eth1sources:services: ssh dhcpv6-clientports:protocols:masquerade: noforward-ports:source-ports:icmp-blocks:rich rules:5.使用firewalld各个区域规则结合配置,调整默认public区域拒绝所有流量,但如果来源IP是10.0.0.0/24网段则允许。必须根据来源的地址设定,给其添加至一个规则,这样才能做到多区域。[root@m01 ~]# firewall-cmd --remove-service=sshsuccess[root@m01 ~]# firewall-cmd --add-source=10.0.0.1/32 --zone=trustedsuccess6.检查当前活动的区域[root@m01 ~]# firewall-cmd --get-active-zonepublicinterfaces: eth1 eth0trustedsources: 10.0.0.1/32

4.2、firewalld放行某个服务的流量

[root@m01 ~]# firewall-cmd --add-service=httpsuccess[root@m01 ~]# firewall-cmd --remove-service=httpsuccess注意--permanent 如果添加则代表永久,否则都算临时

4.3、firewalld放行某个端口的流量(推荐)

[root@m01 ~]# firewall-cmd --add-port=80/tcpsuccess[root@m01 ~]# firewall-cmd --remove-port=80/tcpsuccess

4.4、firewalld放行自定义服务

1.名称代表后面添加的服务名称[root@m01 ~]# cp /usr/lib/firewalld/services/{http.xml,zabbix-agent.xml} 需修改配置文件中的zabbix的端口2.重载firewalld[root@m01 ~]# firewall-cmd --reloadsuccess3.添加自定义后的服务名[root@m01 ~]# firewall-cmd --add-service=zabbix-agentsuccess建议:以后就直接添加端口就行。

5、防火墙端口转发策略

端口转发是指传统的目标地址映射,实现外网访问内网资源,流量转发命令格式为:

firewall-cmd -permanent -zone=<区域> -add-forward-port=port=<源端口号>:proto=<目标端口号>:toaddr=< 目标IP地址>

如果需要将本地的10.0.0.6:5555端口转发至后端 172.16.1.9:22端口

firewalld实现端口转发(端口映射)只能转发tcp相关的服务

[root@m01 ~]# firewall-cmd --add-forward-port=port=2222:proto=tcp:toport=22:toaddr=172.16.1.7success[root@m01 ~]# firewall-cmd --add-masqueradesuccess[root@m01 ~]# firewall-cmd --list-allpublic (active)target: defaulticmp-block-inversion: nointerfaces: eth1 eth0sources:services: ssh dhcpv6-clientports:protocols:masquerade: yesforward-ports: port=2222:proto=tcp:toport=22:toaddr=172.16.1.7source-ports:icmp-blocks:rich rules:

6、防火墙富规则策略

firewalld中的富规则表示更细致、更详细的防火墙策略配置,它可以针对系统服务、端口号、源地址和目标地址等诸多信息进行更有针对性的策略配置,优先级在所有的防火墙策略中也是最高的。下面为firewalld富规则帮助手册

[root@Firewalld ~]# man firewalld.richlanguagerule[source][destination]service|port|protocol|icmp-block|masquerade|forward-port[log][audit][accept|reject|drop]rule [family="ipv4|ipv6"]source address="address[/mask]" [invert="True"]service name="service name"port port="port value" protocol="tcp|udp"protocol value="protocol value"forward-port port="port value" protocol="tcp|udp" to-port="port value" to-addr="address"accept | reject [type="reject type"] | drop富规则相关命令--add-rich-rule='<RULE>' #在指定的区添加一条富规则--remove-rich-rule='<RULE>' #在指定的区删除一条富规则--query-rich-rule='<RULE> ' #找到规则返回0,找不到返回 1--list-rich-rules #列出指定区里的所有富规则

示例:

6.1、比如允许10.0.0.1主机能够访问http服务,允许172.16.1.0/24能访问10050端口

[root@m01 ~]# firewall-cmd --add-rich-rule='rule family=ipv4 source address="10.0.0.1" service name=http accept'[root@m01 ~]# firewall-cmd --add-rich-rule='rule family=ipv4 source address="172.16.1.0/24" port port="10050" protocol="tcp" accept'

6.2、默认public区域对外开放所有人能通过ssh服务连接,但拒绝172.16.1.0/24网段通过ssh连接服务器

[root@m01 ~]# firewall-cmd --add-rich-rule='rule family=ipv4 source address=172.16.1.0/24 service name=ssh drop'

6.3、使用firewalld,允许所有人能访问http,https服务,但只有10.0.0.1主机可以访问ssh服务

[root@m01 ~]# firewall-cmd --remove-service=ssh[root@m01 ~]# firewall-cmd --add-service={http,https}[root@m01 ~]# firewall-cmd --add-rich-rule='rule family=ipv4 source address=10.0.0.1/32 service name=ssh accept'

6.4、当用户来源IP地址是10.0.0.1主机,则将用户请求的5555端口转发至后端172.16.1.7的22端口

[root@m01 ~]# firewall-cmd --add-rich-rule='rule family=ipv4 source address=10.0.0.1/32 forward-port port="5555" protocol="tcp" to-port="22" to-addr="172.16.1.7" accept'

7、firewalld的备份?

我们所有针对public区域编写的永久添加的规则都会写入备份文件(--permanent)/etc/firewalld/zones/public.xml

8、防火墙开启内部上网

在指定的带有公网IP的实例上启动Firewalld防火墙的NAT地址转换,以此达到内部主机上网。

ssh openvpn 都只是实现通过外网访问内部主机

firewalld、路由器 都是用来解决内部主机共享上网的

----------firewalld内部共享上网----------

1.firewalld防火墙开启masquerade, 实现地址转换[root@Firewalld ~]# firewall-cmd --add-masquerade --permanent[root@Firewalld ~]# firewall-cmd --reload2.客户端将网关指向firewalld服务器,将所有网络请求交给firewalld[root@web03 ~]# cat /etc/sysconfig/network-scripts/ifcfg-eth1GATEWAY=172.16.1.613.客户端还需配置dns服务器[root@web03 ~]# cat /etc/resolv.confnameserver 223.5.5.54.重启网络,使其配置生效[root@web03 ~]# nmcli connection reload[root@web03 ~]# nmcli connection down eth1 && nmcli connection up eth15.测试后端web的网络是否正常[root@web03 ~]# ping baidu.comPING baidu.com (123.125.115.110) 56(84) bytes of data.64 bytes from 123.125.115.110 (123.125.115.110): icmp_seq=1 ttl=127 time=9.08 ms

9、图形开启

1.服务端安装x11图形界面工具[root@kvm-node1 ~]# yum install -y xorg-x11-font-utils xorg-x11-server-utils xorg-x11-utils xorg-x11-xauth xorg-x11-xinit2.服务端开启SSH隧道转发X11[root@kvm-node1 ~]# vim /etc/ssh/sshd_configX11Forwarding yes[root@kvm-node1 ~]# systemctl restart sshd3.Windows客户端使用Xshell连接主机,修改属性-->ssh->隧道-->转发x11-->勾选X DISPLAY-->重连服务器windows安装xming-->打开firewall-config4.安装中文字符,解决界面乱码问题[root@kevin ~]# yum install -y dejavu-lgc-sans-fonts[root@kevin ~]# yum groupinstall -y "Fonts"

临时调整字体为中文

[root@kvm-node1 ~]# export LANG=zh_CN.UTF-8

SLA

1年 = 365天 = 8760小时99.9 = 8760 * 0.1% = 8760 * 0.001 = 8.76小时99.99 = 8760 * 0.0001 = 0.876小时 = 0.876 * 60 = 52.6分钟99.999 = 8760 * 0.00001 = 0.0876小时 = 0.0876 * 60 = 5.26分钟

19、Firewalld防火墙的更多相关文章

- 第8章 Iptables与Firewalld防火墙

章节简述: 红帽RHEL7系统已经用firewalld服务替代了iptables服务,新的防火墙管理命令firewall-cmd与图形化工具firewall-config. 本章节基于数十个防火墙需求 ...

- 第7章 Iptables与Firewalld防火墙。

第7章 Iptables与Firewalld防火墙. Chapter7_听较强节奏的音乐能够让您更长时间的投入在学习中. <Linux就该这么学> 00:00/00:00 ...

- CentOS 7.0 关闭firewalld防火墙指令 及更换Iptables防火墙

CentOS 7.0 关闭firewalld防火墙指令 及更换Iptables防火墙 时间:2014-10-13 19:03:48 作者:哎丫丫 来源:哎丫丫数码网 查看:11761 评论:2 ...

- 9.Iptables与Firewalld防火墙

第9章 Iptables与Firewalld防火墙 章节简述: 保障数据的安全性是继保障数据的可用性之后最为重要的一项工作.防火墙作为公网与内网之间的保护屏障,在保障数据的安全性方面起着至关重要的作用 ...

- [转帖]Linux firewalld 防火墙使用

Linux firewalld 防火墙使用 2018-06-19 19:26:08 蚩尤后裔 阅读数 2101 收藏 更多 分类专栏: Linux 版权声明:本文为博主原创文章,遵循CC 4.0 ...

- CentOS7使用firewalld防火墙配置端口

安装启用firewalld防火墙 CentOS7默认的防火墙是firewalld 如果没有firewalld防火墙,可以执行yum install firewalld 命令进行安装 firewalld ...

- CentOS7、REHL7的firewalld防火墙使用简单说明

title: CentOS7.REHL7的firewalld防火墙使用简单说明 categories: Linux tags: - Linux timezone: Asia/Shanghai date ...

- Linux firewalld 防火墙

Linux firewalld 防火墙 简介 RHEL 7 系统中集成了多款防火墙管理工具,其中 firewalld(Dynamic Firewall Manager of Linux system ...

- CentOS 7 打开关闭FirewallD防火墙端口命令

CentOS 7 使用firewalld代替了原来的iptables,使用方法如下: >>>关闭防火墙 systemctl stop firewalld.service ...

随机推荐

- 作为web开发人员,你必须要知道的问题! (持续更新)

GET 和 POST 的区别 GET请注意,查询字符串(名称/值对)是在 GET 请求的 URL 中发送的:/test/demo_form.asp?name1=value1&name2=val ...

- mongodb增删改查操作

Note:mongodb存储的是文档,且文档是json格式的对象,所以增删改查都必须是json格式对象. 注:mongodb常用库和表操作,但mongodb在插入数据时,不需要先创建表. show d ...

- INavigationAware接口示例

INavigationAware接口 public interface INavigationAware { bool IsNavigationTarget(NavigationContext ...

- Web23_Listener

记得在web.xml配置<listener-class>监听器的Copy Qualified Name复制类全名</listener-class> <listener-c ...

- logging.basicConfig函数各参数:

import logging logging.basicConfig(level=logging.DEBUG, format='%(asctime)s %(filename)s[line:%(line ...

- HTML Img标签 src为网络地址无法显示图片问题解决(https)

举例说明: <img src="https://pic.cnblogs.com/avatar/1549846/20191126100502.png" alt="加载 ...

- web端测试之封装公共部分

from time import * from selenium import webdriver def login(self,username,passwd): self.dr=webdriver ...

- PJzhang:URL重定向漏洞的72般变化

猫宁!!! 反射型xss的利用可以给对方发送钓鱼链接,窃取对方cookie,进入对方账户. 利用url重定向漏洞,发送给对方一个钓鱼链接,重定向到一个恶意网页,比如一个假的银行网站,被盗取账号密码 ...

- 防火墙之iptables

Netfilter/Iptables(以下简称Iptables)是unix/linux自带的一款优秀且开放源代码的完全自由的基于包过滤的防火墙工具,它的功能十分强大,使用非常灵活,可以对流入和流出服务 ...

- C++调用windowsAPI实现目录zip压缩

TCHAR zipname[] = "C:\\bcel"; TCHAR zipfile [FILENAME_MAX]; sprintf(zipfile, "%s.zip& ...