内网穿透的高性能的反向代理应用FRP-自定义404错误页【实践可行版】

frp简介

frp 是一个专注于内网穿透的高性能的反向代理应用,支持 TCP、UDP、HTTP、HTTPS 等多种协议。可以将内网服务以安全、便捷的方式通过具有公网 IP 节点的中转暴露到公网。

为什么使用 frp ?

通过在具有公网 IP 的节点上部署 frp 服务端,可以轻松地将内网服务穿透到公网,同时提供诸多专业的功能特性,这包括:

- 客户端服务端通信支持 TCP、KCP 以及 Websocket 等多种协议。

- 采用 TCP 连接流式复用,在单个连接间承载更多请求,节省连接建立时间。

- 代理组间的负载均衡。

- 端口复用,多个服务通过同一个服务端端口暴露。

- 多个原生支持的客户端插件(静态文件查看,HTTP、SOCK5 代理等),便于独立使用 frp 客户端完成某些工作。

- 高度扩展性的服务端插件系统,方便结合自身需求进行功能扩展。

- 服务端和客户端 UI 页面。

应用场景

把内网做好的系统,通过公网IP实现内网穿透反向代理应用,常用来支持使用开发环境,提供给客户测试系统和演示系统。

环境准备

1、安装Oracle VM VirtualBox

2、安装Centos7.x

3、MobaXterm终端

源码编译步骤

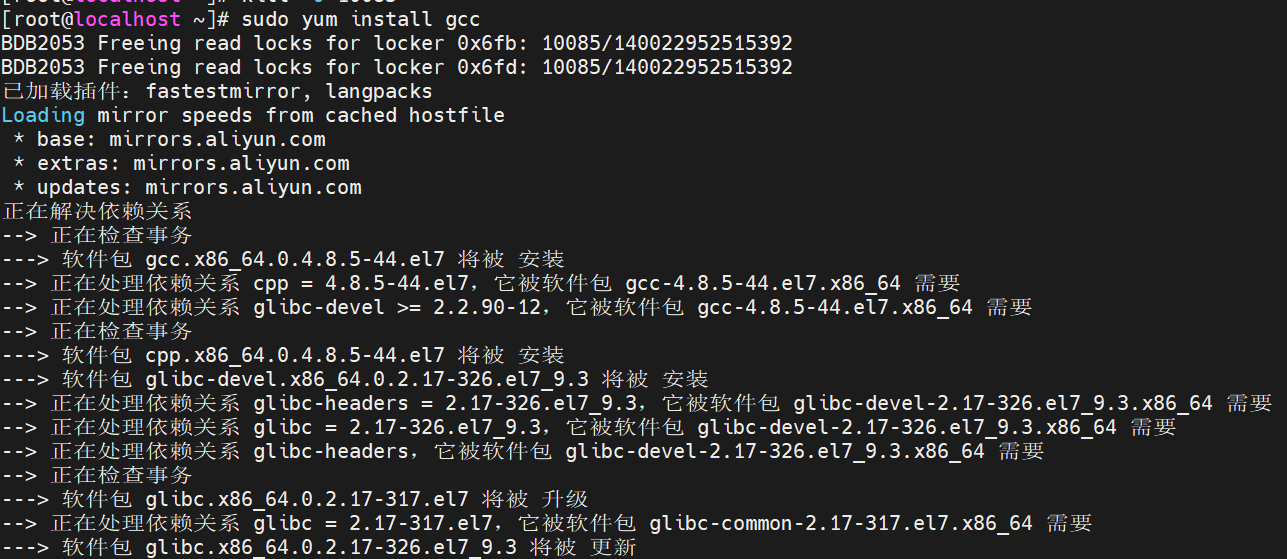

配置Go环境,安装依赖

sudo yum install gcc

下载安装Go

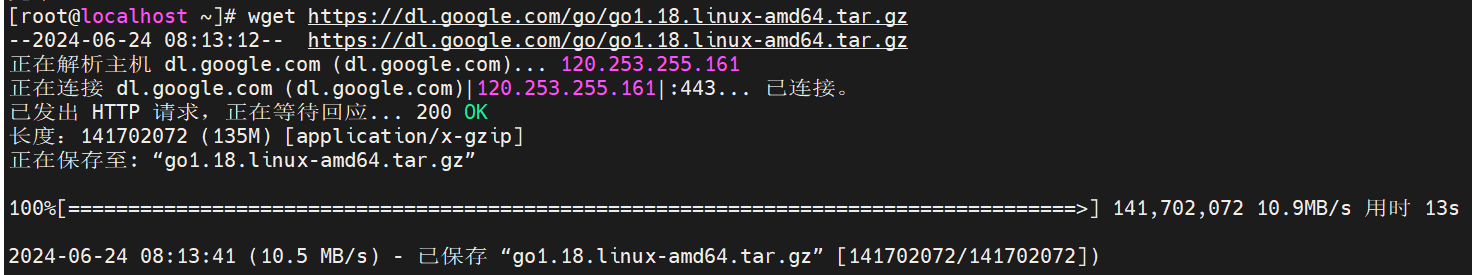

# 下载当前最新版的

wget https://dl.google.com/go/go1.18.linux-amd64.tar.gz

解压到/usr/local

sudo tar -C /usr/local -xzf go1.18.linux-amd64.tar.gz配置环境变量

# 添加环境变量

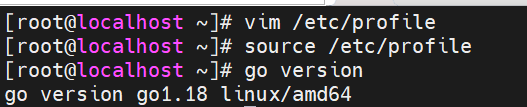

vim /etc/profile

在文件的底部添加以下两行:

export PATH=$PATH:/usr/local/go/bin

export GOPATH=/usr/local/gopath

#:wq 保存退出后,重新加载profile文件

source /etc/profile测试Go环境

go version出现如下界面:表示安装成功

下载frp的源码包:v0.58.1

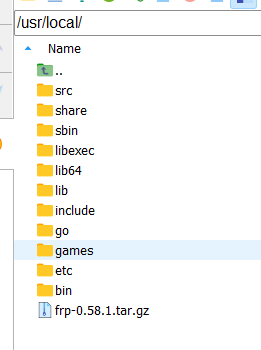

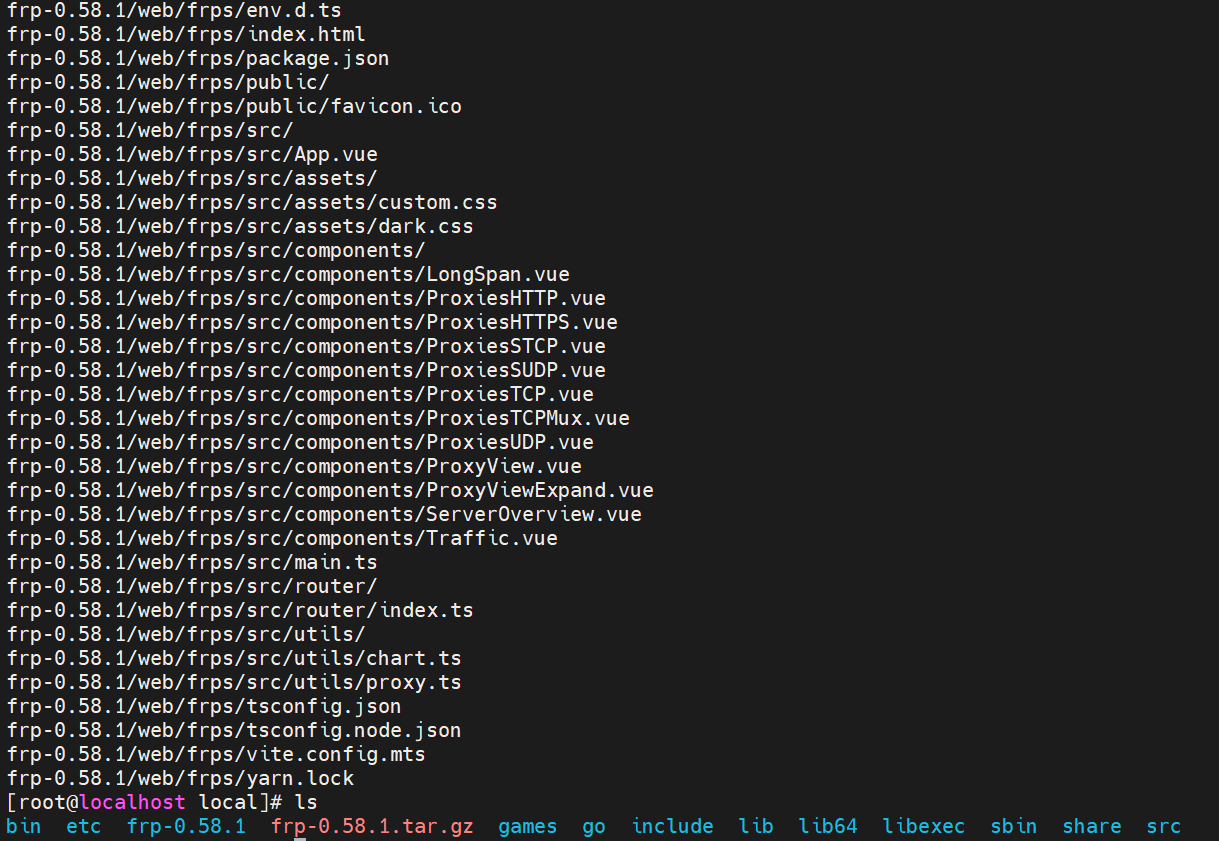

通过MobaXterm上传至/usr/local目录

#解压至/usr/local/目录

定制404错误页

frp 的http 404页面写死在frp目录的pkg/util/vhost/resource.go文件里,在resource.go文件里面的const这节,可以很清楚看到http 404的html配置,做一下简单的修改,去掉能暴露出来的frp的标识。

cd /usr/local/frp-0.58.1

#编辑404错误页

vim pkg/util/vhost/resource.go编辑resource.go

设置代理

若不设置,下载依赖包会因为网络连接问题报错

go env -w GOPROXY=https://goproxy.cn编译源码

make -f Makefile.cross-compiles 或者 make生成一个bin目录,可执行文件frpc和frps。

把frp_0.46.1_linux_amd64.tar.gz其中frps文件替换即可

测试编写一个shell脚本

#! /bin/bash

basepath=/usr/local/frp_0.46.1_linux_amd64

nohup ${basepath}/frps -c ${basepath}/frps.ini > ./test.out 2>&1 &内网穿透的高性能的反向代理应用FRP-自定义404错误页【实践可行版】的更多相关文章

- 借助FRP反向代理实现内网穿透

一.frp 是什么? frp 是一个专注于内网穿透的高性能的反向代理应用,支持 TCP.UDP.HTTP.HTTPS 等多种协议.可以将内网服务以安全.便捷的方式通过具有公网 IP 节点的中转暴露到公 ...

- 使用FRP做内网穿透

Github地址:https://github.com/fatedier/frp 什么是FRP? frp 是一个可用于内网穿透的高性能的反向代理应用,支持 tcp, udp 协议,为 http 和 h ...

- frp内网穿透学习

前言 因为自己在内网,但是目标站在外网,这时候可以通过内网穿透工具,将接收到的请求转发到内网,实现在内网的msf可以控制外网的靶机. 也看了一些Ngrok,花生壳的,发现Ngrok.cc这个看文章说有 ...

- frp + nginx 配置多人共用的http 内网穿透服务

来源:简书 https://www.jianshu.com/p/c9d7527d607b 一. 前言 frp 是一个用Go语言开发的,可用于内网穿透的高性能的反向代理应用,支持 tcp, udp ...

- frp 用于内网穿透的基本配置和使用

frp 用于内网穿透的基本配置和使用 今天是端午节,先祝端午安康! frp 是一个专注于内网穿透的高性能的反向代理应用,支持 TCP.UDP.HTTP.HTTPS 等多种协议.可以将内网服务以安全.便 ...

- 使用frp进行内网穿透

frp 是一个专注于内网穿透的高性能的反向代理应用,支持 TCP.UDP.HTTP.HTTPS 等多种协议.可以将内网服务以安全.便捷的方式通过具有公网 IP 节点的中转暴露到公网. frp is a ...

- 使用阿里云服务器配置frp实现Windows系统RDP内网穿透

1.frp服务器采用阿里云ecs的centos7.5系统,客户端是台windows10的系统,做一个RDP服务的内网穿透用. 2.首先下载frp到服务器(链接:https://github.com/f ...

- QuantumTunnel:内网穿透服务设计

背景 最近工作中有公网访问内网服务的需求,便了解了内网穿透相关的知识.发现原理和实现都不复杂,遂产生了设计一个内网穿透的想法. 名字想好了,就叫QuantumTunnel,量子隧道,名字来源于量子纠缠 ...

- frp实现基于反向代理的内网穿透

个人博客主页: xzajyjs.cn frp是什么 简单地说,frp就是一个反向代理软件,它体积轻量但功能很强大,可以使处于内网或防火墙后的设备对外界提供服务,它支持HTTP.TCP.UDP等众多协议 ...

- 【代理】内网穿透工具 frp&frps

frp 是一个高性能的反向代理应用,可以帮助您轻松地进行内网穿透,对外网提供服务,支持 tcp, http, https 等协议类型,并且 web 服务支持根据域名进行路由转发. ### frp 的作 ...

随机推荐

- 内网渗透 Metasploit(MSF)基础使用

免责申明 以下内容仅供学习使用,非法使用造成的问题由使用人承担 攻击思路 漏洞探测(信息收集) <- fsacn,namp | 漏洞利用 <- 工具(msf等) | 获取服务器权限 MSF ...

- 一套完整的中小级别的企业级监控prometheus

一 相信有很多博客都已经详细的说明了prometheus的作用以及相关的作用以及原理,这里不在赘述,仅仅从部署和配置2个方面来记录一下,为公司产品组搭建的prometheus告警平台的过程以及踩过 ...

- 如何启动?win11下的Linux子系统【4种方法】

实验室的开发环境在Linux操作系统下,时不时就需要打开Linux环境去操作,而且需要本地编译或者远程SSH.这时候window和Linux切换很不方便.本科的做法就是window+虚拟机的Linux ...

- jsonp原理详解——终于弄明白了JSONP

什么是JSONP? 其实网上关于JSONP的讲解有很多,但却千篇一律,而且云里雾里,对于很多刚接触的人来讲理解起来有些困难,着用自己的方式来阐释一下这个问题,看看是否有帮助. 1.一个众所周知的问题, ...

- 鸿蒙HarmonyOS实战-Stage模型(线程模型)

前言 线程是计算机中的一种执行单元,是操作系统进行调度的最小单位.它是进程中的实际运行单位,每个进程可以包含多个线程.线程可以理解为进程中的一个执行流,它独立运行,拥有独立的栈和寄存器,但共享进程的资 ...

- 鸿蒙HarmonyOS实战-Web组件(页面跳转和浏览记录)

前言 页面跳转是指在浏览器中从当前页面跳转到另一个页面的操作.可以通过点击链接.输入网址.提交表单等方式实现页面跳转. 浏览记录是指记录用户在浏览器中浏览过的页面的历史记录.当用户跳转到一个新页面时, ...

- Codes 重新定义 SaaS 模式的研发项目管理平台开源版 4.5.3 发布

一:简介 Codes 重新定义 SaaS 模式 = 云端认证 + 程序及数据本地安装 + 不限功能 + 30 人免费 Codes 是一个 高效.简洁.轻量的一站式研发项目管理平台.包含需求管理,任 ...

- uniapp 上拉加载下拉刷新

page.json中配置"enablePullDownRefresh": true //单个页面修改刷新按钮的颜色 "app-plus": { "ti ...

- Linu部署服务启停脚本

Linux项目部署启停 WEB应用(WAR包)部署 实际开发中,难免遇见新业务项目构建.项目重构(重新优化整个项目的架构,相当于重写),也可能是项目拆分多个模块,也可能部分拆分,但项目的模块化分离,就 ...

- Ton 区块链的官方 类ERC20-Token 智能合约代码-Transfer部分解析

作者:林冠宏 / 指尖下的幽灵.转载者,请: 务必标明出处. 掘金:https://juejin.im/user/1785262612681997 GitHub : https://github.co ...