20155219&20155224 《信息安全系统设计基础》实验二 固件程序设计

实验二 固件程序设计-1-MDK

0. 注意不经老师允许不准烧写自己修改的代码

1. 两人(个别三人)一组

2. 参考云班课资源中“信息安全系统实验箱指导书.pdf

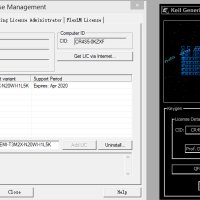

“第一章,1.1-1.5安装MDK,JLink驱动,注意,要用系统管理员身分运行uVision4,破解MDK(破解程序中target一定选ARM)

3. 提交破解程序中产生LIC的截图

4. 提交破解成功的截图

实验二 固件程序设计-2-LED

0. 注意不经老师允许不准烧写自己修改的代码

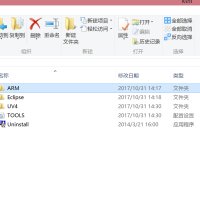

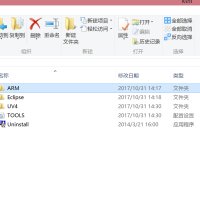

1. 参考云班课资源中“信息安全系统实验箱指导书.pdf “第一章,1.4” KEIL-MDK 中添加 Z32 SC-000 芯片库,提交安装截图

2. 参考云班课资源中“信息安全系统实验箱指导书.pdf “第一章,1.9”完成LED实验,注意“打开Z32的电源开关前,按住Reboot按键不放,两次打开电源开关,Z32即可被电脑识别,进行下载调试。提交运行结果截图

3. 实验报告中分析代码

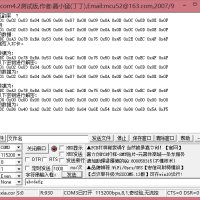

实验二 固件程序设计-3-UART

0. 注意不经老师允许不准烧写自己修改的代码

1. 参考云班课资源中“信息安全系统实验箱指导书.pdf “第一章,1.4” KEIL-MDK 中添加 Z32 SC-000 芯片库,提交安装截图

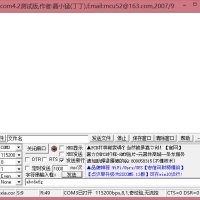

2. 参考云班课资源中“信息安全系统实验箱指导书.pdf “第一章,1.0”完成UART发送与中断接收实验,注意“打开Z32的电源开关前,按住Reboot按键不放,两次打开电源开关,Z32即可被电脑识别,进行下载调试。提交运行结果截图

3. 实验报告中分析代码

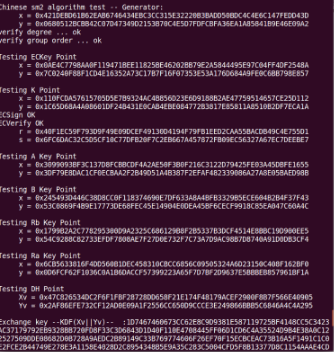

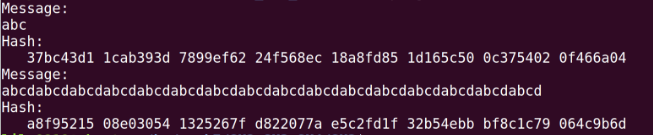

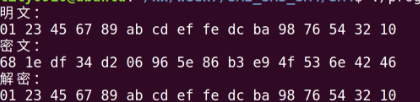

实验二 固件程序设计-4-国密算法

0. 网上搜集国密算法标准SM1,SM2,SM3,SM4

1. 网上找一下相应的代码和标准测试代码,在Ubuntu中分别用gcc和gcc-arm编译

2. 四个算法的用途?

3. 《密码学》课程中分别有哪些对应的算法?

4. 提交2,3两个问题的答案

5. 提交在Ubuntu中运行国密算法测试程序的截图

2.答:SM1 为对称加密。其加密强度与AES相当。

SM2为非对称加密,基于ECC。其签名速度与秘钥生成速度都快于RSA。安全强度比RSA 2048位高,但运算速度快于RSA。

SM3 消息摘要。可以用MD5作为对比理解。

SM4 无线局域网标准的分组数据算法。

3.答:杂凑算法,椭圆曲线公钥密码算法,分组密码算法

实验二 固件程序设计-5-SM1

0. 注意不经老师允许不准烧写自己修改的代码

1. 参考云班课资源中“信息安全系统实验箱指导书.pdf “第一章,1.4” KEIL-MDK 中添加 Z32 SC-000 芯片库,提交安装截图

2. 参考云班课资源中“信息安全系统实验箱指导书.pdf “第一章,1.16”完成SM1加密实验,注意“打开Z32的电源开关前,按住Reboot按键不放,两次打开电源开关,Z32即可被电脑识别,进行下载调试。提交运行结果截图

3. 实验报告中分析代码

实验二 固件程序设计-6-清理

实验结束后,把实验室原来的网线插回,否则以后做实验的同学无法开机

- 只有用实验室机器的小组做

- 提交你们小组使用的计算机的编号照片

- 提交插好网线的照片

- 提交盖好后盖的照片

答:使用了自己的电脑。没有使用实验室机器。

遇到的问题与解决方案:

- 问题一:如果把卡牌插反或者插错会出现什么情况。

- 解决:如果插入错误的卡片,则显示屏第二行显示:“卡不正确”,无法继续下面的步骤。

20155219&20155224 《信息安全系统设计基础》实验二 固件程序设计的更多相关文章

- 信息安全系统设计基础实验二 20135210&20135218

北京电子科技学院(BESTI) 实 验 报 告 课程:信息安全系统设计基础 班级:1352 姓名 ...

- 20145215&20145307信息安全系统设计基础实验报告

20145215&20145307信息安全系统设计基础实验报告 PART1 一.实验原理 交叉编译,简单地说,就是在一个平台上生成另一个平台上的可执行代码.同一个体系结构可以运行不同的操作系统 ...

- 20145220&20145209&20145309信息安全系统设计基础实验报告(5)

20145220&20145209&20145309信息安全系统设计基础实验报告(5) 实验报告链接: http://www.cnblogs.com/zym0728/p/6132249 ...

- 20145220&20145209&20145309信息安全系统设计基础实验报告(3)

20145220&20145209&20145309信息安全系统设计基础实验报告(3) 实验报告链接: http://www.cnblogs.com/zym0728/p/6132243 ...

- 20145220&20145209&20145309信息安全系统设计基础实验报告(4)

20145220&20145209&20145309信息安全系统设计基础实验报告(4) 实验报告链接: http://www.cnblogs.com/zym0728/p/6132246 ...

- 20145220&20145209&20145309信息安全系统设计基础实验报告(2)

20145220&20145209&20145309信息安全系统设计基础实验报告(2) 实验报告链接: http://www.cnblogs.com/zym0728/p/6083664 ...

- 信息安全系统设计基础实验四 20135210&20135218

北京电子科技学院(BESTI) 实 验 报 告 课程:信息安全系统设计基础 班级: 1352 姓名:程涵,姬梦馨 学号:20135210,20135218 ...

- 信息安全系统设计基础实验一 20135211&20135216

北京电子科技学院(BESTI) 实 验 报 告 封面 课程:信息安全系统设计基础 班级:1352 姓名:(按贡献大小排名)李行之 刘蔚然 ...

- 信息安全系统设计基础实验四:外设驱动程序设计 20135211李行之&20135216刘蔚然

北京电子科技学院(BESTI) 实 验 报 告 封面 课程:信息安全系统设计基础 班级:1352 ...

随机推荐

- 小程序WXSS布局

1. 尽量采用flex 布局,指定flex-direction是row( 从左到右)还是column (从上到下) 特别要记得写 flex-wrap: wrap; 不然超出屏幕部分不会换行 displ ...

- prefix super supra sex sept septi out~2

1★ super 2★ supra 超过,超出 3★ sept 4★ septi 7 5★ sex 6

- spring bean 的生命周期

感谢博友,内容源于博友的文章 http://www.cnblogs.com/zrtqsk/p/3735273.html 通过了解spring的bean 的生命周期 ,再结合jdk的注解,继承sprin ...

- nodejs项目文件搭建环境

nodeJS,作为一门较为“新鲜的”的原因,近年来普遍受到一些前端想转为全栈的ITer青睐,在想用nodeJS配合数据库开发出一个小玩意的路上,萌新们第一步便要遇到就是环境的支持.node作为Java ...

- Java反射《四》获取方法

package com.study.reflect; import java.lang.reflect.InvocationTargetException; import java.lang.refl ...

- 利用awk处理学生成绩问题(难度较大)

学生成绩表单如下: Name,Team,First Test, Second Test, Third Test Tom,Red,,, Joe,Green,,, Maria,Blue,,, Fred,B ...

- Java 面向对象的三大特性之一 继承

继承: Java是继承的三大特性之一,是Java中实现代码重用的手段之一 将重复的代码抽取到父类中继承的有点或者现实 优点: 方便修改代码 减少代码量 Java中继承的语法: 修饰符 SubClass ...

- sass的加减乘除

运算 时单位要一样 否则报错 除法时 要加() width: (100px / 2); 符号在已有的数学表达式中时,也会被认作除法符号,就不要加() .box { width: 100px / 2 + ...

- 线程安全的集合类、CopyOnWrite机制介绍(转)

看过并发编程的书,这两种机制都有所了解,但不扎实其实.看到别人的博客描述的很精辟,于是转过来,感谢! 原文链接:https://blog.csdn.net/yen_csdn/article/detai ...

- linux安装jdk、tomcat、maven、mysql

安装SZ rz与Gcc 首先需要tomcat的jar包,打算rz上去,发现没有安装 ./configure的时候发现缺少gcc和cc 安装解决: 再次执行成功安装了sz和rz 创建软链接然后就可以使用 ...