Linux下解析域名命令-dig 命令使用详解

Linux下解析域名除了使用nslookup之外,开可以使用dig命令来解析域名,dig命令可以得到更多的域名信息。dig 命令主要用来从 DNS 域名服务器查询主机地址信息。dig的全称是 (domain information groper)。它是一个用来灵活探测DNS的工具。它会打印出>DNS name server的回应。 |

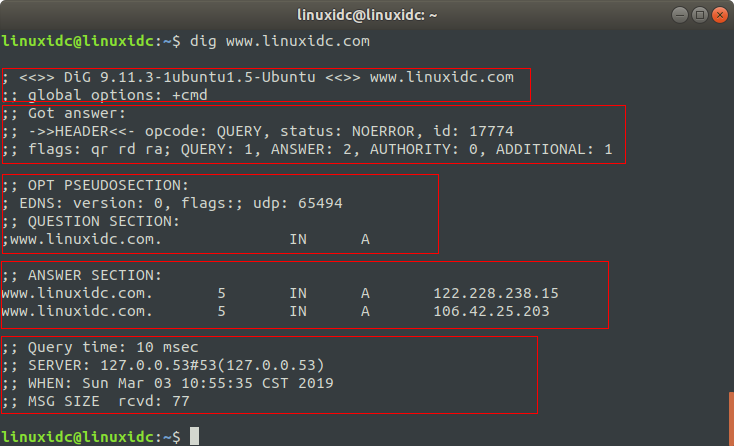

dig 命令最典型的用法就是查询单个主机的信息。

linuxidc@linuxidc:~$ dig www.linuxidc.com ; < <>> DiG 9.11.3-1Ubuntu1.5-Ubuntu < <>> www.linuxidc.com

;; global options: +cmd

;; Got answer:

;; ->>HEADER< <- opcode: QUERY, status: NOERROR, id: 17774

;; flags: qr rd ra; QUERY: 1, ANSWER: 2, AUTHORITY: 0, ADDITIONAL: 1 ;; OPT PSEUDOSECTION:

; EDNS: version: 0, flags:; udp: 65494

;; QUESTION SECTION:

;www.linuxidc.com. IN A ;; ANSWER SECTION:

www.linuxidc.com. 5 IN A 122.228.238.15

www.linuxidc.com. 5 IN A 106.42.25.203 ;; Query time: 10 msec

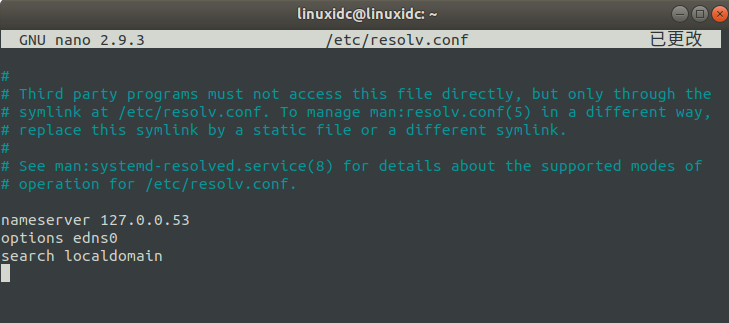

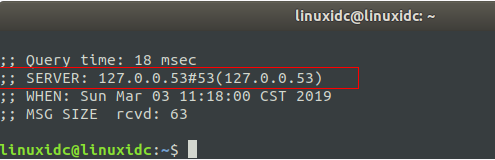

;; SERVER: 127.0.0.53#53(127.0.0.53)

;; WHEN: Sun Mar 03 10:55:35 CST 2019

;; MSG SIZE rcvd: 77

第一部分显示 dig 命令的版本和输入的参数。

第二部分显示服务返回的一些技术详情,比较重要的是 status。如果 status 的值为 NOERROR 则说明本次查询成功结束。

第三部分中的 "QUESTION SECTION" 显示我们要查询的域名。

第四部分的 "ANSWER SECTION" 是查询到的结果。

第五部分则是本次查询的一些统计信息,比如用了多长时间,查询了哪个 DNS 服务器,在什么时间进行的查询等等。

默认情况下 dig 命令查询 A 记录,上图中显示的 A 即说明查询的记录类型为 A 记录。在尝试查询其它类型的记录前让我们先来了解一下常见的 DNS 记录类型。

A 地址记录,用来指定域名的 IPv4 地址,如果需要将域名指向一个 IP 地址,就需要添加 A 记录。

AAAA 用来指定主机名(或域名)对应的 IPv6 地址记录。

CNAME 如果需要将域名指向另一个域名,再由另一个域名提供 ip 地址,就需要添加 CNAME 记录。

MX 如果需要设置邮箱,让邮箱能够收到邮件,需要添加 MX 记录。

NS 域名服务器记录,如果需要把子域名交给其他 DNS 服务器解析,就需要添加 NS 记录。

SOA SOA 这种记录是所有区域性文件中的强制性记录。它必须是一个文件中的第一个记录。

TXT 可以写任何东西,长度限制为 255。绝大多数的 TXT记录是用来做 SPF 记录(反垃圾邮件)。

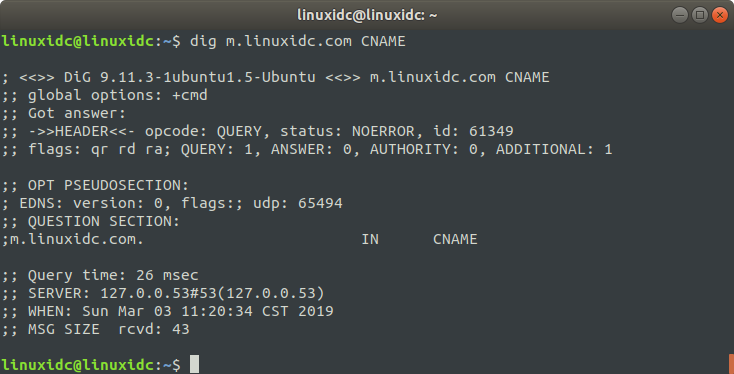

linuxidc@linuxidc:~$ dig m.linuxidc.com CNAME ; < <>> DiG 9.11.3-1ubuntu1.5-Ubuntu < <>> m.linuxidc.com CNAME

;; global options: +cmd

;; Got answer:

;; ->>HEADER< <- opcode: QUERY, status: NOERROR, id: 61349

;; flags: qr rd ra; QUERY: 1, ANSWER: 0, AUTHORITY: 0, ADDITIONAL: 1 ;; OPT PSEUDOSECTION:

; EDNS: version: 0, flags:; udp: 65494

;; QUESTION SECTION:

;m.linuxidc.com. IN CNAME ;; Query time: 26 msec

;; SERVER: 127.0.0.53#53(127.0.0.53)

;; WHEN: Sun Mar 03 11:20:34 CST 2019

;; MSG SIZE rcvd: 43

这样结果中就只有 CNAME 的记录。其实我们可以在查询中指定任何 DNS 记录的类型。

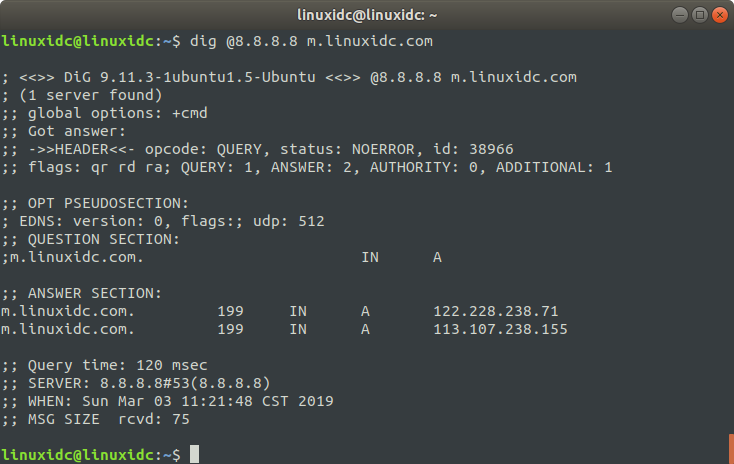

linuxidc@linuxidc:~$ dig @8.8.8.8 m.linuxidc.com ; < <>> DiG 9.11.3-1ubuntu1.5-Ubuntu < <>> @8.8.8.8 m.linuxidc.com

; (1 server found)

;; global options: +cmd

;; Got answer:

;; ->>HEADER< <- opcode: QUERY, status: NOERROR, id: 38966

;; flags: qr rd ra; QUERY: 1, ANSWER: 2, AUTHORITY: 0, ADDITIONAL: 1 ;; OPT PSEUDOSECTION:

; EDNS: version: 0, flags:; udp: 512

;; QUESTION SECTION:

;m.linuxidc.com. IN A ;; ANSWER SECTION:

m.linuxidc.com. 199 IN A 122.228.238.71

m.linuxidc.com. 199 IN A 113.107.238.155 ;; Query time: 120 msec

;; SERVER: 8.8.8.8#53(8.8.8.8)

;; WHEN: Sun Mar 03 11:21:48 CST 2019

;; MSG SIZE rcvd: 75

从上图可以看到本次查询的 DNS 服务器为 8.8.8.8。

linuxidc@linuxidc:~$ dig m.linuxidc.com

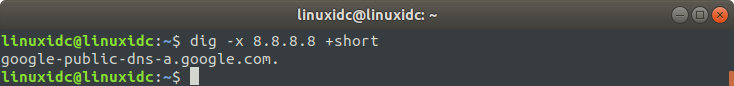

linuxidc@linuxidc:~$ dig -x 8.8.8.8 +short

google-public-dns-a.google.com.

好吧,应该是Google的,可以放心使用了。

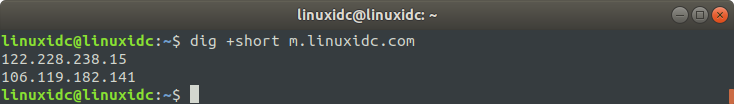

linuxidc@linuxidc:~$ dig +short m.linuxidc.com

122.228.238.15

106.119.182.141

这下显示的结果就清爽多了。

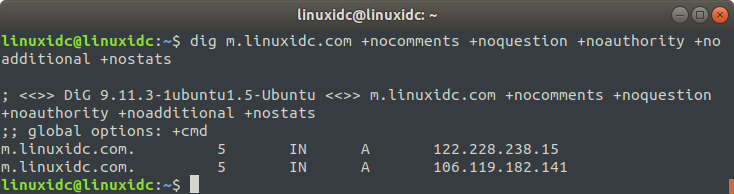

linuxidc@linuxidc:~$ dig m.linuxidc.com +noall +answer ; < <>> DiG 9.11.3-1ubuntu1.5-Ubuntu < <>> m.linuxidc.com +noall +answer

;; global options: +cmd

m.linuxidc.com. 5 IN A 113.107.238.212

m.linuxidc.com. 5 IN A 122.228.238.15

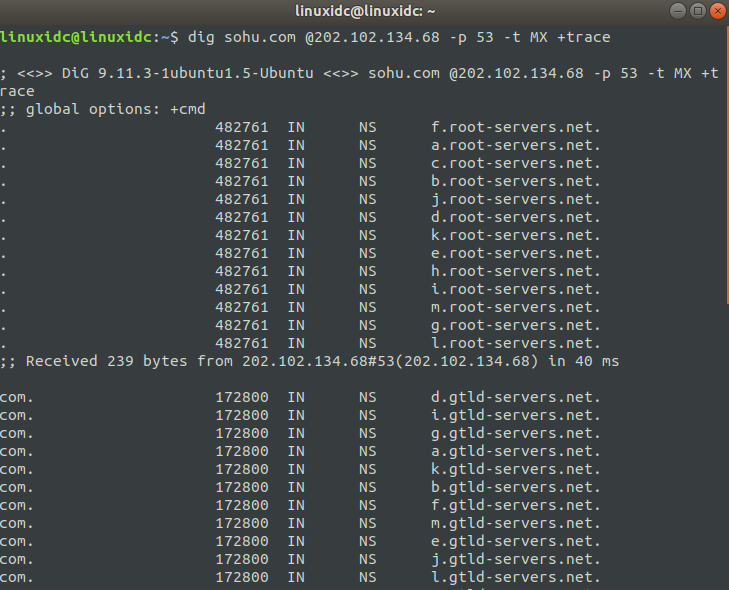

linuxidc@linuxidc:~$ dig sohu.com @202.102.134.68 -p 53 -t MX +trace ; < <>> DiG 9.11.3-1ubuntu1.5-Ubuntu < <>> sohu.com @202.102.134.68 -p 53 -t MX +trace

;; global options: +cmd

. 482761 IN NS f.root-servers.net.

. 482761 IN NS a.root-servers.net.

. 482761 IN NS c.root-servers.net.

. 482761 IN NS b.root-servers.net.

. 482761 IN NS j.root-servers.net.

. 482761 IN NS d.root-servers.net.

. 482761 IN NS k.root-servers.net.

. 482761 IN NS e.root-servers.net.

. 482761 IN NS h.root-servers.net.

. 482761 IN NS i.root-servers.net.

. 482761 IN NS m.root-servers.net.

. 482761 IN NS g.root-servers.net.

. 482761 IN NS l.root-servers.net.

;; Received 239 bytes from 202.102.134.68#53(202.102.134.68) in 40 ms com. 172800 IN NS d.gtld-servers.net.

上图中显示的并不是一个完整的结果,感兴趣的朋友可以自己尝试。

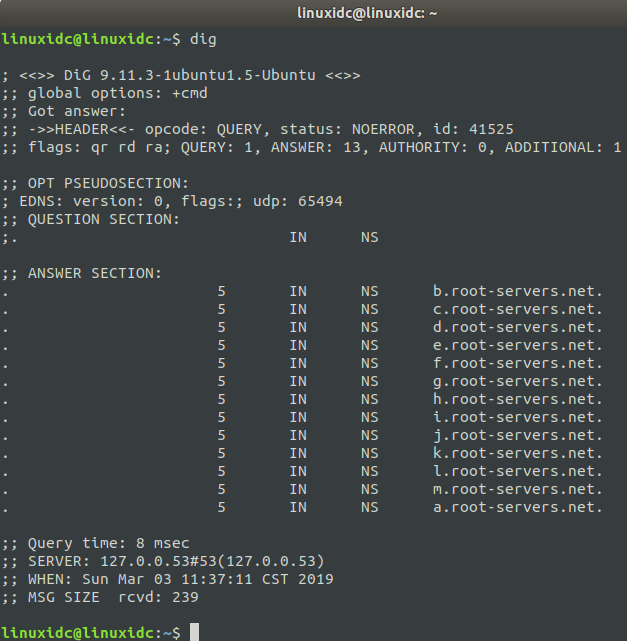

internet上有13个根域服务器,使用不加参数的dig命令显示这些服务器信息

linuxidc@linuxidc:~$ dig ; < <>> DiG 9.11.3-1ubuntu1.5-Ubuntu < <>>

;; global options: +cmd

;; Got answer:

;; ->>HEADER< <- opcode: QUERY, status: NOERROR, id: 41525

;; flags: qr rd ra; QUERY: 1, ANSWER: 13, AUTHORITY: 0, ADDITIONAL: 1 ;; OPT PSEUDOSECTION:

; EDNS: version: 0, flags:; udp: 65494

;; QUESTION SECTION:

;. IN NS ;; ANSWER SECTION:

. 5 IN NS b.root-servers.net.

. 5 IN NS c.root-servers.net.

. 5 IN NS d.root-servers.net.

. 5 IN NS e.root-servers.net.

. 5 IN NS f.root-servers.net.

. 5 IN NS g.root-servers.net.

. 5 IN NS h.root-servers.net.

. 5 IN NS i.root-servers.net.

. 5 IN NS j.root-servers.net.

. 5 IN NS k.root-servers.net.

. 5 IN NS l.root-servers.net.

. 5 IN NS m.root-servers.net.

. 5 IN NS a.root-servers.net. ;; Query time: 8 msec

;; SERVER: 127.0.0.53#53(127.0.0.53)

;; WHEN: Sun Mar 03 11:37:11 CST 2019

;; MSG SIZE rcvd: 239

dig 是一个很给力 DNS 查询工具,本文仅介绍了其常见用法,更多的命令选项及使用方法请查看 man page。

Linux下解析域名命令-dig 命令使用详解的更多相关文章

- Linux下nginx编译安装教程和编译参数详解

这篇文章主要介绍了Linux下nginx编译安装教程和编译参数详解,需要的朋友可以参考下 一.必要软件准备1.安装pcre 为了支持rewrite功能,我们需要安装pcre 复制代码代码如下: # y ...

- Linux下的I/O复用与epoll详解(转载)

Linux下的I/O复用与epoll详解 转载自:https://www.cnblogs.com/lojunren/p/3856290.html 前言 I/O多路复用有很多种实现.在linux上,2 ...

- Linux下添加硬盘,分区,格式化详解

2005-10-17 在我们添加硬盘前,首先要了解linux系统下对硬盘和分区的命名方法. 在Linux下对IDE的设备是以hd命名的,第一个ide设备是hda,第二个是hdb.依此类推 我们一般主板 ...

- Linux下配置Node环境变量及问题详解

这是之前在Linux下配置Node环境变量时踩过的坑,今天又有小伙伴询问这个问题,因此记录下来,不仅是给新童鞋们一些参考,也方便日后查阅 在这之前,相信都已经安装好了,没安装的可以查看博主另一篇文章 ...

- 在Linux下创建分区和文件系统的方法详解

在 Linux 中创建分区或新的文件系统通常意味着一件事:安装 Gnome Parted 分区编辑器(GParted).对于大多数 Linux 用户而言,这是唯一的办法.不过,你是否考虑过在终端创建这 ...

- Linux下的I/O复用与epoll详解

前言 I/O多路复用有很多种实现.在linux上,2.4内核前主要是select和poll,自Linux 2.6内核正式引入epoll以来,epoll已经成为了目前实现高性能网络服务器的必备技术.尽管 ...

- [转]linux下iftop工具的安装与使用详解(图文)——实时的网络流量,监控TCP/IP连接(单机)

原文链接:http://www.jbxue.com/LINUXjishu/10735.html 在linux中监控系统资源.进程.内存占用等信息,可以使用top命令.查看网络状态可以使用netstat ...

- linux下Nginx配置文件(nginx.conf)配置设置详解(windows用phpstudy集成)

linux备份nginx.conf文件举例: cp /usr/local/nginx/nginx.conf /usr/local/nginx/nginx.conf-20171111(日期) 在进程列表 ...

- 【mysql数据库】Linux下mysql安装连接全过程(含有问题详解)

本次安装操作在腾讯云上实现(版本:CentOS Linux release 7.4.1708 (Core) ). 根据教程实现(中途各种挖坑,填坑...),地址:http://www.runoob.c ...

随机推荐

- 【剑指offer】二叉搜索树与双向链表

一.题目: 输入一棵二叉搜索树,将该二叉搜索树转换成一个排序的双向链表.要求不能创建任何新的结点,只能调整树中结点指针的指向. 二.思路: 对于一棵搜索二叉树来说,中序遍历得到的即是有序的结果,所以整 ...

- 纯css 实现横向滚动条--移动端

* { margin:0; padding:0; } li { list-style:none; } .box1 { width:320px; height:60px; overflow:hidden ...

- Learn golang: Top 30 Go Tutorials for Programmers Of All Levels

https://stackify.com/learn-go-tutorials/ What is Go Programming Language? Go, developed by Google in ...

- [js]javascript中4种异步

javascript中4种异步: 1.ajax 2.定时器 3.事件绑定 4,回调 定时器 //顺序执行 /* var s = 0; for (var i = 0; i < 10000; i++ ...

- powerdesign连接Oracle&Mysql

Oracle部分 想用powerDesign,需要用到oracle数据库,记录配置过程 1,安装win64_11gR2_client,选择安装方式为管理员,按默认选安装,过程大概几分钟就好 2,配置客 ...

- calibur处理ROSETTA输出的多个结构文件,clustering

下载网址:https://sourceforge.net/projects/calibur/ 安装: $ tar zxvf calibur.tar.gz $ cd calibur $ make 安装完 ...

- 深入理解Java虚拟机2-chap3-斗之气9段

一.GC需要完成三件事 哪些内存需要回收:找出不需要使用的对象 什么时候回收:JVM空闲/堆内存紧张 如何回收:回收垃圾的策略 二.寻找已死对象:第一件事 判断对象是否存活算法 1.引用计数算法 原理 ...

- Selenium基础知识(四)表单切换

在测试过程中,经常会碰到frame和iframe,嵌套等情况 这种情况下直接通过id,name等等是无法定位到的 好在selenium替我们想到了这个问题switch_to方法解决问题 switch_ ...

- uml的几种关系总结

UML类图几种关系的总结 在UML类图中,常见的有以下几种关系:泛化(Generalization), 实现(Realization),关联(Association),聚合(Aggregati ...

- Codeforces Round #402 D String Game(二分)

[题目类型]二分答案 &题解: 只要你想到二分答案就不是难题了,但我当时确实是想不到. [时间复杂度]\(O(nlogn)\) &代码: #include <cstdio> ...