《Intel汇编第5版》 Mov指令

一、Mov用于数据传送,用法如下:

二、当传送的数据和目标数据位宽不一致的时候,需要使用MOVZX、MOVSX扩展。MOVZX使用0填充高位,MOVSX使用源操作数最高位填充

下面是汇编代码演示:

INCLUDE Irvine32.inc

includelib Irvine32.lib

includelib kernel32.lib

includelib user32.lib .code

;无符号类型

var1 DWORD 12345678h

;有符号类型

var2 SDWORD 12345678h

;有符号字节类型

var3 SBYTE -1h main PROC

mov eax,

call DumpRegs

mov al,var3

call DumpRegs

movsx eax,var3

call DumpRegs

xor eax,eax

movzx eax, var3

call DumpRegs exit

main ENDP

END main

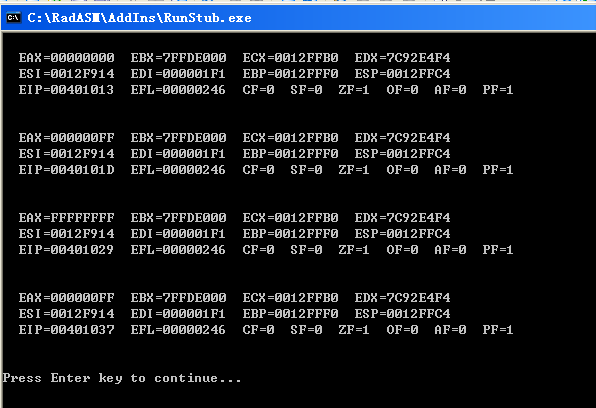

执行结果:

《Intel汇编第5版》 Mov指令的更多相关文章

- 《Intel汇编第5版》 Intel CPU小端序

一.MASM汇编器中的数据类型 二.Intel汇编中的立即数类型 三.定义有符号和无符号整数 四.小端序 内存中数据按照字节存储,一个4个字节无符号整数,其高位存储在低地址上,低位存储在高地址上. 比 ...

- 《Intel汇编第5版》 汇编调用子过程

一.Call和Ret指令 二.在子过程中需要自己保存可能会修改掉的寄存器值,这里可以使用USES伪指令来生成 三.一个数组求和的汇编例子 TITLE Call a Proc Demo INCLUDE ...

- 《Intel汇编第5版》 数组求和

一.LOOP指令 二.间接寻址 三.汇编数组求和 INCLUDE Irvine32.inc includelib Irvine32.lib includelib kernel32.lib includ ...

- 《Intel汇编第5版》 汇编减法程序

第一步: 安装虚拟机32位XP系统 + RadAsm软件 第二步: 下载<Intel汇编语言程序设计第5版>中相关的源代码以及库文件 http://kipirvi ...

- 《Intel汇编第5版》 条件汇编伪指令

一.条件汇编伪指令和宏使用可以使汇编程序更加灵活 二.通过伪指令来检查函数的参数是否为空,如果为空则输出警告信息 INCLUDE Irvine32.inc includelib Irvine32.li ...

- 《Intel汇编第5版》 汇编逆转字符串

一.逆转字符串 逆转一个字符串可以利用栈这个数据结果,顺次读取所有元素压栈,再出栈所有元素即可逆序 二.push和pop指令 三.pushfd和popfd 四.pushad和popad 五.代码以及结 ...

- 《Intel汇编第5版》 汇编拷贝字符串

一.字符串定义 二.dup指令 三.调用Writestring过程 四.代码以及效果 TITLE String Copy INCLUDE Irvine32.inc includelib Irvine3 ...

- LEA指令与MOV指令的区别——发现一本汇编好书

一.汇编语言中PTR的含义及作用mov ax,bx ;是把BX寄存器“里”的值赋予AX,由于二者都是word型,所以没有必要加“WORD”mov ax,word ptr [bx];是把内存地址等于“B ...

- 汇编总结:mov指令

mov指令的作用: mov指令可能是汇编里用的最多的指令了,完成c语言里的赋值. mov指令种类: 1.普通的mov指令 2.做符号扩展的movs 3.做零扩展的movz 1.普通mov的种类有: m ...

随机推荐

- FlexPaper+SWFTool+操作类=在线预览PDF(转)

引言 由于客户有在线预览PDF格式的需求,在网上找了一下解决方案,觉得FlexPaper用起来还是挺方便的,flexpaper是将pdf转换为swf格式的文件预览的,所以flexpaper一般和swf ...

- Oracle常用语句记录

交集/差集/合集 select * from tb_a intersect minus union all select * from tb_b 条件分支 decode() 例如:搜索条件没有手机就查 ...

- ORA-12520错误解决方法

ORA-12520监听程序无法为请求的服务器类型找到可用的处理程序 以下不知道是不是解决方法的方法,因为我只重启下oracle服务就好了,并没进行任何修改 引用别人的文章: 1)数据库是专用服务器,但 ...

- jQuery中delegate与on的用法与区别

在jQuery1.7中 .delegate()已被.on()取代.对于早期版本,它仍然使用事件委托的最有效手段. 在事件绑定和委派,delegate()和on在一般情况下,这两种方法是等效的. .de ...

- 使用Guava进行函数式编程

本文翻译自Getting Started with Google Guava这本书,如有翻译不足的地方请指出. 在这一章,我们开始注意到使用Guava进行编写代码会更加简单.我们将看看如何使用Guav ...

- ASP.NET Web API的消息处理管道:"龙头"HttpServer

ASP.NET Web API的消息处理管道:"龙头"HttpServer 一般来说,对于构成ASP.NET Web API消息处理管道的所有HttpMessageHandler来 ...

- 在.Net中执行js

在.Net中执行js 利用Noesis.Javascript开源组件可以做到在.net中执行js脚本,同时js脚本也能调用C#函数.这个组件的获得方式:在NuGet中输入搜索"Noesis& ...

- linux 原生系统发送电子邮件 (在本地与因特网)

有用的资料在 Linux mail 命令 http://www.cnblogs.com/JemBai/archive/2012/01/24/2329136.html 还有这里 Linux系统下mail ...

- 把python文件编译成exe文件

我用的是py2exe. 下载地址http://sourceforge.net/projects/py2exe/files/py2exe/0.6.9/ 你可以根绝自己的Python版本选择适当的下载 我 ...

- java单词表01

OO:object-oriented,面向对象OOP:object-orientedprogramming面向对象编程 JDK:Javadevelopmentkit,java开发工具包JVM:java ...